SQL注入原理及攻击演示

一、什么是sql注入呢?

所谓SQL注入,就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,比如先前的很多影视网站泄露VIP会员密码大多就是通过WEB表单递交查询字符暴出的,这类表单特别容易受到SQL注入式攻击.当应用程序使用输入内容来构造动态sql语句以访问数据库时,会发生sql注入攻击。如果代码使用存储过程,而这些存储过程作为包含未筛选的用户输入的字符串来传递,也会发生sql注入。 黑客通过SQL注入攻击可以拿到网站数据库的访问权限,之后他们就可以拿到网站数据库中所有的数据,恶意的黑客可以通过SQL注入功能篡改数据库中的数据甚至会把数据库中的数据毁坏掉。

二、sql注入产生原因

sql注入攻击是指利用设计上的漏洞,在目标服务器上运行Sql语句以及进行其他方式的攻击,动态生成Sql语句时没有对用户输入的数据进行验证是Sql注入攻击得逞的主要原因。对于Java数据库连接JDBC而言,SQL注入攻击只对Statement有效,对PreparedStatement是无效的,这是因为PreparedStatement不允许在不同的插入时间改变查询的逻辑结构。

如验证用户是否存在的SQL语句为:

用户名'and pswd='密码

如果在用户名字段中输入: 'or 1=1或是在密码字段中输入:'or 1=1

将绕过验证,但这种手段只对Statement有效,对PreparedStatement无效。相对Statement有以下优点:

1.防注入攻击

2.多次运行速度快

3.防止数据库缓冲区溢出

4.代码的可读性可维护性好

这四点使得PreparedStatement成为访问数据库的语句对象的首选,缺点是灵活性不够好,有些场合还是必须使用Statement。

三、sql注入原理

下面我们来说一下sql注入原理,以使读者对sql注入攻击有一个感性的认识,至于其他攻击,原理是一致的。

SQL注射能使攻击者绕过认证机制,完全控制远程服务器上的数据库。 SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台 都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令, 这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

SQL注入式攻击的主要形式有两种。一是直接将代码插入到与SQL命令串联在一起并使得其以执行的用户输入变量。上面笔者举的例子就是采用了这种方法。由于其直接与SQL语句捆绑,故也被称为直接注入式攻击法。二是一种间接的攻击方法,它将恶意代码注入要在表中存储或者作为原书据存储的字符串。在存储的字符串中会连接到一个动态的SQL命令中,以执行一些恶意的SQL代码。注入过程的工作方式是提前终止文本字符串,然后追加一个新的命令。如以直接注入式攻击为例。就是在用户输入变量的时候,先用一个分号结束当前的语句。然后再插入一个恶意SQL语句即可。由于插入的命令可能在执行前追加其他字符串,因此攻击者常常用注释标记“—”来终止注入的字符串。执行时,系统会认为此后语句位注释,故后续的文本将被忽略,不背编译与执行。

四.SQL注入攻击的简单示例:

这里我们举一个比较常见的例子来简要说明一下sql注入的原理。假如我们有一个users表,里面有两个字段username和password。在我们的java代码中我们初学者都习惯用sql拼接的方式进行用户验证。比如:"select id from users where username = '"+username +"' and password = '" + password +"'" 这里的username和password都是我们存取从web表单获得的数据。下面我们来看一下一种简单的注入,如果我们在表单中username的输入框中输入' or 1=1-- ,password的表单中随便输入一些东西,假如这里输入123.此时我们所要执行的sql语句就变成了select id from users where username = '' or 1=1-- and password = '123',我们来看一下这个sql,因为1=1是true,后面 and password = '123'被注释掉了(--表示注释)。所以这里完全跳过了sql验证。

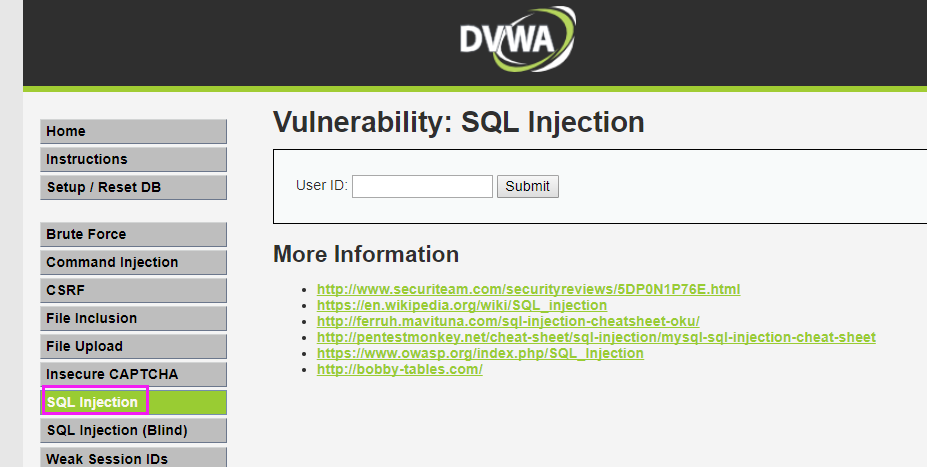

五.DVWA的测试网站

使用dvwa漏洞网站作为sql注入的测试网站,对User ID做sql注入:

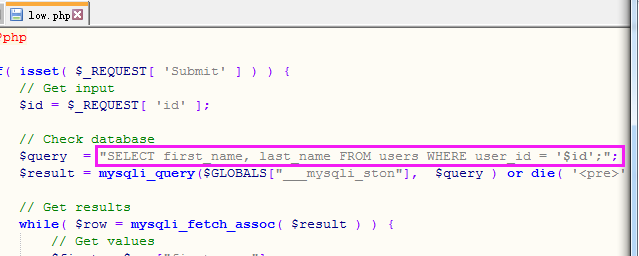

dvwa在low安全级别下的代码如下:

low安全级别下,当用户点击submit按钮后,以GET方式获取输入框内的内容,而后直接将变量id的内容插入到查询字符串getid中,并未对id进行一个输入是否合法等的判断,使得注入可以实现。

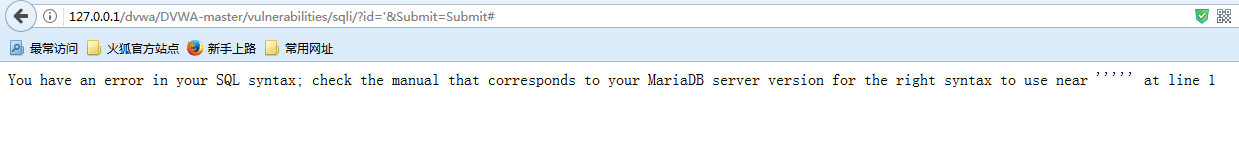

(1)User ID输入:'

响应结果:

页面上提示报错或者提示数据库错误的话,说明是存在注入漏洞的;

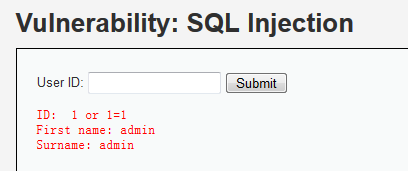

(2)user ID输入: 1 or 1=1

查询语句变成:SELECT first_name, last_name FROM users WHERE user_id = '1 or 1=1';

结果:

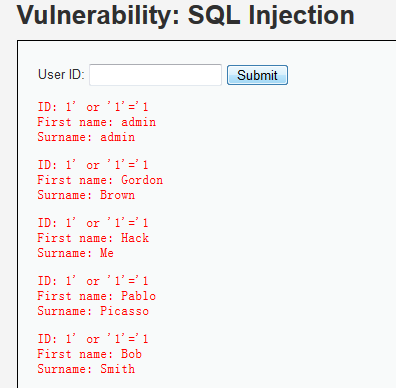

(3)user ID输入: 1 'or '1'='1

查询语句变成:SELECT first_name, last_name FROM users WHERE user_id = '1' or '1'=1'; 等号后面是字符串,or的结果是true,所有查询所有用户

结果:

(4)DVWA网站sql注入防范

midium级别下,

PS:

sql注入攻击思路

1、寻找注入点,应该可以通过web扫描工具实现。

2、通过注入点,尝试获得关于连接数据库用户名、数据库名称、连接数据库用户权限、操作系统信息、数据库版本等相关信息。

3、猜解关键数据库表及其重要字段与内容(常见如存放管理员账户的表名、字段名等信息)

4、可以通过获得的用户信息,寻找后台登录入口。

5、利用后台了解进一步信息,提权,直到拿到服务器权限。

六、sql注入防范

解决方案&探讨:

从两个维度来分析,第一个应用层角度,从前端到业务层再到db层。

第二个维度,从软件七层架构角度来,应用层->传输层->网络层->数据链路层->物理层.

具体如下

1.前端对参数严格控制;

2.业务层不要使用拼接字符串实现方式;

3.业务功能请求,增加token字段控制,每次post请求对koken进行有效验证;

4.传输协议,涉及到数据接口参数安全,采取https协议传输;

5.数据库,采取最小原子控制,对用户,用户权限进行严格的权限控制,能做数据读取与数据插入的业务能单独分别使用不同用户尽量区分;

6.应用层访问db,对数据库配置相关信息,特别是pwd字段进行特定算法加密;

7.数据库与应用程序部署在内网环境,与外网进行隔离;