2022i春秋-冬季赛nan’s analysis

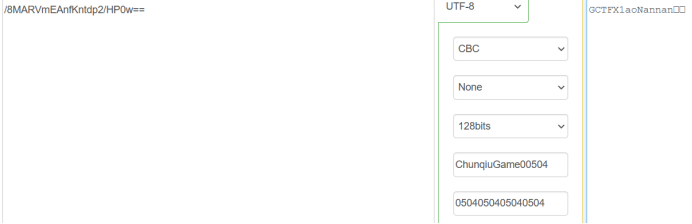

下载附件,在tcp的0流可以看到一个keyisChunqiuGame00504

在3流处得到压缩包,密码不是上面那个,后面对附件找了几个小时都没发现压缩包密码,我是笨比。后面才看到有在线环境。

然后找到shell.php

提示这里有隐藏信息,通过网站访问可以发现异常

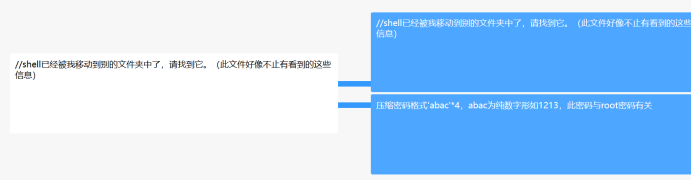

知道是零宽隐写,根据特征来选择网站,这里用到这个网站Zero Width Lib (yuanfux.github.io)

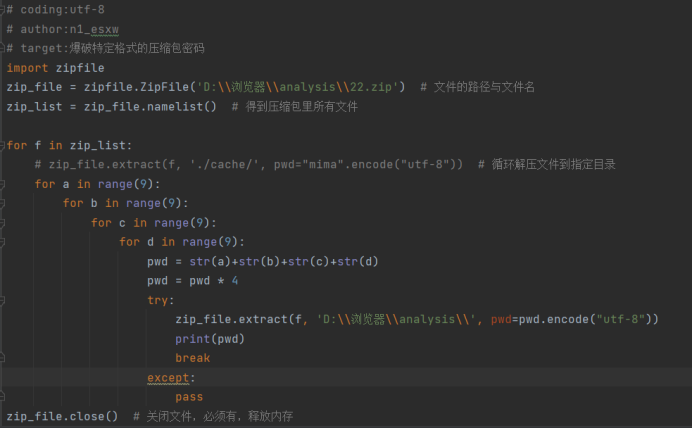

写脚本爆破压缩包密码

得到0504050405040504

查看根目录下的tips可以知道要切换到root用户,我们需要找到密码

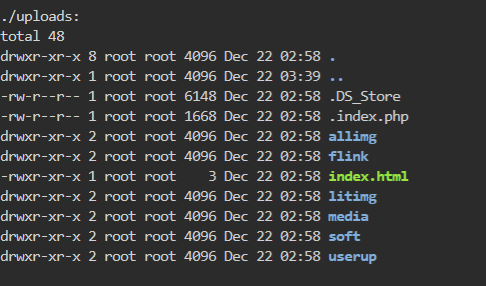

继续找全局隐藏文件,使用命令ls -al -R可以查看当前目录下所有文件,包括子目录下文件

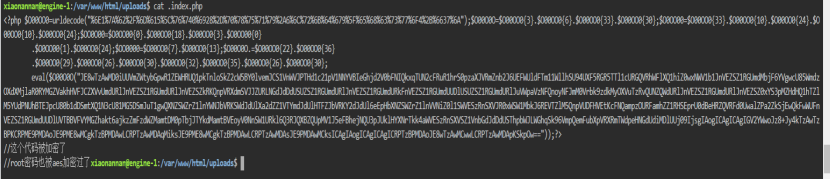

对隐藏文件.index.php查看

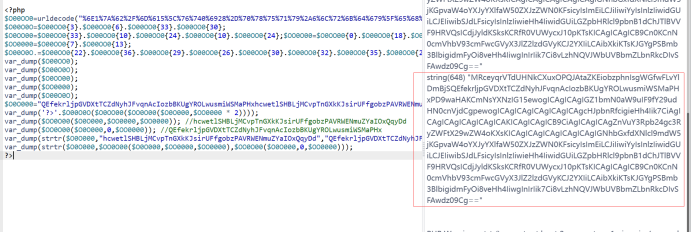

发现进行了混淆和加密,通过分析代码,得到代码结果

Base64解得到aes加密的root密码

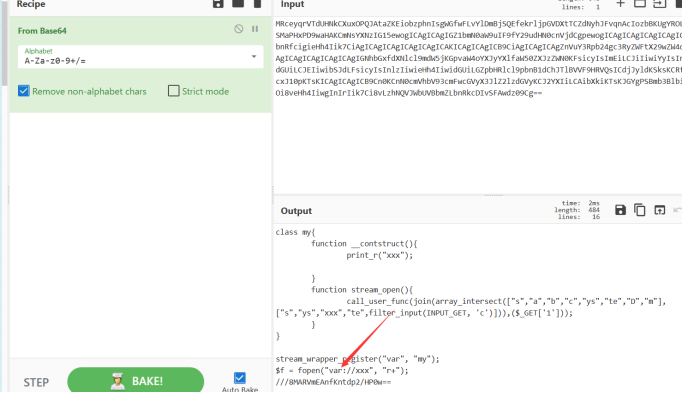

然后aes解密,key为前面流量分析发现的,iv为压缩包密码

后面切换root用户cat /flag即可。