ctfshow的easyrsa8

下载附件得到两个文件,flag.enc和public.key。先对公钥分解,这里使用RsaCtfTool工具。也可以使用在线网站,例如:RSA公私钥分解 Exponent、Modulus,Rsa公私钥指数、系数(模数)分解--查错网 (chacuo.net)

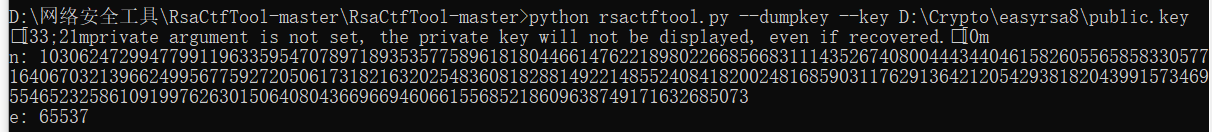

命令:python rsactftool.py --dumpkey --key 公钥文件。 得到n和e,如图所示

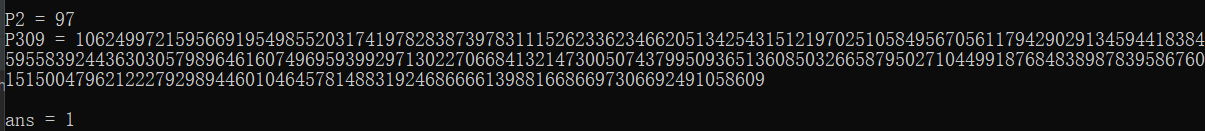

使用yafu分解n,得到p和q

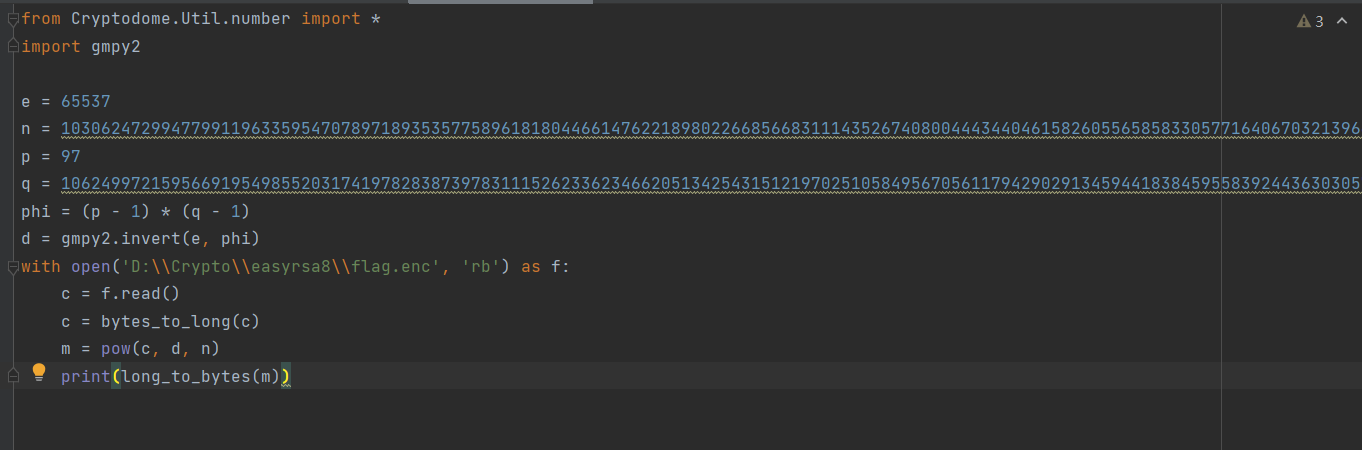

所以脚本如下:

然而却没得到答案,目前没有想到原因,我在另一道题目,就能成功解出。(如果有知道原因,欢迎指点)

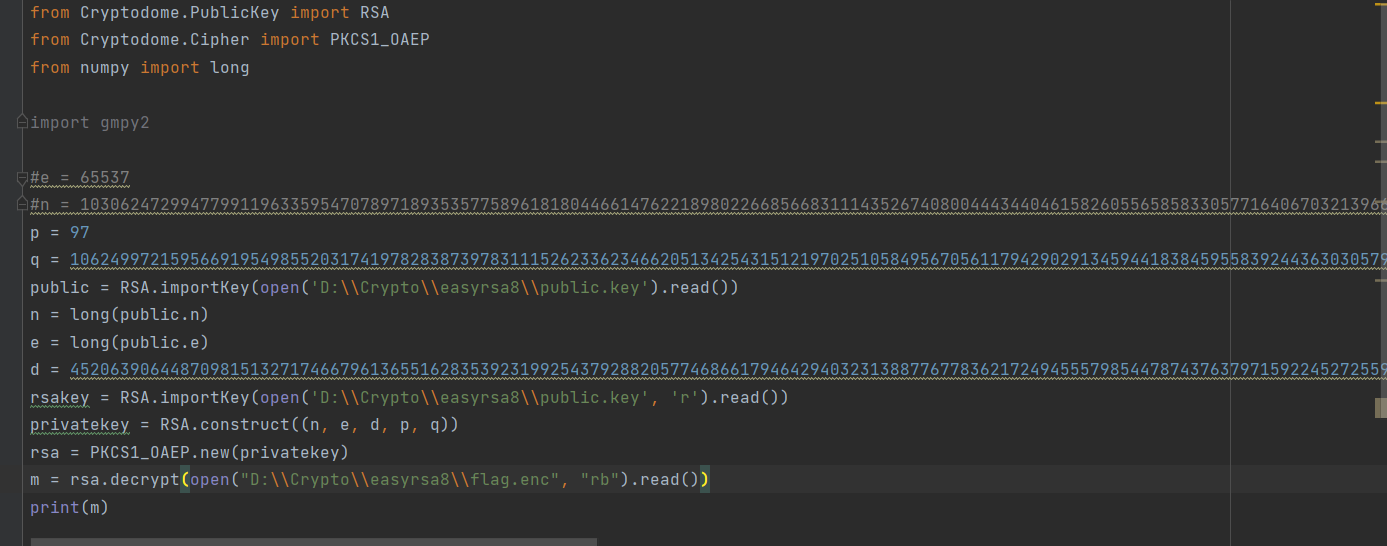

看了别人的wp,都是生成私钥,再去求m,并且要算出d的值来,脚本如下:

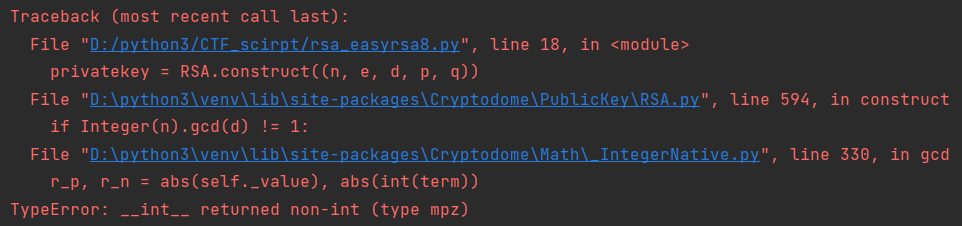

如果不算出d,写成d = gmpy2.invert(e, (p - 1) * (q - 1))会报错,如下:

原因分析:invert函数返回mpz类型,需要在d前加上int强制转换即可。

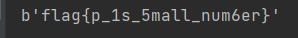

得到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号