第一次手工注入

第一次注入:

看到他们黑站感觉很有意思的样子,于是我也玩了一下午,虽然都是些狠狠狠简单的东西,不过还是记录下来啦。

虽然和我现在做的没啥关系,不过,,,挺好

浏览器的“工具”——“internet选项”——“高级”——“显示友好http错误信息”(里的勾给去掉哦)注明:就是显示页面出错的信息。

2通过在搜索框中输入inurl:asp?id= (筛选出url中带有asp?id= 字段的所有结果),然后慢慢试。

3、找到一个能注入的点。

具体的操作过程是: 在id=N(N为任意一个数字)。在后面添加 1=1 与 1=2

与

当添加 and1=1时候 一切正常

当添加 and 1=2 时候出现问题:报错

当在后面添加 and 1=1 和1=2 的时候,若有一个报错,则说明该站点有注入点。,如果在后面添加 and 1=1 和1=2 的时候,如果两个都正常或者都不正常。这个不知道。

4 判断数据库类型:

在这个链接的最后加上一个; (分号)返回不正常的时候,说明是access类型的。反之,则是mssiql类型的。

5猜表名

一般都是在id=N后面加上 exists (select * from 你要猜测的表段)

一般猜测的字段为:users ,user 。password。admin等

如果猜测成功有这个字段则不会报错而是到和刚才差不多的界面。

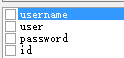

6然后再猜字段:

之前 exists(select * from users)中的*就是字段,所以这次就应该固定users 然后继续猜测 * 到底是什么。,然后就开始猜、

这里我尝试的是id 然后成功 了。返回到之前的页面,并没有报错~

然后说明这个是正确的。

补充:常用的表名:admin user news manage a_admin x_admin m_admin adminuser admin_user article_admin administrator manager member memberlist users Manage_User user_info admin_userinfo login new用户会员

常用的列名:username password id adminusername admin_username adminname admin_name admin adminuser admin_user user_name user_admin administrator administrators adminpassword admin_pwd adminpass userpass user_pass admin_passwod 用户 用户名 密码 帐号

7然后猜测上面的长度:

在网址最后输入:order by N(N代表自然数可以做任何的改变)

最后测出来字符长度为13 (20%是空格编码)

8、然后用语句union查询

方法:union select 1,2,3,4,5,6.....from admin 然后数字到 之前猜测长度的数字。

然后网站崩溃了?!

然后重新找了个网站试一试。

前面的步骤省略了。从第八个开始。:

根据第七个猜测出的 长度为13

然后重新输入:

D就是在后面添加上: union select 1,2,3,4……9 from admin

(这里 是from admin 说明是猜测的是表段admin中的字段以及长度还有具体内容?)

然后回车

报错啦。然后出现数字的地方,有2,4,5,7 还有3

这些在网页中出现数字就是对应的admin中通过6猜测字段猜测出来的。通过啊D,测试出的字段有:

这四个,对应了上面24573 这几个数字,有一一映射的关系,然后就是将url中的数字(网页中出现的数字),一一换成admin的字段:

将数字2换成username

然后在网页中:

已经暴露了username:huqiang1268 然后继续尝试“

最后只找到了id,username 和 password 然后全部在网页中暴露出来了。

不过密码还是经过加密处理了。具体怎么判断密码我也不清楚,不过我菜是md5

然后到网上找翻译:然后,,,,妈的要钱

然后就 - - 没有进行下去了。

不过大致方法就是这样子的。

又没事干查了下另一个表段:news中的字段:id和user”

比较成功啦;