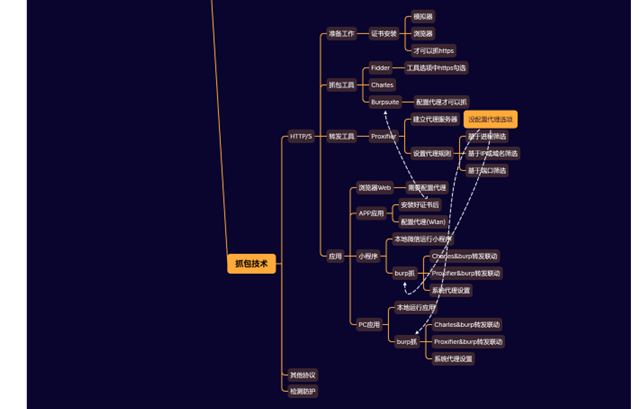

《渗透测试》抓包技术&HTTPS协议&APP&小程序&PC应用&WEB&转发联动 2023 day6&7

准备工作:

1、浏览器安装证书:解决本地抓HTTPS

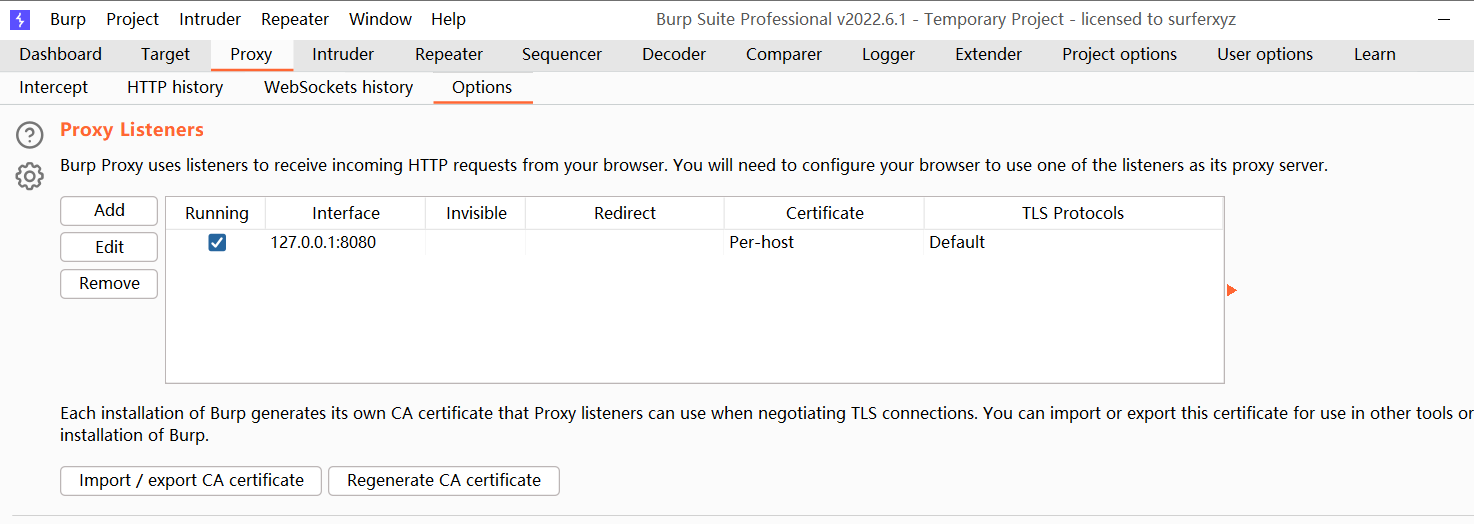

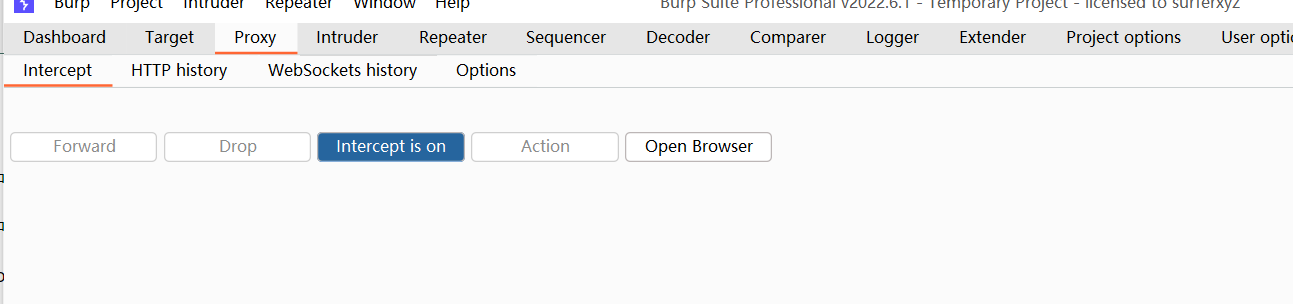

1.1 打开burpsuite的Proxy模块

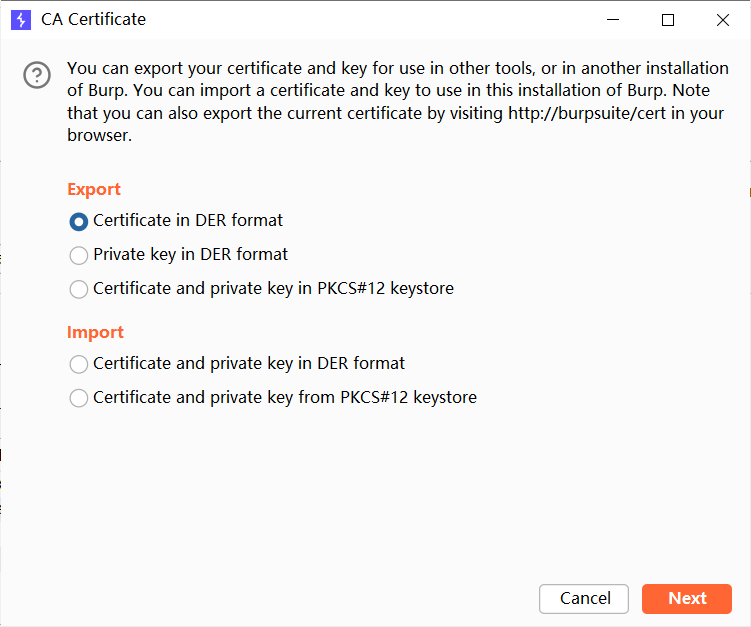

1.2 点击下方的import/export CA certificate 选择输出的第一个按钮

1.3 放到桌面成功bp.der文件

2、模拟器安装证书:解决模拟器抓HTTPS

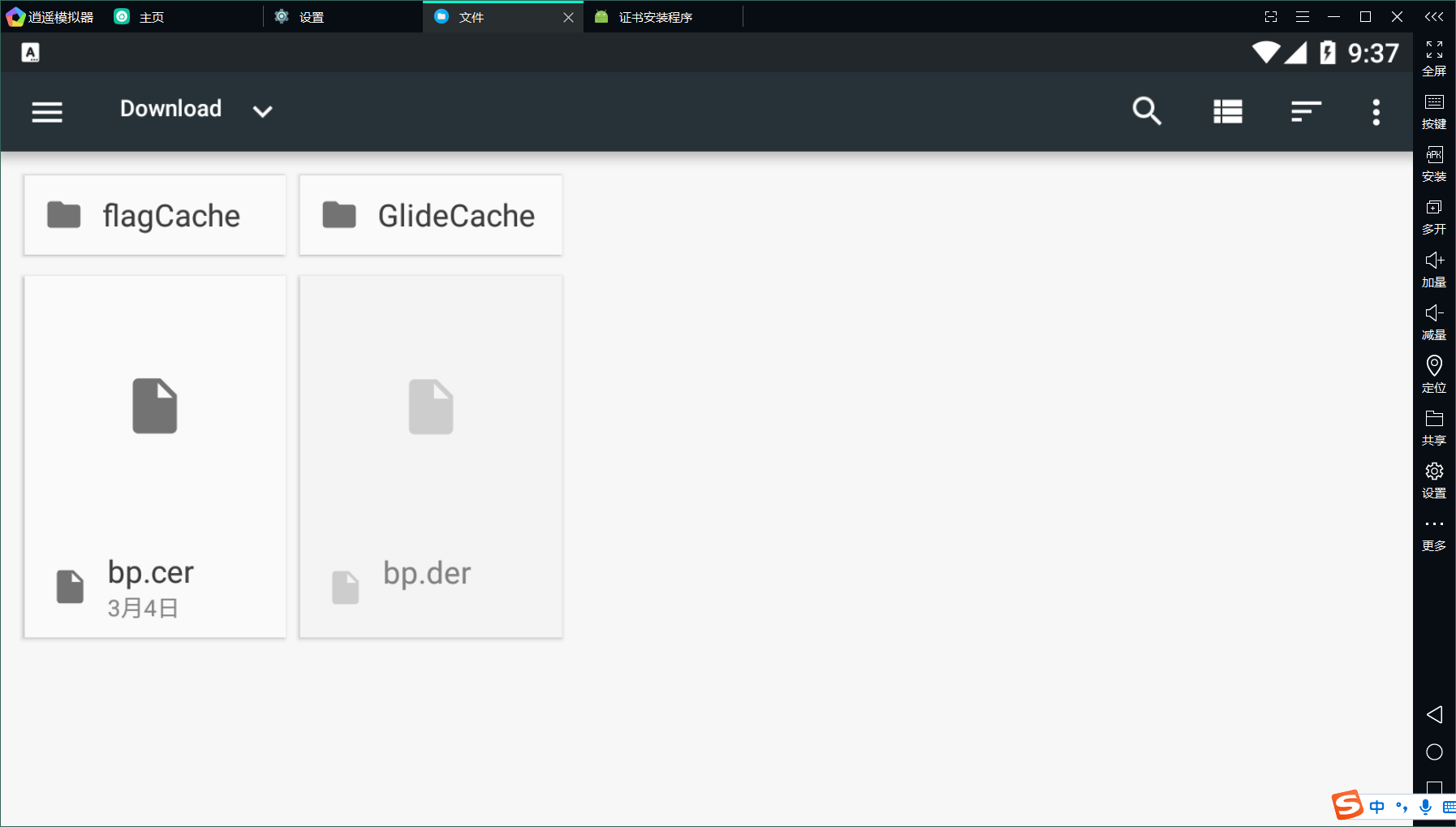

2.1 将bp.der文件改成bp.cer(手机端的识别的是cer文件)

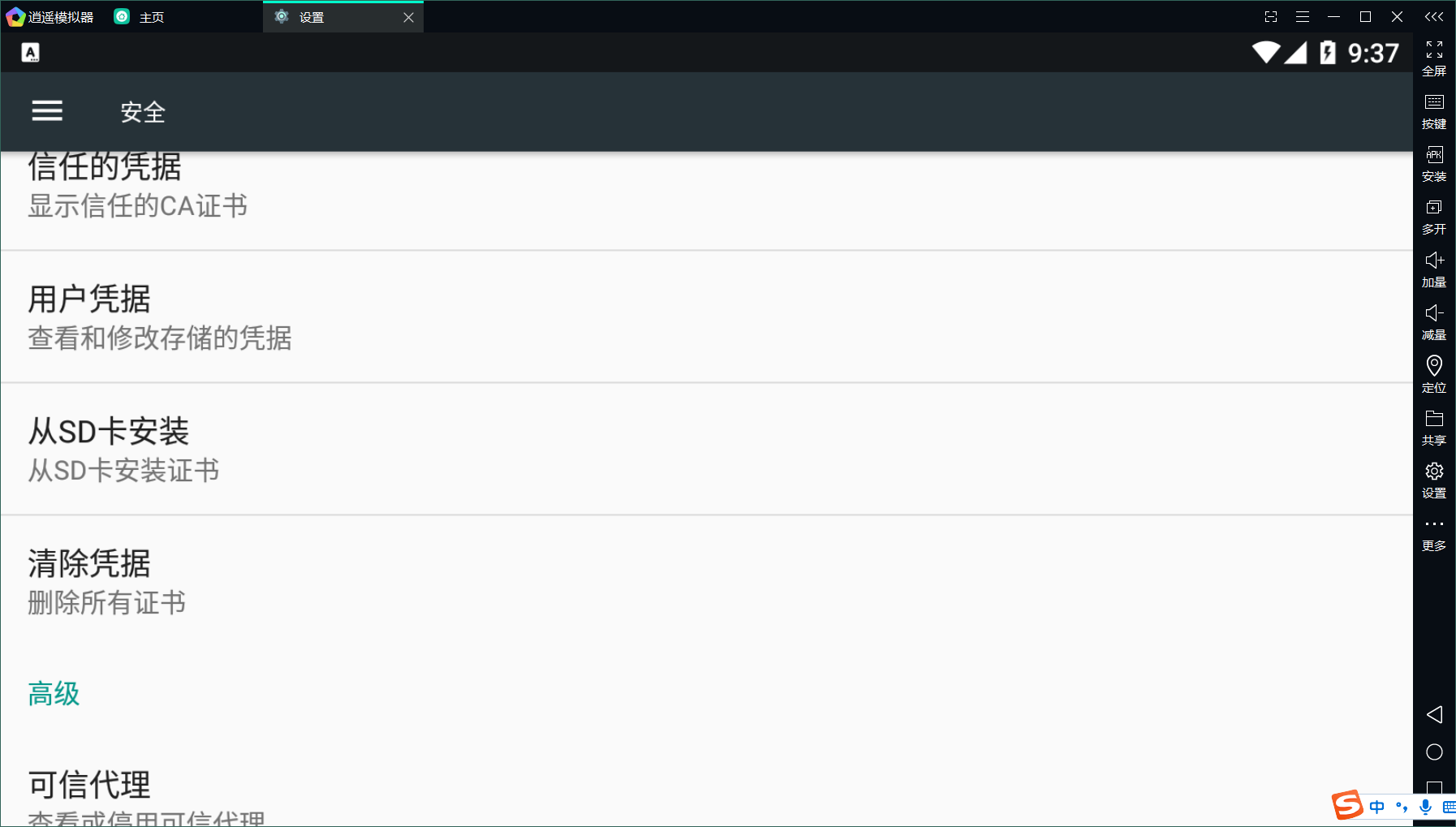

2.2 在模拟器的安全->从SD卡安装证书中安装bp.cer文件

实现目的:

0、掌握几种抓包工具证书安装操作

1、掌握几种HTTP/S抓包工具的使用

2、学会Web,APP,小程序,PC应用等抓包

3、了解此课抓包是针对那些目标什么协议

BurpSuite:是用于攻击web 应用程序的集成平台,包含了许多工具。Burp Suite为这些工具设计了许多接口,以加快攻击应用程序的过程。所有工具都共享一个请求,并能处理对应的HTTP 消息、持久性、认证、代理、日志、警报。

1 burpsuite抓浏览器包

1.1浏览器设置代理与bp的来历相同

1.2 开启proxy模块的 开关

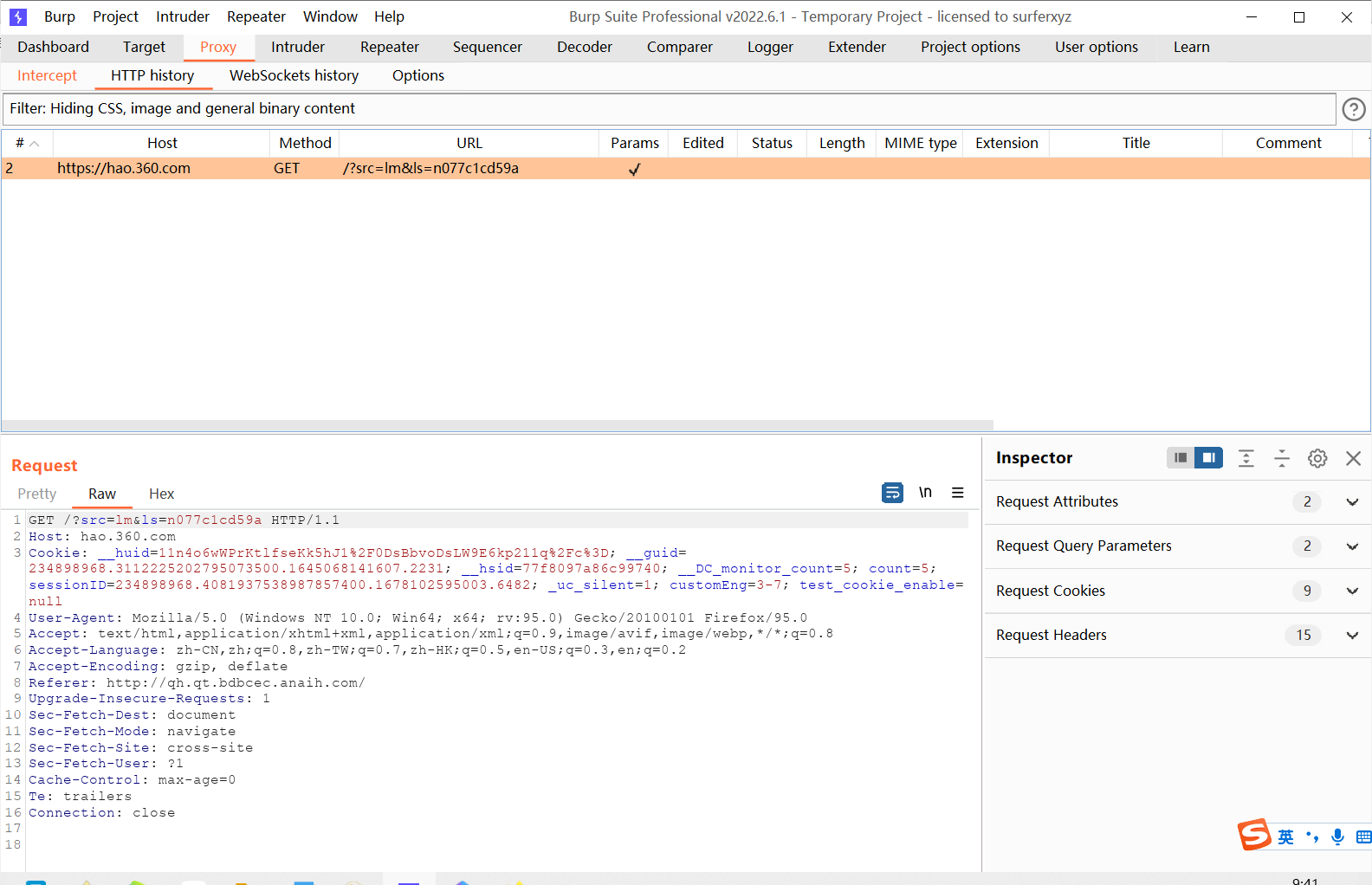

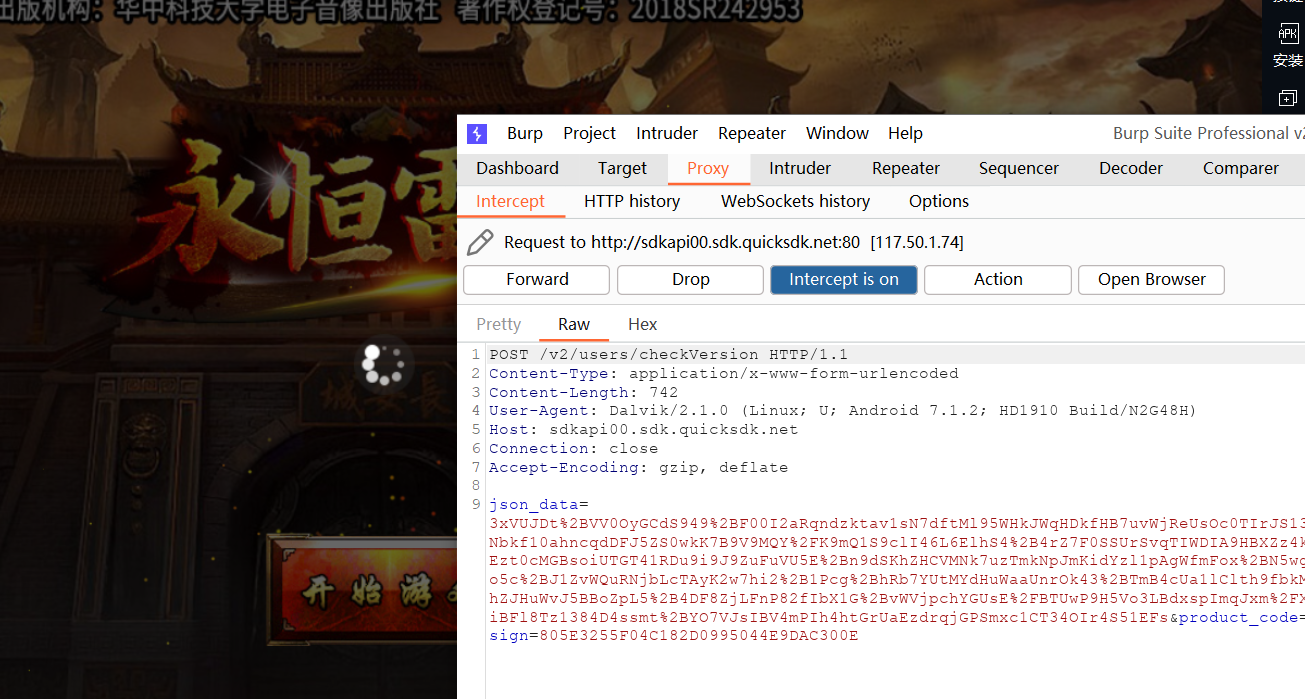

2 bp抓模拟器的数据包

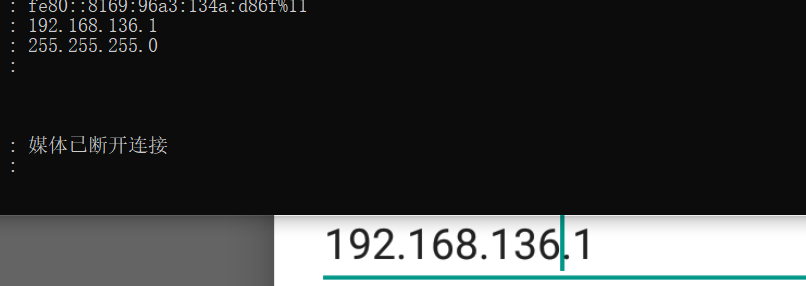

2.1 模拟器中设置代理(与本机ip相同)

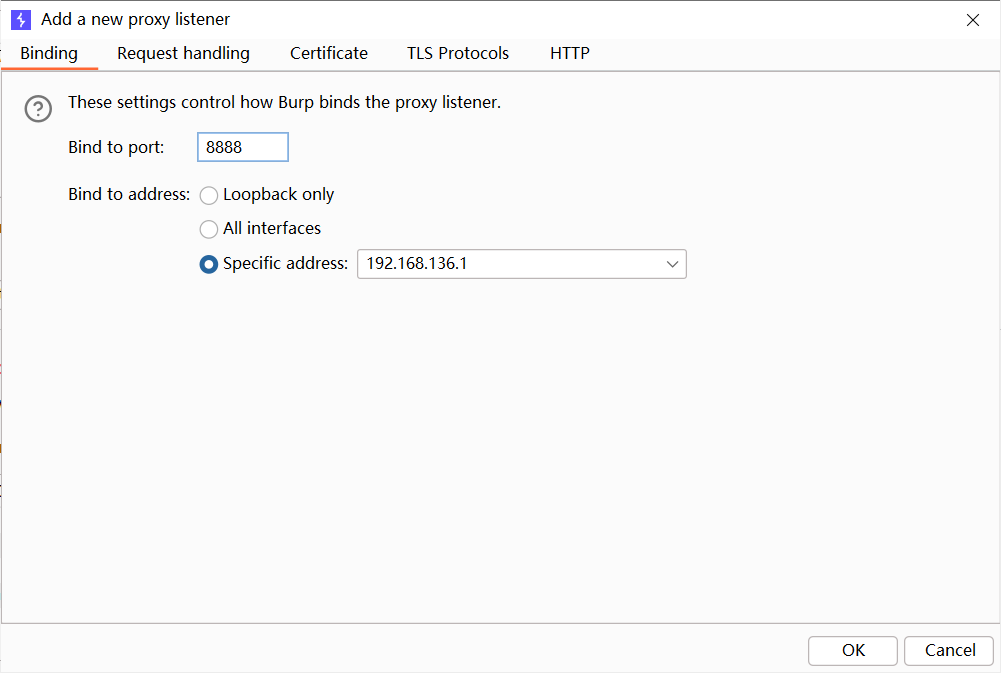

2.2 bp中添加相关代理

2.3 打开软件 开始抓包

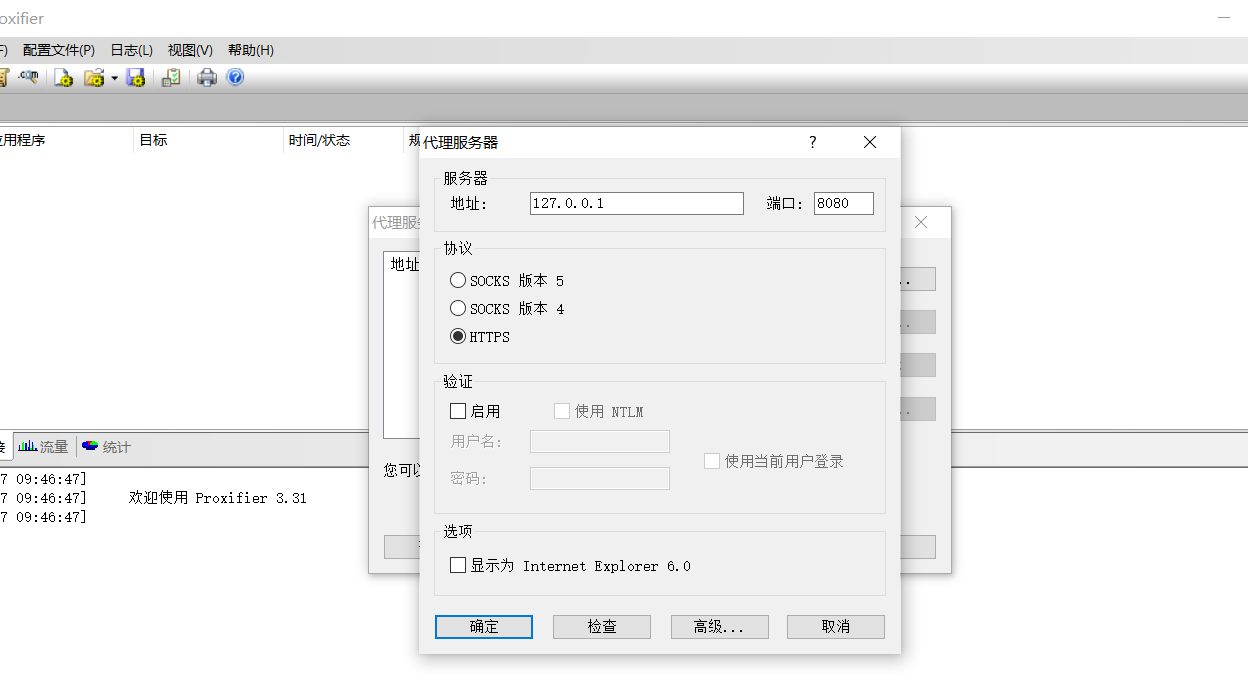

proxifier 内网中常用 转发数据包到bp

3.1 设置代理服务器与bp中相同

配置文件中代理服务器

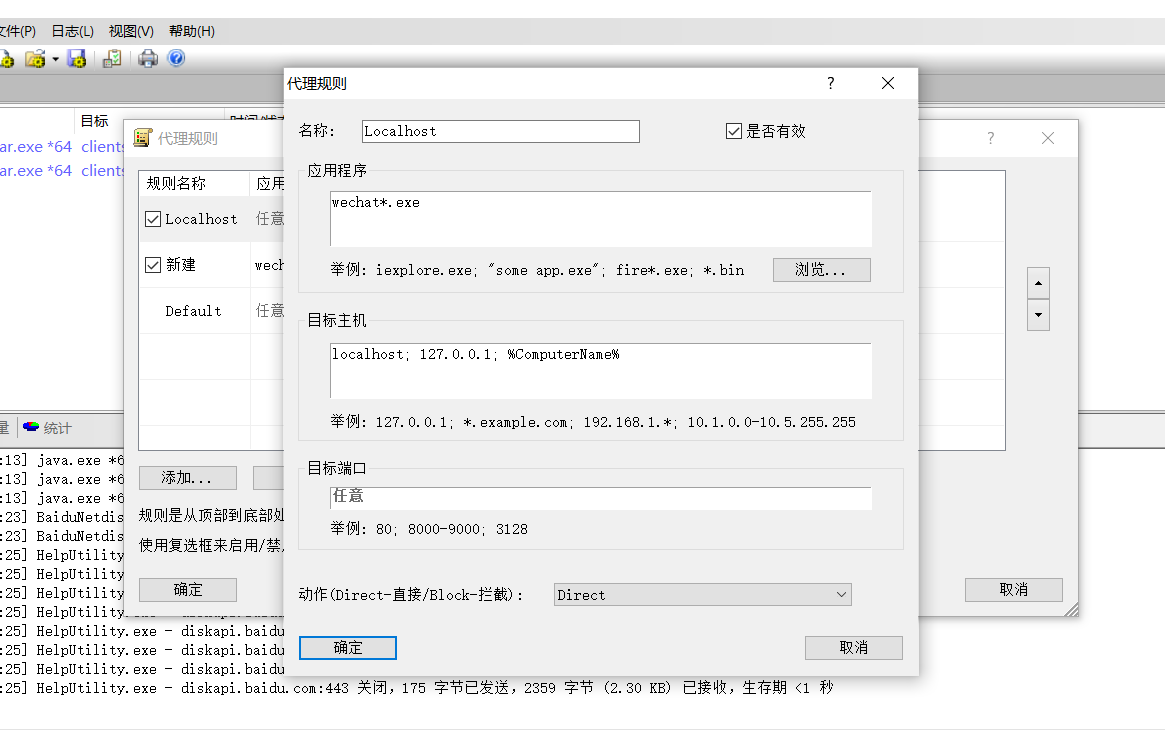

3.2 在配置文件中配置代理规则 抓取微信的数据包(微信不好用代理,bp无代理抓不了数据包,所以通过proxifier将微信数据包转发给bp)

使用代理规则

在应用程序中选择

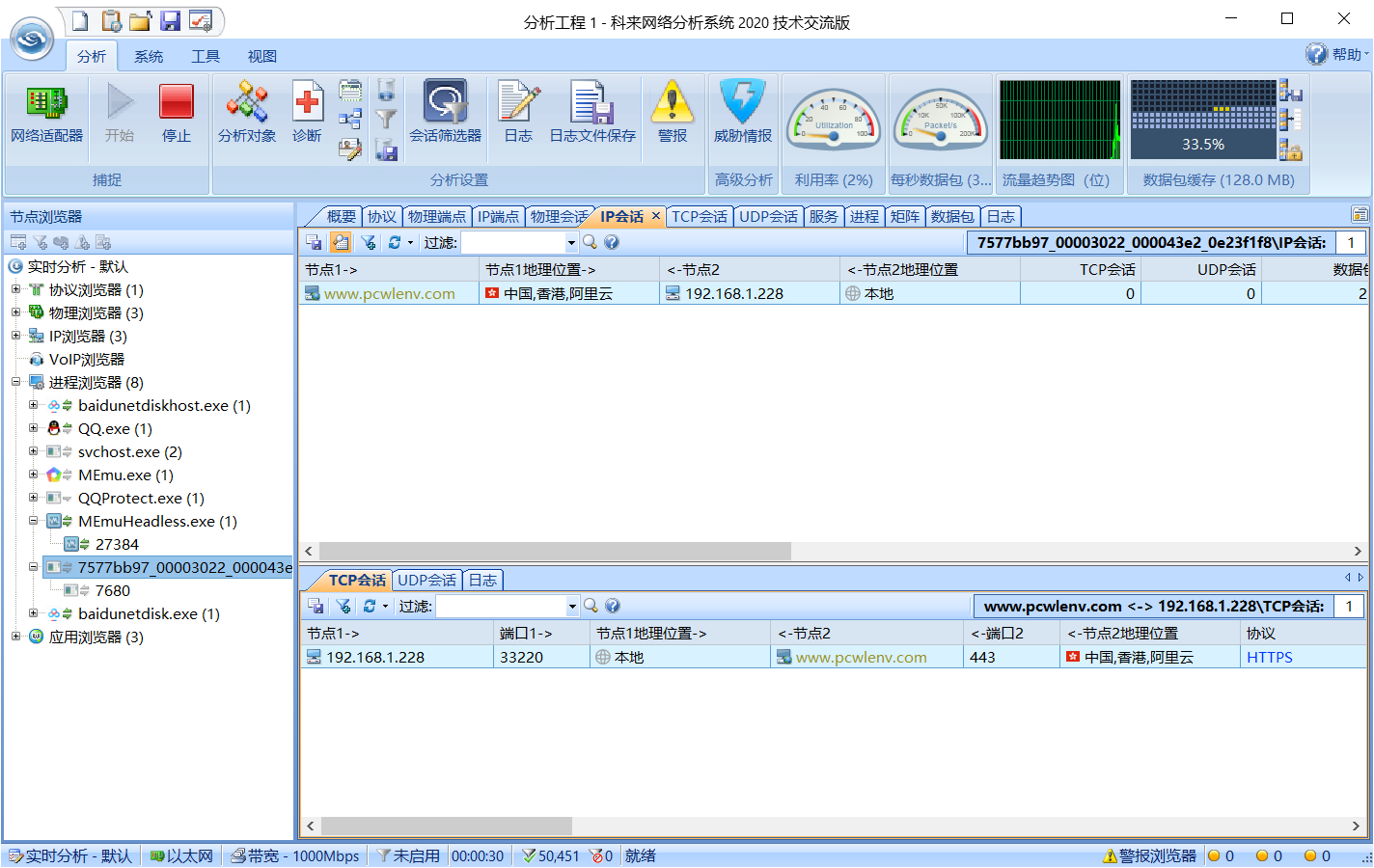

科来网络分析系统:

https://www.colasoft.com.cn/

是一款由科来软件全自主研发,并拥有全部知识产品的网络分析产品。该系统具有行业领先的专家分析技术,通过捕获并分析网络中传输的底层数据包,对网络故障、网络安全以及网络性能进行全面分析,从而快速排查网络中出现或潜在的故障、安全及性能问题。

4.1 打开软件 选择以太网进行抓包

其中MEemu,,,是模拟器进程

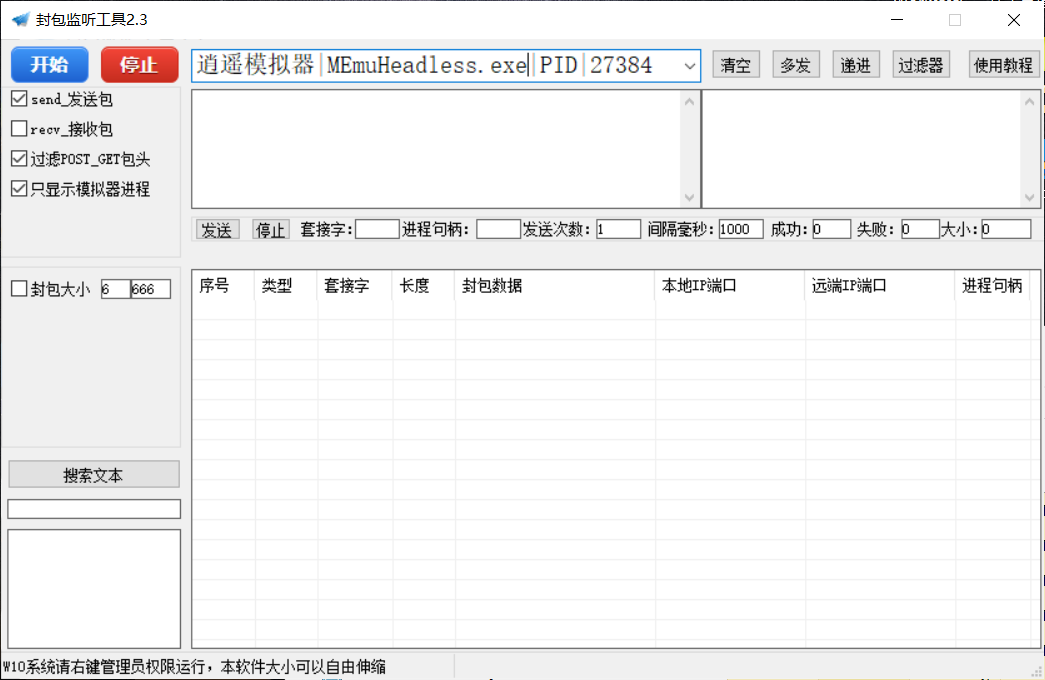

WPE&封包分析:是强大的网络封包编辑器,wpe可以截取网络上的信息,修改封包数据,是外挂制作的常用工具。一般在安全测试中可用来调试数据通讯地址。

5.1 关闭接收方数据包 关闭数据包大小 勾选只显示模拟器进程 选择模拟器进程

5.2 分析进程

5.2.1不对游戏进行操作的时候 只发送同一数据包 长度14 是测试网络是否联通的数据包

5.2.2 点击人物攻击按钮

可以看见数据包中出现了 25长度的一个数据包

5.2.3 发送这个数据包,发现人物自动攻击

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 单元测试从入门到精通

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)

· winform 绘制太阳,地球,月球 运作规律