NewStarCTF 2023 公开赛道 WEEK4|MISC 部分WP

R通大残

1、题目信息

R通大残,打了99,补!

2、解题方法

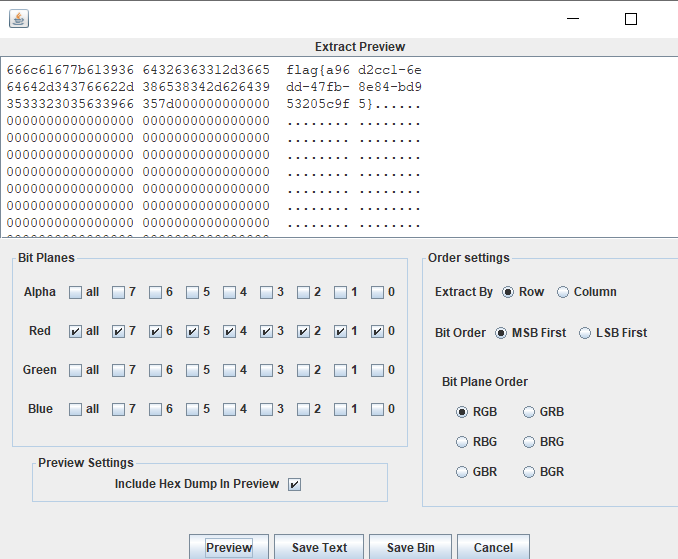

仔细分析题目,联想到隐写的R通道。

首先解释一下:R是储存红色的通道,通道里常见有R(红)、G(绿)、B(蓝)三个通道,如果关闭了R通道图片就没有红色的部分,G、B同理。

因此我们想到R大残应该是不显示红色了,猜测结果就在R通道里,所以使用 Stegsolve 打开附件图片,把R的通道全勾上,即可看到flag。

Nmap

1、题目信息

请给出Nmap扫描得到所有的开放端口用英文逗号分隔,端口号从小到大排列。 例如flag{21,22,80,8080}

2、解题方法

题目要求找出Nmap扫描得到所有的开放端口,并按顺序排列。

Nmap通常用于直接扫描目标主机,而不是直接扫描pcap文件。

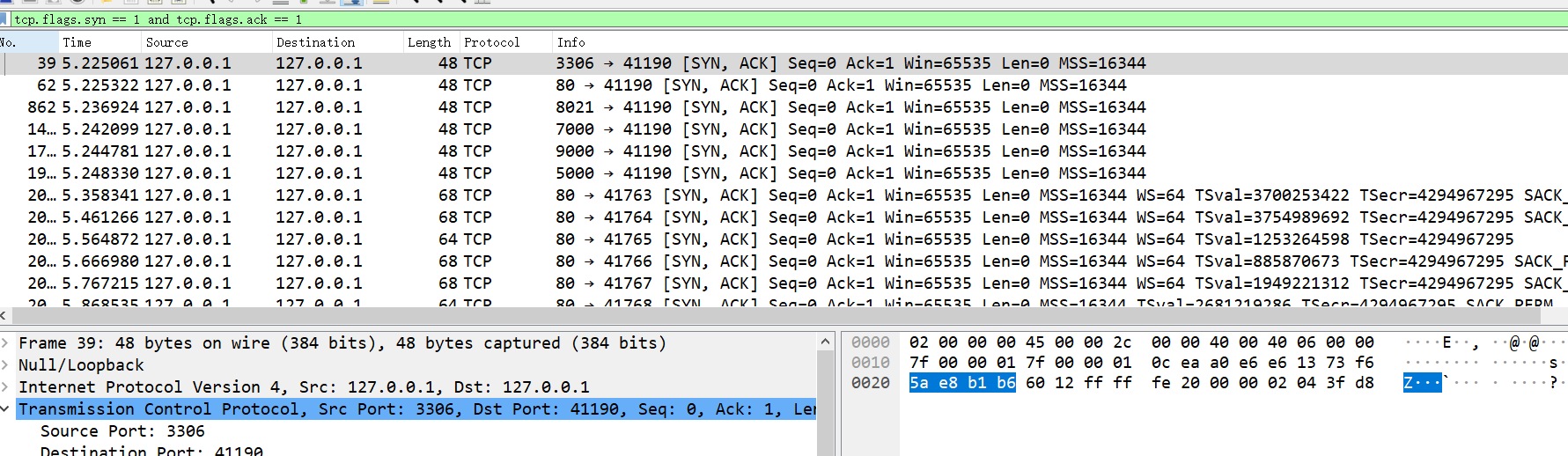

因此这里我们使用wireshark来分析,使用过滤器:

tcp.flags.syn == 1 and tcp.flags.ack == 1这个过滤条件可以筛选出TCP端口开放的数据包

udp这个过滤条件可以筛选出UDP端口开放的数据包,该过滤条件会匹配所有的UDP数据包,因为UDP没有像TCP那样的连接建立过程,所以UDP数据包的到达通常表示端口是开放的。

icmp and icmp.type == 3 and icmp.code == 3这个过滤条件用于查找被目标主机标记为"端口不可达"的数据包,通常表示端口关闭;该过滤条件匹配了ICMP "端口不可达"类型的数据包,其中的 "code" 值为3表示端口关闭。

因此发现后两个筛选出来都是空,所以我们只需要看第一个过滤之后的结果就行:

记得一定要把显示过滤器的限制勾上,不然结果并不是过滤之后的结果。

因此,端口由小到大排序, 80,3306,5000,7000,8021,9000

flag{80,3306,5000,7000,8021,9000}依旧是空白

1、题目信息

我们之间还有太多空白格,但是这次的空白格不太一样

2、解题方法

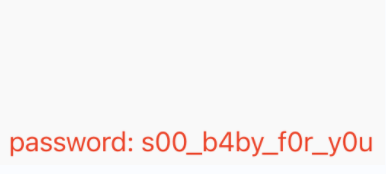

一张图片但宽高有问题,爆破一下得到密码。

s00_b4by_f0r_y0u而另一个文件是空白的txt文档,大致看了一下像是不可见字符,结合题目和给了密码,猜测可能就是snow隐写了。

将文本附件拖到snow.exe所在目录,执行命令:

snow.exe -p s00_b4by_f0r_y0u -C White.txtflag{2b29e3e0-5f44-402b-8ab3-35548d7a6a11}3-溯源

1、题目信息

在调查清楚攻击者的攻击路径后你暗暗松了一口气,但是攻击者仍控制着服务器,眼下当务之急是继续深入调查攻击者对服务器进行了什么操作,同时调查清楚攻击者的身份,请你分析攻击者与WebShell通讯的流量获取攻击者获取的相关信息,目前可以得知的是攻击者使用了冰蝎进行WebShell连接。 Tip:沿着前序题目的进度分析会更符合逻辑,或许有助于解题 FLAG格式:flag{攻击者获取到的服务器用户名_服务器内网IP地址} 例如flag{web_10.0.0.3}

2、解题方法

题目描述是冰蝎进行WebShell连接的流量包,需要找到攻击者获取到的服务器用户名和服务器内网IP地址。

首先简单介绍一下常见webshell工具的流量特征:

1、中国菜刀

请求体中存在eval、base64等特征字符;连接过程中使用base64编码对发送的指令进行加密;还有一段以QG开头,7J结尾的固定代码。

2、蚁剑

默认的user-agent请求头是antsword XXX(可以修改)

一般将payload进行分段,分别进行base64编码;具有像eval这样的关键字和@ini_set("display","0");这段代码。

3、冰蝎

PHP代码中可能存在eval、assert等关键词;

jsp代码中可能会有get class(),get class loader()等字符特征。

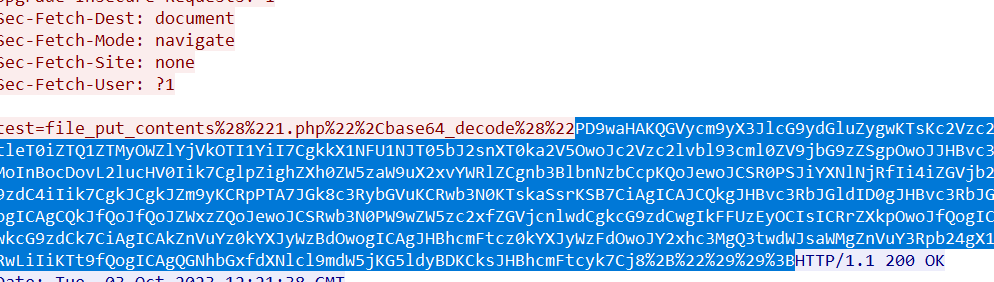

中国菜刀、蚁剑的攻击流量特征明显,容易被各类安全设备检测,而冰蝎是一款基于Java开发的动态加密通信流量的Webshell工具,由于通信流量被加密,传统的 WAF、IDS 设备难以检测,冰蝎最大特点就是对交互流量进行对称加密(冰蝎密文采用对称加密算法AES加密,加密后还会进行 base64 编码),且加密秘钥是由随机数函数动态生成,因此该客户端的流量几乎无法检测。 因此解题第一步,先找AES加密算法的密钥:

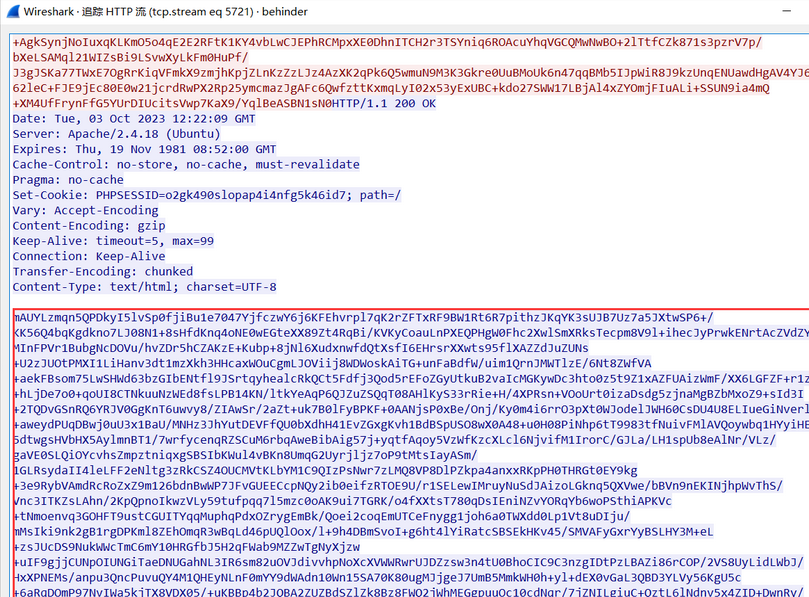

服务器使用随机数MD5的高16位作为密钥,存储到会话的SESSIONID中,我们可以通过wireshark抓包看到。

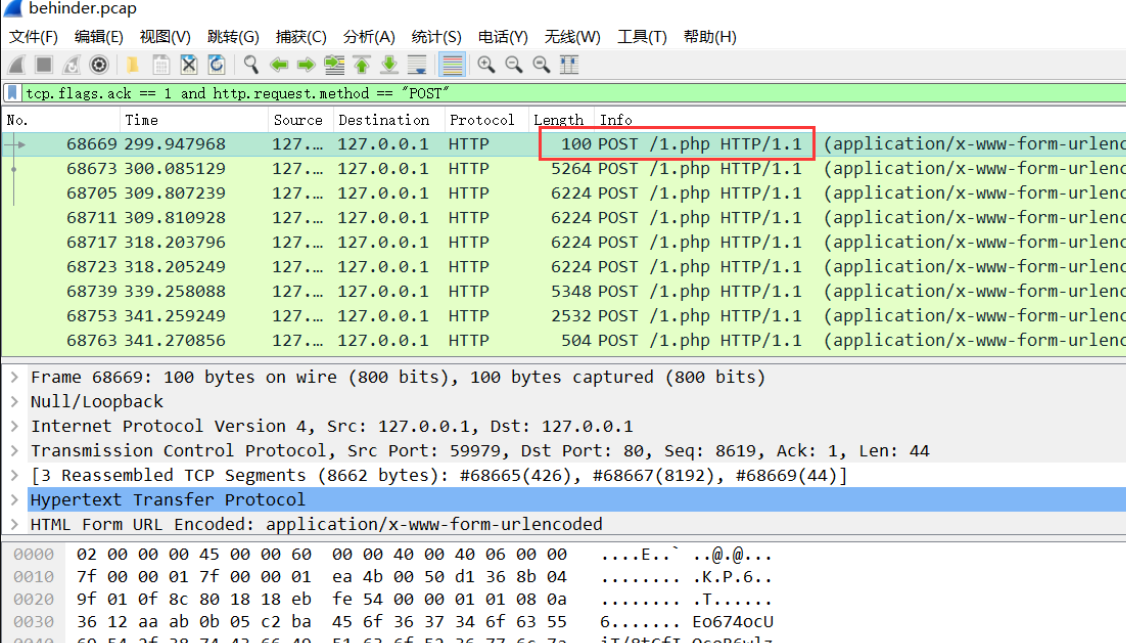

在找这些包之前我们其实可以先利用wireshark的过滤器进行初步的筛选:

筛选HTTP POST请求,因为攻击者通常通过POST请求发送命令和数据

http.request.method == "POST"筛选非常大或非常小的HTTP POST数据包,这些可能包含有关服务器的信息

http.request.method == "POST" and (frame.len < 1000 or frame.len > 5000)筛选出具有 ACK 标志的 TCP 数据包,这些数据包通常表示响应报文

tcp.flags.ack == 1我们也可以使用 and 对上面的一些条件进行组合筛选 。查看请求shell.php的包:

注意:每个包前面是什么协议,就追踪什么流,比如这里这个包是http协议,那么就要追踪http流,否则出来的响应报文可能会存在格式的问题导致无法解码和识别。

追踪http流,找到与AES加密相关的东西:

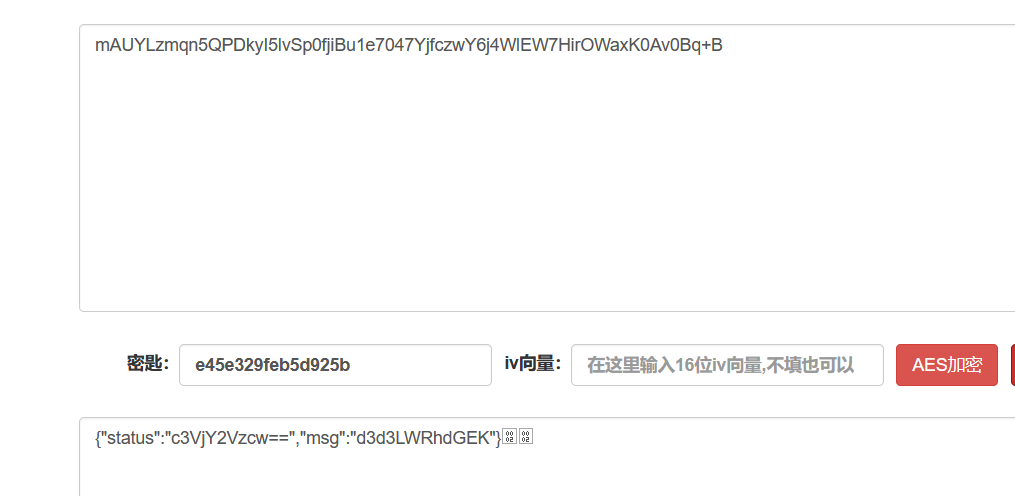

进行base64解码,拿到 $key="e45e329feb5d925b";

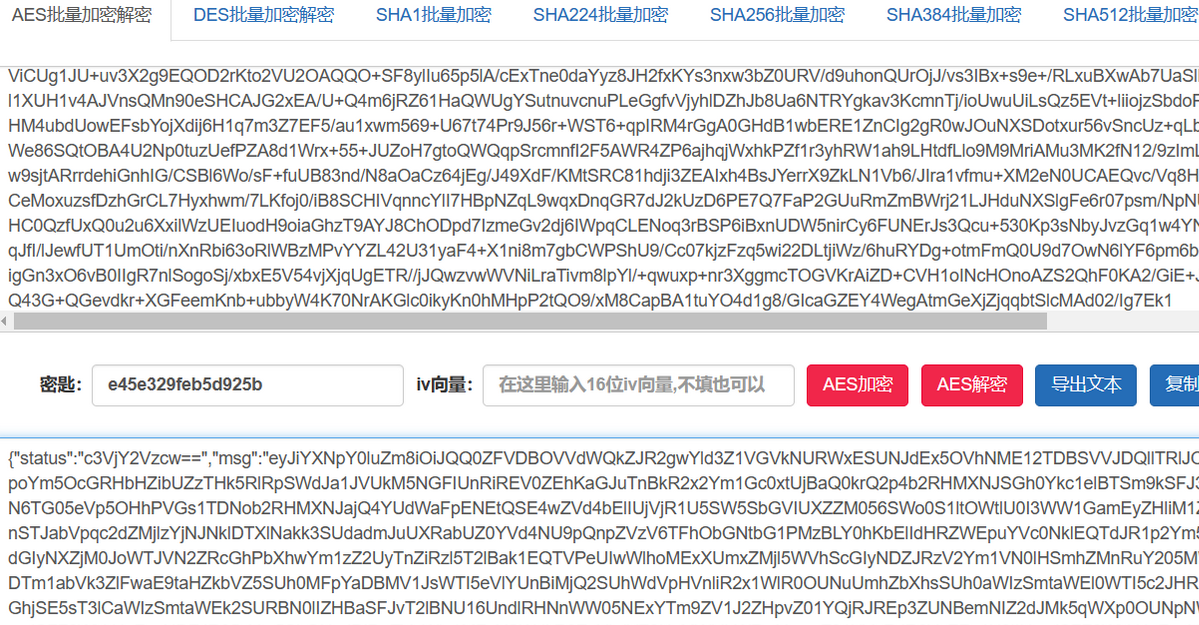

接下来我们就可以对请求报文或者响应报文中的AES密文进行解密了:

像下面这种格式的就是AES的密文,红色部分是请求报文,蓝色部分是响应报文。

可以使用在线网站批量解码:http://tools.bugscaner.com/cryptoaes/

先给大家看一下我前面提到过关于追踪流的情况:这是对同一个http协议的包追踪http流和tcp流的不同结果

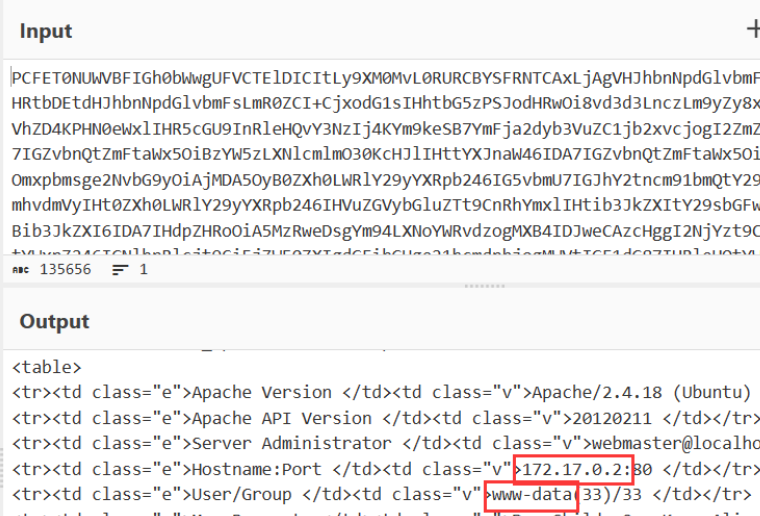

这里这个用户名是很好找的,很多包里面都有,这里只是列举了其中某个包:

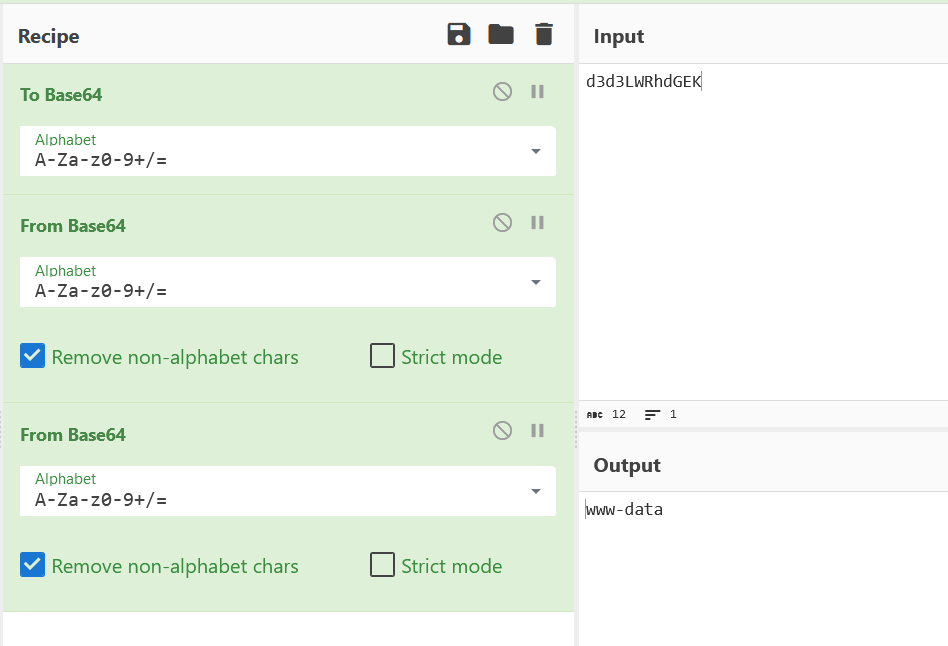

用户名为www-data

而服务器的内网ip则在长度为100的post请求1.php里面,其他包里面可能也还有,可以再找找。

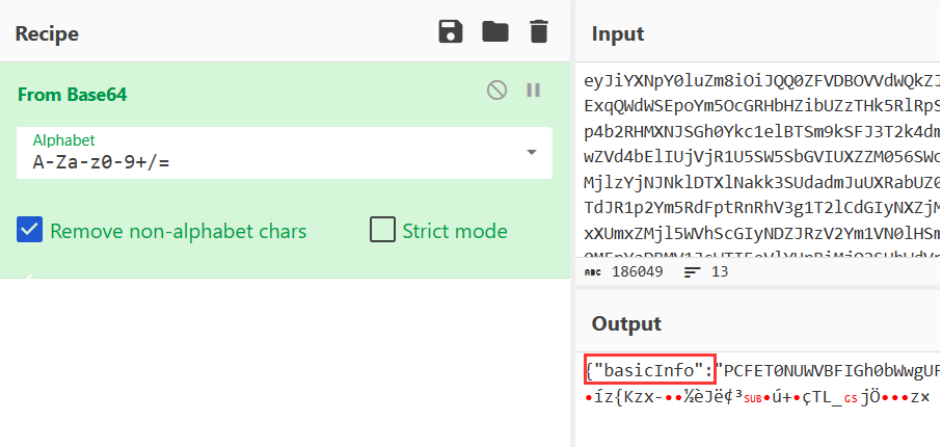

第一段响应报文解两次码后还是密文,在第二段里面,从图片框起来的位置一直拉到结尾。

先解AES,再对msg的内容解base64:

得到一个以basicInfo开头的东西,对其内容再解base64,注意要去掉basicInfo头否则会出错:

在解码内容里找到服务器内网ip和用户名:

172.17.0.2 和 www-data

flag{www-data_172.17.0.2}第一次取证

1、题目信息

简单的内存取证第一题 附件链接: https://pan.baidu.com/s/1LtVf1j00NR3CB7U38ags5w 提取码: hg7b

2、解题方法

下载附件使用volatility获取信息:

volatility -f dycqz.raw imageinfo查看内存进程列表:

volatility -f dycqz.raw --profile=Win7SP1x64 pslist查看notepad进程:

volatility -f dycqz.raw --profile=Win7SP1x64 editbox得到一串密文:

@iH<,{BTrI;(N[`j&z+xcj9XE2!u/YbR:4gb2+ceDJs@u6P