遇到CC攻击你会怎么做

2)把访问量高于100的IP给封掉3)封过的IP都要记录到一个日志中4)每隔30分钟检查一次被封的IP,把没有访问量或者访问量很少的IP解封5)解封的IP记录到另外一个日志中知识点一:awk用法在shell脚本中,awk出现概率是极高的,因为它在处理字符串上有很强的能力。先来看一个小例子:180.98.113.151 - [19/Sep/2018:09:30:07 +0800] "/uc_server/avatar.php?uid=1145811&size=middle" 301 "GET HTTP/1.1" "-" "Mozilla/5.0 (iPhone; CPU iPhone OS 9_2_1 like Mac OS X) AppleWebKit/601.1.46 (KHTML, like Gecko) Mobile/13D15 MAGAPPX|4.1.2-4.1.0-41|iPhone OS 9.2.1 iPhone 6|wenyou|C6C25422-279C-4337-8E10-F588D577B9D7|da97ede5be797f79b96d6761bf858632|426ef86c3fc2359dc90468f7bdd0f5e9|c64f2225ec641231cd612bbe08f2b40d"61.227.224.229 - [19/Sep/2018:09:30:07 +0800] "/misc.php?mod=ranklist&type=member&view=post" 200 "GET HTTP/1.1" "http://www.wenyou.com/" "Mozilla/5.0 (Windows NT 6.1; WOW64; rv:43.0) Gecko/20100101 Firefox/43.0"183.207.95.145 [19/Sep/2018:09:30:07 +0800] "/uc_server/avatar.php?uid=1323875&size=middle" 301 "GET HTTP/1.1" "http://app.yikaidai.com/mag/circle/v1/forum/threadViewPage?tid=3446714&circle_id=&themecolor=1aadfa" "Mozilla/5.0 (iPhone; CPU iPhone OS 11_0_3 like Mac OS X) AppleWebKit/604.1.38 "114.230.251.50 - [19/Sep/2018:09:30:07 +0800] "/core/attachment/attachment/img?url=https%3A%2F%2Fmmbiz.qpic.cn%2Fmmbiz_jpg" 302 "GET HTTP/1.1" "https://app.yikai.com/mag/info/v1/info/infoView?id=55855&themecolor=1aadfa" "Mozilla/5.0 (iPhone; CPU iPhone OS 11_3 like Mac OS X) AppleWebKit/605.1.15 (KHTML, like Gecko) "61.227.224.229 - [19/Sep/2018:09:30:07 +0800] "/misc.php?mod=ranklist&type=member&view=onlinetime" 200 "GET HTTP/1.1" "http://www.wenyou.com/" "Mozilla/5.0 (Windows NT 6.1; WOW64; rv:43.0) Gecko/20100101 Firefox/43.0"

说明:awk最核心的功能是分段,可以用-F选项指定一个分隔符,然后针对某一段字符进行处理,本例中用':'作为分隔符,去找第3段大于500的行,然后把第1段和第3段打印出来。在awk中可以使用>, <, >=, <=, ==, !=等逻辑判断的符号,这和shell是有差异的。本例中>后面的500一定不要加双引号,否则它就不以数字作为比较对象了,而是把500当成是字符串,结果自然就不一样了。如下:# awk -F ':' '$3>500 {print $1,$3}' /etc/passwdpolkitd 998chrony 997user1 1000

# awk -F ':' '$3>"500" {print $1,$3}' /etc/passwdshutdown 6halt 7mail 8nobody 99dbus 81polkitd 998tss 59postfix 89sshd 74chrony 997

awk的功能不止于此,它实际上跟shell一样属于一门脚本语言,可以写脚本。它的作者设计它的初衷是为了去格式化输出文本,它可以满足各种复杂的格式需求,不过我们平时写shell脚本时,仅仅把它作为一个命令来处理字符串,下面我列几个常见的用法(以下所有演示文件都使用1.txt)。

1)截取指定段

说明:分隔符可以是一个正则表达式,本例中的分隔符可以是':'也可以是'#'。

2)匹配字符后字符串

说明:^表示开头,+表示+前面的字符至少有1个,所以"^ro+"可以匹配的字符串有:ro, roo, rooo...

3)多个语句同时使用

说明:如果不指定分隔符,则以空白字符作为分割符,在awk中可以用&&表示并且,用||表示或者。$0会输出整行。

5)内置变量

说明:NF为段数,NR为行数

6)数学运算

-t 后面跟分隔符,-k后面跟数字,表示对第几个区域的字符串排序,-n 则表示使用纯数字排序,示例如下:# head -n5 /etc/passwd |sortadm:x:3:4:adm:/var/adm:/sbin/nologinbin:x:1:1:bin:/bin:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinlp:x:4:7:lp:/var/spool/lpd:/sbin/nologinroot:x:0:0:root:/root:/bin/bash

-k3,5 表示从第3到第5区域间的字符串排序,-r表示反向排序,示例如下:# head -n5 /etc/passwd |sort -t: -k3 -nroot:x:0:0:root:/root:/bin/bashbin:x:1:1:bin:/bin:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinadm:x:3:4:adm:/var/adm:/sbin/nologinlp:x:4:7:lp:/var/spool/lpd:/sbin/nologin

知识点三:uniq去重复这个命令我经常用的选项只有一个,-c :统计重复的行数,并把行数写在前面请把下面的内容写入testb.txt, 保存。# head -n5 /etc/passwd |sort -t: -k3,5 -rlp:x:4:7:lp:/var/spool/lpd:/sbin/nologinadm:x:3:4:adm:/var/adm:/sbin/nologindaemon:x:2:2:daemon:/sbin:/sbin/nologinbin:x:1:1:bin:/bin:/sbin/nologinroot:x:0:0:root:/root:/bin/bash

使用uniq 的前提是需要先给文件排序,否则不管用,如下所示:111222111333

以下是-c选项的作用:# uniq testb.txt111222111333# sort testb.txt |uniq111222333

# sort testb.txt |uniq -c2 1111 2221 333

知识点四:用iptables工具封/解封IP在CentOS系统中有一个叫做netfilter的防火墙,它可以对进入或者即将离开网卡的数据包进行处理。最常见的用法就封IP,即限制某些IP或者某些IP的某个port的数据包进入Linux系统。很多人把iptables叫做防火墙,其实不然,iptables是CentOS6系统里的一个服务,当然它也是一个命令,而在CentOS7系统里也有iptables命令,服务名不再是iptables,而是firewalld。

1)查看filter表的iptables规则

# iptables -nvL -t filter说明:在CentOS7上netfilter有5个表,分别是:filter、nat、mangle、raw、secuirty。而我们用的比较多的是前两个,本案例中的封ip用的就是filter表。该命令中的-t filter可以省略,默认就是filter表。

2)增加规则

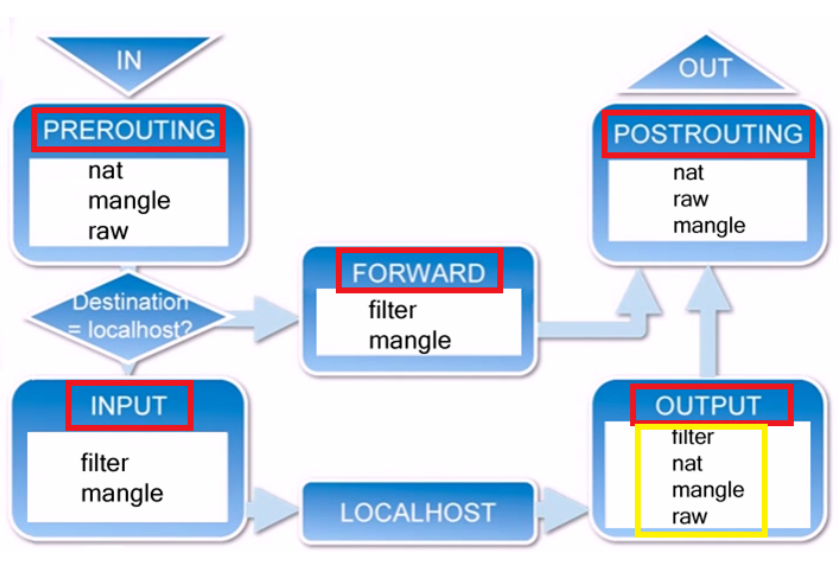

# iptables -A INPUT -p tcp --dport 80 -s 1.1.1.1 -j DROP说明:-A表示增加规则,INPUT为filter表里的一个链,除此之外,filter表还有OUTPUT链和FORWARD链。这里我引用网上的一张图片帮助大家理解netfilter的表和链。

数据包的流向是这样的:

a. 当一个数据进入网卡时,他首先进入PREOUTING链(数据包进入路由之前),然后判断目标IP是否本机。

b. 如果数据包是进入本机的,他会到达INPUT链(通过路由表后目的地为本机),数据包到达INPUT链后进入本机内核,然后内核进行处理,处理完到OUTPUT链(由本机产生,向外转变),最后到POSTROUTING(发送到网卡接口之前)。

c. 如果不是进入本机的,他会到FORWARDING链(通过路由表后,目的地不为本机)最后POSTROUTING链(发送到网卡接口之前)。搞清楚了数据包流向就很容易理解INPUT、OUTPUT链的作用了,其实我们更关心的是INPUT和OUTPUT链,而其他几个链可以先不用理会。用INPUT控制进入本机的数据包,而用OUTPUT控制出去的数据包,这两个几乎可以满足我们绝大多数的运维场景了。-A选项是增加一条规则,更准确地说是追加一条规则,因为iptables的规则是分前后的,用iptables -nvL查看规则时,越靠上的规则就越先生效,也就是说优先级越高。所以,使用-A追加的规则只能排在最后面,但如果想增加一条优先级最高的规则怎么办?用-I选项(插入规则的意思)即可,示例命令如下:

# iptables -I INPUT -p tcp --dport 80 -s 2.2.2.2 -j DROP# iptables -I INPUT -s 3.3.3.3 -d 4.4.4.4 -j DROP# iptables -t filter -F# iptables -D INPUT -s 3.3.3.3 -d 4.4.4.4 -j DROP# iptables -D INPUT 2# iptables -Z# iptables -Z INPUT试问,如果让你去检查100个包,难道你要写100遍这段代码吗?用函数就简洁多了,如下:if ! rpm -q vim-enhanced &>/dev/null //说明,在shell中可以把一条命令作为if的判断条件,命令前面加!表示取反thenyum install -y vim-enhancedfiif ! rpm -q expect &>/dev/nullthenyum install -y expectfiif ! rpm -q wget &>/dev/nullthenyum install -y wgetfi

知识点六:sed用法sed和grep、awk一样频繁地出现在shell脚本中,它们三个经常被叫做“正则三剑客”,可见这三个工具和正则表达式之间的关系非同一般。对于sed工具的用法,我列几个常见的。1)打印指定行## 定义if_install函数if_install() {if ! rpm -q $1 &>/dev/nullthenyum install -y $1fi}## 用for循环把所有rpm包逐一检查一遍for pkg in vim-enhanced expect wgetdoif_install $pkgdone

sed -n '10p' 1.txtsed -n '1,5p' 1.txt sed -n '1p;5p' 1.txtsed -n '/abc/p' 1.txtsed -n '/[a-z0-9]/p' 1.txtsed -nr '/abc|123/p' 1.txtsed '10d' 1.txtsed -i '10d' 1.txtsed -ir '/abc|linux/d' 1.txtsed 's/aming/linux/g' 1.txt## 把访问量比较大的IP封掉,如果30分钟内被封的IP没有请求或者请求很少,需要解封## 作者:阿铭## 日期:2022-07-20## 版本:v1.1#定义1分钟以前的时间,用于过滤1分钟以前的日志t1=`date -d "-1 min" +%Y:%H:%M`log=/data/logs/access_logblock_ip(){egrep "$t1:[0-5]+" $log > /tmp/tmp_last_min.log#把1分钟内访问量高于100的ip记录到一个临时文件中awk '{print $1}' /tmp/tmp_last_min.log |sort -n |uniq -c|sort -n |awk '$1>100 {print $2}' > /tmp/bad_ip.list#计算ip的数量n=`wc -l /tmp/bad_ip.list|awk '{print $1}'`#当ip数大于0时,才会用iptables封掉它if [ $n -ne 0 ]thenfor ip in `cat /tmp/bad_ip.list`doiptables -I INPUT -s $ip -j REJECTdone#将这些被封的IP记录到日志里echo "`date` 封掉的IP有:" >> /tmp/block_ip.logcat /tmp/bad_ip.list >> /tmp/block_ip.logfi}unblock_ip(){#首先将包个数小于5的ip记录到一个临时文件里,把它们标记为白名单IPiptables -nvL INPUT|sed '1d' |awk '$1<5 {print $8}' > /tmp/good_ip.listn=`wc -l /tmp/good_ip.list|awk '{print $1}'`if [ $n -ne 0 ]thenfor ip in `cat /tmp/good_ip.list`doiptables -D INPUT -s $ip -j REJECTdoneecho "`date` 解封的IP有:" >> /tmp/unblock_ip.logcat /tmp/good_ip.list >> /tmp/unblock_ip.logfi#当解封完白名单IP后,将计数器清零,进入下一个计数周期iptables -Z}#取当前时间的分钟数t=`date +%M`#当分钟数为00或者30时(即每隔30分钟),执行解封IP的函数,其他时间只执行封IP的函数if [ $t == "00" ] || [ $t == "30" ]thenunblock_ipblock_ipelseblock_ipfi

浙公网安备 33010602011771号

浙公网安备 33010602011771号