20199314 2019-2020-2 《网络攻防实践》第2周作业

| 问题 | 解答 |

|---|---|

| 这个作业属于哪个课程 | 《网络攻防实践》(https://edu.cnblogs.com/campus/besti/19attackdefense) |

| 这个作业的要求在哪里 | https://edu.cnblogs.com/campus/besti/19attackdefense/homework/10449 |

| 学习目标是 | 搭建网络攻防环境 |

| 作业正文 | 如下 |

| 参考文献 | https://www.cnblogs.com/sunmoyi/p/12432200.html,https://blog.csdn.net/c694421919/article/details/83627883?from=groupmessage |

1.知识点梳理与总结

1.1 攻击机、靶机、SEED虚拟机和蜜网网关概念

攻击机: 发起网络攻击的主机

靶机: 被网络攻击的目标主机。

SEED虚拟机: SEED Labs是一个帮助学习计算机安全的虚拟实验环境,包括软件安全,网络安全,Web安全还有移动端安全等。

蜜网网关: 桥接方式对全部的网络流量进行捕获和控制

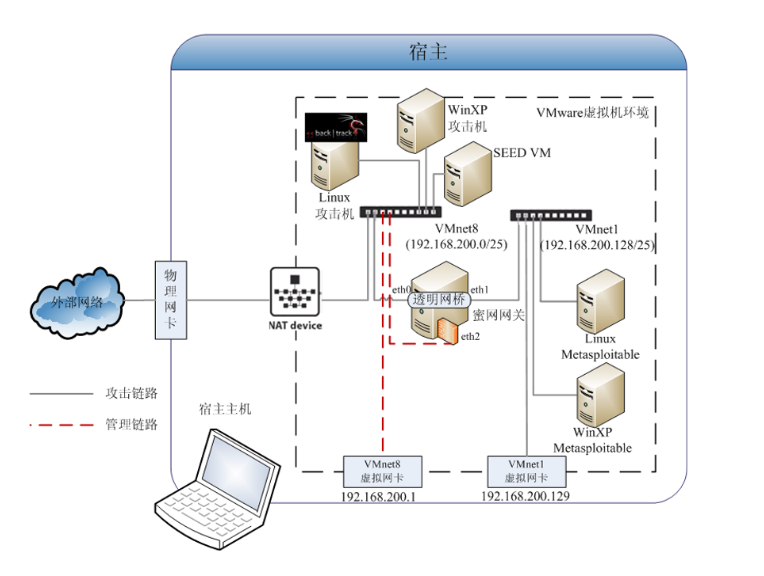

2 攻防环境的拓扑结构图

2.1 攻防环境

软件全部上传到百度云

链接:https://pan.baidu.com/s/1m_l6bN_7n6Du3Zcb60aGcw

提取码:xdjl

- 攻击机

攻击机 kali-linux-2019.3-amd64

攻击机 VM_WinXPattacker

SEEDUbuntu-16.04-32bit-new

- 靶机

linux靶机 metasploitable-linux-2.0.0

windows靶机 Win2kServer_SP0_target

蜜罐网关 roo-1.4.hw-20090425114542.iso

2.2 攻防环境的搭建

-

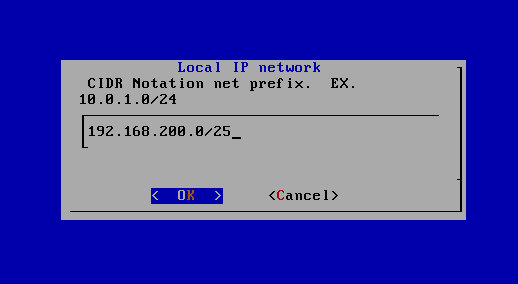

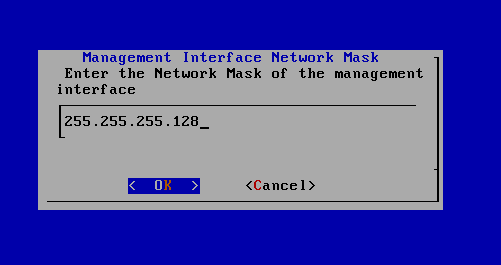

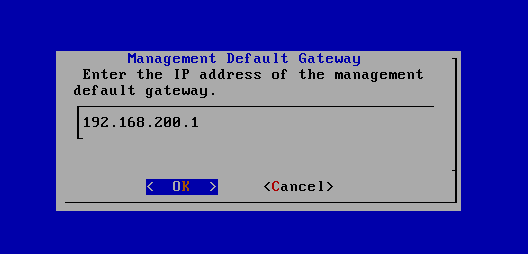

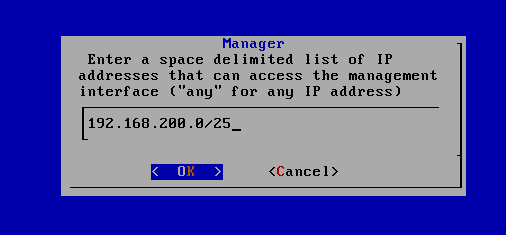

根据攻防环境拓扑图,Kali,Windowsattacker,SEED UBuntu虚拟机连入攻击网段,该网段是采用NAT模式进行联网,使得客户系统对于外部不可见。(VMNet8)子网IP为192.168.200.0/25。

-

Linux和WinXP的靶机连入靶机网段内,该网段是采用host-only模式,在这种方式下,主机模拟一个虚拟的交换机,所有的客户系统通过这个交换机进出网络。(VMNet1)子网IP为192.168.200.128/25。

-

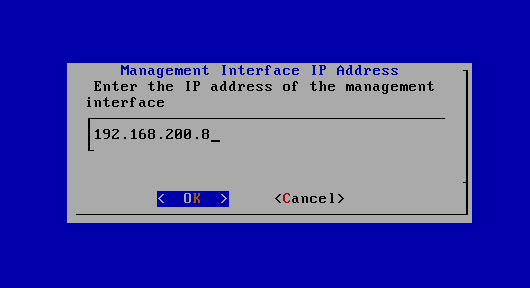

蜜网网关一共有三个接口,其中eth0和eth1分别连接到攻击网段和靶机网段,而eth2连接VMnet8网段,可以由宿主主机进行访问蜜网网关。

2.2.1 VM虚拟网络编辑器设置

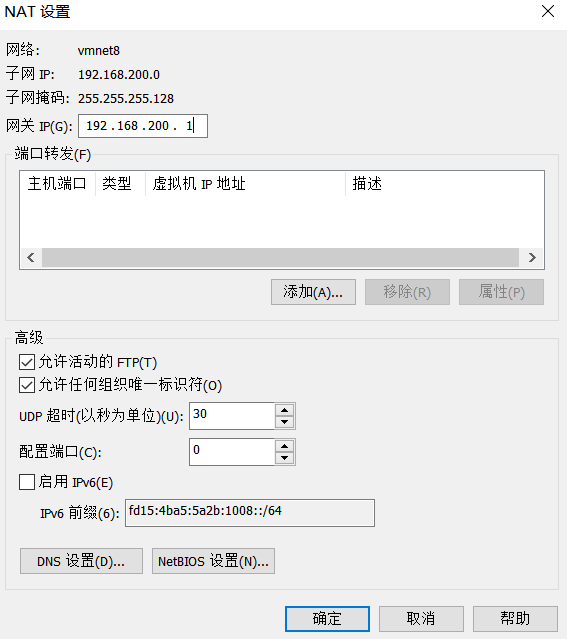

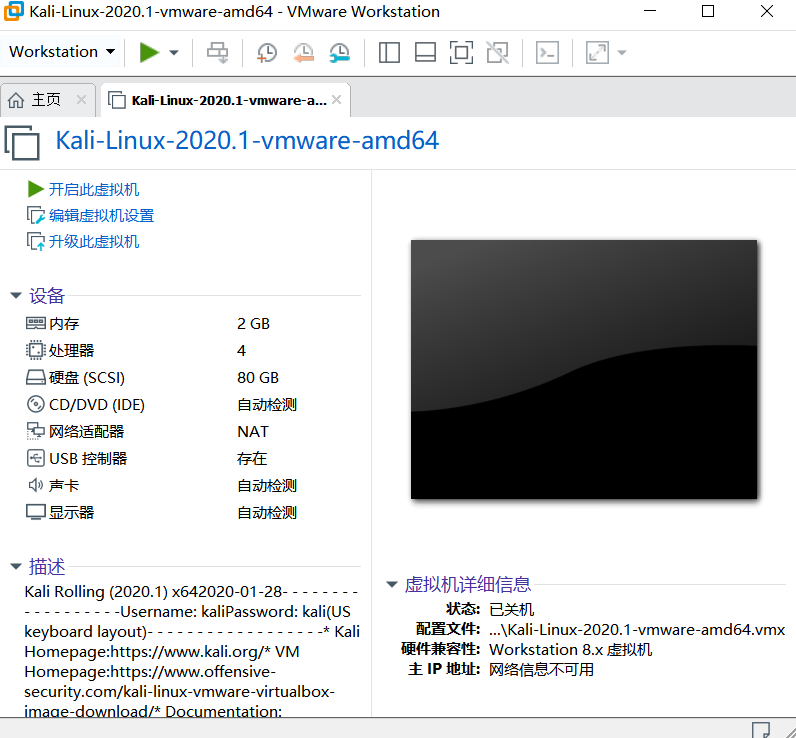

首先要在VM中打开虚拟网络编辑器设置三个网段,分别对应自动桥接(VMNet0)、NAT模式(VMNet8)和host-only(VMNet1)模式,设置结果如下。

通过对基础知识的了解,(VMNet1)、(VMNet8)的模式还需要虚拟NAT设备和虚拟DHCP服务器,因此需要对NAT和DHCP进行设置。

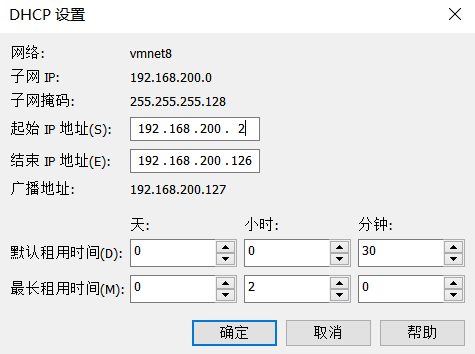

2.2.2 安装攻击机虚拟机---kali-linux-2019.3-amd64 (vmx文件)

kali-linux-2019.3-amd64已经下载,直接导入vmx文件到VM虚拟机,如下图:

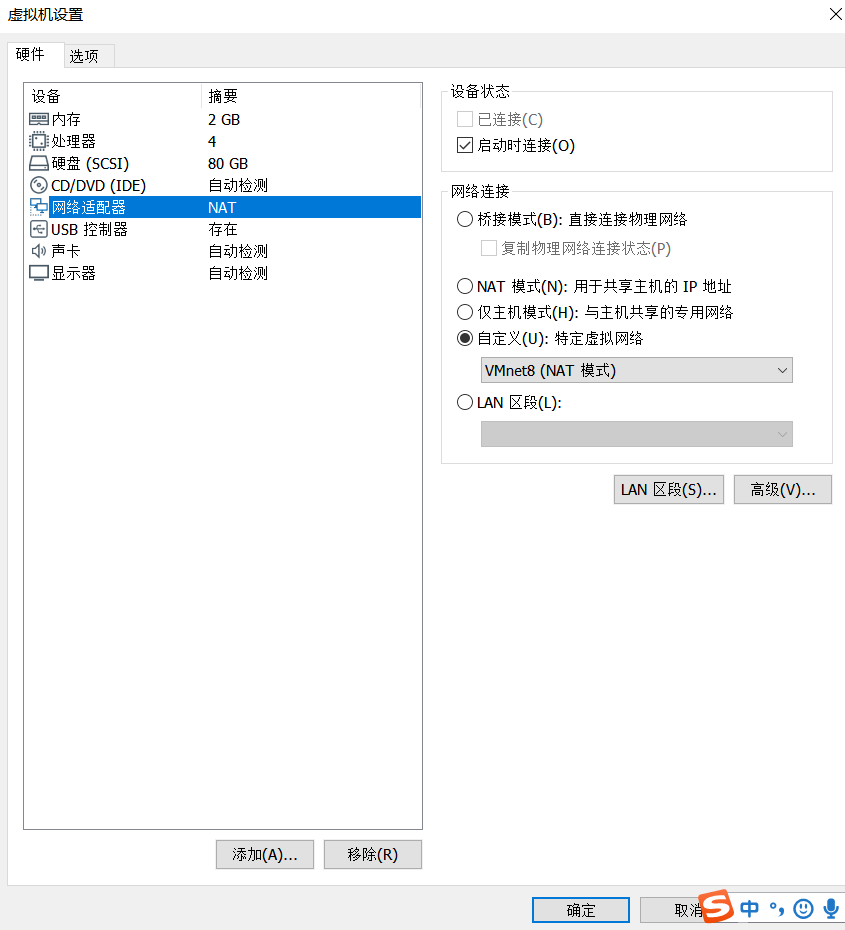

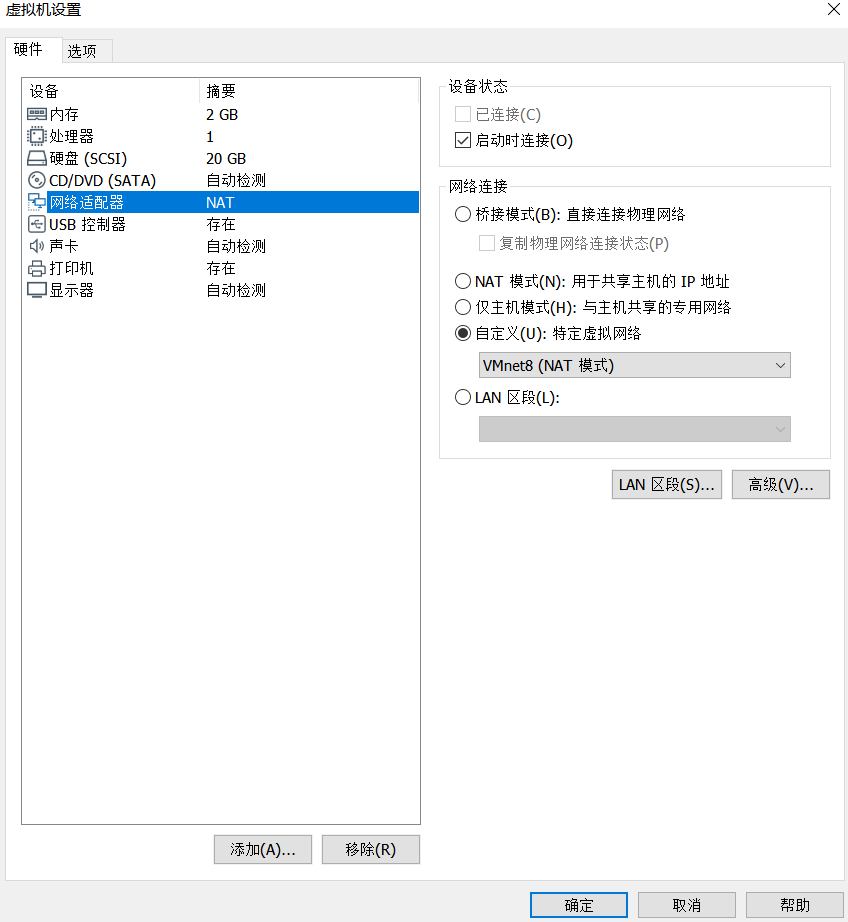

配置kali虚拟机网络

因为kali虚拟机是攻击机采用NAT模式连接在VMNET8下,所以网络适配器设置如图。

开机进入系统,开始软件设置。kali默认的用户名、密码和root密码均为kali。

具体的软件设置操作流程为:登录->提权(使用su提权)->安装net-tools(ifconfig包)->查看网络信息。kali的网络信息已经在图中标注。

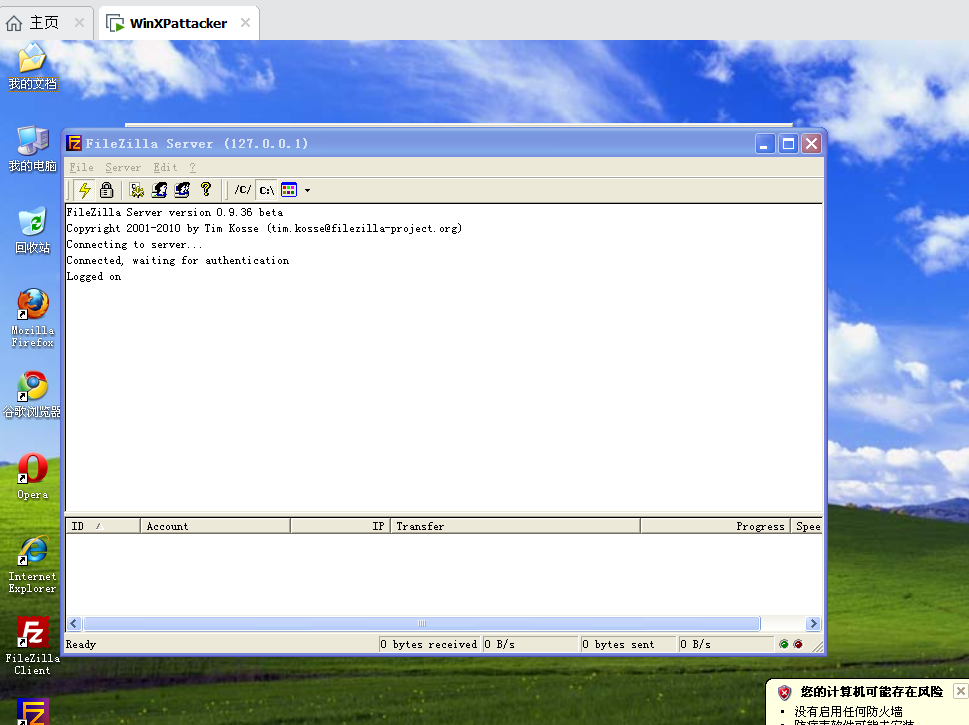

2.3.3 安装攻击机虚拟机---Windows攻击机WinXPattacker (vmx文件)

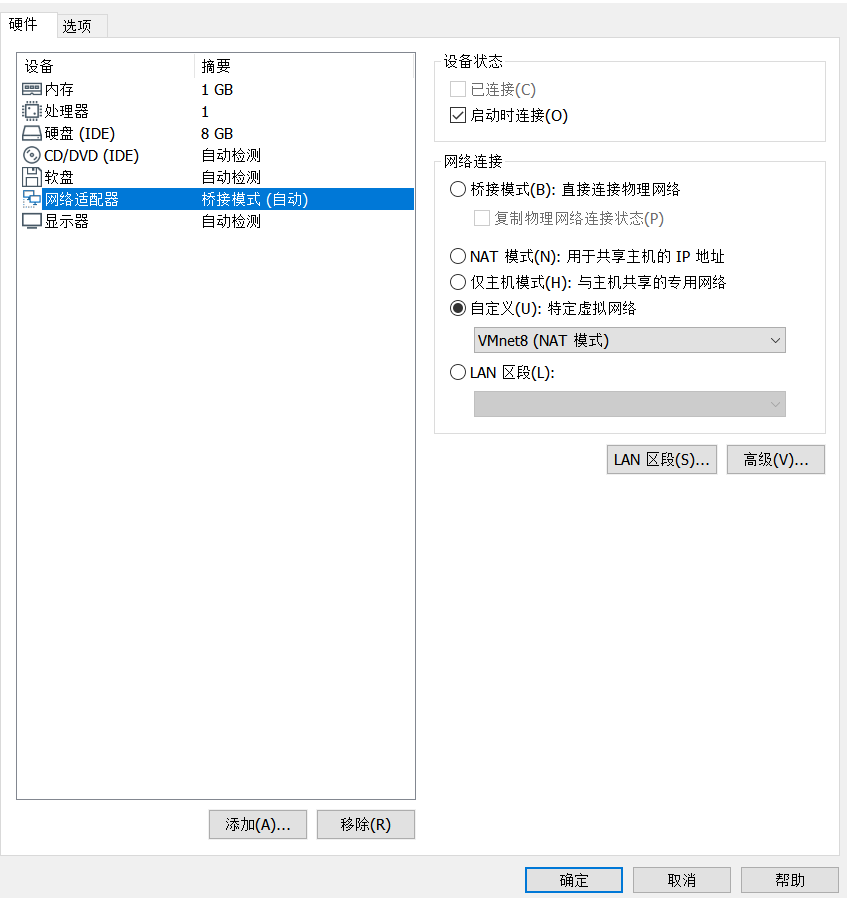

- 依旧是先安装

- 再进行网络设置,也是NAT模式。

- 登录mima1234

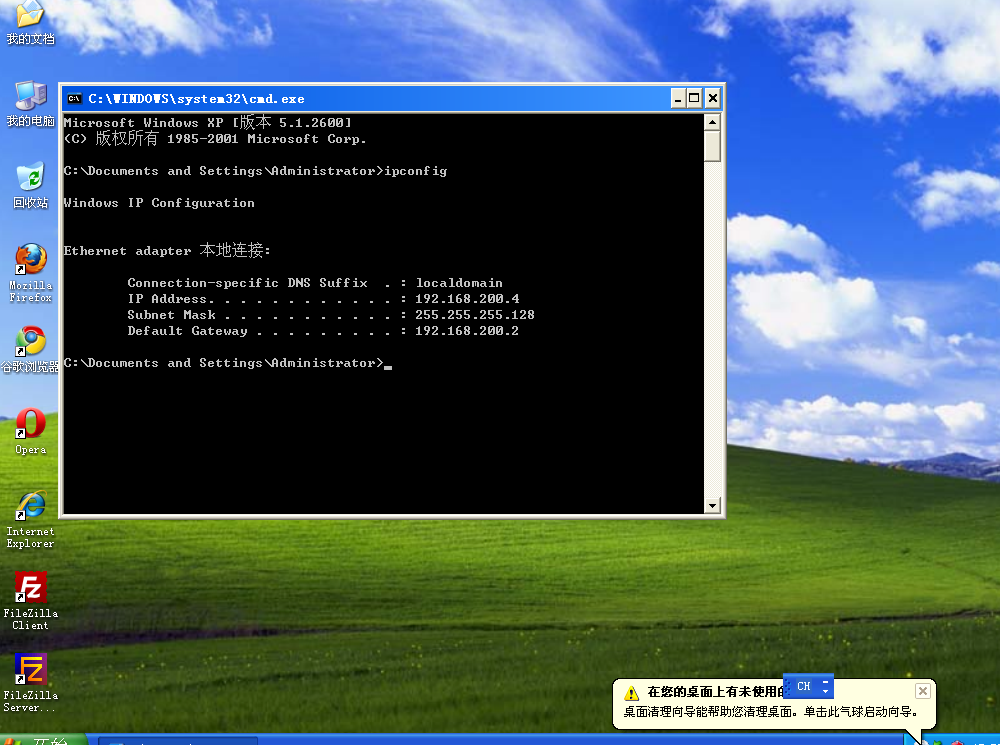

- 在命令提示符中用ipconfig查询IP信息。

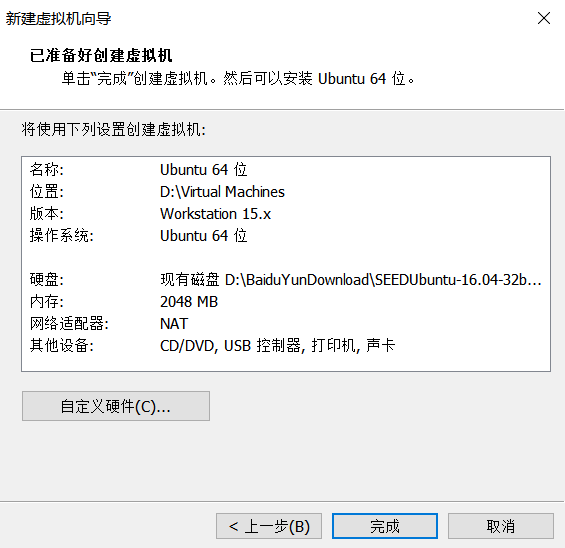

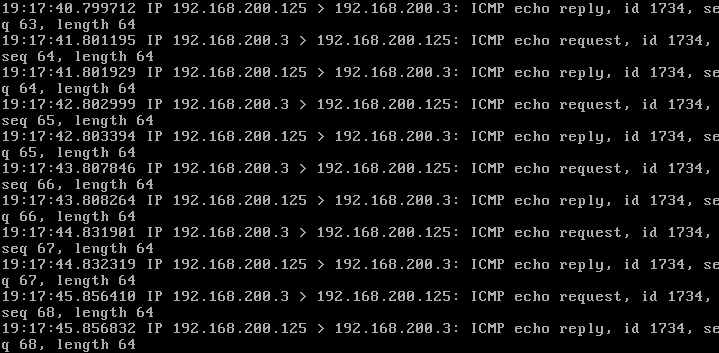

2.3.4 SEED VM (Ubuntu系统)安装 (vmdk文件)

- 安装步骤与之前不同,需要新建虚拟机。

- 一直点击默认设置,除了最后选择虚拟磁盘选择SEED vmdk文件。

- 虚拟机网络设置

- 登录账户为seed 密码为dees, 之后通过su命令提权, 此时密码为seedubuntu(网络信息已标注)

![]()

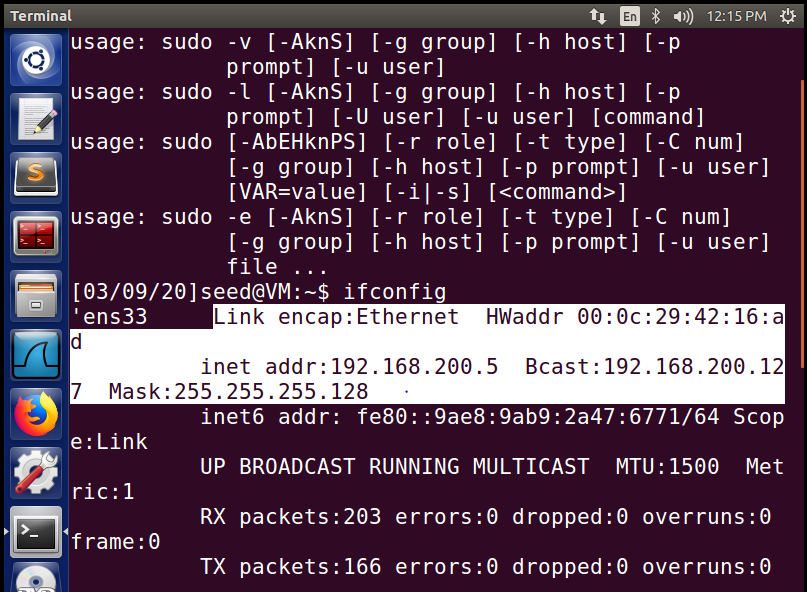

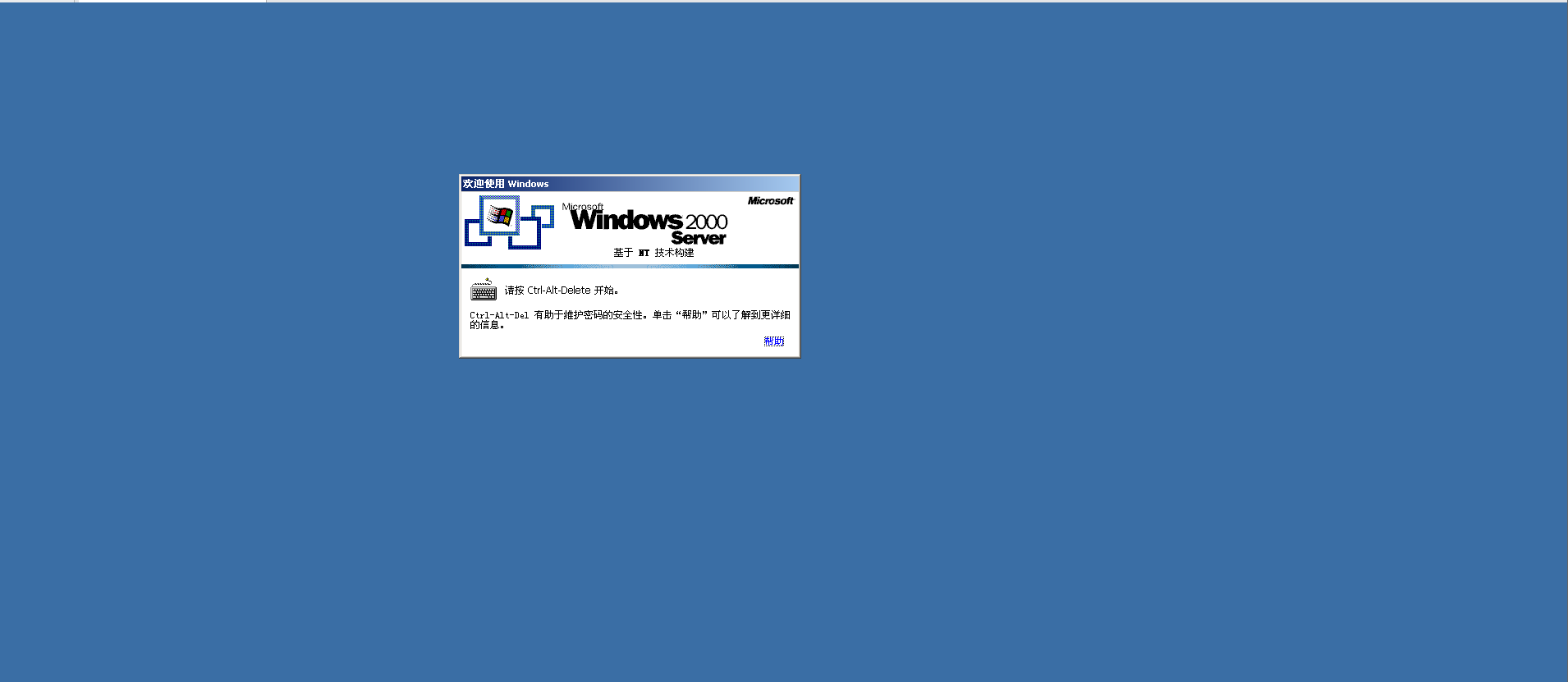

2.3.5 安装WINDOWS靶机win2kSever

-

利用已经下载好的vmx文件,导入到虚拟机中进行安装。

-

进行网络设置,为host-only(VMNET1)模式

![]()

-

进入系统按照提示进行

![]()

-

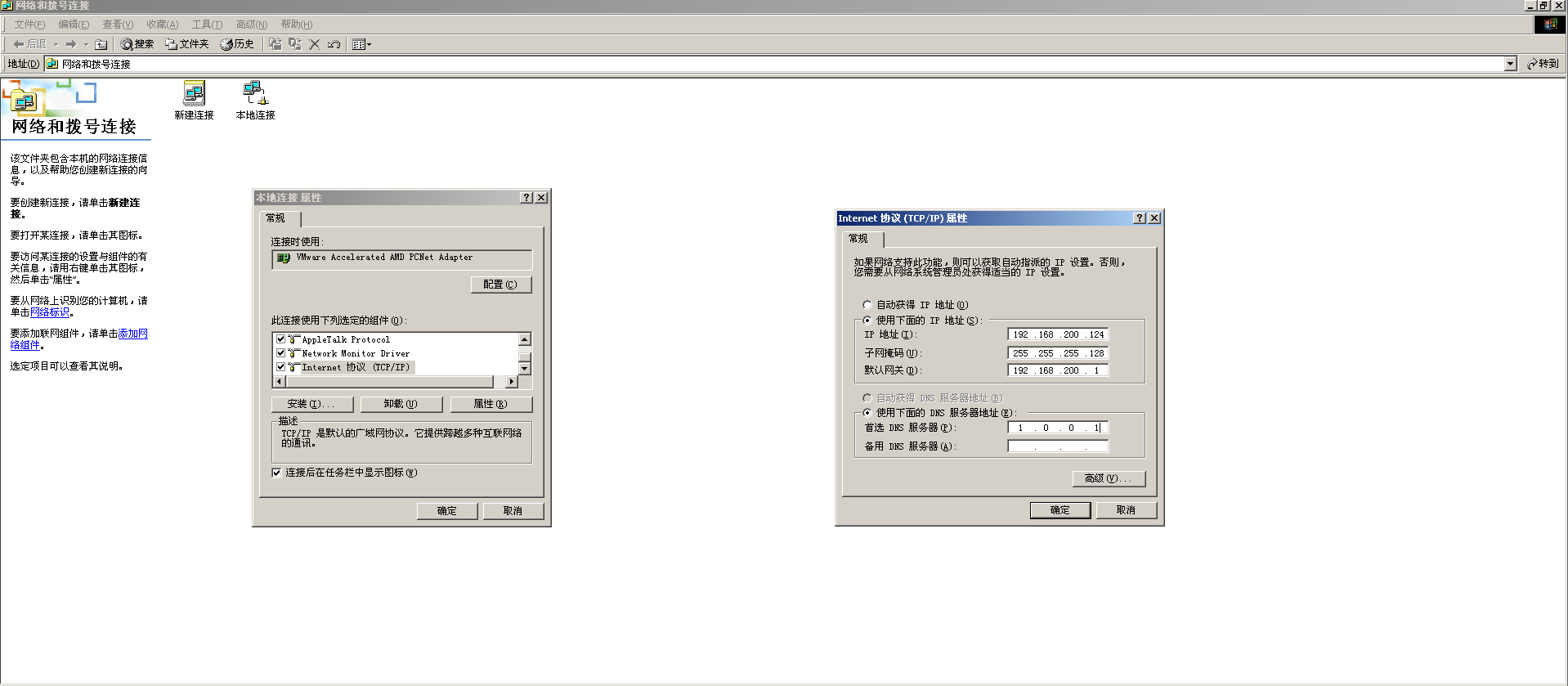

输入账号密码,账号为administrator,密码为mima1234

-

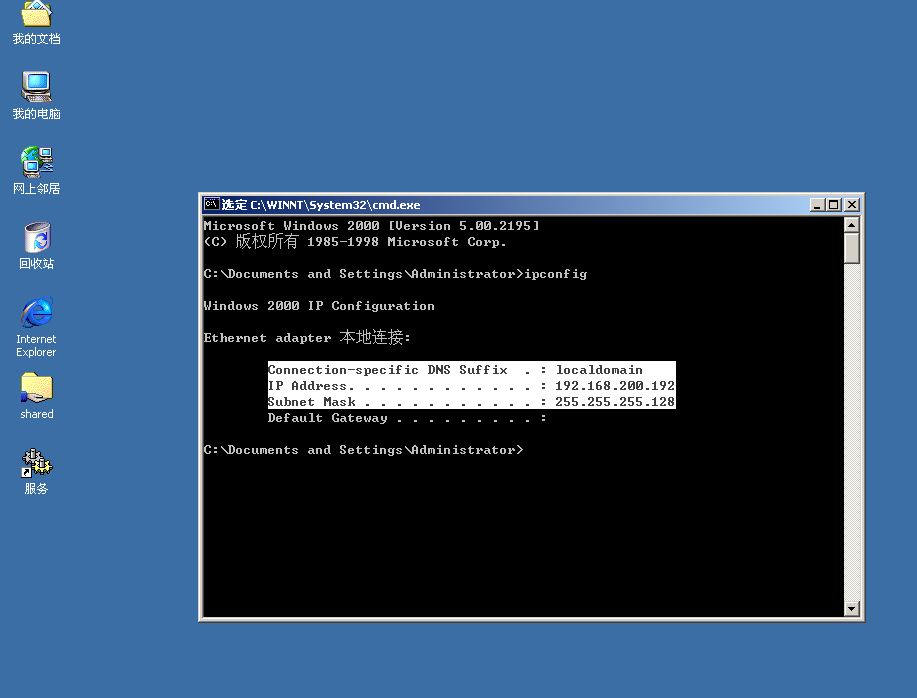

输入ipconfig查看网络信息,已在图中标注。

![]()

-

更改网络设置,设定默认IP地址和首选DNS服务器。

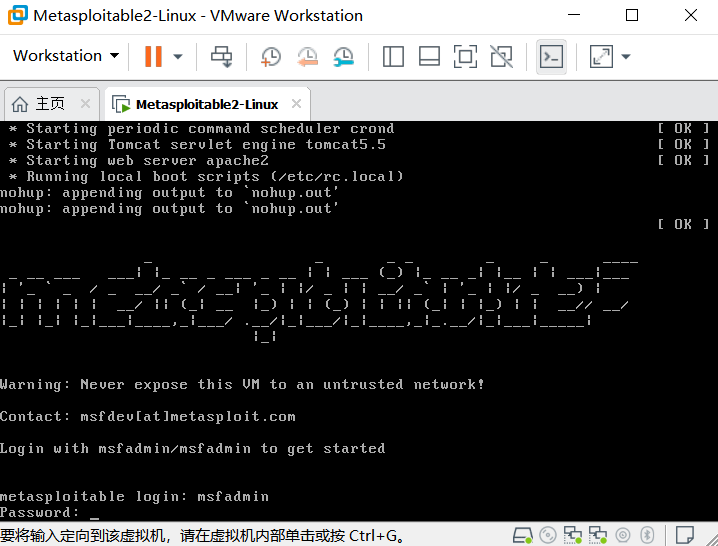

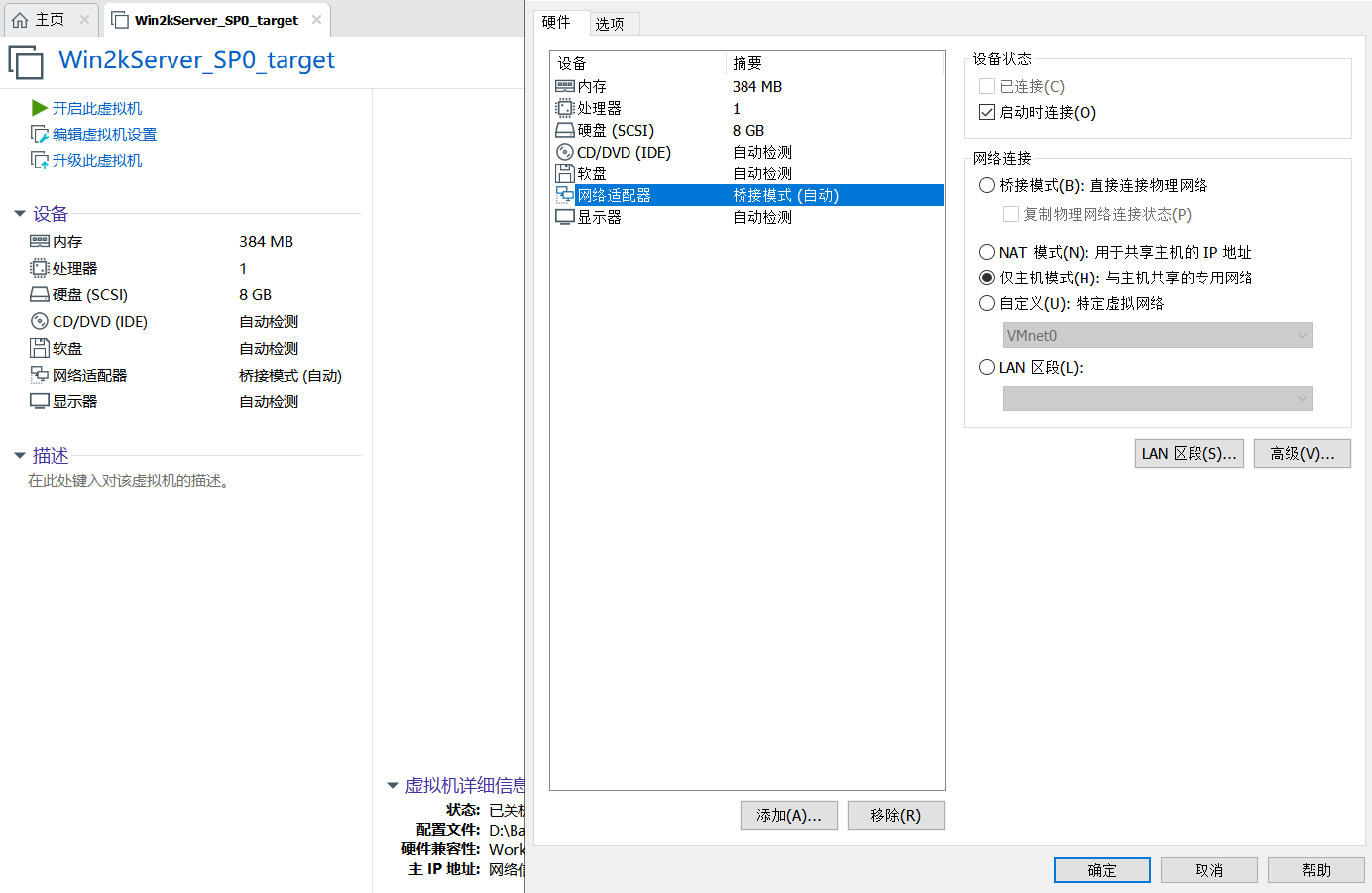

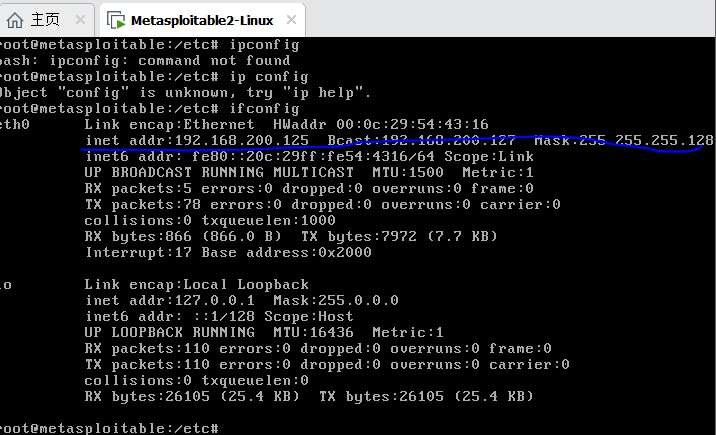

2.3.6 安装LINUX靶机安装--metasploitable-linux-2.0.0

-

安装步骤同样导入到VM中

![]()

-

网络设置改为host-only模式

-进入系统账号msfadmin,密码msfadmin。

-

通过sudo su命令提升权限(密码msfadmin)

-

执行如下命令vim /etc/rc.local按i键进入编辑模式,

-

在文件倒数第二行exit0之前, 插入以下两行代码

ifconfig eth0 192.168.200.125 netmask 255.255.255.128 route add default gw 192.168.200.1 -

按ESC键, 之后按输入:wq 再回车。最后重启

-

最后输入ifconfig查看网络信息是否修改,而不是ipconfig。

![]()

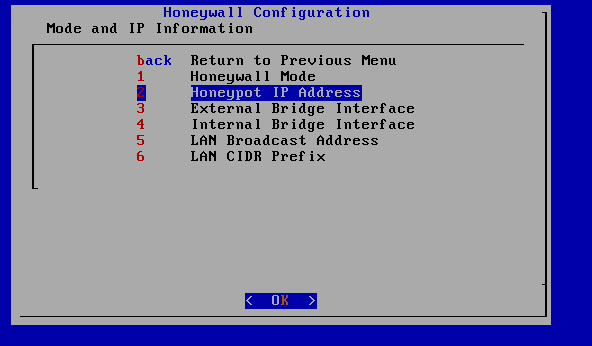

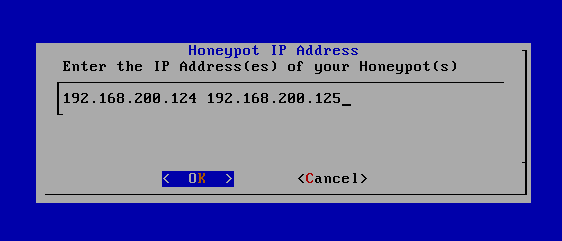

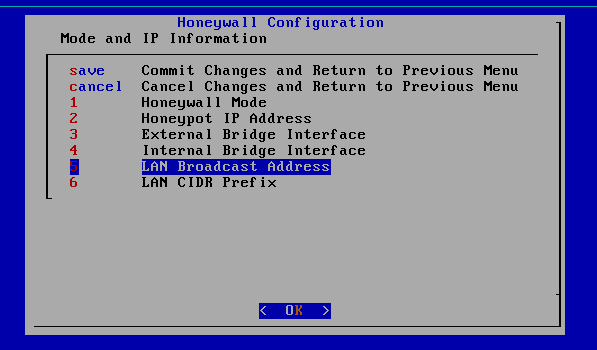

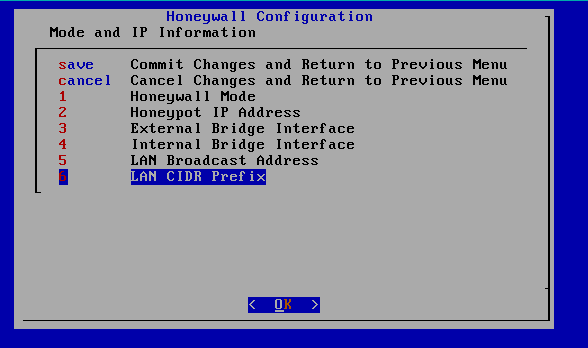

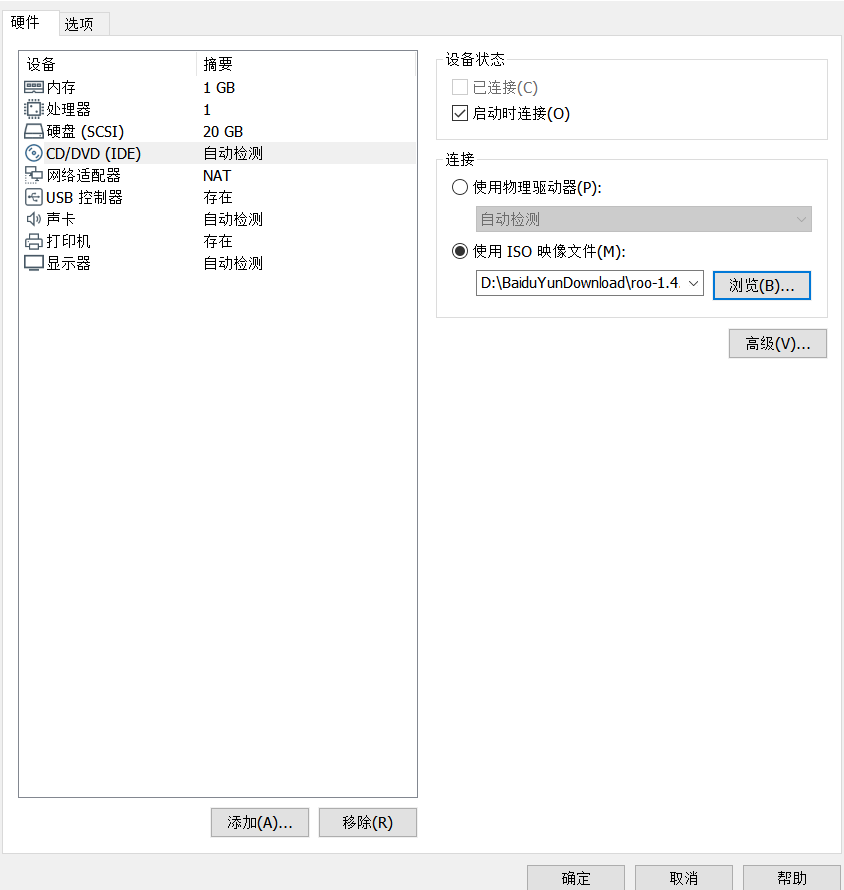

2.3.7 安装蜜罐网关

-

新建虚拟机-选择Linux版本-centos5及更早版本。

-

选择新建物理磁盘-并在最后导入iso映像文件。

![]()

-

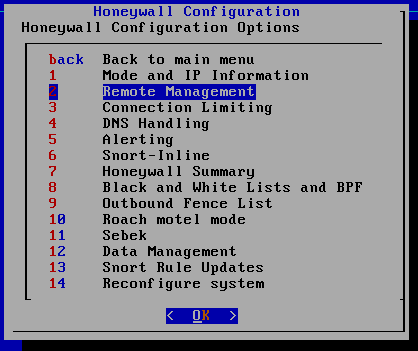

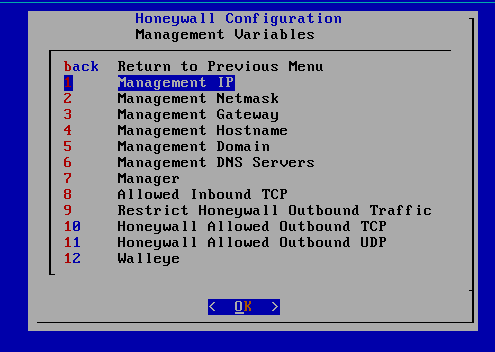

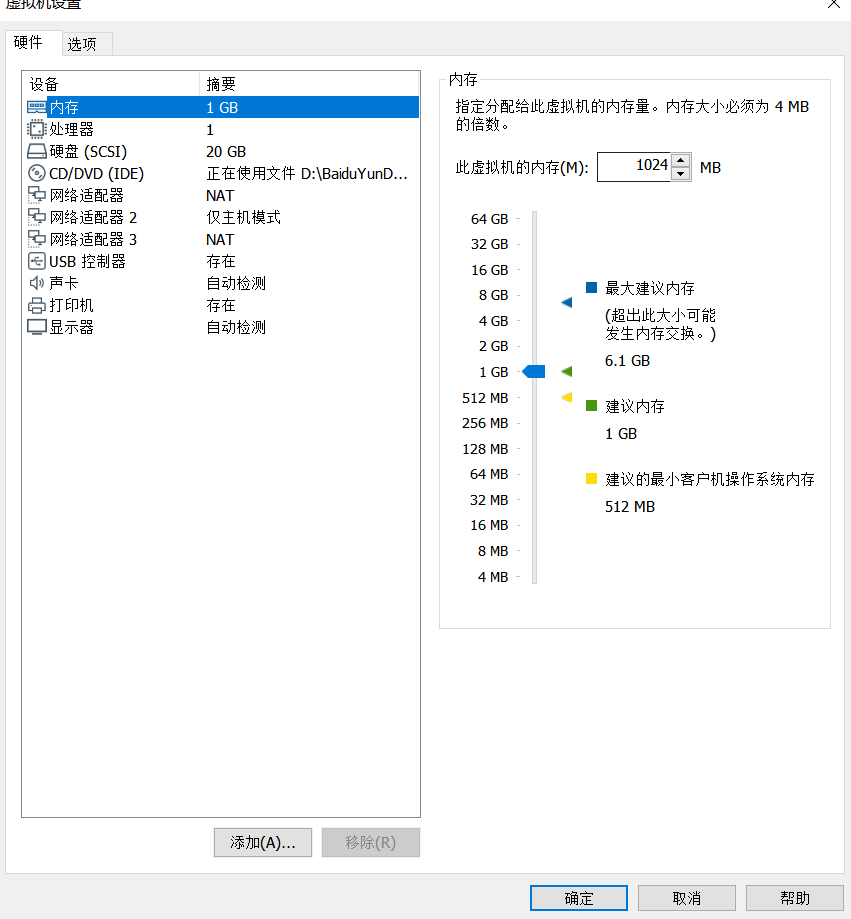

此时需要设置三个网络适配器,有严格的顺序和模式要求,分别对应两个VMNET8模式和一个VMNET1模式,用于连接攻击网段、靶机网段和宿主主机,如图:

![]()

-

登录虚拟机,账号为roo ,密码为honey,使用su -提权(注意,有个-)密码依旧为honey,

-

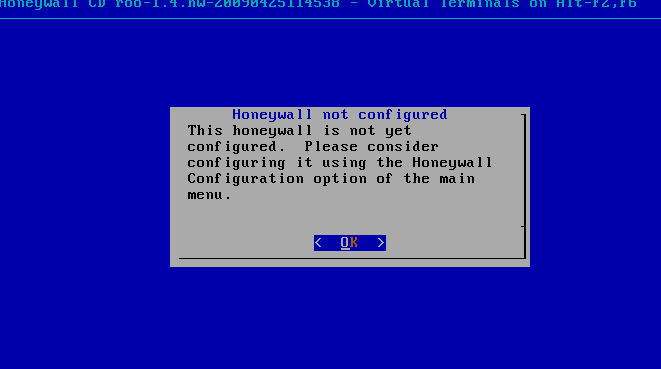

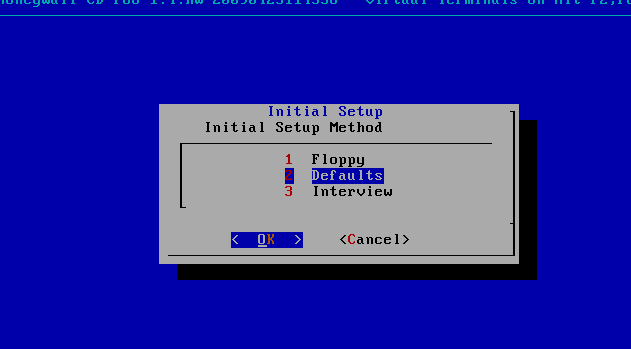

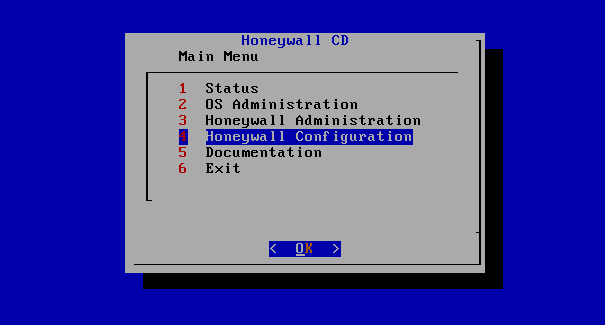

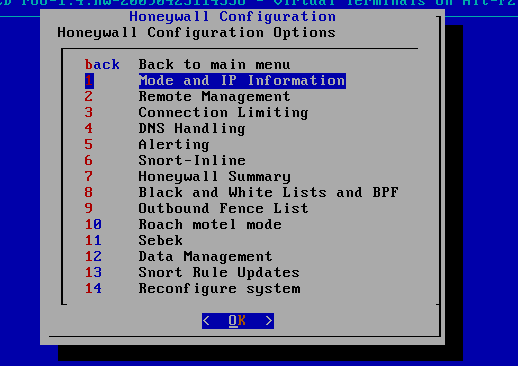

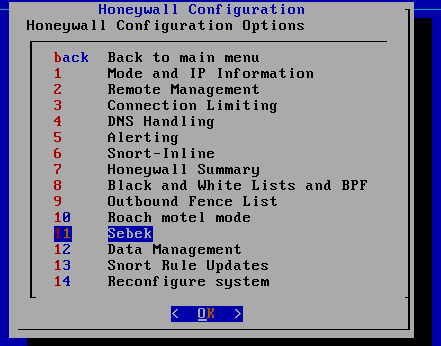

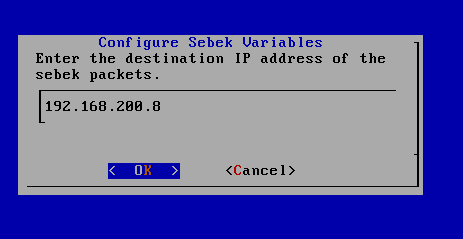

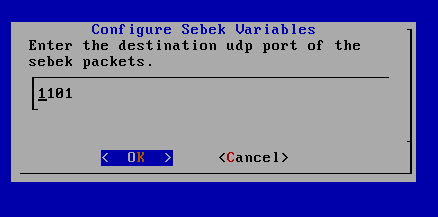

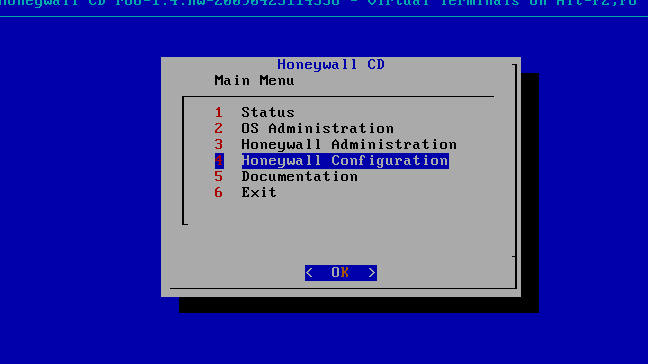

初始化设置选择honey-config

![]()

-

选择yes,以及defaults,然后还是yes

- 重新跳出这个界面

选择保存并回到之前页面,此处忘记截图。

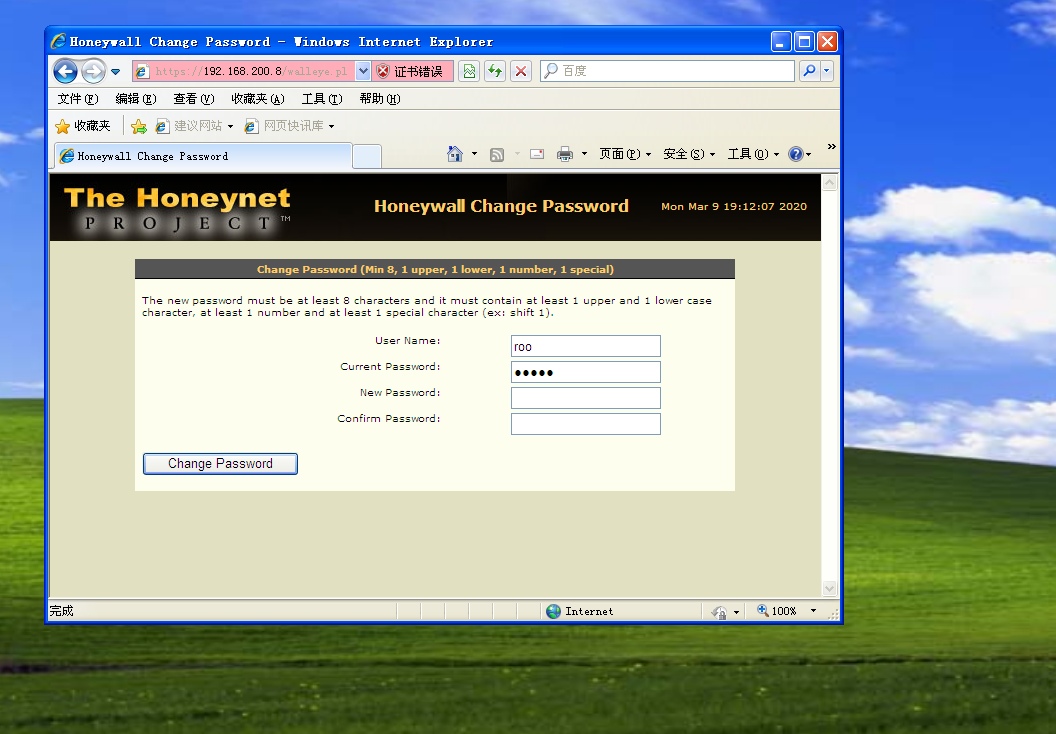

2.3.8 在windowsAttacker中打开浏览器进入地址https://192.168.200.8

网络攻防环境配置结束

2.4 测试

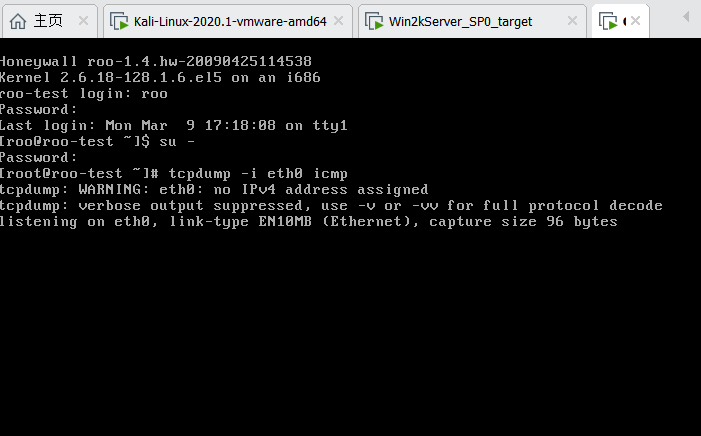

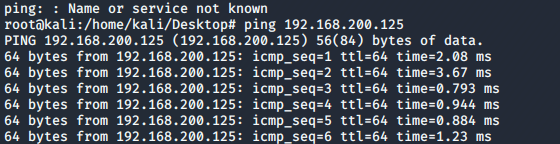

切换回蜜网,进行监听。

切换到kali开始ping其他虚拟机。测试网络连通。

切换回蜜网可以发现流量已经被监听,192.168.200.125和192.168.200.3的流量通信。

3 学习中遇到的问题

-

问题一 : 虚拟机创建完成时打开经常报错

-

解决方法: 关闭虚拟机重新打开就好了

-

问题二:刚开始在winsattack中输入192.168.200.8无反应

-

解决方法: 发现是其他虚拟机未打开,全部打开就好了

4 学习感想和体会

搭建一个网络攻防平台确实不容易,步骤多,好费时间极其的长,搭建过程中及其心累,但是搭建好了还是蛮开心的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号