CTFer成长记录——CTF之Misc专题·攻防世界—适合作为桌面

一、题目链接

https://adworld.xctf.org.cn/challenges/list

二、解法步骤

附件是一张炫酷的.png图片:

常规操作无效后,考虑其他的隐写软件:stegsovle。打开后,尝试不同的文件通道,发现有二维码出现:

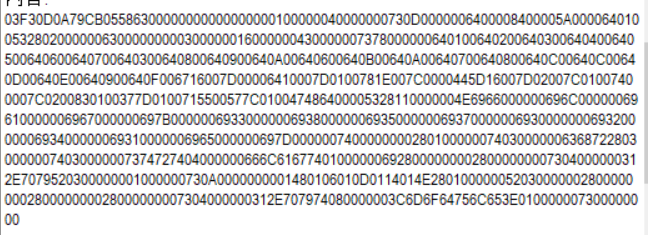

扫描后是一段16进制字符串:

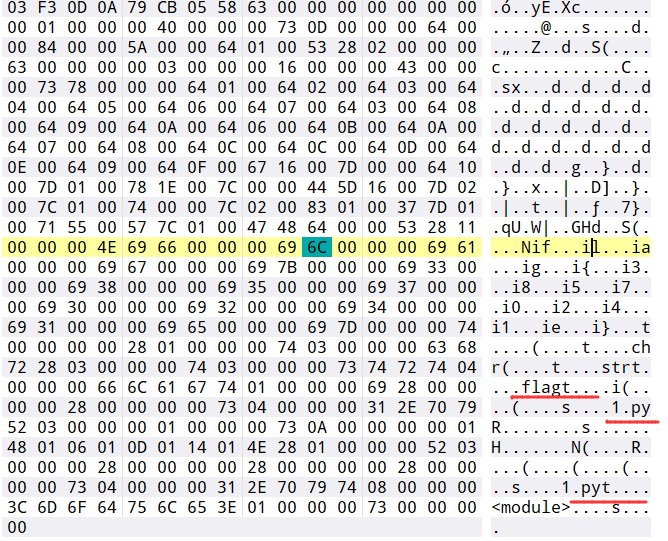

在010中新建16进制文件,使用ctrl + shitf + v进行粘贴:

发现有.py,.pyt后缀,猜测与python有关。查资料后发现是python编译后的.pyc文件。最后对其进行反编译即可。

网站:https://tool.lu/pyc/,下载文件,最后pyton运行即可:flag{38a57032085441e7}

三、总结

本题设计的知识点比较多,有对stegsovle的使用和识别Python编译后的.pyc格式文件,对识别二维码后的十六进制字符串进行利用也是比较难想的。需要多多学习。

浙公网安备 33010602011771号

浙公网安备 33010602011771号