CTFer成长记录——CTF之Web专题·攻防世界-PHP2

一、题目链接

https://adworld.xctf.org.cn/challenges/list

二、解法步骤

打开网页,只有一个提示:

查看源代码:

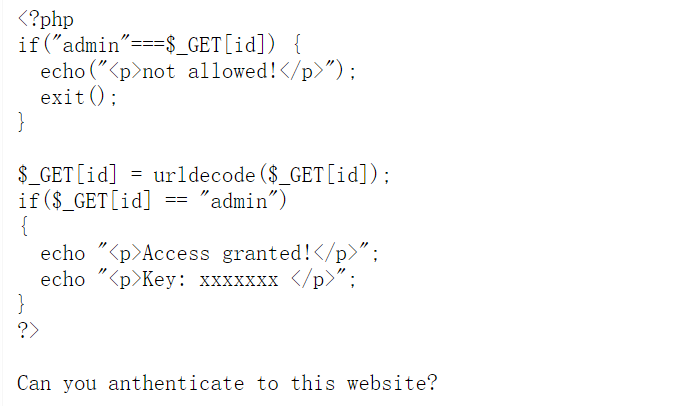

也是啥也没有,这个时候访问index.phps才查看源代码:

可以发现我们需要构造id的值不等于 "admin",而且url解码后要等于"admin",那我们可以id进行url编码。注意这里需要对admin url编码两次,因为传入的时候网站自动解码一次。:

于是admin = "%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65",最后传入即可。

flag:cyberpeace{f5297cb4689002c1d961ae984ea9a731}

三、总结

本题需要知道可以从index.phps看到网页的配置源文件,然后就是url编码的绕过,需要注意传入的时候网站自动解码一次。

浙公网安备 33010602011771号

浙公网安备 33010602011771号