系统安全

一、账号安全基本措施

1、系统账号清理

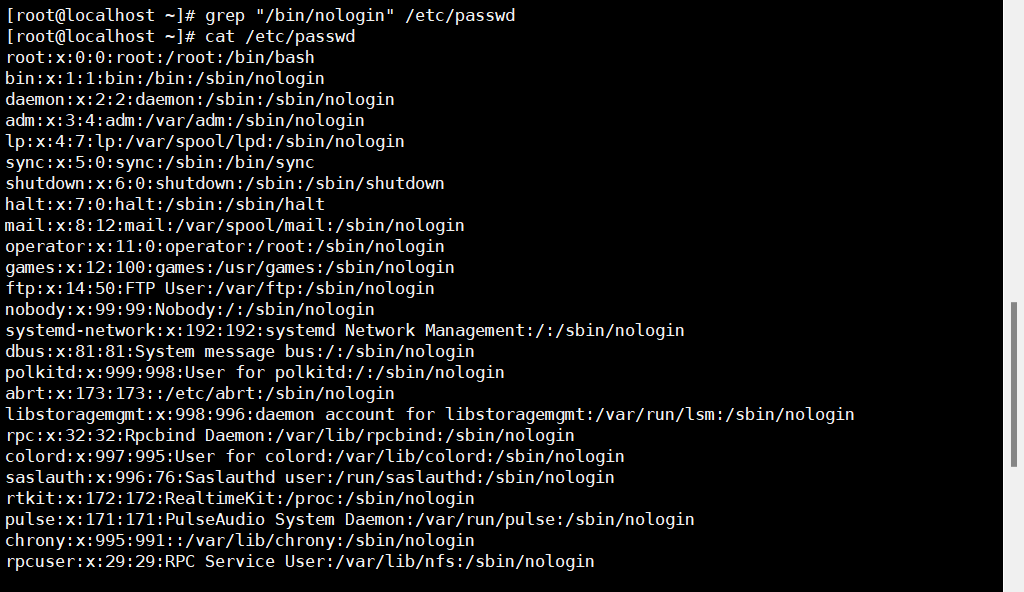

1.1将非登录用户的Shell设为/sbin/nologin

usermod -s /sbin/nologin 用户名

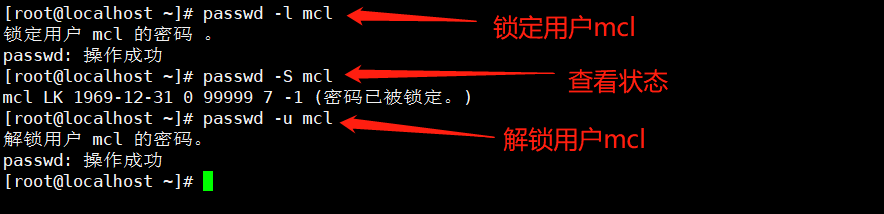

1.2锁定长期不使用的账号

usermod -L mcl 锁定用户方式一

usermod -U mcl 解锁用户方式一

passwd -l mcl 锁定用户方式二

passwd -u mcl 解锁用户方式二

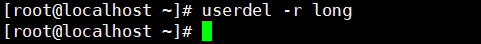

1.3删除无用的账号

userdel -r 用户名

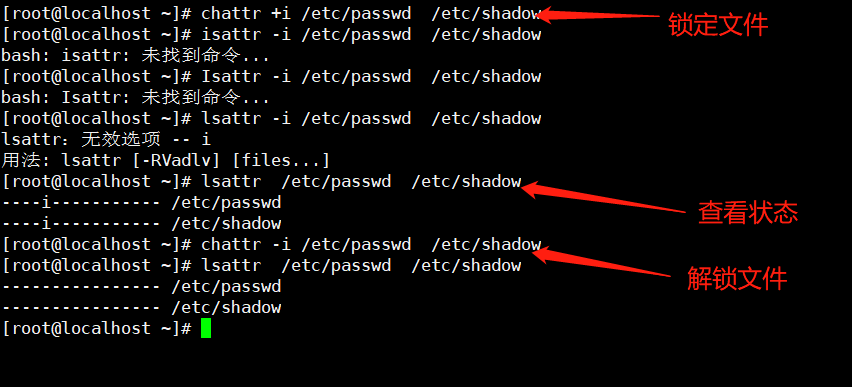

1.4锁定账号文件 passwd、shadow

chattr +i /etc/passwd /etc/shadow 锁定文件

lsattr /etc/passwd /etc/shadow 查看状态

chattr -i /etc/passwd /etc/shadow 解锁文件

chattr +i 命令解释:

设置了“i”属性的文件不能进行修改:你既不能删除它, 也不能给它重新命名,你不能对该文件创建链接, 而且也不能对该文件写入任何数据.

只有超级用户可以设置或清除该属性.

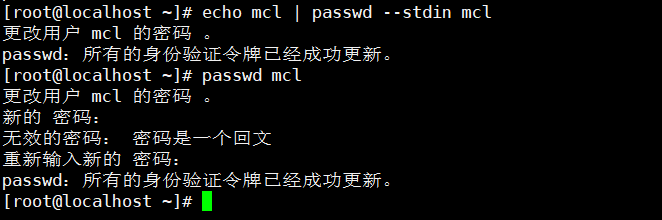

修改用户密码(两种方法)

echo 密码 | passwd --stdin 用户名

passwd 用户名

2、密码安全控制

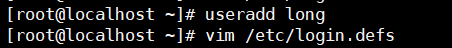

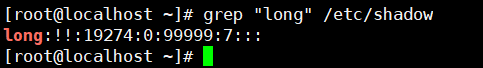

2.1方法一:修改密码配置文件 (密码配置文件为/etc/login.defs)——针对新用户,已有用户不能更改

格式:

vim /etc/login.defs 直接进去修改配置文件

PASS_MAX_DAYS 30 密码有效期

PASS_MIN_DAYS 0 最小修改密码时间间隔

PASS_MIN_LEN 5 设置密码的长度

PASS_WARN_ACE 7 密码过期提前多久进行警告

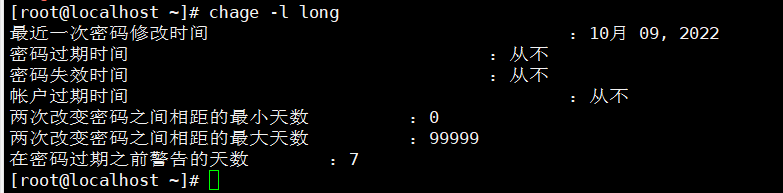

2.2方法二:修改已有用户的密码有效期——chage命令

格式:

chage [选项] 用户名

举例:chage -M 30 mcl 修改用户mcl密码有效期为30

chage -d 0 mcl 修改指定用户密码最后修改时间,0表示下次登录要修改密码

chage 命令解释

chage命令用于密码实效管理,该是用来修改帐号和密码的有效期限。它可以修改账号和密码的有效期

|

参数 |

描述 |

|

-d |

指定密码最后修改日期 |

|

-E |

密码到期的日期,过了这天此账号将不可用;0表示马上过期,1表示永不过期 |

|

-h |

显示帮助信息并退出 |

|

-l |

密码过期后,锁定账号的天数 |

|

-l |

列出用户以及密码的有效期 |

|

-m |

密码可以更改的最小天数;为零代表任何时候都可以更改密码 |

|

-M |

密码保持有效的最大天数 |

|

-W |

密码过期前,提前收到警告信息的天数 |

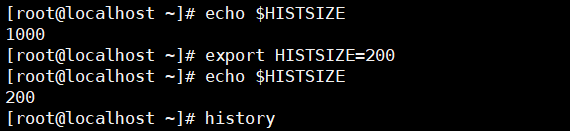

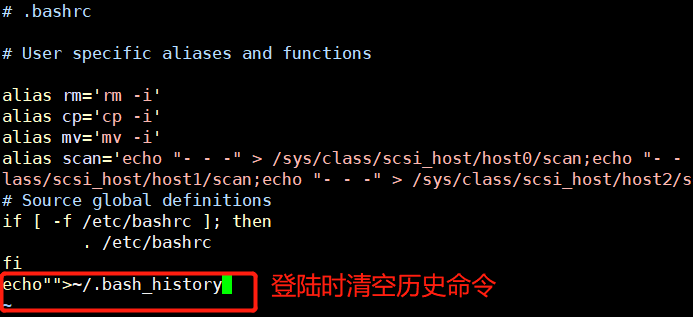

3、命令历史记录限制

- 减少记录的命令条数;

- 登录时自动清空命令历史 ;

- 系统默认保存1000条历史命令记录

- history -c 命令只可以临时清除记录(其实所有的文件都还保存在.bash_history ),重启后记录还在

3.1临时对历史命令的数量进行限制

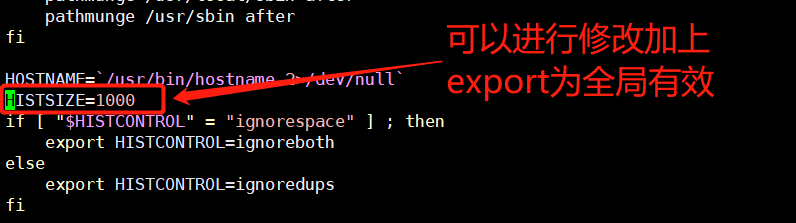

3.2永久对历史命令的数量进行限制

vim /etc/profile 修改配置文件

export HISTSIZE=200 修改命令历史记录数量最大为200,前面添加export为全局有效

source /etc/profile 刷新配置文件,立即生效

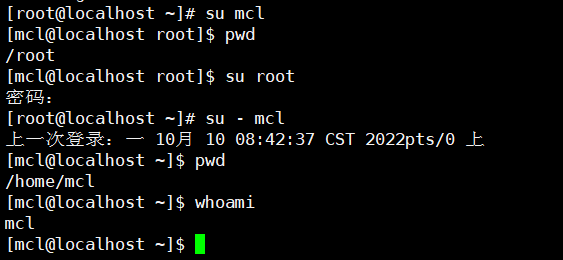

4、使用su命令切换用户

4.1用途和格式

- 用途:Substitute User,切换用户

- 格式:

su - 目标用户(横杠“ - ”代表切换到目标用户的家目录)

4.2密码验证

- root - - - >任意用户,不验证密码

- 普通用户- - - >其他用户,验证目标用户的密码

- 带 “ - ” 表示将使用目标用户的登录Shell环境

4.3格式详情

切换用户

su - mcl root切换普通用户

su - root 普通用户切换其他用户

查看当前登录的用户

whoami 显示当前登录的用户

4.4操作

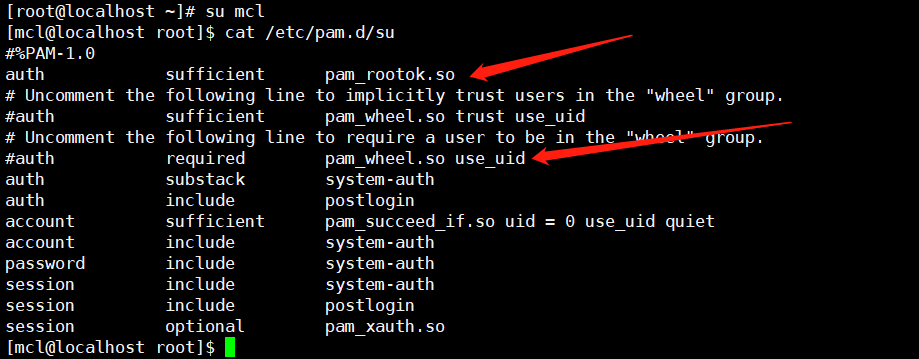

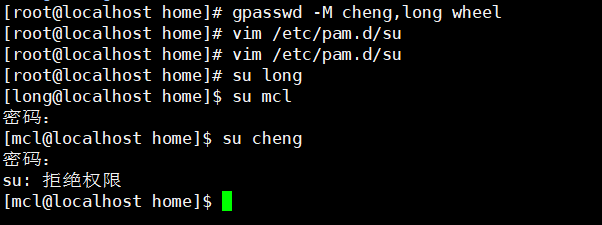

5、限制使用su命令的用户

- 将允许使用su命令的用户加入wheel组中

- 启用pam_wheel 认证模块

- 以上两行现在是默认状态(即开启第二行,注释第六行),这种状态下是允许所有用户间使用su命令进行切换的

- 两行都注释是允许所有用户都能使用su命令,但root使用su切换到其他普通用户需要输入密码;如果第一行不注释,则root使用su切换普通用户就不需要输入密码(pam rootok. so模块的主要作用是使uid为0的用户,即root用户能够直接通过认证而不用输入密码)

- 如果开启第六行,表示只有root用户和wheel组内的用户才可以使用su命令

- 如果注释第二行,开启第六行,表示只有wheel组内的用户才能使用su命令,root用户也被禁用su命令

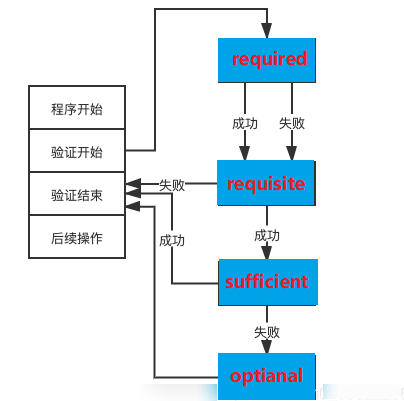

6、Linux中的PAM安全认证

6.1su命令的安全隐患

默认情况下,任何用户都允许使用su命令,有机会反复尝试其他用户(如root) 的登录密码,带来安全风险;

为了加强su命令的使用控制,可借助于PAM认证模块,只允许极个别用户使用su命令进行切换

6.2PAM(Pluggable Authentication Modules)可插拔式认证模块

- 是一种高效而且灵活便利的用户级别的认证方式

- 也是当前Linux服务器普遍使用的认证方式

6.3PAM认证原理:

- PAM认证一般遵循的顺序: Service (服务) --> PAM (配置文件) --> pam_*.so

- PAM认证首先要确定哪一项应用服务,然后加载相应的PAM的配置文件(位于/etc/pam.d下),最后调用认证模块(位于/lib64/security/下)进行安全认证

- 用户访问服务器的时候,服务器的某一个服务程序把用户的请求发送到PAM模块进行认证。不同的应用程序所对应的PAM模块也是不同的

- 如果想查看某个程序是否支持PAM认证,可以用ls命令进行查看/etc/pam.d/

- PAM的配置文件中的每一行都是一个独立的认证过程,它们按从上往下的顺序依次由PAM模块调用

7、使用sudo机制提升权限

7.1 sudo命令的用途及用法

- 用途 :以其他用户身份(如root执行授权的命令)

- 用法:

sudo 权限命令

7.2.配置sudo授权

- visudo或者vi /etc/sudoers(此文件没有写的权限,保存时必须 wq!强制执行操作)

- 记录格式:用户 主机名=命令程序列表

- 可以使用通配符“ * ”号任意值和“ !”号进行取反操作。

- 权限生效后,有5分钟的闲置时间,超过5分钟没有操作则需要再输入密码。

7.3 操作格式

用户 主机名=命令程序列表

用户 主机名=(用户)命令程序列表

mcl ALL=(root) /sbin/ifconfig sudo -l

- 用户: 直接授权指定的用户名,或采用“&组名"的形式(授权一个组的所有用户)

- 主机名:使用此规则的主机名。没配置过主机名时可用localhost,有配过主机名则用实际的主机名,ALL则代表所有主机

- (用户):用户能够以何种身份来执行命令。此项可省略,缺省时以root用户的身份来运行命令

- 命令程序列表:允许授权的用户通过sudo方式执行的特权命令,需填写命令程序的完整路径,多个命令之间以逗号“,"进行分隔。ALL则代表系统中的所有命令

- 执行调用格式为(用户名 网络中的主机=(执行命令的目标用户) 执行的命令范围)

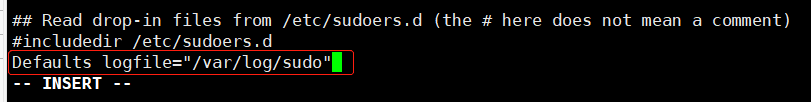

7.4 启用sudo操作日志

- 需启用Defaults logfile配置

- 默认日志文件:/var/log/sudo

- 操作:在

/etc/sudoers末尾添加Defaults logfile="/var/log/sudo"

浙公网安备 33010602011771号

浙公网安备 33010602011771号