1.0【实验目的】

熟悉X-scan的概念及原理,掌握X-scan扫描工具的使用。

2.0【知识点】

漏洞扫描,X-scan

3.0【实验原理】

3.1.漏洞扫描

漏洞扫描程序对于每个都有自己的探测程序并以插件形式来调用,用户可根据需要扫描的漏洞来调度相应探测程序。探测程序的来源有两种:首先是提炼漏洞的特征码构造发送数据包,其次是直接采用一些安全站点公布的漏洞试探程序。其本质就是模拟黑客的入侵过程,但是在度上加以限制防止害到目标主机。可看出要恰好处的控制探测入侵过程,是非常关键并具有较大难度的。因为太浅就无法保证探测准确性,程度太深就会变成黑客入侵工具。有效的探测程序不仅仅取决于漏洞特征码的提炼是否精确而且受到漏洞本身特性的影响。例如对缓冲区溢出漏洞的探测,黑客的攻击通常是发送精心构造的一串字符串到目标主机没有加以边界判别的缓冲区,作为探测程序,为了模拟这个过程,我们可以同样发送一串很长但没有任何意义的字符串,查看目标主机有没有报错应答,如果有,说明对该缓冲区的边界长度的越界作出了判断,但是如果没有回应,作为探测程序无法再继续发送精心构造的字符串来查看对方的应答,因为这样可能导致入侵的发生。其后的处理方式一种是认定对方存在这种漏洞,一种是交给用户去判断,因为可能尽管目标主机没有报错但是实际上已经进行了处理。

漏洞扫描的优点是非常明显的,首先它从每个漏洞的个体特征出发,尽可能地模拟入侵和细化探测的标准,从一定程度上提高了探测的准确性,其次,它能够保证扫描的全面性,例如如果对方的网络服务程序并没有运行在默认的端口(例如WEB服务器的端口可以是除80和8080以外的端口),该类型的漏洞扫描器不会忽略这个故意的“细节”,仍然会对其进行探测,因为只要是所选取的漏洞扫描插件,都会被执行一遍。

3.2.X-scan介绍

X-scan采用多线程方式对指定IP地址段(或单机)进行安全漏洞检测,支持插件功能,提供了图形界面和命令行两种操作方式,扫描内容包括:远程操作系统类型及版本,标准端口状态及端口BANNER信息,SNMP信息,CGI漏洞,IIS漏洞,RPC漏洞,SSL漏洞,SQL-SERVER、FTP-SERVER、SMTP-SERVER、POP3-SERVER、NT-SERVER弱口令用户,NT服务器NETBIOS信息、注册表信息等。扫描结果保存/log/目录中,index_*.htm为扫描结果索引文件。

4.0【软件工具】

操作系统:2台Windows7-64

工具:X-scan

5.0【实验拓扑】

6.0【实验目标】

X-sacn工具的前期准备,使用X-scan进行探测扫描。

7.0【实验步骤】

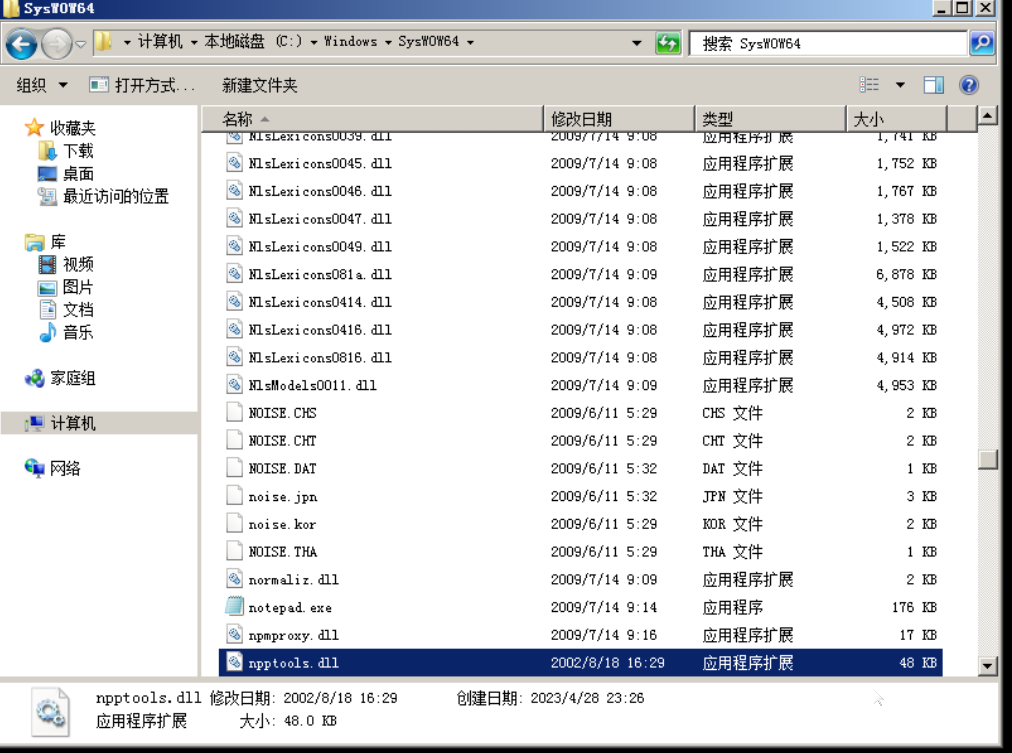

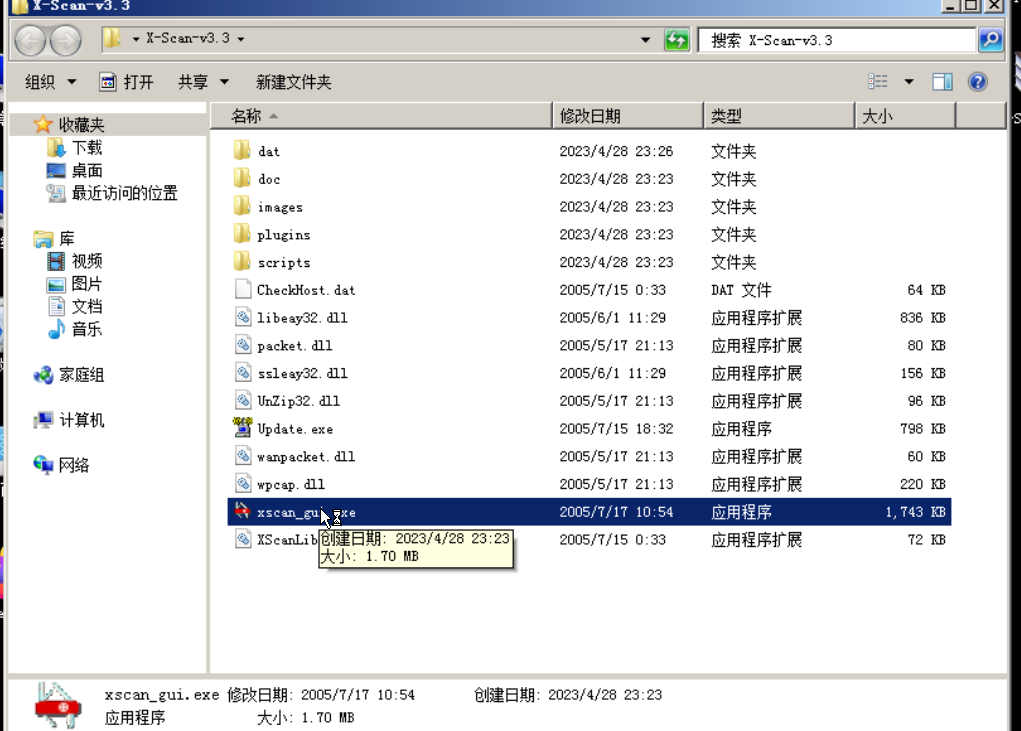

7.1步骤1:X-sacn工具的前期准备

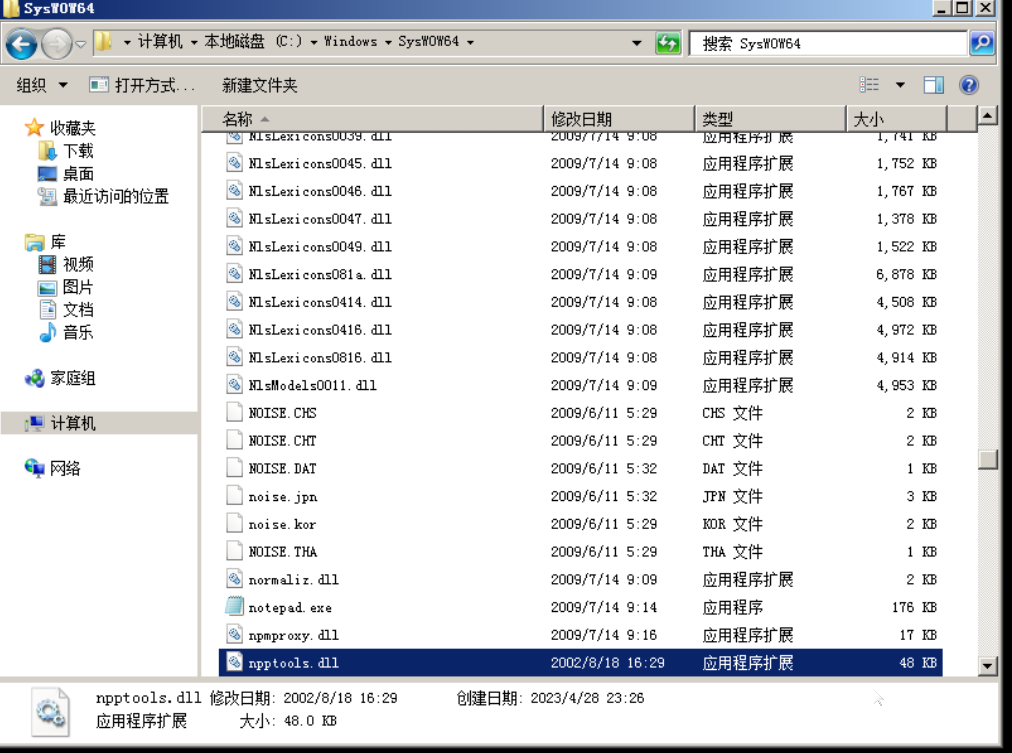

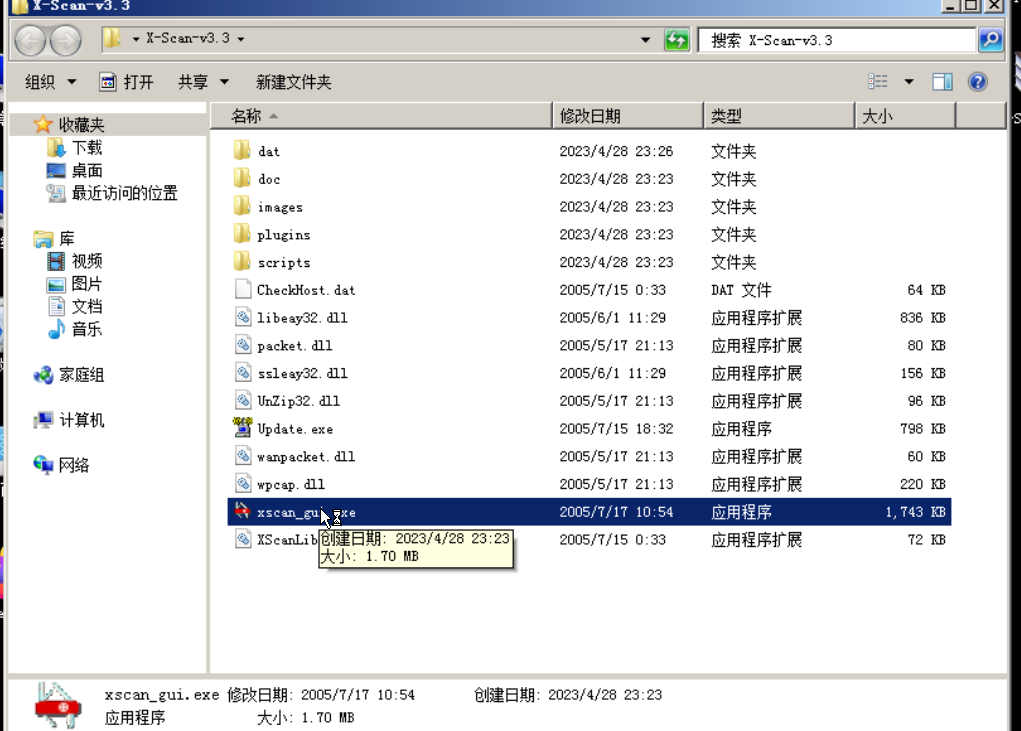

点击X-scan-v3.3-cn压缩包,选择解压到当前文件夹,得到X-scan工具文件,如图:进入到X-scan-v3.3-cn文件内,直接点击工具xscan_gui.exe,即可运行X-scan。

7.2步骤2:X-scan的应用

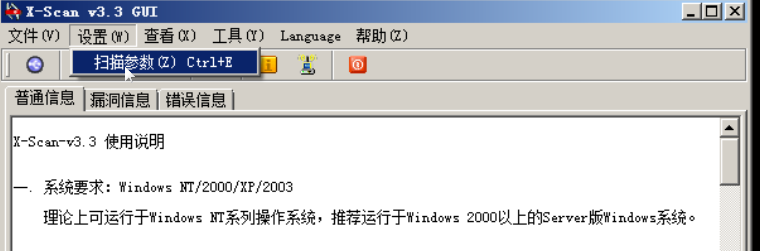

7.2.1扫描器设置

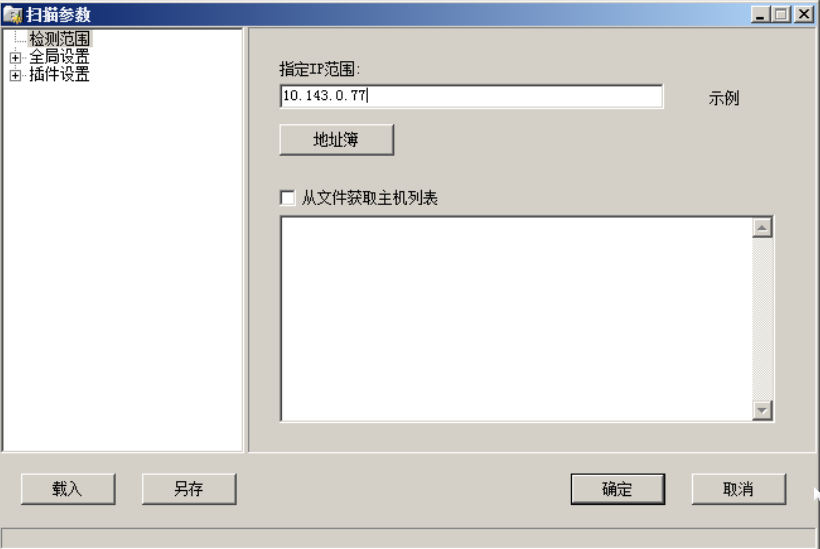

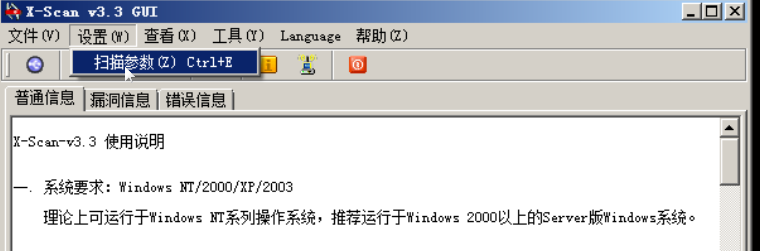

X-scan v3.3采用多线程方式对指定IP地址段进行扫描,扫描内容包括:SNMP信息、CGI漏洞、IIS漏洞、RPC漏洞、SSL漏洞、SQL-SERVER、SMTP-SERVER、弱口令用户等。首先打开运行界面进行设置,点击菜单栏【设置】中的【扫描参数】进入参数设置界面

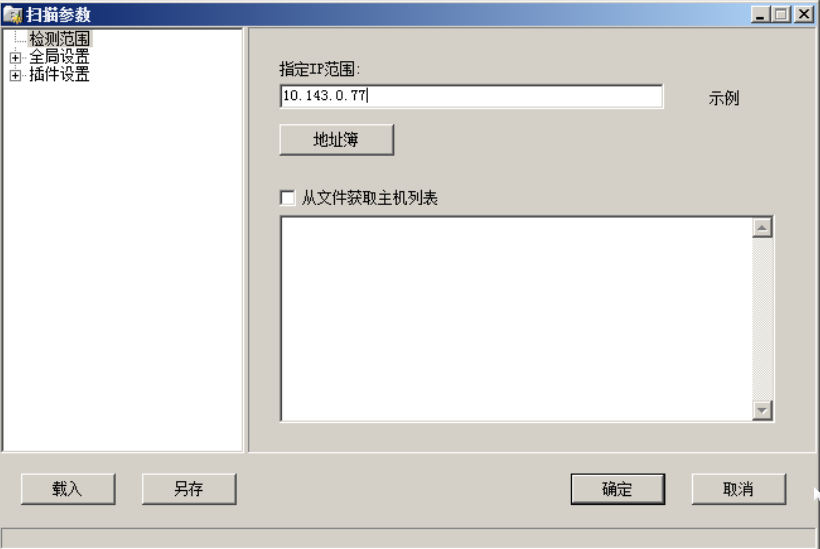

地址簿可将预先添加好的地址直接加入到IP地址内。在【指定IP范围】下面的文本框内输入所要扫描主机的IP地址(或是一个范围),本实验中我们设置为10.143.0.77(即目标机IP地址)。

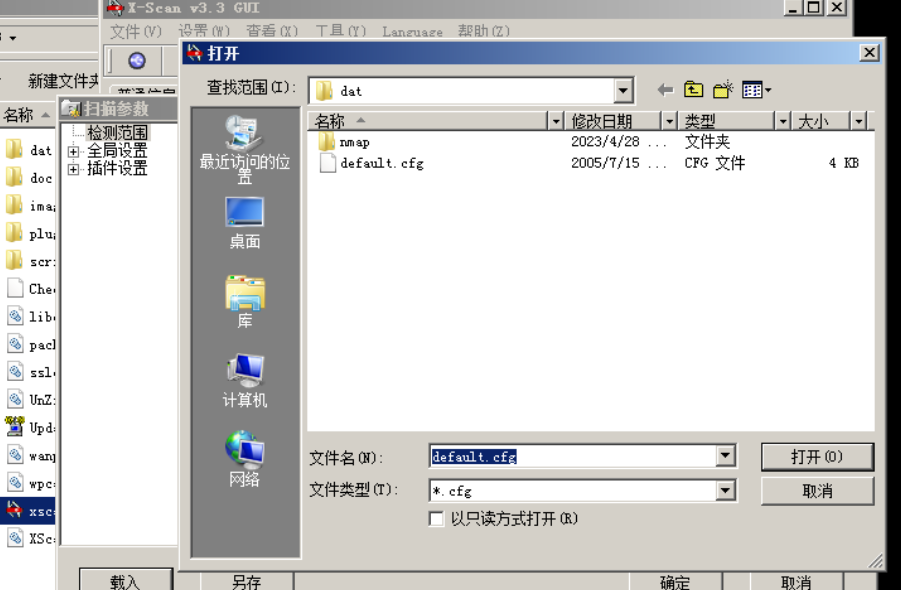

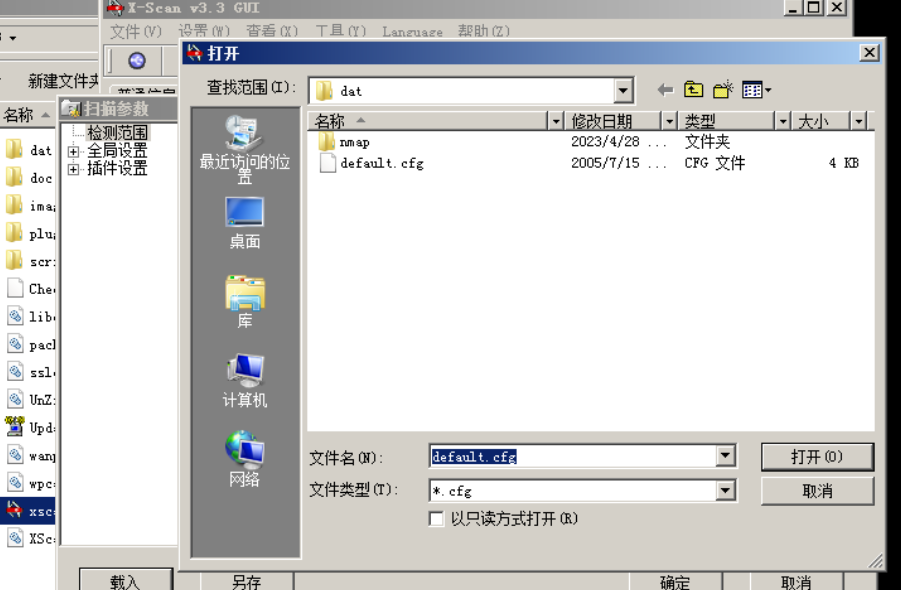

点击【载入】按钮可以载入预先设置好的参数文件。另存可将当前设置好的各个参数信息保存至一个文件内,以便下次应用时直接进行读取。

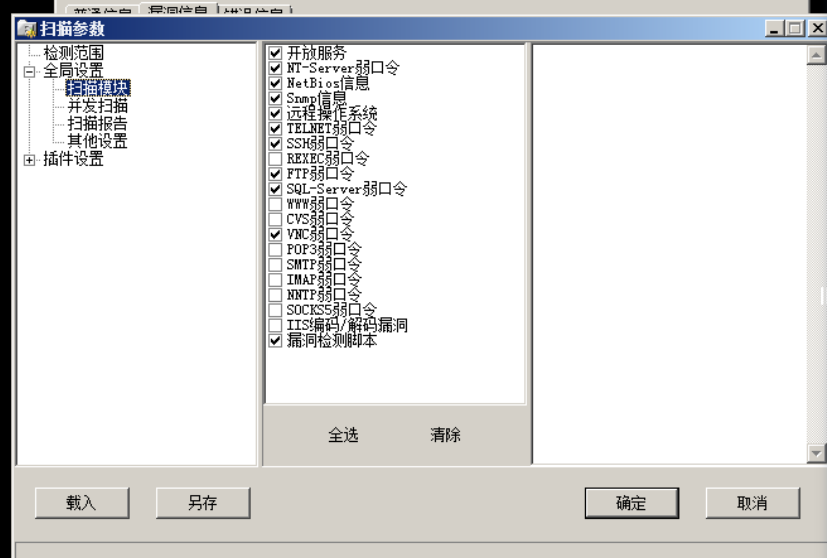

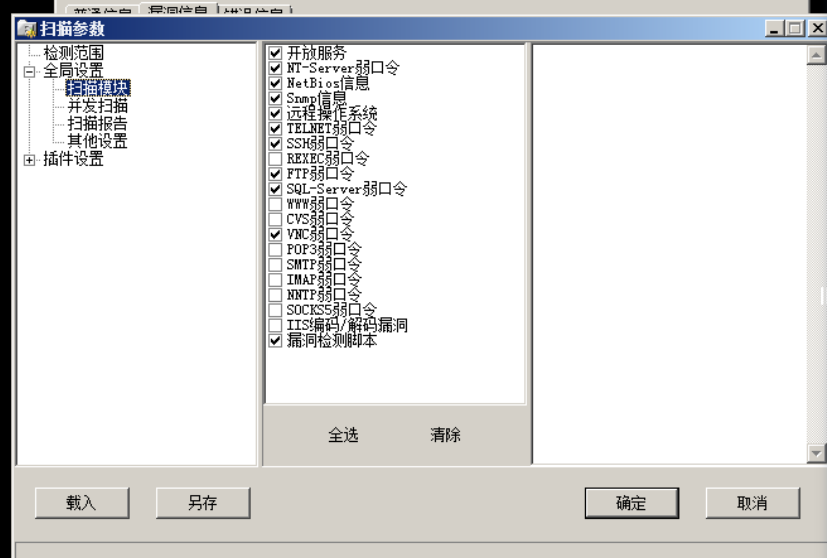

7.2.2全局设置

扫描模块:主要包含一些服务和协议弱口令等信息的扫描。根据字典探测主机各种服务的开启情况及相应的弱口令,对应到每一项都有相应的说明,如图所示的远程操作系统。

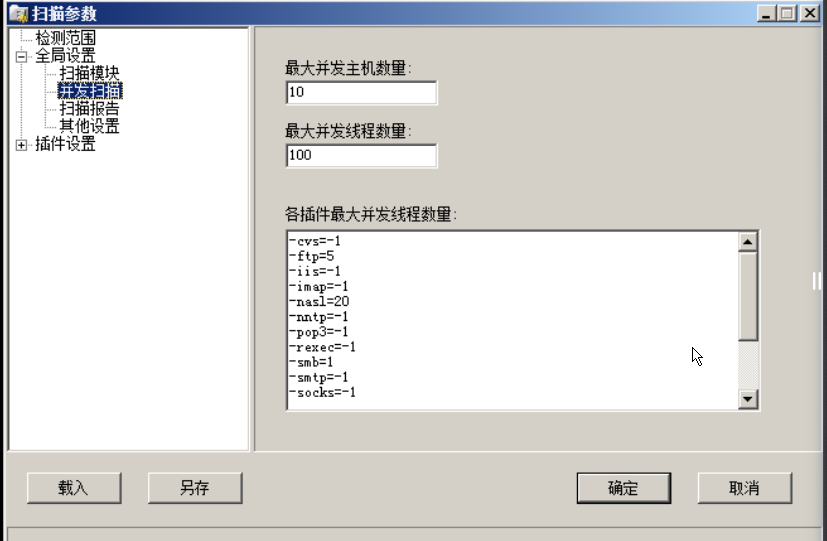

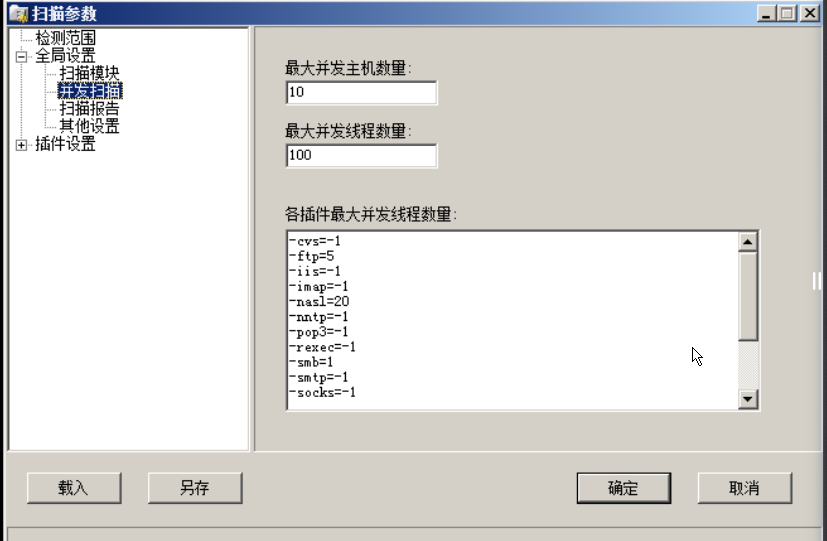

并发扫描:主要是对扫描的并发数量进行设置,包括最大并发主机数、最大并发线程数和各插件最大并发数量的设置。

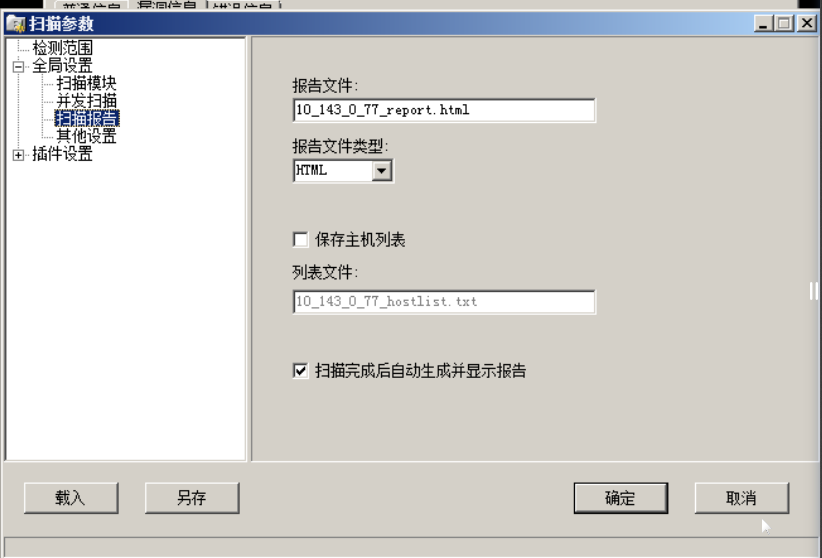

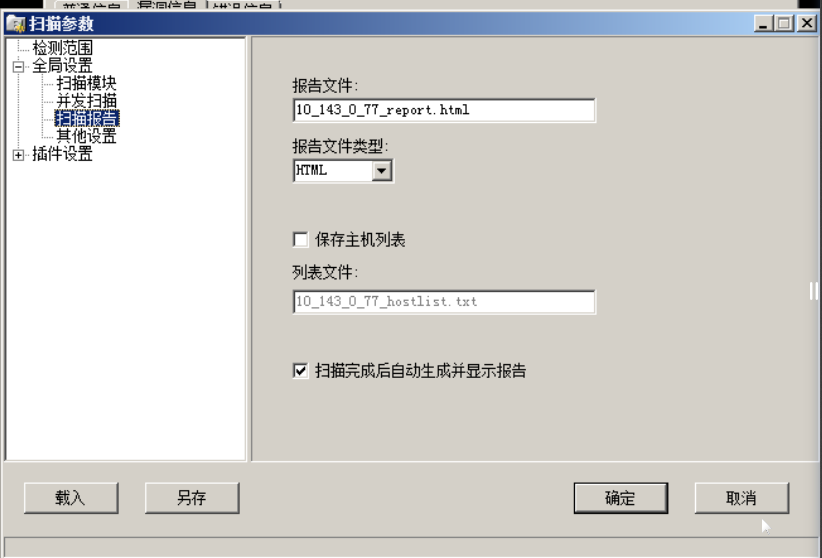

扫描报告:对主机进行扫描完成后的报告生成情况进行设定。

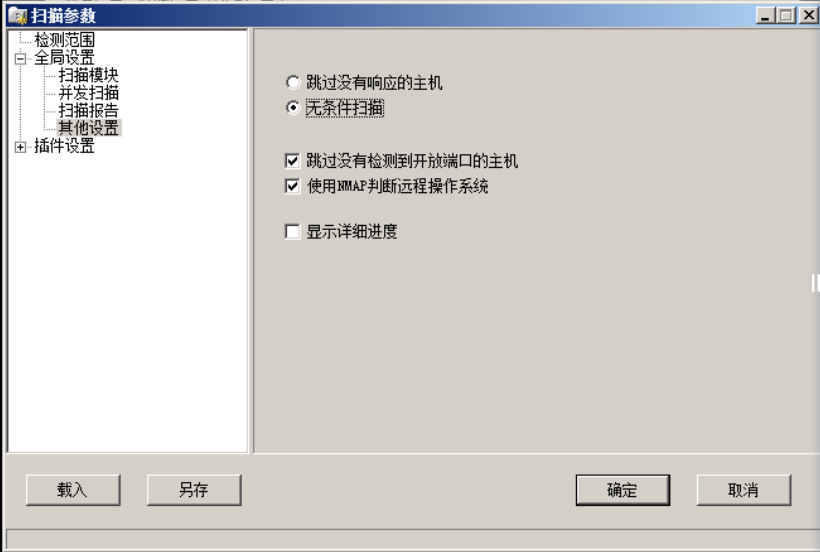

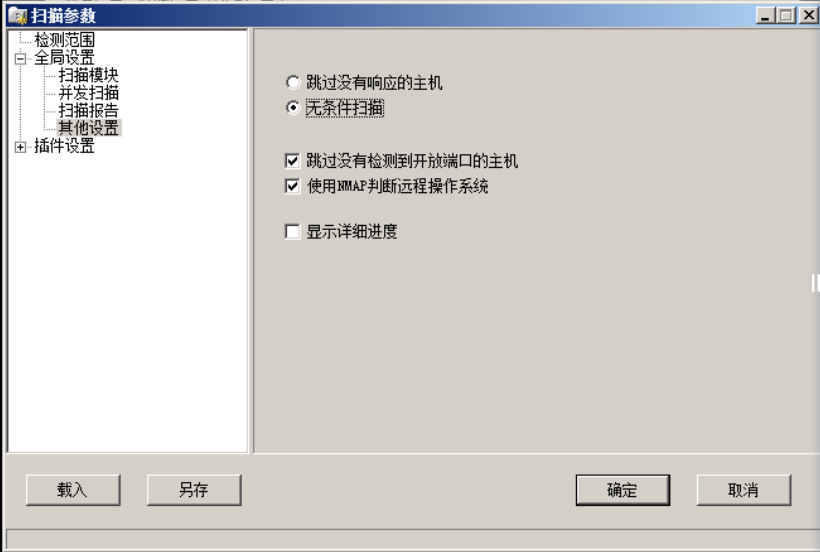

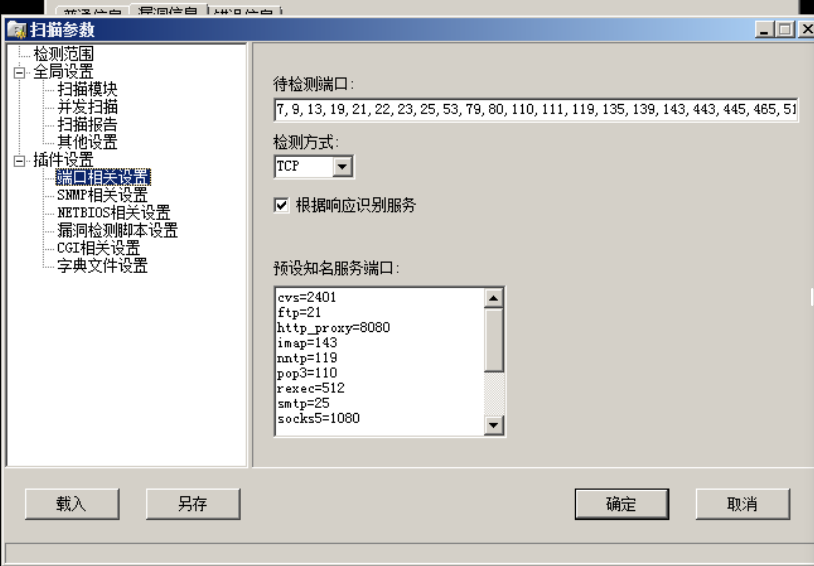

其它设置:主要是对扫描过程中对扫描进度的显示和附加的一些设置,可根据教学需要进行设置。为了大幅度提高扫描的效率我们选择跳过PING不通的主机,跳过没有开放端口的主机。其它的如【端口相关设置】等可以进行比如扫描某一特定端口等特殊操作(X-scan默认也只是扫描一些常用端口)。2.3插件设置端口相关设置:主要是设置想要扫描的各个端口、检测方式和预设的各个服务协议的端口内容。

7.2.3插件设置

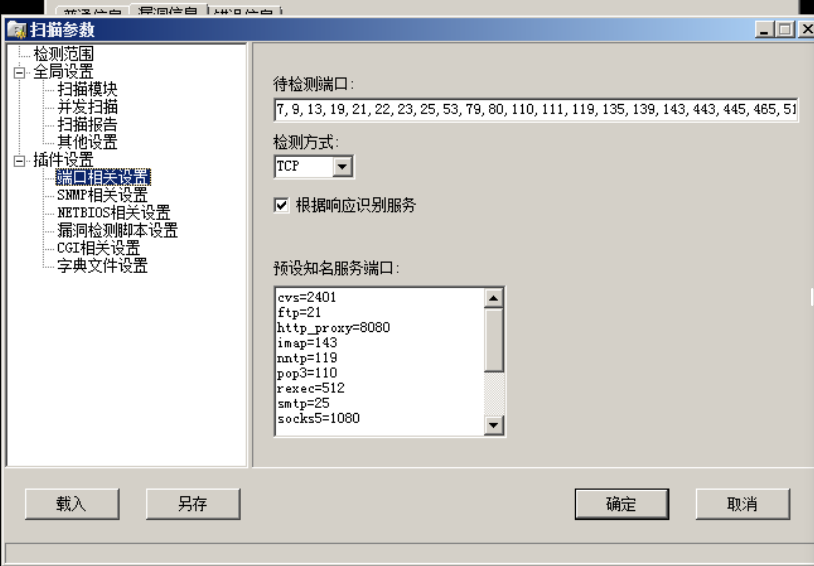

端口相关设置:主要是设置想要扫描的各个端口、检测方式和预设的各个服务协议的端口内容。

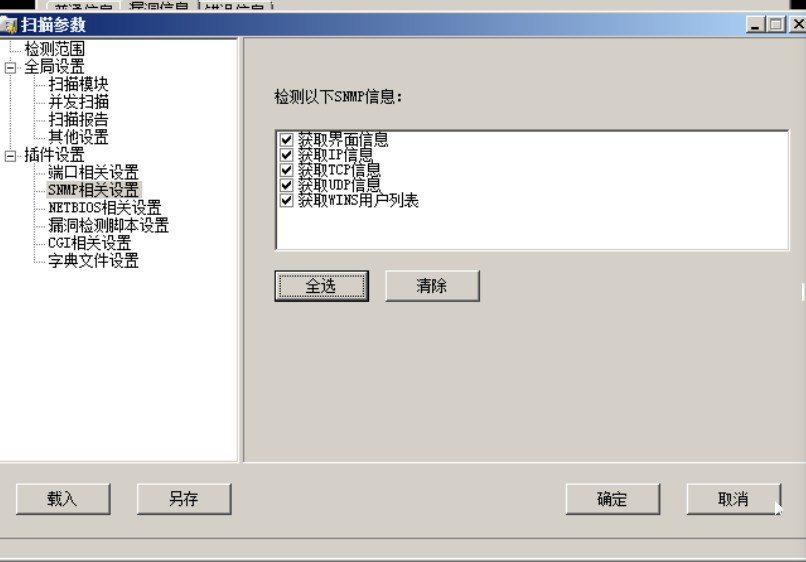

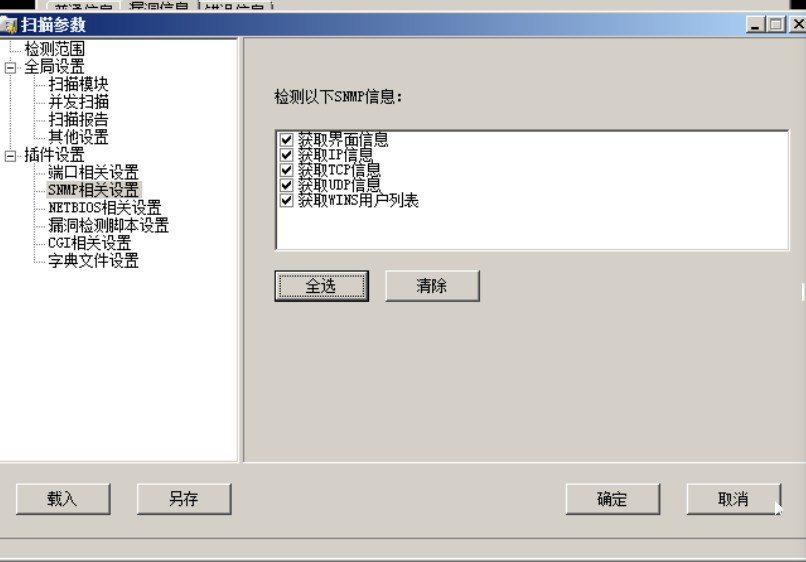

SNMP相关设置:主要是设置检测SNMP的相关信息。

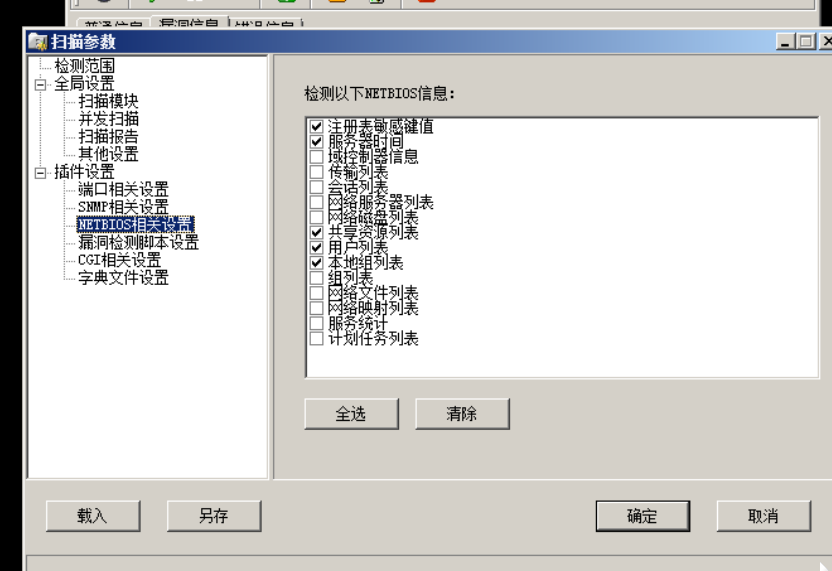

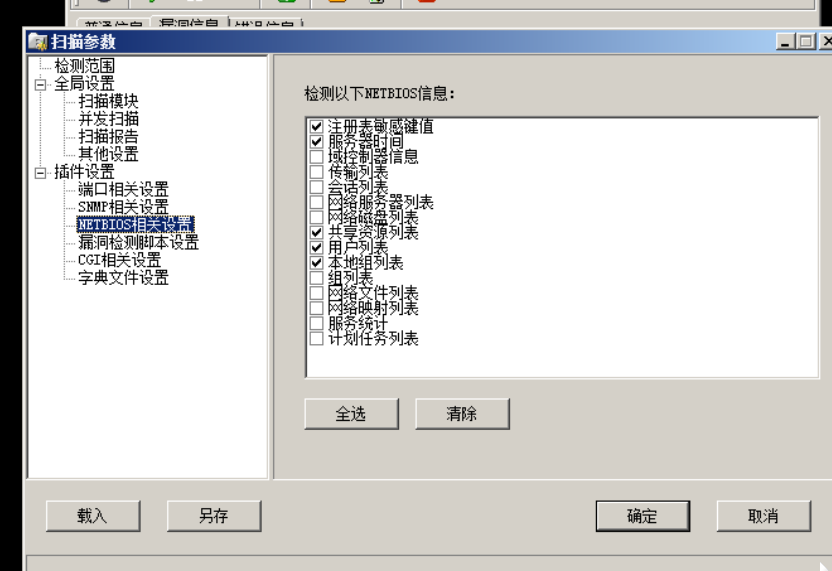

NETBIOS相关设置:主要是设置检测NETBIOS的相关信息。

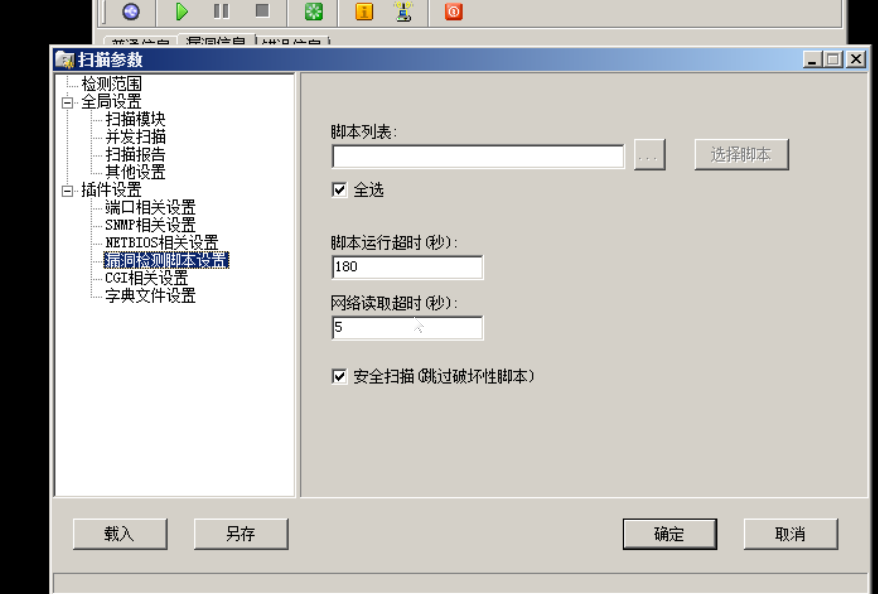

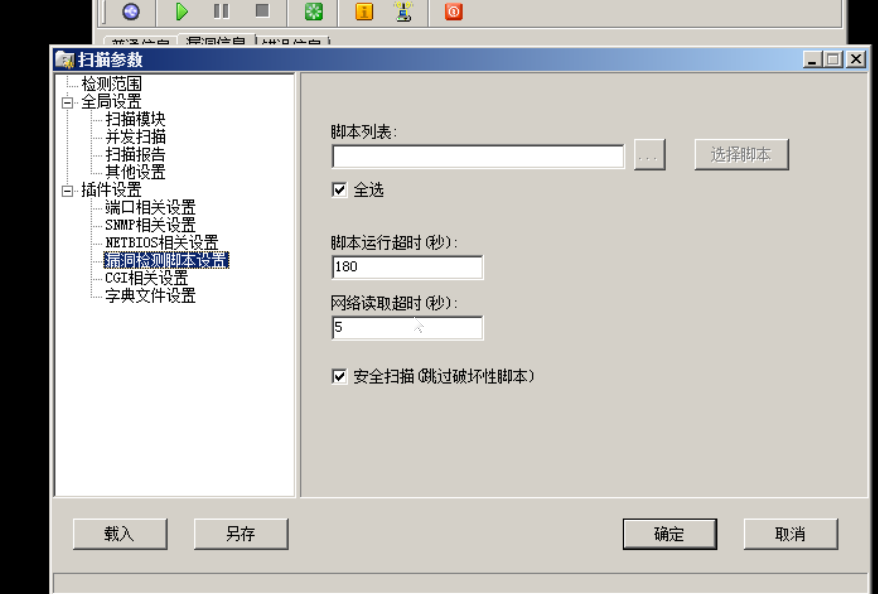

漏洞检测脚本设置:主要是针对于各个漏洞编写的检测脚本进行筛选,现在需要利用的脚本,为方便起见一般设置为全选,也可根据自己的需要选择。

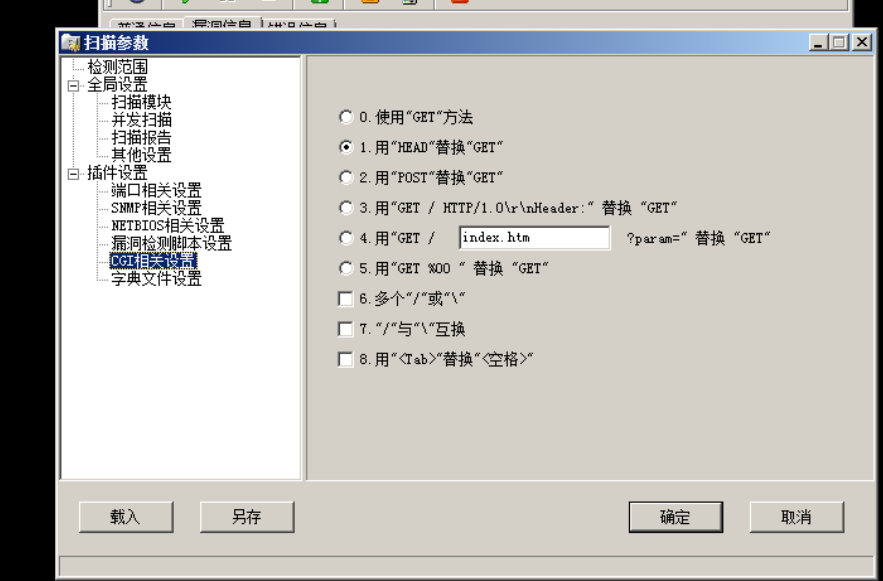

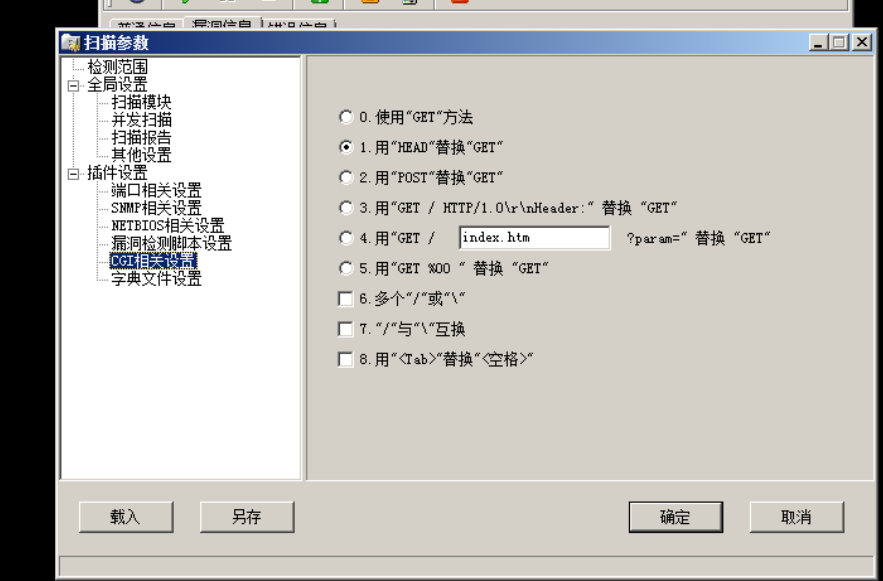

CGI相关设置:对CGI的一些参数进行设置。

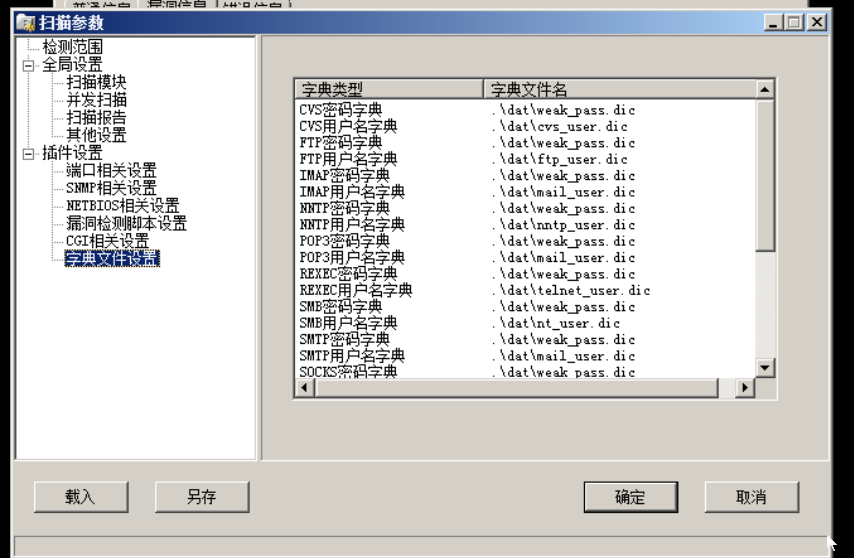

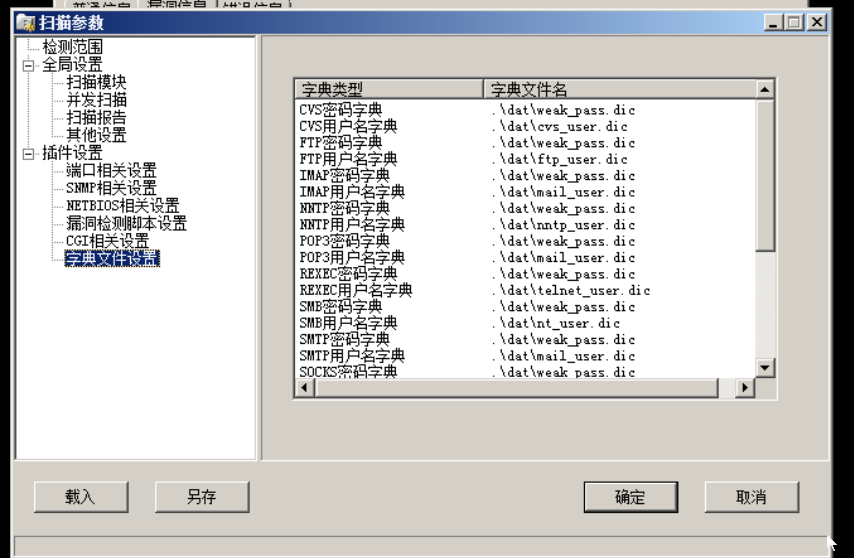

字典文件设置:主要是对扫描过程中所需要用到的字典进行选取,也可以自己动手添加数据字典。

点击【确认】保存。

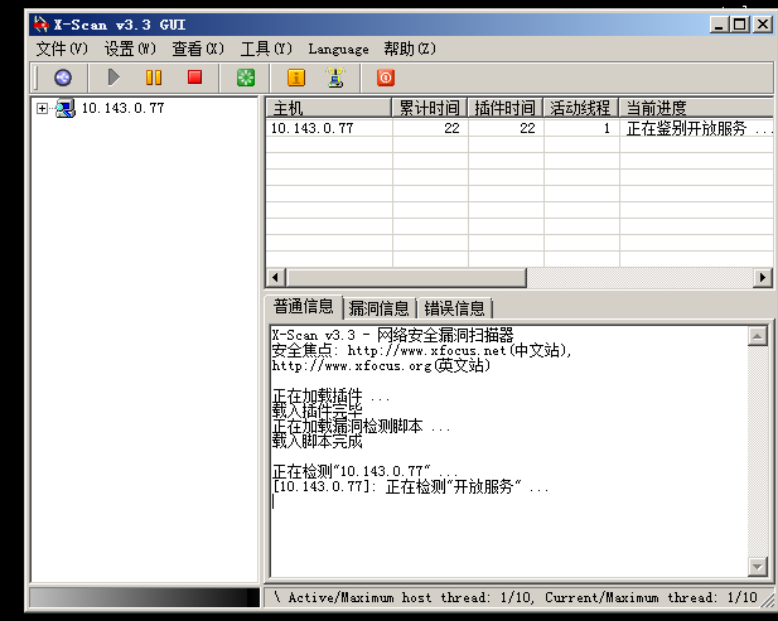

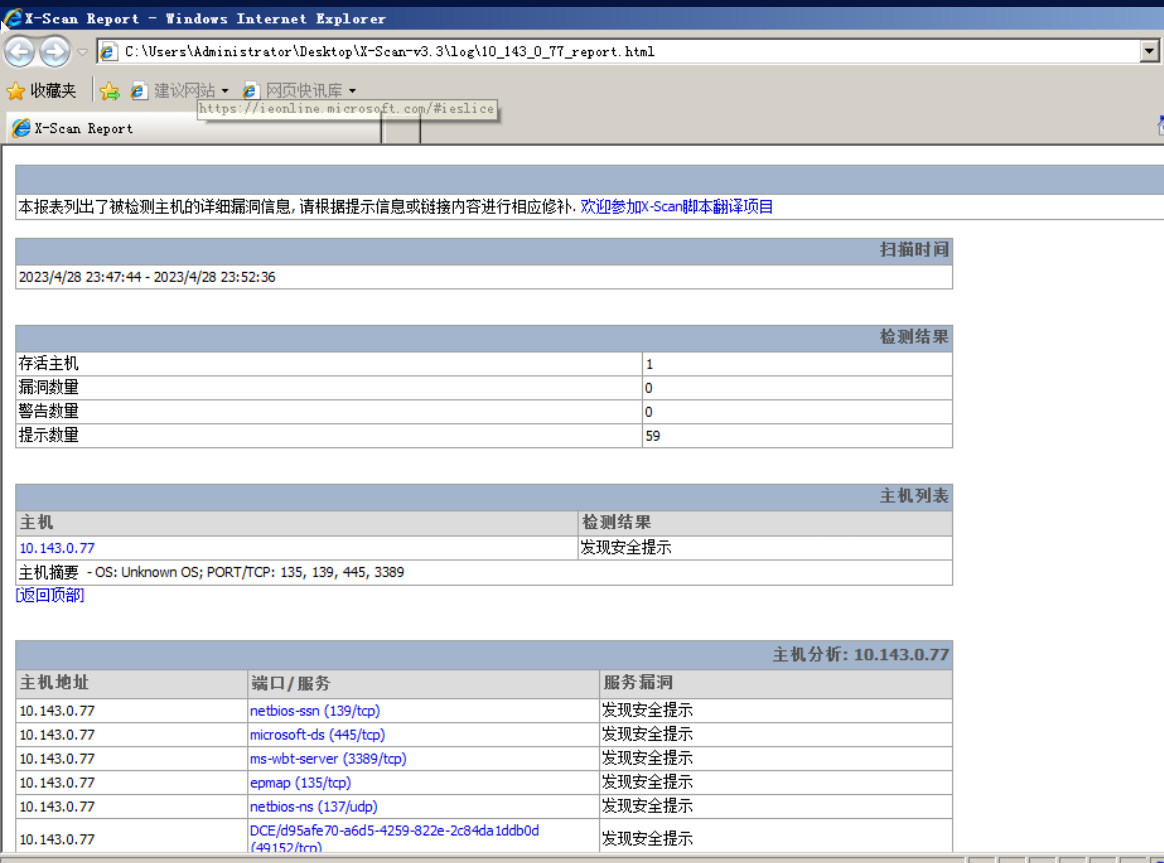

7.3步骤3:X-scan开始探测扫描

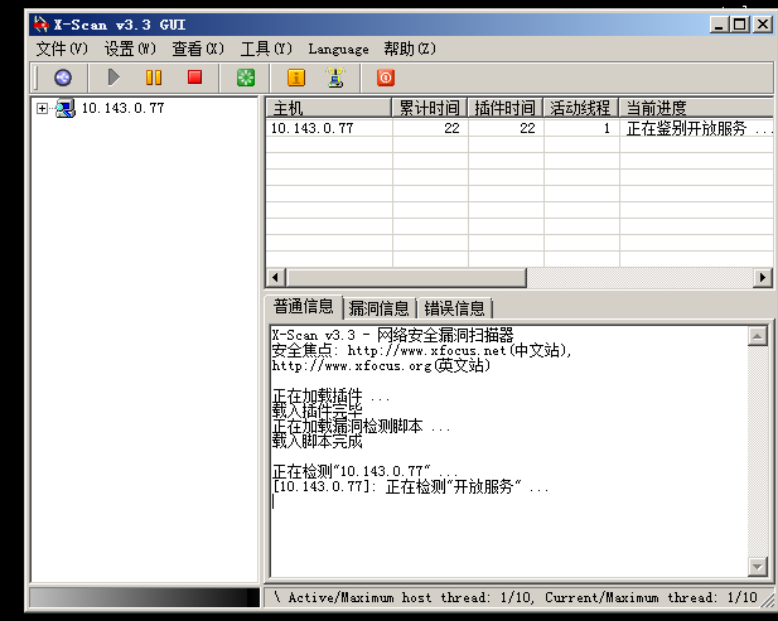

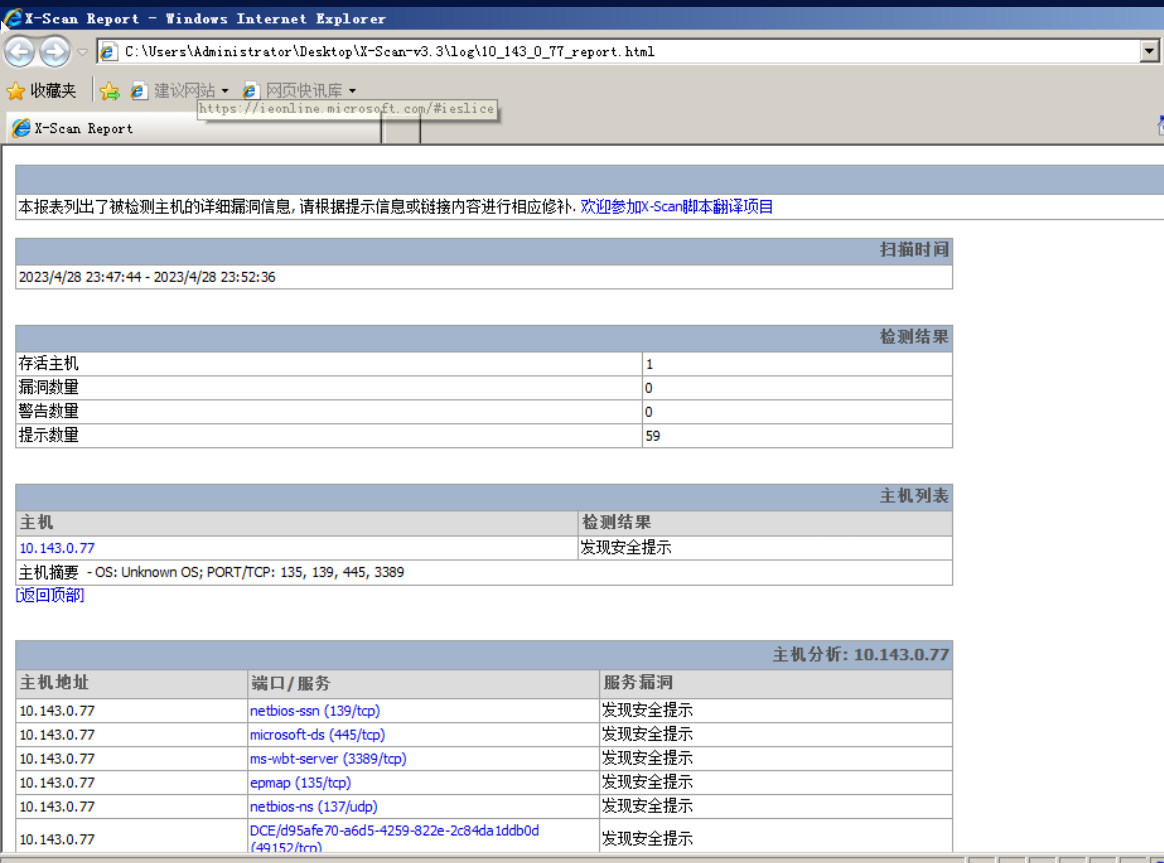

设置完成后点击【开始(绿色按钮)】进行探测扫描,扫描速度与网络环境和本机配置有关。

扫描中如下图,扫描时间有些长,需要等待一段时间。扫描完成后自动跳转到报告页面。

posted @

2023-04-28 23:51

魔法少女小胖

阅读(

301)

评论()

收藏

举报

浙公网安备 33010602011771号

浙公网安备 33010602011771号