实验一 网络扫描与网络侦察

实验目的:

理解网络扫描、网络侦察的作用;通过搭建网络渗透测试平台,了解并熟悉常用搜索引擎、扫描工具的应用,通过信息收集为下一步渗透工作打下基础。

系统环境:

Kali Linux 2、Windows

网络环境:

交换网络结构

实验工具:

Metasploitable2(需自行下载虚拟机镜像);Nmap(Kali);WinHex、数据恢复软件等

实验原理:

1、网络扫描与网络侦察的目的

黑客在进行一次完整的攻击之前除了确定攻击目标之外,最主要的工作就是收集尽量多的关于攻击目标的信息。这些信息主要包括目标的操作系统类型及版本、目标提供哪些服务、各服务的类型、版本以及相关的社会信息。

攻击者搜集目标信息一般采用七个基本的步骤:

(1) 找到初始信息,比如一个IP地址或者一个域名;

(2) 找到网络地址范围,或者子网掩码;

(3) 找到活动机器;

(4) 找到开放端口和入口点;

(5) 弄清操作系统;

(6) 弄清每个端口运行的是哪种服务;

(7) 找到目标可能存在的漏洞。

2、Google Hacking(或baidu)

Google Hacking 是利用谷歌搜索的强大,来在浩瀚的互联网中搜索到我们需要的信息。轻量级的搜索可以搜素出一些遗留后门,不想被发现的后台入口,中量级的搜索出一些用户信息泄露,源代码泄露,未授权访问等等,重量级的则可能是mdb文件下载,CMS 未被锁定install页面,网站配置密码,php远程文件包含漏洞等重要信息。

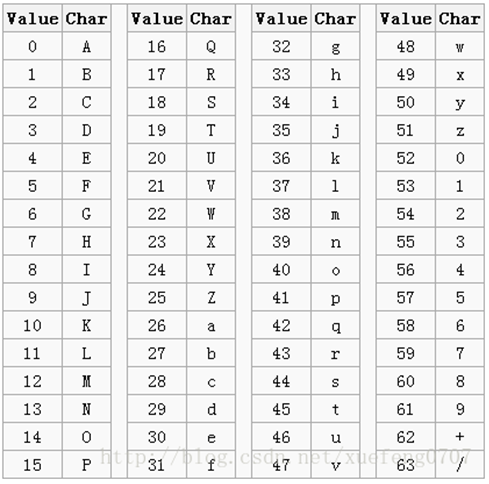

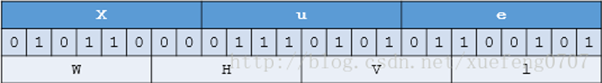

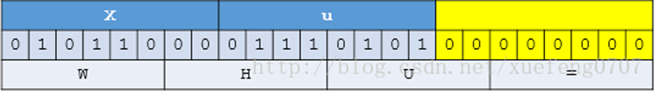

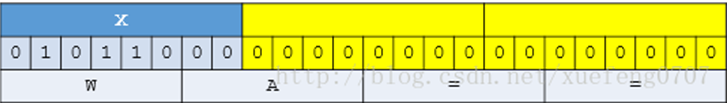

3、BASE64编码

BASE64是一种编码方式,通常用于把二进制数据编码为可写的字符形式的数据。

编码后的数据是一个字符串,其中包含的字符为:A-Z、a-z、0-9、+、/共64个字符。(其实是65个字符,“=”是填充字符)。

长度为3个字节(3*8)的数据经过Base64编码后就变为4个字节(4*6)。

如果数据的字节数不是3的倍数,则其位数就不是6的倍数,那么就不能精确地划分成6位的块。需在原数据后面添加1个或2个零值字节,使其字节数是3的倍数。

字符串“Xue”经过Base64编码后变为“WHVl”。

字符串“Xu”经过Base64编码后变为“WHU=”。

字符串“X”经过Base64编码后变为“WA==”。

4、Nmap

Nmap是一个网络侦察和安全扫描程序,系统管理者和个人可以使用这个软件扫描大型的网络,获取哪台主机正在运行以及提供什么服务等信息。Nmap支持很多扫描技术,例如:UDP、TCP connect()、TCP SYN(半开扫描)、ftp代理(bounce攻击)、反向标志、ICMP、FIN、ACK扫描、圣诞树(Xmas Tree)、SYN扫描和null扫描。Nmap还提供了一些高级的特征,例如:通过TCP/IP协议栈特征探测操作系统类型,秘密扫描,动态延时和重传计算,并行扫描,通过并行ping扫描探测关闭的主机,诱饵扫描,避开端口过滤检测,直接RPC扫描(无须端口映射),碎片扫描,以及灵活的目标和端口设定。

Nmap运行通常会得到被扫描主机端口的列表。Nmap总会给出well known端口的服务名(如果可能)、端口号、状态和协议等信息。每个端口的状态有:open、filtered、unfiltered。open状态意味着目标主机能够在这个端口使用accept()系统调用接受连接。filtered状态表示:防火墙、包过滤和其它的网络安全软件掩盖了这个端口,禁止Nmap探测其是否打开。unfiltered表示:这个端口关闭,并且没有防火墙/包过滤软件来隔离nmap的探测企图。通常情况下,端口的状态基本都是unfiltered状态,只有在大多数被扫描的端口处于filtered状态下,才会显示处于unfiltered状态的端口。

根据使用的功能选项,Nmap也可以报告远程主机的下列特征:使用的操作系统、TCP序列、运行绑定到每个端口上的应用程序的用户名、DNS名、主机地址是否是欺骗地址、以及其它一些东西。

5、WinHex

WinHex 是一款以通用的 16 进制编辑器为核心,专门用来对付计算机取证、数据恢复、低级数据处理、以及 IT 安全性、各种日常紧急情况的高级工具: 用来检查和修复各种文件、恢复删除文件、硬盘损坏、数码相机卡损坏造成的数据丢失等。

实验步骤:

1-5题为被动扫描,利用搜索引擎或相关网站

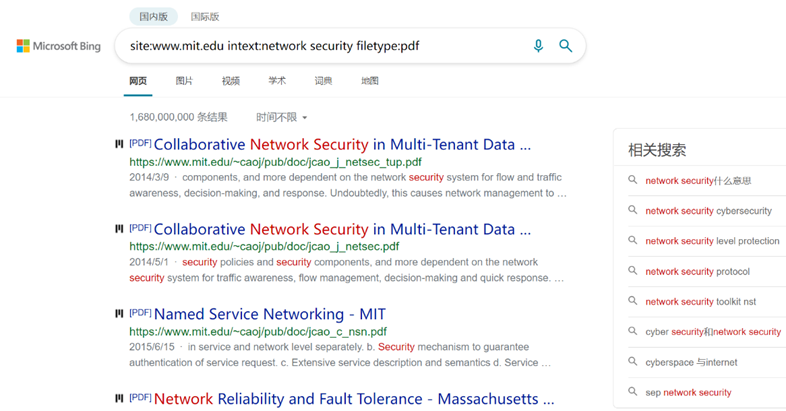

1、用搜索引擎Google或百度搜索麻省理工学院网站中文件名包含“network security”的pdf文档,截图搜索得到的页面。

指定了网站site:mit.edu 指定了文件名内容intext: network 指定了文件类型filetype:pdf

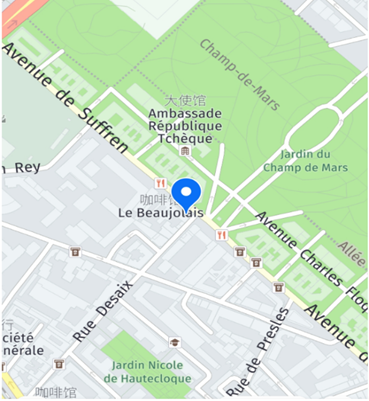

2、照片中的女生在哪里旅行?

截图搜索到的地址信息。

上图为搜索到的地址信息

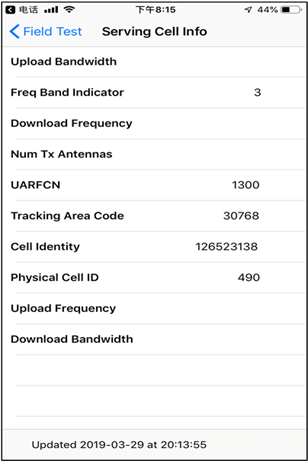

3、手机位置定位。通过LAC(Location Area Code,位置区域码)和CID(Cell Identity,基站编号,是个16位的数据(范围是0到65535)可以查询手机接入的基站的位置,从而初步确定手机用户的位置。

获取自己手机的LAC和CID:

Android 获取方法:Android: 拨号*#*#4636#*#*进入手机信息工程模式后查看

iphone获取方法:iPhone:拨号*3001#12345#*进入FieldTest

Serving Cell info–>LAC=Tracking Area Code -->cellid = Cell identity

若不能获取,用右图信息。

截图你查询到的位置信息。

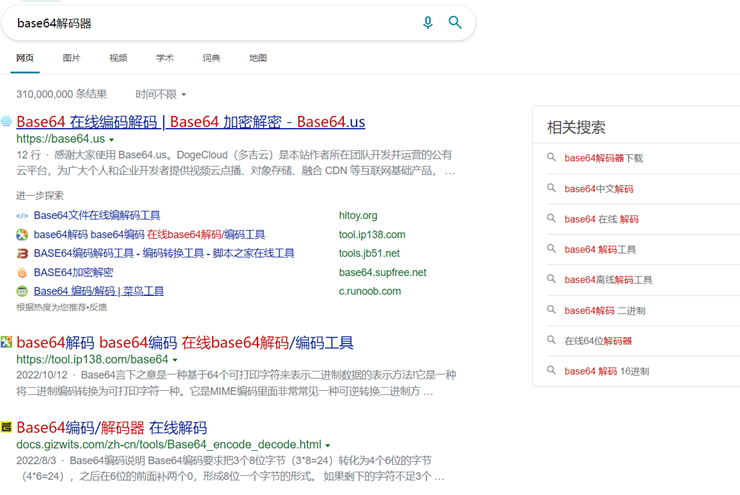

4、编码解码

将Z29vZCBnb29kIHN0dWR5IQ==解码。截图。

搜索解码工具

解码后得到结果:good good study!

5、地址信息

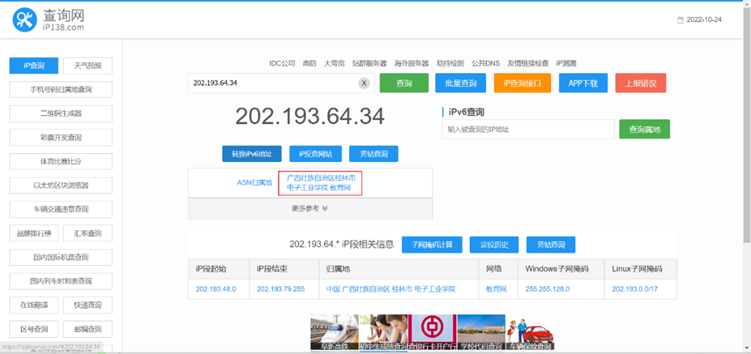

5.1内网中捕获到一个以太帧,源MAC地址为:98-CA-33-02-27-B5;目的IP地址为:202.193.64.34,回答问题:该用户使用的什么品牌的设备,访问的是什么网站?并附截图。

用户使用的是苹果设备

访问的是 广西壮族自治区桂林市电子工业学院 教育网

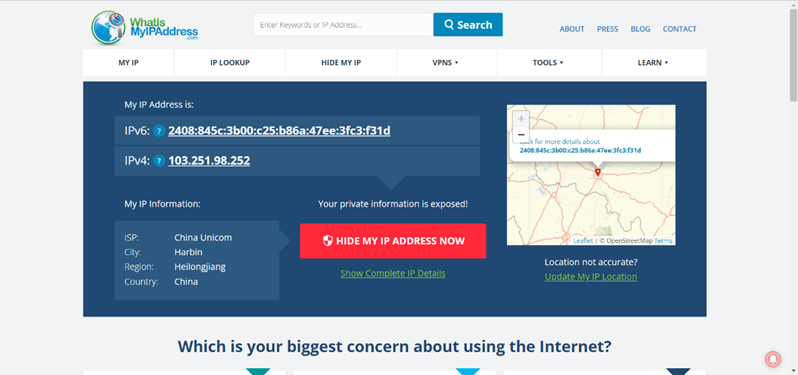

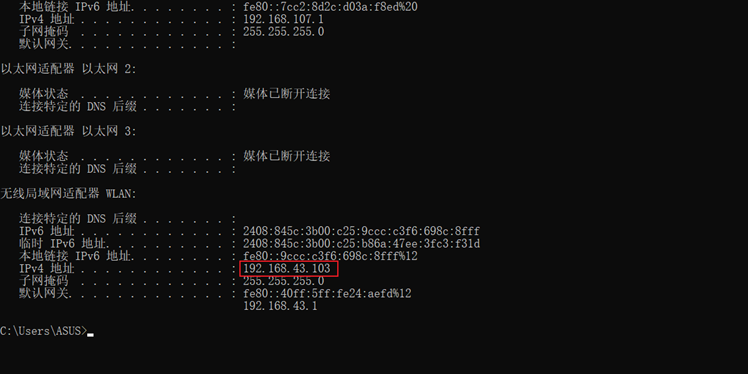

5.2 访问https://whatismyipaddress.com得到MyIP信息,利用ipconfig(Windows)或ifconfig(Linux)查看本机IP地址,两者值相同吗?如果不相同的话,说明原因。

通过MyIP得到的IP地址为 103.251.98.253

通过ipconfig得到的IP为192.168.43.103

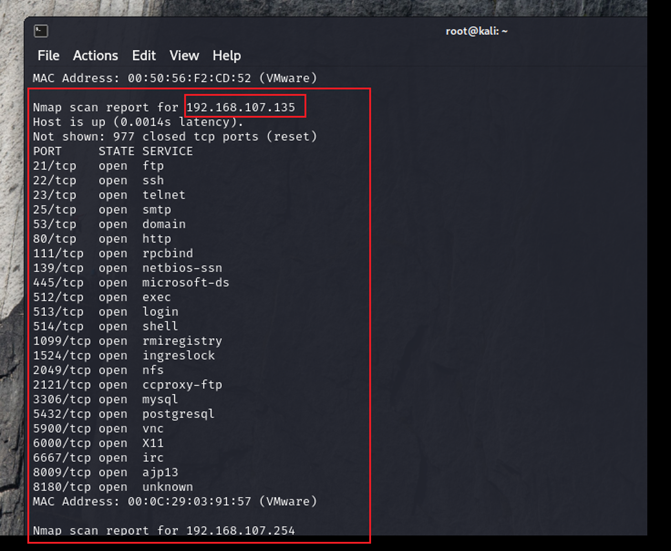

6、NMAP使用

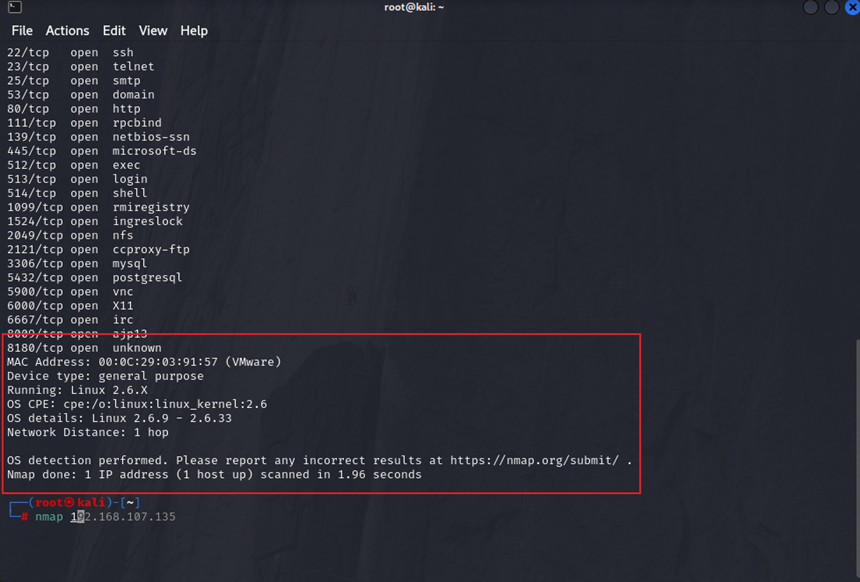

6.1利用NMAP扫描Metasploitable2(需下载虚拟机镜像)的端口开放情况。并附截图。说明其中四个端口的提供的服务,查阅资料,简要说明该服务的功能。

扫描到的靶机的端口

其中一些端口对应的服务和该服务的功能

6.2利用NMAP扫描Metasploitable2的操作系统类型,并附截图。

输入命令为:“nmap -O 目标IP地址”

如图,操作系统的类型为 Linux

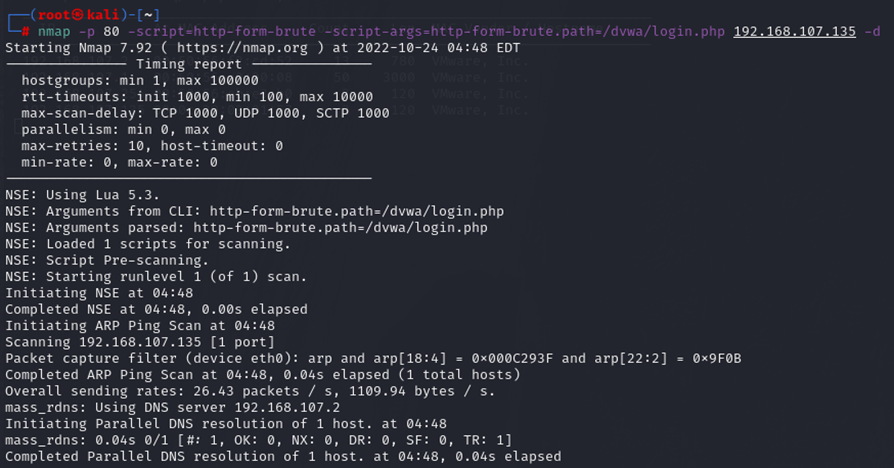

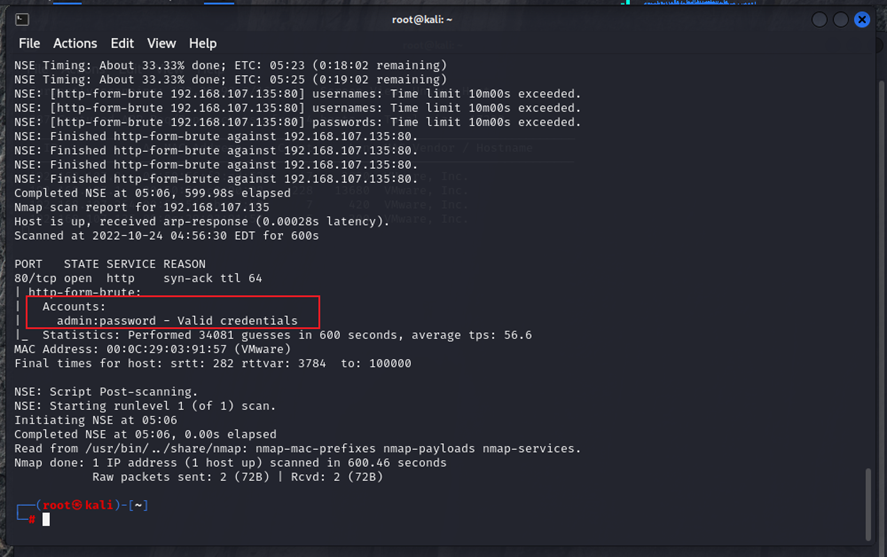

6.3 利用NMAP穷举 Metasploitable2上dvwa的登录账号和密码。

搜索命令为:“nmap -p 80 -script=http-form-brute -script-args=http-form-brute.path=/dvwa/login.php 目标IP地址 -d”

输入上述命令

得到了账号和密码:admin和password

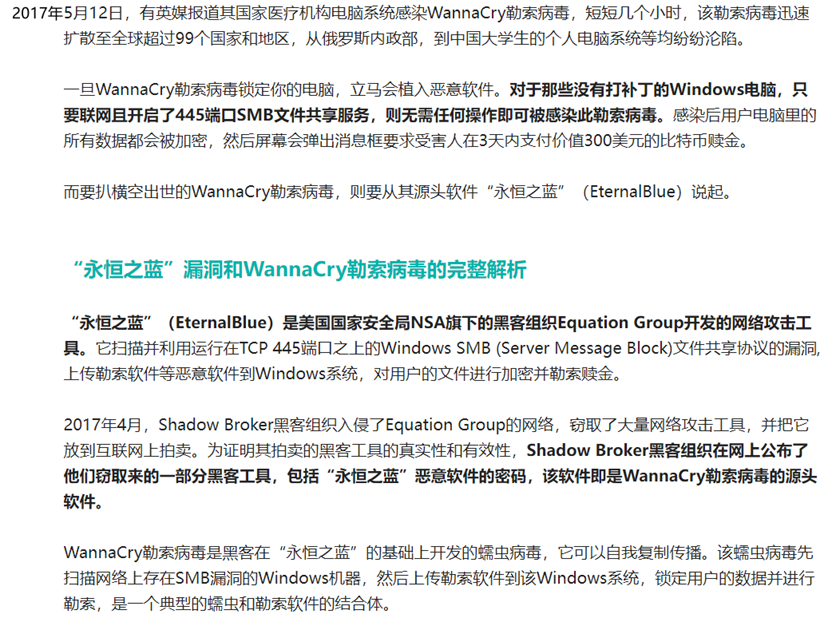

6.4 查阅资料,永恒之蓝-WannaCry蠕虫利用漏洞的相关信息。

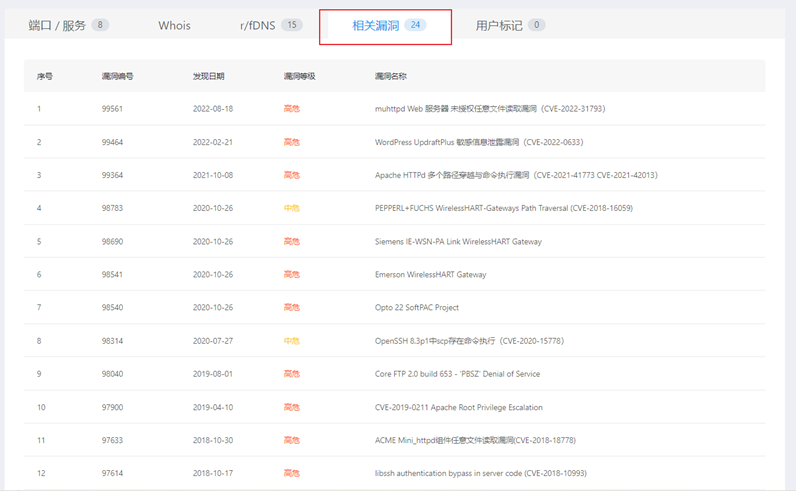

7、利用ZoomEye搜索一个西门子公司工控设备,并描述其可能存在的安全问题。

搜索西门子设备

得到西门子设备可能存在的一些漏洞

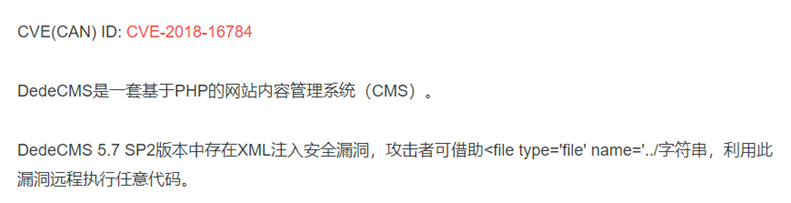

注意到有一个高危漏洞 DedeCMS XML注入漏洞(CVE-2018-16784)

再查找其他资料,发现DedeCMS XML注入漏洞(CVE-2018-16784)可能造成的安全威胁

8、Winhex简单数据恢复与取证

8.1 elephant.jpg不能打开了,利用WinHex修复,说明修复过程。

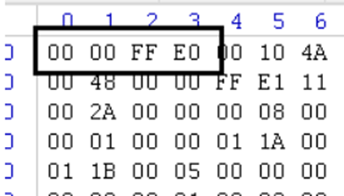

将elephant.jpg文件用WinHex 打开

注意到elephant.jpg的文件后缀为jpg 且文件头的格式为 00 00 FF E0

查找资料,jpg的正确开头应该是 FF D8 FF E1

修改后,能够正常打开图片

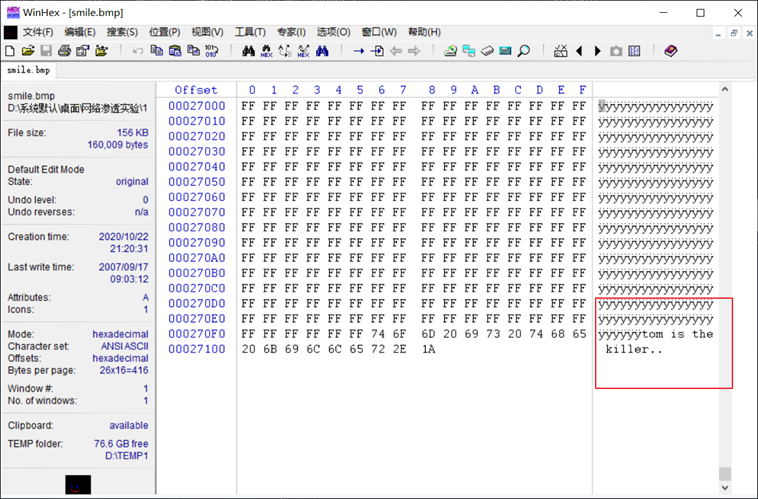

8.2 笑脸背后的阴霾:图片smile有什么隐藏信息。

打开看到的是正常的一张笑脸图片

用WinHex打开后,发现其中有隐含的信息:tom is the killer..

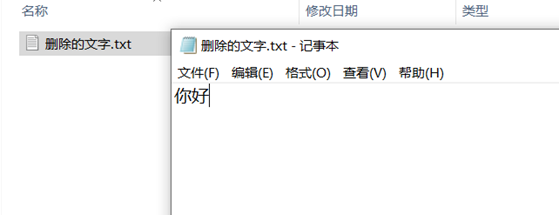

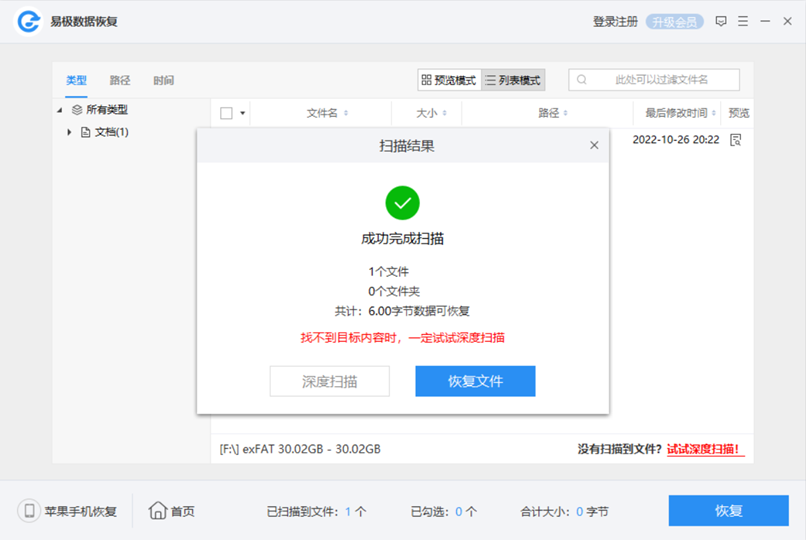

8.3 尝试使用数据恢复软件恢复你的U盘中曾经删除的文件。

我们先建立一个文件,然后再删除

我们选择用“易极数据恢复”软件进行扫描恢复,成功扫描到了删除的文件

可以选择恢复该文件

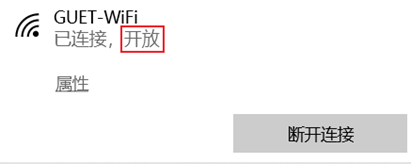

9、讨论学校热点GUET-WiFi的安全问题,以截图说明。

1.校园网为开放状态,可以任何人都可以先连接上,如果想正常上网则才需要输入账号和密码进行认证。开放的网络环境带来的很多的安全风险。

2.由于校园网是一个校园的网络,老师和学生都可以连接。如果个人的计算机和校园网连接后,个人的设备感染了病毒后影响了整个校园网的运行。

3.校园网是一个子网,连接校园网的所有设备都处于同一个网段,容易被攻击渗透。

上图为用扫描工具扫描了自己的IP地址

实验小结

(1) 本次实验覆盖的范围是非常广的,既有被动扫描有又有主动扫描,还学会了文件的恢复和文件的隐藏信息该如何发现。考察了我们的信息搜集的能力,和对有用信息的觉察能力。也教会了我们该如何利用一些工具和网站,帮助我们进行安全的工作,达到事半功倍的效果。

(2) Ethical Hacking,即文明黑客,有道德的黑客。作为一名安全人员,首先应该学习的是不要逾越道德和法律的底线。因为我们职业的要求,难免会涉及到信息的搜集、漏洞的挖掘、漏洞的复现等等,稍有不注意就可能触犯了法律,我们必须时刻注意,警钟长鸣。再者,我们掌握者丰富的计算机相关的知识和技术,我们这些技术应该应用于防范,而不是主动的去攻击,我们应该做一名有道德的黑客,为国家的信息网络安全做出自己的贡献。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 地球OL攻略 —— 某应届生求职总结

· 周边上新:园子的第一款马克杯温暖上架

· Open-Sora 2.0 重磅开源!

· 提示词工程——AI应用必不可少的技术

· .NET周刊【3月第1期 2025-03-02】