Linux -4-作业练习

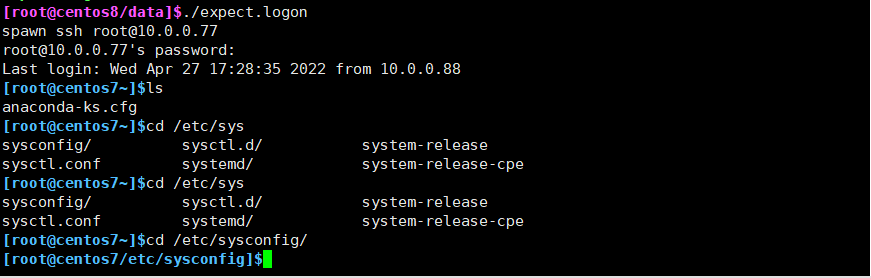

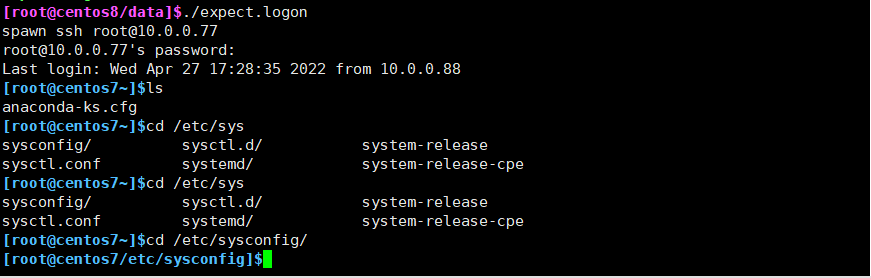

1、编写脚本实现登陆远程主机。(使用expect和shell脚本两种形式)。

expect脚本格式 expect总结点击查看

登录直接远程控制主机

#!/usr/bin/expect # # set USER root set ADDR 10.0.0.77 set PASSWD lyjatech spawn ssh $USER@$ADDR expect { "yes/no" { send "yes\n";exp_continue } "password" { send "$PASSWD\n" } } interact

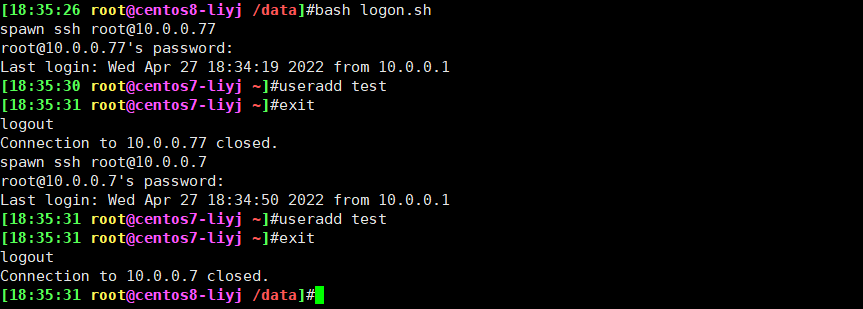

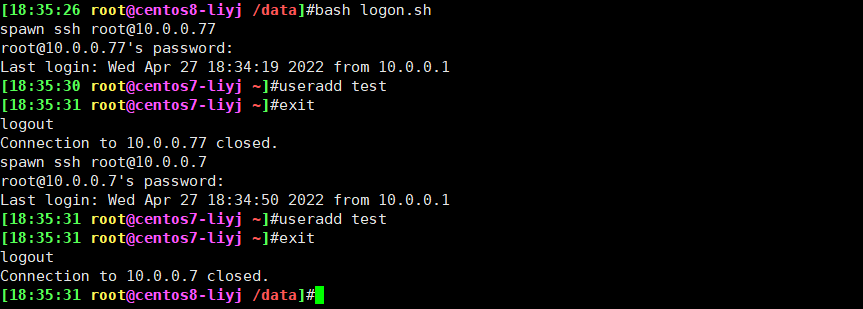

shell 脚本格式

shell脚本能调用expcect完成对远程主机执行命令后退出

#!/bin/bash # # NET=10.0.0 user=root password=lyjatech IPLIST=" 77 7 " for ID in $IPLIST;do ip=$NET.$ID expect <<EOF set timeout 20 spawn ssh $user@$ip expect { "yes/no" { send "yes\n";exp_continue } "password" { send "$password\n" } } expect "#" { send "useradd test\n" } expect "#" { send "exit\n" } expect eof EOF done

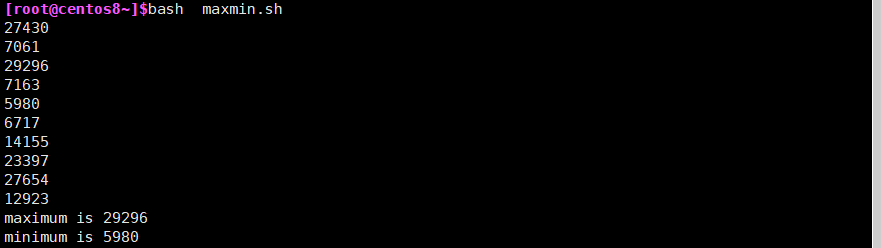

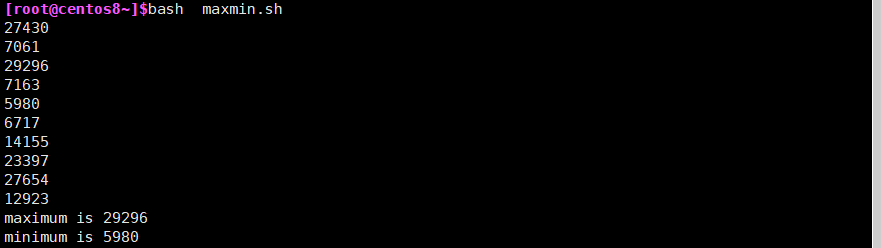

2、生成10个随机数保存于数组中,并找出其最大值和最小值

#!/bin/bash # # min=$RANDOM max=$min i=1 while ((i<=10));do let i++ RD=$RANDOM echo $RD if [ $RD -ge $max ];then max=$RD else if [ $RD -lt $min ];then min=$RD fi fi done echo "maximum is $max" echo "minimum is $min"

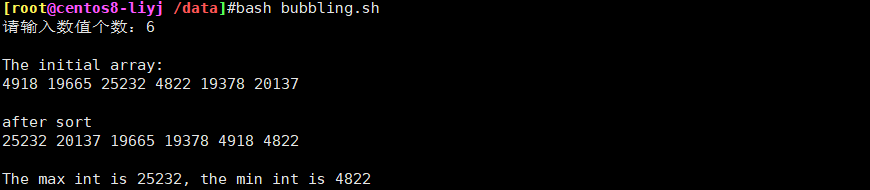

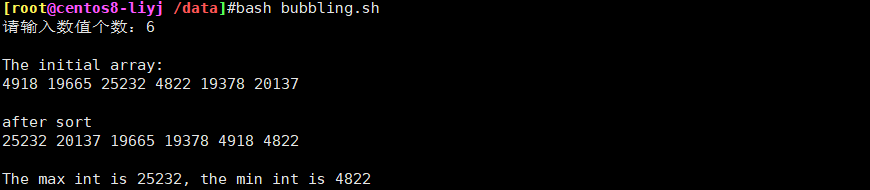

3、输入若干个数值存入数组中,采用冒泡算法进行升序或降序排序

#!/bin/bash read -p "请输入数值个数:" COUNT echo declare -a num for ((i=0;i<$COUNT;i++));do num[$i]=$RANDOM #随机数赋值 done echo "The initial array:" echo ${num[@]} echo declare i n=$COUNT #n做算术运算 for (( i=0;i<n-1;i++ ));do for (( j=0;j<n-1-i;j++));do let x=$j+1 if (( ${num[$j]} < ${num[$x]} ));then #从大到小排序 tmp=${num[$x]} num[$x]=${num[$j]} num[$j]=$tmp fi done done echo "after sort" echo ${num[*]} echo echo "The max int is $num, the min int is ${num[$((n-1))]}"

4、总结查看系统负载的几种命令,总结top命令的指标大概什么含义(不要求全部写出来)

5、编写脚本,使用for和while分别实现192.168.0.0/24网段内,地址是否能够ping通,若ping通则输出"success!",若ping不通则输出"fail!"

#!/bin/bash # # NET=10.0.0 i=1 while ((i<255));do { ping -c1 -w1 $NET.$i &> /dev/null && echo "$NET.$i is success!" | tee -a host_list.log || echo "$NET.$i is fail!" }& let i++ done wait

#!/bin/bash # # NET=10.0.0 i=1 for ID in {1..254};do { ping -c1 -w1 $NET.$ID &> /dev/null && echo $NET.$ID is success! | tee -a host_list.log || echo $NET.$ID is fail! }& done wait

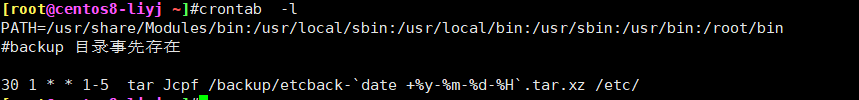

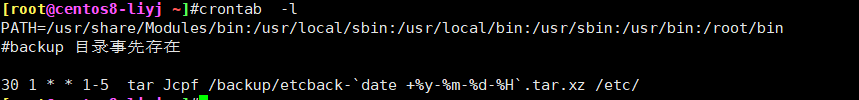

6、每周的工作日1:30,将/etc备份至/backup目录中,保存的文件名称格式 为“etcbak-yyyy-mm-dd-HH.tar.xz”,其中日期是前一天的时间

crontab -e

PATH=/usr/share/Modules/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin #backup 目录事先存在 30 1 * * 1-5 tar Jcpf /backup/etcback-`date +%y-%m-%d-%H`.tar.xz /etc/

任务计划总结https://www.cnblogs.com/lyj1023/p/16201981.html

修正为前一天日期

PATH=/usr/share/Modules/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin #backup 目录事先存在 30 1 * * 1-5 tar Jcpf /backup/etcback-`date -d '-1 day' +%y-%m-%d-%H`.tar.xz /etc/

7、描述密钥交换的过程

- 密钥交换:IKE( Internet Key Exchange )

- 公钥加密:用目标的公钥加密对称密钥

- DH (Deffie-Hellman):生成对称(会话)密钥

- DH 介绍

- 这个密钥交换方法,由惠特菲尔德·迪菲(Bailey Whitfield Diffie)和马丁·赫尔曼(Martin Edward Hellman)在1976年发表

- 它是一种安全协议,让双方在完全没有对方任何预先信息的条件下通过不安全信道建立起一个密 钥,这个密钥一般作为“对称加密”的密钥而被双方在后续数据传输中使用。

- DH数学原理是base离散对数问题。做类似事情的还有非对称加密类算法,如:RSA。

- 其应用非常广泛,在SSH、VPN、Https...都有应用,勘称现代密码基石

- DH 实现过程:

A: g,p 协商生成公开的整数g, 大素数p B: g,p A:生成隐私数据:a (a<p),计算得出 g^a%p,发送给B B:生成隐私数据:b,(b<p),计算得出 g^b%p,发送给A A:计算得出 [(g^b%p)^a]%p = g^ab%p,生成为密钥 B:计算得出 [(g^a%p)^b]%p = g^ab%p,生成为密钥

- DH 特点

- 泄密风险:私密数据a,b在生成K后将被丢弃,因此不存在a,b过长时间存在导致增加泄密风险。 中间人攻击:由于DH在传输p,g时并无身份验证,所以有机会被实施中间人攻击,替换双方传输时的 数据

8、https的通信过程

- 客户端发起HTTPS请求

- 用户在浏览器里输入一个https网址,然后连接到服务器的443端口

- 服务端的配置

- 采用HTTPS协议的服务器必须要有一套数字证书,可以自己制作,也可以向组织申请。区别就是自 己颁发的证书需要客户端验证通过,才可以继续访问,而使用受信任的公司申请的证书则不会弹出 提示页面。这套证书其实就是一对公钥和私钥

- 传送服务器的证书给客户端

- 证书里其实就是公钥,并且还包含了很多信息,如证书的颁发机构,过期时间等等

- 客户端解析验证服务器证书

- 这部分工作是由客户端的TLS来完成的,首先会验证公钥是否有效,比如:颁发机构,过期时间等 等,如果发现异常,则会弹出一个警告框,提示证书存在问题。如果证书没有问题,那么就生成一 个随机值。然后用证书中公钥对该随机值进行非对称加密

- 客户端将加密信息传送服务器

- 这部分传送的是用证书加密后的随机值,目的就是让服务端得到这个随机值,以后客户端和服务端 的通信就可以通过这个随机值来进行加密解密了

- 服务端解密信息

- 服务端将客户端发送过来的加密信息用服务器私钥解密后,得到了客户端传过来的随机值

- 服务器加密信息并发送信息

- 服务器将数据利用随机值进行对称加密,再发送给客户端

- 客户端接收并解密信息

- 客户端用之前生成的随机值解密服务段传过来的数据,于是获取了解密后的内容

9、使用awk以冒号分隔获取/etc/passwd文件第一列

[root@centos8-liyj /data]#awk -F":" '{print $1}' /etc/passwd root bin daemon adm lp sync shutdown

------------恢复内容开始------------

1、编写脚本实现登陆远程主机。(使用expect和shell脚本两种形式)。

expect脚本格式 expect总结点击查看

登录直接远程控制主机

#!/usr/bin/expect # # set USER root set ADDR 10.0.0.77 set PASSWD lyjatech spawn ssh $USER@$ADDR expect { "yes/no" { send "yes\n";exp_continue } "password" { send "$PASSWD\n" } } interact

shell 脚本格式

shell脚本能调用expcect完成对远程主机执行命令后退出

#!/bin/bash # # NET=10.0.0 user=root password=lyjatech IPLIST=" 77 7 " for ID in $IPLIST;do ip=$NET.$ID expect <<EOF set timeout 20 spawn ssh $user@$ip expect { "yes/no" { send "yes\n";exp_continue } "password" { send "$password\n" } } expect "#" { send "useradd test\n" } expect "#" { send "exit\n" } expect eof EOF done

2、生成10个随机数保存于数组中,并找出其最大值和最小值

#!/bin/bash # # min=$RANDOM max=$min i=1 while ((i<=10));do let i++ RD=$RANDOM echo $RD if [ $RD -ge $max ];then max=$RD else if [ $RD -lt $min ];then min=$RD fi fi done echo "maximum is $max" echo "minimum is $min"

3、输入若干个数值存入数组中,采用冒泡算法进行升序或降序排序

#!/bin/bash read -p "请输入数值个数:" COUNT echo declare -a num for ((i=0;i<$COUNT;i++));do num[$i]=$RANDOM #随机数赋值 done echo "The initial array:" echo ${num[@]} echo declare i n=$COUNT #n做算术运算 for (( i=0;i<n-1;i++ ));do for (( j=0;j<n-1-i;j++));do let x=$j+1 if (( ${num[$j]} < ${num[$x]} ));then #从大到小排序 tmp=${num[$x]} num[$x]=${num[$j]} num[$j]=$tmp fi done done echo "after sort" echo ${num[*]} echo echo "The max int is $num, the min int is ${num[$((n-1))]}"

4、总结查看系统负载的几种命令,总结top命令的指标大概什么含义(不要求全部写出来)

5、编写脚本,使用for和while分别实现192.168.0.0/24网段内,地址是否能够ping通,若ping通则输出"success!",若ping不通则输出"fail!"

#!/bin/bash # # NET=10.0.0 i=1 while ((i<255));do { ping -c1 -w1 $NET.$i &> /dev/null && echo "$NET.$i is success!" | tee -a host_list.log || echo "$NET.$i is fail!" }& let i++ done wait

#!/bin/bash # # NET=10.0.0 i=1 for ID in {1..254};do { ping -c1 -w1 $NET.$ID &> /dev/null && echo $NET.$ID is success! | tee -a host_list.log || echo $NET.$ID is fail! }& done wait

6、每周的工作日1:30,将/etc备份至/backup目录中,保存的文件名称格式 为“etcbak-yyyy-mm-dd-HH.tar.xz”,其中日期是前一天的时间

crontab -e

PATH=/usr/share/Modules/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/root/bin #backup 目录事先存在 30 1 * * 1-5 tar Jcpf /backup/etcback-`date +%y-%m-%d-%H`.tar.xz /etc/

任务计划总结https://www.cnblogs.com/lyj1023/p/16201981.html

7、描述密钥交换的过程

- 密钥交换:IKE( Internet Key Exchange )

- 公钥加密:用目标的公钥加密对称密钥

- DH (Deffie-Hellman):生成对称(会话)密钥

- DH 介绍

- 这个密钥交换方法,由惠特菲尔德·迪菲(Bailey Whitfield Diffie)和马丁·赫尔曼(Martin Edward Hellman)在1976年发表

- 它是一种安全协议,让双方在完全没有对方任何预先信息的条件下通过不安全信道建立起一个密 钥,这个密钥一般作为“对称加密”的密钥而被双方在后续数据传输中使用。

- DH数学原理是base离散对数问题。做类似事情的还有非对称加密类算法,如:RSA。

- 其应用非常广泛,在SSH、VPN、Https...都有应用,勘称现代密码基石

- DH 实现过程:

A: g,p 协商生成公开的整数g, 大素数p B: g,p A:生成隐私数据:a (a<p),计算得出 g^a%p,发送给B B:生成隐私数据:b,(b<p),计算得出 g^b%p,发送给A A:计算得出 [(g^b%p)^a]%p = g^ab%p,生成为密钥 B:计算得出 [(g^a%p)^b]%p = g^ab%p,生成为密钥

- DH 特点

- 泄密风险:私密数据a,b在生成K后将被丢弃,因此不存在a,b过长时间存在导致增加泄密风险。 中间人攻击:由于DH在传输p,g时并无身份验证,所以有机会被实施中间人攻击,替换双方传输时的 数据

8、https的通信过程

- 客户端发起HTTPS请求

- 用户在浏览器里输入一个https网址,然后连接到服务器的443端口

- 服务端的配置

- 采用HTTPS协议的服务器必须要有一套数字证书,可以自己制作,也可以向组织申请。区别就是自 己颁发的证书需要客户端验证通过,才可以继续访问,而使用受信任的公司申请的证书则不会弹出 提示页面。这套证书其实就是一对公钥和私钥

- 传送服务器的证书给客户端

- 证书里其实就是公钥,并且还包含了很多信息,如证书的颁发机构,过期时间等等

- 客户端解析验证服务器证书

- 这部分工作是由客户端的TLS来完成的,首先会验证公钥是否有效,比如:颁发机构,过期时间等 等,如果发现异常,则会弹出一个警告框,提示证书存在问题。如果证书没有问题,那么就生成一 个随机值。然后用证书中公钥对该随机值进行非对称加密

- 客户端将加密信息传送服务器

- 这部分传送的是用证书加密后的随机值,目的就是让服务端得到这个随机值,以后客户端和服务端 的通信就可以通过这个随机值来进行加密解密了

- 服务端解密信息

- 服务端将客户端发送过来的加密信息用服务器私钥解密后,得到了客户端传过来的随机值

- 服务器加密信息并发送信息

- 服务器将数据利用随机值进行对称加密,再发送给客户端

- 客户端接收并解密信息

- 客户端用之前生成的随机值解密服务段传过来的数据,于是获取了解密后的内容

9、使用awk以冒号分隔获取/etc/passwd文件第一列

[root@centos8-liyj /data]#awk -F":" '{print $1}' /etc/passwd root bin daemon adm lp sync shutdown

------------恢复内容结束------------

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异

· 三行代码完成国际化适配,妙~啊~