20165224 陆艺杰 Exp4 恶意代码分析

Exp4 恶意代码分析

1实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

计划任务每段时间查看网络使用情况,分析流量去处

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

systracer快照分析行为

Wireshark进行抓包分析通信

Process Explorer分析进程

实践目标

是监控你自己系统的运行状态,看有没有可疑的程序在运行。

是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件。

假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

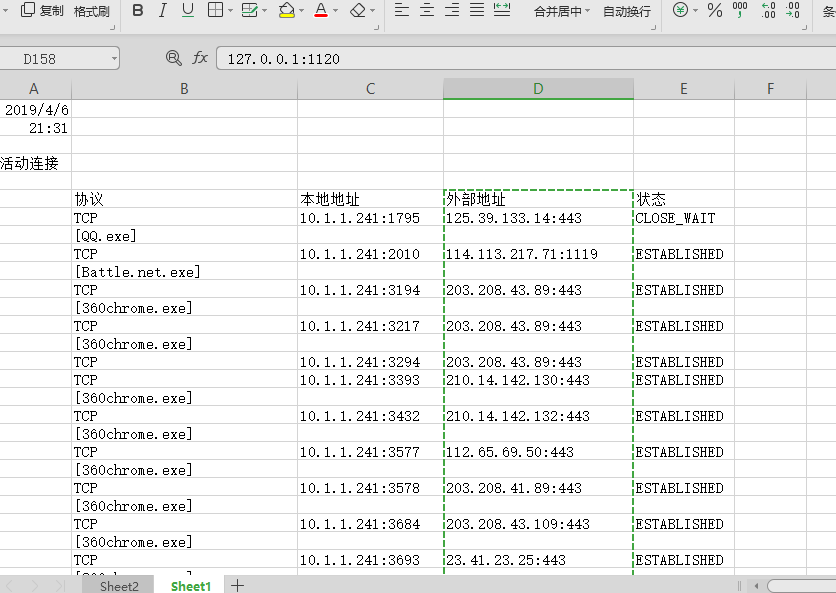

1.使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网

脚本写入

date /t >> c:\netstat5224.txt

time /t >> c:\netstat5224.txt

netstat -bn >> c:\netstat5224.txt

命令行命令每分钟执行脚本

creat创建任务 tn 任务名 tr 运行命令

schtasks /creat /TN netsta /sc MINUTE /MO 1 /TR"cmd d:/netstatlog -bn "

没什么毛病

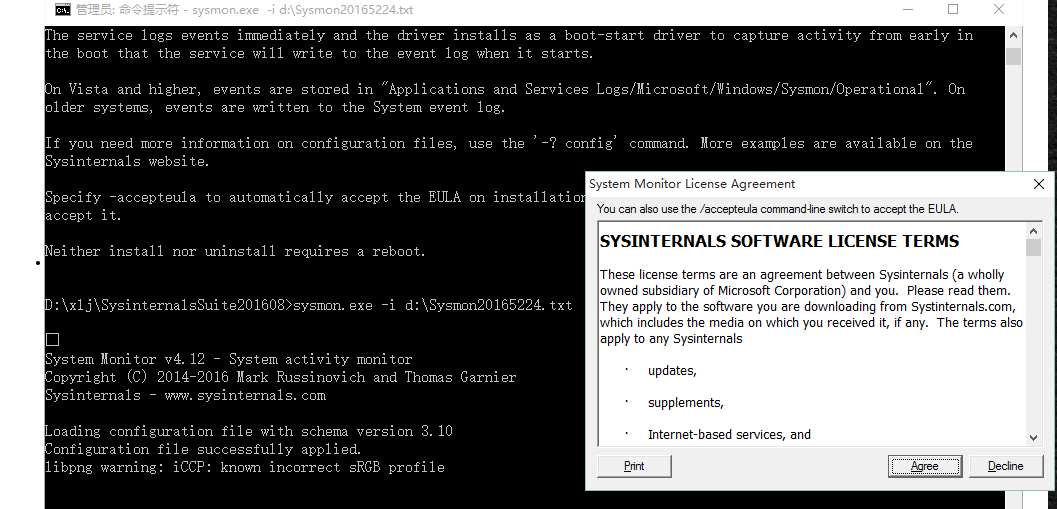

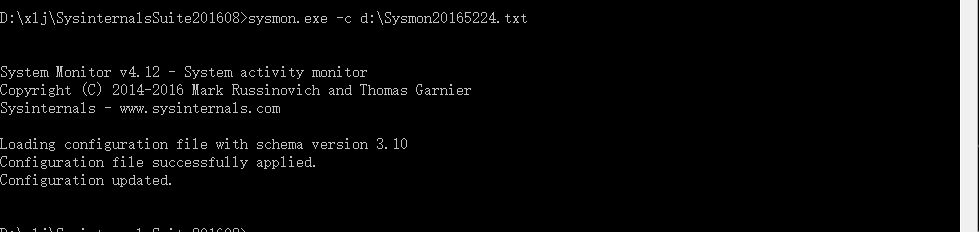

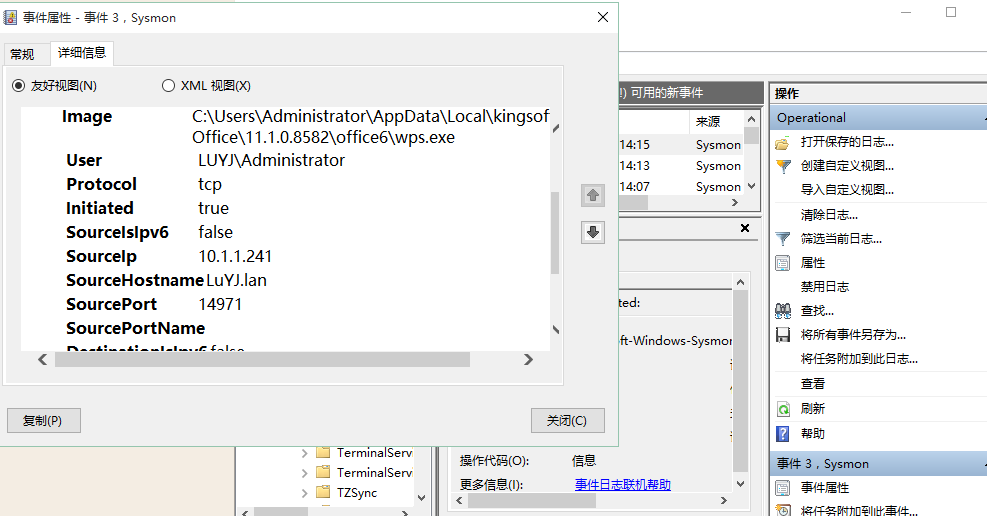

2.sysmon工具

安装sysmon

编写system的配置文档

命令行命令安装

启动工具

可以在系统工具查看事件中工具获取的相关信息

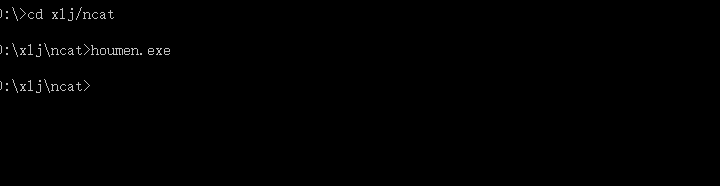

3.恶意软件分析

植入个后门运行

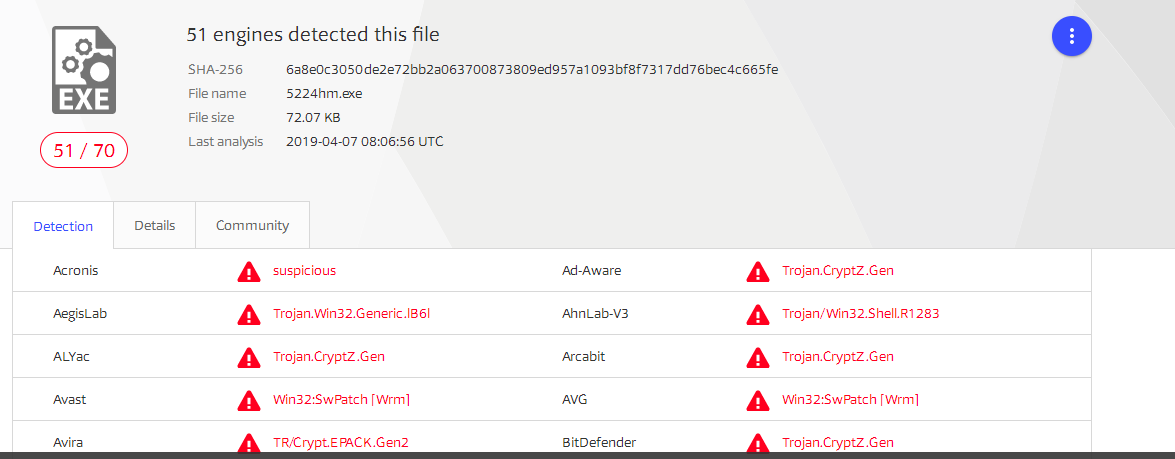

virustotals分析恶意代码

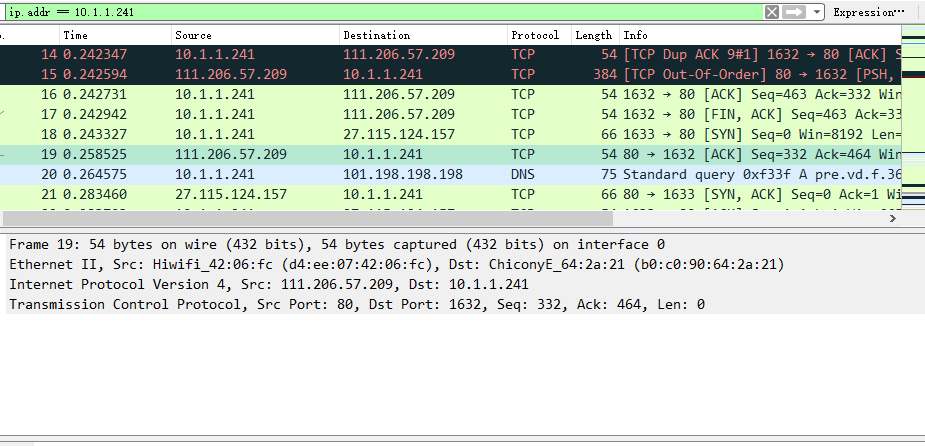

wireshark分析连接情况

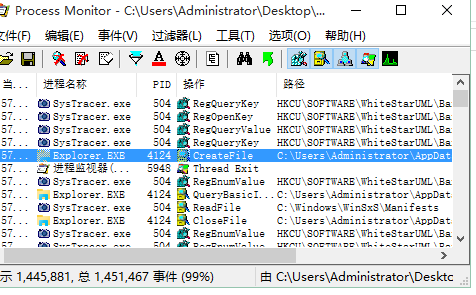

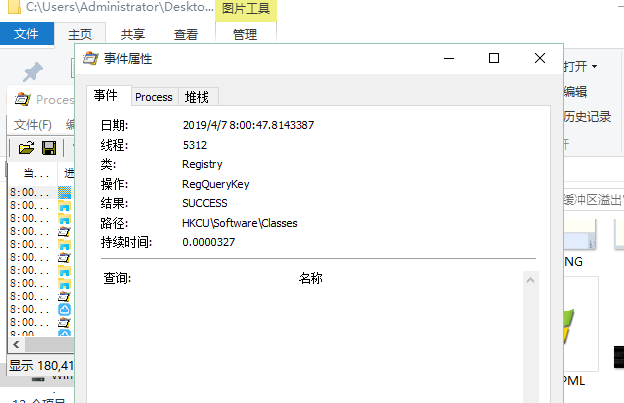

process进程监视器分析进程的情况

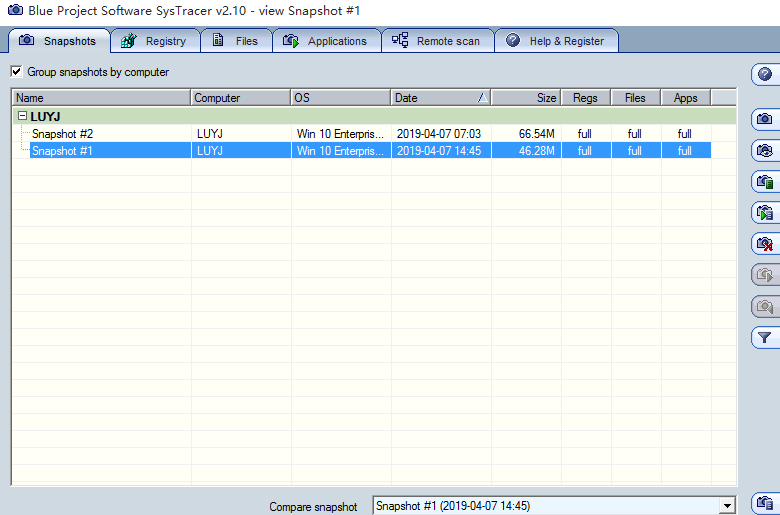

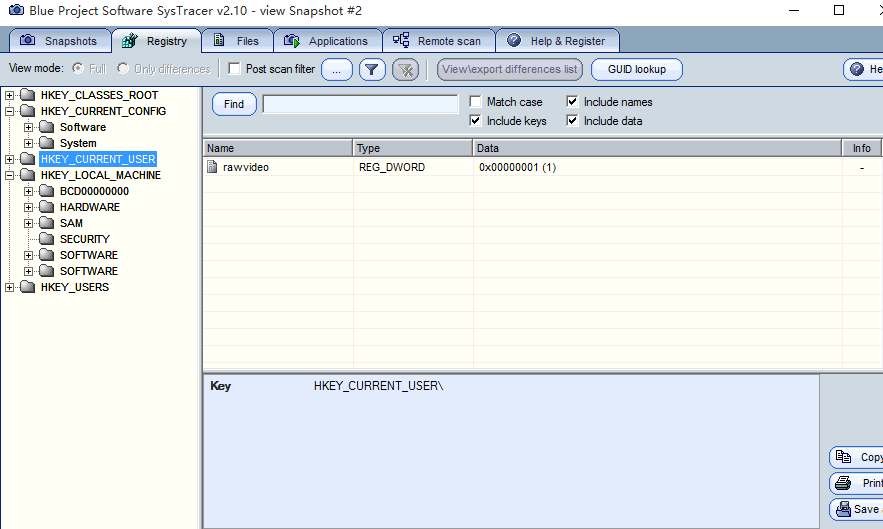

systrack快照分析后面行为

在后门植入前与行动后各制作一个快照

在软件中查看后门给电脑带来的变化

实验总结与体会

恶意代码分析是网络对抗十分重要的一环,要认真深入学习恶意代码分析技术。