实战|一个表白墙引发的“血案”

前言

这是一个风和日丽的下午,想着从网上找一套表白网的源码自己进行修改然后讨女友欢心。当我正在GitHub进行搜索翻阅时,一个表白墙的源码映入眼中。我好奇的点开演示网站,故事开始了。

“血案”的引发

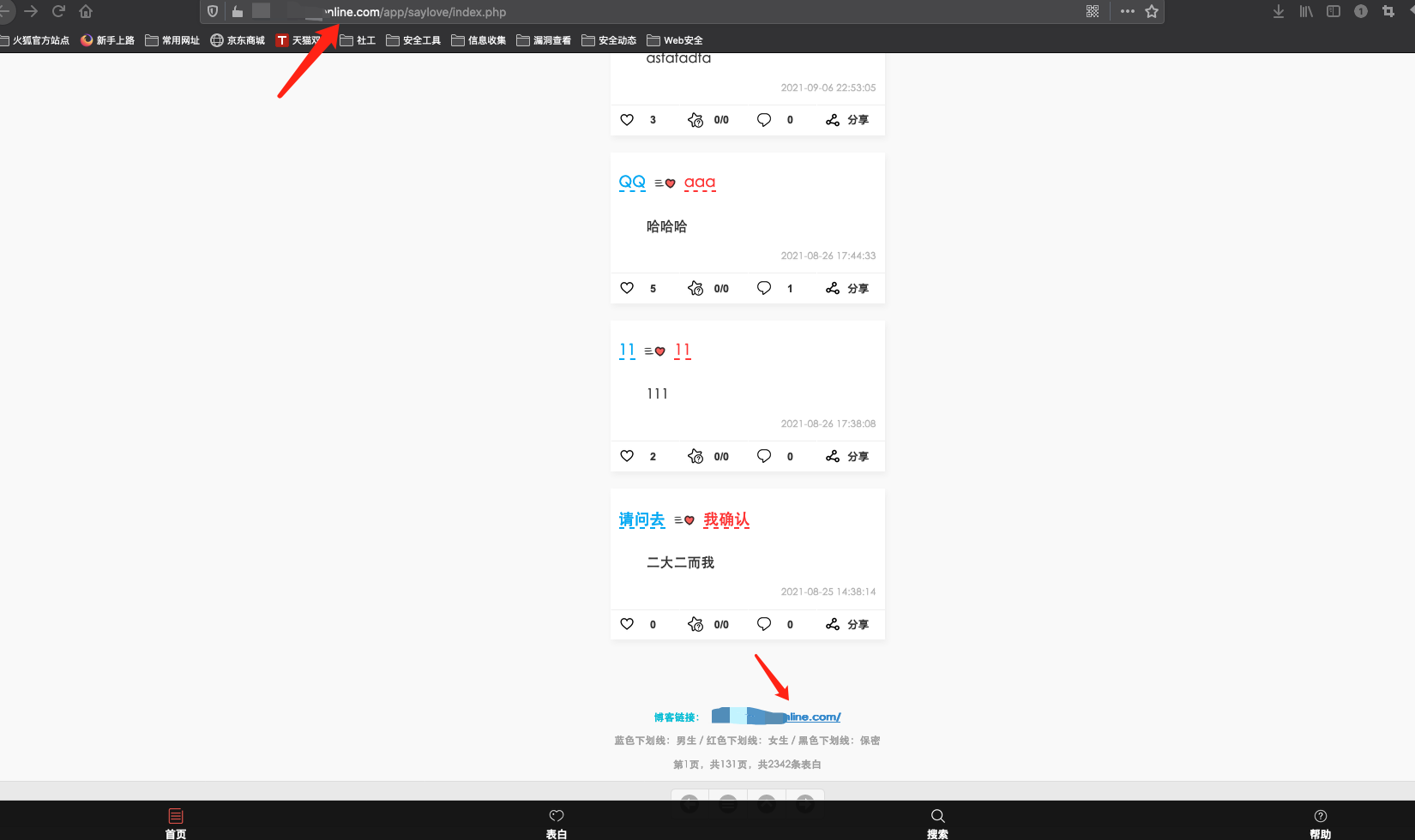

当我点击进入演示网站查看时,发现界面比较简洁。莫名的手痒了起来,想尝试搞一番。界面如下:

同时,我们观察界面也会发现,这个演示网站其实是跑在他的博客上的,也就是说,如果这个演示页面有问题,那么它的博客也会沦陷。然后接着观察。

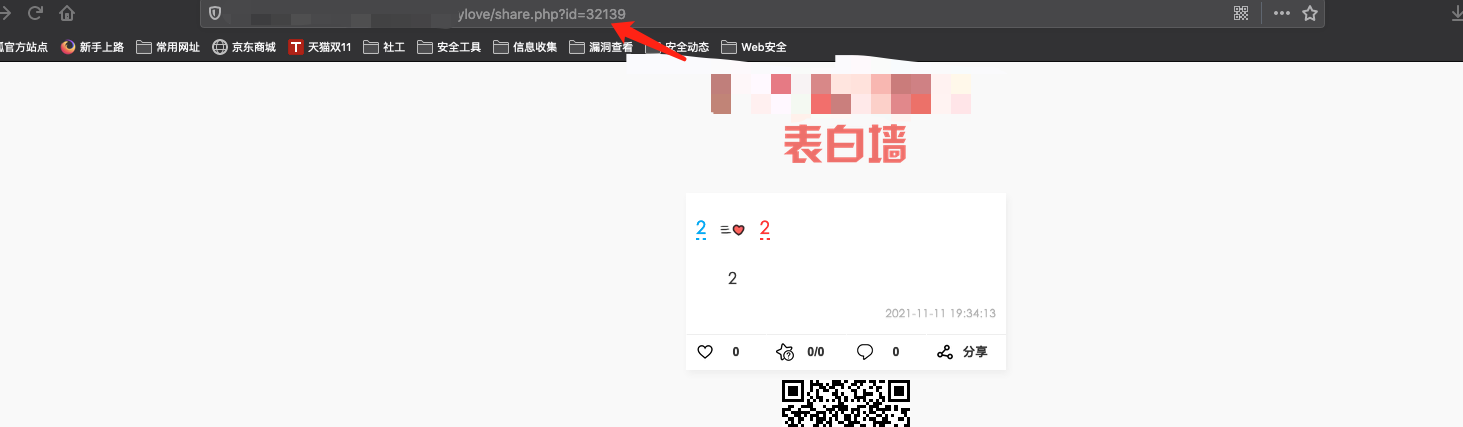

顺便添加了一个表白墙,看看功能,添加好以后,显示界面如下:

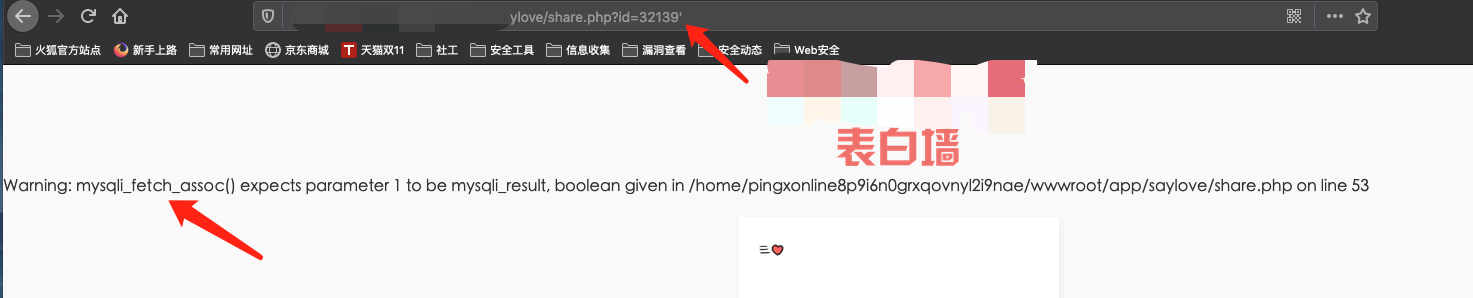

当我看到有参数可以传参时,因为有良好的职业素养,顺手一个单引号,看看效果。然后就看到了mysql的错误回显,当时我是非常震惊的。好嘛,这洞说来就来?

这还废啥话,直接祭出sqlmap一把嗦。结果如下,不止存在报错注入,还存在时间和布尔盲注,如下图:

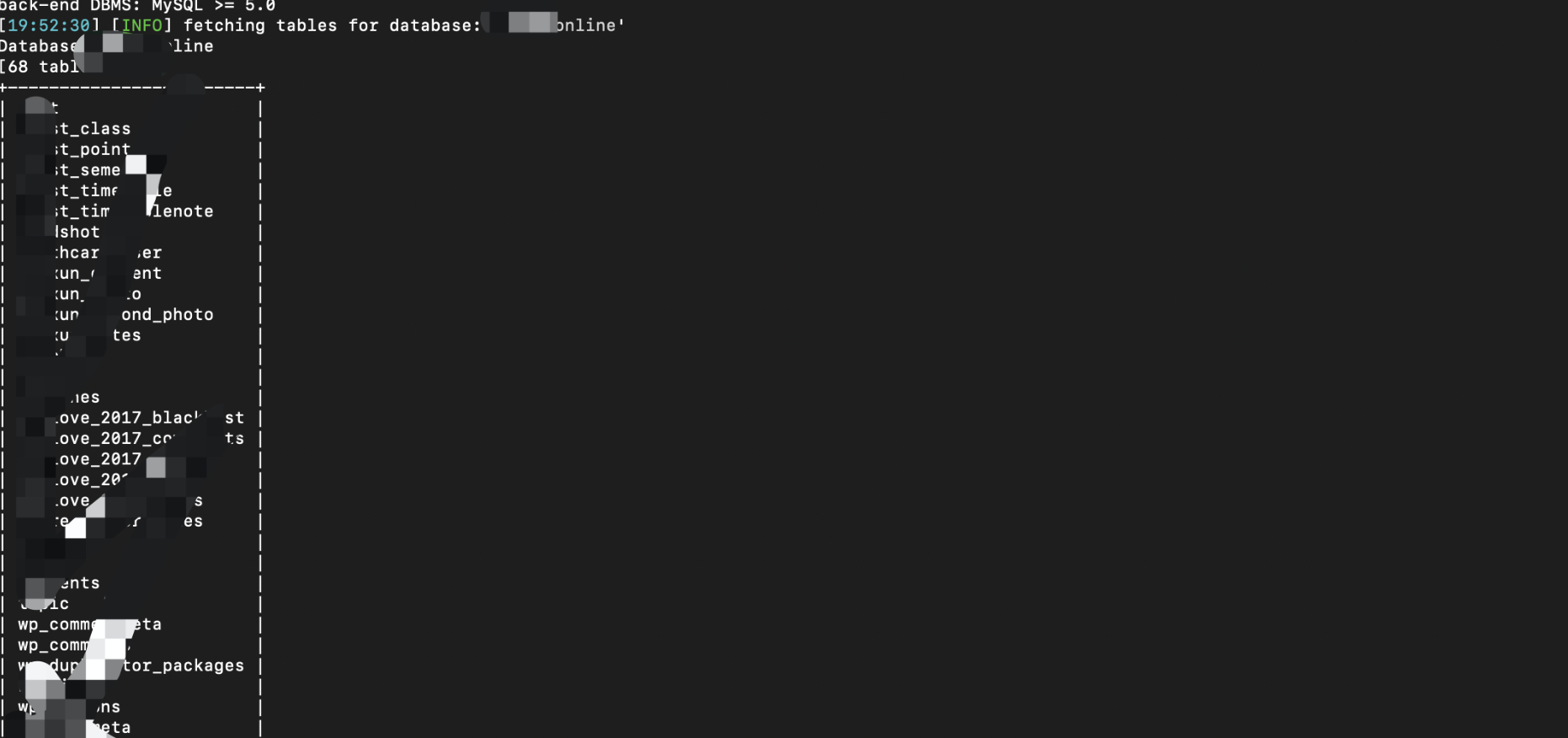

还记得文章前面说的吗?这个演示站是搭建在作者自己的博客上的,这里存在sql注入,是可以把他博客打下来的。话不多说,开整。继续使用sqlmap得知,数据库中有一个库,库中存在多张表。如下图:

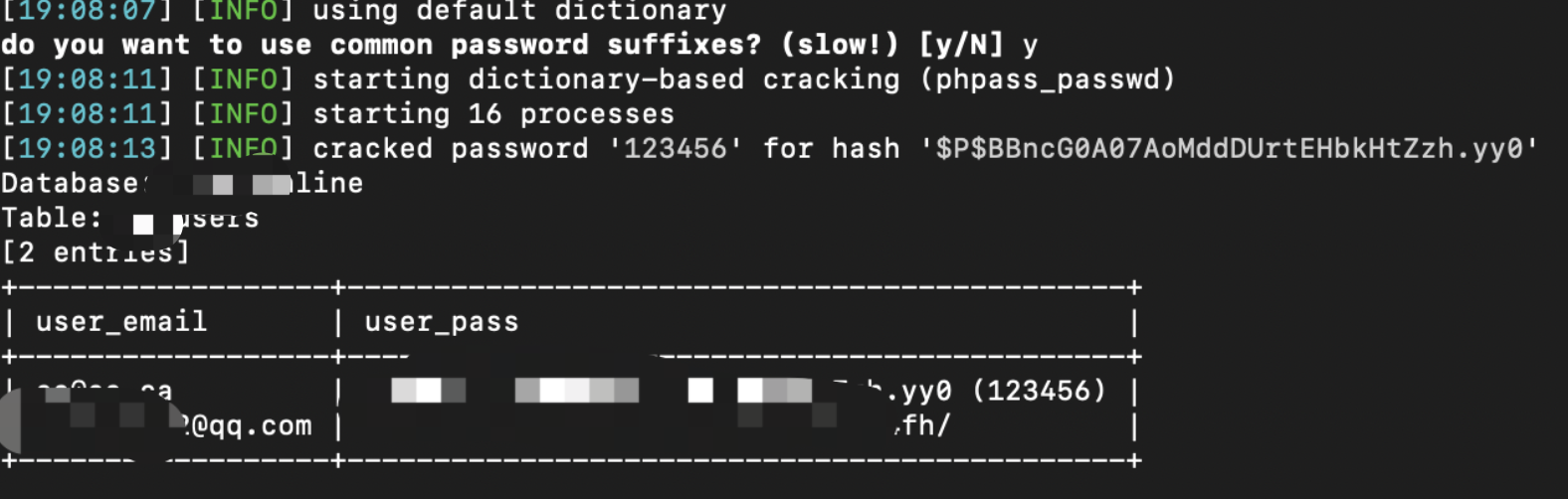

根据表我们可以知道我们猜的没有错,博客确实和演示站用的同一个库。接下来就是找账号密码了。我们发现在表中是存在wp_users表的,我们想要的数据肯定也是在这张表中。我们猜的不错,确实存在。结果如下图:

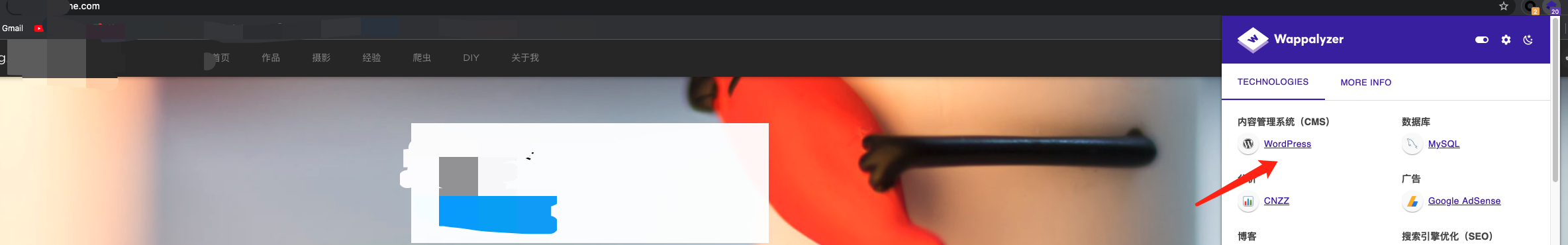

一共两个账户,但是第二个账号的密码没有解密出来,但是我们得到了第一个账户的密码。接下来就是找后台了。其实我们通过表名前缀就可以知道这个开源博客程序WordPress。如果不清楚,我们可以借助指纹识别插件来进行识别。如下图:

同样可以识别出来,既然已经知道了是WordPress,那么后台也就很好找了,WordPress的默认后台路径为wp-login.php,我们可以尝试一下。很幸运,作者并没有改后台路径,如下图:

通过我们刚才获取到的账号密码,成功登陆后台。

故事到这里就结束了。

小结

在这里再次嘱咐大家,在实际环境中开发者要秉持“外部参数皆不可信原则”进行开发。

浙公网安备 33010602011771号

浙公网安备 33010602011771号