网络安全-主动信息收集篇第二章之操作系统识别上

识别操作系统目的:

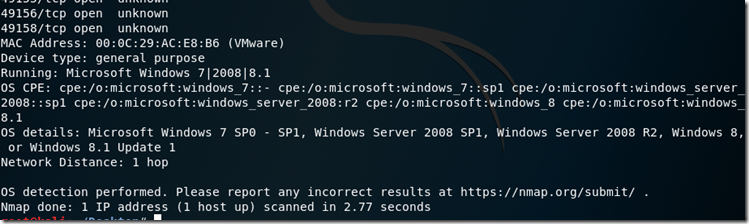

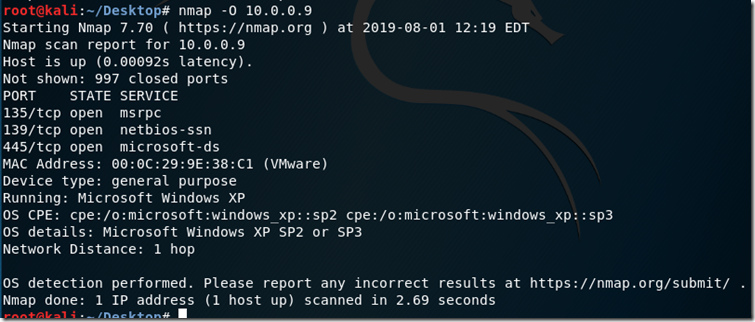

在安装windows时会默认开启一些自带服务或端口,通过扫描操作系统的版本,可以获取到操作系统自带安装的软件或者服务的漏洞,可以利用操作系统自带的漏洞进行攻击。

当然部分安全方案中也提到了修改操作系统识别手段来误导攻击者的扫描手段,但不可能完全屏蔽或修改,所以基于多种扫描器扫描结果来进行综合判断攻击目标的操作系统。

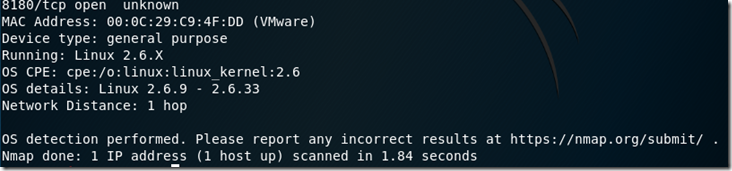

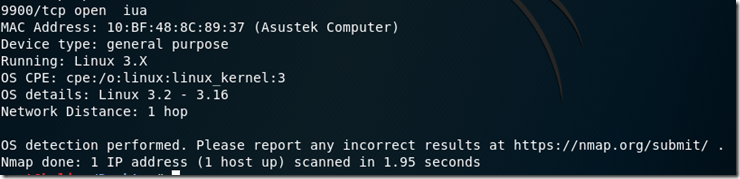

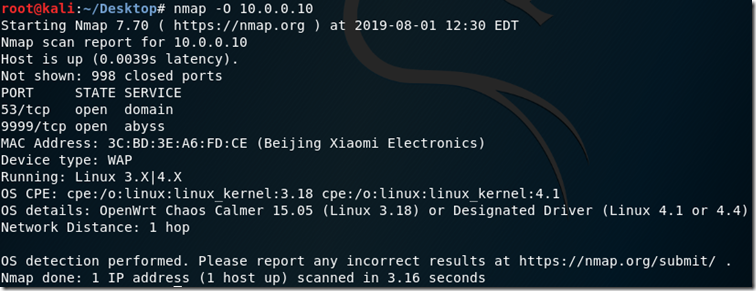

工具Nmap:基于数据报识别和指纹方法开放的端口匹配扫描

nmap ip –O

选项:-O 仅识别操作系统

我的小爱同学:过两天尝试破解下它hohoho

xprobe2:一款抓包识别操作系统的软件,范围大识别效果不准确

使用方法:xprobe2 IP

被动扫描方法:

扫描工具不主动向目标发送请求,基于网络监听进行抓包分析目标操作系统。

1.实现方法在网络出口处部署抓包,通过外部网络的通信时都可以进行抓包分析。

2.通过交换机做镜像端口

3.通过ARP地址欺骗进行抓包

被动扫描工具:p0f