网络安全-主动信息收集篇第一章

直接与目标系统交互通信,无法避免留下访问的痕迹。

使用受控的第三方电脑进行探测:

- 1.使用代理或已经被控制的主机。

- 2.使用噪声迷惑目标,淹没真实的探测流量。

扫描:

- 1.发送不同的探测,根据返回结果判断目标状态。

- 2.IP扫描、端口扫描、服务扫描。

判断:

- 1.通过向端口发送的请求目标主机返回的数据包的特征已经内容来进行判断。

识别活着的主机:

- 1.潜在的被攻击目标。

输出一个IP地址列表:

2、3、4层发现

- 优点:扫描速度快、可靠

- 缺点: 不可路由

- Arp协议

- 抓包

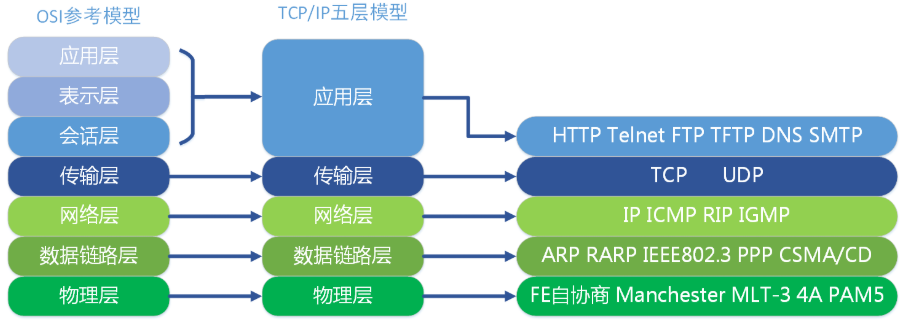

ISO 七层网络协议

ISO 五层网络协议

浙公网安备 33010602011771号

浙公网安备 33010602011771号