自反ACL

访问控制列表:自反ACL(GNS3)

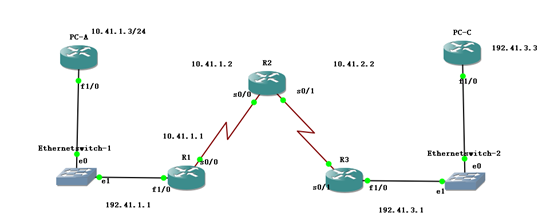

(1)拓扑如下

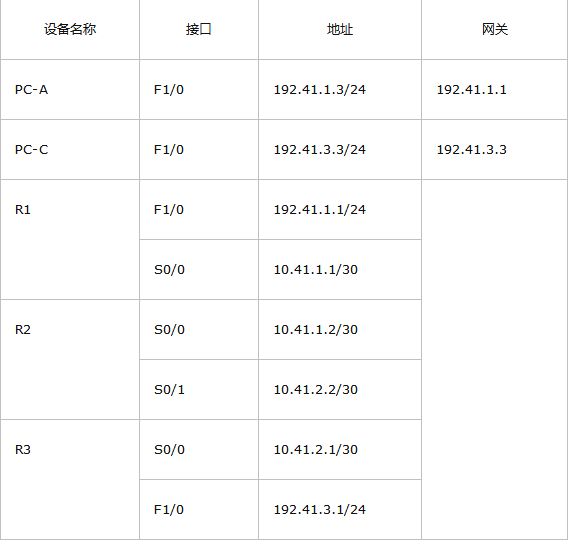

地址规划如下:

(2)使用RIP协议使PC和路由器之间互通

R1(config)# router rip

R1(config-router)# network 10.0.0.0

R1(config-router)# network 192.41.1.0

R2(config)# router rip

R2(config-router)# network 10.0.0.0

R3(config)# router rip

R3(config-router)# network 10.0.0.0

R3(config-router)# network 192.41.3.0

将PC-A和PC-C路由器关闭路由并加入网关

PC-C(config)#no ip routing

PC-C(config)#int f1/0

PC-C(config-if)#ip address 192.41.3.3 255.255.255.0

PC-C(config-if)#ex

PC-C(config)#ip default-gateway 192.41.3.1

PC-A(config)#no ip routing

PC-A(config)#int f1/0

PC-A(config-if)#ip address 192.41.1.3 255.255.255.0

PC-A(config-if)#ex

PC-C(config)#ip default-gateway 192.41.1.1

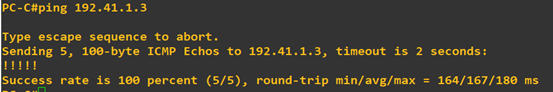

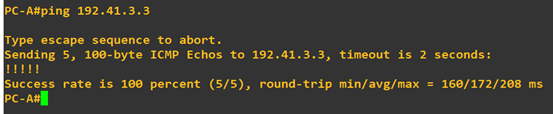

测试网络连通性

PC-C ping PC-A

PC-A ping PC-A

实现全网互通,开始配置网络安全

(3)设置vty、enable、console密码(R1为例,R2、R3同样)

R1(config)#line vty 0 4

R1(config-line)#password ciscovtypa55

R1(config-line)#login

R1(config)#enable password ciscoenpa55

R1(config)#line console 0

R1(config-line)#password ciscoconpa55

R1(config-line)#login

(4)自反ACL的配置

配置拒绝外网主动访问内网,但是ICMP可不受限制

R2(config)#ip access-list extended come

R2(config-ext-nacl)#permit icmp any any

被允许的ICMP是不用标记即可进入内网

R2(config-ext-nacl)#permit udp any any

因为使用rip协议配置网络,所以要通过让udp也通过,不然网络不通

R2(config-ext-nacl)#evaluate abc

其它要进入内网的,必须是标记为abc的

R2(config-ext-nacl)#int s0/1

R2(config-if)#ip access-group come in

应用ACL

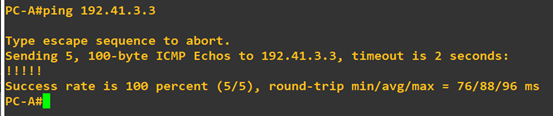

测试外网PC-C的ICMP访问内网

可以看到,ICMP可任意访问

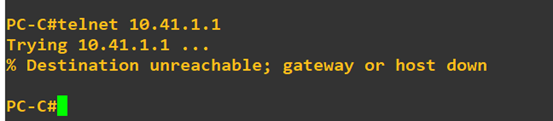

测试外网PC-C telnet 内网

可以看到,其他流量不能进入内网

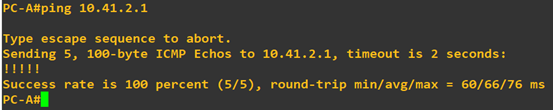

测试内网PC-A的ICMP访问外网

可以看到,内网发ICMP到外网,也正常返回了

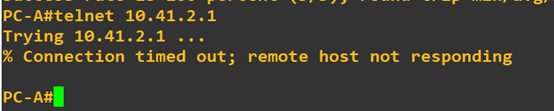

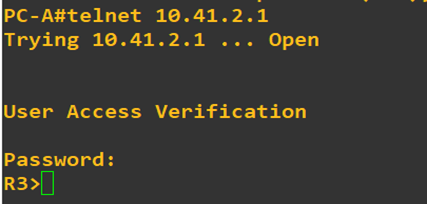

测试内网PC-A发起telnet到外网

可以看到,其他流量不能进入外网

配置内网向外网发起的telnet被返回

telnet被记录为abc,将会被允许返回

R2(config)#ip access-list extended goto

R2(config-ext-nacl)#permit tcp any any eq telnet reflect abc timeout 60

R2(config-ext-nacl)#permit ip any any

R2(config-ext-nacl)#int s0/1

应用ACL

R2(config-if)#ip access-group goto out

查看PC-A到外网的ICMP

ICMP正常

查看内网PC-A向外网发起telnet

可以看出,此时内网发向外网的telnet因为被标记为abc,所以在回来时,开了缺口,也就可以允许返回了。

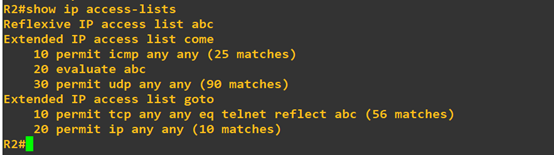

查看ACL

从图可以看到,有一条为abc的ACL为允许外网到内网的telnet,正是由于内网发到外网的telnet被标记了,所以也自动产生了允许其返回的ACL,并且后面跟有剩余时间。

自反ACL完成。