攻防世界Web篇前五题解析

第一题

进入以后我们发现右键查看源码被禁用了,这时候有两种解决方法。

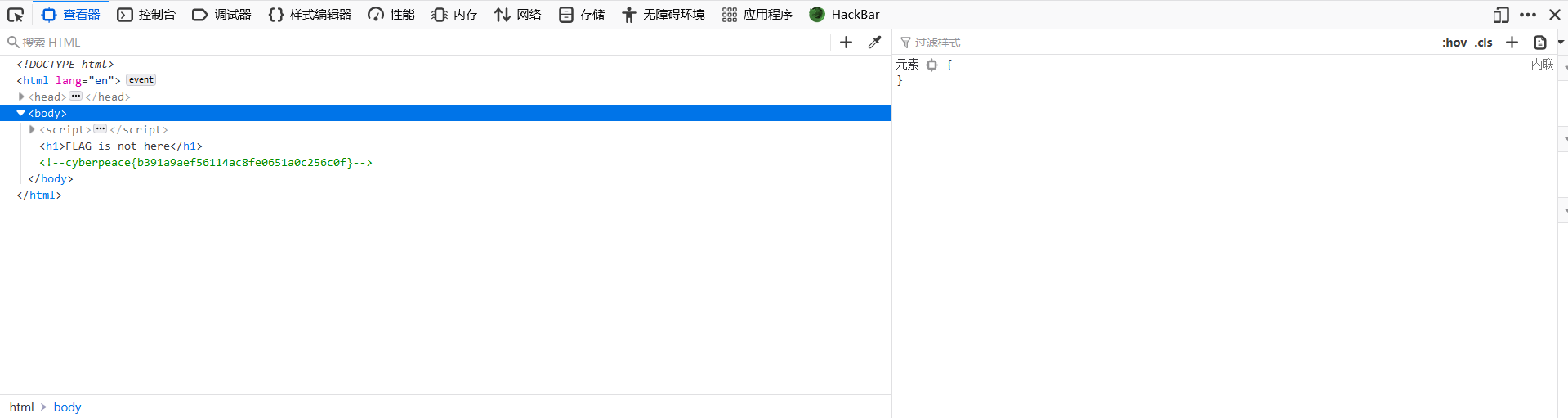

一.第一种

1.在浏览器里按F12键,在查看器里去寻找FLAG。

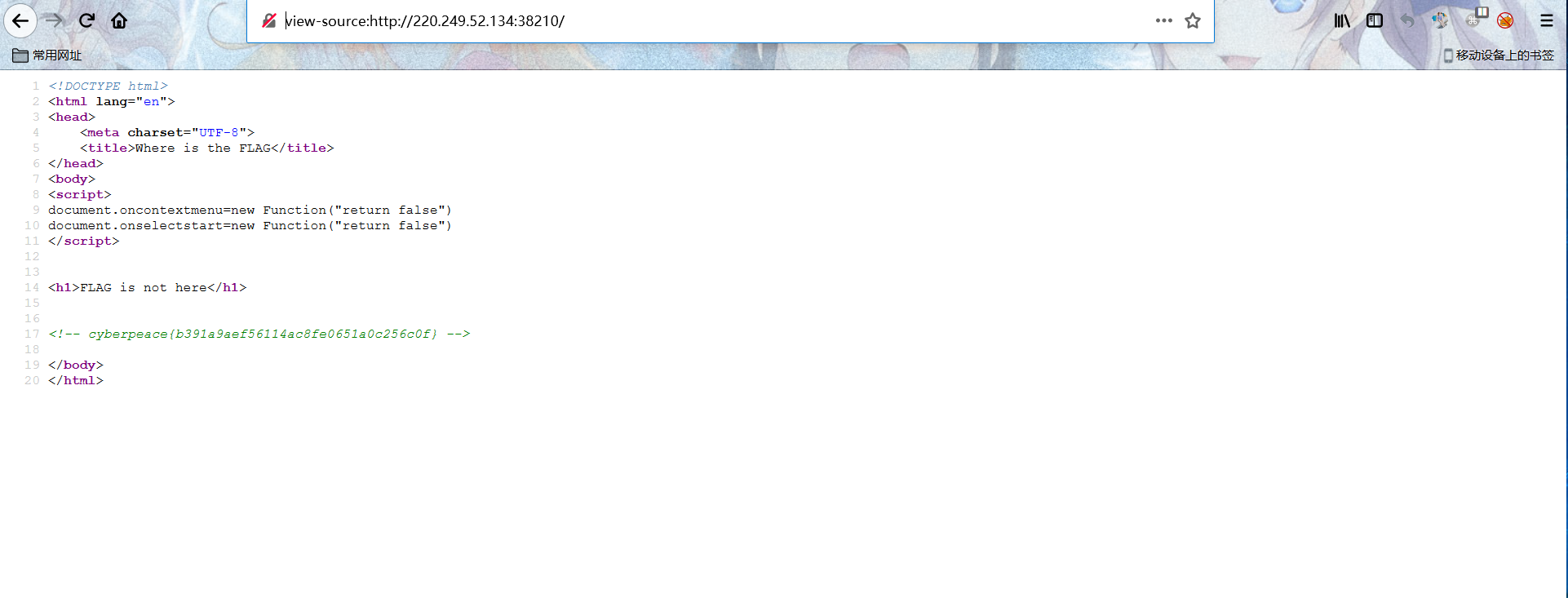

二.第二种

1.随便打开一个网页右键查看源码,

view-source:https://newtab.firefoxchina.cn/newtab/as/activity-stream.html

,然后替换网址:

view-source:http://220.249.52.134:38210/

我们就看到了网页源码

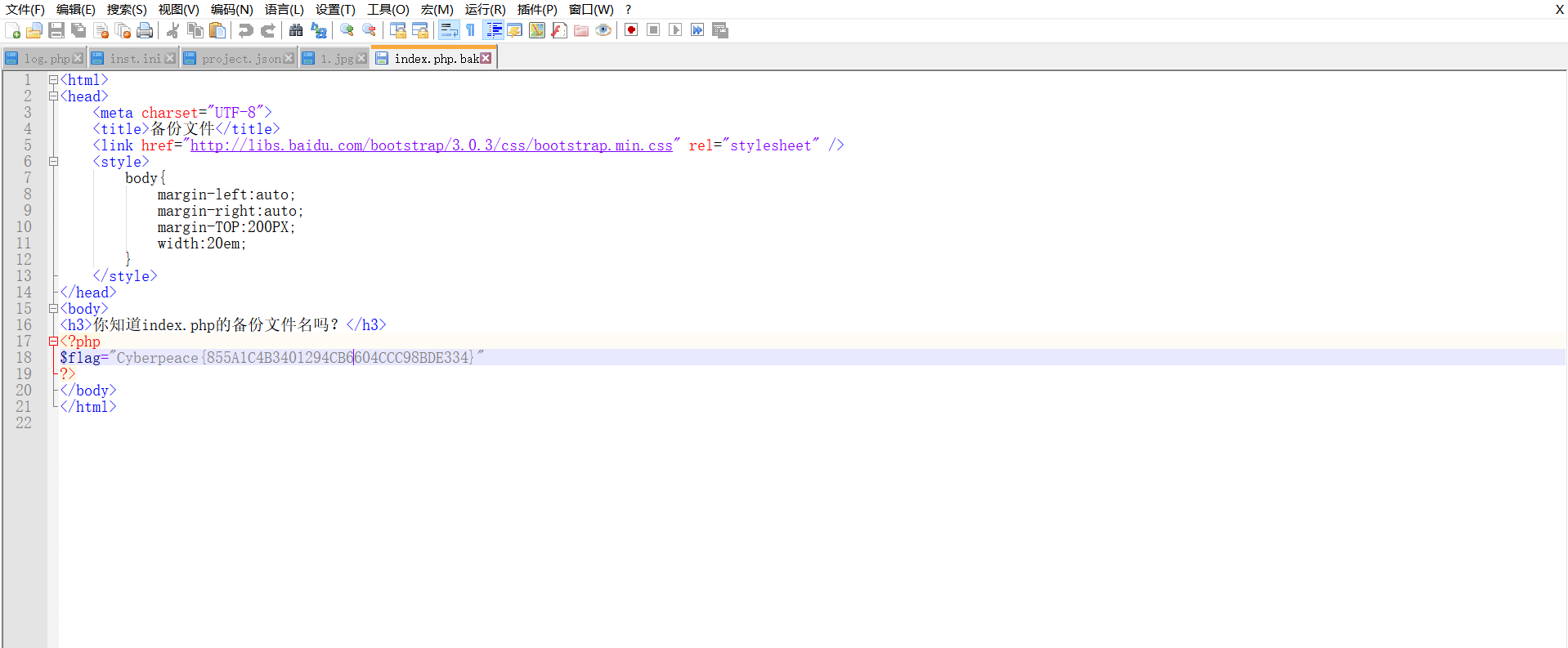

第二题

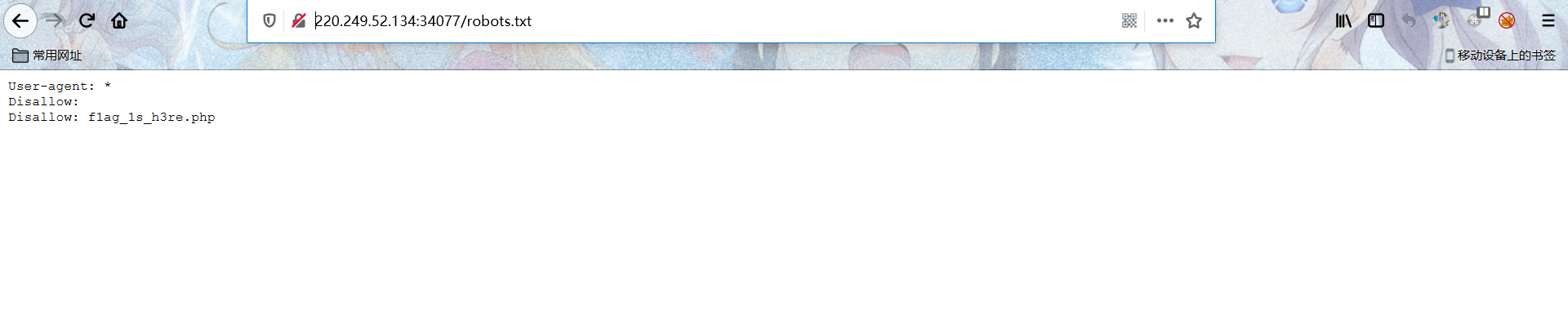

1.打开以后发现什么也没有,在网址后门输入/robots.txt ,发现有一个名叫:f1ag_1s_h3re.php的文件

http://220.249.52.134:34077/robots.txt

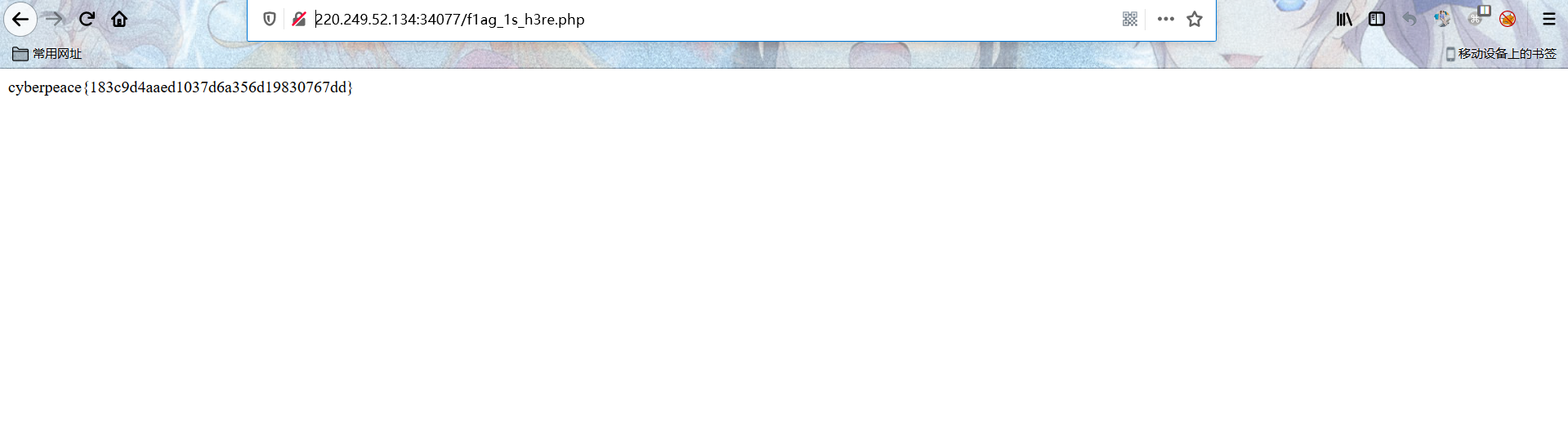

2.访问f1ag_1s_h3re.php文件后发现FLAG

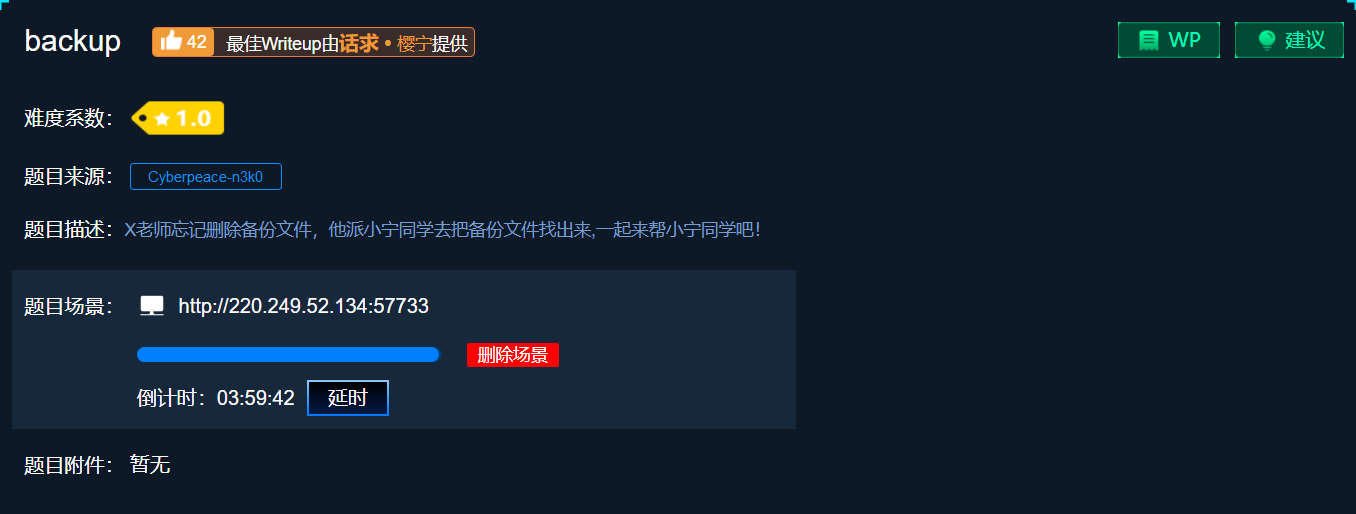

第三题

如果网站存在备份文件,常见后缀名有:“.git” 、“.svn”、“ .swp”、“”.~”、“.bak”、“.bash_history”、“.bkf” 尝试在URL后面,依次输入常见的文件备份扩展名。这里我们试到了

http://220.249.52.134:57733/index.php.bak

文件下载下来后在记事本中打开发现了FLAG

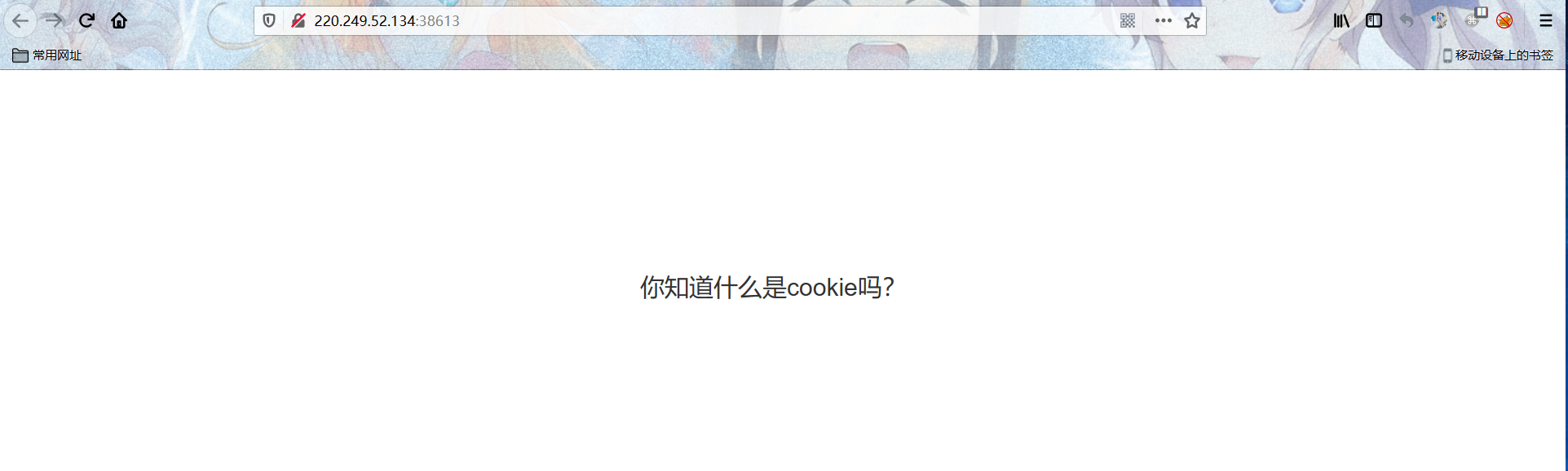

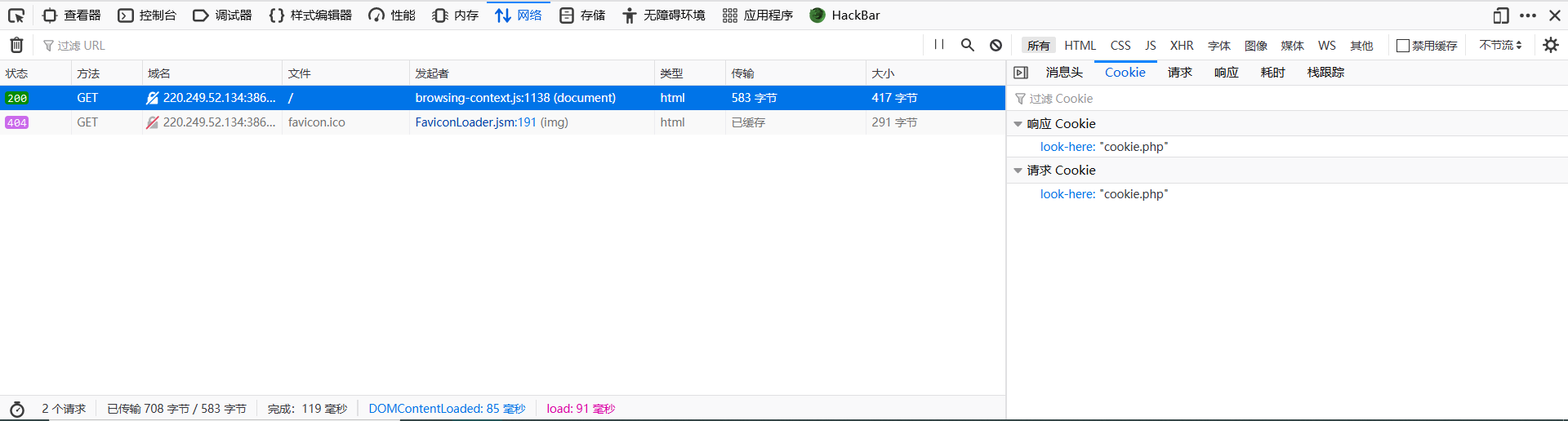

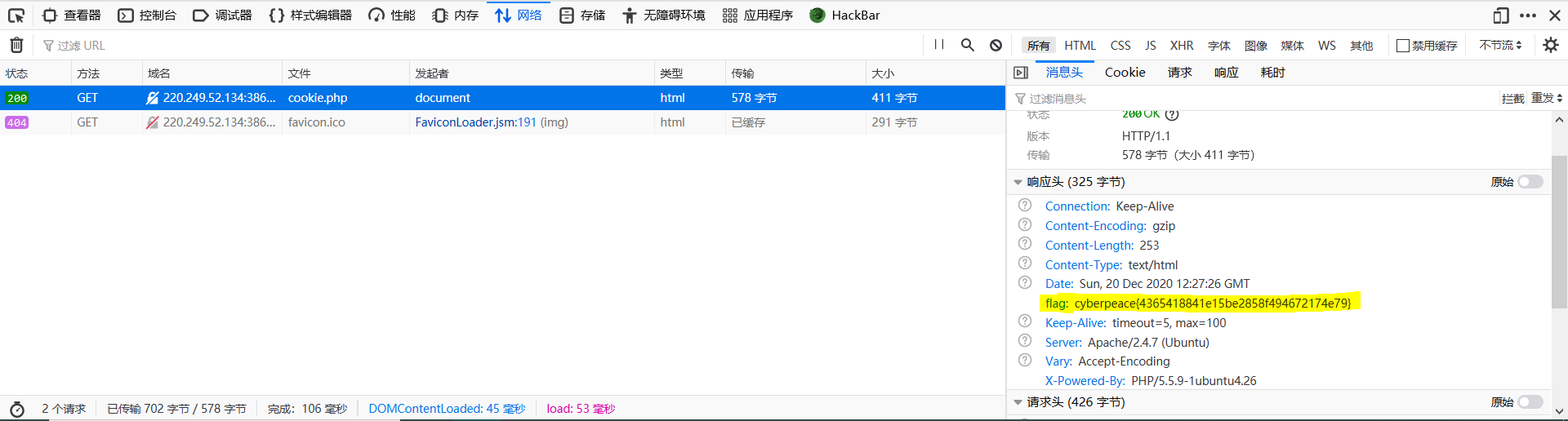

第四题

1.这时候F12看看网络里面加载了哪些内容?

2.发现了一个cookie.php文件,我们访问

http://220.249.52.134:38613/cookie.php

网页中提示

3.F12看看消息头

这时看到了FLAG

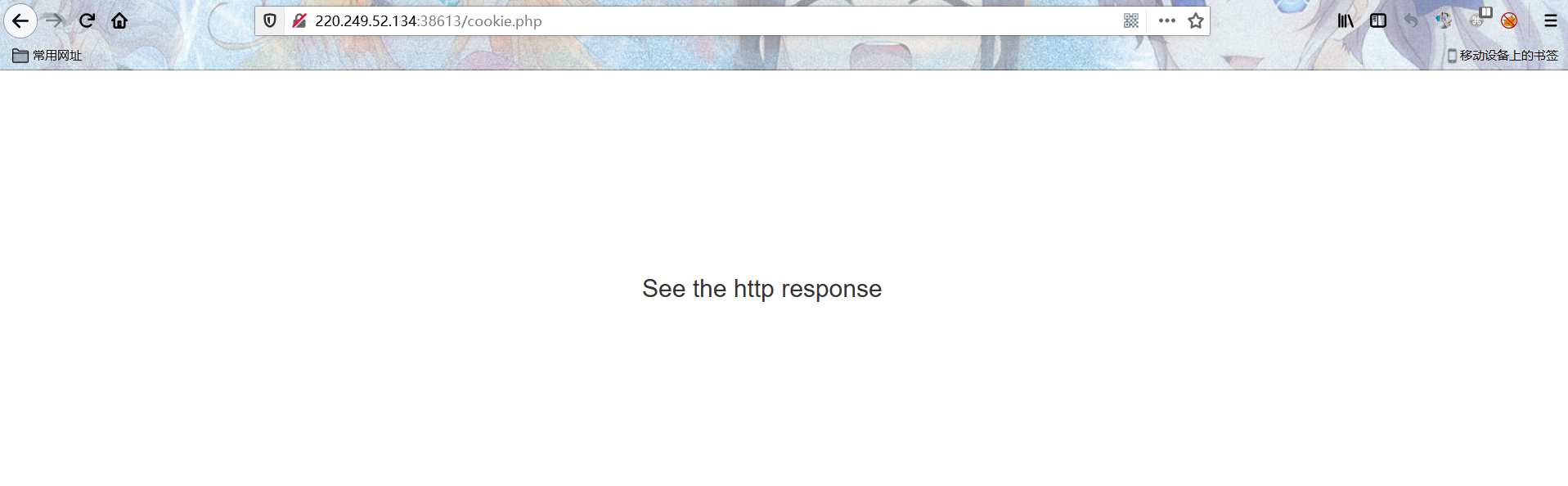

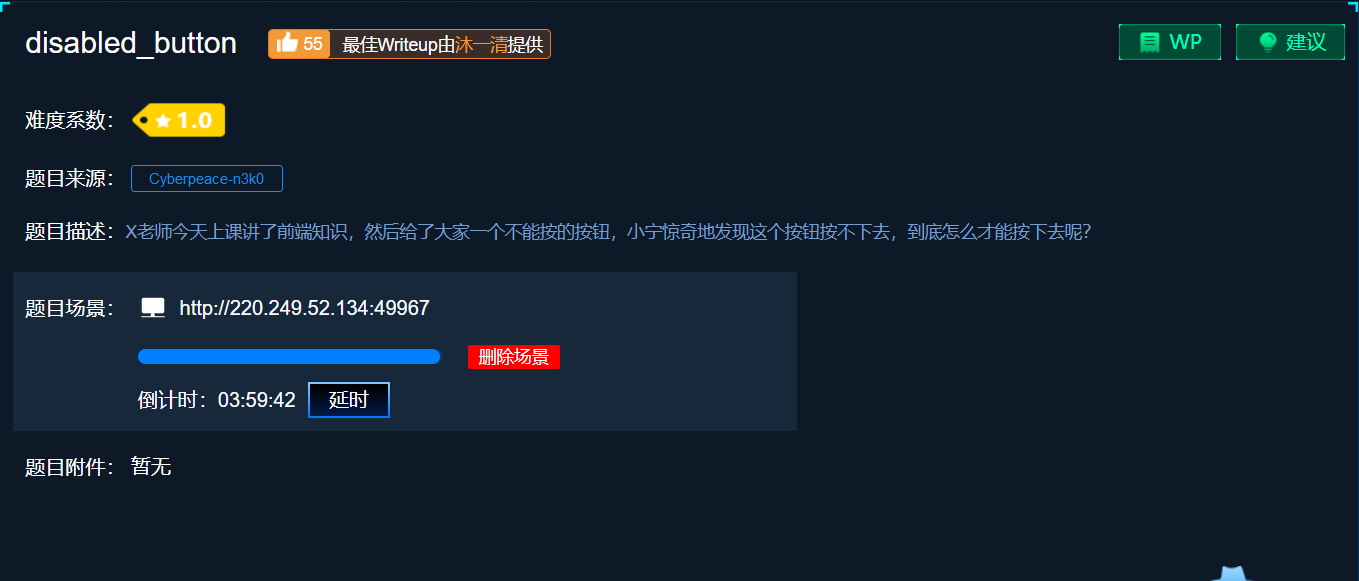

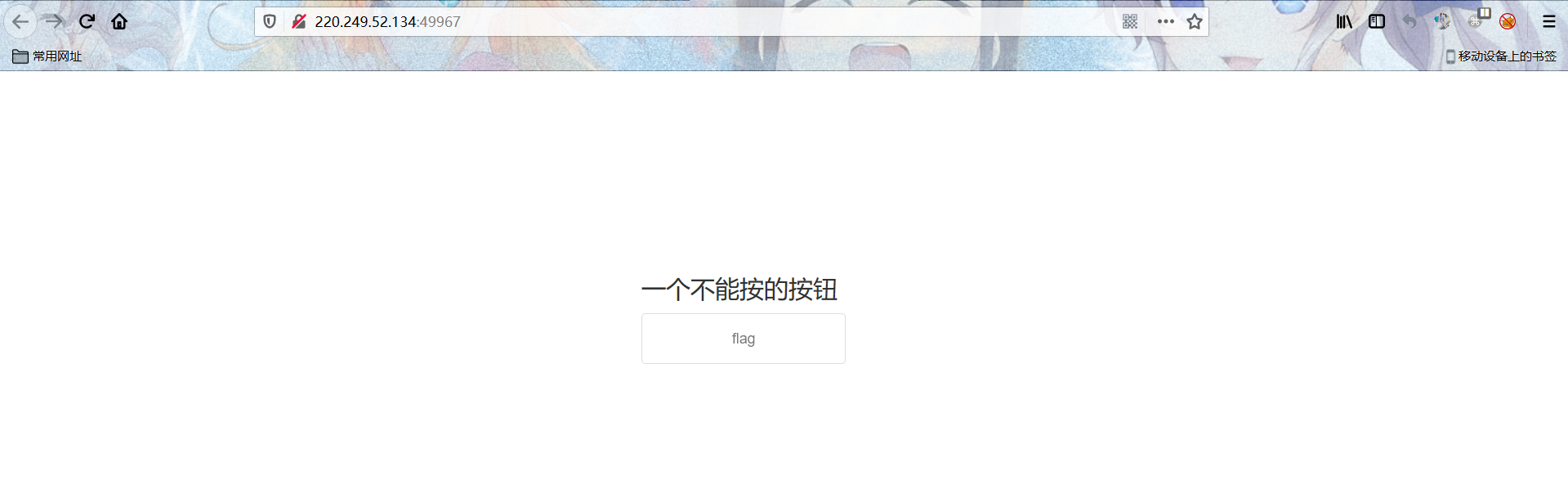

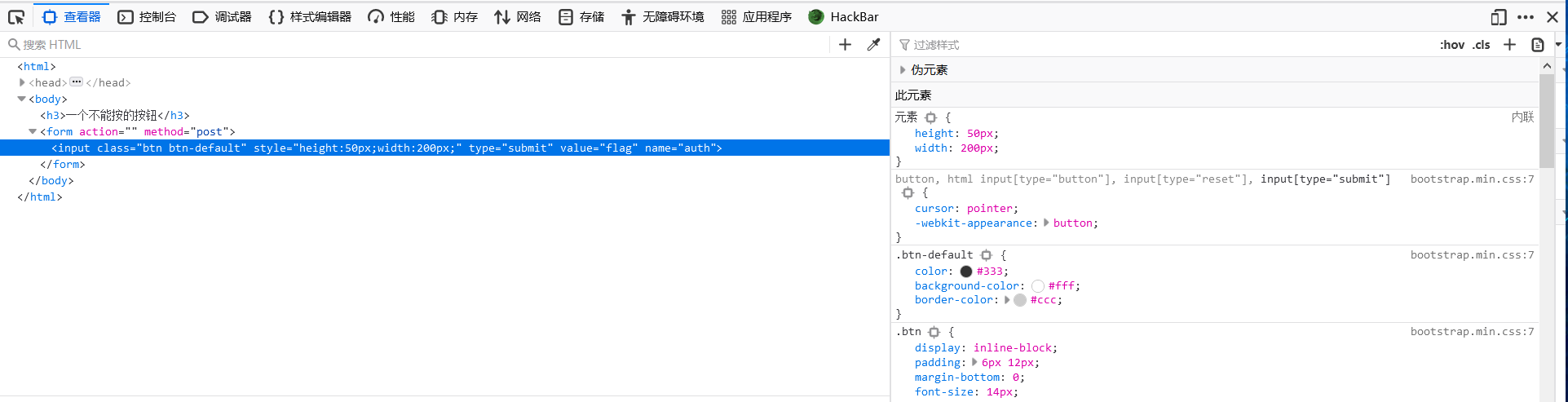

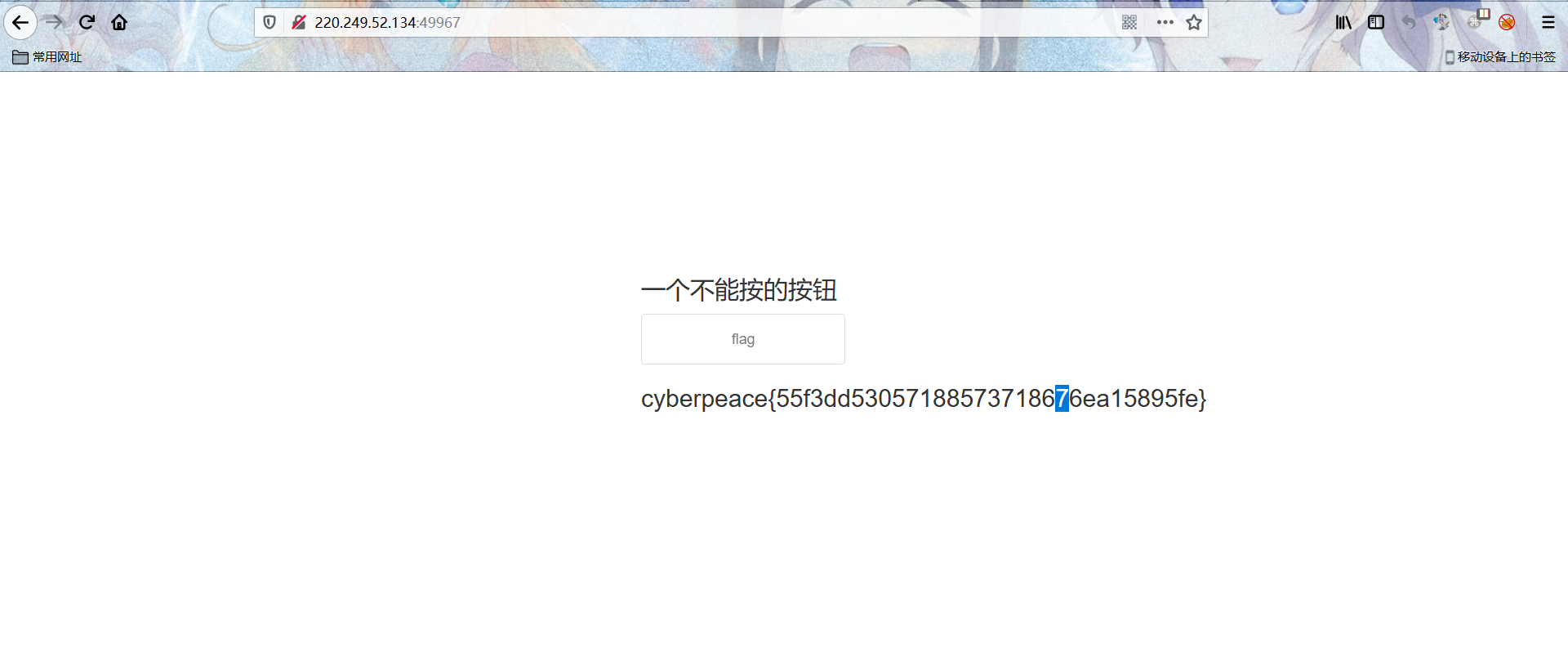

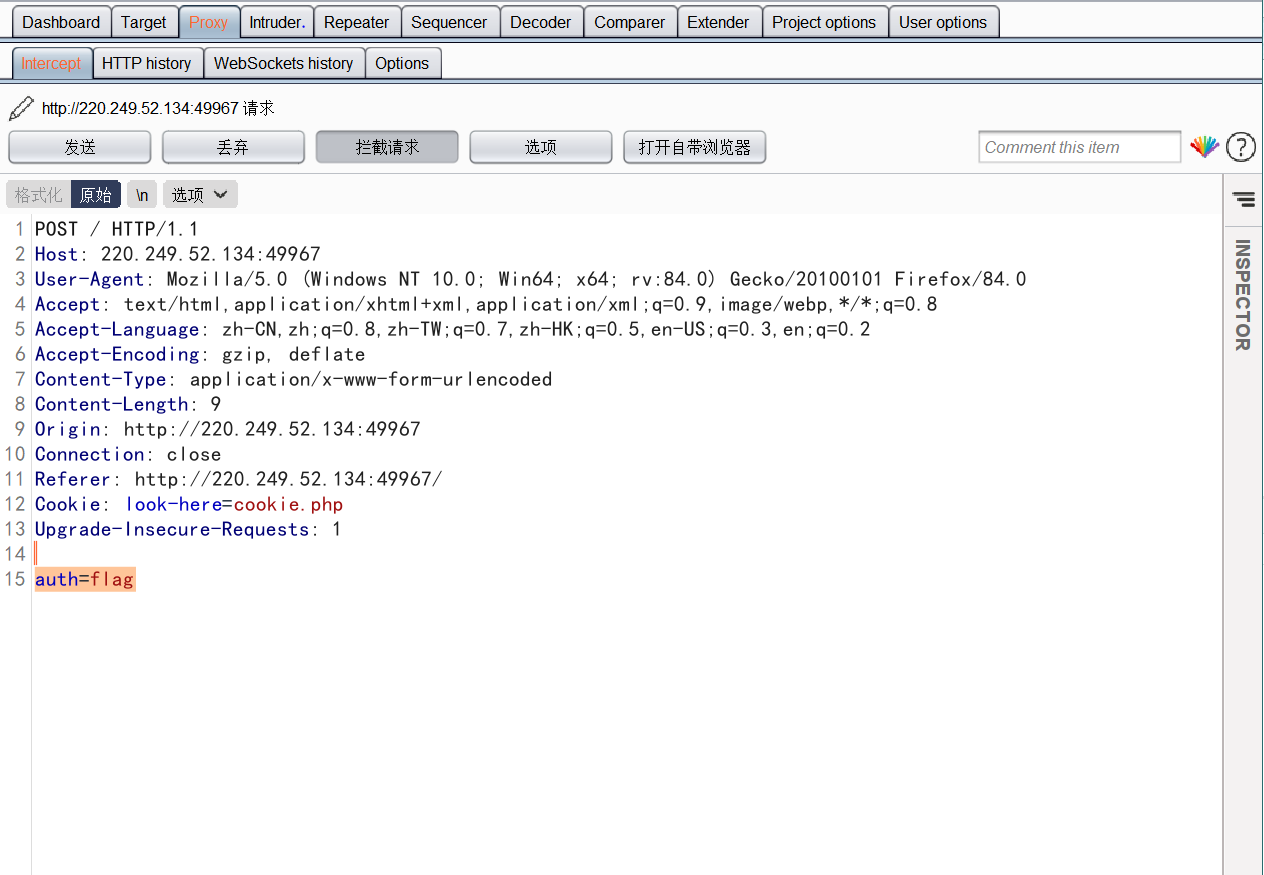

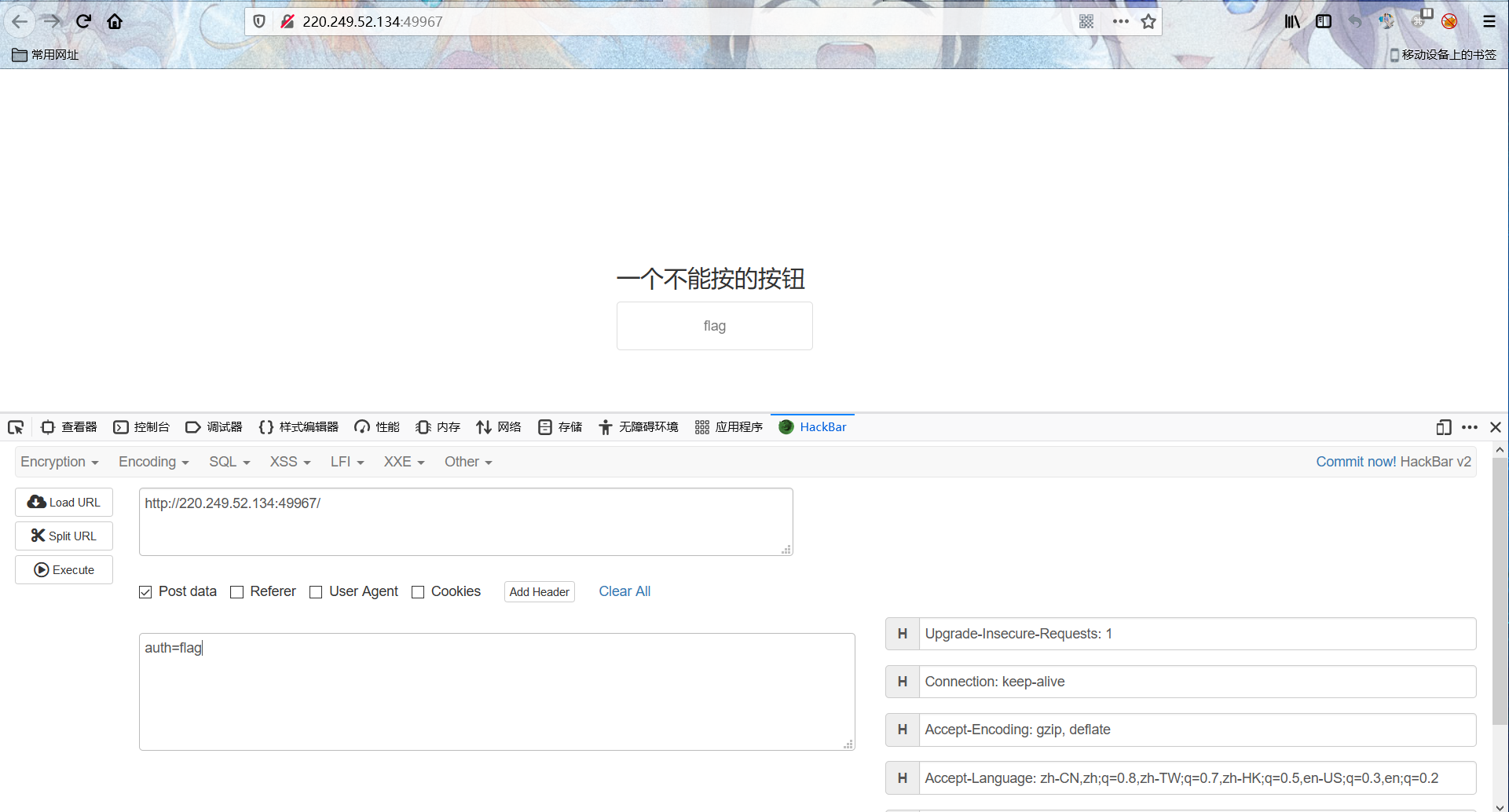

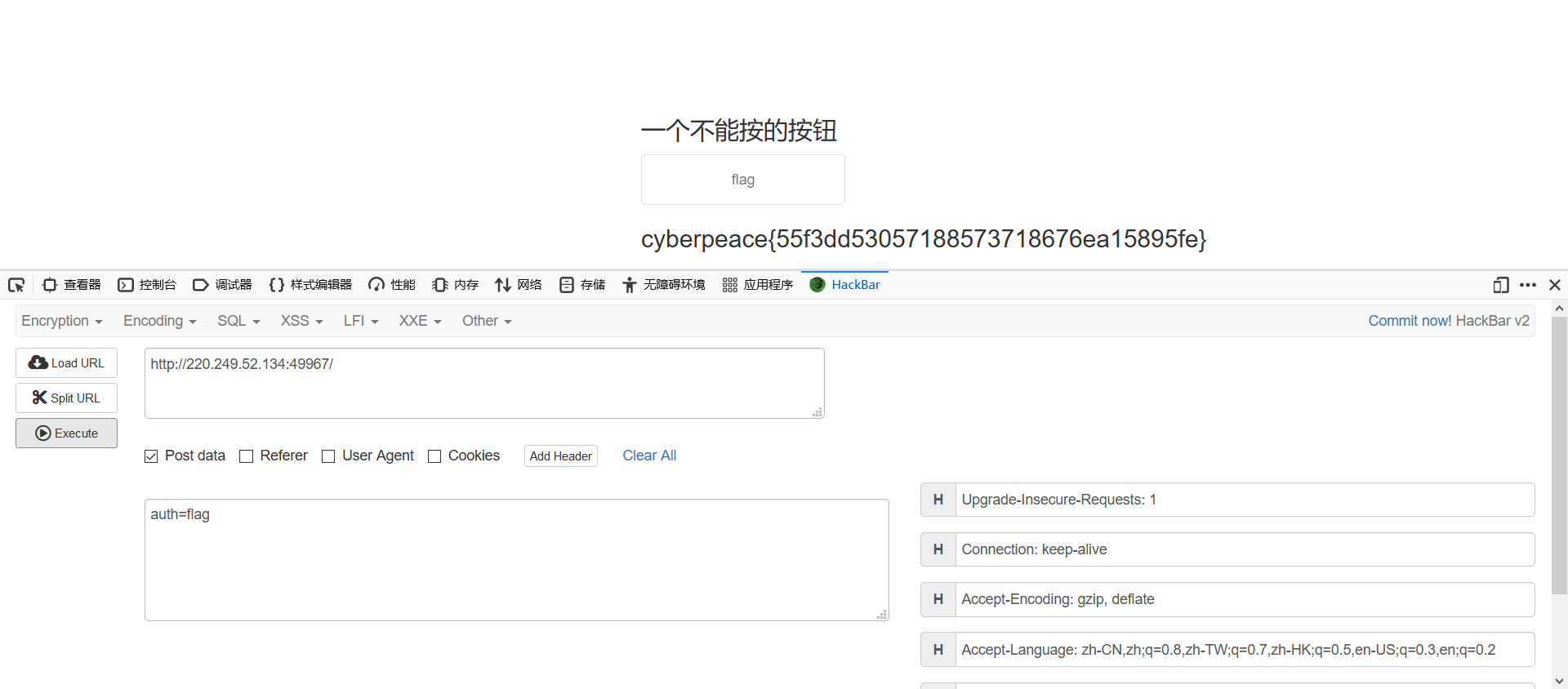

第五题

这道题有两种方法:

一.第一种

1.F12查看页面源码,发现了disabled这个函数,是用来判断用的,我们把它删除

2.删除之后可以点击按钮,出现了FALG

二.第二种

1.我们发现了代码有一个POST的值,用Burp抓包发现了按下flag按钮会发送一个POST包,把它的值复制下来,用Hackbar发送POST包

这时发现我们没有点击flag按钮也可以获取到FLAG值。

这是我的公众号,喜欢的关注一下

这是我的Bilbili:https://space.bilibili.com/292753141/?share_source=copy_link&share_medium=iphone&bbid=Z446A2480598409F462C89D5706D896F55B2&ts=1608469022

配套视频可在里面观看。

这次就先到这里,喜欢的可以点赞加转发,谢谢观看。

浙公网安备 33010602011771号

浙公网安备 33010602011771号