nmap工具脚本分类

1.nmap按脚本分类扫描

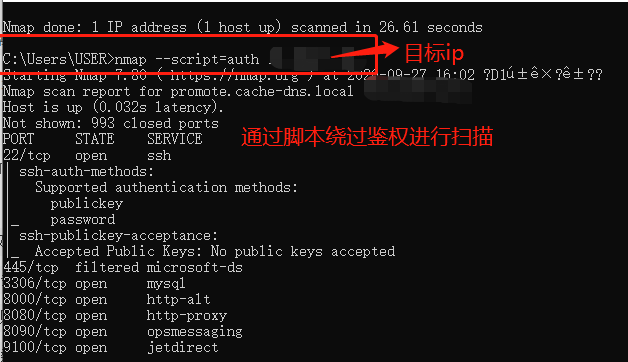

nmap脚本主要分为以下几类,在扫描时可根据需要设置--script=类别这种方式进行比较笼统的扫描:负责处理鉴权证书(绕开鉴权)的脚本,也可以作为检测部分应用弱口令

auth: 负责处理鉴权证书(绕开鉴权)的脚本

broadcast: 在局域网内探查更多服务开启状况,如dhcp/dns/sqlserver等服务

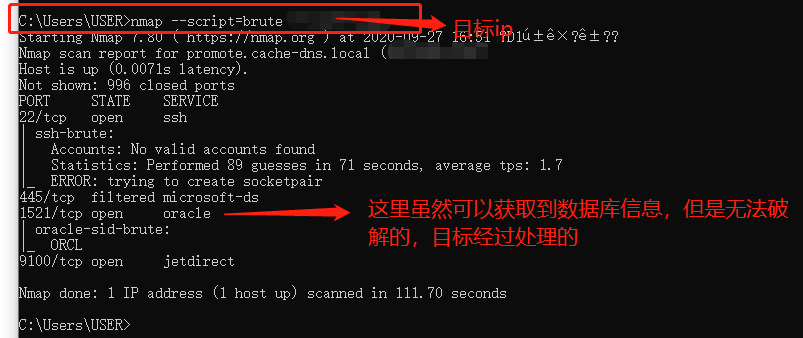

brute: 提供暴力破解方式,针对常见的应用如http/snmp等

default: 使用-sC或-A选项扫描时候默认的脚本,提供基本脚本扫描能力

discovery: 对网络进行更多的信息,如SMB枚举、SNMP查询等

dos: 用于进行拒绝服务攻击

exploit: 利用已知的漏洞入侵系统

external: 利用第三方的数据库或资源,例如进行whois解析

fuzzer: 模糊测试的脚本,发送异常的包到目标机,探测出潜在漏洞 intrusive: 入侵性的脚本,此类脚本可能引发对方的IDS/IPS的记录或屏蔽

malware: 探测目标机是否感染了病毒、开启了后门等信息

safe: 此类与intrusive相反,属于安全性脚本

version: 负责增强服务与版本扫描(Version Detection)功能的脚本

vuln: 负责检查目标机是否有常见的漏洞(Vulnerability),如是否有MS08_067

nmap --script=brute 目标ip 提供暴力破解的方式 可对数据库,smb,snmp等进行简单密码的暴力猜解(执行扫描时间稍长一些)

nmap --script=vuln ip(目标).* 检查是否存在常见漏洞

2.nmap按应用服务扫描

vnc扫描:

检查vnc bypass

nmap --script=realvnc-auth-bypass ip目标

检查vnc认证方式

nmap --script=vnc-auth ip目标

获取vnc信息

nmap --script=vnc-info ip目标

(2)smb扫描:

smb破解 nmap --script=smb-brute.nse IP

smb字典破解 nmap --script=smb-brute.nse --script-args=userdb=/var/passwd,passdb=/var/passwd ip破解

smb已知几个严重漏 nmap --script=smb-check-vulns.nse --script-args=unsafe=1 ip目标

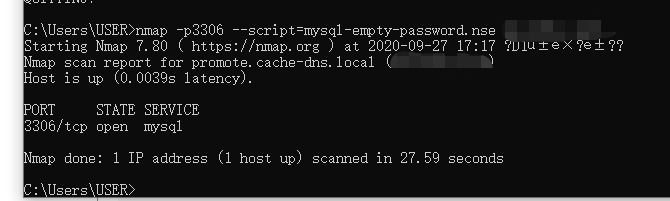

3.Mysql扫描:

扫描root空口令 nmap -p3306 --script=mysql-empty-password.nse ip目标

列出所有mysql用户 nmap -p3306 --script=mysql-users.nse --script-args=mysqluser=root ip目标

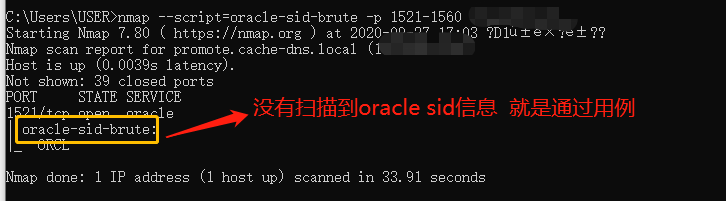

5)Oracle扫描:

oracle sid扫描 nmap --script=oracle-sid-brute -p 1521-1560 ip目标机器

oracle弱口令破解 nmap --script oracle-brute -p 1521 --script-args oracle-brute.sid=ORCL,userdb=/var/passwd,passdb=/var/passwd ip目标

(6)其他一些比较好用的脚本

nmap --script=broadcast-netbios-master-browser ip目标 发现网关

nmap -p 873 --script rsync-brute --script-args 'rsync-brute.module=www' ip目标 破解rsync

nmap --script informix-brute -p 9088 ip目标 informix数据库破解

nmap -p 5432 --script pgsql-brute ip目标 pgsql破解

nmap -sU --script snmp-brute ip目标 snmp破解

nmap -sV --script=telnet-brute ip目标 telnet破解

nmap --script=http-vuln-cve2010-0738 --script-args 'http-vuln-cve2010-0738.paths={/path1/,/path2/}' <target> jboss autopwn

nmap --script=http-methods.nse ip目标 检查http方法

nmap --script http-slowloris --max-parallelism 400 ip目标 dos攻击,对于处理能力较小的站点还挺好用的 'half-HTTP' connections

nmap --script=samba-vuln-cve-2012-1182 -p ip目标

纸上得来终觉浅 多操作 就会了

浙公网安备 33010602011771号

浙公网安备 33010602011771号