python---注册表操作

手动打开注册表 WIN+R regedit

利用QSettings

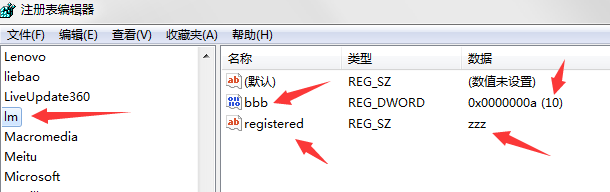

一.创建子健和键值对

settings = QSettings("HKEY_CURRENT_USER\\Software\\lm", QSettings.NativeFormat) # 创建QSettings对象 # 需要 from PyQt5.QtCore import QSettings settings.setValue("registered",'zzz') #写入键值对或修改值 #参数2的类型可以是:整形 字符串 settings.setValue("bbb", 10)

说明:

lm是子健,可以已经存在,也可以不存在,如果不存在,在setValue时会自动创建

二.读取指定键的值

settings = QSettings("HKEY_CURRENT_USER\\Software\\lm", QSettings.NativeFormat) # 创建QSettings对象 # 需要 from PyQt5.QtCore import QSettings a=settings.value("registered") #读取指定键所对应的值 print(a) #返回值:zzz;如果键或子健不存在就返回None

说明:

利用win32api

安装 pip3 install pypiwin32

安装 win32api python3.7版本的 下载地址 链接:https://pan.baidu.com/s/1GlcmiWU2m4DnCcwu6b6haQ 提取码:rfwp

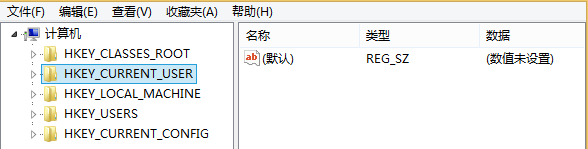

操作注册表之前先了解注册表的结构

注册表分两部分:键和值

1)键是一个树结构

一个键下面可以有很多子键。也可以理解为键是文件夹。

一个注册表有5个根键。类似我们平常使用的硬盘分区:C盘、D盘等

2)值是相当于文件

每个值项包含名称、类型、数据。一个键下可以有多个值。

微软设计的这个注册表有个相当不合理的地方:键还有默认值,键还当作值来使用。这个设计造成了不少麻烦

判断键是否存在

import win32api,win32con reg_root = win32con.HKEY_LOCAL_MACHINE #根节点 reg_path = r"SOFTWARE\Microsoft\.NETFramework\AssemblyFolders" #键的路径 reg_flags = win32con.WRITE_OWNER|win32con.KEY_WOW64_64KEY|win32con.KEY_ALL_ACCESS #权限设置 try: key = win32api.RegOpenKeyEx(reg_root, reg_path, 0, reg_flags) #打开注册表 #参数1 主键 #参数2 子健路径 #参数4 权限 #若该键存在,即可以顺利打开。若不存在,则会报错 except Exception as e: key = None print(key)

通过key的值,即可知道对应路径的键是否存在

关闭键

win32api.RegCloseKey(key) #关闭键

遍历键值

try: #遍历键值

i = 0

while True: #由于无法获取一个键下面有多少个值项。所以只能弄个循环处理

print(win32api.RegEnumValue(key, i))

i += 1

except Exception as e:

pass

创建子健

import win32con,win32api reg_root = win32con.HKEY_LOCAL_MACHINE reg_path = r"SOFTWARE\lm" reg_flags = win32con.WRITE_OWNER|win32con.KEY_WOW64_64KEY|win32con.KEY_ALL_ACCESS key, _ = win32api.RegCreateKeyEx(reg_root, reg_path, reg_flags) #创建子健 #参数1 主键 #参数2 子健路径 #参数3 权限

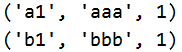

给键赋值

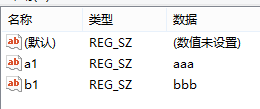

win32api.RegSetValueEx(key, "a1", 0, win32con.REG_SZ, 'aaa') #给键赋值 win32api.RegSetValueEx(key, "b1", 0, win32con.REG_SZ, 'bbb')

直接获取某个值的数据

value, key_type = win32api.RegQueryValueEx(key, 'b1') #直接获取某个值的数据 print(value, key_type)

删除值

win32api.RegDeleteValue(key, 'a1') #删除值 #a1是名称

删除键

reg_parent, subkey_name = os.path.split(reg_path) #获取其父键,通过父键删除子键 key=win32api.RegOpenKeyEx(reg_root, reg_parent, 0, reg_flags) #打开父键 win32api.RegDeleteKeyEx(key, subkey_name) #删除键 #参数1 父键句柄

不需要先删除其中的值才删除键。直接删除键即可

利用winreg

打开键和创建子健

1 2 3 4 5 6 7 | import winregkey = winreg.OpenKeyEx(winreg.HKEY_CURRENT_USER,r"",0,winreg.KEY_ALL_ACCESS) #打开键#参数1 主键#参数2 子健路径#参数4 权限#若该键存在,即可以顺利打开。若不存在,则会报错---利用异常处理,根据返回的值来判断键是否存在newKey = winreg.CreateKeyEx(key,"lm") #创建子健 |

关闭键

winreg.CloseKey(key) #关闭键

给键添加值

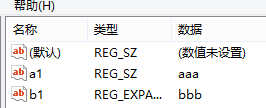

winreg.SetValueEx(key,"a1",0,winreg.REG_SZ,"aaa") #给键添加值或修改值

winreg.SetValueEx(key,"b1",0,winreg.REG_EXPAND_SZ,"bbb")

s=winreg.QueryValueEx(key, 'a1') #获取当前名称对应的值 #('aaa', 1)---值和类型

天子骄龙

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 单元测试从入门到精通

· 上周热点回顾(3.3-3.9)