量子密码

量子

- 黑体辐射,催生了“量子论”。普朗克在柏林物理学会上宣读了那篇具有跨时代意义的论文《正常光谱能量分布律理论》,得到一个重要结论:能量是由确定数目的、彼此相等的、有限的能量包构成。

- 一个物理量如果存在最小的不可分割的基本单位,则这个物理量是量子化的,并把最小单位称为量子。

- “量子化”指其物理量的数值是离散的,而不是连续地任意取值。光子就是一种量子,并且是量子密码学中常使用的量子。

量子计算与量子计算机

1、量子计算有关的量子态的基本特性:

- 量子态的叠加 ( superposition)

- 干涉 ( interference)

- 纠缠 ( entanglement)

- 不可克隆 (nonclonability) 。

2、广义的量子计算除了计算以外, 还包括

- 量子通信( guantum communication )

- 量子密码 ( guantum cryptography)

- 量子传态( guantum teleportation)

- 量子密集编码( guantum dense coding)

3、量子计算机的优势和弱点

- 优势:

- 大数N的因子分解是一个NP问题当N很大时常规计算机无能为力. Shor量子算法可将此问题变为P问题,这是量子计算机的优势。

- 除了大数因子分解 Shor 量子算法外, 著名的算法还有 Grover 量子搜索算法。在N个元素的集合中搜寻某个元素, 经典算法搜寻N/2次后, 找到的概率为 1/2。Grover 量子搜索算法则只需 N1/ 2次即可达到同样的概率。当 N 很大时, Grover 量子搜索算法很有效。

- 对于量子系统的计算, 如果使用常规计算机, 其时间复杂度和空间复杂度都很可观, 而且有些问题在常规计算机上几乎不能计算, 量子计算机则可以有效地模拟或计算。量子态具有不可克隆性, 而且量子叠加态在测量时出现坍缩, 如果将这些特性用于通信, 则可完全避免窃听。所以, 量子信息技术非常适合于保密通信。**

- 缺点:

- 但由于量子计算机原则上是专用的, 它的应用范围有一定的限制, 因此量子计算机不能替代传统的通用计算机。

- 大数因子分解 Shor 量子算法能将NP问题变为P问题, 那么, 是否存在能够将 NP 完全问题变为P 问题的量子算法呢? 答案是否定的。例如, 对解决旅行商问题,

- 如果量子算法使时间复杂度为多项式, 则所需功率按指数增长, 这是不现实的。

- 在计算机解题过程中, 数据的读出和复制是经常要执行的操作. 这些操作在常规计算机中是很容易实现的, 而在量子计算机中, 由于量子叠加态在测量时的坍缩和量子态的不可克隆性, 实现这些操作很麻烦。**

4、量子计算机

- 量子的另一个奇妙特性是量子通信具有保密特性.这是因为量子态具有测不准和不可克隆的属性,根据这种属性除了合法的收发信人之外的任何人窃取信息,都将破坏量子的状态.这样,窃取者不仅得不到信息,而且窃取行为还会被发现,从而使量子通信具有保密的特性.

- 目前,量子保密通信比较成熟的技术是,利用量子器件产生随机数作为密钥,再利用量子通信分配密钥,最后按传统的“一次一密”方式加密.

- 量子纠缠态的超距作用预示,如果能够利用量子纠缠态进行通信,将获得超距和超高速通信量子计算机是一种以量子物理实现信息处理的新型计算机.奇妙的是量子计算具有天然的并行性.n量子位的量子计算机的一个操作能够处理2“个状态,具有指数级的处理能力,所以可以用多项式时间解决一些指数复杂度的问题.这就使得一些原来在电子计算机上无法解决的困难问题,在量子计算机上却是可以解决的

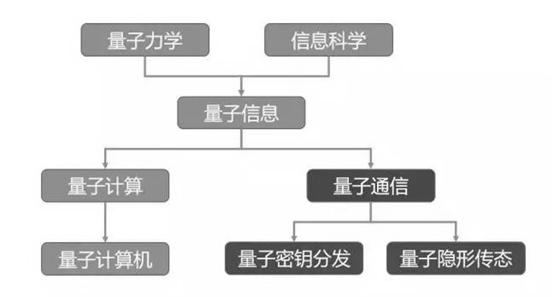

量子通信

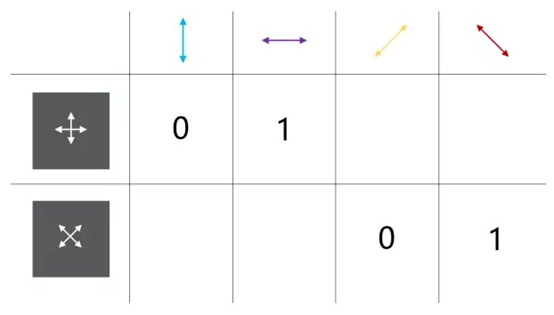

- 量子通信,分为“量子密钥分发”和“量子隐形传态”。

- “量子密钥分发”只是利用量子的不可克隆性,对传统信息进行加密,属于解决密钥问题。

- “量子隐形传态”完全不同,它是利用量子的纠缠态,来传输量子比特。信息传递方式已经完全不同。

量子密钥分发

储备知识

-

1、信息论创始人香农,总结提出了“无条件安全”的条件:

- 密钥真随机且“只使用一次”

- 与明文等长且按位进行二进制异或操作

-

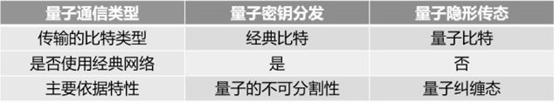

2、光的偏振

因为光子有两个偏振方向,而且相互垂直。

所以,单光子源每次生成的单个光子,可以是这样:

-

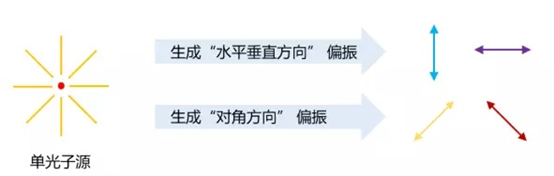

3、偏振方向测量

我们可以简单选取“水平垂直”或“对角”的测量方式(我们称之为测量基),对单光子源产生的单光子进行测量。

-

4、对量子编码

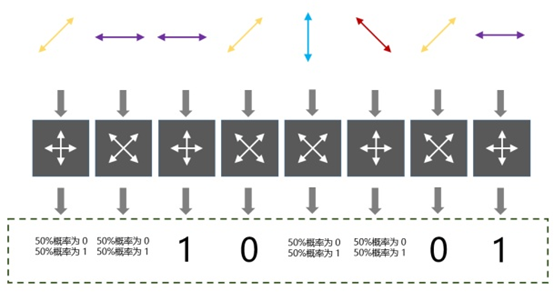

当测量基和光子偏振方向一致,就可以得出结果(要么是1,要么是0);

- 当测量基和光子偏振方向偏45°,就不能得出准确的结果。光子就会变化,偏振方向改变45°,那么就是1或0的概率各50%。所以,两种测量基,对不同偏振方向光子的测量结果归纳如下:

- 当测量基和光子偏振方向偏45°,就不能得出准确的结果。光子就会变化,偏振方向改变45°,那么就是1或0的概率各50%。所以,两种测量基,对不同偏振方向光子的测量结果归纳如下:

-

5、量子密钥生成方法

-

5.1、发送方(我们先称为A),首先随机生成一组二进制比特(所谓的经典比特,0或1这种)。

-

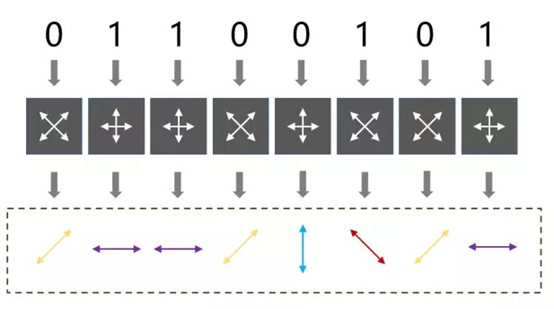

5.2、A对每1个比特,随机选择测量基。

-

5.3、发送如下偏振光

-

5.4、接收方(我们先称为B),收到这些光子之后,随机选择测量基进行测量:

-

5.5、那么,测量结果如下(见虚线框内):

-

5.6、A和B通过传统方式(例如电话或QQ,不在乎被窃听),对比双方的测量基。测量基相同的,该数据保留。测量基不同的,该数据抛弃。

-

保留下来的数据,就是最终的密钥。 (下图中,1001就是密钥)

-

6、防窃听原理

- 如果,存在一个窃取者(我们称为C)。如果C只窃听A和B对比测量基,那C会得到这样的信息:不同 不同 相同 相同 不同 不同 相同 相同 。这个对他来说,没有任何意义。C只能去测量A到B的光子。因为量子的不可克隆性,C没有办法复制光子。

-

7、量子密码与经典密码的区别

-

以数学为基础的当前广泛使用的密码系统(可以称为数学密码),利用数学难题设计密码协议和算法,利用求解数学难题的困难性保障密码方案的安全性。与此类似,也可认为量子密码算法和协议是利用求解问题的困难性或者不可能性来保障方案的安全性。不过,这些问题是物理问题而不是数学问题,求解这些问题也必须通过物理方式实现。

-

8、量子密码中的两个基本问题。

- 问题1:如何在不损坏原来量子比特的情况下判定一个未知量子比特的精确值,或者精确区分两个或多个非正交量子比特。

- 问题2:如何同时精确测量量子比特中两个或多个非共轭量。

- 通过物理和数学方法已经证明,上述两个问题的求解是不可能的。在第一个问题的基础上产生了量子不可克隆定理;在第二个问题的基础上产生了海森堡测不准原理。

- 显然,从基本思想方面来看,量子密码和数学密码是一致的,都可以被认为是通过求解问题的困难性来实现对信息的保护的,只是量子密码中对问题的求解是通过物理方式实现的,且上面所列的两个基本问题的求解是不可能的。

-

9、量子密码的主要特点

对外界任何扰动的可检测性和容易实现的无条件安全性,这些特征依赖于量子系统的内禀属性:测不准性和不可克隆性。对扰动可检测性的物理基础是海森堡测不准原理;而无条件安全性的物理基础是量子不可克隆定理。前者保证了任何攻击行为都可能被检测出来,后者保证了量子密码系统的安全特性。 -

10、窃听者的策略:

-

一、将甲发来的量子比特进行克隆,然后再发给乙方。但量子不可克隆性确保窃听者无法克隆出正确的量子比特序列,因而也无法获得最终的密钥。

-

二、是窃听者随机地选择检偏器,测量每个量子比特所编码的随机数,然后将测量后的量子比特冒充甲方的量子比特发送给乙方。

-

按照量子力学的假定,测量必然会干扰量子态,因此这个“冒充”的量子比特与原始的量子比特可能不一样,这将导致甲乙双方最终形成的随机数序列出现误差,他们经由随机比对,只要发现误码率异常地高,便知有窃听者存在,这样的密钥不安全,弃之不用。只有当他们确认无窃听者存在,其密钥才是安全的。接下来便可用此安全密钥进行“一次一密”的经典保密通信。

-

-

11、问题

-

上述这种保密通信,实质上是“一次一密”的经典通信,只是密钥是由QKD生成的,通常也称为量子保密通信。

- 一是,如果窃听者不停地窃听,甲乙双方就无法获得安全的密钥,于是保密通信便无法进行。确实如此,QKD对此无能为力!它唯一的优势功能就是断定是否有窃听者存在,所分配的密钥是否安全而已。这点在传统密钥分配原则上做不到。QKD只能用来确保传递信息的安全性,无法抗击“破坏信息传送”的行为。在这种场合只有借助于其他办法进行保密通信,比如,采用网络QKD,若某一路中段,寻找不被窃听的传输路径实现安全的密钥分配。如果QKD网络都处于被窃听的状态,那只好采用传统的保密通信办法了。

- 二是采用量子比特所生成的安全密钥比起用传统方法所得到的安全密钥(假定存在这种办法)有优越性吗?回答是否定的。只要密钥是安全的,不管是用何种办法生成的,两者性能完全一样。特别是,如果达不到“一次一密”的加密程度,即使QKD的密钥是绝对安全的,这种密绝对安全的,这种密码体系同样可能被聪明的破译者所攻破。所谓“通信”简单地说就是传递信息(即“明文”)。量子密码只是传送经典随机数而已,不包含有任何信息内容,因此,与“通信”无关。量子保密通信实际上包括由QKD生成的安全密码和“一次一密”经典通信两个部分,本质上仍然是经典通信。

-

量子通信的另外一种方式 ——“量子隐形传态”

量子密钥分发只是量子力学应用于经典通信的一个小应用(加了把量子锁),那量子隐形传态就是“真正”的量子通信了。

-

1、两个重要概念——“量子比特”和“量子纠缠”

-

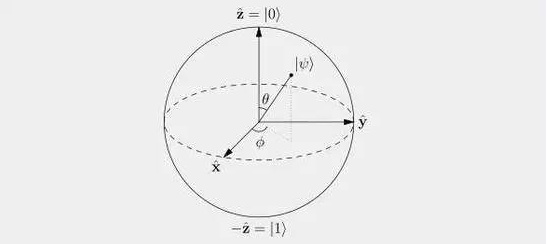

1.1、量子比特

- 我们目前进行信息存储和通信,使用的是经典比特。一个经典比特在特定时刻只有特定的状态,要么0,要么1,所有的计算都按照经典的物理学规律进行。但量子比特和经典比特不同。量子信息扎根于量子物理学,一个量子比特(qubit)就是0和1的叠加态。量子信息扎根于量子物理学,一个量子比特(qubit)就是0和1的叠加态。

- 表示量子比特的Bloch球。Bloch球的球面代表了一个量子比特所有可能的取值。

-

注意:一个量子比特只含有零个经典比特的信息。因为一个经典比特是0或1,即两个向量。而一个量子比特只是一个向量(0和1的向量合成)。就好比一个经典比特,只能取0,或者只能取1,它的信息量是零个经典比特。

-

1.2、量子纠缠

- 量子力学中最神秘的就是叠加态,而“量子纠缠”正是多粒子的一种叠加态。量子有许多经典物理所没有的奇妙特性。量子的纠缠态就是其中突出的一个。原来存在相互作用、以后不再有相互作用的2个量子系统之间存在瞬时的超距量子关联。

-

-

2、隐形传态

-

由于量子纠缠是非局域的,即两个纠缠的粒子无论相距多远,测量其中一个的状态必然能同时获得另一个粒子的状态,这个“信息”的获取是不受光速限制的。于是,物理学家自然想到了是否能把这种跨越空间的纠缠态用来进行信息传输。因此,基于量子纠缠态的量子通讯便应运而生,这种利用量子纠缠态的量子通讯就是“量子隐形传态”(quantum teleportation)。

-

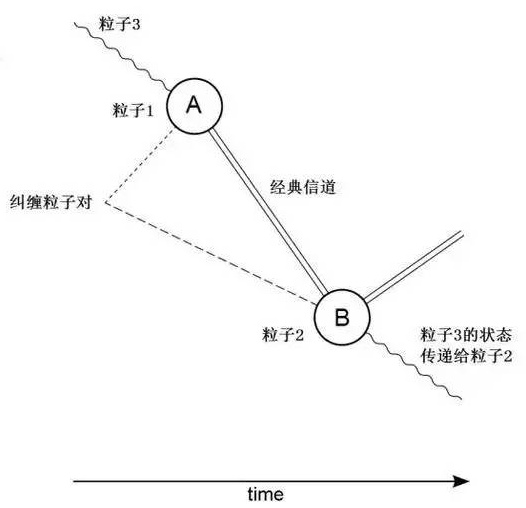

3、量子隐形传态的过程(即传输协议)一般分如下几步:

- (1)制备一个纠缠粒子对。将粒子1发射到A点,粒子2发送至B点。

- (2)在A点,另一个粒子3携带一个想要传输的量子比特Q。于是A点的粒子1和B点的粒子2对于粒子3一起会形成一个总的态。在A点同时测量粒子1和粒子3,得到一个测量结果。这个测量会使粒子1和粒子2的纠缠态坍缩掉,但同时粒子1和和粒子3却纠缠到了一起。

- (3)A点的一方利用经典信道(就是经典通讯方式,如电话或短信等)把自己的测量结果告诉B点一方。

- (4)B点的一方收到A点的测量结果后,就知道了B点的粒子2处于哪个态。只要对粒子2稍做一个简单的操作,它就会变成粒子3在测量前的状态。也就是粒子3携带的量子比特无损地从A点传输到了B点,而粒子3本身只留在A点,并没有到B点。

-

注意: 以上就是通过量子纠缠实现量子隐形传态的方法,即通过量子纠缠把一个量子比特无损地从一个地点传到另一个地点,这也是量子通讯目前最主要的方式。需要注意的是,由于步骤3是经典信息传输而且不可忽略,因此它限制了整个量子隐形传态的速度,使得量子隐形传态的信息传输速度无法超过光速。

-

4、量子互联网

因为量子计算需要直接处理量子比特,于是“量子隐形传态”这种直接传的量子比特传输将成为未来量子计算之间的量子通信方式,未来量子隐形传态和量子计算机终端可以构成纯粹的量子信息传输和处理系统,即量子互联网。这也将是未来量子信息时代最显著的标志。

抗量子计算密码

- 1、量子计算机对现有密码提出严重挑战针对密码破译的量子计算机算法主要有以下2种.

- 第1种量子破译算法叫做Grover算法。

- 这是贝尔实验室的Grover在1996年提出的一种通用的搜索破译算法,其计算复杂度为O(√Ⅳ).对于密码破译来说,这一算法的作用相当于把密码的密钥长度减少到原来的一半.这已经对现有密码构成很大的威胁,但是并未构成本质的威胁,因为只要把密钥加长1倍就可以了。

- 第2种量子破译算法叫做Shor算法。

- 这是贝尔实验室的Shor在1997年提出的在量子计算机上求解离散对数和因子分解问题的多项式时间算法.利用这种算法能够对目前广泛使用的RSA、ECC公钥密码和DH密钥协商体制进行有效攻击.对于椭圆曲线离散对数问题,Proos和Zalka指出:在Ⅳ量子位(qbit)的量子计算机上可以容易地求解k比特的椭圆曲线离散对数问题"J,其中N一5后+8(k)l/2+5log 2k.对于整数的因子分解问题,Beauregard指出:在Ⅳ量子位的量子计算机上可以容易地分解k比特的整数p],其中N一2k.根据这种分析,利用l 448 qbit的计算机可以求解256位的椭圆曲线离散对数,因此也就可以破译256位的椭圆曲线密码,这可能威胁到我国第2代身份证的安全.利用2 048 qbit的计算机可以分解1 024位的整数,因此也就可以破译l 024位的RSA密码,这就可能威胁到我们电子商务的安全

- Shor算法的攻击能力还在进一步扩展,已从求广义解离散傅里叶变换问题扩展到求解隐藏子群问题(HSP),凡是能归结为HSP的公钥密码将不再安全.所以,一旦量子计算机能够走向实用,现在广泛应用的许多公钥密码将不再安全,量子计算机对我们的密码提出了严重的挑战.

- 第1种量子破译算法叫做Grover算法。

抗量子计算密码的发展现状

-

2、抗量子计算密码(Resistant Quantum ComputingCryptography)主要包括以下3类

- 第1类,量子密码;

- 量子保密的安全性建立在量子态的测不准与不可克隆属性之上,而不是基于计算的困难.

- 第2类,DNA密码;

- DNA密码的安全性建立在一些生物困难问题之上,也不是基于计算的困难问题.因此,它们都是抗量子计算的.由于技术的复杂性,目前量子密码和DNA密码尚不成熟.

- 第3类,基于量子计算不擅长计算的那些数学问题所构建的密码.

- 基于量子计算机不擅长计算的那些数学问题构建密码,就可以抵御量子计算机的攻击。所有量子计算机不能攻破的密码都是抗量子计算的密码。

- 第1类,量子密码;

-

3、国际上关于抗量子计算密码的研究主要集中在以下4个方面

- 3.1、基于HASH函数的数字签名

- 1989年Merkle提出了认证树签名方案(MSS) Merkle签名树方案的安全性仅仅依赖于Hash数的安全性.目前量子计算机还没有对一般Hash函数的有效攻击方法,因此Merkle签名方案具有抗量子计算性质.

- 虽然基于Hash函数的数字签名方案已经开始应用,但是还有许多问题需要深入研究.如增加签名的次数、减小签名和密钥的尺寸、优化认证树的遍历方案以及如何实现加密和基于身份的认证等功能,均值得进一步研究

- 3.2、基于纠错码的公钥密码

- 基于纠错码的公钥密码基本思想是:把纠错的方法作为私钥,加密时对明文进行纠错编码,并主动加入一定数量的错误,解密时运用私钥纠正错误,恢复出明文.1978年Berlekamp等证明了一般线性码的译码问题是NPG问题。如何用纠错码构造一个既能加密又签名的密码,是一个相当困难但却非常有价值的开放课题

- 3.3、基于格的公钥密码

- 格上的一些难解问题已被证明是NP难的,如最短向量问题(svP)、最近向量问题(CVP)等.基于格问题建立公钥密码方案具有如下优势:

- ①由于格上的一些困难性问题还未发现量子多项式破译算法,因此我们认为基于格上困难问题的密码具有抗量子计算的性质.

- ②格上的运算大多为线性运算,较RSA等数论密码实现效率高,特别适合智能卡等计算能力有限的设备.

- ③根据计算复杂性理论,问题类的复杂性是指该问题类在最坏情况下的复杂度.进一步研究格上的困难问题,基于格的困难问题设计构造既能安全加密又能安全签名的密码,都是值得研究的重要问题

- 格上的一些难解问题已被证明是NP难的,如最短向量问题(svP)、最近向量问题(CVP)等.基于格问题建立公钥密码方案具有如下优势:

- 3.4、MQ公钥密码

- MQ公钥密码体制,即多变量二次多项式公钥密码体制(Multivariate Quadratic Polynomials Public Key Cryptosystems).以下简称为MQ密码.它最早出现于上世纪80年代,由于早期的一些MQ密码均被破译,加之经典公钥密码如RSA算法的广泛应用,使得MQ公钥算法一度遭受冷落.但近lO年来MQ密码的研究重新受到重视,成为密码学界的研究热点之一.其主要有3个原因:

- 一,量子计算对经典公钥密码的挑战;

- 二,MQ密码孕育了代数攻击的出现,许多密码(如AES)的安全性均可转化为MQ问题,人们试图借鉴MQ密码的攻击方法来分析这些密码,反过来代数攻击的兴起又带动了MQ密码的蓬勃发展;

- 三,MQ密码的实现效率比经典公钥密码快得多.在目前已经构造出的MQ密码中,有一些非常适用于智能卡、RFID、移动电话、无线传感器网络等计算能力有限的设备,这是RSA等经典公钥密码所不具备的优势

- 目前还没有一种公认安全的MQ公钥密码体制.目前MQ公钥密码的主要缺点是:只能签名,不能安全加密(加密时安全性降低),公钥大小较长,很难设计出既安全又高效的MQ公钥密码体制。

- MQ公钥密码体制,即多变量二次多项式公钥密码体制(Multivariate Quadratic Polynomials Public Key Cryptosystems).以下简称为MQ密码.它最早出现于上世纪80年代,由于早期的一些MQ密码均被破译,加之经典公钥密码如RSA算法的广泛应用,使得MQ公钥算法一度遭受冷落.但近lO年来MQ密码的研究重新受到重视,成为密码学界的研究热点之一.其主要有3个原因:

- 3.1、基于HASH函数的数字签名

-

4、小结

- 无论是量子密码、DNA密码,还是基于量子计算不擅长计算的那些数学问题所构建的密码,都还存在许多不完善之处,都还需要深入研究.量子保密通信比较成熟的是,利用量子器件产生随机数作为密钥,再利用量子通信分配密钥,最后按“一次一密”方式加密.在这里,量子的作用主要是密钥产生和密钥分配,而加密还是采用的传统密码.因此,严格说这只能叫量子保密,尚不能叫量子密码.另外,目前的量子数字签名和认证方面还存在一些困难。对于DNA密码,目前虽然已经提出了DNA传统密码和DNA公钥密码的概念和方案,但是理论和技术都还不成熟一。对于基于量子计算不擅长计算的那些数学问题所构建的密码,现有的密码方案也有许多不足.如,Merkle树签名可以签名,不能加密;基于纠错码的密码可以加密,签名不理想;NTRU密码可以加密,签名不理想;MQ密码可以签名,加密不理想.这说明目前尚没有形成的理想的密码体制.而且这些密码的安全性还缺少严格的理论分析。总之,目前尚未形成理想的抗量子密码.

参考文献:

- 1、从量子计算到量子安全:什么是“抗量子密码”

http://www.sohu.com/a/120471605_468720 - 2、量子十问之六:量子密码就是量子通信吗?

http://www.sohu.com/a/126986032_466840 - 3、《独家揭秘:量子通信如何做到“绝对安全”?》

- 4、《量子密码学》 曾贵华 信息安全国家重点实验室

- 5、后量子密码专栏 郁昱 上海交通大学

- 6、量子密码技术及未来应用前景 潘峰

- 7、量子密码实际安全性与应用研究 刘东 中国科学技术大学

- 8、全球量子密码专利分析 战略支援部队信息工程大学

- 9、量子纠缠和量子计算 钱辰 南京大学计算机软件新技术国家重点实验室

- 10、量子计算的挑战与思考 张焕国 武汉大学

- 11、量子计算 夏培肃 中国科学院计算技术研究所

- 12、浅谈量子计算与后量子密码 郁昱 上海交通大学

**